С какими только вирусами не приходилось сталкиваться, вот пример самых «интересных» — баннеры блокирующие экран (СМС вымогатели), вирус распространяющиеся по скайпу, и с каждым годом появляются все новые и новые… интереснее и интереснее. Наиболее популярный последнее время вирус (Trojan-Ransom.Win32.Rector), который шифрует все ваши файлы (*.mp3, *.doc, *.docx, *.iso, *.pdf, *.jpg, *.rar и т.д.). Проблема состоит в том, что расшифровать подобные файлы крайне сложно и долго, в зависимости от типа шифрования, расшифровка может затянуться на недели, месяцы и даже годы. На мой взгляд, этот вирус на данный момент, апогей по опасности среди остальных вирусов. Особенно он опасен для домашних компьютеров/ ноутбуков, поскольку большинство пользователей не делают резервную копию данных и при зашифровке файлов теряют все данные. Для организаций этот вирус меньше опасен, поскольку они делают резервные копии важных данных и в случае заражения, просто восстанавливают их, естественно после удаления вируса. С этим вирусом я встречался несколько раз, опишу как это происходило и к чему приводило.

Первый раз с вирусом зашифровывающим файлы я познакомился в начале 2014 года. Со мной связался администратор с другого города и сообщил пренеприятнейшее известие — Все файлы, на файловом сервере зашифрованы! Заражение произошло элементарным способом- в бухгалтерию пришло письмо с вложение «Акт что-то там.pdf.exe» как вы понимаете они открыли этот EXE файл и процесс пошел… он зашифровал все личные файлы на компьютере и перешел на файловый сервер (он был подключен сетевым диском). Начали с администратором копать информацию в Интернете… на тот момент никакого решения не было… все писали, что такой вирус есть, как лечить его не известно, расшифровать файлы не удается, возможно поможет отправка файлов Касперскому, Dr Web или Nod32. Отправить им можно только, если пользуетесь их антивирусными программами (есть лицензии). Мы отправили файлы в Dr Web и Nod32, результатов — 0, уже не помню что говорили в Dr Web, а в Nod 32 вообще замолчали и никакого ответа от них я не дождался. В общем все было печально и решения мы так и не нашли, часть файлов восстановили с бэкапа.

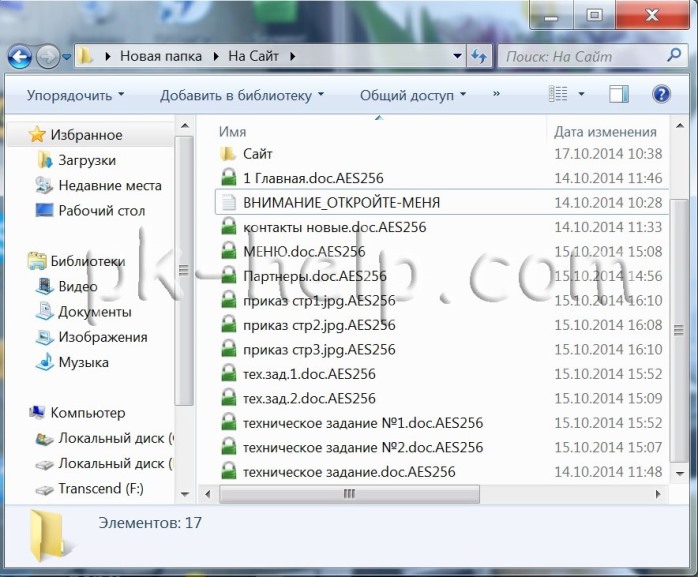

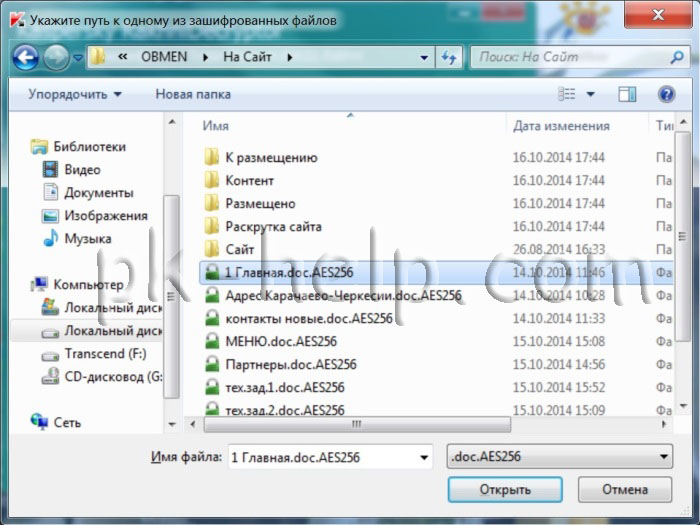

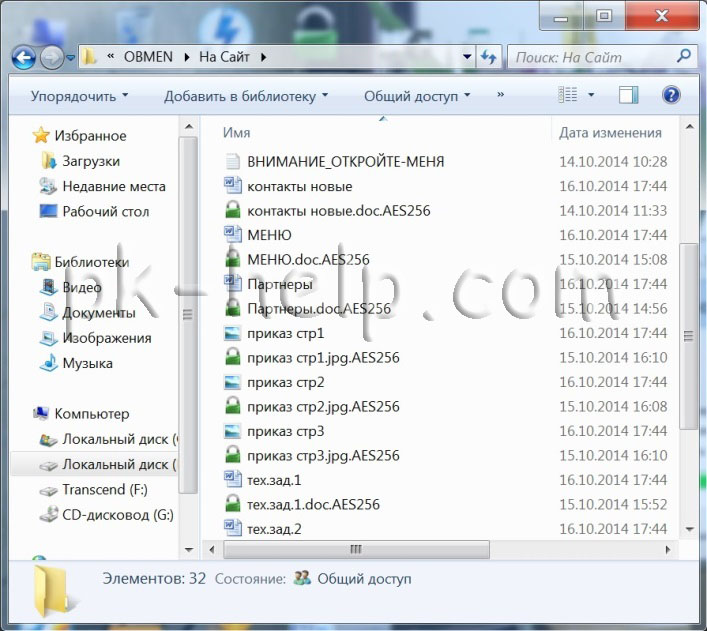

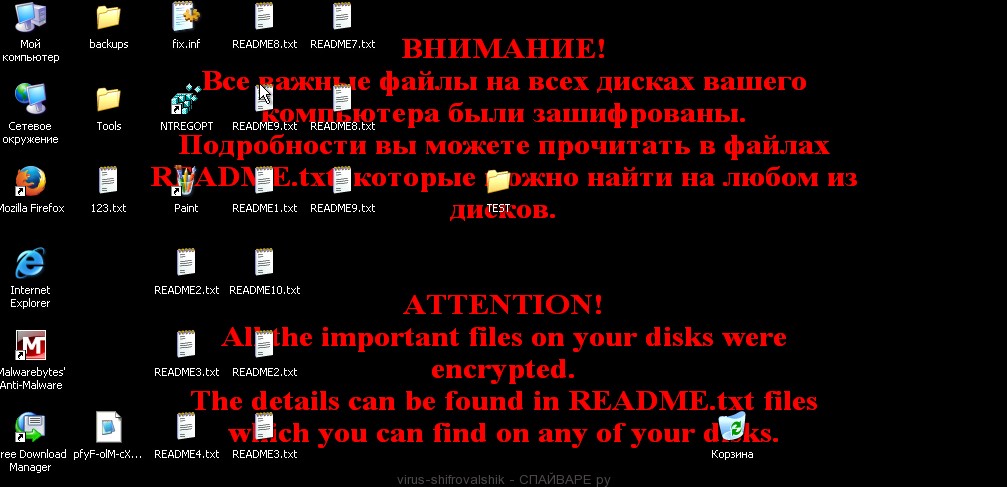

История вторая- буквально на днях (середина октября 2014) мне позвонили с организации с просьбой решить проблему с вирусом, как вы понимаете все файлы на компьютере были зашифрованы. Вот пример того как это выглядело.

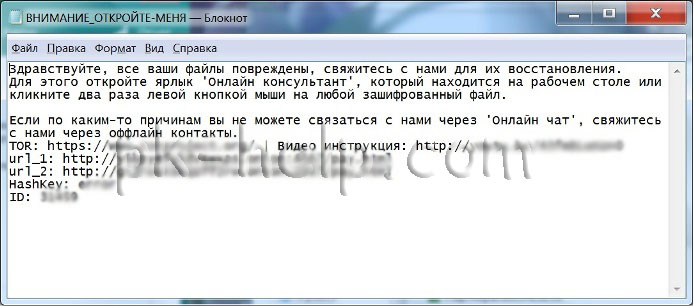

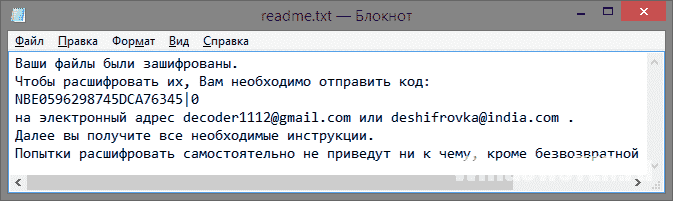

Как вы можете заметить к каждому файлу было добавлено расширение *.AES256. В каждой папке был файл «Внимание_открой-меня.txt» в котором были контакты для связи.

При попытки открыть эти файлы открывалась программа с контактами для связи с авторами вируса для оплаты расшифровки. Само собой связаться с ними я не рекомендую, и платить за код тоже, поскольку вы их только поддержите финансово и не факт что получите ключ расшифровки.

Заражение произошло при установке программы скаченной с Интернета. Самое удивительное было, то, что когда они заметили, что файлы изменились (изменились иконки и расширение файлов) то ничего не предприняли и дальше продолжали работать, а тем временем шифровальщик продолжал шифровать все файлы.

Внимание!!! Если вы заметили шифрование файлов на компьютере (изменение иконок, изменение расширения) сразу же выключайте компьютер/ ноутбук, и уже с другого устройства ищите решение (с другого компьютера/ ноутбука, телефона, планшета) или обращайтесь к IT специалистам. Чем дольше ваш компьютер/ ноутбук будет включен, тем больше файлов он зашифрует.

В общем, я уже хотел отказаться от помощи им, но решил полазить в Интернете, может уже появилось решение для этой проблемы. В результате поисков прочитал массу информации о том, что расшифровке не поддается, что нужно отправлять файлы в антивирусные компании (Касперскому, Dr Web или Nod32) — спасибо был опыт.

Наткнулся на утилиту от Касперского -RectorDecryptor. И о чудо- файлы удалось расшифровать. Ну обо все по порядку…

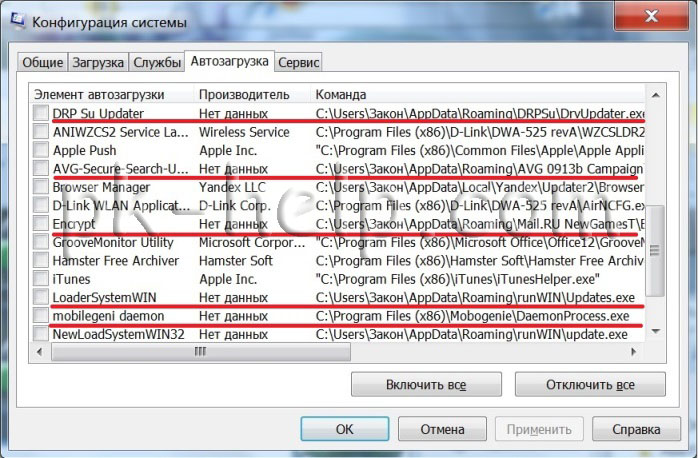

Первым делом необходимо остановить работу шифровальщика. Не найдетесь на антивирусы, поскольку уставленный Dr Web ничего не нашел. Первым делом я зашел в автозагрузки и отключил все автозагрузки (кроме антивируса). Перезагрузил компьютер. Затем начал смотреть, что за файлы были в автозагрузки.

Как можете заметить в поле «Команда» указано где лежит файл, особое внимание требуется удалить приложениям без подписи (Производитель -Нет данных). В общем нашел и удалил зловреда и еще не понятные для меня файлы. После этого почистил временные папки и кэши браузеров, лучше всего для этих целей воспользоваться программой CCleaner.

Еще одни способ откатить систему до возникновения проблемы.

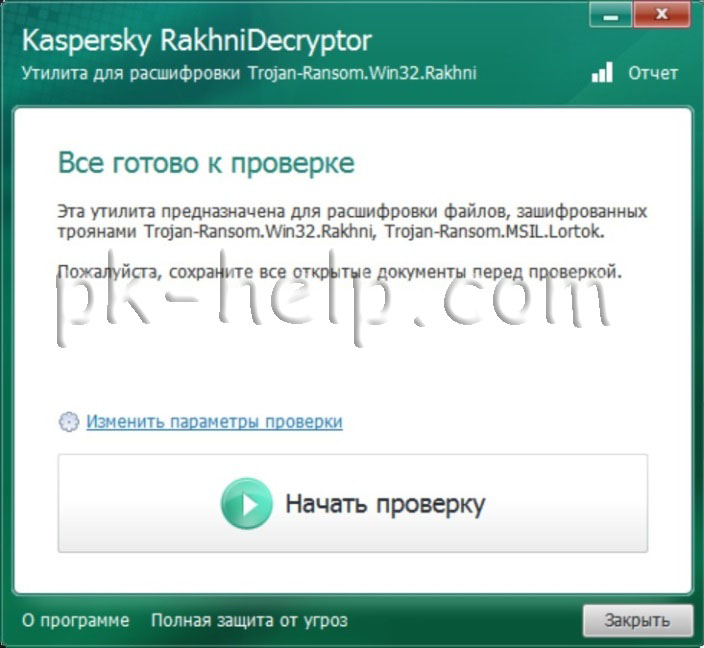

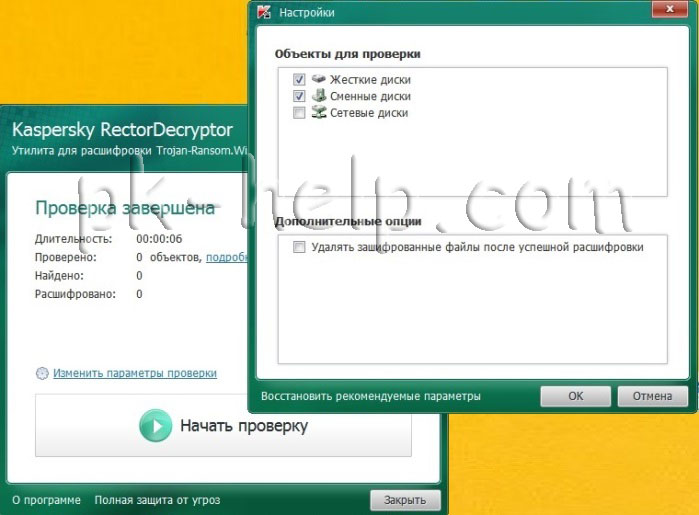

Далее приступил к расшифровке файлов, для этого скачал программу для расшифровки RectorDecryptor. Запустил и увидел довольно аскетичный интерфейс утилиты.

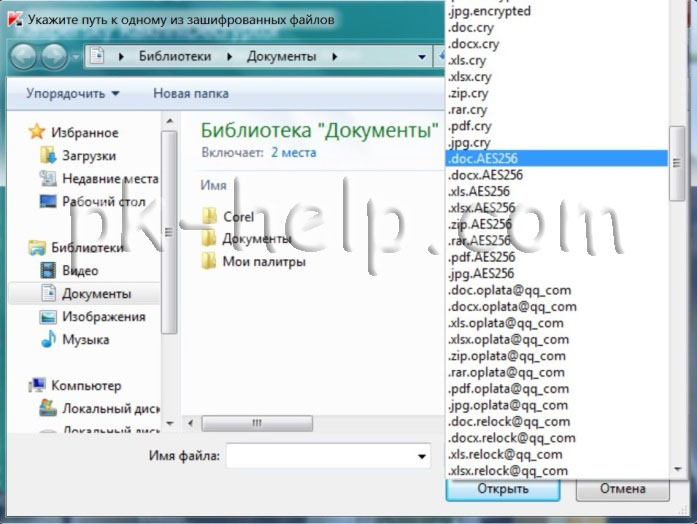

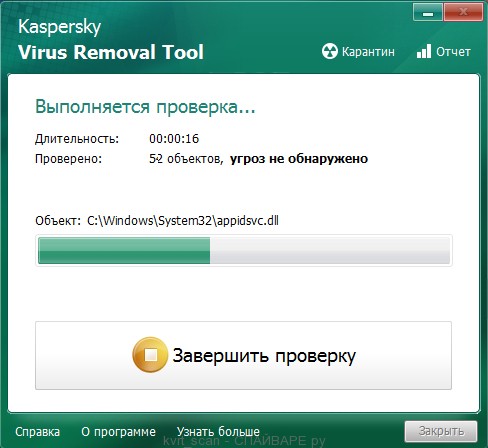

Нажал «Начать проверку», указал расширение, которое было у всех измененных файлов.

И указал зашифрованный файл. В более новых версия RectorDecryptor можно просто указывать зашифрованный файл. Нажмите кнопку «Открыть».

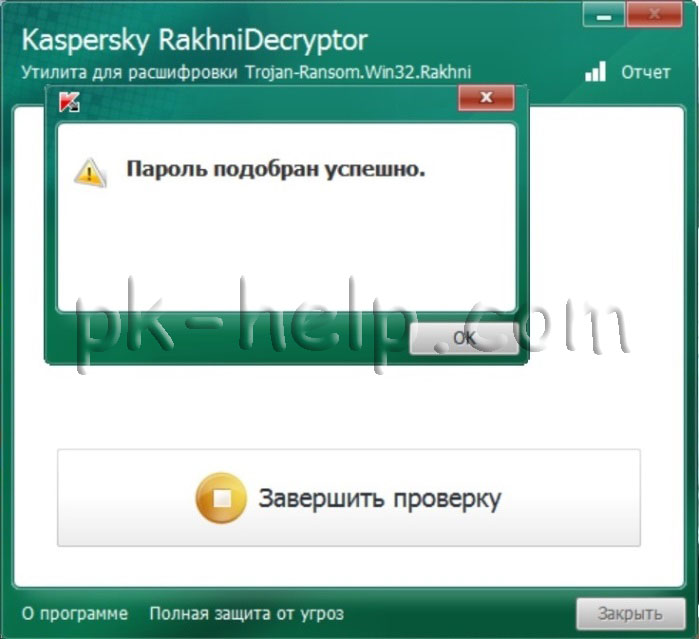

Тада-а-а-ам!!! Произошло чудо и файл был расшифрован.

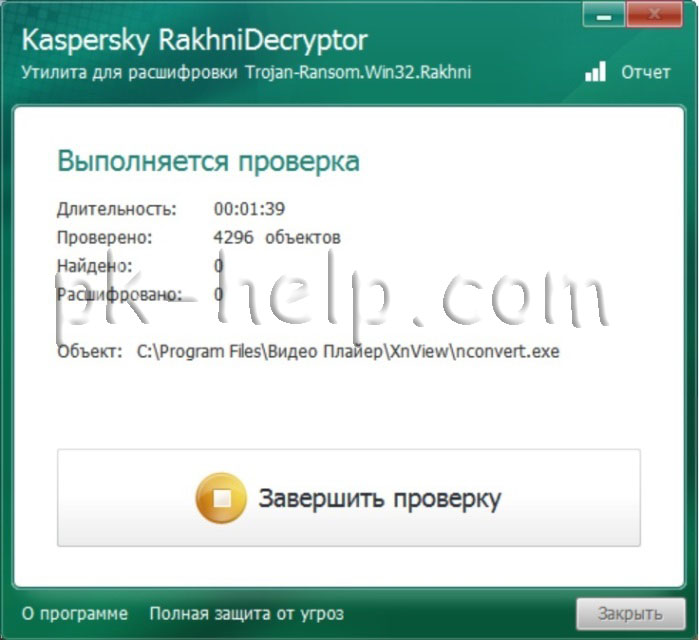

После этого утилита автоматически проверяет все файлы компьютера + файлы на подключенном сетевом диске и расшифровывает их. Процесс расшифровки может затянуться на несколько часов (зависит от количества зашифрованных файлов и быстродействия вашего компьютера).

В результате все зашифрованные файлы были успешно расшифрованы в туже директорию, где находились изначально.

Осталось удалить все файлы с расширение .AES256, это можно было сделать, поставив галочку «Удалять зашифрованные файлы после успешной расшифровки», если нажать «Изменить параметры проверки» в окне RectorDecryptor.

Но помните, что лучше эту галочку не ставить, поскольку в случае, не удачной расшифровки файлов они удаляться и для того, что бы их снова попытаться расшифровать придется для начала их восстановить.

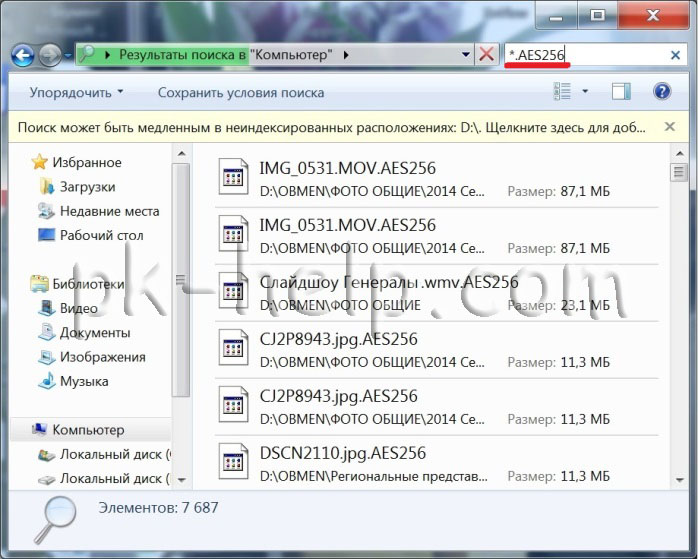

При попытки удалить все зашифрованные файлы с помощью стандартного поиска и удаления, я наткнулся на зависания и крайне медленную работу компьютера.

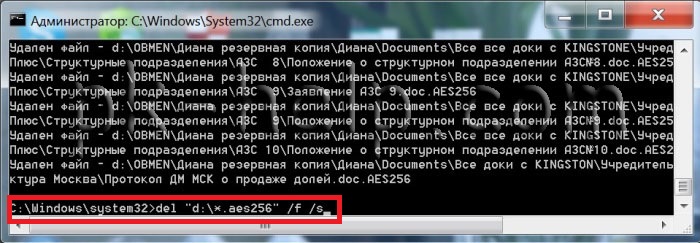

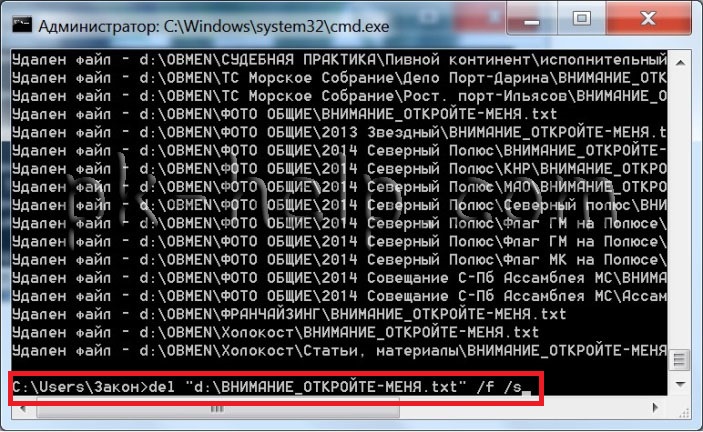

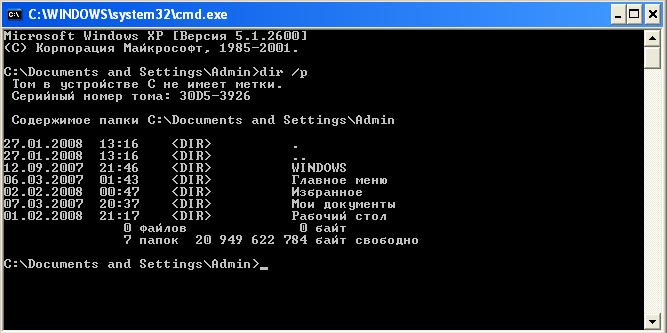

Поэтому для удаления лучше всего воспользоваться командной строкой, запустите ее и пропишите del «<диск>:*.<расширение зашифрованного файла>» /f /s. В моем случае del «d:*.AES256» /f /s.

Не забывайте удалить файлы «Внимание_открой-меня.txt», для этого в командной строке воспользуйтесь командой del «<диск>:*.<имя файла>» /f /s, например

del «d:Внимание_открой-меня.txt» /f /s

Таким образом, вирус был побежден и файлы восстановлены. Хочу предупредить, что данный способ поможет не всем, все дело в том, что Каперский в этой утилите собрал все известные ключи для расшифровки (из тех файлов, которые оправляли заразившиеся вирусом) и методом перебора подбирает ключи и расшифровывает. Т.е. если ваши файлы зашифрованы вирусом с еще не известным ключом, тогда этот способ не поможет… придется отправлять зараженные файлы антивирусным компаниям -Касперскому, Dr Web или Nod32 для их расшифровки.

Если вы знаете другие способы борьбы с вирусом, шифрующим файлы просьба поделиться ими в комментарии.

Я очень надеюсь, моя статья помогла Вам! Просьба поделиться ссылкой с друзьями:

Специфика этой проблемы в том, что далеко не всегда файлы поддаются расшифровке, а случаи выплат выкупа злоумышленникам всё ещё не единичны. Последний громкий случай — атака энкодеров на американскую компанию Colonial Pipeline, в результате которой оператор трубопровода выплатил хакерам огромную сумму в биткойнах, чтобы восстановить работоспособность своей инфраструктуры.

По большому счёту, каждый случай заражения энкодерами уникален: вероятность расшифровать файл после вируса-шифровальщика во многом зависит от его алгоритма работы, применяемых методов шифрования, наличия ошибок в коде трояна, возможности получить ключи шифрования и т. д.

В настоящее время по нашей статистике расшифровка поврежденных этими троянами файлов силами специалистов компании возможна менее чем в 1% случаев.

Но это не означает, что к расшифровке данных нельзя применять общие алгоритмы и добиваться высоких показателей по восстановлению испорченных файлов без необходимости выплачивать деньги злоумышленникам.

Так, в своё время «Доктор Веб» стал первой компанией, которой удалось разработать механизм, позволяющий с вероятностью в 90% восстановить файлы, зашифрованные злоумышленниками с использованием вредоносной программы Trojan.Encoder.398. Для этого была проведена серьёзная научно-исследовательская работа, длившаяся несколько месяцев, которая принесла свои плоды. До этого момента восстановление данных, испорченных этим шифровальщиком, считалось невозможным.

Другой пример — создание методики расшифровки файлов, которые были зашифрованы трояном-энкодером, печально известным как Vault (по классификации Dr.Web — Trojan.Encoder.2843). В 2015 году эта вредоносная программа активно распространялась при помощи почтовых рассылок. Для разработки «противоядия» принцип действия этого шифровальщика был досконально изучен, и в результате многие пользователи избавились от необходимости идти на поводу у вымогателей.

В 2016 году расшифровке стали поддаваться данные, поврежденные в результате действий вредоносной программы CryptXXX (Trojan.Encoder.4393), в 2017 — Trojan.Encoder.10465. В этих и многих других случаях пострадавшие пользователи могли обратиться в нашу службу технической поддержки, получить квалифицированную помощь специалистов и воспользоваться специально разработанными утилитами для расшифровки.

Отдельно отметим, что при столкновении с энкодерами важно соблюдать ряд мер, которые позволят не усугубить ситуацию и возможно расшифровать файлы после вируса-шифровальщика.

Как не усугубить ситуацию после работы вируса-шифровальщика?

Нельзя пытаться удалять какие-либо файлы с компьютера или переустановить ОС, а также пользоваться зараженным ПК до получения инструкций от профессионалов.

Если энкодер распространялся через электронную почту, письмо с вложением, после которого файлы оказались зашифрованы, также требуется сохранить. Если было запущено антивирусное сканирование, не следует предпринимать какие-либо действия по лечению или удалению обнаруженных вредоносных программ — они могут понадобиться специалистам в процессе поиска ключа для расшифровки файлов.

Что касается рекомендаций по защите от энкодеров, то они довольно просты. Во избежание заражения необходимо:

- использовать антивирус;

- устанавливать все обновления ОС и программ на компьютере;

- регулярно создавать резервные копии важных данных;

- не переходить по ссылкам, поступившим от неизвестных пользователей, в сообщениях электронной почты;

- не открывать файлы из сообщений от неизвестных отправителей;

- не пользоваться пиратским софтом.

Путешествуя по разным городам и весям, человек волей-неволей сталкивается с неожиданностями, которые могут быть и приятными, и провоцирующими усиленный дискомфорт, сильнейшие огорчения.

Узнайте, как восстановить файлы после вируса-шифровальщика

Такие же эмоции могут поджидать пользователя, увлекающегося «путешествиями» по интернету. Хотя иногда неприятные сюрпризы залетают самостоятельно на электронную почту в виде угрожающих писем, документов, прочесть которые пользователи стремятся как можно скорее, тем самым попадая в расставленные сети мошенников.

В сети можно столкнуться с невероятным количеством вирусов, запрограммированных на выполнение множественных негативных задач на вашем компьютере, поэтому важно научиться различать безопасные ссылки для скачивания файлов, документов и обходить стороной те, которые представляют собой явную опасность для компьютера.

Заражение компьютера

Если вы стали одним из тех несчастных, кому пришлось на практическом опыте испытать негативные последствия вмешательства вируса, вы не станете сомневаться в том, что полезно собрать и впоследствии систематизировать информацию относительно того, как предотвратить заражение компьютера.

Вирусы появились сразу же, как только появилась компьютерная техника. С каждым годом разновидностей вирусов становится всё больше и больше, поэтому пользователю легко уничтожить только тот вирусоноситель, который уже давно известен, и найден стопроцентный метод его уничтожения.

Гораздо сложнее пользователю вести «борьбу» с вирусоносителями, которые только появляются в сети или сопровождаются полномасштабными разрушительными действиями.

Способы восстановления файлов

В ситуации, когда вирус зашифровал файлы на компьютере, что делать для многих является ключевым вопросом. Если это любительские фото, смириться с потерей которых тоже не хочется, можно искать пути решения проблемы на протяжении продолжительного периода времени. Однако если вирус зашифровал файлы, которые крайне важны для предпринимательской деятельности, желание разобраться, что делать становится невероятно большим, к тому же хочется предпринять действенные шаги достаточно быстро.

К счастью, пострадавшие не остаются один на один со своей проблемой. Давать дельные советы, что делать в таких ситуациях могут опытные пользователи, а также оказывать эффективную помощь может техническая поддержка некоторых антивирусных программ.

Восстановление предыдущей версии

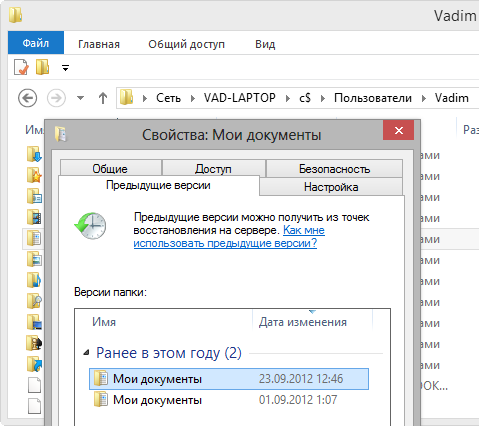

Если на вашем компьютере была заблаговременно включена защита системы, то даже в тех случаях, когда у вас уже успел похозяйничать «непрошенный гость-шифровальщик», вам всё равно удастся восстановить документы, владея информацией, что делать в этом случае.

Система поможет вам восстановить документы, используя их теневые копии. Безусловно, троян также направляет свои усилия на ликвидацию таких копий, но осуществить такие манипуляции вирусам не всегда удаётся, поскольку они не владеют административными правами.

Шаг 1

Итак, восстановить документ, воспользовавшись его предыдущей копией несложно. Для этого вы кликните правой кнопкой мышки по файлу, который оказался повреждённым. В появившемся меню выберите пункт «Свойства». На экране вашего ПК появится окошко, в котором будут находиться четыре вкладки, вам нужно перейти на последнюю вкладку «Предыдущие версии».

В «Свойствах» файла можно найти его предыдущие версии

Шаг 2

В окошке ниже будут перечислены все имеющиеся теневые копии документа, вам остаётся только выбрать максимально подходящий для вас вариант, затем нажать на кнопку «Восстановить».

К сожалению, такая «скорая помощь» не может быть применена на том компьютере, где заблаговременно не была включена защита системы. По этой причине мы рекомендуем вам включить её заранее, чтобы потом не «кусать себе локти», укоряя себя явным непослушанием.

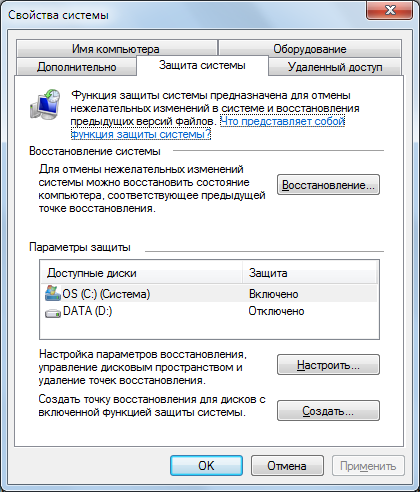

Шаг 3

Включить защиту системы на компьютере тоже несложно, это не отнимет у вас много времени. Поэтому прогоните свою лень, упрямство и помогите своему компьютеру стать менее уязвимым для троянчиков.

Кликните по иконке «Компьютер» правой кнопкой мышки, выберите пункт «Свойства». С левой стороны открывшегося окна будет находиться список, в котором найдите строку «Защита системы», кликните по ней.

Теперь вновь откроется окошко, в котором вам предложат выбрать диск. Выделив локальный диск «C», нажмите кнопку «Настроить».

Включите защиту системы своего компьютера

Шаг 4

Теперь откроется окошко с предложением параметров восстановления. Вам нужно согласиться с первым вариантом, предполагающим восстановление параметров системы и предыдущих версий документов. В завершение нажмите традиционную кнопку «Ok».

Если вы проделали все эти манипуляции заранее, то даже при условии посещения вашего компьютера троянчиком, шифрования ним файлов, у вас будут отличные прогнозы на восстановление важной информации.

По крайней мере, вы не впадёте в панику, обнаружив, что все файлы на компьютере зашифрованы, что делать в этом случае вы уже будете точно знать.

Использование утилит

Многие антивирусные компании не бросают пользователей наедине с проблемой, когда вирусы зашифровывают документы. Лаборатория Касперского и компания «Доктор Веб» разработали специальные утилиты, помогающие устранить такие проблемные ситуации.

Итак, если вы обнаружили ужасные следы посещения шифровальщика, попробуйте воспользоваться утилитой Kaspersky RectorDecryptor.

Запустите утилиту на компьютере, укажите путь к тому файлу, который был зашифрован. Понять, что непосредственно должна делать утилита, несложно. Она способом перебора множественных вариантов пытается подобрать ключ к дешифрованию файла. К сожалению, такая операция может быть весьма продолжительной и не подходить по временным рамкам для многих пользователей.

Скачайте и загрузите программу, указав при этом ключ к файлу

В частности, может случиться так, что потребуется около 120 суток для подбора правильного ключа. При этом вы обязаны понимать, что процесс дешифрования прерывать не рекомендуется, поэтому выключать компьютер также нельзя.

Лаборатория Касперского предлагает и другие утилиты:

- XoristDecryptor;

- RakhniDecryptor;

- Ransomware Decryptor.

Эти утилиты направлены на результаты зловредной деятельности иных троянчиков-шифровальщиков. В частности, утилита Ransomware Decryptor ещё неизвестна многим, поскольку направлена на борьбу с CoinVault, который только в настоящее время начинает атаковать интернет и проникать на компьютеры пользователей.

Разработчики «Доктора Веб» также не бездействуют, поэтому презентуют пользователям свои утилиты, при помощи которых можно также попытаться восстановить зашифрованные документы на компьютере.

Создайте на диске C любую папку, придумайте ей простое название. В эту папку разархивируйте утилиту, скачанную с официального сайта компании.

Теперь можете воспользоваться ею для практического решения проблемы. Для этого запустите командную строку, наберите в ней «cd c:XXX», где вместо XXX пропишите название папки, в которую вы поместили утилиту.

Далее припишите команду te102decrypt.exe -k h49 -e .HELP@AUSI.COM_XO101 -path c:myfiles.

В командной строке наберите «cd c:XXX», где вместо XXX пропишите название папки

Вместо «myfiles» должно быть прописано название папки, в которой находятся повреждённые документы.

Теперь утилита запустится и начнётся процесс лечения, после успешного завершения вы обнаружите отчёт, в котором будет указано, что удалось восстановить. Кстати, программа не удаляет зашифрованные файлы, а просто рядом с ними сохраняет восстановленный вариант.

К сожалению, даже эта утилита «Доктора Веб» не может вами рассматриваться в качестве волшебной палочки-выручалочки, ей тоже не всё под силу.

Какие действия рекомендуется не совершать

Что делать в случае заражения многие уже, быть может, и уяснили, но опытные пользователи рекомендуют получить информацию относительно того, что делать категорически не рекомендуется, чтобы не спровоцировать более серьёзные последствия, когда шансы на восстановление документов будут приравнены к нулю.

Нельзя переустанавливать на компьютере операционную систему. В этом случае вам может быть и удастся ликвидировать вредителя, но вернуть в рабочее состояние документы точно не получится.

Нельзя запускать программы, отвечающие за очистку реестра, удаление временных файлов на компьютере.

Не рекомендуется делать антивирусное сканирование, во время которого заражённые документы могут быть просто удалены. Если вы немножечко сглупили и запустили антивирус, поддавшись панике, то проследите, по крайней мере, чтобы все заражённые файлы не были удалены, а просто помещены в карантин.

Не рекомендуется переименовывать заражённые файлы, менять их расширение, поскольку все такие действия могут минимизировать ваш шанс на успех.

Если вы являетесь продвинутым пользователем, вы можете прервать процесс шифрования на компьютере, пока он не распространился на все файлы и документы. Для этого нужно запустить «Диспетчер задач» и остановить процесс. Неопытный пользователь вряд ли сможет разобраться, какой процесс имеет отношение к вирусу.

Полезно отсоединить компьютер от интернета. Разорвав такую связь, процесс шифрования файлов и документов на компьютере в большинстве случаев также прерывается.

Итак, отлично понимая, что следует делать, когда обнаружен факт посещения трояна-шифровальщика, вы сможете предпринять шаги, обнадёживающие на успех. К тому же, получив информацию, как расшифровать файлы, зашифрованные вирусом, вы сможете попытаться самостоятельно ликвидировать проблему и не допустить её появления вновь.

Вирус-шифровальщик — это вредоносная программа, которая при своей активизации шифрует все персональные файлы, такие как документы, фотографии и тд. Количество подобных программ очень велико и оно увеличивается с каждым днём. Только в последнее время мы столкнулись с десятками вариантами шифровальщиков: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt, .da_vinci_code, toste, fff и т.д. Цель таких вирусов-шифровальщиков заставить пользователей купить, часто за большую сумму денег, программу и ключ необходимые для расшифровки собственных файлов.

Конечно можно восстановить зашифрованные файлы просто выполнив инструкцию, которую создатели вируса оставляют на заражённом компьютере. Но чаще всего стоимость расшифровки очень значительна, так же нужно знать, что часть вирусов-шифровальщиков так зашифровывают файлы, что расшифровать их потом просто невозможно. И конечно, просто неприятно платить за восстановление своих собственных файлов.

Ниже мы более подробно расскажем о вирусах-шифровальщиках, способе их проникновения на компьютер жертвы, а так же о том, как удалить вирус-шифровальщик и восстановить зашифрованные им файлы.

Как вирус-шифровальщик проникает на компьютер ?

Что такое вирус-шифровальщик ?

Мой компьютер заражён вирусом-шифровальщиком ?

Как расшифровать файлы зашифрованные вирусом-шифровальщиком ?

Как удалить вирус-шифровальщик ?

Как восстановить файлы зашифрованные вирусом-шифровальщиком ?

Как предотвратить заражение компьютера вирусом-шифровальщиком ?

Как вирус-шифровальщик проникает на компьютер

Вирус-шифровальщик обычно распространяется посредством электронной почты. Письмо содержит зараженные документы. Такие письма рассылаются по огромной базе адресов электронной почты. Авторы этого вируса используют вводящие в заблуждения заголовки и содержание писем, стараясь обманом заставить пользователя открыть вложенный в письмо документ. Часть писем сообщают о необходимости оплаты счёта, другие предлагают посмотреть свежий прайс-лист, третьи открыть весёлую фотографию и т.д. В любом случае, результатом открытия прикреплённого файла будет заражение компьютера вирусом-шифровальщиком.

Что такое вирус-шифровальщик

Вирус-шифровальщик — это вредоносная программа, которая поражает современные версии операционных систем семейства Windows, такие как Windows XP, Windows Vista, Windows 7, Windows 8, Windows 10. Эти вирусы стараются использовать как можно более стойкие режимы шифрования, например RSA-2048 с длиной ключа 2048 бит, что практически исключает возможность подбора ключа для самостоятельной расшифровки файлов.

Во время заражения компьютера, вирус-шифровальщик использует системный каталог %APPDATA% для хранения собственных файлов. Для автоматического запуска себя ври включении компьютера, шифровальщик создаёт запись в реестре Windows: разделах HKCUSoftwareMicrosoftWindowsCurrentVersionRun, HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce, HKCUSoftwareMicrosoftWindowsCurrentVersionRun, HKCUSoftwareMicrosoftWindowsCurrentVersionRunOnce.

Сразу после запуска вирус сканирует все доступные диски, включая сетевые и облачные хранилища, для определения файлов которые будут зашифрованы. Вирус-шифровальщик использует расширение имени файла, как способ определения группы файлов, которые будут подвергнуты зашифровке. Шифруются практически все виды файлов, включая такие распространенные как:

0, .1, .1st, .2bp, .3dm, .3ds, .sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt, .wav, .wbc, .wbd, .wbk, .wbm, .wbmp, .wbz, .wcf, .wdb, .wdp, .webdoc, .webp, .wgz, .wire, .wm, .wma, .wmd, .wmf, .wmv, .wn, .wot, .wp, .wp4, .wp5, .wp6, .wp7, .wpa, .wpb, .wpd, .wpe, .wpg, .wpl, .wps, .wpt, .wpw, .wri, .ws, .wsc, .wsd, .wsh, .x, .x3d, .x3f, .xar, .xbdoc, .xbplate, .xdb, .xdl, .xld, .xlgc, .xll, .xls, .xlsm, .xlsx, .xmind, .xml, .xmmap, .xpm, .xwp, .xx, .xy3, .xyp, .xyw, .y, .yal, .ybk, .yml, .ysp, .z, .z3d, .zabw, .zdb, .zdc, .zi, .zif, .zip, .zw

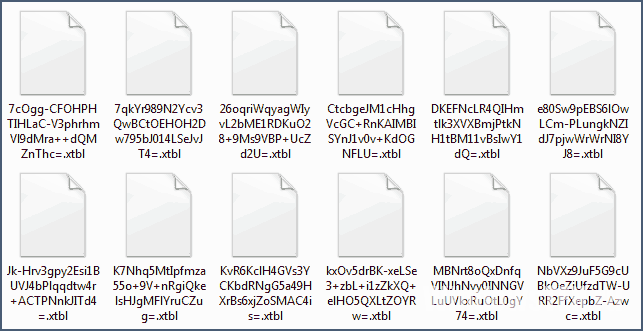

Сразу после того как файл зашифрован он получает новое расширение, по которому часто можно идентифицировать имя или тип шифровальщика. Некоторые типы этих вредоносных программ могут так же менять имена зашифрованных файлов. Затем вирус создаёт текстовой документ с именами подобными HELP_YOUR_FILES, README, который содержит инструкцию по расшифровке зашифрованных файлов.

Во время своей работы вирус-шифровальщик старается закрыть возможность восстановить файлы используя систему SVC (теневые копии файлов). Для этого вирус в командном режиме вызывает утилиту администрирования теневых копий файлов с ключом запускающим процедуру их полного удаления. Таким образом, практически всегда, невозможно восстановить файлы посредством использования их теневых копий.

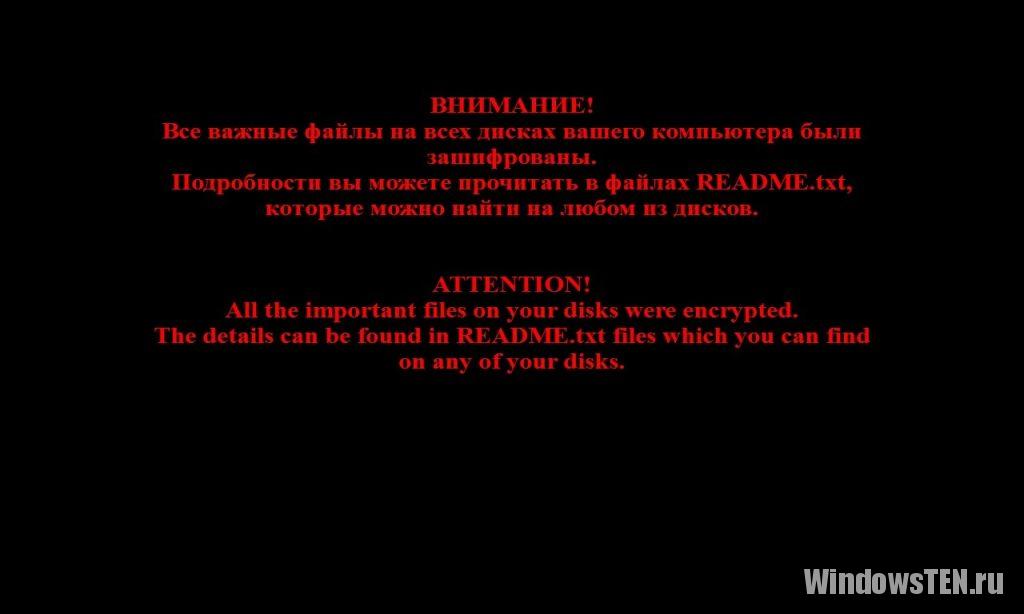

Вирус-шифровальщик активно использует тактику запугивания, давая жертве ссылку на описание алгоритма шифрования и показывая угрожающее сообщение на Рабочем столе. Он пытается таким образом заставить пользователя зараженного компьютера, не раздумывая, выслать ID компьютера на адрес электронной почты автора вируса, для попытки вернуть свои файлы. Ответом на такое сообщение чаще всего является сумма выкупа и адрес электронного кошелька.

Мой компьютер заражён вирусом-шифровальщиком ?

Определить заражён компьютер или нет вирусом-шифровальщиком довольно легко. Обратите внимание на расширения ваших персональных файлов, таких как документы, фотографии, музыка и т.д. Если расширение сменилось или ваши персональные файлы пропали, оставив после себя множество файлов с неизвестными именами, то компьютер заражён. Кроме этого признаком заражения является наличие файла с именем HELP_YOUR_FILES или README в ваших каталогах. Этот файл будет содержать инструкцию по расшифровке файлов.

Если вы подозреваете, что открыли письмо зараженное вирусом шифровальщиком, но симптомов заражения пока нет, то не выключайте и не перезагружайте компьютер. Выполните шаги описанные в этой инструкции, раздел Как удалить вирус-шифровальщик. Ещё раз повторюсь, очень важно не выключать компьютер, в некоторых типах шифровальщиков процесс зашифровки файлов активизируется при первом, после заражения, включении компьютера!

Как расшифровать файлы зашифрованные вирусом-шифровальщиком ?

Если эта беда случилась, то не нужно паниковать! Но нужно знать, что в большинстве случаев бесплатного расшифровщика нет. Виной этому, стойкие алгоритмы шифрования, используемые подобными вредоносными программами. Это значит без личного ключа расшифровать файлы практически невозможно. Использовать метод подбора ключа так же не выход, из-за большой длины ключа. Поэтому, к сожалению, только оплата авторам вируса всей запрошенной суммы — единственный способ попытаться получить ключ расшифровки.

Конечно, нет абсолютно никакой гарантии, что после оплаты авторы вируса выйдут на связь и предоставят ключ необходимый для расшифровки ваших файлы. Кроме этого нужно понимать, что платя деньги разработчикам вирусов, вы сами подталкиваете их на создание новых вирусов.

Как удалить вирус-шифровальщик ?

Перед тем как приступить к этому, вам необходимо знать, что приступая к удалению вируса и попытке самостоятельного восстановления файлов, вы блокируете возможность расшифровать файлы заплатив авторам вируса запрошенную ими сумму.

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

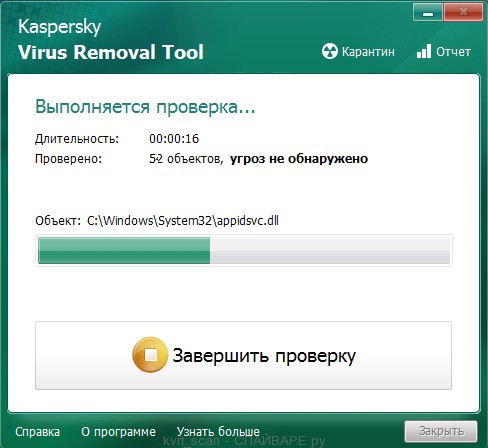

5.1. Удалить вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

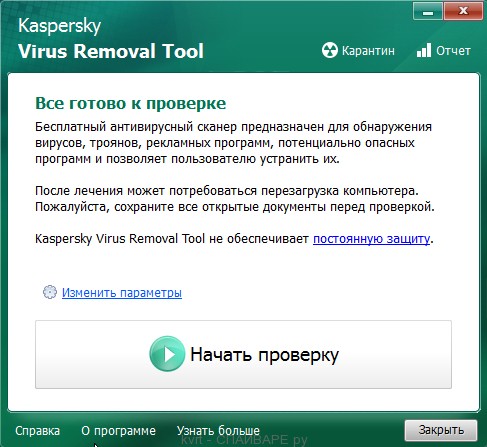

Скачайте программу Kaspersky Virus Removal Tool. После окончания загрузки запустите скачанный файл.

Кликните по кнопке Начать проверку для запуска сканирования вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

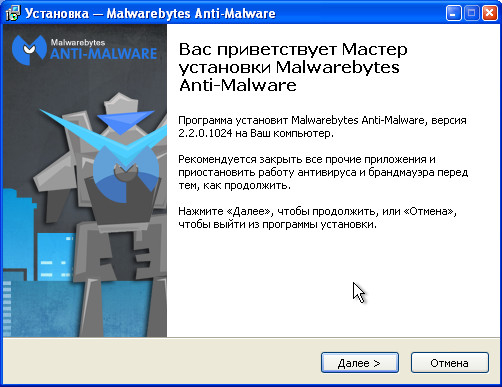

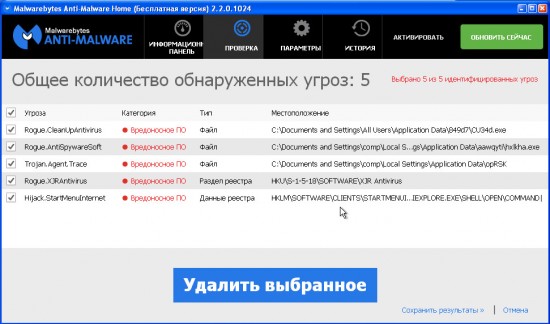

5.2. Удалить вирус-шифровальщик с помощью Malwarebytes Anti-malware

Скачайте программу Malwarebytes Anti-malware. После окончания загрузки запустите скачанный файл.

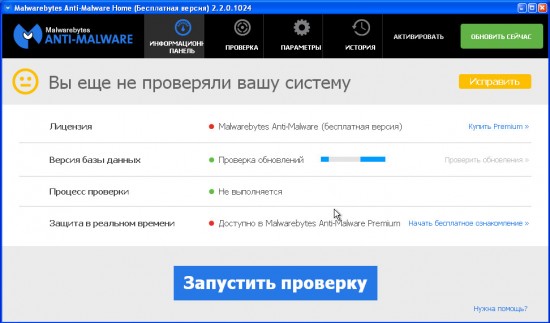

Кликните по кнопке Далее и следуйте указаниям программы. После окончания установки вы увидите основной экран программы.

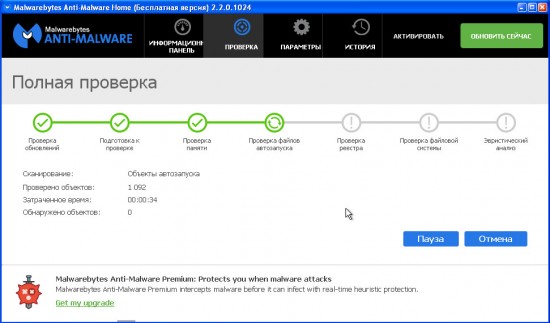

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку. Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

Как восстановить файлы зашифрованные вирусом-шифровальщиком ?

В некоторых случая можно восстановить файлы зашифрованные вирусом-шифровальщиком . Попробуйте оба метода.

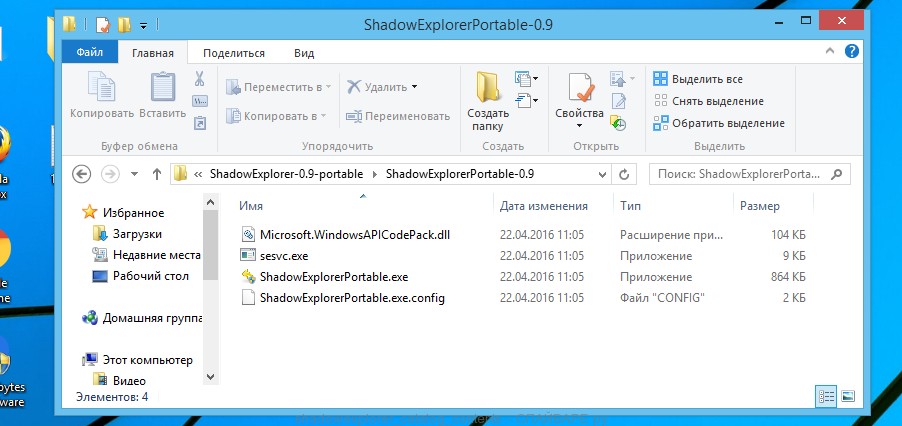

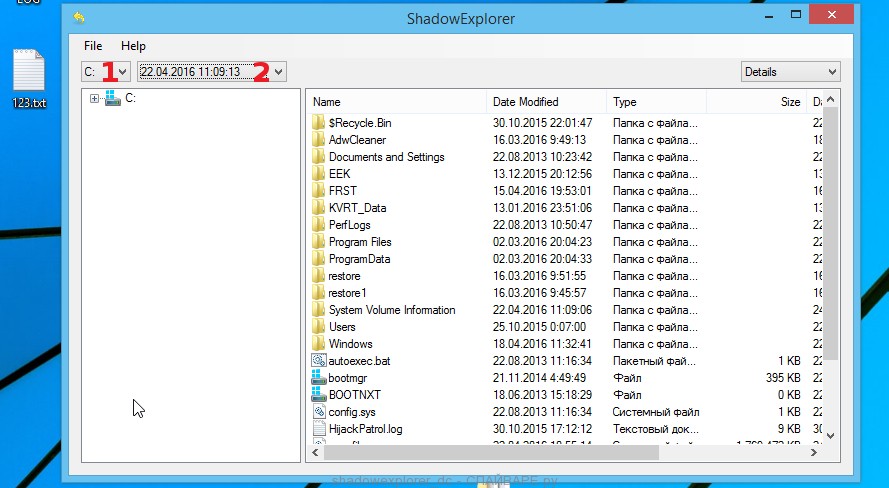

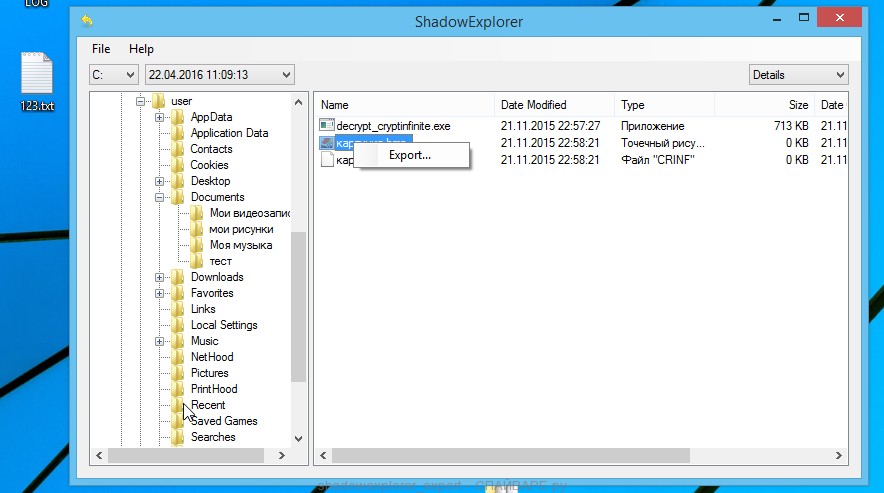

6.1. Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу ShadowExplorer. Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

6.2. Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

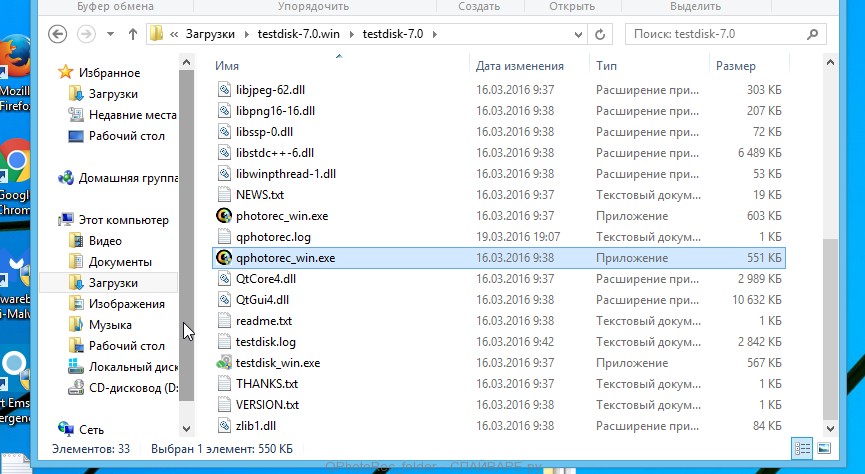

Скачайте программу PhotoRec. Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

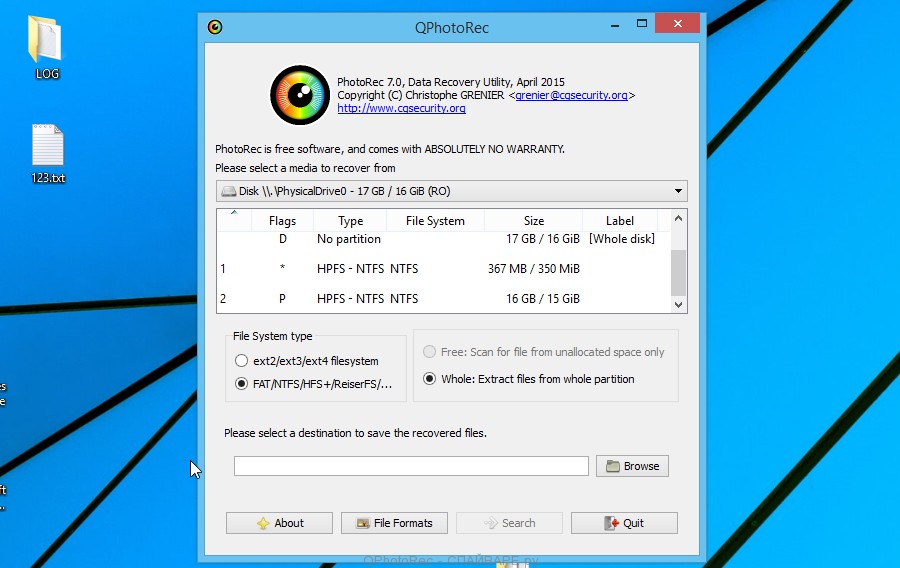

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

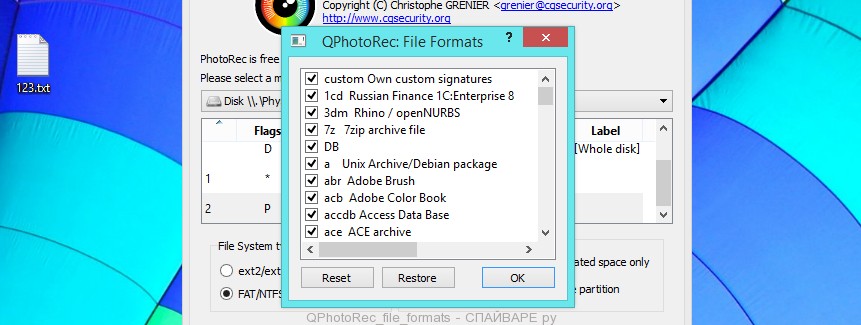

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

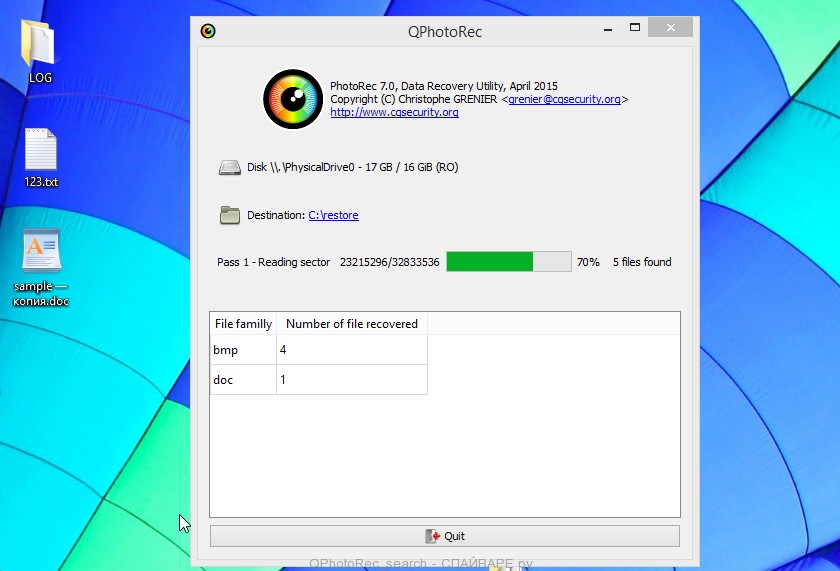

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

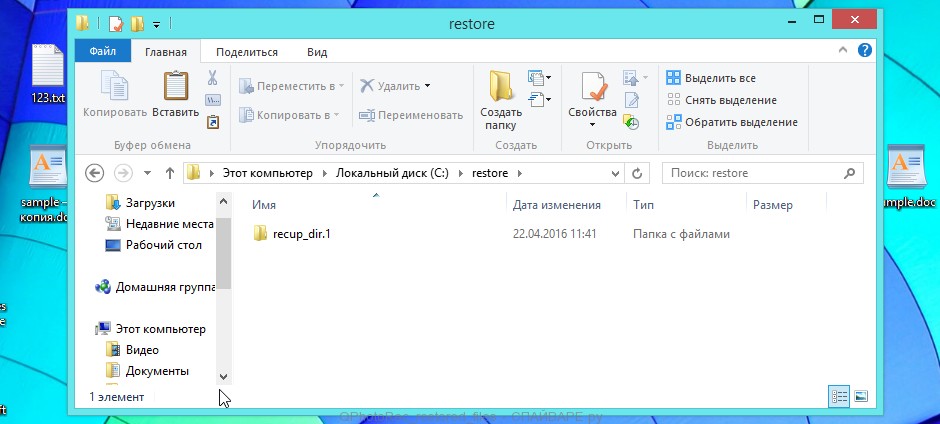

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Как предотвратить заражение компьютера вирусом-шифровальщиком ?

Большинство современных антивирусных программ уже имеют встроенную систему защиты от проникновения и активизации вирусов-шифровальщиков. Поэтому если на вашем компьютере нет антивирусной программы, то обязательно её установите. Как её выбрать можете узнать прочитав эту статью.

Более того, существуют и специализированные защитные программы. Например это CryptoPrevent, подробнее тут.

Несколько финальных слов

Выполнив эту инструкцию ваш компьютер будет очищен от вируса-шифровальщика. Если у вас появились вопросы или вам необходима помощь, то обращайтесь на наш форум.

Вирусы-вымогатели набирают популярность с каждым днем. Несмотря на бешеную популярность, это сложнейшие для антивирусных лабораторий соперники. Злоумышленники шифруют файлы на компьютере, а затем требуют у жертвы деньги за восстановление доступа. Антивирусные лаборатории признают, бороться с такими шифровальщиками невозможно. Сегодня самый распространенный и опасный вирус такого рода – XTBL.

Вирус, шифрующий файлы

Зловред XTBL попадая на компьютер, запускает алгоритм шифра данных. Он блокирует доступ к файлам, добавляя расширение .xtbl. В отличие от других шифровальщиков, эта программа переименовывает данные, превращая название файлов в шифр. Понять, где какой файл становится невозможно. Пользователю доступно сообщение от мошенников, в котором те требуют деньги за расшифровку.

Признак появления на компьютере

Поскольку .xtbl массово шифрует данные, компьютер ощутимо перегружается. Зависания и замедление работы операционной системы – неотъемлемый атрибут заражения. В ходе атаки, привычные файлы получают неузнаваемый вид.

При попытке запуска файла, пользователь видит сообщение от взломщиков, в котором они требуют выслать код на почту, чтобы получить инструкцию по разблокировке.

При виде сообщения «Ваши файлы были зашифрованы XTBL», точно не стоит идти на поводу у вымогателей. Если пользователь выполняет требования хакеров, то получает инструкцию, в ходе которой ему придется заплатить от 3 до 5 тысяч рублей за дешифровку данных. При этом, порядочность вымогателей никто не гарантирует. Странно было бы требовать честности от людей, которые зарабатывают, создавая проблемы другим, и сознательно скрывают свои личности.

Какие файлы шифруются?

Задача вируса не нарушить работу системы, а заставить человека платить. Поэтому он оставляет в безопасности необходимые для стабильной работы операционной системы данные. Под удар попадают документы, таблицы и фотографии. Поэтому вирус особо опасен для офисных машин.

Совет! При запуске установочного файла с расширением .exe используйте функцию антивирусов “Песочница”. Запуск приложений в безопасной среде поможет в дальнейшем избежать заражений.

Файлы блокируются в режиме реального времени. Поэтому чем дольше включен компьютер, тем больше данных он успеет поразить. При появлении XTBL на компьютере следует совершить следующую последовательность:

- Выключить компьютер. Возможно, в этом случае удастся сохранить часть записей. Для переноса документов на съемный носитель следует сделать загрузочную флешку с рабочим образом Linux, запустить через BIOS режим работы с флешкой, и в виртуальной операционной системе перенести файлы. Упрощенный способ – вынуть жесткий диск и подключить его к другому компьютеру в качестве дополнительного диска.

- Ни в коем случае самостоятельно не переименовывать файлы. Программный код шифрует данные со сложным алгоритмом. И если важно сохранить содержимое документов, не меняйте имя или расширение.

- Отправить образцы в DrWeb или «Лабораторию Касперского». Для каждого компьютера .xtbl использует отличительный код, но алгоритм расшифровки идентичный. Чем больше данных получит лаборатория из отдельных источников, тем быстрее подберут решение.

- Просканировать жесткий диск. Использовать XTBL расшифровку Kaspersky или Dr.Web. От «Лаборатории Касперского» используется утилита Kaspersky Internet Security, а от Dr.Web программа CureIt. После очистки удалить загрузчик вируса.

- Ждать решения от антивирусной лаборатории. Обычно ожидание может затягиваться на полгода, т.к. алгоритм достаточно сложный.

Не следует отправлять мошенникам деньги, т.к. вы рискуете остаться без средств и без ключа. Не нужно доверять малоавторитетным фирмам, обещающим восстановление. После атаки XTBL, как восстановить файлы не знает точно никто.

Если с вирусом не способны справится «мозговые центры» крупных корпораций, то на мелкие фирмы рассчитывать не стоит вовсе.