Все компьютеры, подключенные к Интернету, имеют IP-адрес, чтобы найти их через Интернет другими машинами.

Этот IP-адрес состоит из нескольких номеров для удобства в вычислительных целей.

192.0.2.1 – пример для IP-адреса.

Но эти IP-адреса не являются юзер-френдли для человека, а это означает, что людям нелегко или невозможно зппомнить IP-адреса всех важных для них машин.

Поэтому в качестве решения для этой цели была введена новая концепция под названием Domain Names.

«www.example.com» – пример имени домена.

Они просты и легко запоминаются, поскольку они являются словами с алфавитными символами.

Каждое имя домена сопоставляется с IP-адресом.

Служба DNS выполняет преобразование между этими доменными именами и IP-адресами.

DNS-сервер – это компьютерный сервер, который содержит базу данных общедоступных IP-адресов и связанных с ними доменных имен.

Когда вы вводите имя домена в свой веб-браузер, если ваш маршрутизатор не располагает достаточной информацией для преобразования имени домена в IP-адрес, он использует помощь DNS-сервера для выполнения этого преобразования, подключившись к одному из доступных DNS-серверов.

Чтобы найти IP-адрес DNS-сервера, который используется вашим маршрутизатором, можно использовать один из приведенных ниже методов.

Способ 1. Использование графического интерфейса маршрутизатора

Самый простой способ найти IP-адрес DNS-сервера вашего маршрутизатора – проверить его с помощью графического интерфейса маршрутизатора.

1. Сначала вам нужно узнать IP-адрес вашего маршрутизатора. (В большинстве случаев IP-адрес по умолчанию – 192.168.1.1)

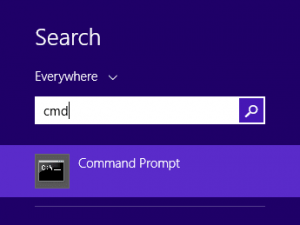

Для машин Windows:

1.1. Если вы используете машину Windows, откройте командную строку, набрав «cmd» в строке поиска Windows.

1.2. Введите «ipconfig», чтобы просмотреть информацию о сети.

Там вы сможете увидеть данные адреса шлюза по умолчанию в разделе «Сведения о беспроводной локальной сети».

В этом случае это 192.168.1.1

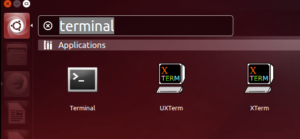

Для Linux-машин:

1.3. Если вы используете машину Linux, откройте терминал.

например, на машине Ubuntu.

Терминал можно открыть, выполнив поиск на панели поиска.

Здесь есть 2 IP-адреса, а один с самой низкой метрикой выбран в качестве IP-адреса по умолчанию, который в этом случае равен 10.8.0.1

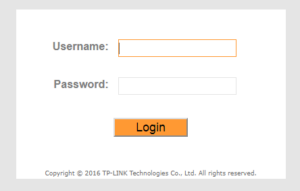

2. Затем введите этот IP-адрес в адресную строку вашего веб-браузера, и вам будет предложено ввести имя пользователя и пароль, чтобы получить доступ к веб-интерфейсу вашего маршрутизатора

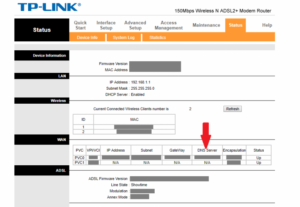

3. Затем на вкладке «Статус» вы сможете просматривать информацию DNS вашего маршрутизатора

Способ 2. Использование команд Windows

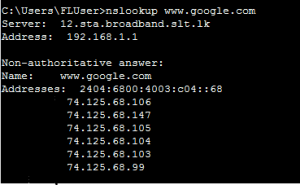

2.1. Один из способов – использовать команду nslookup.

Эта команда предоставляет вам информацию о поиске DNS.

Чтобы просмотреть их, вы можете ввести в командной строке:

Первые 2 строки вывода предоставляют вам данные DNS-сервера.

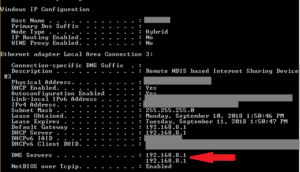

2.2. Второй способ – использовать команду «ipconfig / all» в командной строке:

Как вы можете видеть, 192.168.8.1 является DNS-адресом в соответствии с указанным выше выводом.

Способ 3: Использование команд Linux

В дистрибутивах Linux данные DNS могут быть извлечены из команд «host» или «dig»

host: host command – это утилита, которая выполняет поиск DNS.

Поэтому данные DNS-сервера можно просмотреть, как показано ниже:

Согласно вышеприведенному выводу, 10.0.10.11 является IP-адресом DNS-сервера.

dig: dig – инструмент, который используется для запроса DNS-серверов имен для получения информации о адресах хостов, почтовых обменах, серверах имен и соответствующей информации.

см. также Разрешение доменных имен с командой dig в Linux

Как показано выше, эта команда предоставляет вам IP-адрес DNS-сервера, который используется вашим маршрутизатором.

Однако в некоторых случаях вы можете определить IP-адреса DNS-серверов, которые необходимы вашему компьютеру для использования, а затем их также можно передать на ваш маршрутизатор.

Их можно определить в файле ‘/etc/resolv.conf’, а его содержимое можно посмотреть:

В соответствии с вышеизложенным приоритет присваивается 10.0.80.11, и только если он не может получить соответствующую информацию, данные передаются в 10.0.80.12 для выполнения DNS-запроса.

Способ 4. Возьмите дамп пакетов и просмотрите данные DNS.

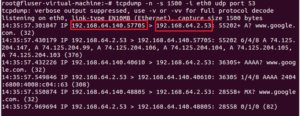

Чтобы взять пакетный дамп текущего сетевого трафика, можно использовать команду tcpdump.

Tcpdump – это инструмент анализа сетевых пакетов, в котором используются пакеты захвата или фильтрации tcp / ip, которые передаются по сети.

Он широко используется пользователями Linux для устранения неполадок в сети.

Чтобы просмотреть сетевой трафик, выполните команду ниже в от рута отдельной вкладки в терминале

tcpdump -n -s 1500 -i eth0 udp port 53

Затем на другой вкладке генерируйте трафик DNS с помощью команды host или dig, как показано ниже.

host www.google.com

Затем вы сможете увидеть аналогичный вывод ниже, в выводе tcpdump

В приведенном выше примере вы можете четко увидеть мою машину (IP-адрес 192.168.64.140) с DNS-сервером (IP-адрес 192.168.64.2) о доменном имени www.google.com

Положим, нам что-то пришло с незнакомого IP-адреса и хочется узнать DNS-имя таинственного незнакомца, а команда host недоступна. Для этого надо разрезолвить его обратную зону.

Пример на основе yandex.ru

Получим сам адрес для начала:

$ ping yandex.ru

PING yandex.ru (5.255.255.70) 56(84) bytes of data.Теперь резолвим обратную зону:

$ dig PTR 70.255.255.5.in-addr.arpa

; <<>> DiG 9.16.1-Ubuntu <<>> PTR 70.255.255.5.in-addr.arpa

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 48749

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 65494

;; QUESTION SECTION:

;70.255.255.5.in-addr.arpa. IN PTR

;; ANSWER SECTION:

70.255.255.5.in-addr.arpa. 132 IN PTR yandex.ru.

;; Query time: 0 msec

;; SERVER: 127.0.0.53#53(127.0.0.53)

;; WHEN: Вт авг 11 20:32:30 +05 2020

;; MSG SIZE rcvd: 77Вуаля:

70.255.255.5.in-addr.arpa. 132 IN PTR yandex.ru.

В коммандной строке

nslookup X.X.X.X

для A.B.C.D

nslookup D.C.B.A.in-addr.arpa

Для IP адреса нужно указать обратную зону на DNS, тогда по IP адресу можно прочитать содержимое обратной зоны и получить домен.

А если проблемный хост по какой-либо причине не регистрировался в DNS, или там вручную созданная запись, содержащая неактуальные/неверные данные?

Попробуйте на каком-либо хосте в том же сегменте локальной сети, где и интересующий адрес х.х.х.х:

nbtstat.exe -a x.x.x.x

Попробуй «ping -a 192.168.1.1»

Без кавычек и свой ip подставь

Содержание

- Как посмотреть DNS в Linux

- Как посмотреть DNS в Linux

- Как узнать IP DNS сервера в Linux

- Как узнать какой DNS сервер используется

- 7 сетевых Linux-команд, о которых стоит знать системным администраторам

- Команда ip

- Команда ifconfig

- Команда mtr

- Команда tcpdump

- ▍ Захват трафика, идущего к некоему хосту и от него

- ▍ Захват трафика, идущего в некую сеть и из неё

- ▍ Захват трафика, поступающего на некий порт и выходящего из некоего порта

- Команда netstat

- Команда nslookup

- Команда ping

- ▍ Destination Host Unreachable

- ▍ Request timed out

- ▍ Unknown host/Ping Request Could Not Find Host

- Итоги

Как посмотреть DNS в Linux

Служба DNS или Domain Name System позволяет превращать легко читаемый адрес сайта в ip адрес сервера на котором расположен этот сайт. Для этого используются DNS серверы, которые содержат таблицы соответствия ip адресов их доменным именам. По умолчанию система получает адрес DNS сервера автоматически по DHCP при подключении к сети.

В этой статье мы разберемся как посмотреть какие DNS серверы используются в Linux.

Как посмотреть DNS в Linux

Если вы уже имели опыт настройки сети в Linux, то знаете, что DNS серверы, используемые для резолвинга доменных имен указаны в файле /etc/resolv.conf:

sudo vi /etc/resolv.conf

Но в современных дистрибутивах Linux с системой инициализации systemd обычно запущен локальный DNS сервер, адрес которого и прописан в этом файле, а какие сервера используются на самом деле непонятно. В таком случае можно воспользоваться утилитой systemd-resolve:

В самом низу вывода утилиты можно посмотреть DNS в Linux, которые сейчас используются. Информация выводится по каждому сетевому интерфейсу отдельно.

Также для решения подобной задачи можно использовать утилиту nmcli:

nmcli dev show | grep DNS

Как видите, все очень просто. А чтобы изменить DNS сервер тоже трогать /etc/resolv.conf не желательно, так как он будет автоматически обновляться после перезагрузки. Если вы используете NetworkManager, то можно настроить DNS для сетевого подключения в интерфейсе программы. Или же можно отредактировать файл /etc/systemd/resolved.conf и добавить нужные адреса в секцию Resolve:

sudo vi /etc/systemd/resolved.conf

[Resolve]

DNS=8.8.8.8, 8.8.4.4

Как видите, все очень просто. Надеюсь, эта информация была вам полезной.

Источник

Как узнать IP DNS сервера в Linux

DNS (Domain Name System — система доменных имён) является важным элементом сети. Без DNS не работали бы Интернет-браузер, почтовые сервера, стриминговые сервисы и другие.

Задача DNS сообщать IP адрес запрошенного имени хоста (обычно домена веб-сайта).

Эта служба работает на специальных компьютерах, называемых DNS сервер — они хранят базу данных записей, включающей в себя имена хостов и соответствующие им IP адреса. DNS серверы представляют собой иерархическую структуру, но нам важно только то, что на наш запрос с именем хоста DNS сервер отвечает, какой у этого хоста IP адрес.

То есть DNS решает проблему, что нам не нужно помнить/знать IP адреса всех сайтов, которые мы посещаем.

DNS это обширная и интересная тема, но в этой заметке мы только поговорим, как узнать, к какому именно DNS серверу делаются запросы с данного компьютера на Linux? То есть мы научимся определять IP адрес используемого DNS сервера.

Имеется несколько способов сделать это, мы рассмотрим самые универсальные, подходящие для Linux, BSD, и других Unix-подобных систем.

Как узнать какой DNS сервер используется

1. Настройки DNS в системе хранятся в файле /etc/resolv.conf, то есть IP адрес DNS сервера можно узнать просто посмотрев этот файл.

С помощью команды cat:

С помощью команды less:

Или с помощью команды grep:

Все эти команды выведут одинаковые результаты, например в моём случае это:

Запись может быть только одна или их может быть несколько. В первую очередь используется первый указанный DNS сервер, если к нему не удаётся получить доступ, то используются запасные DNS (если они указаны).

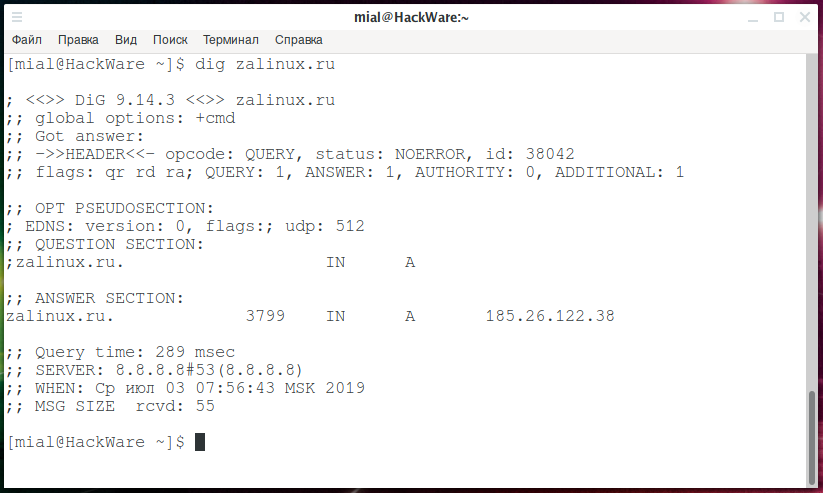

2. Если вам нужен альтернативный метод (например, вы предполагаете, что настройки DNS изменены сетевым подключением), то вы можете использовать программу dig:

Используемый сервер имён показан в строке начинающейся с ;; SERVER:

А в этом разделе, кстати, вы можете узнать IP адрес любого сайта:

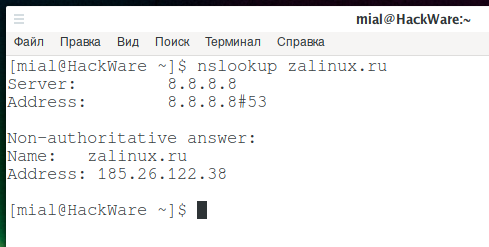

3. Ещё один способ узнать IP адрес сайта, а заодно и IP DNS сервера к которому делаются запросы — с помощью команды nslookup:

В этих строках показан IP используемого DNS сервера:

А в этой строке IP адрес интересующего сайта:

Источник

7 сетевых Linux-команд, о которых стоит знать системным администраторам

Существуют Linux-команды, которые всегда должны быть под рукой у системного администратора. Эта статья посвящена 7 утилитам, предназначенным для работы с сетью.

Этот материал — первый в серии статей, построенных на рекомендациях, собранных от множества знатоков Linux. А именно, я спросил у наших основных разработчиков об их любимых Linux-командах, после чего меня буквально завалили ценными сведениями. А именно, речь идёт о 46 командах, некоторые из которых отличает тот факт, что о них рассказало несколько человек.

В данной серии статей будут представлены все эти команды, разбитые по категориям. Первые 7 команд, которым и посвящена эта статья, направлены на работу с сетью.

Команда ip

Команда ip — это один из стандартных инструментов, который необходим любому системному администратору для решения его повседневных задач — от настройки новых компьютеров и назначения им IP-адресов, до борьбы с сетевыми проблемами существующих систем. Команда ip может выводить сведения о сетевых адресах, позволяет управлять маршрутизацией трафика и, кроме того, способна давать данные о различных сетевых устройствах, интерфейсах и туннелях.

Синтаксис этой команды выглядит так:

Самое важное тут — это (подкоманда). Здесь можно использовать, помимо некоторых других, следующие ключевые слова:

Вывод IP-адресов, назначенных интерфейсу на сервере:

Назначение IP-адреса интерфейсу, например — enps03 :

Удаление IP-адреса из интерфейса:

Изменение статуса интерфейса, в данном случае — включение eth0 :

Изменение статуса интерфейса, в данном случае — выключение eth0 :

Изменение статуса интерфейса, в данном случае — изменение MTU eth0 :

Изменение статуса интерфейса, в данном случае — перевод eth0 в режим приёма всех сетевых пакетов:

Добавление маршрута, используемого по умолчанию (для всех адресов), через локальный шлюз 192.168.1.254, который доступен на устройстве eth0 :

Добавление маршрута к 192.168.1.0/24 через шлюз на 192.168.1.254:

Добавление маршрута к 192.168.1.0/24, который доступен на устройстве eth0 :

Удаление маршрута для 192.168.1.0/24, для доступа к которому используется шлюз 192.168.1.254:

Вывод маршрута к IP 10.10.1.4:

Команда ifconfig

Команда mtr

Синтаксис команды выглядит так:

Если вызвать эту команду, указав лишь имя или адрес хоста — она выведет сведения о каждом шаге маршрутизации. В частности — имена хостов, сведения о времени их ответа и о потерянных пакетах:

А следующий вариант команды позволяет выводить и имена, и IP-адреса хостов:

Так можно задать количество ping-пакетов, которые нужно отправить системе, маршрут к которой подвергается анализу:

А так можно получить отчёт, содержащий результаты работы mtr :

Вот — ещё один вариант получения такого отчёта:

Для того чтобы принудительно использовать TCP вместо ICMP — надо поступить так:

А вот так можно использовать UDP вместо ICMP:

Вот — вариант команды, где задаётся максимальное количество шагов маршрутизации:

Так можно настроить размер пакета:

Для вывода результатов работы mtr в формате CSV используется такая команда:

Вот — команда для вывода результатов работы mtr в формате XML:

Команда tcpdump

Утилита tcpdump предназначена для захвата и анализа пакетов.

Установить её можно так:

Прежде чем приступить к захвату пакетов, нужно узнать о том, какой интерфейс может использовать эта команда. В данном случае нужно будет применить команду sudo или иметь root-доступ к системе.

Если нужно захватить трафик с интерфейса eth0 — этот процесс можно запустить такой командой:

▍ Захват трафика, идущего к некоему хосту и от него

Можно отфильтровать трафик и захватить лишь тот, который приходит от определённого хоста. Например, чтобы захватить пакеты, идущие от системы с адресом 8.8.8.8 и уходящие к этой же системе, можно воспользоваться такой командой:

Для захвата трафика, идущего с хоста 8.8.8.8, используется такая команда:

Для захвата трафика, уходящего на хост 8.8.8.8, применяется такая команда:

▍ Захват трафика, идущего в некую сеть и из неё

Трафик можно захватывать и ориентируясь на конкретную сеть. Делается это так:

Ещё можно поступить так:

Можно, кроме того, фильтровать трафик на основе его источника или места, в которое он идёт.

Вот — пример захвата трафика, отфильтрованного по его источнику (то есть — по той сети, откуда он приходит):

Вот — захват трафика с фильтрацией по сети, в которую он направляется:

▍ Захват трафика, поступающего на некий порт и выходящего из некоего порта

Вот пример захвата трафика только для DNS-порта по умолчанию (53):

Захват трафика для заданного порта:

Захват только HTTPS-трафика:

Захват трафика для всех портов кроме 80 и 25:

Команда netstat

Если в вашей системе netstat отсутствует, установить эту программу можно так:

Ей, в основном, пользуются, вызывая без параметров:

В более сложных случаях её вызывают с параметрами, что может выглядеть так:

Можно вызывать netstat и с несколькими параметрами, перечислив их друг за другом:

Для вывода сведений обо всех портах и соединениях, вне зависимости от их состояния и от используемого протокола, применяется такая конструкция:

Для вывода сведений обо всех TCP-портах применяется такой вариант команды:

Если нужны данные по UDP-портам — утилиту вызывают так:

Список портов любых протоколов, ожидающих соединений, можно вывести так:

Список TCP-портов, ожидающих соединений, выводится так:

Так выводят список UDP-портов, ожидающих соединений:

А так — список UNIX-портов, ожидающих соединений:

Вот — команда для вывода статистических сведений по всем портам вне зависимости от протокола:

Так выводятся статистические сведения по TCP-портам:

Для просмотра списка TCP-соединений с указанием PID/имён программ используется такая команда:

Для того чтобы найти процесс, который использует порт с заданным номером, можно поступить так:

Команда nslookup

Команда nslookup используется для интерактивного «общения» с серверами доменных имён, находящимися в интернете. Она применяется для выполнения DNS-запросов и получения сведений о доменных именах или IP-адресах, а так же — для получения любых других специальных DNS-записей.

Рассмотрим распространённые примеры использования этой команды.

Получение A-записи домена:

Просмотр NS-записей домена:

Выяснение сведений о MX-записях, в которых указаны имена серверов, ответственных за работу с электронной почтой:

Обнаружение всех доступных DNS-записей домена:

Проверка использования конкретного DNS-сервера (в данном случае запрос производится к серверу имён ns1.nsexample.com ):

Проверка A-записи для выяснения IP-адресов домена — это распространённая практика, но иногда нужно проверить то, имеет ли IP-адрес отношение к некоему домену. Для этого нужно выполнить обратный просмотр DNS:

Команда ping

Команда ping — это инструмент, с помощью которого проверяют, на уровне IP, возможность связи одной TCP/IP-системы с другой. Делается это с использованием эхо-запросов протокола ICMP (Internet Control Message Protocol Echo Request). Программа фиксирует получение ответов на такие запросы и выводит сведения о них вместе с данными о времени их приёма-передачи. Ping — это основная команда, используемая в TCP/IP-сетях и применяемая для решения сетевых проблем, связанных с целостностью сети, с возможностью установления связи, с разрешением имён.

Эта команда, при простом способе её использования, принимает лишь один параметр: имя хоста, подключение к которому надо проверить, или его IP-адрес. Вот как это может выглядеть:

Обычно, если запустить команду ping в её простом виде, не передавая ей дополнительные параметры, Linux будет пинговать интересующий пользователя хост без ограничений по времени. Если нужно изначально ограничить количество ICMP-запросов, например — до 10, команду ping надо запустить так:

Или можно указать адрес интерфейса. В данном случае речь идёт об IP-адресе 10.233.201.45:

Применяя эту команду, можно указать и то, какую версию протокола IP использовать — v4 или v6:

В процессе работы с утилитой ping вы столкнётесь с различными результатами. В частности, это могут быть сообщения о нештатных ситуациях. Рассмотрим три таких ситуации.

▍ Destination Host Unreachable

Вероятной причиной получения такого ответа является отсутствие маршрута от локальной хост-системы к целевому хосту. Или, возможно, это удалённый маршрутизатор сообщает о том, что у него нет маршрута к целевому хосту.

▍ Request timed out

Если результат работы ping выглядит именно так — это значит, что локальная система не получила, в заданное время, эхо-ответов от целевой системы. По умолчанию используется время ожидания ответа в 1 секунду, но этот параметр можно настроить. Подобное может произойти по разным причинам. Чаще всего это — перегруженность сети, сбой ARP-запроса, отбрасывание пакетов фильтром или файрволом и прочее подобное.

▍ Unknown host/Ping Request Could Not Find Host

Такой результат может указывать на то, что неправильно введено имя хоста, или хоста с таким именем в сети просто не существует.

О хорошем качестве связи между исследуемыми системами говорит уровень потери пакетов в 0%, а так же — низкое значение времени получения ответа. При этом в каждом конкретном случае время получения ответа варьируется, так как оно зависит от разных параметров сети. В частности — от того, какая среда передачи данных используется в конкретной сети (витая пара, оптоволокно, радиоволны).

Итоги

Надеемся, вам пригодятся команды и примеры их использования, о которых мы сегодня рассказали. А если они вам и правда пригодились — возможно, вам будет интересно почитать продолжение этого материала.

Источник

- Как узнать DNS-серверы домена

- Способ 1. С помощью Whois

- Способ 2. С помощью утилиты dig

- Способ 3. С помощью утилиты NSLOOKUP

В статье мы расскажем, как узнать DNS-серверы вашего домена. Эта информация может понадобиться при настройке сайта.

DNS ― это важный элемент интернет-системы. Он соединяет IP-адрес с доменным именем, которое ему соответствует. Благодаря DNS людям не нужно запоминать длинный набор цифр, например 123.456.789.123, достаточно запомнить домен. DNS-серверы ― это серверы, которые преобразуют доменные имена в понятные компьютерам IP-адреса и обратно. Подробнее о DNS вы можете узнать в статье.

Иногда нужна проверка DNS-записей домена. Сделать это можно тремя способами:

- через Whois,

- через утилиту dig,

- через утилиту NSLOOKUP.

Как узнать DNS-серверы домена

Способ 1. С помощью Whois

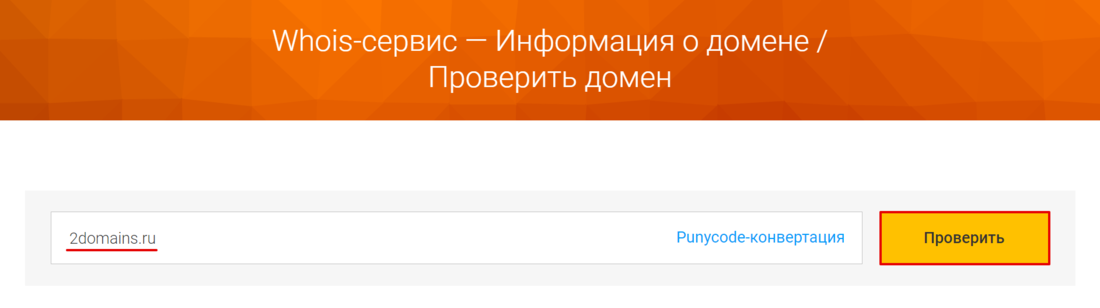

Проверка DNS-записей с помощью Whois делается на сайте 2domains.ru.

1. Перейдите на страницу сервиса Whois. Подробнее о том, какие данные можно получить с помощью сервиса, читайте в статье Как узнать хостинг сайта.

2. Введите запрос — имя вашего домена — в поисковую строку и нажмите Проверить. Проверка домена займет несколько секунд.

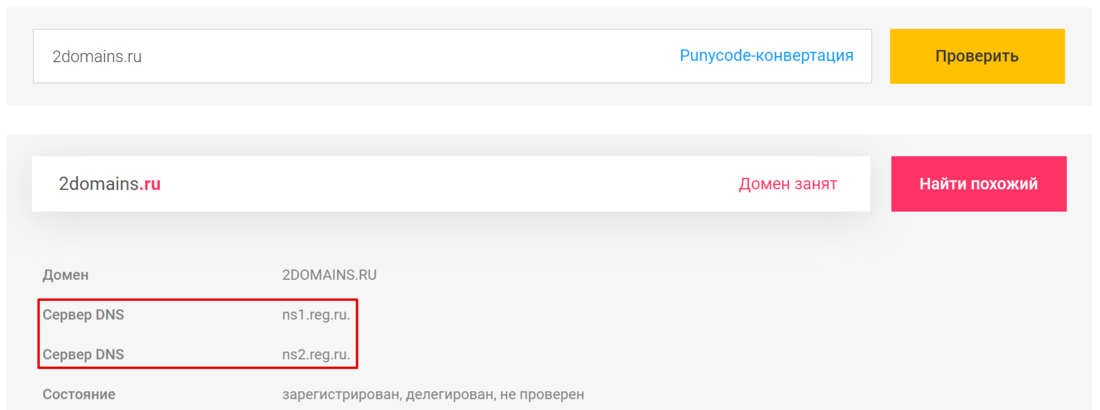

3. Какие DNS-серверы прописаны для домена, указано в строках «Сервер DNS». Как правило, DNS-серверы прописываются парой — основной сервер dns и дополнительный.

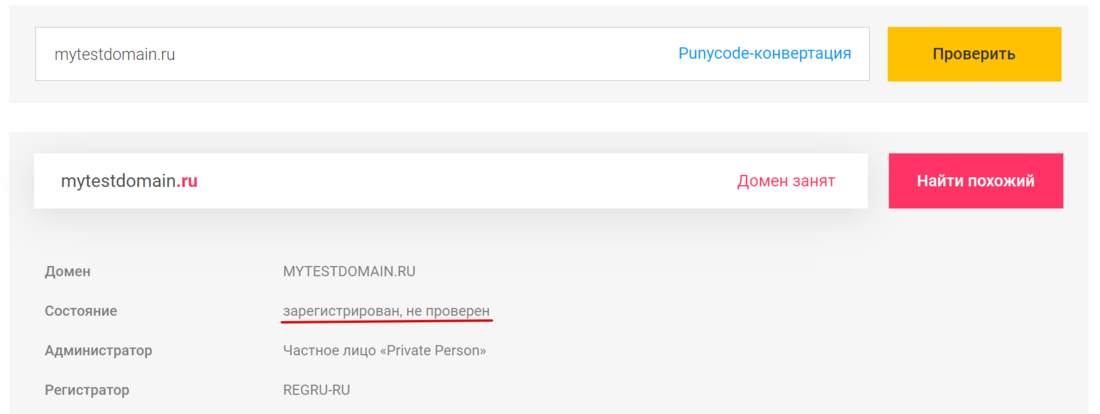

Если в строке «Состояние» нет записи «делегирован», это значит, что для домена не прописаны DNS-серверы.

Пока для домена не прописаны DNS, сайт будет недоступен. Чтобы сайт можно было увидеть не только на вашем компьютере, но и в сети, пропишите DNS-серверы по инструкции Как указать (изменить) DNS-серверы для домена?

Способ 2. С помощью утилиты dig

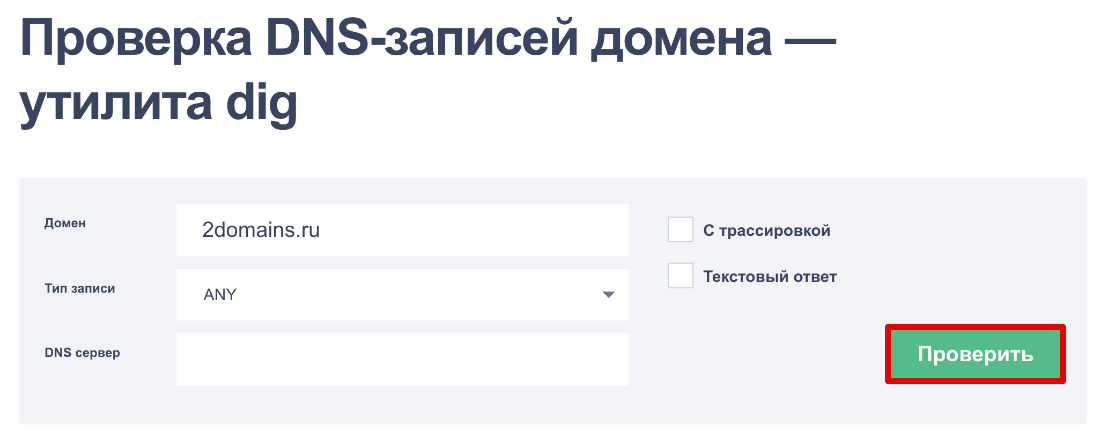

Утилита dig ― это бесплатный онлайн-сервис, который есть на некоторых сайтах в интернете. Вы можете воспользоваться утилитой dig на сайте нашего партнёра REG.RU. Чтобы проверить DNS сайта:

1. Перейдите на страницу утилиты.

2. В поле «Домен» введите доменное имя сайта, у которого нужно узнать DNS.

3. В поле «Тип записи» должен быть указан параметр ANY.

4. Нажмите Проверить:

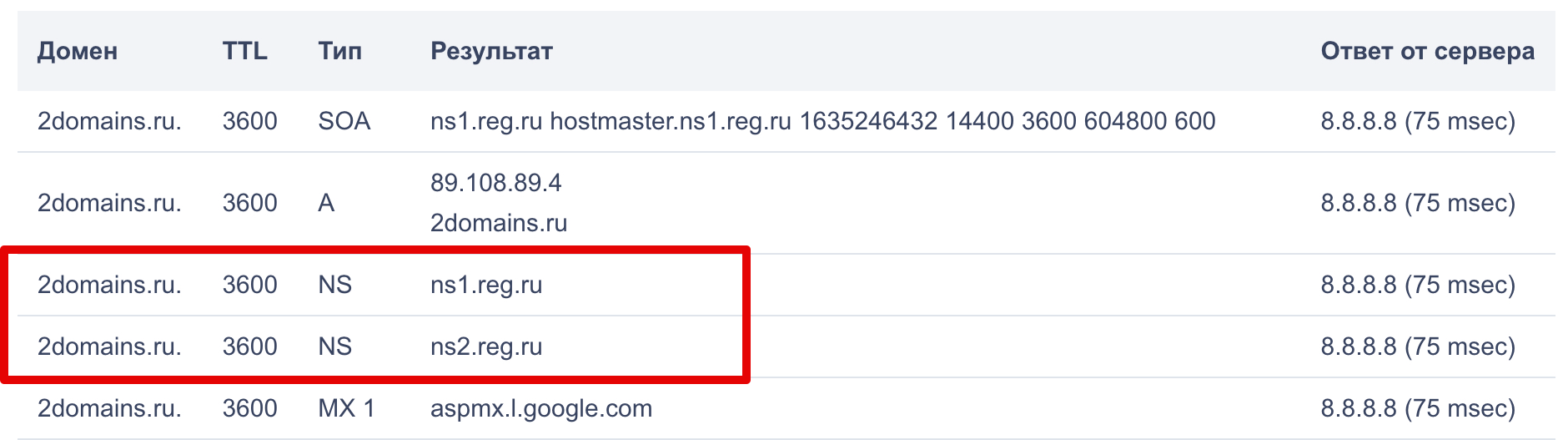

5. В списке найдите строку с NS. Там указаны DNS-серверы:

Готово, вы смогли узнать DNS сайта.

Способ 3. С помощью утилиты NSLOOKUP

NSLOOKUP ― это утилита, которая также помогает определить прописанные DNS-серверы. Она встроена в Windows и macOS. То есть для этих ОС можно сразу открывать терминал и начинать с ней работу. Для Linux-систем иногда нужна её установка.

Как установить NSLOOKUP на Linux

Для установки NSLOOKUP в CentOS и Ubuntu в терминале введите:

yum install nslookupДля установки утилиты в Debian введите:

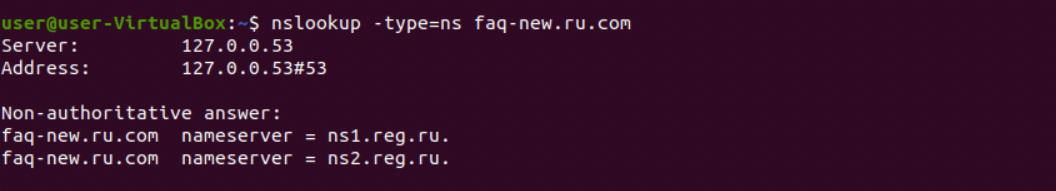

apt-get install nslookupЧтобы узнать DNS-серверы домена с помощью NSLOOKUP, в терминале введите команду:

nslookup –type=ns site.ruГде site.ru ― нужное доменное имя.

Готово, проверка DNS закончена. Перед вами появится список NS:

Теперь вы понимаете, как узнать какой DNS-сервер используется для домена, и в будущем легко сможете определять DNS сайта.

Где проверить, у какого хостинг-провайдера находится DNS-сервер, читайте в статье Как узнать хостинг сайта.