Имя пользователя с соответствующим паролем для конкретной учетной записи является основным требованием, с помощью которого пользователь может получить доступ к системе Linux. Все пароли учетных записей пользователей сохраняются в файле или базе данных, чтобы пользователь мог быть проверен во время попытки входа в систему. У каждого пользователя недостаточно навыков и опыта, чтобы найти этот файл в своей системе. Однако, если вы получите доступ к базе данных или к файлу, в котором хранятся все пароли пользователей для входа в систему, вы сможете легко получить доступ к системе Linux. Когда пользователь вводит имя пользователя и пароль в Linux для входа в систему, он сравнивает введенный пароль с записью в различных файлах каталога ‘/etc’.

Файл /etc/passwd хранит всю важную информацию, необходимую для входа пользователя. Проще говоря, в файле /etc/passwd хранятся данные учетной записи пользователя. Этот файл представляет собой обычный текстовый файл, содержащий полный список всех пользователей вашей системы Linux. Он содержит информацию об имени пользователя, пароле, UID (идентификатор пользователя), GID (идентификатор группы), оболочке и домашнем каталоге. Этот файл должен иметь разрешения на чтение, поскольку многие утилиты командной строки используются для сопоставления идентификаторов пользователей с именем пользователя. Но должны иметь ограниченные права на запись только для учетных записей суперпользователя или пользователя root.

В этой статье будет показано, как и где можно хранить пароли учетных записей системных пользователей в дистрибутиве Linux. Мы реализовали все демонстрации в системе Ubuntu 20.04. Однако вы можете найти файл /etc/passwd в любом дистрибутиве Linux.

Предварительные условия

У вас должны быть права root для выполнения административных команд.

Базовые сведения о файле/etc/passwd

Файл/etc/passwd содержит информацию об учетной записи пользователя вашей системы. Все сохраненные поля разделяются знаком двоеточия «:».

Когда вы запустите следующую команду, вы увидите каждую запись файла /etc/passwd:

Приведенная выше команда выведет список всех пользователей вашей системы Linux.

Подробная информация о форматах полей /etc/passwd:

- Username: первое поле представляет имя пользователя. Длина поля имени пользователя определяется от 1 до 32 символов. Это используется, когда пользователь входит в систему.

- Password: В приведенном выше примере символ «x» означает, что пароль хранится в зашифрованном виде в файле /etc/shadow.

- User ID (UID): идентификатор пользователя должен быть отдельно назначен каждому пользователю. Нулевой UID назначается пользователю root, а идентификаторы пользователей от 1 до 99 назначаются предопределенным или стандартным учетным записям. Дальнейшие UID от 100 до 999 назначаются системным административным учетным записям или группам.

- Group ID (GID): Следующее поле представляет собой идентификатор группы. GID хранится в файле /etc/group.

- Information about User ID: Следующее поле предназначено для комментариев. В этом поле вы можете добавить некоторую дополнительную информацию об указанном пользователе, такую как полное имя пользователя, номер телефона и т. д.

- Home directory: в этом поле отображается расположение домашнего каталога, назначенного текущему пользователю. Если указанный каталог не существует, будет отображаться «/».

- Command //shell: Абсолютный путь по умолчанию к оболочке или команде — /bin/bash. Это известно как оболочка. Например, системный администратор, использующий оболочку nologin. Он действует как замещающая оболочка для учетных записей пользователей системы. Если оболочка расположена по пути /sbin/nologin, и пользователь хочет войти непосредственно в систему Linux, оболочка /sbin/nologin закроет или отключит соединение.

Поиск пользователя в файле/etc/passwd

Вы можете найти конкретного пользователя с помощью файла/etc/passwd, используя команду grep. Например, мы хотим найти имя пользователя andreyex из файла/etc/passwd, используя следующий синтаксис, тогда мы можем легко найти указанного пользователя, сэкономив наше время:

$ grep user-name /etc/passwd

Приведенный выше синтаксис изменится на следующую форму:

$ grep andreyex / etc / passwd

или

$ grep -w '^andreyex' /etc/passwd

Показать разрешения для файла/etc/passwd

Как мы упоминали выше, все остальные пользователи, кроме root, должны иметь возможность читать права доступа к файлу/etc/passwd, и что владельцем должен быть суперпользователь или root.

Введите следующее, чтобы проверить разрешения на чтение файла:

Чтение файла/etc/passwd

Вы можете прочитать файл/etc/passwd в своей системе Linux с помощью следующего сценария bash или напрямую запустить то, что написано ниже, во время выполнения команд цикла на терминале.

Создайте текстовый файл и вставьте в него следующий код:

#!/bin/bash # всего семь полей из/etc/passwd, хранящихся как $ f1, f2 ..., $ f7, в то время как IFS =: read -r f1 f2 f3 f4 f5 f6 f7 do echo "Пользователь $f1 использует $f7 оболочку и хранит файлы в каталоге $f6". сделано </etc/passwd

Используя цикл while, он считывает все семь полей, а затем итеративно отображает содержимое файла на терминале.

Сохраните указанный выше файл с именем readfile.sh.

Теперь запустите указанный выше файл, используя следующую команду:

Изучите файл/etc/shadow

Файл/etc/shadow содержит все ваши зашифрованные пароли, хранящиеся в этом файле, которые доступны для чтения только пользователям root.

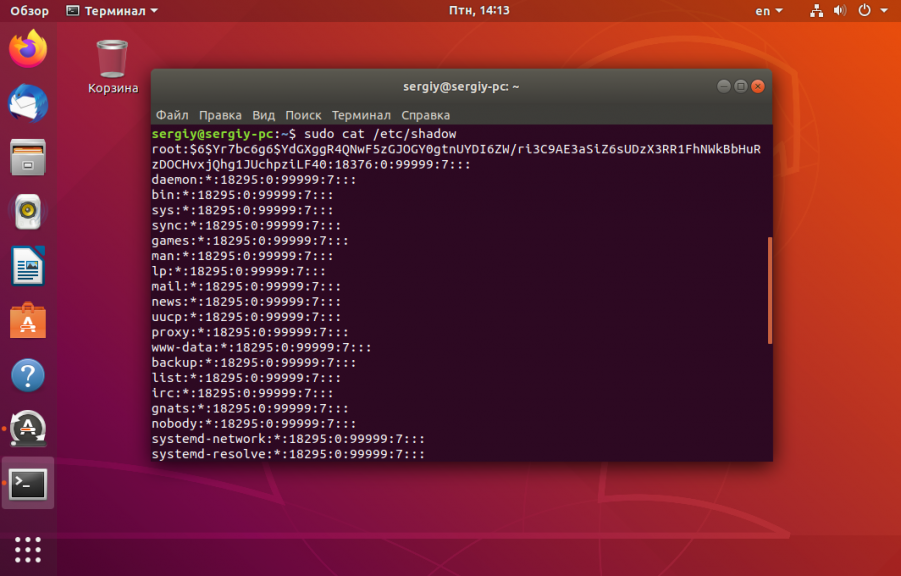

Выполним следующую команду для отображения содержимого:

Вы можете увидеть все пароли в зашифрованном виде.

Вывод

Из этой статьи мы видели, что все данные учетной записи и пароли пользователя хранятся в файле/etc/passwd в системе Linux. Вы можете читать этот файл, но только пользователи root имеют «права на запись». Более того, мы также видели все зашифрованные пароли, хранящиеся в файле/etc/shadow. Вы также можете изучить файл/etc/group, чтобы получить подробную информацию о группе пользователя.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

В Linux нет особого реестра, где бы хранились настройки программ, данные пользователей и другие компоненты системы. Всё хранится в файлах. В этой небольшой статье мы поговорим о том, где хранятся пароли пользователей Linux.

Изначально для хранения паролей использовался файл /etc/passwd. Но этот файл доступен для чтения всем пользователям. Поэтому, из соображений безопасности, пароли пользователей были перенесены в файл /etc/shadow. Этот файл доступен для чтения только пользователю root.

Важно отметить, что пароли в этом файле хранятся не в открытом виде, а в хэшированном. Существует несколько алгоритмов хэширования паролей для Linux. Подробно всё это рассматривалось в статье про смену пароля Linux. Сейчас же давайте посмотрим на общий синтаксис файла /etc/shadow:

sudo cat /etc/shadow

В первой строке представлены следующие данные:

- root — имя пользователя, для которого сохранен пароль;

- $6$yr… — хэш пароля, длина хэша от пароля никак не зависит, в данном случае зашифровано слово password;

- 18376 — дата последнего изменения пароля;

- 0 — количество дней на смену пароля, если его срок действия истёк;

- 999999 — количество дней от момента последней смены пароля до момента, когда надо сменить пароль принудительно;

- 7 — за сколько дней пользователь будет предупреждён о необходимости смены пароля.

- Ещё три поля — задают параметры отключения учётной записи пользователя.

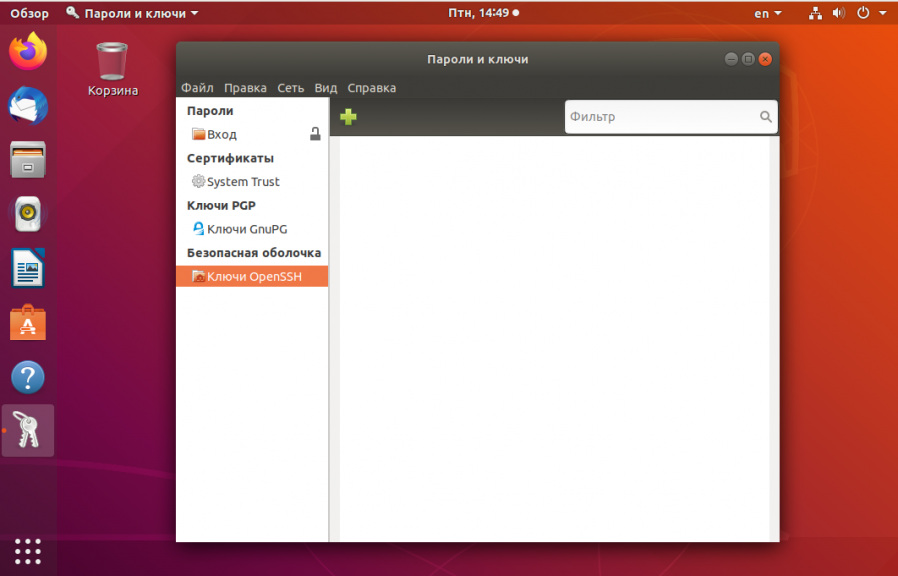

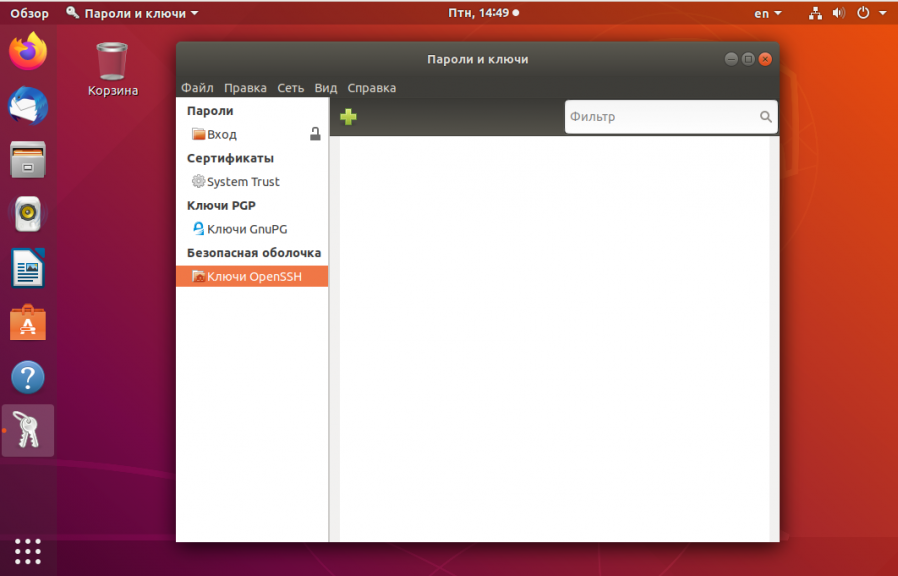

Это всё, что следует знать об этом файле. В Linux есть ещё одно место, где приложения хранят свои пароли, SSH-ключи и другие секретные данные. Это хранилище ключей. В Gnome утилита называется SeaHorce. Вы можете найти её по названию в главном меню:

В самой утилите вы сможете найти и удалить ключи от различных приложений, ключ от хранилища паролей Chromium, токен доступа в Skype, а также все SSH-ключи, добавленные к вашей системе.

Естественно, здесь всё тоже захэшировано и просто прочитать пароль не получиться, если, конечно, какое-нибудь приложение не хранит их в открытом виде. Теперь вы знаете, где хранятся пароли в Linux. На этом всё.

Обнаружили ошибку в тексте? Сообщите мне об этом. Выделите текст с ошибкой и нажмите Ctrl+Enter.

Статья распространяется под лицензией Creative Commons ShareAlike 4.0 при копировании материала ссылка на источник обязательна .

Об авторе

Основатель и администратор сайта losst.ru, увлекаюсь открытым программным обеспечением и операционной системой Linux. В качестве основной ОС сейчас использую Ubuntu. Кроме Linux, интересуюсь всем, что связано с информационными технологиями и современной наукой.

The /etc/passwd and group files are no longer generated by default, starting with Cygwin 1.7.34.

You can still generate them. Cygwin will use these files preferentially if present, by default, but only to cater to existing installs and special situations.

When these files are not present, Cygwin now uses the native Windows user management mechanisms: Active Directory where present, or SAM where not.

It is therefore recommended that you use this new mechanism to change your home directory. The easiest way I know of to do this is to add a line like this to your /etc/nsswitch.conf file:

db_home: /%H

That will change your Cygwin home directory to be equal to your Windows user profile directory. There are many other legal % tokens you can use here to achieve different results. See the previous link for details.

Содержание

- Где и как хранятся пароли в Linux?

- Предварительные условия

- Базовые сведения о файле/etc/passwd

- Поиск пользователя в файле/etc/passwd

- Где хранятся пароли пользователей Linux

- linux стандартный пароль root

- Суперпользователь в Ubuntu

- Пароль root Ubuntu

- Выводы

- Какой в Kali Linux пароль по умолчанию

- Что делать, чтобы сбросить пароль и установить свой

- Как узнать пароль на root

- 4 ответа 4

- Загрузка в однопользовательский режим

- Подмена демона инициализации

- Загрузка с Live образа

- Редактирование базы данных пользователей

Где и как хранятся пароли в Linux?

Главное меню » Linux » Где и как хранятся пароли в Linux?

Файл /etc/passwd хранит всю важную информацию, необходимую для входа пользователя. Проще говоря, в файле /etc/passwd хранятся данные учетной записи пользователя. Этот файл представляет собой обычный текстовый файл, содержащий полный список всех пользователей вашей системы Linux. Он содержит информацию об имени пользователя, пароле, UID (идентификатор пользователя), GID (идентификатор группы), оболочке и домашнем каталоге. Этот файл должен иметь разрешения на чтение, поскольку многие утилиты командной строки используются для сопоставления идентификаторов пользователей с именем пользователя. Но должны иметь ограниченные права на запись только для учетных записей суперпользователя или пользователя root.

В этой статье будет показано, как и где можно хранить пароли учетных записей системных пользователей в дистрибутиве Linux. Мы реализовали все демонстрации в системе Ubuntu 20.04. Однако вы можете найти файл /etc/passwd в любом дистрибутиве Linux.

Предварительные условия

У вас должны быть права root для выполнения административных команд.

Базовые сведения о файле/etc/passwd

Файл/etc/passwd содержит информацию об учетной записи пользователя вашей системы. Все сохраненные поля разделяются знаком двоеточия «:».

Когда вы запустите следующую команду, вы увидите каждую запись файла /etc/passwd:

Приведенная выше команда выведет список всех пользователей вашей системы Linux.

Подробная информация о форматах полей /etc/passwd:

- Username: первое поле представляет имя пользователя. Длина поля имени пользователя определяется от 1 до 32 символов. Это используется, когда пользователь входит в систему.

- Password: В приведенном выше примере символ «x» означает, что пароль хранится в зашифрованном виде в файле /etc/shadow.

- User ID (UID): идентификатор пользователя должен быть отдельно назначен каждому пользователю. Нулевой UID назначается пользователю root, а идентификаторы пользователей от 1 до 99 назначаются предопределенным или стандартным учетным записям. Дальнейшие UID от 100 до 999 назначаются системным административным учетным записям или группам.

- Group ID (GID): Следующее поле представляет собой идентификатор группы. GID хранится в файле /etc/group.

- Information about User ID: Следующее поле предназначено для комментариев. В этом поле вы можете добавить некоторую дополнительную информацию об указанном пользователе, такую как полное имя пользователя, номер телефона и т. д.

- Home directory: в этом поле отображается расположение домашнего каталога, назначенного текущему пользователю. Если указанный каталог не существует, будет отображаться «/».

- Command //shell: Абсолютный путь по умолчанию к оболочке или команде – /bin/bash. Это известно как оболочка. Например, системный администратор, использующий оболочку nologin. Он действует как замещающая оболочка для учетных записей пользователей системы. Если оболочка расположена по пути /sbin/nologin, и пользователь хочет войти непосредственно в систему Linux, оболочка /sbin/nologin закроет или отключит соединение.

Поиск пользователя в файле/etc/passwd

Вы можете найти конкретного пользователя с помощью файла/etc/passwd, используя команду grep. Например, мы хотим найти имя пользователя andreyex из файла/etc/passwd, используя следующий синтаксис, тогда мы можем легко найти указанного пользователя, сэкономив наше время:

Приведенный выше синтаксис изменится на следующую форму:

Источник

Где хранятся пароли пользователей Linux

В Linux нет особого реестра, где бы хранились настройки программ, данные пользователей и другие компоненты системы. Всё хранится в файлах. В этой небольшой статье мы поговорим о том, где хранятся пароли пользователей Linux.

Изначально для хранения паролей использовался файл /etc/passwd. Но этот файл доступен для чтения всем пользователям. Поэтому, из соображений безопасности, пароли пользователей были перенесены в файл /etc/shadow. Этот файл доступен для чтения только пользователю root.

Важно отметить, что пароли в этом файле хранятся не в открытом виде, а в хэшированном. Существует несколько алгоритмов хэширования паролей для Linux. Подробно всё это рассматривалось в статье про смену пароля Linux. Сейчас же давайте посмотрим на общий синтаксис файла /etc/shadow:

sudo cat /etc/shadow

В первой строке представлены следующие данные:

- root — имя пользователя, для которого сохранен пароль;

- $6$yr. — хэш пароля, длина хэша от пароля никак не зависит, в данном случае зашифровано слово password;

- 18376 — дата последнего изменения пароля;

- 0 — количество дней на смену пароля, если его срок действия истёк;

- 999999 — количество дней от момента последней смены пароля до момента, когда надо сменить пароль принудительно;

- 7 — за сколько дней пользователь будет предупреждён о необходимости смены пароля.

- Ещё три поля — задают параметры отключения учётной записи пользователя.

Это всё, что следует знать об этом файле. В Linux есть ещё одно место, где приложения хранят свои пароли, SSH-ключи и другие секретные данные. Это хранилище ключей. В Gnome утилита называется SeaHorce. Вы можете найти её по названию в главном меню:

В самой утилите вы сможете найти и удалить ключи от различных приложений, ключ от хранилища паролей Chromium, токен доступа в Skype, а также все SSH-ключи, добавленные к вашей системе.

Естественно, здесь всё тоже захэшировано и просто прочитать пароль не получиться, если, конечно, какое-нибудь приложение не хранит их в открытом виде. Теперь вы знаете, где хранятся пароли в Linux. На этом всё.

Источник

linux стандартный пароль root

Как вы знаете, разработчики Ubuntu имеют свой взгляд на безопасность работы с дистрибутивом. Довольно много дистрибутивов, в том числе Debian, на котором основана Ubuntu, предлагают использовать аккаунт суперпользователя для выполнения различных задач по администрированию системы. Но сейчас такой подход считается небезопасным, поскольку вы можете забыть что работаете от имени суперпользователя и удалить какие-либо важные вещи.

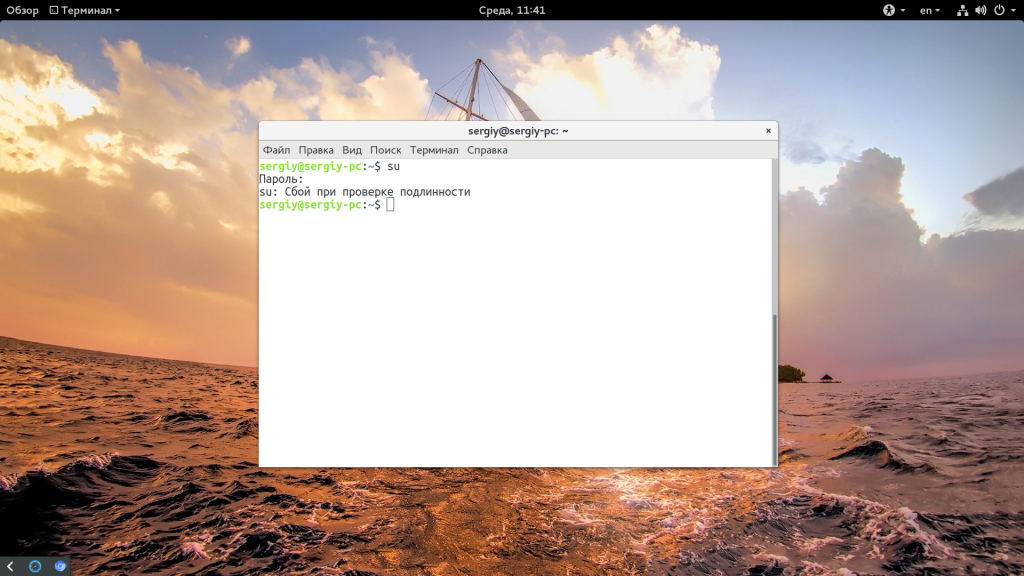

Поэтому было решено использовать для административных действий, которые требуют прав суперпользователя команду sudo. Но разработчики Ubuntu пошли еще дальше и вообще отключили аккаунт суперпользователя. Если вы попробуете войти в него, то у вас ничего не выйдет. В этой статье мы разберем как установить пароль суперпользователя Ubuntu и разблокировать его.

Суперпользователь в Ubuntu

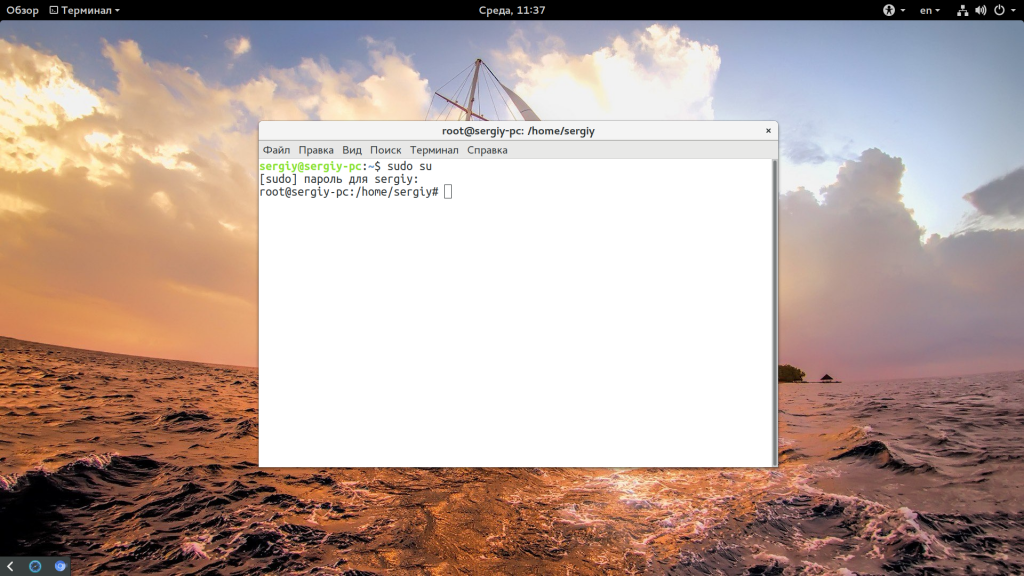

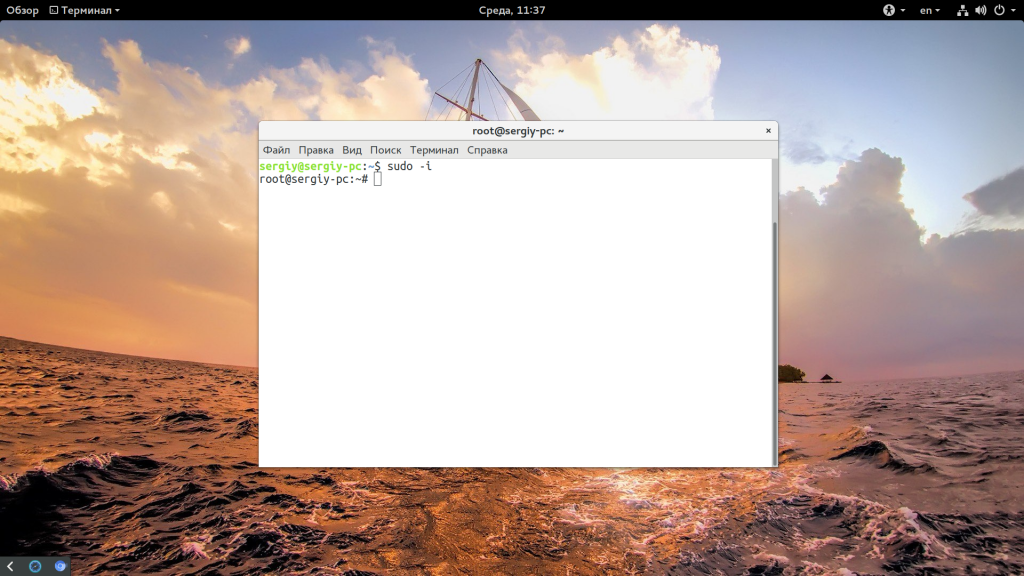

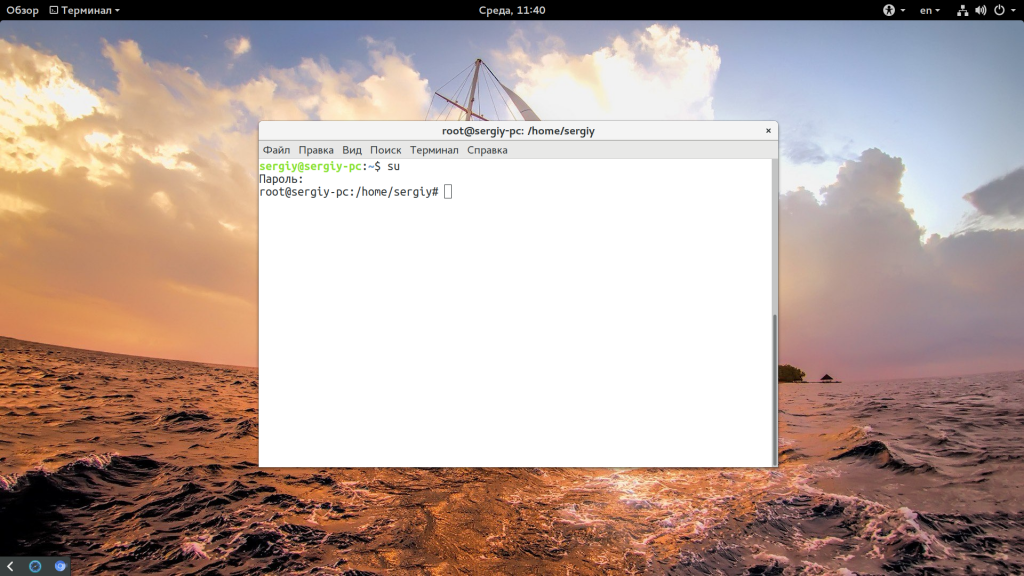

Начнем с того, что суперпользователя в Ubuntu никто не отключал, пользователь root существует и от его имени работают процессы, как в других системах. Просто для этого пользователя не задан пароль. Поэтому вы и не можете войти. Но есть несколько способов авторизоваться от имени root без пароля. Во-первых, это sudo. Команда su запрашивает пароль только в том случае, если вы выполняете ее от имени обычного пользователя. Если команда будет запущена от имени суперпользователя, то пароль спрашиваться не будет, а вы сразу перейдете в терминал root. Первая комбинация, которая приходит на ум:

Но есть и более простой и правильный вариант, вы можете использовать опцию -i утилиты sudo чтобы перейти в терминал суперпользователя:

Больше никаких параметров не нужно. Вторая команда предпочтительнее, потому что она позволяет сохранить текущие переменные окружения, что в некоторых случаях будет очень полезно.

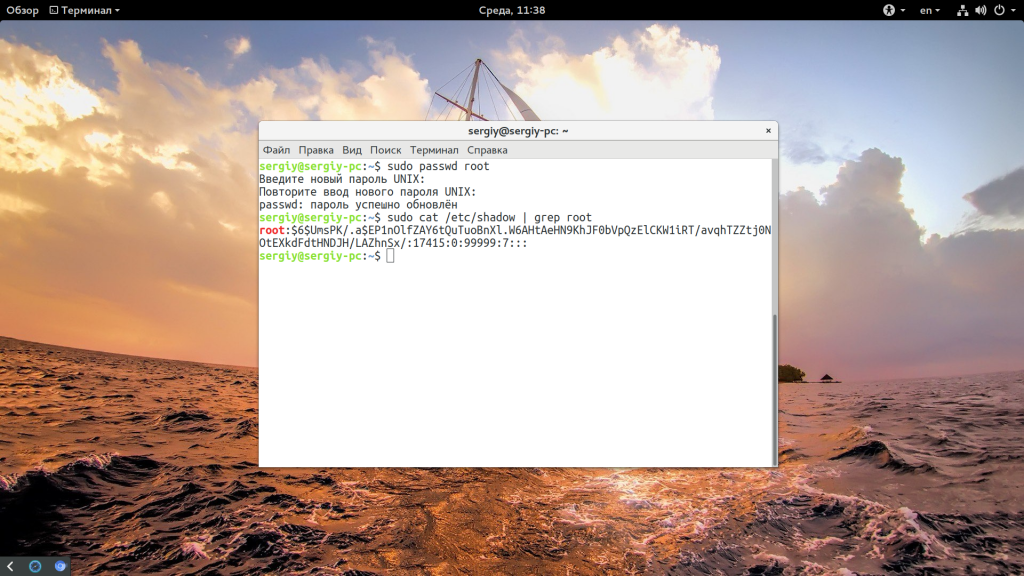

Пароль root Ubuntu

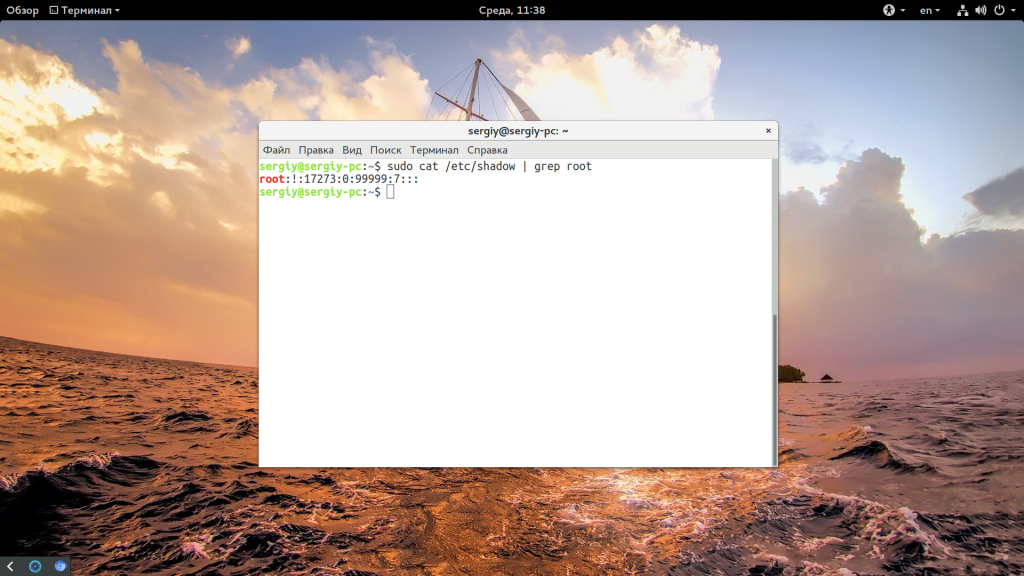

Несмотря на приведенные выше способы решения проблемы, вы все еще не можете авторизоваться от имени суперпользователя в TTY или использовать утилиту su без sudo. Если это для вас важно дальше мы рассмотрим как установить пароль root Ubuntu и вернуть полноценного root пользователя. Только это все нужно делать когда у вас есть обычный пользователь и доступ к нему. Сначала смотрим /etc/shadow и убеждаемся, что пароля действительно нет:

sudo cat /etc/shadow | grep root

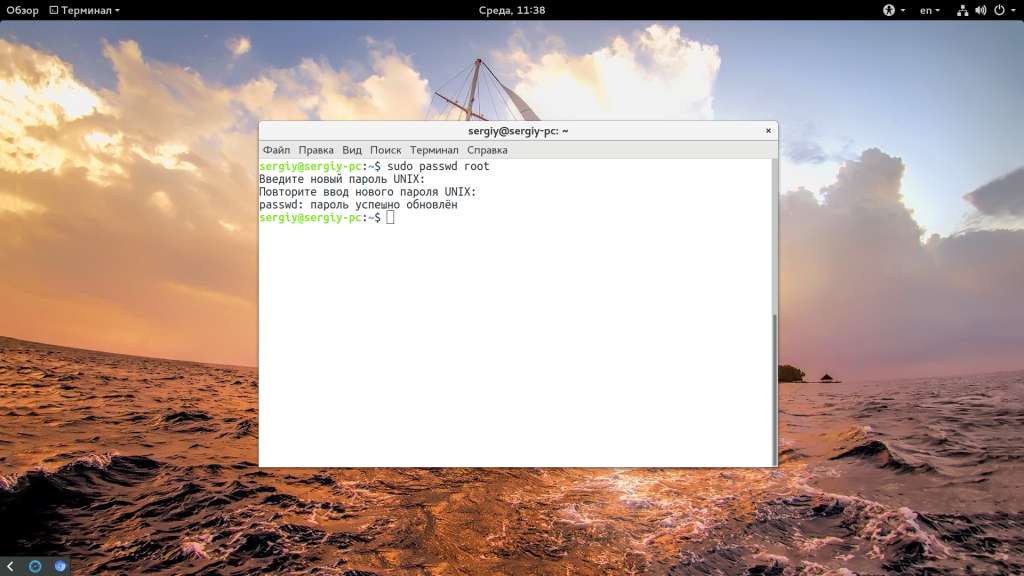

Для установки пароля для root наберите:

sudo passwd root

Теперь нужно ввести два раза пароль и готово. Проверяем снова:

sudo cat /etc/shadow | grep root

Если же вы потеряли пароль своего пользователя и вам нужна смена пароля root ubuntu, то вам понадобиться войти в режим восстановления и выполнять все действия там. Подробнее об этом читайте в статье сброс пароля Gentoo.

Дальше вы можете использовать команду su для авторизации, авторизоваться от root по ssh и многое другое. Например:

Введите только что полученный пароль и вы попадете в консоль суперпользователя. Только будьте осторожны, поскольку здесь можно случайно что-либо удалить. Используйте аккаунт суперпользователя только для административных задач, не пользуйтесь им постоянно и не запускайте графическое окружение от имени root.

Выводы

Пароль root по умолчанию ubuntu не задан, но вы можете это очень просто исправить чтобы использовать вашу систему так, как вам удобно. Чтобы задать пароль root ubuntu достаточно выполнить только одну команду, но нужно никогда не забывать про осторожность. Если у вас остались вопросы, спрашивайте в комментариях.

Иногда работать в Kali Linux не получается: у root пользователя по умолчанию используется парольный вход. И если не знать, что вводить, добраться до рабочего стола не получится. Давайте разберемся, как в таком случае поменять пароль root пользователя.

Какой в Kali Linux пароль по умолчанию

Сначала следует определиться, идет ли речь о Live-версии Kali Linux или же используется установленная на жесткий диск система.

Если используется «живой» носитель, то операционная система загружается без установки каких-либо частей на диск. В актуальной версии для входа нужно использовать слово «toor», то есть root, написанный задом наперед, без кавычек.

Такой стандартный пароль используется для дистрибутивов i386 и amd64, а также для образов ARM и готовых виртуальных машин. Имя пользователя или логин, соответственно, остается root.

Другой вопрос, если пароль был забыт уже после установки Kali Linux. Можно попробовать вспомнить, какой пароль был введен при установке. Но не всегда это получается. Подбор пароля наугад – не лучший выход.

Что делать, чтобы сбросить пароль и установить свой

Если пользователь забыл пароль, нужно перезагрузить компьютер. Откроется меню GRUB. В нем есть две строки: обычная загрузка и запуск с настройкой параметров.

Следует войти в пункт с дополнительными параметрами Kali Linux. Далее следует подсветить вариант с «recovery mode» в конце – это специальный режим восстановления.

После этого необходимо нажать клавишу «e», чтобы перейти к редактированию параметров загрузки Kali Linux. Откроется экран, на котором отобразятся различные команды.

Нужно найти строку, в которой есть фрагмент ro (на скриншоте выше курсор указывает как раз на него). Букву «o» следует заменить на «w» — это позволит системе запуститься в режиме записи, чтобы можно было поменять пароль пользователя root.

В конце этой же строки надо через пробел дописать запуск командной строки: « init=/bin/bash».

Далее нажать F10 и подождать, пока Kali Linux загрузится.

В командной строке нужно запустить утилиту passwd. Через пробел нужно указать root.

Утилита предложит ввести новый пароль.

Внимание! Символы не будут показываться, поэтому набирать их нужно аккуратно и без ошибок.

После повторного ввода будет установлен обновленный пароль.

Можно перезагрузиться в обычном режиме, без перехода в recovery и правки параметров, и войти в Kali Linux под паролем root.

предшествующего загрузке, жмем клавишу — это переводит загрузчик в режим редактирования и на экране появится меню с режимами загрузки.

Если у Вас выставлена загрузка сразу в графику, то необходимо загрузиться с загрузочной дискеты (если она создана) или прямо с установочного диска.

2. Клавишами управления курсора перемещаемся на строчку (или подобную в Вашем дистре)

kernel /vmlinuz-x.x.xx-x.x ro root=/dev/hda2

и нажимаем клавишу

3. Перемещаемся в конец этой строки, ставим пробел, набираем слово

4. Жмем клавишу для загрузки в однопользовательском режиме.

5. В командной строке набираем

6. По приглашению вводим новый пароль и затем опять вводим новый пароль для подтверждения.

7. Перезагружаем систему

Теперь можно войти в систему с новым паролем суперпользователя.

Источник

Как узнать пароль на root

как можно изменить пароль? не могу войти на компьютер. спрашивает пароль пользователя? как я могу найти его.

4 ответа 4

По поводу заголовка вопроса:В Убунте вход от имени пользователя root по-умолчанию запрещён, и пароля у него нет. Воспользуйтесь командой sudo и вводите свой пароль. Пользователь, соответственно, должен иметь привилегии (см /etc/sudoers).Ссылко

Можно только сбросить на новый при наличии физического доступа к машине — http://habrahabr.ru/post/54103/

Узнать пароль просто так не получится, но зато его можно сбросить, установить новый. Есть несколько простых способов это сделать.

Загрузка в однопользовательский режим

Если на нужной машине в качестве загрузчика используется GRUB без пароля, подойдут такие действия.

- Включите компьютер и дождитесь экрана выбора ОС (если выбор не появляется, нужно нажать клавишу ESC во момент загрузки).

- Как только удалось попасть в меню загрузчика, наведите курсор на нужную систему и нажмите клавишу E . Вы попадёте в простой редактор для этого пункта.

- Найдите строчку, начинающуюся с linux , и добавьте в конец слово single .

- Загрузитесь с изменёнными настройками, нажав F10 .

- Через некоторое время вы попадёте в привилегированный режим. Наберите там команду passwd пользователь и установите пароль указанного пользователя системы.

- Затем введите команду exit , и загрузка продолжится как обычно. Но пароль уже будет сменён.

Подмена демона инициализации

Однопользовательский режим загрузки может быть заблокирован*. В этом случае можно попытаться подменить путь к программе начальной инициализации.

- Для этого на этапе редактирования настроек пункта в загрузчике (см. №3 выше) надо вместо параметра single писать init=/bin/bash .

Загрузившись (клавиша F10 ), надо примонтировать корневой раздел на запись.

Затем аналогично меняете пароль утилитой passwd.

* в systemd это делается маскированием юнита rescue.target .

Загрузка с Live образа

Администратор может запретить менять параметры загрузки, поставив пароль на GRUB. Это осложнит предыдущие пункты, и придётся прибегнуть к помощи установочной флешки.

Загрузив Live систему с флешки (или по-старинке с CD), в терминале примонтируйте системный раздел целевой ОС. Найти его можно утилитами fdisk или GParted.

Потом смените корневой каталог

Смените пароль также как и в предыдущих вариантах программой passwd.

В качестве противодействия этому варианту предлагается поставить пароль и на BIOS и повесить замок на корпус или опечатать его.

Редактирование базы данных пользователей

В предыдущем случае, чтобы прошёл фокус со сменой корня, подопытная система и система с флешки должны быть архитекурно совместимы. Если это не так, можно отредактировать файл /etc/passwd целевой ОС.

- Откройте passwd файл, который содержит список пользователей, в любом текстовом редакторе (или даже в любой ОС, в которой есть поддержка линуксовой ФС).

Найдите нужного пользователя (имена в первой колонке до двоеточия) и уберите любые символы вплоть до второго двоеточия в строке. Это сбросит пароль пользователя на пустой.

Пример: в файле было

Загрузившись в целевую систему желательно заново установить пароль.

Но на самом деле, что по-настоящему защитить данные от несанкционированного доступа, их стоит зашифровать. В этом случае можно быть уверенным, что вышеизложенные инструкции не подойдут. А если вы вдруг забыли пароль от криптоконтейнера, то самое простое решение — забыть про него. Впрочем, это не тема настоящего ответа.

Источник

Я удалил /etc/passwd файл и не может войти в систему сейчас. Я не знаю пароль root и перепробовал много паролей, но ни один из них не работал.

Как я могу это исправить?

2014-01-27 13:18

3

ответа

На этот вопрос, похоже, уже есть подходящие ответы, я просто добавлю комментарий@Lekensteyn:

sudo cp /var/backups/passwd.bak /etc/passwd

sudo chmod 644 /etc/passwd

Wilf

27 янв ’14 в 13:55

2014-01-27 13:55

2014-01-27 13:55

Вот шаги, чтобы сделать это графически:

-

Загрузка в живую среду Ubuntu с использованием загрузочного носителя Ubuntu;

-

Запустите файловый менеджер Nautilus и смонтируйте раздел Ubuntu (здесь, на снимке, это файловая система 129 ГБ);

(Нажмите Ctrl + L, чтобы увидеть UUID раздела.)

-

Запустите Nautilus с правами суперпользователя (нажмите Alt + F2 и введите

gksu nautilusи нажмите ввод); -

Раздел Ubuntu должен появиться на боковой панели с его UUID. Нажмите, чтобы установить его, и перейдите к

/etcкаталог; -

В

/etcкаталог, прокрутите вниз, чтобы найти файл с именемpasswd-и сделайте копию этого в каталоге (нажмите и удерживайте клавишу Ctrl, поместите указатель мыши на файл, нажмите и удерживайте левую кнопку мыши, перетащите указатель мыши и затем отпустите кнопку мыши, а затем клавишу Ctrl, чтобы сделать копия в том же каталоге, файл с именемpasswd- (copy)будет создан); -

Выберите файл копии, щелкните правой кнопкой мыши и выберите переименовать. Затем переименуйте файл в

passwd; -

После того, как файл был переименован в

passwdщелкните правой кнопкой мыши и выберите » Свойства» в контекстном меню, а на вкладке » Разрешения» установите соответствующие разрешения, т. е. корень владельца должен иметь права на чтение и запись, в то время как для группы и других установите доступ только для чтения и закройте окно свойств; -

Теперь перезагрузите систему, и вы сможете войти под своим паролем.

Вы можете сделать то же самое, используя терминал в реальной среде.

Шаги:

-

Загрузиться, чтобы жить сессия Ubuntu;

-

Откройте терминал или tty и введите команду:

sudo fdisk -l(и запомните имя устройства вашего раздела Ubuntu, которое будет в форме

/dev/sdX.) -

Монтировать устройство,

sudo mount /dev/sdXY /mnt(repace

sdXYс целевым устройством.) -

cdк целевым системам/etcкаталог:cd /mnt/etc -

Используйте файл резервной копии для восстановления и установите соответствующие разрешения:

sudo cp passwd- passwd sudo chmod 644 passwdИли используйте резервную копию в

/var/backups/passwd.bak:sudo install -m 644 /mnt/var/backups/passwd.bak /mnt/var/backups/passwd(как отметил Лекенштейн в своих комментариях)

-

Затем перезагрузите компьютер:

sudo reboot

precise

27 янв ’14 в 13:43

2014-01-27 13:43

2014-01-27 13:43

Если вы можете войти, просто откройте терминал и попробуйте это:

sudo cp /etc/passwd- /etc/passwd

sudo chmod 644 /etc/passwd

еще

Загрузитесь в режиме восстановления или из Ubuntu Live Cd. Затем установите ваш старый диск:

mkdir /olddrive

mount /dev/hda5 /olddrive

assuming that your old drive is on /dev/hda5.

then, cd to /olddrive/etc

type:

echo "root::0:0:Superuser:/:/bin/bash" > passwd

затем перезагрузите компьютер. Это не установит пароль для root.

Затем вы можете войти, создать все свои учетные записи снова и т. Д.

Вы также можете использовать резервную копию, которая называется (я думаю) /etc/passwd-

Редактировать:(другой метод «Я не пробую это прежде, чем я думаю, что это должно также работать»)

- Запустите GRUB при загрузке (нажмите ESC во время загрузки)

- Нажмите e over (режим восстановления)

- Нажмите e над строкой, начинающейся с ядра

- Нажмите пробел и введите «

init=/bin/bash« - Нажмите Ввод

- Нажмите b

- В командной строке введите: «

cp /etc/passwd- /etc/passwd« - Перезагрузитесь в GRUB снова

- Нажмите e over (режим восстановления)

- Нажмите e над строкой, начинающейся с ядра

- Нажмите пробел и введите «init=/bin/bash»

- Нажмите Ввод

- Нажмите b

- В командной строке введите «

mount -o remount,rw /« - Введите «passwd YOURUSERNAMEHERE» (если вы не знаете свое имя пользователя, введите «ls /home» (то есть строчные буквы L и строчные S) для списка пользователей)

- Введите новый пароль по запросу

- Перезагрузитесь для нормальной загрузки.

Источник

Maythux

27 янв ’14 в 13:23

2014-01-27 13:23

2014-01-27 13:23