Как посмотреть какие порты открыты на компьютере, и кто их использует

04.06.2018

Думаю, если Вы нашли эту статью и собираетесь проверить какие порты открыты на ПК, то объяснять что такое порты, для чего они нужны и как используются различными программами, не нужно. Перейдем сразу к делу.

Смотреть видео:

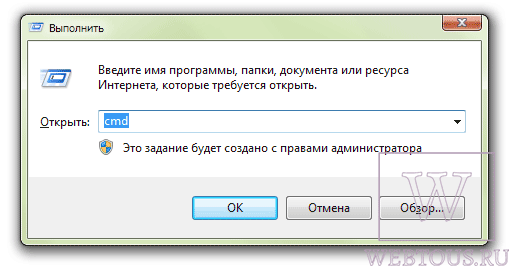

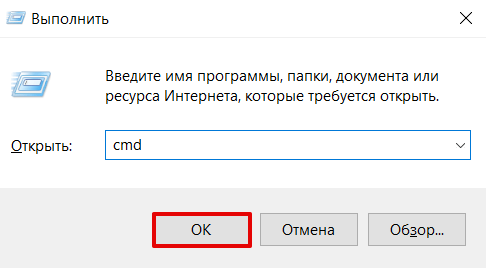

Чтобы проверить состояние портов, необходимо открыть командную строку. Для этого используйте шорткат Win+R, в появившемся окошке наберите cmd и нажмите Ввод:

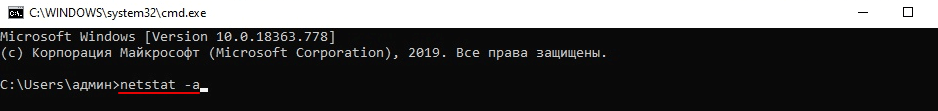

В окне командной строки наберите команду netstat -a (перед знаком минус не забудьте поставить пробел), нажмите Ввод. После быстрого сканирования Вы сможете посмотреть какие сокеты открыты на Вашем ПК и в каком состоянии они находятся:

Как видим, для каждого активного сокета указывается протокол, локальный и внешний адрес, а также состояние протокола. Вот список и значение самых распространенных состояний:

- LISTENING – значит, что порт ожидает входящих соединений

- ESTABLISHED – соединение установлено

- CLOSE_WAIT – ожидание закрытия вследствие отключения удаленной стороны

- TIME_WAIT – порт закрыт, но еще ожидает входящие пакеты для обработки

- SYN_SENT – установка соединения

Интерес представляет конечно же не только получить список сокетов, но и узнать какая программа какой номер порта использует. Для этого в командном окне наберите команду netstat -n -b (пробелы перед знаком минус):

Возле номера каждого сокета в квадратных скобках указана программа, которая его использует (исполняемое имя файла).

Если Вы обнаружили, что какой-то порт использует программа, которую Вы не запускали и которая похожа на троян или вирус, то его следует закрыть. Закрыть порт можно при помощи фаервола. Однако гораздо быстрей и эффективней будет использовать небольшую бесплатную программу под названием Windows Worms Doors Cleaner (WWDC), которую Вы можете скачать прямо сейчас (51Kb).

После запуска она покажет список открытых сокетов, которые представляют опасность, и которые специалисты в области информационной защиты настоятельно рекомендуют держать отключенными: 135, 445, 137-139. Чтобы сделать их неактивными, просто нажмите кнопки справа от каждого красного значка:

После вступлений изменений в силу Вы получите такую картину:

Преимущество программы WWDC перед фаерволами состоит в том, что она не просто блокирует открытые порты, но закрывает их, отключая службы, которые их используют. Это, как Вы понимаете, гораздо эффективнее, потому что устраняет источник проблемы, а не симптомы.

Похожие публикации:

- Как отключить услугу Автоплатеж в Сбербанке онлайн или по телефону

- Несколько способов экспорта закладок из Opera и импорта их в другом браузере

- Как очень просто проверить монитор на битые пиксели

- Как легко наложить текст на фото в редакторе Movavi

- Нет звука на ютубе. Куда он пропал и что делать?

Понравилось? Поделитесь с друзьями!

Сергей Сандаков, 42 года.

С 2011 г. пишу обзоры полезных онлайн сервисов и сайтов, программ для ПК.

Интересуюсь всем, что происходит в Интернет, и с удовольствием рассказываю об этом своим читателям.

Тестирование используется этичными хакерами для инсценировки кибератак. Если вы пытаетесь провести пентест своей сети, вот наиболее уязвимые порты

Сканирование портов является важной частью тестирования на проникновение. Он позволяет выявлять и использовать уязвимости веб-сайтов, мобильных приложений или систем. Как тестировщик на проникновение или этичный хакер, вы должны знать самые простые и самые уязвимые порты для атаки при проведении тестирования

Так что же на самом деле представляют собой открытые порты? И какие порты наиболее уязвимы?

Что такое тест на проникновение?

Тест на проникновение – это форма этического хакерства, которая включает в себя проведение санкционированных имитационных атак на веб-сайты, мобильные приложения, сети и системы кибербезопасности для обнаружения уязвимостей в них с использованием стратегий и инструментов кибербезопасности. Это делается для оценки безопасности рассматриваемой системы

Что такое порты?

Порт – это виртуальный массив, используемый компьютерами для связи с другими компьютерами по сети. Порт также называют номером, присвоенным определенному сетевому протоколу. Сетевой протокол – это набор правил, которые определяют, как устройства передают данные в сеть и обратно

Два наиболее распространенных типа сетевых протоколов – это протокол управления передачей (TCP) и протокол пользовательских дейтаграмм (UDP)

Протоколы управления передачей

TCP – это стандарт связи, который позволяет устройствам безопасно и упорядоченно отправлять и получать информацию по сети. Для этого он устанавливает соединение между клиентским компьютером и сервером или назначенным компьютером, а затем отправляет пакеты информации по сети.TCP работает рука об руку с интернет-протоколом для соединения компьютеров через интернет

Протоколы пользовательских дейтаграмм

UDP работает так же, как TCP, только он не устанавливает соединение перед передачей информации.UDP быстрее TCP, потому что он пропускает этап установления соединения и просто передает информацию на целевой компьютер по сети. Это делает его ненадежным и менее безопасным

Как проверить наличие открытых портов

Открытый порт – это порт TCP или UDP, который принимает соединения или пакеты информации. Если порт отклоняет соединения или пакеты информации, то он называется закрытым портом. Открытые порты необходимы для сетевого трафика в Интернете

Чтобы проверить наличие открытых портов, вам нужен только IP-адрес цели и сканер портов. Существует множество бесплатных сканеров портов и инструментов для тестирования на проникновение, которые можно использовать как в CLI, так и в графическом интерфейсе. Наиболее популярным сканером портов является Nmap, который является бесплатным, с открытым исходным кодом и простым в использовании. Если вы не знакомы с ним, вы можете узнать, как сканировать открытые порты с помощью Nmap

Все ли открытые порты уязвимы?

Не обязательно. Хотя закрытый порт представляет собой меньшую уязвимость по сравнению с открытым портом, не все открытые порты уязвимы. Скорее, уязвимости подвержены сервисы и технологии, использующие этот порт. Таким образом, если инфраструктура, лежащая в основе порта, небезопасна, этот порт подвержен атакам

Уязвимые порты, на которые следует обратить внимание

Существует более 130 000 TCP и UDP портов, но некоторые из них более уязвимы, чем другие. В тестировании на проникновение эти порты считаются низко висящими плодами, т.е.уязвимости, которые легко использовать

Многие порты имеют известные уязвимости, которые можно использовать, когда они появляются на этапе сканирования в ходе теста на проникновение. Вот некоторые распространенные уязвимые порты, которые необходимо знать

1.FTP (20, 21)

FTP означает протокол передачи файлов. Порты 20 и 21 – это исключительно TCP-порты, используемые для того, чтобы пользователи могли отправлять и получать файлы с сервера на свои персональные компьютеры

Порт FTP является небезопасным и устаревшим и может быть использован:

- Анонимная аутентификация. Вы можете войти в FTP-порт с именем пользователя и паролем, установленными на ‘аноним’.

- Межсайтовый скриптинг.

- Усиление паролей.

- Атаки обхода каталога.

2.SSH (22)

SSH расшифровывается как Secure Shell. Это TCP-порт, используемый для обеспечения безопасного удаленного доступа к серверам. Вы можете использовать порт SSH путем перебора учетных данных SSH или с помощью закрытого ключа, чтобы получить доступ к целевой системе

3.SMB (139, 137, 445)

SMB расшифровывается как Server Message Block. Это коммуникационный протокол, созданный компанией Microsoft для обеспечения совместного доступа к файлам и принтерам по сети. При перечислении порта SMB найдите версию SMB, а затем можно поискать эксплойт в Интернете, Searchsploit или Metasploit

Порт SMB можно эксплуатировать с помощью уязвимости EternalBlue, перебора учетных данных для входа в SMB, эксплуатации порта SMB с помощью NTLM Capture и подключения к SMB с помощью PSexec

Примером уязвимости SMB является уязвимость Wannacry, которая работает на базе EternalBlue

4.DNS (53)

DNS расшифровывается как Система доменных имен. Это порт TCP и UDP, используемый для передачи данных и запросов соответственно. Одним из распространенных способов использования портов DNS является атака ‘Распределенный отказ в обслуживании’ (DDoS)

5.HTTP / HTTPS (443, 80, 8080, 8443)

HTTP означает HyperText Transfer Protocol, а HTTPS – HyperText Transfer Protocol Secure (это более защищенная версия HTTP). Это самые популярные и широко используемые протоколы в Интернете, и поэтому они подвержены многим уязвимостям. Они уязвимы для SQL-инъекций, межсайтового скриптинга, подделки межсайтовых запросов и т.д

6.Telnet (23)

Протокол Telnet – это протокол TCP, который позволяет пользователю подключаться к удаленным компьютерам через Интернет. Порт Telnet уже давно заменен SSH, но он все еще используется некоторыми веб-сайтами. Он устарел, небезопасен и уязвим для вредоносных программ.Telnet уязвим для спуфинга, подбора учетных данных и перебора учетных данных

7.SMTP (25)

SMTP расшифровывается как Simple Mail Transfer Protocol. Это TCP-порт, используемый для отправки и получения почты. Он может быть уязвим для почтового спама и подделки, если не защищен должным образом

8.TFTP (69)

TFTP расшифровывается как Trivial File Transfer Protocol. Это UDP-порт, используемый для отправки и получения файлов между пользователем и сервером по сети.TFTP – это упрощенная версия протокола передачи файлов. Поскольку это UDP-порт, он не требует аутентификации, что делает его более быстрым, но менее безопасным

Он может быть использован с помощью распыления паролей и несанкционированного доступа, а также атак типа ‘отказ в обслуживании’ (DoS)

Сканирование портов в качестве пентестера

Как тестировщик на проникновение или этичный хакер, важность сканирования портов невозможно переоценить. Сканирование портов поможет вам собрать информацию о конкретной цели, узнать службы, работающие за определенными портами, и связанные с ними уязвимости

Теперь, когда вы знаете самые уязвимые порты в Интернете, вы можете использовать эту информацию для проведения пентестов. Удачи!

Ваш же сервер — берите любой порт, который не собираетесь чем-то другим занимать. Единственный нюанс — в линуксе по умолчанию непривелегированные пользователи не могут биндиться на порты ниже 1024.

А лучше — сделайте какой-то дефолт и возможность поменять.

Я бы уточнил, что не следует использовать порты, которые подвергаются сканированию и подбору паролей — дабы Ваши программы не были вынуждены реагировать на попытки хакеров взломать Вашу систему. Примерный список такой:

- 20,21 — FTP

- 22 — SSh

- 23 — Telnet

- 25 — SMTP

- 143,993 — IMAP4

- 80 — HTTP

- 110 — POP3

- 3128 — Squid

- Samba, OpenLDAP, известные SQL-серверы — порты не помню, лень смотреть

Наверно, товарищи добавят в список ещё какие-то, я наверняка не все вспомнил.

Денис Сечин предлагает «не запускать на сервере демоны тсп с выбраним портом» — ну так если выбрать порт, нужный какому-то демон, то будут проблемы с запретом запускать этот демон.

По стандартам RFC любые между 1024—49151

или в диапазоне от 1024 до 49151 например 1025, 1026, 1027, 2029 , 33252 ну и тд до хоть 11111

и динамические (или частные, от 49152 до 65535 их маршрутизатор может не пропустить

Выбрать любой от 1000 до 65534, не запускать на сервере демоны тсп с выбраним портом

Вам подойдёт любой пользовательский порт. Главное, чтоб не было пересечение с текущим ПО сервера и клиента.

Как проверить, открыт ли порт

- Что такое порт

- Как проверить, открыт ли порт

В этой статье мы расскажем, что такое порт, какие они бывают и как проходит проверка порта на локальном и удаленном компьютере.

Вы можете узнать, открыт ли порт, с помощью нашего сервиса проверки доступности портов.

Что такое порт

Порт — это числовой идентификатор программы или процесса, который обслуживает сетевые соединения на заданном IP-адресе. Номера портов могут быть от 0 до 65 535.

Каждое устройство (компьютер, ноутбук, мобильный телефон и др.) имеет свой IP-адрес. Он дает возможность организовывать сетевые соединения между устройствами. Но на отдельном устройстве может быть запущено несколько сетевых приложений одновременно. Например, есть интернет-сервер с IP-адресом. На нем расположен: веб-сервер, почтовый сервер, FTP-сервер. Как сделать так, чтобы мы могли связаться именно с почтовым сервером? Для этого и нужен порт. Порты предоставляют возможность идентифицировать сетевые приложения на отдельно взятом компьютере.

Есть стандартные порты, такие как:

- порт 80 — для веб-сервера, который работает по протоколу HTTP,

- порт 443 — для защищенного SSL-сертификатом веб-сервера, который работает по протоколу HTTPS,

- порт 21 — для FTP-протокола (протокола передачи файлов).

Как проверить, открыт ли порт

Проверка порта на доступность возможна как для своего (локального) компьютера , так и для удаленного.

Как узнать, какие порты открыты на локальном компьютере в Windows

-

Вызовите командную строку сочетанием клавиш Win+R.

-

Введите команду «cmd» и нажмите ОК:

-

Пропишите команду netstat -a и кликните Enter:

Готово, перед вами список открытых портов на вашем компьютере.

Как узнать, какие порты открыты на удаленном компьютере

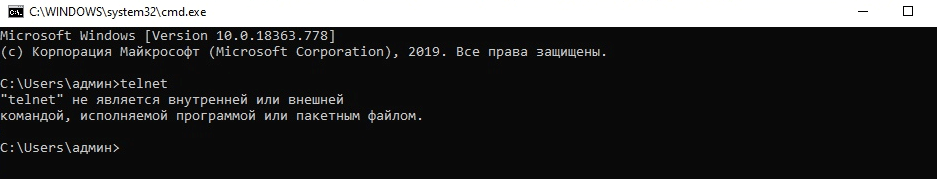

Провести проверку портов на открытость удаленного компьютера можно при помощи команды telnet.

Telnet — это утилита, с помощью которой можно соединиться с удаленным портом любого компьютера. Telnet позволяет установить связь, чтобы передавать команды и получать ответы (например, сделать проброс портов).

В Windows 7/8/10 и Vista утилита telnet отключена по умолчанию. Утилиту можно установить по инструкции.

Как проверить доступность порта с помощью команды telnet в Windows:

-

Вызовите командную строку сочетанием клавиш Win+R.

-

Введите команду «cmd» и нажмите ОК.

-

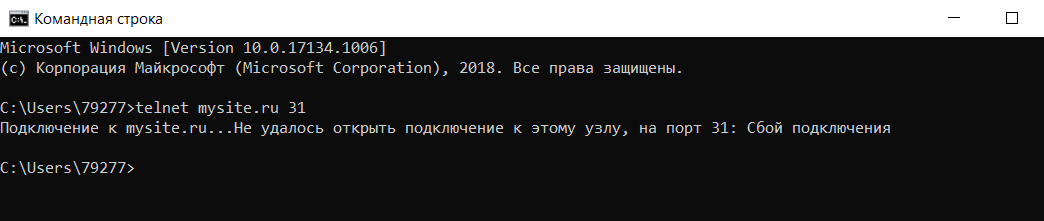

В окне терминала введите команду: telnet имя_сервера номер_порта (например, telnet mysite.ru 31).

Можно проверить порт на доступность по IP, если ввести команду telnet IP_сервера номер_порта (например, telnet 10.0.119.127 31).

-

Если на экране появится текст «“telnet” не является внутренней или внешней командой, исполняемой программой или пакетным файлом», то на вашем компьютере отключена утилита и ее надо установить по инструкции:

-

Если на экране командной строки появится ошибка, значит порт закрыт:

- Если экран станет полностью пустым или появится приглашение сервера, значит порт открыт: