Фантазии на тему: «Голосовой помощник Siri в недалеком будущем»

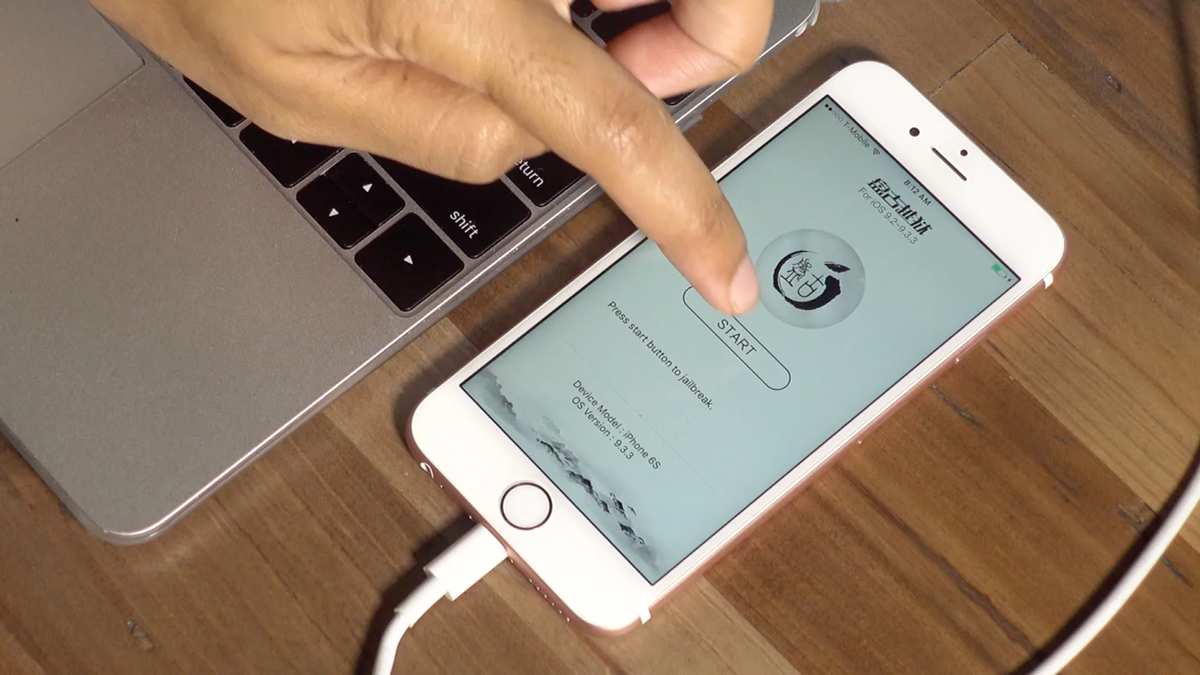

Всем привет! Сегодня мы расскажем вам – как узнать стоит ли джейлбрейк в вашем iPhone, планшете iPad или плеере iPod touch. Тема очень важная, особенно для тех, кто планирует покупку Айфона. Ране мы немного рассказывали о Jailbreak, решили немного развить тему и объяснить немного подробней.

Существует два вида джейла:

- Привязанный джейлбрейк

- Отвязанный джейлбрейк

Привязанный джел включает в себя все признаки отвязанного, но немного отличается от последнего своей работоспособностью после перезагрузки.

Узнаем – стоит ли отвязанный джейлбрейк

Самый распространенный вид джейла – это отвязанный Jailbreak. Отвязанный джейл отличается от привязанного тем, что после перезагрузки устройства, Айфон, Айпад или Айпод нормально загружается и все приложения работают. Определить стоит ли такой джейлбрейк можно несколькими способами:

Стандартный способ распознавания джейлбрейка

Основные признаки сделанного джейлбрейка — Cydia и сторонние приграммы и утилиты

В основном любой джейлбрек распознается по наличию установленной сторонней программы – Cydia. Если среди значков на одном из рабочих экранов вы обнаружите приложение Cydia, то знайте – что джелбрейк стоит точно. Вместе с Сидией, среди приложений иногда можно встретить распространенный файловый менеджер iFile или уже не работающий Installous (старое название Installer), которые ставились из Cydia.

Существуют хитрые продавцы телефонов iPhone (особенно б/у) умудряются прятать признаки джейла, после чего продают залоченный iPhone мало-разбирающемуся покупателю, выдавая его за официально разлоченный. В основном такие люди наводят визуальный марафет, пряча приложение Cydia (могут припрятать и другие сторонние приложения вроде iFile или Installous).

Если вы нашли Cydia в своем iPhone или iPad, то джейлбрейк имеется

Степень спрятанности зависит от наличия знаний по теме, некоторые прячут Cydia в созданную папку или делают иконки невидимыми при помощи специальных твиков (к примеру SBSettings). Для поиска спрятанной Cydia, иногда, можно воспользоваться быстрым поиском – вводим Cydia в строке поискам смотрим результаты, главное чтобы в настройках поиска (Настройки – Основные – Поиск Spotlight) стояла галочка – В программах.

Более разбирающиеся специалисты, при выполнении джейлбрейка, программу Cydia даже не устанавливают, соответственно узнать стоит ли джейлбрейк, при помощи найденной Cydia, не получится. Остается ставить iFunBox.

iFunBox знает – стоит джейлбрейк или нет

Есть еще один способ как можно узнать установлен джейл или нет. Ставим программу iFunBox в свой компьютер. Подключаем свой iPhone, iPad или iPod к компу.

Программа iFunBox знает что такое джейлбрейк

Программа iFunBox поможет нам узнать сделан ли джейлбрейк, для этого переходим в раздел iFunbox Classic и смотрим:

- Если в самом конце названия устройства в скобках указано – (Jailed), то в устройстве джейлбрейка нет.

- Если надписи (Jailed) в конце названия нету – в таком iPhone джейлбрейк сделан.

Что у нас получается. На изображении выше 3 устройства, из них лишь в iPod touch 5 джейлбрейк не сделан. Как мы видим в iPhone 2G и iPad 2 джейл установлен.

Распознаем привязанный джейлбрейк

Ели телефон, планшет или плеер после перезагрузки на запускается, горит яблоко, то в нем стоит привязанный джейл.

Некоторые модели устройств с процессорами A4, установленной утилитой SemiTether и привязанным джейлбрейком после перезагрузки могут включаться, но не будут работать некоторые приложения – Safari, Cydia, почтовое приложение Mail.

С признаками привязанного и полу привязанного джела вроде разобрались.

Безопасность IOS-приложений (часть 24) – Методы обнаружение джейлбрейка на устройстве и способы обхода этих методов

В этой статье мы рассмотрим способы обнаружения на уровне приложения, присутствует ли джейлбрейк на устройстве. Подобная проверка во многих случаях может быть весьма полезной.

Автор: Пратик Джианчандани (Prateek Gianchandani)

В этой статье мы рассмотрим способы обнаружения на уровне приложения, присутствует ли джейлбрейк на устройстве. Подобная проверка во многих случаях может быть весьма полезной. Как мы уже знаем, злоумышленник может воспользоваться утилитами наподобие Cycript, GDB или Snoop-it для выполнения динамического анализа и кражи конфиденциальной информации, используемой приложением. Существуют методы повышения безопасности приложения, когда вы не разрешаете его запуск на джейлбрейковом устройстве. Однако следует отметить, что устройствами с джейлбрейком пользуются миллионы пользователей и, следовательно, подобного рода защиты значительно сократят размер вашей целевой аудитории. Вместо полного запрета на запуск приложения, можно отключить только некоторые функции. В этой статье мы также рассмотрим, как обойти подобную проверку при помощи Cycript.

Как только сделан джейлбрейк, на устройство устанавливается множество новых приложений и файлов. Проверка на присутствие подобных приложений и файлов в системе может помочь опознать, джейлбрейковое устройство или нет. Например, после джейлбрейка на большинстве устройств устанавливается Cydia, и просто проверив систему на присутствие этого приложения, мы можем узнать, был ли сделан джейлбрейк или нет.

1 NSString *filePath = @"/Applications/Cydia.app";

2 if ([[NSFileManager defaultManager] fileExistsAtPath:filePath])

3 {

4 //Device is jailbroken

5 }

Однако не на всех джейлбрейковых устройства установлена Cydia. Кроме того, взломщик может изменить месторасположение этого пакета. В этом случае более эффективна проверка на присутствие множества других приложений и файлов. Например, можно проверить присутствие фреймворка Mobile Substrate, который также установлен на множестве устройств, где есть джейлбрейк. Кроме того, можно проверить присутствие демона SSH или интерпретатора shell. Все вышеупомянутые проверки выполняет следующий код:

1 +(BOOL)isJailbroken{

2

3 if ([[NSFileManager defaultManager] fileExistsAtPath:@"/Applications/Cydia.app"]){

4 return YES;

5 }else if([[NSFileManager defaultManager] fileExistsAtPath:@"/Library/MobileSubstrate/MobileSubstrate.dylib"]){

6 return YES;

7 }else if([[NSFileManager defaultManager] fileExistsAtPath:@"/bin/bash"]){

8 return YES;

9 }else if([[NSFileManager defaultManager] fileExistsAtPath:@"/usr/sbin/sshd"]){

10 return YES;

11 }else if([[NSFileManager defaultManager] fileExistsAtPath:@"/etc/apt"]){

12 return YES;

13 }

14 return NO;

15}

Из предыдущих статей мы также знаем, что приложения, запускаемые под пользователем «mobile», работают внутри песочницы и находятся в директории /var/mobile/Applications, а приложения, которые запускаются от имени суперпользователя (root) находятся в директории /Applications. Таким образом, пользователь на джейлбрейковом устройстве может установить приложение в папку /Applications и тем самым наделить его привилегиями суперпользователя. Исходя из этого, мы можем проверить, работает ли приложение внутри песочницы или у него есть более широкие права, путем тестовой модификации файла вне директории, где установлено приложение.

1 NSError *error;

2 NSString *stringToBeWritten = @"This is a test.";

3 [stringToBeWritten writeToFile:@"/private/jailbreak.txt" atomically:YES

4 encoding:NSUTF8StringEncoding error:&error];

5 if(error==nil){

6 //Device is jailbroken

7 return YES;

8 } else {

9 //Device is not jailbroken

10 [[NSFileManager defaultManager] removeItemAtPath:@"/private/jailbreak.txt" error:nil];

11 }

Как было сказано выше, опытный злоумышленник может изменить местонахождение приложения, однако даже в этом случае мы можем узнать, установлена ли Cydia на устройстве, поскольку злоумышленник, скорее всего, не изменит схему URL, которая используется в Cydia. Если вызов URL-схемы (cydia://) из вашего приложения завершился успешно, можно быть уверенным в том, что устройство джейлбрейковое.

1 if([[UIApplication sharedApplication] canOpenURL:[NSURL URLWithString:

@"cydia://package/com.example.package"]]){

2 //Device is jailbroken

3 }

Также добавим условие, при котором код не будет выполняться в том случае, если приложение тестируется в симуляторе. Объединяя все вышеперечисленные техники, получаем следующий метод:

+(BOOL)isJailbroken{

#if !(TARGET_IPHONE_SIMULATOR)

if ([[NSFileManager defaultManager] fileExistsAtPath:@"/Applications/Cydia.app"]){

return YES;

}else if([[NSFileManager defaultManager] fileExistsAtPath:@"/Library/MobileSubstrate/MobileSubstrate.dylib"]){

return YES;

}else if([[NSFileManager defaultManager] fileExistsAtPath:@"/bin/bash"]){

return YES;

}else if([[NSFileManager defaultManager] fileExistsAtPath:@"/usr/sbin/sshd"]){

return YES;

}else if([[NSFileManager defaultManager] fileExistsAtPath:@"/etc/apt"]){

return YES;

}

NSError *error;

NSString *stringToBeWritten = @"This is a test.";

[stringToBeWritten writeToFile:@"/private/jailbreak.txt" atomically:YES

encoding:NSUTF8StringEncoding error:&error];

if(error==nil){

//Device is jailbroken

return YES;

} else {

[[NSFileManager defaultManager] removeItemAtPath:@"/private/jailbreak.txt" error:nil];

}

if([[UIApplication sharedApplication] canOpenURL:[NSURL URLWithString:@"cydia://package/com.example.package"]]){

//Device is jailbroken

return YES;

}

#endif

//All checks have failed. Most probably, the device is not jailbroken

return NO;

}

Честно сказать, на данный момент не существует метода, который определял бы джейлбрейк на устройстве в 100% случаев. Опытный взломщик всегда сможет найти способ обхода всех этих проверок. Кроме того, он попросту может найти соответствующие инструкции в бинарном файле и заменить их NOP’ами. Он также может изменить логику работы вашего метода на свою собственную при помощи Cycript.

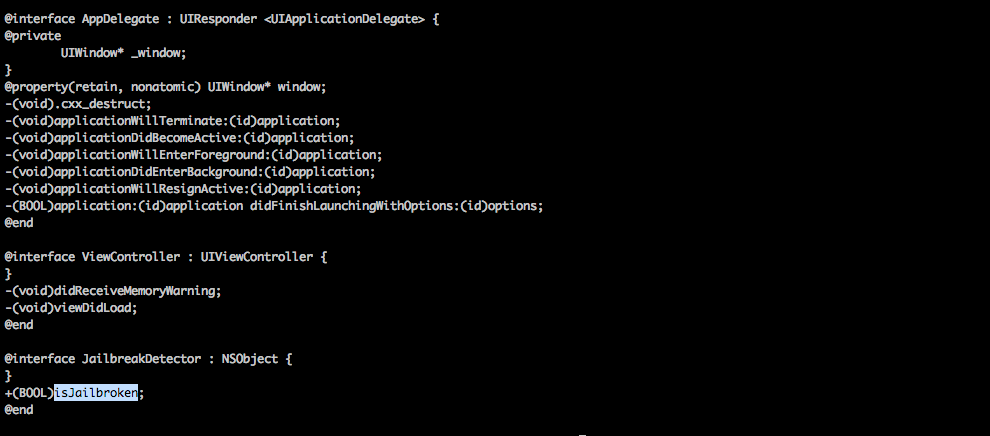

Вначале злоумышленник может найти соответствующий класс, используя утилиту Class-dump-z. Далее он найдет метод +(BOOL)isJailbroken, который относится к классу JailbreakDetector. Обратите внимание, это так называемый классовый метод, поскольку вначале него стоит префикс «+». Само собой из названия метода очевидно, что он отвечает за проверку устройства на джейлбрейк, и возвращает YES, если устройство джейлбрейковое. Если вы не знакомы с этими концепциями, обращайтесь к предыдущим статьям из этой серии.

Рисунок 1: После получения информации о классах, находим метод, который проверяет присутствие джейлбрейка на устройстве

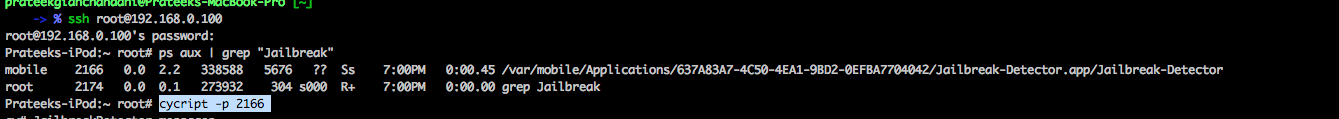

Затем злоумышленник может подцепиться к приложению при помощи Cycript

Рисунок 2: Подключение к приложению при помощи Cycript

После этого взломщик получает перечень методов класса JailbreakDetector. Обратите внимание, что мы получаем этот перечень, используя конструкцию JailbreakDetector->isa.messages, поскольку isJailbroken – классовый метод. Для нахождения методов экземпляра класса следует использовать конструкцию JailbreakDetector.messages.

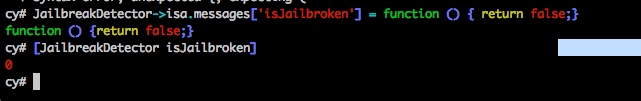

Рисунок 3: Перечень методов класса JailbreakDetector

После того, как список методов получен, злоумышленник может изменить реализацию метода (используя технику method swizzling), где вместо YES будет возвращаться NO. Если вы не знакомы с этой техникой, рекомендую изучить восьмую статью из этой серии.

Рисунок 4: Изменение логики работы метода

Мы, как разработчики, можем усложнить жизнь взломщику, если будем использовать такие имена методов, которые не привлекают внимание. Например, класс JailbreakDetector, можно переименовать в ColorAdditions, а метод +(BOOL)isJailbroken в +(BOOL)didChangeColor. На подобные имена злоумышленник не обратит внимания. Конечно, он всегда может посмотреть вызовы внутри этого метода, используя Snoop-it, GDB и другие утилиты, но это маленькое изменение вполне может затруднить ему жизнь.

Джейлбрейк позволяет получить доступ к файловой системе операционной системы iOS. У данного способа есть плюсы, но также и минусы. Не всегда выгодно покупать телефон с джейлбрейком. Если вы не уверенны в продавце, у которого собираетесь приобрести iPhone, iPod, iPad или Apple TV, лучше проверить, не проводилась ли на аппарате данная процедура. Давайте разберемся, как можно проверить систему с помощью подручных средств.

Содержание

Проверка наличия джейлбрейка в iPhone, iPad и iPod touch

- Что нам понадобится?

- Инструкция

- Стоит обратить внимание

- Советы

Проверка наличия джейлбрейка в Apple TV

- Что нам понадобится?

- Инструкция

- Стоит обратить внимание

- Советы

Проверка наличия джейлбрейка в iPhone, iPad и iPod touch

Что нам понадобится?

- iPhone, iPad или iPod touch.

Инструкция

При джейлбрейке (узнайте здесь, зачем необходима эта процедура), как правило, используют менеджер пакетов Cydia. Наличие этого менеджера на аппарате явно свидетельствует о том, что на iPhone, iPad или iPod touch прошли jailbreak.

Чтобы убедится в том, что на аппарате не был выполнен привязанный или непривязанный джейлбрейк, нужно:

1. Запустить поиск.

2. Ввести слово «Cydia», которое позволит отыскать соответствующую кнопку.

Стоит обратить внимание

Данный способ не является стопроцентным. Джейлбрейк позволяет скрыть кнопки и некоторые файлы. Так что если вы выполнили данную инструкцию и не нашли кнопку Cydia, это еще не значит, что на вашем аппарате не выполнялся jailbreak.

Советы

Если у вас старый iPhone с iOS младше 3.1.3 версии, вместо Cydia может использоваться другой менеджер пакетов. В таком случае следует искать следующие менеджеры:

- Installer;

- Icy;

- Rock Your Phone.

Проверка наличия джейлбрейка в Apple TV

Что нам понадобится?

- Apple TV.

Инструкция

В Apple TV ситуация с джелйбрейком контролируется менее тщательно, так как это устройство не может быть залочено. По сути, продавцу нет смысла «заметать следы», поэтому вычислить jailbreak зачастую проще, чем на iPhone.

Чтобы проверить, выполнялся ли джейлбрейк на Apple TV, следует произвести поиск определенных сторонних приложений. Нужно искать следующие программы:

- RSS;

- Media;

- Weather;

- XBMC;

- Last.fm;

- Plex.

Если будет найдено хотя бы одно из этих приложений, на устройстве явно был выполнен джейлбрейк.

Стоит обратить внимание

На Apple TV могут использоваться и другие приложения для джейлбрейка.

Советы

Если вы обнаружили, что на Apple TV выполнялся джейлбрейк, не стоит сильно переживать. Это аппарат не может быть залоченым, соответственно, ему не грозит нелицензионное разлочивание.

Также читайте, как iphone подключить к apple tv.

936

com_content.article

- 1

- 2

- 3

- 4

- 5

(3)

Как узнать, сделан ли джейлбрейк iPhone, iPod touch, iPad или Apple TV?4.00 out of 50 based on 3 voters.

| < Предыдущая | Следующая > |

|---|

Во всех гаджетах и операционных системах существуют ограничения, не является исключением и наш любимый iPhone. С момента появления самой первой модели которого купертиновцы регулярно устанавливают аппаратные и программные рамки для пользователей.

Так появился термин джейлбрейк (дословный перевод – “побег из тюрьмы”), который развивался параллельно со смартфонами Apple. На каждом этапе своего существования он помогал решать самые актуальные проблемы пользователей.

Многим кажется, что сейчас джейлбрек практически мертв и тема окончательно ушла в прошлое. Однако, взлом яблочного девайса все еще актуален, он просто существует в немного иной плоскости.

Предупреждение: мы не поддерживаем пиратство и выступаем за потребление лицензионного контента. Описанные ниже процедуры взлома приведены исключительно в ознакомительных целях.

Сейчас разберемся, как эволюционировал джейлбрейк и в каком виде он дожил до наших дней. Вы удивитесь, но взлом iOS сейчас проще, а возможности пиратства шире чем когда-либо.

Для чего делали джейлбрейк раньше

Первые попытки взлома делали в основном для отвязки смартфона от операторов связи. В те времена гаджеты продавались с контрактом, а просто так заменить SIM-карту на другую было невозможно.

Энтузиасты придумывали разные средства отвязки смартфона от оператора.

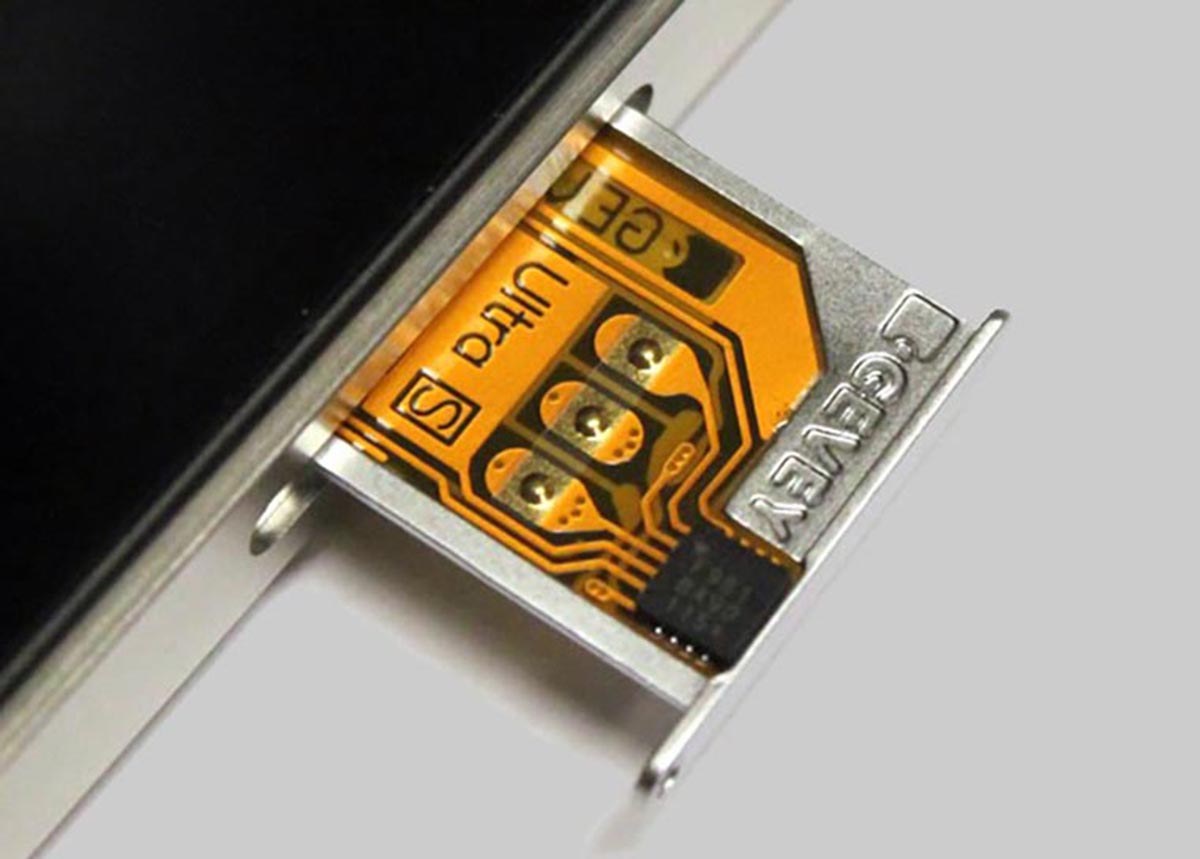

Одним из аппаратных средств взлома были так называемые “прокладки”. Названия у подобных модулей было множество: R-SIM, Gevey SIM, Turbo SIM и т.п. Небольшая плата устанавливалась в лоток между контактами смартфона и SIM-картой пользователя и эмулировала работу оригинальной заграничной симки.

Затем популярность обрела Cydia и джейлбрейк твики для iOS. Мобильная ОС от Apple развивалась не так быстро, как хотелось энтузиастам. Многие фишки, в том числе и с конкурирующих систем, попадали на iPhone и iPad с большим запозданием.

Параллельно развивалась и пиратская сторона джейлбрейка. Начали появляться способы взлома платных приложений и целые магазины с подобным софтом.

Становились доступны не только способы установки платных приложений бесплатно, но и твики, взламывающие внутриигровые покупки. Многие игры и программы можно было обмануть ложным отчетом о совершении покупки, а затем получить внутриигровую валюту, новые уровни, персонажей или возможности приложения абсолютно бесплатно.

Так еще несколько лет назад джейлбрейк существовал для установки твиков из Cydia и, конечно же, пиратства.

Как умирал джейлбрек в привычном для нас виде

Купертиновцы долгое время не трогали джейлбрейк-сообщество. Наоборот, для них это был кладезь новых идей и возможностей. Так каждый год в мобильной ОС появлялось минимум 10-15 опций, которые ранее были придуманы и отточены в джейлбрейк сообществе.

Примерно во времена iOS 9 – iOS 11 начался так называемый “застой” в мире джейлбрейка. Осуществлять взлом новых прошивок становилось сложнее, на это уходило больше времени, а всемогущие китайцы то и дело ломали планы “благородных” европейских и американских пиратов.

В тему: Большая история джейлбрейка iPhone. Что поменялось за 13 лет

Годных идей для твиков становилось меньше, разработчики теряли интерес и подолгу не адаптировали свои расширения под новые версии iOS, купертиновцы перенесли большое количество полезных и нужных опций прямо в операционную систему.

Кстати, последний общедоступный способ взлома операционной системы существует только для iOS 14! За весь прошлый год хакеры так и не смогли получить стабильную утилиту для джейлбрейка iOS 15, кормя скудную аудиторию поклонников обещаниями.

В каком виде существует джейлбрейк сегодня

Общедоступного взлома iOS 15 до сих пор нет

Уже больше года сделать взлом iPhone и iPad на актуальных прошивках невозможно, Cydia практически мертва, альтернативные магазины твиков и дополнений недоступны.

Однако, это не означает, что джейлбрейк iPhone прекратил свое существование. Современный побег из тюрьмы выглядит иначе.

В тему: 25 джейлбрейк твиков из Cydia, которые стоит перенести в iOS

Тема с твиками и расширениями перестала быть актуальной, а последнюю крупную хотелку пользователей в виде записи телефонных звонков вполне доступно реализовали некоторые отечественные операторы.

Долгожданная запись звонков на iPhone стала не фишкой системы, а услугой операторов связи

Тинькофф Мобайл, например, предлагал возможность записи как через установку конференц-связи, так и при помощи собственного приложения, подобные утилиты с возможностью сохранять запись звонков есть у МТС и Мегафон.

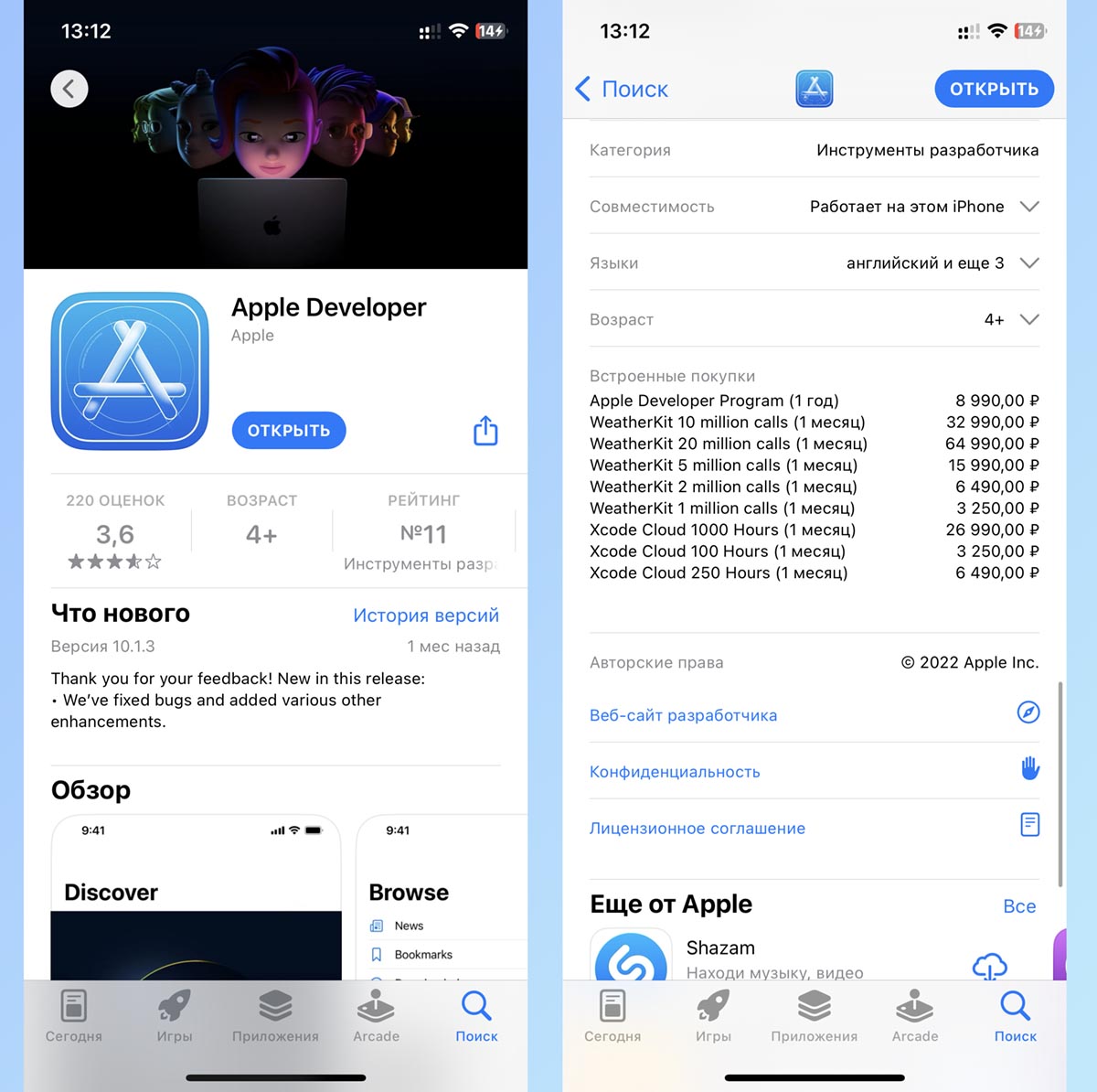

Востребованным остается только направление пиратства. И вот тут на первое место вышли новые способы взлома, которые основаны на вполне легальных сертификатах разработчиков.

Купертиновцы разрешают создателям игр и приложений подписывать свои программы для тестирования и проверки до попадания в App Store, таким способом можно установить любое приложение на iPhone или iPad будь то взломанная игра или удаленный из магазина клиент банка.

Существует три основных вида сертификатов, которые используются для такого взлома:

Вполне легальный способ установки приложений с необходимостью переустановки раз в неделю

▶ Бесплатный сертификат разработчика. Его может получить любой владелец Apple ID, но установить можно до 3 приложений одновременно и работать они будут всего 7 дней. Затем нужно будет повторить процедуру переподписания.

На использовании такого сертификата, например, построен метод установки приложений через AltStore.

Установка через корпоративный сертификат самая простая, но может сломаться в любой момент

▶ Корпоративный сертификат. Его можно купить только на организацию, пройдя достаточно сложную процедуру подтверждения. Такие сертификаты чаще всего распространяются в сети и используются для подобных способов установки приложений. Сертификаты не имеют практически никаких ограничений по добавлению устройств, но их проще всего отследить и заблокировать.

Подписанные таким способом программы и игры могут в любой момент перестать работать, придется искать новый общедоступный корпоративный сертификат и подписывать их заново.

Приобрести и настроить учётку разработчика можно прямо через приложение из App Store

▶ Сертификат разработчика. Это тот самый аккаунт для создателей приложений для App Store за 99$ в год. Вы можете самостоятельно пройти процедуру регистрации, заполнить все необходимые данные, а затем разобраться с подписью и установкой приложений либо купить “место” в уже имеющейся учётке, когда ваш гаджет припишут к парку устройств подобного разработчика.

В первом случае будете сами рулить ситуацией, подключать девайсы друзей и родственников, а риск бана такого аккаунта будет минимальным. Во втором случае за небольшую плату (примерно 500-700 рублей в год за один гаджет) всю сложную работу проделают за вас, останется лишь научиться подписывать приложения. Риск блокировки такой учётки чуть выше, но обычно они без проблем живут 8-10 или все отведенные 12 месяцев.

Какие возможности дает взлом при помощи сертификатов разработчика

Сейчас умельцы научились делать то, что несколько лет назад казалось сложным или вовсе невозможным. Имея на руках действующий сертификат, можно получить практически любую игру или программу на свой гаджет.

1. Установка удаленных из App Store приложений

Нужно лишь найти исходник программы, подписать его сертификатом и пользоваться на устройстве без каких-либо ограничений.

Внимание! Мы не рекомендуем устанавливать финансовые и банковские приложения подобным способом. Найденная программа в сети может быть модифицирована, что приведет к краже ваших личных данных. Остальные приложения и игры можно ставить и использовать без опаски.

Работать все это будет до отзыва корпоративного сертификата или до окончания срока действия сертификата разработчика. Потом нужно будет лишь переподписать программу новым.

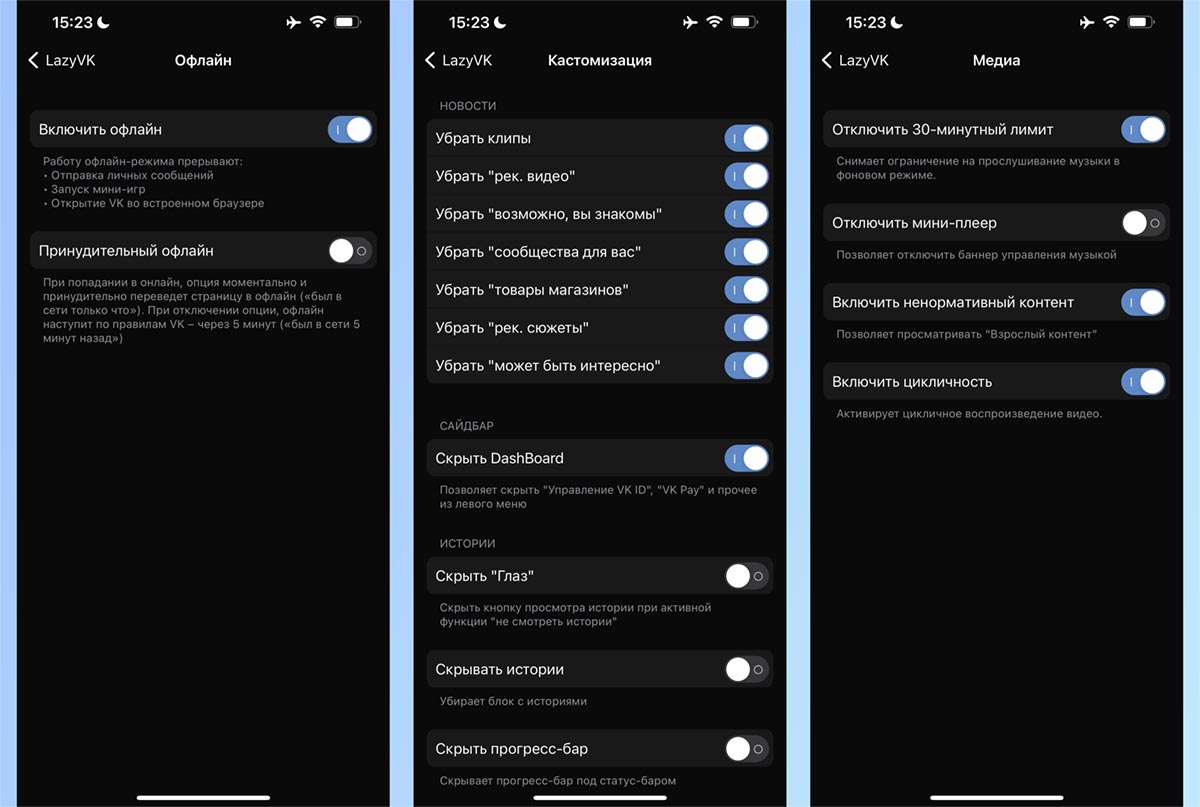

2. Добавление твиков и модификаций в уже имеющиеся программы

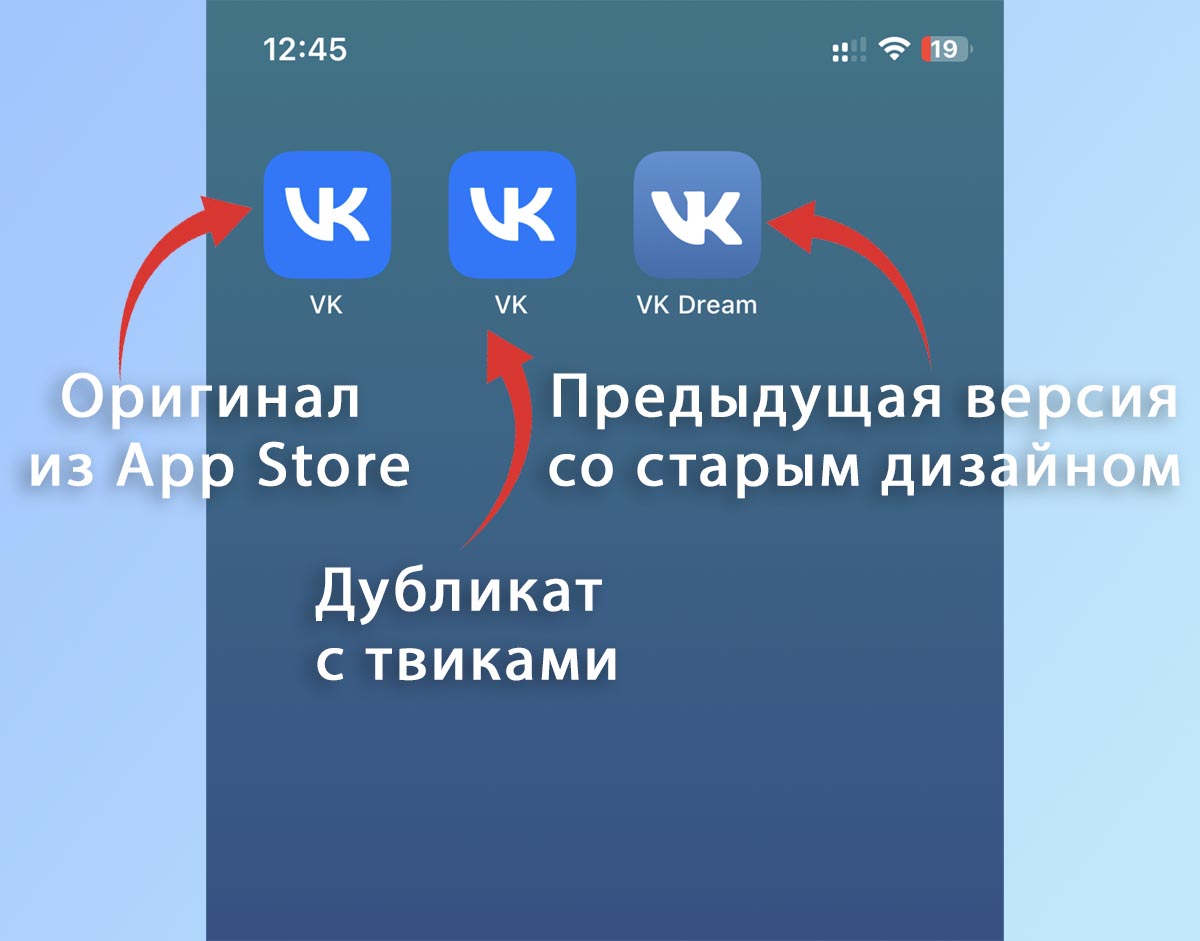

Настройки модифицированного клиента VK с дополнениями и твиками

Небольшие дополнения и улучшения знакомы многим со времен джейлбрейка, но сейчас энтузиасты и умельцы встраивают их в приложения и выкладывают для подписи сертификатами.

Это, например, знакомый многими LazyVK. Клиент отечественной социальной сети с возможностью загружать музыку в кэш, отключать рекламу, посещать страницу в скрытом оффлайн режиме и другими полезными плюшками.

Приложение InstaPlus – аналог известного всем клиента с возможностью скачивания контента, с неограниченным количеством аккаунтов, с отключенной рекламой и дополнительной статистикой.

Вот лишь пара примеров тюнингованных приложений, которые можно запросто установить при наличии сертификата.

3. Взлом на подписку и встроенные покупки

Как бы не старались разработчики обезопасить свой сервис от взлома, умельцы ломают 9 из 10 приложений, делая платный контент бесплатным.

На просторах сети можно найти не только платные приложения в бесплатном виде, но и, например, взломанные клиенты для сервисов Spotify или Deezer. Такие утилиты не только работают без VPN, смены региона и танцев с бубном, но и эмулируют наличие платной подписки для реализации большинства доступных плюшек.

Держатся пока стриминговые видеосервисы, но и для них есть вполне рабочая альтернатива, установить которую тоже можно при наличии сертификата.

4. Установка дубликатов и разных версий утилиты

Три разных версии VK это не предел

Вы сможете без труда установить любое количество одинаковых программ на свой iPhone, что невозможно при загрузке утилит из App Store. Это могут быть как одинаковые версии для использования с разными учётками, так и версии приложений с разным набором возможностей.

Например, стабильная версия и тестовая, оригинальная программа и сборка с твиками и т.д. Многие сервисы и каталоги специально подписывают некоторые утилиты для установки в качестве дубликата при наличии оригинального приложения.

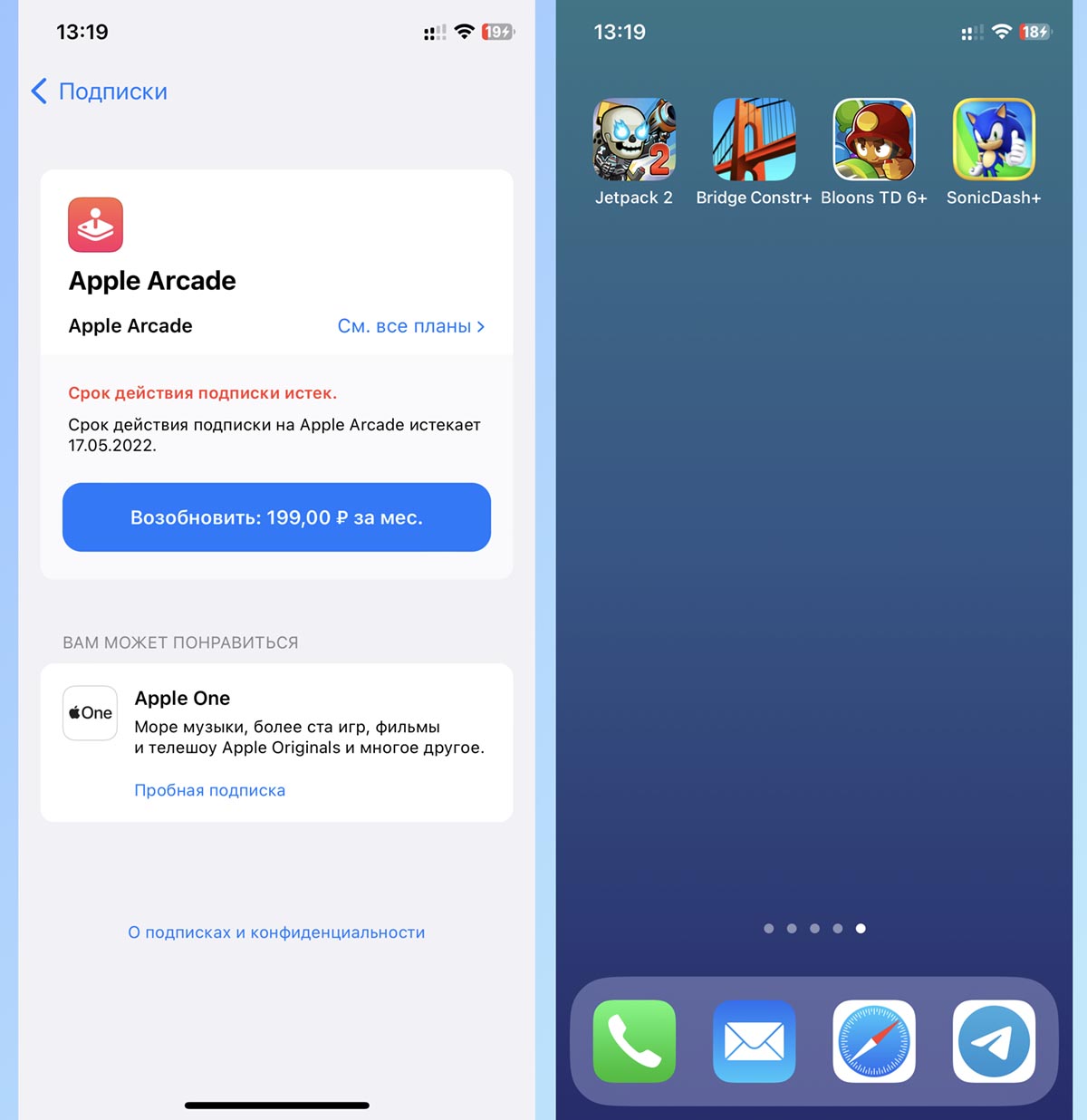

5. Установка игр из Apple Arcade

Даже этот сервис не устоял перед пиратством и взломом. Одно из преимуществ программ и игр из Arcade стало его ахиллесовой пятой. Все приложения из каталога должны работать без подключения к сети (кроме игр с режимом сетевых сражений), а значит, пиратам необходимо лишь заблокировать выход программы в сеть, чтобы она не узнала о взломе.

На данный момент можно найти около 95% приложений из каталога Apple Arcade и установить их с сертификатом на устройство без активной подписки.

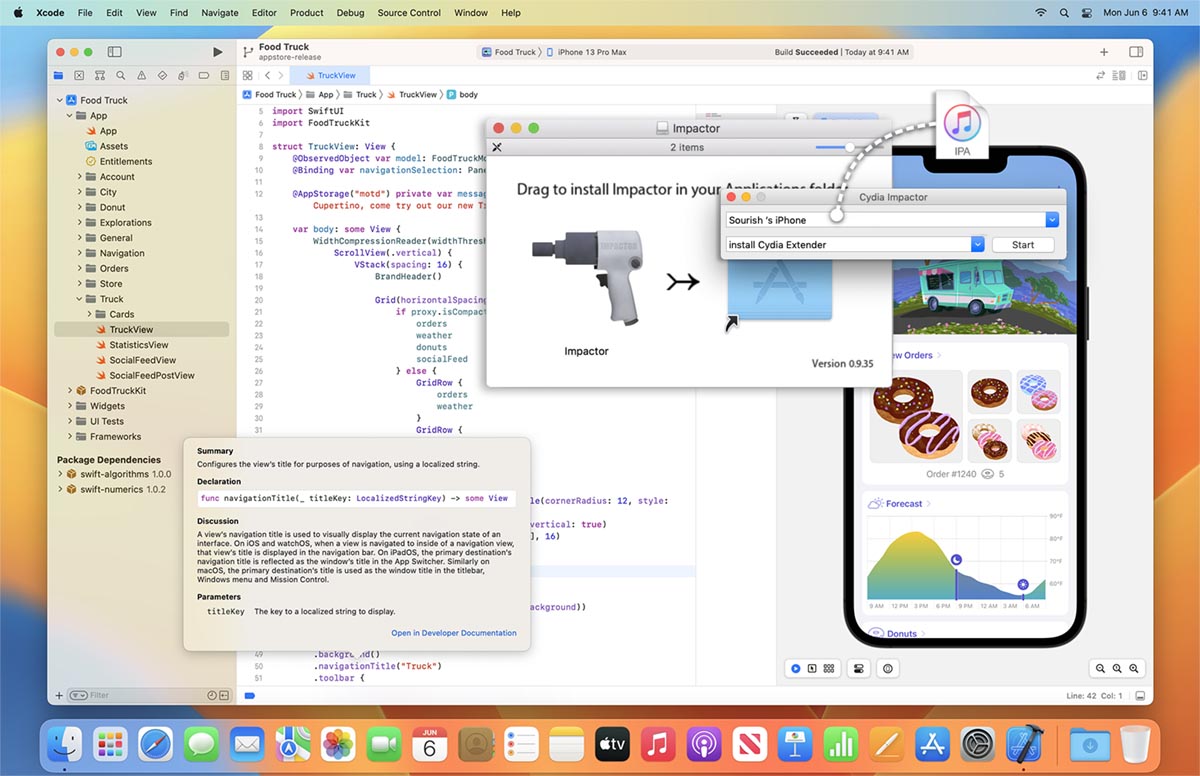

6. Взлом без компьютера и даже без сторонних утилит

◉ Раньше данный метод считался крайне сложным и неудобным. Кроме сертификата нужно было иметь компьютер Mac с установленным и настроенным Xcode. ломаную программу или игру нужно было пересобрать, скомпилировать и лишь затем подписать своим сертификатом для установки на устройство.

◉ Затем появились простые утилиты вроде Cydia Impactor, которые позволяли в пару кликов подписать программу или игру и установить её на iPhone с компьютера.

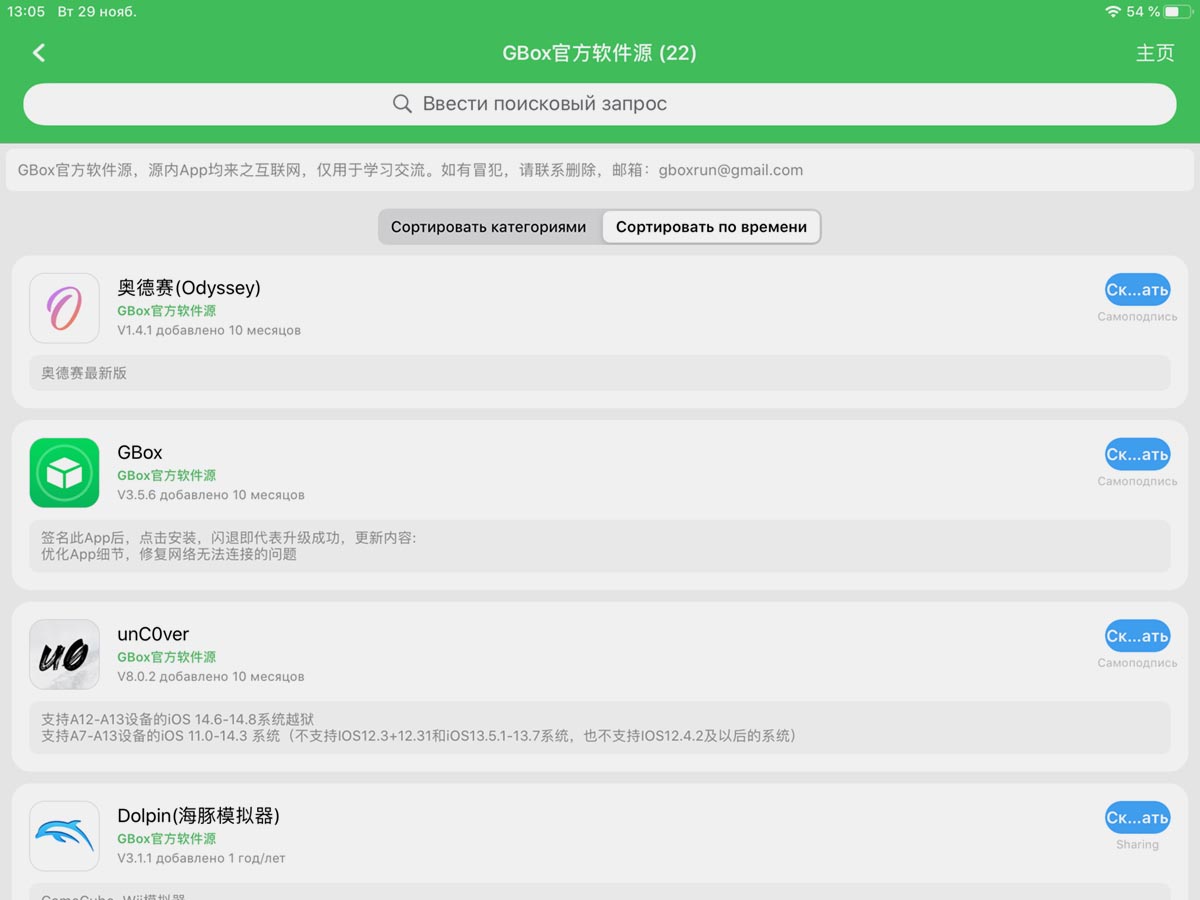

◉ Следующим этапом стали китайские утилиты для подписи приложений. На данный момент большой популярностью пользуются GBox и ESign. Приложения устанавливаются прямо на ваш iPhone или iPad и импортируют необходимые для подписи файлы.

Далее нужно лишь скачать взломанную программу в формате *.ipa и приложение сделает все за вас. Файл будет подписан сертификатом и установлен на устройство.

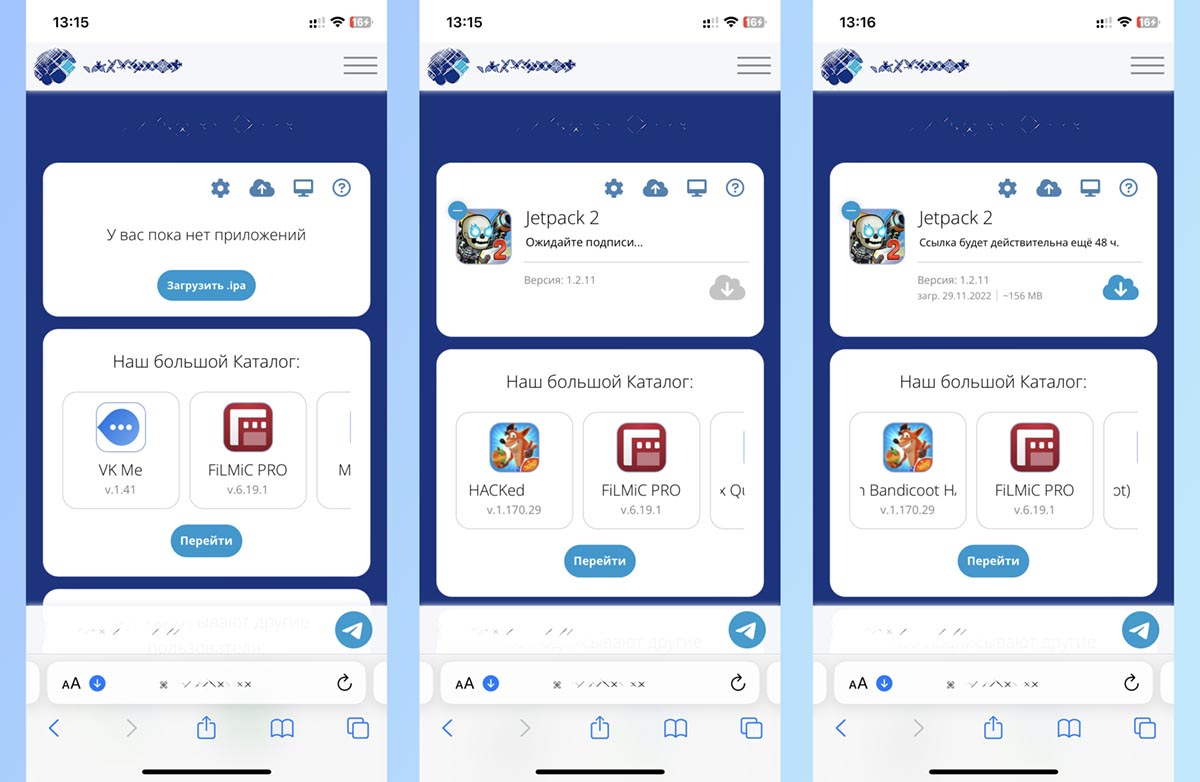

Выбор приложения из каталога, его подпись и установка на устройство. Почти как из App Store

◉ Еще дальше пошли сервисы по продаже сертификатов разработчика. Они предлагают онлайн-инструменты для подписи программ и игр. Вы просто приобретаете у такого сервиса сертификат на определенное время (чаще всего на год), выбираете любую игру или программу из предоставленного каталога, подписываете её прямо через браузер и устанавливаете на свой iPhone.

Все это только звучит сложно, а на практике осваивается за несколько минут, после чего установка взломанных программ происходит так же быстро, как из магазина App Store.

Вот так процветает современный джейлбрейк iOS и iPadOS. Такой себе метод взлома без взлома. Пользователи не подвергают свои устройства риску, не проделывают с ними сложные процедуры и не запускают вредоносный код.

Нужно лишь выбрать подходящий тип сертификата: личный 7-дневный, бесплатный с возможностью отзыва или платный сертификат разработчика. После этого любое найденное на просторах сети приложения в пару тапов устанавливается на ваш iPhone или iPad.

Метод взлома “поборол” ограничения приложений от разработчиков, способен взломать некоторые подписки и внутренние покупки и даже позволяет вытягивать игры из Apple Arcade.

Все это снимает многие ограничения закрытой мобильной операционной системы, делая iOS все ближе к Android. Пока установка из сторонних источников на iPhone немного заморочное дело, но при желании пользователя нет ничего невозможного. Особенно в современных сложных условиях, когда разработчики сами выпиливают свои программы из отечественных магазинов или утилиты банят модераторы Apple.

🤓 Хочешь больше? Подпишись на наш Telegram.

iPhones.ru

Во всех гаджетах и операционных системах существуют ограничения, не является исключением и наш любимый iPhone. С момента появления самой первой модели которого купертиновцы регулярно устанавливают аппаратные и программные рамки для пользователей. Так появился термин джейлбрейк (дословный перевод – “побег из тюрьмы”), который развивался параллельно со смартфонами Apple. На каждом этапе своего существования он помогал решать…

- app store,

- iOS,

- iPad,

- iPhone,

- разлочка и джейлбрейк,

- Это интересно

Артём Суровцев

@artyomsurovtsev

Люблю технологии и все, что с ними связано. Верю, что величайшие открытия человечества еще впереди!

Определить, сделан ли джейлбрейк несложно, если только владелец устройства не пытался скрыть следы.

Материалы по теме:

- Плюсы и минусы джейлбрейка;

- Удаление джейлбрейка.

Есть несколько признаков джейлбрейка iPhone и iPad, попробую перечислить основные из них, часть можно скрыть, но если вы наблюдаете хотя бы один из них, знайте точно, перед вами девайс с джейлом.

Признаки джейлбрейка

- Наличие приложения Cydia на на спрингбоарде (лучше воспользоваться поиском по системе);

- Наличие нестандартных приложений, которые невозможно удалить (iFile, XBMC, Winterboard);

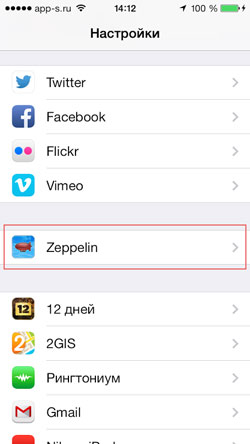

- В главных настройках гаджета между настройками социальных сетей и установленных из App Store приложений присуствие иных настроек, например Activator, Zeppelin;

- После перезагрузки iPhone или iPad не включается.

Так же отмечу, что в сети ходит описание способа определения джейла программой iFunBox, данный софт не всегда правильно отображает наличие или отсутствие джейлбрейка, поэтому не рекомендую верить этой информации.

Опасаться джейлбрейка не стоит, всегда можно просто восстановить iPhone, iPad или iPod Touch через iTunes, кроме тех случаев, когда вам пытаются продать официально залоченый iPhone для работы в сетях только конкретного оператора связи. Сейчас такие телефоны практически не продают на территории России, но всегда можно обезопасить себя проверкой модели iPhone и поискать в интернете, залочена данная модель под какого-либо оператора или нет, например model A1428 (iPhone 5) официально разлочена (Sim-Free).

Как определить джейлбрейк Apple TV

Джейл на Apple TV можно определяется только одним способом – присуствие сторонних программ. Если вы видите в интерфейсе девайса RSS, XBMC, Last.fm или нечто подобное, то перед вами девайс с джейлбрейком.