Вы, скорее всего, уже слышали об опасном шпионском ПО Pegasus, которое позволяет третьим лицам получать доступ к переписке, сообщениям и контенту на зараженных смартфонах и планшетах Apple. Масштабное исследование организации Amnesty International позволило выявить такое программное обеспечение на смартфонах более 50 тысяч журналистов и политических деятелей в разных странах.

Эксперты и аналитики после этого ополчились против Apple, обвиняя компанию в намеренном создании потенциально опасных уязвимостей, которые можно использовать для взлома и слежки за смартфонами на базе iOS. Представители компании разработчика данного ПО подтвердили факт сотрудничества с правительствами некоторых стран и заявили, что простым пользователям айфонов ничего не угрожает.

С другой стороны никто точно не знает, как могут использовать данное ПО его покупатели и чьи именно гаджеты они могут заразить для удаленного сканирования и слежки. Даже в Apple попытались всячески успокоить покупателей яблочной техники, но неприятный осадок и разного рода опасения после таких скандалов остаются.

Как работает Pegasus и подобное ПО

После многочисленных скандалов вокруг сливающих данные пользователей мессенджеров и социальных сетей разработчики были вынуждены закрыть ряд дыр и уязвимостей, которые чаще всего использовались третьими лицами для слежки и удаленного сбора данных.

После этого, нуждающиеся в новых возможностях шпионажа организации, обратили свой взор на израильскую компанию киберразведки NSO Group. Самой передовой технологий компании на данный момент является программное обеспечение Pegasus. Оно позволяет удаленно получать практически полный доступ к зараженным гаджетам.

Система перехватывает нажатие кнопок виртуальной клавиатуры (передавая все введенные жертвой данные), может передать любой контент со смартфона и даже удаленно активировать микрофон или камеру.

Разработка Pegasus ведется более пяти лет, создатели ПО вынуждены искать все новые обходные пути и дыры после каждого обновления iOS и Android. За это время утилита из простого “трояна” эволюционировала в настоящее шпионское ПО.

Если изначально утилита пыталась перехватить передаваемые и получаемые смартфоном данные, а затем по возможности расшифровывала их, то сейчас она может полностью управлять системой с правами суперпользователя со всеми вытекающими последствиями.

Раньше для активации вредоносного кода было необходимо спровоцировать цель. Пользователь смартфона должен был самостоятельно перейти по нужной ссылке из письма или сообщения. Для этого придумывали все более изощренные способы обмана и трюки. Так, например, устройство жертвы долго атаковали спамом, а затем резко предлагали отписаться от него по ссылке.

Со временем пользователи перестали реагировать на такие раздражители, делая невозможным запуск вредоносного кода на смартфоне. Разработчики смогли преодолеть этот барьер и сделали так называемый эксплойт без клика.

Такой способ взлома возможен без участия конечного пользователя и опирается исключительно на уязвимости служб обмена сообщениями. По данным Amnesty International, заражение вирусом Pegasus возможно через Gmail, Facebook, Viber, WhatsApp, WeChat и даже фирменные сервисы Apple – FaceTime и iMessage.

Аналитики утверждают, что количество уязвимостей с каждым годом только увеличивается. Происходит это из-за усложнения сервисов и добавления в них новых фишек. Такой подход позволяет хакерам найти еще больше дыр для активации вредоносного кода, чем в старых и медленно развивающихся сервисах.

За созданием ПО подобного Pegasus стоят большие деньги. За 2020 год компания NSO Group отчиталась об официальной прибыли в размере $243 млн.

Можно ли обнаружить вредоносное ПО на iPhone

Специалисты по кибербезопасности организации Amnesty International не первый год изучают работу Pegasus и других подобных вирусов. Они проверяют зараженные смартфоны жертв и анализируют способы попадания шпионского ПО в операционную систему.

Подобный анализ позволил обнаружить сходства во время фиксации вредоносных процессов, которые могут быть по-разному замаскированы в системе, но в итоге действуют одинаково. Специалисты подтвердили, что весь вредоносный код имеет стороннее происхождение и не является частью приложений или системных файлов.

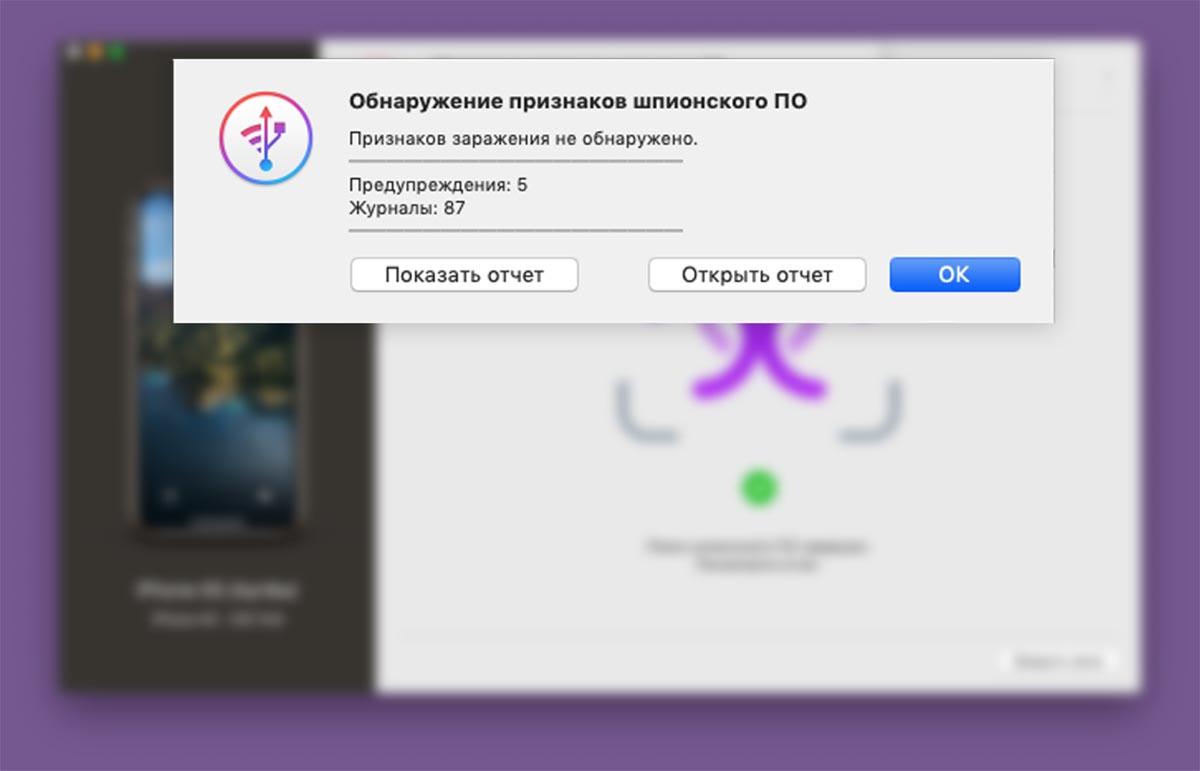

Все это позволило разработчикам Amnesty выпустить набор ПО для обнаружения вируса на любом смартфоне. Система сканирует резервную копию гаджета или дамп операционной системы, пытаясь найти известные “хвосты” вируса Pegasus или других вредоносных программ на его основе.

Если будет найдено хоть одно сходство с базой уже известных частей кода Pegasus, система подтвердит наличие заражения. Предоставленный набор утилит распространяется на GitHub и имеет открытый исходный код. Однако, утилиты запускаются и работают в терминальном режиме, что делает использование ПО сложным и недоступным для большинства пользователей.

Как узнать, заражен ли ваш iPhone

К счастью, на помощь пришли разработчики давно известного стороннего файлового менеджера для iPhone – iMazing. В обновлении 2.14 они добавили возможность сканирования iPhone или iPad для обнаружения вируса Pegasus или другого ПО на его основе.

Разработчики использовали предложенный Amnesty International алгоритм, но при этом упаковали его в простой и понятный интерфейс вместо сложной терминальной настройки и ручного ввода команд.

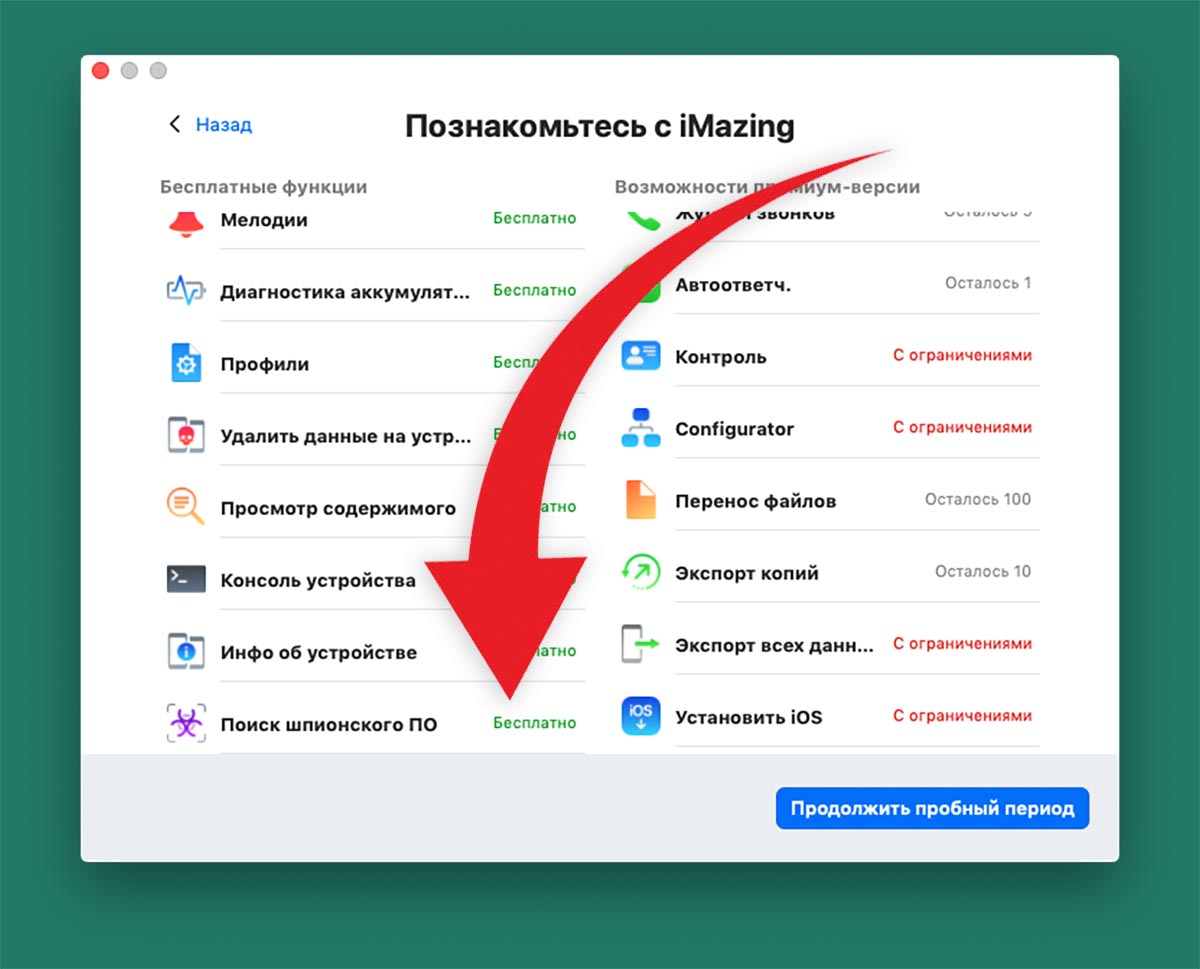

Приложение iMazing платное, но часть фишек, анализ заражения вирусом Pegasus в том числе, доступны бесплатно. Сейчас расскажем, что нужно сделать для обнаружения вредоносного ПО.

1. Скачайте пробную версию приложения iMazing с сайта разработчика. Доступны версии для macOS и Windows.

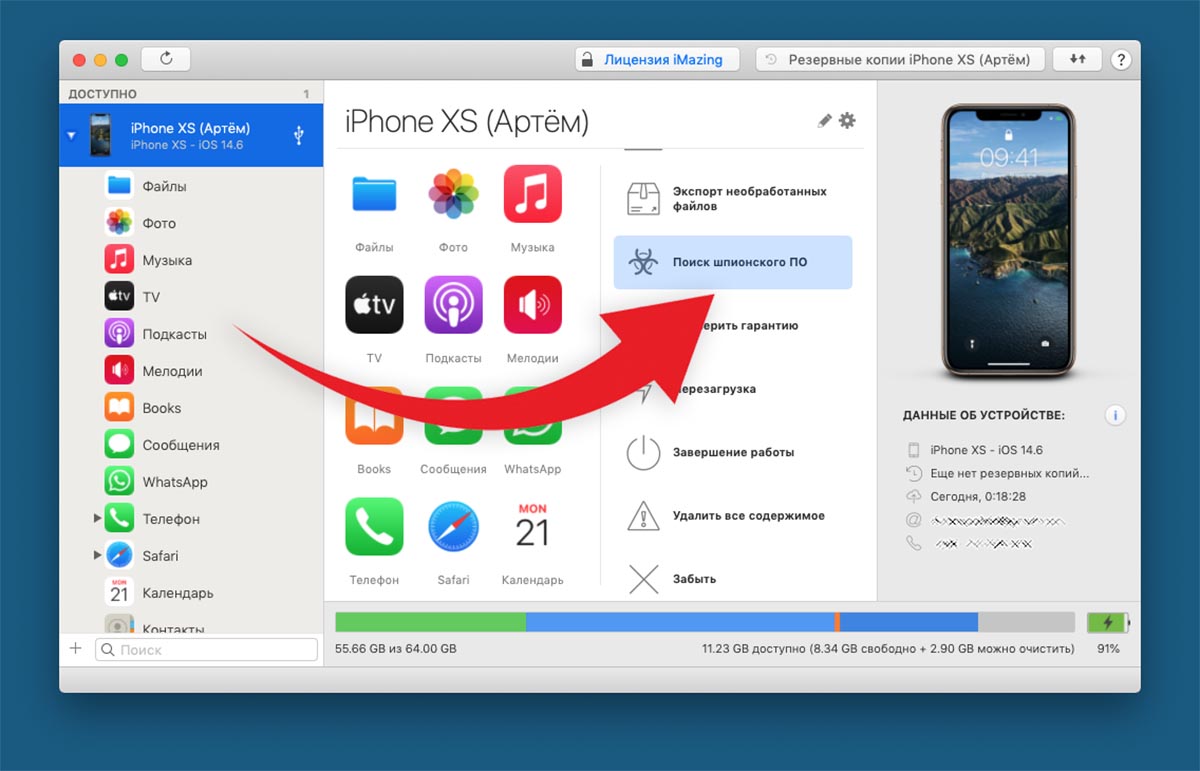

2. Подключите iPhone к компьютеру при помощи кабеля и разблокируйте его.

3. В приложении iMazing найдите раздел Поиск шпионского ПО.

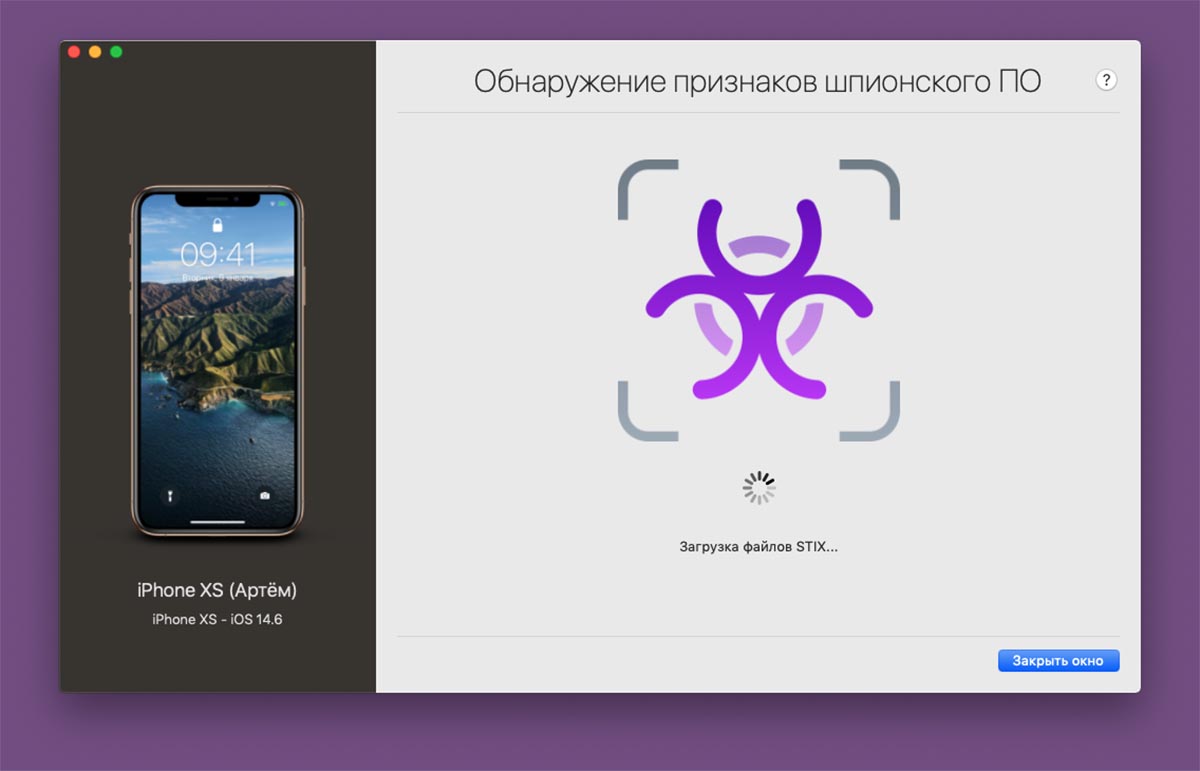

4. Запустите режим сканирования и следуйте инструкциям на экране.

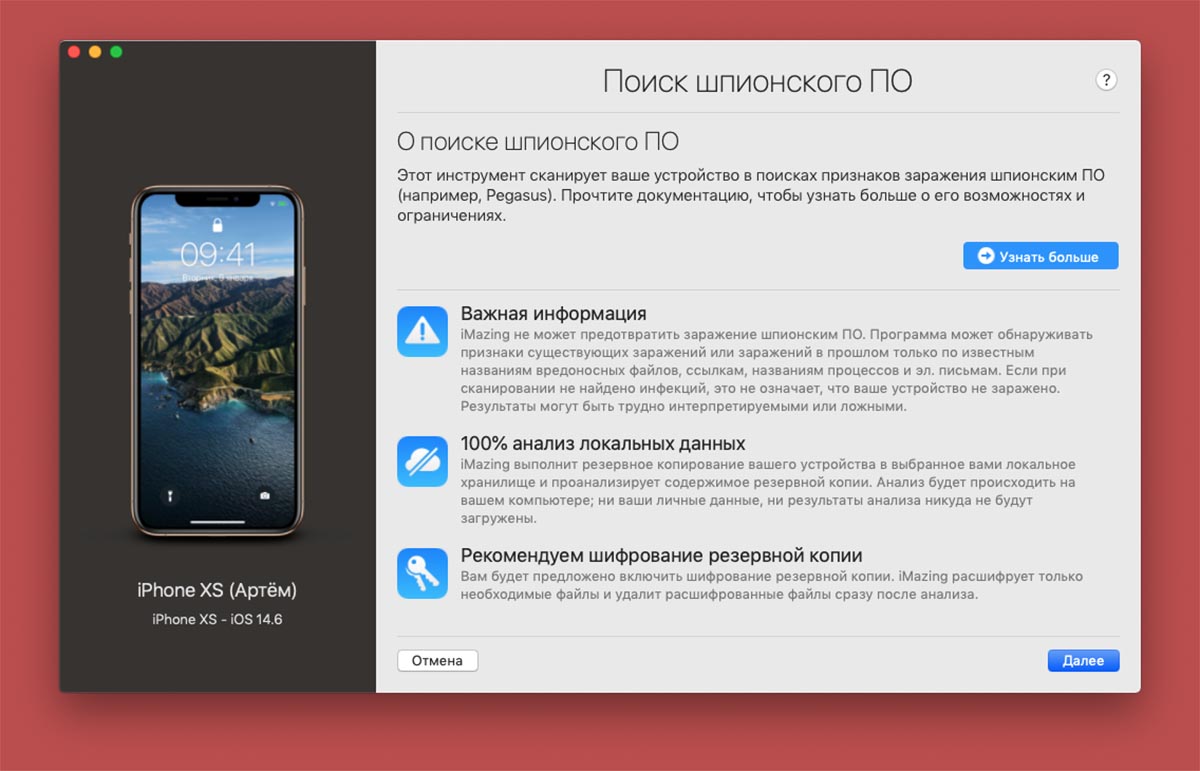

Внимание! iMazing не может защитить iPhone от заражения шпионским ПО. Приложение лишь обнаруживает признаки наличия заражения. Положительные результаты сканирования не могут на 100% гарантировать отсутствие вредоносного ПО на вашем iPhone.

Данный способ сканирования полностью безопасен. Использовать его можно бесплатно и анонимно. Для загрузки тестовой версии приложения не требуется регистрации или создания учетной записи.

Проверка осуществляется локально на вашем компьютере и данные не передаются на сервера iMazing.

Подключение к сети для прохождения проверки необходимо исключительно для актуализации базы IOC (индикаторов компрометации) и расшифровки сокращенных ссылок, под которыми может маскироваться вредоносное ПО.

Подробнее о конфиденциальности пользовательских данных при работе с iMazing можете прочитать здесь.

Что делать в случае заражения iPhone

Простого и быстрого способа очистить iPhone от вируса Pegasus на данный момент не существует. В случае с Pegasus вредоносный код маскируется под системные файлы и не может быть идентифицирован и удален каким-либо программным обеспечением.

Избавиться от шпионского кода можно только полной перепрошивкой гаджета. Инструкция по полной переустановке iOS доступна на нашем сайте.

После загрузки чистой iOS на смартфоне не будет вредоносного кода, но никто не застрахован от повторного заражения. Тем более, что осуществить его можно удаленно без какого-либо участия с вашей стороны.

Для максимальной безопасности рекомендуется регулярно обновлять iOS и установленные приложения, чтобы сразу же получать “заплатки” от разработчиков для найдённых уязвимостей.

🤓 Хочешь больше? Подпишись на наш Telegram.

iPhones.ru

Большой брат следит за вами?

- Apple,

- iOS,

- iPhone,

- Безопасность,

- защита,

- Это интересно,

- это полезно

Артём Суровцев

@artyomsurovtsev

Люблю технологии и все, что с ними связано. Верю, что величайшие открытия человечества еще впереди!

Шпионы могут попадать и на устройства Apple, чаще всего — через уязвимости операционной системы. К примеру, компании Cellebrite и Grayshift используют такие баги, чтобы обойти защиту устройства. Эти фирмы не раскрывают свой принцип действия, но просят $15 000 за разблокировку айфона. Злоумышленникам достаточно утилиты для удаленного управления: после снятия защиты они могут без проблем установить на устройство приложения для слежки.

Существует три способа обнаружения атак на iOS: первый связан с распознаванием джейлбрейка — проведенных манипуляций с основной системой. Второй базируется на анализе потока данных, а при третьем сравнивается использование данных.

В первом случае вам понадобится приложение Lookout, Mobile Security, доступное бесплатно в магазине App Store. Эта утилита проверяет, не подвергалось ли устройство джейлбрейку, который, как правило, необходим для установки шпионского ПО.

Вторым способом распознавания будет анализ трафика. Воспользуйтесь утилитой Mitmproxy. Также обязательно установите сертификат от Mitmproxy, чтобы иметь возможность просматривать и зашифрованную информацию. Удалите сомнительные приложения и заново скачайте их из App Store.

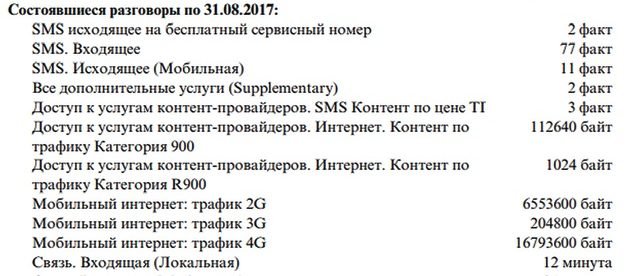

Если ничего обнаружить не удалось, но подозрения, что на вашем устройстве орудует шпионское ПО, остались, можно проанализировать и использование данных. Для этого сравните статистику расхода с вашего устройства со значением в счете за мобильную связь. Разница не должна превышать 100–200 Мбайт. Иной результат может означать, что какое-то приложение пересылает данные в фоновом режиме, втайне от самого телефона.

В iOS вы найдете такую статистику через «Настройки | Сотовая связь». Рядом с «Текущим периодом» вы увидите количество использованных мегабайтов. Теперь просмотрите соответствующую информацию в распечатке вашего оператора связи. Если разница в цифрах существенная, следует исходить из того, что какое-то шпионское приложение скрытно передает данные, не спрашивая вашего разрешения.

Надежное удаление шпионского ПО на iOS

Для блокировки шпионских атак на ваши устройства на базе iOS необходимо сбросить все настройки до заводских. При этом важно не восстанавливать никакой имеющейся резервной копии из облака. В пользовательских данных могут скрываться определенные скрытые параметры программы, способные заразить очищенный аппарат.

Как сбросить iPhone к заводским настройкам, сохранив все данные

- Для возврата телефона в исходное положение зайдите в «Настройки | Основные | Сброс» и здесь нажмите на строчку «Сбросить контент и настройки».

- После перезагрузки выберите вариант «Настроить как новый iPhone» и следуйте указаниям. В дальнейшем на такой случай следует создавать резервные копии не через iCloud, а локально из программы iTunes. Для этого сначала отключите облачное архивирование через «Настройки | Apple ID | iCloud».

- Переключателем деактивируйте опцию «Резервная копия». Теперь подключите телефон к компьютеру и откройте «iTunes». В этой программе щелкните по небольшому значку телефона в меню, а затем в окне «Обзор | Резервные копии» нажмите на «Этот компьютер» и «Зашифровать резервную копию iPhone».

- Кликом по кнопке «Создать копию сейчас» вы сохраните новый архив на локальном компьютере. В дальнейшем вы можете быстро восстановить все настройки.

Защита iOS-устройств на будущее

Ссылки в SMS-сообщениях от неизвестных источников сначала следует обязательно проверять на сайте virustotal.com. Кроме того, необходимо разрешить доступ к камере и микрофону только отдельным приложениям, которыми вы пользуетесь на постоянной основе и которым это действительно требуется ежедневно. Список утилит с таким доступом вы найдете в меню «Настройки | Конфиденциальность» в разделах «Микрофон» и «Камера».

Читайте также:

- Как открыть скрытые функции iOS

- Лайфхак: как купить любой смартфон дешевле? Даже iPhone!

Фото: unsplash.com

Редактор направлений «Мобильные устройства» и «Техника для дома»

Когда заходит речь о шпионских приложениях, может показаться, что это что-то из другой реальности — той, в которой играют по-крупному: политики, серьезного бизнеса и так далее. Но в реальности совсем не обязательно быть Джеффом Безосом, чтобы кому-то понадобилось за вами следить. Работодателю может быть очень интересно, что вы делаете вне офиса, а второй половинке — где и с кем вы бываете.

Подозреваете, что за вами кто-то может шпионить через смартфон? Рассказываем, как можно это проверить.

Как найти мобильного шпиона самостоятельно

Мобильные шпионы стараются действовать незаметно для пользователя, и все же большинство так или иначе проявляет себя. Пакет мобильного Интернета кончается раньше положенного, а аккумулятор садится быстрее обычного? Это повод насторожиться и проверить, какие приложения особенно активно используют ресурсы телефона. Нужные вам настройки на разных устройствах могут называться по-разному, но обычно это что-то про «мобильный трафик» (или, скажем, «использование данных») и «батарею» (или «аккумулятор») соответственно.

Внезапно включается Wi-Fi, мобильный Интернет или геолокация, хотя вы точно помните, что все это выключали? Опять-таки, посмотрите, какие программы потребляют трафик, а еще — пользуются доступом к вашему местоположению. Про проверку выданных разрешений в Android у нас есть отдельный пост. О разрешениях в iOS можно почитать на сайте Apple.

Ничего не нашли, но все равно подозреваете слежку? Если у вас телефон с Android, проверьте, у каких приложений есть доступ к «Специальным возможностям» (Настройки -> Спец. возможности). Они дают приложениям право «подсматривать» за другими программами, выставлять настройки на свое усмотрение и делать много чего еще как бы от лица пользователя, поэтому шпионы их любят. Вообще, «Специальные возможности» — одно из самых опасных разрешений в Android, и по-хорошему его стоит выдавать только антивирусу.

iOS следит за нами — с помощью чего и как защититься?

В операционную систему iPhone интегрировано множество различных служб, которые могут собирать информацию о Вас. Сделано это, на мой взгляд, не ради какого-то вселенского заговора, а для удобства пользователя. iPhone подскажет ближайшие здания и заведения, сколько ехать до работы и обратно, когда лучше выезжать и прочие полезные штуки — все это на основе той информации, которую он постоянно собирает и анализирует.

А самое интересное, что со всем этим вы обязательно соглашаетесь при первом включении и активации -лицензионное соглашение никто не отменял. Там все прописано достаточно подробно, но кто ж его читает? Однако всю эту «слежку» можно отключить — вот как минимизировать количество информации, отправляемой в Apple с вашего iPhone.

Трекинг рекламы

Благодаря этому пункту, Apple собирает многие данные, которые позволяют показывать вам более релевантные рекламные объявления. Это могут быть ваши интересы, возраст, чем вы интересуетесь при помощи вашего гаджета. Все это передается в обезличенном виде, без привязки к конкретному пользователю. Отключать или нет — решайте сами, но сделать это можно:

- Перейдя в «Настройки — Конфиденциальность».

- Прокручиваем в самый низ, пункт «Реклама — Отключить трекинг рекламы».

- Здесь же есть возможность «Сбросить идентификатор». Это действие удалит ранее собранные данные.

Данные диагностики

Ваш iPhone ежедневно автоматически собирает, а также отправляет данные диагностики и использования для того, чтобы компания Apple могла совершенствовать свою продукцию и услуги.

Данный пункт можно смело отключать, ведь помимо слежки, он еще может неплохо так есть трафик. Где это сделать:

- Открываем «Настройки — Конфиденциальность».

- В разделе «Диагностика и использование» выбираем «Не отправлять».

iPhone всегда знает где вы — местоположение

Геолокация, или данные о вашем местонахождении, одни из самых важных в обеспечении конфиденциальности пользователя. Собирать их, при помощи iPhone, могут:

- Компания Apple для своих собственных нужд — улучшение карт, подсказки маршрутов и прочие.

- Программы от сторонних разработчиков.

Под контролем лучше всего держать и то и другое. Для того, чтобы проконтролировать доступ программ к GPS:

- Переходим в «Настройки — Конфиденциальность — Службы геолокации».

- Видим список всех программ, которые установлены на iPhone, а также те из них, которые используют ваши координаты.

- Что-то не нравится и вызывает подозрения? Отключаем.

Если промотать список программ вниз, то видим надпись «Системные службы». Здесь уже перечислены все сервисы непосредственно самой компании Apple, которым необходим доступ к координатам. Обратите внимание, что если отключить абсолютно все, то возможны проблемы с различными функциями iPhone. Делайте это с умом.

Камера, микрофон и прочие данные (контакты, календари и т.д.)

Боитесь прослушки или того, что вас скомпрометирует камера собственного iPhone? Или кто-то украдет контакты и заметки? Тогда просто необходимо обратить внимание на то, какими программами используются эти средства записи, наблюдения, какие приложения имеют доступ к фото, контактам и т.д. Проконтролировать процесс можно:

- Открыв «Настройки — Конфиденциальность».

- Последовательно просматриваем все пункты, которые здесь указаны и разбираемся в том, какие программы имеют доступ и собирают фото, контакты, данные календарей, напоминания.

Какая-то из программ слишком любопытная? Ограничьте ей доступ к вашим данным!

Понятное дело, что практически все перечисленное выше — это достаточно условно, ведь как я и говорил, Apple уверяет что не передает всю собранную информацию третьим лицам. А значит, бояться нечего.

Куда страшнее, когда о вас собирает информацию какой-то другой человек.

Как найти мобильного шпиона с помощью Kaspersky Internet Security для Android

Лень копаться в настройках и искать шпиона самостоятельно? Владельцам устройств с Android поможет мобильное защитное решение. Например, Kaspersky Internet Security для Android вычислит вражеского агента, даже если у вас бесплатная версия.

Из-за спорного юридического статуса некоторых мобильных шпионских приложений (stalkerware) многие защитные программы называют их not-a-virus, но все равно о них предупреждают, так что внимательно читайте сообщения от антивируса.

Правда, у этого метода есть один недостаток: некоторые приложения для слежки оповещают своих хозяев о том, что на устройстве появился антивирус. Если вы опасаетесь, что за вами следит, скажем, ревнивый супруг, возможно, ему не стоит знать о ваших подозрениях. Чтобы помочь пользователям вычислить шпиона, не выдав себя, мы создали TinyCheck — незаметно работающую систему обнаружения шпионских приложений, которой к тому же все равно, Android у вас или iOS.

GSM коды для проверки телефона на слежку

Сейчас многие задаются вопросом: как узнать отслеживают ли мое местоположение? Ниже мы приводим таблицу, в которой собраны наиболее полезные GSM коды, работающие на любых мобильных телефонах стандарта GSM. С помощью набора этих кодов вы можете выяснять сведения о своем сотовом телефоне, отключать или подключать специальные защитных функции. Самое главное, вы сможете выяснить – подключился ли кто-то на ваш номер мобильного с помощью переадресации.

Таблица 1. GSM коды для проверки телефона

| GSM код | результат |

Переадресация вызова |

|

| ##002# | Отменить все переадресации |

| ##004# | Отменить все условные переадресации |

| **004*Номер телефона# | Активировать все условные переадресации |

Безусловная переадресация всех звонков |

|

| *#21# | Проверить наличие переадресации на номере |

| *21# | Включить переадресацию всех звонков |

| **21*Номер телефона# | Включить и активировать переадресацию всех звонков |

| #21# | Деактивировать переадресацию всех звонков |

| ##21# | Выключить и деактивировать переадресацию всех звонков |

Переадресация если «нет ответа» |

|

| *#61# | Проверить наличие переадресации |

| *61# | Включить переадресацию |

| **61*Номер телефона# | Включить и активировать переадресацию |

| #61# | Деактивировать переадресацию |

| ##61# | Выключить и деактивировать переадресацию |

Переадресация когда абонент «не доступен» |

|

| *#62# | Проверить переадресацию |

| *62# | Включить переадресацию |

| **62*Номер телефона# | Включить и активировать переадресацию |

| #62# | Деактивировать переадресацию |

| ##62# | Выключить и деактивировать переадресацию |

Переадресация если «занято» |

|

| *#67# | Проверить переадресацию |

| *67# | Включить переадресацию |

| **67*Номер телефона # | Включить и активировать переадресацию |

| #67# | Деактивировать переадресацию |

| ##67# | Выключить и деактивировать переадресацию |

Проверка запрета на вызовы |

|

| *#330# | Проверить запрет всех звонков |

| *#33# | Проверить запрет всех исходящих звонков |

| *#331# | Проверить запрет всех исходящих международных звонков |

| *#333# | Проверить запрет всех исходящих звонков |

| *#353# | Проверить запрет всех входящих звонков |

| *#351# | Проверить запрет всех входящих звонков при роуминге |

| *#43# | Проверить ожидание вызова |

| #43# | Деактивировать ожидание вызова |

| *43# | Активировать ожидание вызова |

| *#77# | Проверить АОН (отображение номера звонящего вам телефона, если он закрыл его) |

| *77# | Разрешить АОН |

| #77# | Запретить АОН |

| *#06# | Узнать IMEI телефона (идентификационный номер) |

Данные коды GSM работают на любом телефоне и с их помощью вы легко сможете узнать, подключил ли кто-нибудь переадресацию на номер вашего мобильного. Если такое произошло – скорее всего это сделал недоброжелатель или вы случайно подключили такую переадресацию сами. В интернете довольно много коротких номеров и некоторые из них могут тайно от вас подключать на ваш номер телефона дополнительные услуги, в том числе и переадресацию вызовов.

Если вы узнали, что на вашем номере стоит переадресация звонков, вы сможете узнать, куда с вашего телефона перенаправляются входящие вызовы и СМС. В ваших же интересах немедленно отключить эту функцию.

Но кроме переадресации вызовов на номер другого телефона за вами могут следить вплоть до установления слежки за вашим нахождением с помощью специальных услуг от мобильного оператора.

Как найти мобильного шпиона с помощью TinyCheck

Что такое TinyCheck? Это программное решение, которое мы изначально разработали в помощь жертвам домашнего насилия, но потом поняли, что в современном мире оно может пригодиться кому угодно. Правда, в нынешней версии оно требует определенных технических познаний и готовности возиться с железками.

Дело в том, что TinyCheck устанавливают не на смартфон, а на отдельное устройство, например на микрокомпьютер Raspberry Pi, — именно поэтому шпионское приложение на телефоне не сможет его заметить. Это отдельное устройство нужно настроить так, чтобы оно выступало в роли посредника между роутером и подключенным к Wi-Fi гаджетом.

После этого весь ваш интернет-трафик будет проходить через TinyCheck, и тот сможет анализировать его в реальном времени. Если ваш смартфон отправляет много данных, скажем, на известные серверы шпионских приложений, то TinyCheck это заметит и предупредит вас. Вот как это выглядит на практике:

Подробные технические требования и инструкцию по настройке TinyCheck можно найти на странице решения на GitHub.

Как узнать, кто отслеживает мой телефон

Пользователь может не только проверить, следят ли за телефоном, но и узнать, кто это делает. Если на смартфоне включена переадресация звонков и сообщений, то с помощью специального кода можно узнать, куда именно отправляются все входящие.

Кроме того, за телефоном могут следить, когда подключен к другой сети. Это достаточно легко проверить, но сначала необходимо понимать, как именно устроен метод получения сигнала в мобильных устройствах.

По местности расположены мобильные станции, которые обеспечивают сотовую связь. Телефон подключается к той, которая передает наилучший сигнал. Все происходит в автоматическом режиме без участия пользователя. Расположение всех станций можно посмотреть на официальном сайте оператора.

Если за телефоном следят, то он может быть подключен к частной станции. Проверить это получится только с утилитой «Netmonitor».

Здесь необходимо ввести следующую команду:

- «*3001#12345#*» — iPhone;

- «*#*#4636#*#* или *#*#197328640#*#*» — Android.

После этого необходимо следовать инструкции:

- Открыть раздел «UMTS Cell Environment».

- Перейти в «UMTS RR info».

- В открытом окне будут находиться номер всех базовых сотовых станций, к которым может подключиться смартфон. Их необходимо записать.

- Вернуться в главное меню и открыть раздел «MM info».

- Перейти в «Serving PLMN».

- Записать значение параметра «Local Area Code (LAC)».

Все значения необходимо ввести на специальном сайте, например Opencellid. На экране будет отображено, к какой станции подключен телефон.

Никто не даёт гарантии, что слежку возможно выявить, но попробовать стоит.

Переживать надо в тот момент, если смартфон подключен к микроавтобусу с антенной или другой машине, вместо станции мобильного оператора.

Подробнее о том, как происходит отслеживание телефона, можно посмотреть в данном видео

Вячеслав

Несколько лет работал в салонах сотовой связи двух крупных операторов. Хорошо разбираюсь в тарифах и вижу все подводные камни. Люблю гаджеты, особенно на Android.

Задать вопрос

Вопрос эксперту

Можно ли узнать, что за телефоном следят без дополнительного приложения?

Да, для этого следует воспользоваться командами, которые установят, куда перенаправляются звонки и смс.

Я узнал, то на моем смартфоне включена переадресация звонков, что делать в таком случае?

Вы можете отключить эту функцию, воспользовавшись специальным кодом.

Мой телефон подключен к неизвестной сети, как мне поступить?

А первую очередь необходимо обратить внимание на то, нет ли поблизости фестивалей или других мероприятий, организаторы которых устанавливают оборудование для улучшения мобильной связи. Если такого нет, то стоит обращаться в правоохранительные органы, так как за смартфоном может быть установлена слежка.

Как незаметно проверить телефон без глубоких познаний в IT?

Если название Raspberry Pi вам ни о чем не говорит, а то, что вам показывает по этому запросу Google, скорее отпугивает, вы можете попросить настроить TinyCheck знакомого айтишника. Лучше именно знакомого, которому вы доверяете на все 100%. Обращаться за помощью в сервисные центры не стоит — кто его знает, что соберут тамошние кулибины. И уж тем более не стоит просить об одолжении кого-то, кто может иметь отношение к слежке: с большой вероятностью он просто добавит шпионское приложение в «белый список», и TinyCheck не будет его обнаруживать.

Как спастись от слежки

Вы тем или иным способом обнаружили на смартфоне шпионскую программу? Не спешите ее удалять — тот, кто ее установил, это быстро заметит, и удаление шпиона может привести к эскалации конфликта. К тому же вам могут понадобиться улики, а если вы удалите программу — никаких улик не останется.

Разумно будет сперва озаботиться защитными мерами. Например, если за вами следит партнер, склонный к агрессивным действиям, прежде чем что-то делать со шпионским приложением, обратитесь в центр помощи жертвам домашнего насилия (где такие центры искать — рассказано здесь).

А в некоторых случаях проще вообще поменять смартфон и позаботиться о том, чтобы на новое устройство приложения для слежки не попали:

- Обязательно защитите гаджет надежным паролем и не сообщайте его ни партнеру, ни друзьям, ни коллегам.

- Сразу установите на смартфон надежное защитное решение и регулярно сканируйте устройство.

- Поменяйте пароли от всех аккаунтов — и их тоже никому не сообщайте.

- Скачивайте приложения только из официальных источников, например из Google Play или AppStore.

Больше информации о шпионских приложениях и о том, как с ними бороться, можно найти на сайте организации Coalition Against Stalkerware, занимающейся противодействием бытовой слежке.

Как проверить ваш компьютер

Сталкером может быть любой: простой IT-консультант, который занимается программным обеспечением вашего рабочего ноутбука или кто-то из ваших знакомых. Всегда держите свой ноутбук под защитой: используйте только личный пользовательский аккаунт и пароль. И Microsoft, и Apple давно известно о проблеме приложений-шпионов, поэтому системы Windows и macOS обнаруживают и блокируют некоторые скрытые инструменты без какой-либо дополнительной помощи. Отслеживающие ПО на компьютере можно обнаружить с помощью программ Norton, Bitdefender и Malwarebytes.

Если вы хотите проверить компьютер вручную, откройте «Диспетчер задач» в Windows (найдите его в окне поиска на панели задач) или «Монитор активности» в macOS (найдите его в Spotlight через Cmd + Space), чтобы увидеть все активные программы на устройстве. Если вы увидели что-то незнакомое, софт, который точно не устанавливали, что-то просто подозрительное, посмотрите в интернете название приложения, чтобы понять, с чем вы имеете дело.

© Screenshot: David Nield via Microsoft

Также можно проверить приложения и процессы, которые запускаются одновременно с вашей операционной системой. В Windows этот список находится на вкладке «Запуск» в «Диспетчере задач», а в macOS в «Системных настройках». Затем выберите «Пользователи и группы» и «Элементы входа». Опять же – проверьте в интернете любое приложение, в котором вы не уверены.

© Screenshot: David Nield via Apple

Шпионские ПО на macOS можно найти еще и через разрешения, которые требуют приложения для работы. В «Системных настройках» найдите «Безопасность и конфиденциальность», а затем «Конфиденциальность». Проверьте вкладки Input Monitoring и Full Disk Access, поскольку следящим приложениям часто требуются именно эти разрешения. В Windows точно таких же настроек нет, но можно проверить разрешения (включая местоположение, доступ к камере и др.), найдя в меню настроек «Конфиденциальность» и прокрутив вниз до «Разрешения приложений».

Если вы боитесь, что кто-то вмешивается в ваше личное пространство, стоит провести полный сброс системы Windows или macOS. Он очистит ваш компьютер от скрытых инструментов мониторинга. Но сначала стоит сделать резервную копию важных файлов.

Ищем шпионское ПО на iPhone

10:46 / 17 августа, 2022

2022-08-17T10:46:00+03:00

Безопасность – одно из главных преимуществ iPhone от Apple перед конкурентами. Компания надежно защищает своих пользователей от злоумышленников и использует безопасность в качестве аргумента, чтобы держать код своей ОС закрытым.

Однако атаки с использованием шпионского ПО Pegasus на iPhone журналистов и политиков по всему миру ясно дали понять, что даже защитные системы Apple не могут защитить от всего.

В этой статье мы расскажем вам, как обнаружить и удалить шпионское ПО со своего iPhone, а также разберем возможные методы защиты от программ по типу печально известной Pegasus.

Какие характерные признаки у шпионского ПО?

- Низкая производительность iPhone. Это может говорить о том, что на фоне постоянно работает какое-то вредоносное приложение. Однако помните – если вы участвуете в программе бета-тестирования iOS, то производительность вашего устройства может быть несколько ниже и это никак не связано с вредоносным или шпионским ПО;

- Сильный нагрев или быстрая разрядка аккамулятора;

- Появление необычных текстовых сообщений, зачастую на непонятном вам языке;

- Появление приложений, которые вы не устанавливали.

Помните — эти признаки могут появиться не только из-за шпионского ПО. Чтобы точно узнать, заражено ваше устройство или нет, вам потребуются специальные инструменты.

Чем можно вооружиться для охоты на шпионское ПО?

Мы разберем два самых популярных варианта. Первый — платный, второй – нет.

- Certo AntiSpy — инструмент с несложным интерфейсом, который проводит полное сканирование iPhone и выдает список потенциальных угроз. Приложение запускается не на телефоне, а на компьютере с подключенным по USB iPhone. Certo AntiSpy распространяется по подписке, которая стоит $49,95 в год.

- Mobile Verification Toolkit (MVT) — это бесплатный диагностический инструмент с открытым исходным кодом, используемый для криминалистического анализа. К счастью, существует пошаговое руководство по поиску шпионских программ на вашем iPhone. Вы также можете воспользоваться видеоинструкцией от censiCLICK на YouTube, чтобы сделать процесс более понятным. MVT работает путем создания резервной копии iTunes вашего iPhone и последующего сканирования резервной копии на наличие шпионских программ. Будьте готовы загрузить и использовать среду программирования Python (и в процессе устранять непредвиденные ошибки).

А как удалить вредоносов с устройства?

Здесь есть два варианта развития событий:

- Используемая вами программа сама предложит шаги, которые можно предпринять, чтобы удалить вредоносный файл, модуль или приложение.

- Инструмент выведет список файлов и установленных приложений, которые могут быть заражены шпионским ПО. Удалять их придется самостоятельно, не черех интерфейс приложения.

После сканирования мы рекомендуем обратить внимание на подозрительные приложения и удалить их. Кроме того, удаляйте те файлы, которые выглядят незнакомыми или вредоносными. Если используемая вами программа отметила один из файлов как опасный, поместите его в карантин и перенесите на компьютер, чтобы проверить с помощью десктопной версии антивируса.

Чем стоит пользоваться, чтобы не допустить заражения шпионским ПО?

Ответ прост – пользуйтесь антивирусами. Желательно пользоваться теми, которые сканируют просматриваемые вами ссылки и отслеживают проблемы с производительностью у iPhone.

Кроме того, скоро у Apple появится новая функция под названием Lockdown Mode, способная значительно подпортить жизнь шпионам и хакерам.

При запуске Lockdown Mode включает следующие средства защиты:

- В приложении «Сообщения» отключаются предварительный просмотр ссылок и вложений в сообщениях (кроме изображений);

- Входящие вызовы FaceTime от новых пользователей блокируются. Входящие приглашения в других службах от пользователей, с которыми ранее не было контакта, также блокируются;

- JIT-компиляция JavaScript отключается. Отдельные сайты можно добавить в доверенные для игнорирования ограничения;

- Общие альбомы в приложении «Фото» удаляются, приглашения в новые общие альбомы блокируются;

- Проводное соединение с другими устройствами и аксессуарами прерывается, пока устройство заблокировано;

- Установка профилей конфигурации запрещается;

- Устройство не может зарегистрироваться в системе управления мобильными устройствами (Mobile Device Management, MDM)

Функция будет выпущена в составе iOS 16, iPadOS 16 и macOS Ventura.

Не позволяйте цифровому миру контролировать вас — подписывайтесь на наш канал и узнавайте, как защитить свою приватность!

Содержание

- 1 Чтобы обнаружить шпионское ПО на вашем iPhone …

- 1.1 Проверьте, нет ли проблем с перегревом

- 1.2 Проверьте заряд батареи вашего iPhone

- 1.3 Проверьте использование данных вашего iPhone

- 1.4 Смотрите, если вы получаете частые запросы входа в систему

- 1.5 Проверьте наличие фонового шума при звонке

- 1.6 Запустите сканирование шпионских программ

- 2 Чтобы удалить шпионское ПО и защитить ваш iPhone …

- 2.1 Метод 1: Сканирование вашего iPhone с приложением безопасности

- 2.2 Способ 2: убедитесь, что ваша iOS обновлена

- 2.3 Способ 3: перезагрузите ваш iPhone

Пытаетесь узнать, есть ли на вашем iPhone программы-шпионы, но не знаете как? Не беспокойся Мы покажем вам несколько простых методов, которые помогут вам обнаружить шпионское ПО и способы его удаления.

- Чтобы обнаружить шпионское ПО на вашем iPhone

- Чтобы удалить шпионское ПО на вашем iPhone

Чтобы обнаружить шпионское ПО на вашем iPhone …

Есть несколько способов узнать, есть ли на вашем iPhone шпионские программы:

- Проверьте, нет ли проблем с перегревом

- Проверьте заряд батареи вашего iPhone

- Проверьте использование данных вашего iPhone

- Смотрите, если вы получаете частые запросы входа в систему

- Проверьте наличие фонового шума при звонке

- Запустите сканирование шпионских программ

Проверьте, нет ли проблем с перегревом

Шпионское ПО должно работать в фоновом режиме, что обычно вызывает проблемы с перегревом. Если ваш iPhone периодически перегревается, это нормально. Но если это происходит часто, даже если вы им не пользуетесь, это может быть признаком того, что ваш iPhone подвержен шпионскому ПО.

Проверьте заряд батареи вашего iPhone

Батарея вашего iPhone разряжается быстрее, чем обычно? Шпионское ПО, работающее на вашем iPhone, значительно расходует батарею. Это ускоряет разрядку аккумулятора.

Проверьте использование данных вашего iPhone

Шпионское ПО обычно отправляет и получает данные (обычно ваши личные данные) через Интернет. Если у вас возникла непредвиденная проблема с высоким уровнем использования данных, вероятно, на вашем iPhone есть шпионское ПО.

Чтобы проверить использование ваших данных:

- На вашем iPhone откройте настройки.

- Нажмите Сотовый.

- Просмотр данных об использовании сети в разделе ПРИЛОЖЕНИЯ, ИСПОЛЬЗУЯ WLAN СОТОВЫЙ.

Затем вы можете проверить использование данных вашего iPhone и посмотреть, можете ли вы найти какие-либо проблемы с ним.

Смотрите, если вы получаете частые запросы входа в систему

Вы недавно получали запросы входа в систему на вашем iPhone? Если это происходит часто, вы должны быть осторожны!

Вы должны проверить, можете ли вы определить причину этих запросов. Если большинство из них являются неизвестными запросами, возможно, на вашем iPhone есть шпионское ПО, пытающееся использовать ваш Apple ID.

Проверьте наличие фонового шума при звонке

Слышащий шум при совершении или получении вызова также указывает на наличие шпионского ПО на вашем iPhone. Шум означает, что ваш звонок, вероятно, записан шпионским ПО. Вы должны быть начеку в этот момент.

Запустите сканирование шпионских программ

Это один из самых надежных способов проверить, есть ли на вашем iPhone программы-шпионы. Вы должны запустить приложение безопасности для сканирования вашего iPhone.

Вы можете загрузить приложение, например Avira Mobile Security, McAfee Mobile Security и Norton Mobile Security, из App Store. Затем запустите приложение, чтобы отсканировать ваш iPhone, чтобы увидеть, может ли оно найти шпионское ПО или другие проблемы с безопасностью.

Чтобы удалить шпионское ПО и защитить ваш iPhone …

Если, к сожалению, вы обнаружили шпионское ПО на вашем iPhone, не беспокойтесь. Есть еще несколько способов удалить его.

- Сканирование вашего iPhone с приложением безопасности

- Убедитесь, что ваша iOS обновлена

- Сбросить ваш iPhone

Метод 1: Сканирование вашего iPhone с приложением безопасности

Вам следует загрузить приложение безопасности из App Store и использовать его для сканирования и удаления программ-шпионов на вашем компьютере.

Приложение, которое вы можете попробовать, включает Avira Mobile Security, McAfee Mobile Security, Norton Mobile Security и т. Д. Надеемся, что они помогут вам решить проблему с шпионским ПО.

Способ 2: убедитесь, что ваша iOS обновлена

Новые обновления системы исправляют проблемы безопасности для вашей системы iPhone. Поэтому поддержание вашей iOS в актуальном состоянии — это хороший способ защитить ваш iPhone. Для этого:

- На вашем iPhone откройте настройки.

- Нажмите генеральный.

- Нажмите Обновление программного обеспечения.

- Нажмите Загрузить и установить если ваша система обнаружила какое-либо обновление.

- Следуйте инструкциям на экране, чтобы завершить обновление системы.

Это должно сделать ваш iPhone безопаснее.

Способ 3: перезагрузите ваш iPhone

Это удаляет весь контент на вашем iPhone и сбрасывает вашу систему, что поможет вам удалить шпионское ПО.

Это сотрет все ваши данные на вашем iPhone! Вы должны сделать резервную копию ваших данных, прежде чем пытаться этот метод.

Чтобы сбросить ваш iPhone:

- На вашем iPhone откройте настройки.

- Нажмите Сброс.

- Нажмите Сбросить все содержимое и настройки.

- Следуйте инструкциям на экране для сброса вашего iPhone.

Надеюсь, эта статья помогла вам защитить ваш iPhone от шпионских программ. Если у вас есть какие-либо вопросы или предложения, вы можете оставить нам комментарий ниже.