Компания Microsoft не облегчает пользователю задачу по защите системы Windows — на любом компьютере работает бесчисленное количество программ сторонних разработчиков. Даже у антивирусных решений есть свои пределы, и простого способа обнаружить шпионское ПО на компьютерах с Windows не существует. Зачастую требуется несколько программ и, разумеется, терпение.

Выявление и удаление любопытных утилит

Большинство антивирусов вычисляют стандартные инструменты для шпионажа. Однако следите за тем, чтобы ваш пакет безопасности вовремя обновлялся и получал самые свежие сигнатуры. Если проверка антивирусом не дала результатов, переходите к следующему этапу. Воспользуйтесь специальными утилитами для обнаружения и удаления шпионского ПО, такими как сканер MalWarebytes или SpyBot — Search & Destroy.

Удаление вредоносного ПО порой становится нетривиальной задачей. Если антивирусы с ней не справляются, попробуйте решить ее с помощью инструмента, специально заточенного под удаление таких вредителей. Соответствующие программы зачастую обнаруживаются напрямую на странице разработчика антивируса. Содействие оказывают и такие белые хакеры, как Клаудио Гварнери, который подготовил собственную утилиту Flexikiller, уничтожающую шпионское ПО FlexiSpy.

Если даже эти программы ситуацию не исправили, ничего не остается, как обратиться к Kaspersky Rescue Disk. С помощью данной утилиты вы запустите аварийную систему Linux, которая, будучи свободна от любых барьеров, сдерживающих Windows, способна отыскать и удалить шпионское ПО с вашего диска.

Изоляция ПК от шпионских программ

От атак на стационарные компьютеры лучше всего защитят антивирусы. Здесь мы сравнивали самые популярные программы для защиты ПК. Эти продукты не только помогают справиться со шпионским ПО, но и не дают кейлоггерам и скрин-грабберам считать нажатия клавиш на клавиатуре или сделать снимки вашего экрана. Ярким примером служит модуль защиты веб-камер в пакете Bitdefender. Он блокирует этот компонент и автоматически предоставляет к нему доступ только знакомым, надежным программам, установленным на ПК.

Вместо пакета Bitdefender можно обратиться к утилите WebCam On-Off. Она отключает камеру непосредственно в Диспетчере устройств. Еще более надежным, чем программная защита, будет механический, а потому неуязвимый, затвор. В современных ноутбуках Lenovo такая шторка установлена по умолчанию. Отдельные наклейки можно приобрести, к примеру, на soomz.io— набор из трех штук обойдется примерно в 1000 рублей. От прослушивания отлично помогает скотч, наклеенный на отверстие микрофона.

ПК: блокировка шпионского ПО

На домашнем компьютере киберпреступникам установить свои программы для прослушки проще всего. Причина: Windows изначально является открытой системой, позволяющей вносить глубокие изменения в ОС.

Установка обновлений Windows. Не тяните с установкой новых критических исправлений от Microsoft на ПК.

Маскировка камеры и микрофона. Используйте скотч и шторку, чтобы закрыть отверстие микрофона и камеру.

Утилиты для сканирования. Помимо современного антивируса используйте утилиты, специально предназначенные для обнаружения шпионского ПО, чтобы «отловить» нежелательных гостей на своем ПК. Основные программы поиска «зловредов» вы найдете на CHIP DVD.

Проверка источников. Перед установкой программы на компьютер необходимо узнать ее точное происхождение. Особенно это касается файлов, скачанных из Интернета.

Проверка трафика. Чтобы убедиться в безопасности какой-либо программы, можно проверить ее трафик в Сети с помощью такой утилиты, как Wireshark.

Читайте, чтобы обезопасить свой компьютер:

- Как удалить рекламное ПО с компьютера

- Главные помощники антивируса: как защитить ПК

Редактор направлений «Мобильные устройства» и «Техника для дома»

Get rid of internet tracking and keep your online activity private

by Claire Moraa

Claire likes to think she’s got a knack for solving problems and improving the quality of life for those around her. Driven by the forces of rationality, curiosity,… read more

Updated on March 15, 2023

Fact checked by

Alex Serban

After moving away from the corporate work-style, Alex has found rewards in a lifestyle of constant analysis, team coordination and pestering his colleagues. Holding an MCSA Windows Server… read more

- Most online companies collect data from your web activity so that they can send you targeted ads.

- The cookies you accept on websites contribute to collecting data on your online activities.

- If you are concerned about your online privacy, you can remove internet tracking from your PC using one of the software recommended below.

Internet tracking is a common practice that website owners and advertisers use to collect information about you. They then use this information to tailor ads or even sell your personal data to third parties.

While this is not necessarily a bad thing, some users prefer not to have their online activity tracked by third parties. This may prompt them to look for ways to remove or block tracking sites.

Given that cybercriminals are constantly perfecting their skills, users have been wondering how to remove tracking cookies from Windows 10 and 11. It is crucial that every internet user practices safe browsing tips and tricks to avoid falling victim.

There are many ways to remove trackers from your PC. These include deleting cookies, clearing cache, and disabling tracking on websites.

At times, these methods can be time-consuming and difficult to do if you have no technical knowledge. Fortunately, there are several cookie cleaner software that you can use to protect your privacy.

The best way is to stop any trackers before you reach to a point of removing internet tracking cookies. You can check out our article on software to stop online tracking on your PC for Windows 10.

What is anti-track software?

Anti-track software is a type of software that protects your privacy by preventing websites from tracking you. By using anti-track software, you can prevent websites from collecting information about you and your online activities.

Cookies are small files that store your preferences and activities on the web. They can be used to track your browsing history, and even create profiles of you.

To identify tracking cookies, you can use one of the following:

- Browser extensions – Browser extensions are add-ons that can be installed directly within the browser itself, like Mozilla Firefox or Google Chrome. They provide extra functionality beyond what the browser offers by default and can inform you if you are being tracked.

- Antivirus software – Antivirus tools typically come with a built-in feature that can detect and remove tracking cookies from your computer. If you don’t have one installed on your device already, there is free software to remove tracking cookies.

Some browsers also provide analytics and let you know the kind of cookies you have accepted.

What is the best software to remove internet tracking from your PC?

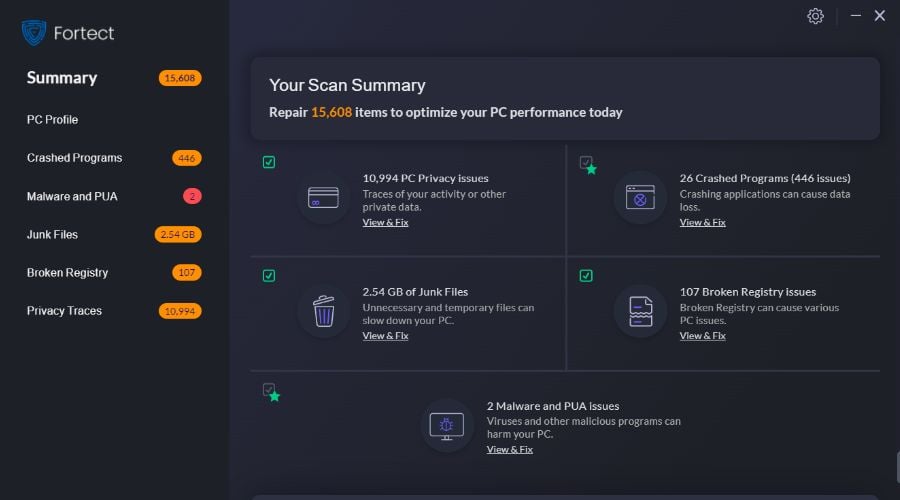

Fortect – Great malware monitoring

Fortect is a strong software specially created to protect, repair, and optimize your computer thanks to its numerous complex features.

It is able to help you clear any trace of your browsing activity by removing all web browser tracking cookies that may collect your personal data and further affect your computer.

You can also use Fortect to keep your computer safe because it has a malware-monitoring feature that checks your installs, and executables for viruses and other digital threats to remove and replace all the damaged files caused by them.

Additional features:

- Detect and repair stability issues

- Junk files removal

- 60-day money-back guarantee

- User-friendly service

Fortect

Erase internet tracking and digital threats that may harm your device with the Fortect program.

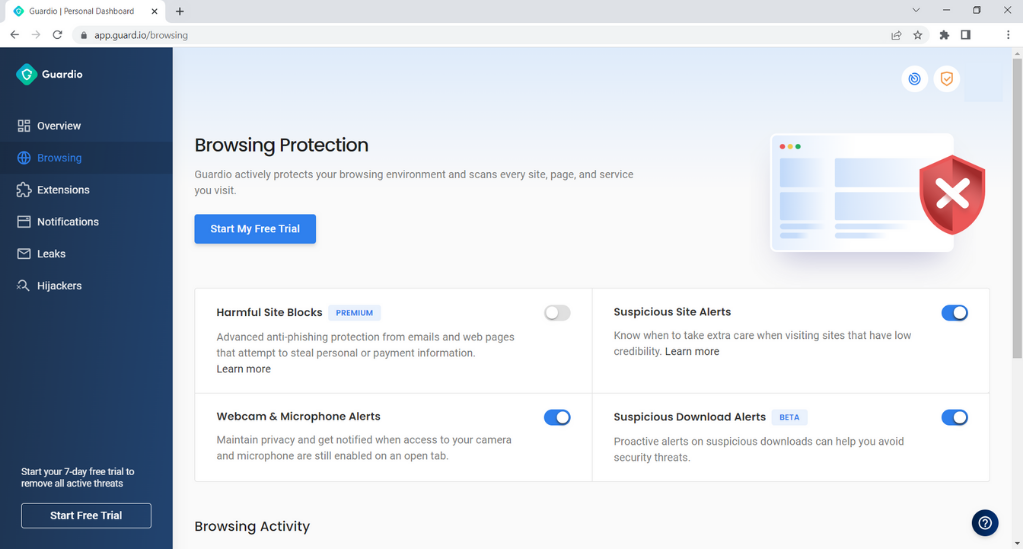

Guard.io – Highest prevention and blocking rate

Guard.io is a browser extension that prevents internet tracking by examining how old the website is, the genuineness of the design, the legitimacy of the URL, and much more.

Guard.io employs an algorithm that learns about extension installation and uninstalls rates, analyzes user reviews, and understands how to detect malicious activity inside the code itself. This information assists Guardio in identifying harmful extensions and preventing their installation.

All of this information assists Guardio in determining the amount of confidence you should place in a website. When it is not high enough, you will be notified instantly by a little push notification on the right side of your browser.

Additional features:

- Blocks out harmful phishing and scam sites

- Prevents abusive push-up notifications

- Informs about data leaks

- 24/7 user support

The advantage of this is that it is not invasive, is a really friendly approach, and you know you are protected.

Guard.io

Safeguards you from phishing attempts by alerting you anytime you open fraudulent mail or visit a scam website.

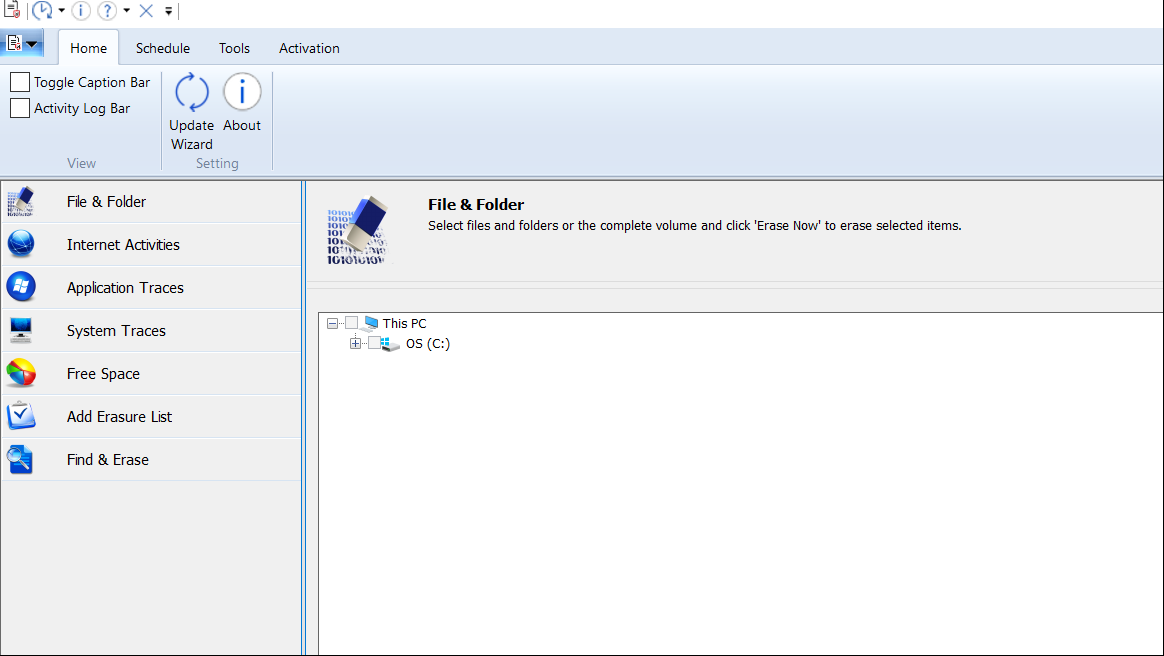

BitRaser File Eraser – Best in class tracking erasure tool

This fully developed software is essentially a cleaning tool that can entirely delete all sensitive files from your desktop or laptop.

So by choosing this tool, you ensure complete privacy on your browser and avoid tracking files with clever tools for clearing browsing history or many other files.

It is essential to feel protected when navigating online and giving personal data. This is why you should use this software to eliminate your traces and permanently delete Internet data from cookies, temporary files or autocomplete data in forms.

In case you have many files on your PC that are not for sharing, it’s easy to defend yourself by erasing any files like photos, videos, or documents from any Windows devices.

Additional features:

- Permanently erase banking data or online passwords

- Removes personal traces from activity logs, preferences, or cookies

- Complete security for external storage devices like USB or SSD drives.

- Entirely erase deleted information

- Delete system traces like temporary files

- Erasure task scheduling and erasing list tools

BitRaser File Eraser

Are you still worried about Internet tracking? Get rid of it while wiping out the personal files stored on your current browser.

Avast AntiTrack – Comprehensive solution

Avast AntiTrack is an application that protects your privacy by preventing websites from tracking the sites you visit. This helps protect you against malware and other unwanted intrusions into your system.

What’s more, it provides you with an option to scan the computer for any kind of tracking software, browser extensions, and cookies that are installed on your PC.

Once the scan is complete, you will be able to see the list of websites tracking you. You can choose to block these websites by adding them to the blacklist section of Avast AntiTrack.

Additional features:

- It has an easy-to-use interface.

- Multiple browser integration.

- Masks your IP address so you can browse privately ad securely.

- Erases your browsing history once you are done.

- Send you an alert when a tracker is detected.

Avast AntiTrack

Hides your online identity and behavior, you can prevent trackers from collecting and sharing your data.

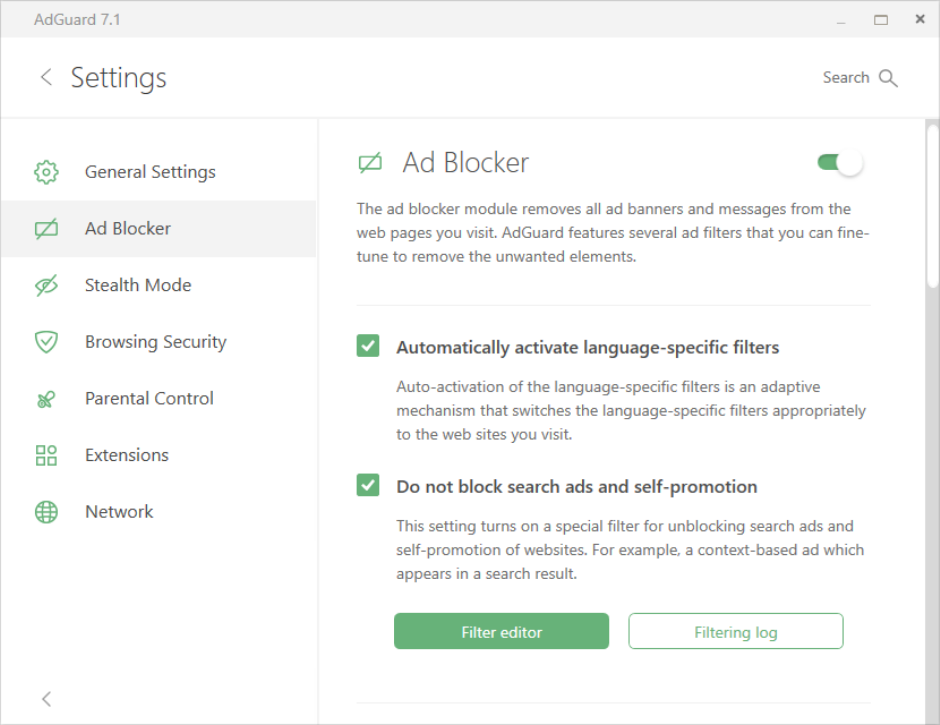

AdGuard – Most advanced option

AdGuard is one of the best software to remove internet tracks from your PC. The software works by filtering out certain types of content before it reaches your browser or device.

It blocks all kinds of ads including banners, pop-ups, video ads, and others. Plus, it also blocks all tracking attempts like cookies, beacons, and javascripts used by companies to record users’ activities on the Internet.

Additional features:

- Comes with a VPN available in 50+ locations.

- Enhances site loading.

- Multiple functionalities for both browsers and the desktop app.

- Blocks ads and site trackers.

- Works quietly in the background without interfering with your activities.

⇒ Get AdGuard

Malwarebytes AdwCleaner – Best malware detection

AdwCleaner is an excellent tool for removing malicious software that may have been installed on your computer without your knowledge.

In addition to that, cleaning out junk files that slow down performance also helps to keep your computer running smoothly.

Lastly, if you’re concerned about privacy issues related to Internet tracking and advertising, AdwCleaner is a must-have program.

Additional features:

- Has an extensive database to identify and remove unwanted software.

- Lightweight so it doesn’t take up too much storage space.

- Detects Potentially Unwanted Programs (PUP) that change the homepage or redirect pages and block them.

- It can be used as a free scanner to detect spyware.

⇒ Get Malwarebytes AdwCleaner

Ghostery – User-friendly extension

Ghostery is a browser extension that provides users with the ability to block web trackers. The software will block all trackers on a page or allow you to choose which ones you want to block.

Firstly, it can also help you identify where you are being tracked, so you can make more informed decisions about what information you share online.

The tool makes it easier to understand what information is being collected about you online by showing you what’s being tracked on each site you visit

Additional features:

- It lets you conduct private searches on the web.

- Supports multiple browsers.

- Has an extensive tracker database making it more efficient.

- Block tracking services in real-time.

- See which third-party companies are collecting data about you.

⇒ Get Ghostery

Privoxy – Most versatile

Privoxy is an application that allows you to filter what your kids see on the internet.

This tool functions by installing a small program on your computer that routes all of your internet traffic through its servers.

Hence, the main advantage of Privoxy is its ability to work with almost all browsers including Google Chrome and Mozilla Firefox.

Additional features:

- Remove tracking cookies from your browser.

- Highly customizable allowing you to personalize your installation.

- It uses minimal system resources.

- Compatible with multiple browsers.

⇒ Get Privoxy

Spybot – Search & Destroy – Lightweight program

Spybot has the ability to scan for malicious programs that may be hidden in your system files, registry entries, and other parts of your computer.

So this software is small and fast, has no ads, and its malware scanner can detect many types of spyware, including Trojans and rootkits.

The program also includes a variety of tools to help you keep your computer safe while surfing the web and block infiltrating ads from gathering your private information.

Additional features:

- Easy to use interface.

- Supports multiple devices.

- Includes a system scanner that can detect any other software.

- Has various tools for additional protection.

⇒ Get Spybot – Search & Destroy

CCleaner – Most popular

The CCleaner software provides a simple and effective way to clean up your PC by removing temporary files, recent documents, and web history.

Additionally, delete other unnecessary files that clog up your hard drive and slow down your system.

More so, it is one of the best tools to remove internet tracks from your PC. It not only lets you clean up junk files, but also gets rid of all the tracking cookies, cache, and other files that are slowing down your computer and making it vulnerable to malware.

Additional features:

- Ensures your browsing activity is kept private.

- Detects any internet tracking and stops it early in advance.

- Runs a health check on your PC to keep malware and viruses at bay.

- Speeds up your computer.

- Cleans up your hard drive.

CCleaner

The Smart Cleaning feature prevents internet tracking by cleaning your PC on a schedule while working silently in the background.

In case you are wondering how to remove tracking cookies from Chrome or remove tracking cookies from Internet Explorer as a target browser, refer to our dedicated guide on how to proceed.

- Fix: Windows Couldn’t Automatically Bind the IP Protocol

- 7 Best Network Repair Tools to Fix Issues on Windows 10

- 11 Best Tools to Run Windows Speed Test for your Internet

Alternatively, you can opt to use browsers without tracking to safeguard your online activity at all times.

We hope that at this stage of the article, you have been able to make a decision on what software is best to remove internet tracks from your PC.

We’d love to know what software or browser extensions you are using to remove internet tracking cookies and secure your privacy. Let us know in the comments section below.

Newsletter

Содержание

- Как найти и заблокировать шпионские программы на компьютере

- Выявление и удаление любопытных утилит

- Изоляция ПК от шпионских программ

- Как обнаружить шпионское ПО и защитить свою приватность?

- Что такое шпионское ПО?

- Виды шпионского ПО

- Откуда берутся программы-шпионы

- Как обнаружить шпионское ПО

- Удаление шпионского ПО

- Как определить шпионское ПО на вашем компьютере?

- Кто следит за вашим компьютером? Способы устранения шпионского ПО

- Как проверить стоит ли какая нибудь программа для контроля сотрудников?

Как найти и заблокировать шпионские программы на компьютере

Прослушивающие программы крадут данные и незаметно следят за нашими действиями. Мы покажем, как остановить этих шпионов и надежно защитить свой ПК.

Компания Microsoft не облегчает пользователю задачу по защите системы Windows — на любом компьютере работает бесчисленное количество программ сторонних разработчиков. Даже у антивирусных решений есть свои пределы, и простого способа обнаружить шпионское ПО на компьютерах с Windows не существует. Зачастую требуется несколько программ и, разумеется, терпение.

Выявление и удаление любопытных утилит

Большинство антивирусов вычисляют стандартные инструменты для шпионажа. Однако следите за тем, чтобы ваш пакет безопасности вовремя обновлялся и получал самые свежие сигнатуры. Если проверка антивирусом не дала результатов, переходите к следующему этапу. Воспользуйтесь специальными утилитами для обнаружения и удаления шпионского ПО, такими как сканер MalWarebytes или SpyBot — Search & Destroy.

Удаление вредоносного ПО порой становится нетривиальной задачей. Если антивирусы с ней не справляются, попробуйте решить ее с помощью инструмента, специально заточенного под удаление таких вредителей. Соответствующие программы зачастую обнаруживаются напрямую на странице разработчика антивируса. Содействие оказывают и такие белые хакеры, как Клаудио Гварнери, который подготовил собственную утилиту Flexikiller, уничтожающую шпионское ПО FlexiSpy.

Если даже эти программы ситуацию не исправили, ничего не остается, как обратиться к Kaspersky Rescue Disk. С помощью данной утилиты вы запустите аварийную систему Linux, которая, будучи свободна от любых барьеров, сдерживающих Windows, способна отыскать и удалить шпионское ПО с вашего диска.

Изоляция ПК от шпионских программ

От атак на стационарные компьютеры лучше всего защитят антивирусы. Здесь мы сравнивали самые популярные программы для защиты ПК. Эти продукты не только помогают справиться со шпионским ПО, но и не дают кейлоггерам и скрин-грабберам считать нажатия клавиш на клавиатуре или сделать снимки вашего экрана. Ярким примером служит модуль защиты веб-камер в пакете Bitdefender. Он блокирует этот компонент и автоматически предоставляет к нему доступ только знакомым, надежным программам, установленным на ПК.

Вместо пакета Bitdefender можно обратиться к утилите WebCam On-Off. Она отключает камеру непосредственно в Диспетчере устройств. Еще более надежным, чем программная защита, будет механический, а потому неуязвимый, затвор. В современных ноутбуках Lenovo такая шторка установлена по умолчанию. Отдельные наклейки можно приобрести, к примеру, на soomz.io— набор из трех штук обойдется примерно в 1000 рублей. От прослушивания отлично помогает скотч, наклеенный на отверстие микрофона.

ПК: блокировка шпионского ПО

На домашнем компьютере киберпреступникам установить свои программы для прослушки проще всего. Причина: Windows изначально является открытой системой, позволяющей вносить глубокие изменения в ОС.

Установка обновлений Windows. Не тяните с установкой новых критических исправлений от Microsoft на ПК.

Маскировка камеры и микрофона. Используйте скотч и шторку, чтобы закрыть отверстие микрофона и камеру.

Утилиты для сканирования. Помимо современного антивируса используйте утилиты, специально предназначенные для обнаружения шпионского ПО, чтобы «отловить» нежелательных гостей на своем ПК. Основные программы поиска «зловредов» вы найдете на CHIP DVD.

Проверка источников. Перед установкой программы на компьютер необходимо узнать ее точное происхождение. Особенно это касается файлов, скачанных из Интернета.

Проверка трафика. Чтобы убедиться в безопасности какой-либо программы, можно проверить ее трафик в Сети с помощью такой утилиты, как Wireshark.

Читайте, чтобы обезопасить свой компьютер:

Источник

Как обнаружить шпионское ПО и защитить свою приватность?

Шпионское ПО незаметно заражает устройство, чтобы следить за вашими действиями и передавать эту информацию третьим лицам. Оно может отслеживать, какие сайты вы посещаете, что скачиваете и куда ходите (если программа-шпион проникла на ваше мобильное устройство), просматривать сообщения и контакты, перехватывать платежные данные и даже пароли от учетных записей.

Что такое шпионское ПО?

Шпионское ПО хорошо прячется. Для этого оно внедряется в операционную систему устройства и работает в фоновом режиме как резидентная программа. Иногда шпионы маскируются под безвредные файлы, необходимые для работы ОС.

Шпионское ПО может проникнуть на устройство вместе с легитимным на первый взгляд приложением (всегда читайте мелкий шрифт!). Но легче всего подцепить программу-шпиона через сомнительную загрузку или фишинговую атаку.

=»Как обнаружить шпионское ПО»

Как утверждает немецкий журнал «Der Spiegel», правительственные ведомства могут даже внедрять шпионское ПО через iTunes. Специальная программа FinFisher позволяет следить за активностью пользователей в Facebook и Skype и просматривать электронные письма. Уж если правительства ей пользуются, не сомневайтесь, что преступники всего мира тоже не будут сидеть сложа руки.

Шпионское ПО можно установить на любое устройство – на настольный компьютер, ноутбук, планшет, iPhone и смартфон Android. Изначально программы-шпионы создавались для компьютеров, но сейчас они эксплуатируют уязвимости и мобильных устройств.

В этой статье мы расскажем, какие виды шпионского ПО бывают, как обнаружить их на компьютере и смартфоне и как нейтрализовать угрозу. Наши советы пригодятся владельцам любых мобильных устройств на базе iOS и Android. Мы поможем вам защитить приватность на всех устройствах, которыми вы пользуетесь.

Виды шпионского ПО

Разные программы-шпионы собирают разную информацию. Некоторые относительно безобидны – они всего лишь отслеживают историю ваших действий в браузере и отправляют данные рекламодателям. Другие просматривают ваши контакты или следят за вашими перемещениями. Но есть и откровенно вредоносное ПО, ворующее сетевые учетные данные и пароли.

Рассмотрим основные группы программ-шпионов – для чего они используются и как работают.

Некоторые банковские шпионы даже объединяются с похожим вредоносным ПО, чтобы собирать еще больше информации. Например, Emotet загружал Dridex. Даже при удалении Emotet с компьютера вторая программа-шпион продолжала работать. Все чаще различные программы-шпионы идут в связке, так что вместо одной угрозы вы сталкиваетесь сразу с несколькими.

Все это очень неприятно, но, к счастью, от шпионского ПО можно защититься.

Откуда берутся программы-шпионы

Как шпионское ПО появляется на компьютерах и смартфонах? Есть несколько вариантов.

Во-первых, кто-то может намеренно установить программу, чтобы следить за вами. Это одна из причин, почему нужна блокировка экрана. Не оставляйте смартфон открытым для посторонних.

Более вероятно, что шпионское ПО попадет на устройство вместе с приложением, которое вы сами установите. Программы-шпионы часто сопровождают полезное на первый взгляд ПО – менеджеры загрузок, мастеры очистки и т. д. Иногда их включают в пакеты с видеоиграми или даже с настоящими легитимными программами. Несмотря на все усилия Apple и Google пакеты со шпионским дополнением попадают даже в официальные магазины, такие как Google Play, так что будьте бдительны!

Еще один способ распространения шпионского ПО – фишинг: вы получаете письмо со ссылкой, переходите по ней, и загружается программа-шпион. Также существуют поддельные сайты, якобы принадлежащие надежным организациям. При переходе по ссылкам на них программа-шпион загружается на компьютер или устанавливается в браузер.

Можно ли избежать заражения шпионским ПО? Вот несколько советов, с помощью которых вы не дадите шпионам проникнуть в компьютер и на смартфон.

Как обнаружить шпионское ПО

Даже если шпионское ПО хорошо скрывается, можно заметить следы его присутствия. Например, медленная работа компьютера может быть признаком заражения. Обращайте внимание на следующие «симптомы».

Удаление шпионского ПО

При наличии хотя бы одного из описанных признаков воспользуйтесь программой для обнаружения и удаления шпионского ПО (функция обнаружения есть и у некоторых антивирусов).

На компьютерах Windows выявить вредоносное ПО помогает диспетчер задач. Но помните, что иногда оно маскируется под системные файлы. На устройствах Apple есть приложение «Мониторинг системы», которое показывает запущенные программы.

Шпионское ПО трудно найти и не менее сложно удалить. В некоторых программах даже прописана функция самовосстановления: если в момент удаления устройство подключено к интернету, ПО снова загрузится. Тем не менее избавиться от шпиона все же можно.

После удаления шпионской программы очистите кеш браузера, чтобы удалить все ее следы. Проверьте, не пользовался ли кто-то вашими счетами, и смените пароли ко всем учетным записям, включая электронную почту (каждый пароль должен быть надежным и уникальным).

Чтобы больше не сталкиваться со шпионским ПО, рекомендуем установить Kaspersky Total Security 2020. Это решение сочетает в себе антивирус, менеджер паролей и VPN и полностью защитит вашу частную жизнь от посторонних глаз.

Источник

Как определить шпионское ПО на вашем компьютере?

«Ещё никогда Штирлиц не был так близок к провалу» — возможно, Вы сразу представили в своём воображении классического шпиона. Такого, который может незаметно следить за своей целью, или наоборот, притворяясь тем, кем не является – оставаться на виду и собирать необходимые данные. Однако, в современном мире шпионы хоть и поступают точно также, но выглядят совершенно иначе. Давайте познакомимся с одним из видов шпионов, aka keyloggers, или – клавиатурные шпионы.

Клавиатурный шпион (keylogger) – это устройство или программа со способностью регистрировать нажатия клавиш на клавиатуре, нажатие и движение мыши и т.д.

Подумать только, любая информация, которая вводится через клавиатуру и компьютерную мышь – может стать известной злоумышленнику, в том числе пароли к посещаемым сайтам, данные банковских карт и даже личная переписка, которая даёт огромный простор для социальной инженерии.

Поймать такого «жучка» можно прямо на лету. «Drive by downloads», попутной загрузкой без ведома пользователя. Достаточно зайти на определенный сайт, или нажать на всплывающее окно, или открыть вложение в письме. Некоторые шпионы могут прятаться даже в обычных по виду графических файлах. А могут и вовсе самостоятельно проводить атаку, используя уязвимости в браузере или подключаемых модулях.

Обнаружить подобное вторжение можно через методы, включающие в себя поиск аномалий, т.е. мониторинг компьютерной системы пользователя на предмет аномальных изменений при отображении веб-страницы. Иной путь – использовать среду выполнения, позволяющей работать с JavaScript и отслеживать его поведение во время исполнения. Средства обеспечения безопасности, в т.ч. антивирусы, могут совмещать разнообразные методы обнаружения шпионского ПО, используя наработанные базы данных с множеством сигнатур для сопоставления шаблонов вредоносных скриптов. Однако методы обфускации (запутывания кода) позволяют избегать обнаружения шпионов защитной программой.

Что может сделать обычный пользователь, чтобы предотвратить такие попутные загрузки, спросите вы?

Конечно, можно сказать про то, что нужно заходить только на проверенные и надежные сайты, избегать всплывающие окна, регулярно обновлять веб-браузеры и антивирусы, что не стоит нажимать на всё, что попадается в сети. Но если приходится посещать много разнообразных веб-сайтов? Искать информацию где только можно и где нельзя? Тогда, один из наиболее простых вариантов – использование блокировщика сценариев, например, NoScript. Это бесплатное расширение для веб-браузеров на базе Mozilla и Google Chrome. Оно позволяет отключать все сценарии (скрипты) на посещаемом сайте, а после выборочно включить нужные. Это не только поможет избежать вредоносных программ, в т.ч. шпионов, но и в дальнейшем сэкономит время и трафик, позволяя не загружать сценарии (например, таргетированную рекламу), которые собирают личные данные пользователя.

Другой популярный способ завести себе личного шпиона – это загрузить условно бесплатное ПО, peer-to-peer приложения, online игры, скачивать игры, фильмы, музыку с непроверенных источников, в т.ч. торрентов. Не надо так. 😐

Вернемся к нашим баранам! На каких принципах работают клавиатурные шпионы?

Одни шпионы могут использовать перехватывающие механизмы, например, функцию Windows API SetWindowsHookEx(), позволяющую следить за логом о нажатии клавиш клавиатуры. Кстати говоря, данная функция может перехватывать даже самозаполняющиеся пароли.

Другие шпионы могут располагаться на уровне ядра вводного устройства и получать всю информацию напрямую, заменяя собой основное программное обеспечение. Невидимый и начинающий свою работу ещё на этапе загрузки системы кейлоггер, но не перехватывающий самозаполняющиеся пароли.

Есть ещё аппаратные шпионы, которые представляют собой миниатюрные устройства, находящиеся между устройством ввода и самим компьютером. Для профилактики достаточно регулярно осматривать свой ПК и не покупать с рук устройства ввода, т.к. есть вероятность, что те имеют недокументированный функционал.

Итак, мы знаем, что собой представляют клавиатурные шпионы, знаем, что делать, чтоб свести риск проникновения шпиона к минимуму. Но если он уже проник в систему?

Несмотря на скрытность кейлоггеров — есть шанс отследить их фоновый процесс. Для этого можно использовать Process Explorer, принадлежащий Microsoft. Информация, выводимая данным ПО, значительно подробнее, чем у диспетчера задач Windows. Клавиатурные шпионы могут обитать, например, в вкладке «explorer.exe» и сразу бросаться в глаза отсутствием описания процесса и названием компании производителя.

Особенность шпионского ПО в том, что его сигнатуры отличаются от вирусных, и антивирусы принимают кейлоггеры за обычную программу. Для проверки системы и удаления шпионов можно использовать такие продукты как:

IObit Malware Fighter, Ad-Ware, Emsisoft Anti-Malware и Microsoft Defender.

Последний – встроенное программное обеспечение по умолчанию для Windows.

Ниже инструкция как его запустить, если вы подозреваете, что на вашем компьютере есть вредоносное ПО, которое не обнаружили другие средства обеспечения безопасности:

Принимая превентивные меры и проводя регулярно профилактику с помощью средств безопасности, мы снижаем риски, связанные с вредоносным ПО, до разумного уровня. Однако при вводе чувствительных данных рекомендуется не использовать клавиатуру. Как вариант — использовать виртуальную клавиатуру или голосовой ввод. Стоит помнить, что большинство интернет угроз рассчитаны на массовых пользователей. При использовании Windows и Internet Explorer риски получить нежелательное ПО намного выше, чем при использовании систем Linux или Mac OS с нестандартными браузерами.

Поэтому при выборе вычислительной техники и используемых программных инструментов стоит руководствоваться не только критериями цены, технических характеристик и удобства, но и критериями кибербезопасности.

Предупреждён – значит вооружён! Спасибо за внимание!

Источник

Кто следит за вашим компьютером?

Способы устранения шпионского ПО

Когда вы сидите за компьютером в своём уютном доме или заходите в сеть через рабочий компьютер, у вас наверняка создаётся иллюзия полной безопасности. Не так ли? Но знаете ли вы, что в этот самый момент ваш компьютер могут мониторить совершенно посторонние люди? Разумеется, многие считают такой вариант чем-то из серии фантастики. Но на самом деле всё не так радужно, как предполагают рядовые пользователи. Знаете ли вы о том, что существуют специальные программы, способные считывать ваши пароли, получать доступ к вашим социальным сетям или попросту включать веб-камеру на вашем компьютере и вести запись без вашего ведома. И это не шпионские фильмы! Это всего лишь шпионское ПО, которое действует на вашем компьютере!

Что такое шпионские программы и зачем они нужны?

Такие программы действуют по аналогии с вирусами, но, в отличие от них, не разрушают систему, не приводят к замедлению или прекращению действия программ, а тайно узнают и передают своим владельцам очень важную информацию:

И всё это становится доступным мошенникам при помощи неприметных на вид программ.

Как понять, что на вашем компьютере действует шпионский софт?

Существует несколько признаков, по которым вам удастся понять, что шпионское ПО уже попало в вашу операционную систему и начало активные действия:

Разумеется, самым реальным вариантом действия программ-шпионов станет утрата контроля над вашими аккаунтами. Но доводить до такого состояния всё-таки не стоит! Дело в том, что существует немало качественного идентифицирующего софта, который поможет вам выявить шпионские программы и обезвредить их. Что относится к их числу?

Кроме того, вы и сами можете распознать шпионский софт по уже описанным вариантам поведения вашего ПК. Если хотя бы один фактор наблюдается при загрузке операционной системы, лучше принять меры сразу, не дожидаясь, пока к мошенникам попадёт мало-мальски значимая информация.

Кстати, знаете ли вы, какие виды шпионского софта наиболее часто используют злоумышленники?

Перечислим самые популярные из них:

Не самые приятные варианты, не так ли? Поэтому очень важно своевременно защитить свой компьютер. Ведь лучше предупредить угрозу, пусть даже она пока что только в будущем, а не стараться нейтрализовать её. Не забывайте о своей безопасности! Жертвами шпионского ПО становятся не только успешные и богатые люди с внушительным счетом в банке, но и рядовые пользователи сети.

Источник

Как проверить стоит ли какая нибудь программа для контроля сотрудников?

Все нижесказанное будет относится к Falcongaze SecureTower.

Несмотря на то, что клиент пытается любыми способами скрыть свое присутствие, все тайное, рано или поздно становится явным.

Данный способ проверен на OS Windows 7 и выше.

3. Реестр.

При установке клиента Secure Tower, будет создан следующий раздел реестра:

[HKEY_LOCAL_MACHINESOFTWAREFalconGaze]

Внутри данного раздела, если таковой существует, будет несколько подразделов. Из них можно почерпнуть немного дополнительной информации: путь установки, текущая версия, адрес сервера и порт подключения.

4. Сеть.

По-умолчанию, для связи с сервером, Secure Tower использует порт 10500.

5. Процессы.

Как и в случае с каталогами и файлами, клиент умеет отлично маскировать свои процессы (если захочет) в Диспетчере задач Windows.

Вот список наиболее вероятных процессов:

Вот именно этот файл периодически и дергает DLP-клиент.

Ставим растяжку

Запустить Process Monitor и создать новый фильтр:

Заключение

Всегда стоит учитывать тот факт, что разработчики не сидят сложа руки, DLP-системы постоянно совершенствуются (усложняются, порождается большее число новых багов) и методы, описанные выше, могут не сработать для новых версий.

Кроме этого, многое зависит от политик безопасности, согласно которым настроен клиент. Отдельные модули (перехват сообщений Skype, контроль https трафика и т.д.) могут быть отключены и соответственно, каждый отдельный пункт не может дать 100%-го результата.

Для обнаружения ПО такого рода всегда следует использовать комплексный подход, который включает проверку по всем пунктам. Кроме этого, используя некоторые из данных методов, существует вероятность отследить не только Secure Tower, но и его «конкурентов».

Источник

Трекеры, или программы слежения (trackware), предназначены для удаленной слежки за действиями пользователей на компьютере или других типах персональных устройств; являются разновидностью шпионских программ.

Программы слежения применяются киберпреступниками для удаленного сбора информации. Также их устанавливают работодатели, желающие контролировать деятельность своих сотрудников, и родители, следящие за детьми — на корпоративные и домашние компьютерные устройства соответственно.

Технически совершенный трекер может регистрировать:

- любые действия пользователя за компьютером, открываемые страницы сайтов, ввод персональных данных, логинов и паролей;

- системную информацию, данные об аппаратном обеспечении;

- запускаемые программы;

- звонки и видеозвонки в Skype и других подобных программах;

- распечатку на принтерах;

- текстовый интернет-трафик (переписку в мессенджерах);

- GPS-координаты мобильных устройств.

Многие трекеры распространяются свободно (в виде демонстрационных версий) или за небольшую плату. Их легко найти и протестировать. Авторы представляют свои разработки как полезное программное обеспечение для наблюдения за собственным компьютером.

Программа слежения запоминает нажатия клавиш, определяет пароли от аккаунтов электронной почты и Skype, популярных социальных сетей. Собранные сведения хранятся на месте, но высылаются по требованию. Налажено гибкое формирование отчетов, что позволяет не вникать в лишние подробности. Собирается статистика, составляются наглядные диаграммы. Можно вести прямое визуальное наблюдение, записывать скриншоты в виде последовательности слайдов. Опционально программа запускается вместе с ОС. Возможна работа через веб-сайт, не оставляющая следов.

Классификация программ слежения (trackware)

Трекеры классифицируются по следующим основаниям.

- По техническим устройствам — для смартфонов, планшетов, ноутбуков, настольных компьютеров, серверов, суперкомпьютеров.

- По операционной системе — для Windows, Linux, iOS, Android, других. Универсальных версий практически не бывает, поскольку трекер интенсивно использует особенности ОС.

- По возможностям — сбор системной информации (если трекер является частью функциональности шпионской программы), отслеживание нажатий клавиш, прослушка, визуальное слежение. Существуют комплексные решения, позволяющие вести широкомасштабное наблюдение.

- По направленности — для противозаконной деятельности, на легальных основаниях. Как правило, один и тот же трекер можно использовать в различных целях.

Зачем используются программы слежения?

Объектами воздействия являются частные лица и организации. Наблюдателя могут интересовать как общие аспекты поведения, так и конкретные сведения. Основной задачей программ слежения является сбор профилей пользователей для того, чтобы определить наиболее подходящую им рекламу. Подобные данные хорошо продаются и монетизируются. Программы слежения (трекеры, trackware) выполняют такой сбор нелегально, в то время как корпорации вроде Facebook и Google делают то же самое на законных основаниях.

Компьютеры заражаются трекерами так же, как любым другим шпионским ПО. Представляют опасность подключение чужой флешки, посещение сомнительных сайтов, запуск непроверенных файлов из электронной почты или интернета. Кроме этого, некоторые программы слежения могут быть частью операционной системы персонального компьютера или смартфона.

Существует вероятность заражения без непосредственного участия пользователя. Уязвимости в операционных системах и прикладных программах, «тайные ходы», нарочно оставленные разработчиками, становятся известными киберпреступникам и активно ими эксплуатируются.

Как обнаружить программы слежения?

Заметить присутствие трекера можно прямо и косвенно. К прямым методам относятся обнаружение антивирусом, экспертное исследование ОС и установленных программ вручную. Перегрузка и перегрев процессора, необоснованное замедление работы системы — повод заподозрить поражение шпионской программой. Косвенное свидетельство чужого наблюдения — явная утечка информации (например, показ целевой рекламы о предмете, о котором никто знать не должен). В таком случае нужны более широкоформатные мероприятия, так как источником утечки часто оказывается сотрудник, а не техника.

Борьба с уже проникшим трекером включает удаление нежелательных файлов или (в крайнем случае) переустановку ОС с максимальным сохранением ценной информации. Использование антивируса значительно снижает риск заражения, но лучше предупредить проникновение trackware.

Для этого желательно регулярно проводить профилактику:

- своевременно обновлять программное обеспечение компьютера и сетевого оборудования;

- использовать современные антивирусные средства с расширенными базами для детектирования нежелательных программ;

- использовать персональный сетевой экран и контролировать сетевую активность приложений;

- правильно организовать работу дома или на рабочем месте, не допускать к своему компьютеру посторонних, не использовать чужие съемные накопители;

- в организациях — наладить работу службы безопасности, проверять принимаемых на работу сотрудников.

- Новости и статьи

- Как обнаружить программу слежения у себя на рабочем компьютере

30.01.2023

Внимание: эта статья касается только мониторинга сотрудников на рабочих компьютерах, в ней вы не найдете информации, как обнаружить кейлоггер или прочее шпионское ПО на своем личном ПК.

Я, автор данной статьи, долгое время искал в Интернете хотя бы более менее сносное пособие по поиску программ отслеживания на рабочих компьютерах, но не нашел ничего исчерпывающего, поэтому считаю, что подобная статья должна быть, и в ней должны быть затронуты все аспекты этой темы. Как специалист в данной области, я обладаю некоторыми знаниями, которыми могу поделиться и уверен, что они обязательно кому-нибудь будут полезны в целях общей осведомленности, а то и предостережения от необдуманных действий.

Итак, начнем с самых основ…

Что такое программы мониторинга сотрудников?

Идея мониторить рабочие компьютеры сотрудников относительно не нова и в мире существуют сотни программ и приложений, позволяющих в той или иной мере решать эту задачу. Только в этом списке их 129.

Однако новую жизнь подобное ПО получило в период пандемии COVID-19. По исследованию Top10VPN в марте-апреле 2020 года популярность программ для мониторинга сотрудников выросла на 80% по сравнению с теми же месяцами предыдущего года. Это и немудрено: отпуская сотрудников на удаленку, многие руководители хотели быть уверенными, что оказавшись без присмотра те попросту не перестанут работать.

В целом, если говорить о программах, следящих за вами на работе, то их можно отнести к трем категориям.

Time Tracking Software – дословно: программы учета рабочего времени. Они следят за вашей дисциплиной, как вовремя вы включаете и отключаете свой рабочий компьютер, какие сайты и программы запускаете, также подобное ПО можем делать периодические скриншоты вашего рабочего стола, а также вести учет работы в проектах и над отдельными задачами. Также тайм-трекер может использоваться для индивидуального тайм-менеджмента. Яркий пример тайм-трекера – Toggle.

Employee Monitoring Software (в народе Bossware) – это уже настоящий плохиш, который мониторит не только сайты, которые вы посещали, но и сливает все ваши переписки шефу (имейл-мониторинг), записывает все ваши действия на ПК (видеозапись экрана), а также устанавливает правила, при нарушении вами которых тут же стучит начальству (автоуведомления). Ярчайший пример такого ПО – Kickidler.

DLP (Data Leak Protection) Software – это программное обеспечение больше направлено на защиту сети, корпоративных данных внутри компании от внутренних злоумышленников (инсайдеров), но также может передавать данные о ваших действиях начальству. Оно следит за всеми передаваемыми вами файлами, установленными приложениями и другими действиями, тут же информируя службу безопасности о подозрительных операциях. Яркий пример DLP — Endpoint Protector.

Принцип работы программ мониторинга сотрудников

Для того чтобы программа слежения получила доступ к вашему ПК, ее туда нужно установить. То есть, говоря научным языком, инсталлировать агент программы на ваш ПК, чтобы он начал собирать с него информацию. Да-да, программа должна быть именно инсталлирована, нет никаких, например, браузерных трекеров. Поэтому будьте спокойны, если вы работаете с домашнего личного ПК, никто туда без вашего ведома не поставит программу слежки. А если и сделает это какими-либо хакерскими методами, то это уже будет квалифицироваться, как уголовно наказуемое преступление. Оно ему надо?

Если же вы работаете в офисе или работаете из дома, но вам был выдан специальный рабочий ПК, то на нем вполне может быть установлена программа мониторинга. Как ее обнаружить и что делать с этим дальше, я и расскажу в этой статье.

Бывают еще случаи, когда работодатель сам предупреждает сотрудников о слежке и требует подписать соответствующий договор, но тогда все просто – за вами точно следят и вам не нужно читать данную статью.

Ну, и стоит также упомянуть про работу на виртуальном рабочем столе на терминальном сервере. Если это ваш случай, то узнать, мониторит ли вашу сессию работодатель будет практически невозможно.

Имеет ли право работодатель следить за сотрудниками

Исходя из законодательства почти всех стран, исключая разве что частично Португалию, имеет. Правда он обязан включить этот пункт в договор. Однако не все работники внимательно читают свой трудовой договор и формулировки в нем могут быть весьма размытыми.

Кроме того, если речь идет о рабочем ПК сотрудника, который является собственностью компании, то работодатель имеет право делать с ним все, что хочет, если это не является вмешательством в личную жизнь сотрудников. Пример: намеренное распространение личной информации о сотруднике, добытой при помощи средств мониторинга. Такое действие уже может повлечь за собой судебное преследование работодателя.

Итак, перейдем к основной теме статьи и расскажем, как же можно обнаружить программу слежки на своем рабочем компьютере.

Как узнать, что кто-то мониторит ваш компьютер на работе?

Как узнать, что ваш работодатель установил программу мониторинга сотрудников на ваш компьютер, будь то Bitcop, Staffcop, Hubstaff, ActivTrak, Time Doctor, Teramind, Insightful или тот же Kickidler – давайте разбираться.

Способ №1 – Пресловутый Ctrl+Alt+Del

Самый банальный способ – вызвать диспетчер задач, нажав три заветные клавиши и в Процессах или в Службах найти подозрительные приложения, загуглить их названия и выяснить, какая программа у вас установлена.

Если у вас не Windows, а Mac, то задача тоже решаема. Вместо диспетчера задач есть Activity Monitor, который вы можете вызвать из поиска Spotlight (нажмите Cmd + Space , чтобы вызвать Spotlight).

Однако это не самый надежный способ, сразу по ряду причин.

Минусы этого способа

С очень большой долей вероятности у вас попросту нет админских прав на своем рабочем ПК. Без них вы не сможете вызвать диспетчер задач и также не сможете отследить подозрительные Процессы или Службы.

Некоторые программы мониторинга сотрудников, например, уже вышеупомянутый Kickidler, обладают возможностью тихой установки и не будут видны в диспетчере задач.

Процессов и Служб всегда очень много. Кроме всего прочего, этот метод довольно трудоемкий.

Опытный админ всегда сможет замаскировать подобное ПО под системный процесс или службу.

Способ №2 – Командная строка

Этот способ позволит вам узнать, какие приложения на вашем ПК имеют возможность передачи данных в Интернет.

Запускаем командную строку от имени Администратора, в открывшемся окне вводим команду [netstat –b –n], и смотрим список приложений. Исключаем знакомые, вроде Chrome.exe и Telegram.exe, проверяем незнакомые при помощи гугления.

Аналогом командной строки для macOS является, конечно же, терминал, который вы также можете найти через Spotlight. Здесь у вас есть множество вариантов, например OSXDaily: Введите: [ lsof -nPi | cut -f 1 -d “ “| uniq | tail -n +2 ], чтобы увидеть название каждого приложения, которое хочет выйти в Интернет.

Минусы этого способа

Опять же – если у вас нет прав админа, то этот способ вам будет недоступен.

Если вы работаете в локальной сети – то снова мимо, да и обычно в таких компаниях мало у кого есть админские права.

Опытный админ легко сможет замаскировать программу и в этом случае.

Способ №3 – Антишпионское ПО

Еще один проверенный метод обнаружения программ для слежки – специальные антишпионские и антивирусные утилиты. Пример — Emsisoft Emergency Kit. Это бесплатный антивирусный сканер, который не требует инсталляции на ваш ПК, поскольку запускается с флешки. Он легко обнаруживает шпионское ПО, троянов, червей и прочих кейлоггеров. То что нам и нужно.

Программы мониторинга находят и обычные антивирусы, однако, как правило, агенты этих программ добавляются в исключения админами. А вот ваш собственный антивирь – это выход. Но этот способ тоже имеет ряд недостатков.

Минусы этого способа

Как и говорилось, корпоративный антивирус не покажет, что на вашем ПК установлено ПО для мониторинга, зато обязательно сообщит, что вы запустили стороннее ПО на оборудовании компании. Даже если оно антишпионское. Это может обернуться для вас неприятным разговором со Службой безопасности, а то и с HR.

Многие DLP системы (в т.ч. упомянутый Endpoint) не работают на уровне пользователя или системы ОС. Так что вы их попросту не найдете.

Способ №4 – мониторинг траффика

На мой взгляд самый безопасный и надежный метод, но тоже не без изъяна.

Устанавливаете программу для мониторинга траффика, например, Glasswire. Программа бесплатна и покажет вам весь исходящий трафик с вашего компьютера.

Поэкспериментируйте, попробуйте отключить на время компьютер от Интернета или от корпоративного IP. Включите обратно и наблюдайте, что произойдет. Если началась мощная передача данных – значит вас мониторят. Чтобы окончательно убедиться в этом – посмотрите, какое приложение передает данные, выполнив в Интернете поиск по названию. Антивирусы и прочее защитное ПО тоже передают данные, но в значительно меньших объемах. Этот метод сработает, если программа мониторинга кэширует данные при выключенном Интернете.

Некоторые программы мониторинга и контроля сотрудников передают данные на Сервер постоянно, а некоторые – только в назначенное время, например, ночью. Если у вас ночью происходят всплески исходящего трафика – за вами следят.

Минусы этого способа

Опять же – нужны админские права для установки приложения.

Если ваш компьютер мониторят, то через ту же программу мониторинга ваш работодатель сможет отследить запуск не относящегося к работе приложения.

Способ №5 – социальная инженерия

В вашей компании наверняка есть люди, которые знают о том, какое ПО используется в организации рабочих процессов, в том числе и ПО для мониторинга сотрудников. Это может быть бухгалтер, который оплачивал покупку ПО или технический специалист, который занимался непосредственно внедрением или HR, который получает отчеты по продуктивности сотрудников и отделов. Наладьте с ними доверительные отношения и они вам все расскажут. Или намекнут.

Минусы этого способа

Как таковых нет, только стоит ли это все затраченных усилий. Проще всего соблюдать те правила, о которых расскажу далее и ни о чем не беспокоиться.

Другие способы обнаружить программу мониторинга

Есть еще менее эффективные способы найти шпионскую программу на вашем компьютере, например: проверить, у каких приложений есть доступ к вашей вебкамере (не все программы мониторинга это делают), проверить папку Program Files (админ может подменить папку установки), посмотреть, какие приложения добавлены в исключения в вашем антивирусе (если у вас есть такие права), сделать то же самое с Брандмауэром (аналогично), для полноты картины я их тоже упомянул. Всё.

Что делать, если ваш рабочий компьютер мониторят

Используйте рабочий ПК только для работы

Как бы банально это ни звучало, но это самая разумная реакция на мониторинг со стороны работодателя. Не ведите личные переписки на рабочем ПК, не просматривайте развлекательный контент, и, что особенно важно, не вводите на рабочем ПК пароли от личных аккаунтов и данные банковских карт. Для личных целей используйте телефон, не подключенный к корпоративному вайфаю. Это правило рекомендую соблюдать даже если вы уверены, что ваш работодатель не использует ПО для мониторинга сотрудников.

Не храните личные файлы на рабочем компьютере

Этот совет дополняет предыдущий. Ни в коем случае не храните свои личные файлы на рабочем ПК, будь то физический диск или облачные сервисы. Для этого есть личные девайсы.

Не заходите на сайты по поиску работы с рабочего ПК

Просто помните, что триггеры автоматических уведомлений в первую очередь настроены на подобные сайты и ваш работодатель немедленно узнает о подобном инциденте. Все это можно делать в личном телефоне, предварительно отключившись от корпоративного вайфая.

Не пытайтесь удалить программу мониторинга

Казалось бы, самое очевидное решение, но есть одно большое НО. Ваш работодатель об этом немедленно узнает и всего скорей вам придется общаться с отделом HR.

Попробуйте договориться с работодателем

Скажите, что не против мониторинга своего рабочего компьютера, но хотели бы установить обоюдные правила. Например, по законодательству, каждый сотрудник имеет право каждый 2 часа делать 15 минутные перерывы. На что их тратить – на прогулку или чтение новостей – также дело сотрудника.

Извлекайте пользу из мониторинга

Вам больше не нужно никому доказывать, что вы работаете в поте лица и сетовать, что это никто не замечает. Если на вашем компьютере установлен трекер рабочего времени и работодатель видит, как много вы работаете, то это можно использовать как дополнительный аргумент для продвижения по службе или прибавки к зарплате.

Конечно же, это сработает только в том случае, если вы хай перформер. Если же вы работаете по 2-3 часа в день, то, возможно вам стоит найти более интересную и перспективную работу, где можно расти и развиваться, но это уже не мое дело.

Благодарю за внимание!

Вячеслав Зимятов,