Как заявляют разработчики программы Prey, такая возможность есть. Нужно скачать бесплатную версию этой программы, желательно на сайте разработчика. И установить её на Ваше устройство.

После похищения Вашего устройства программа по Вашему запросу отправит на Ваш Е-майл данные вора, если он выйдет в интернет: место нахождения, IP-адрес и фотографию. С системником насчёт фотографии посложнее — в нём нет вэб-камеры.

У программы много настроек, поэтому лучше почитать информацию о ней в интернете. Например, здесь.

Но, насколько я понимаю, если вор не будет выходить в интернет, а сразу переустановит операционную систему с полным форматированием жёсткого диска, эта программа уже не поможет. Так как в таком случае на похищенном устройстве её уже не будет.

К тому же в нашей стране такое законодательство, что за свою же похищенную технику придётся и отвечать самому, когда эта программа пошлёт на Ваш Е-майл фото обнажённой женщины, если оно в этот момент попадёт в объектив вэб-камеры. Что будет в этом случае, остаётся только гадать.

@Val68, для того что бы понимать подойдёт или нет, нужно знать какая точно модель мака у вас, 4.1 (2009), 5.1(2010) или 5.1(2012)

Ибо у вас не просто процессор сняли, а весь процессорный отсек. И соответственно эта плата не взаимозаменяема. То есть от модели 5.1 не подойдёт в 4.1 и наоборот, физически они подходят, но на уровне прошивки не совместимы, и даже если прошить 4.1 в 5.1 то плата не подойдёт, работать комп будет но вентиляторы будут работать на полную катушку, а это просто пипец как громко, я слышал, знаю)) Но если выяснить какая точно модель(это не сложно, по серийному номеру), то можно вместо одно-процессорной платы поставить двух-процессорную, и поставить топовые камни X5690 или X5680, и мак заживёт второй жизнью.

Содержание

- Как отследить свой компьютер в сети. Возможно ли найти украденный компьютер?

- Как найти компьютер если украли, как найти компьютер в интернете

- Для чего нужен MAC адрес?

- Способы отслеживания MAC адреса

- Заключение

- Возможно ли отследить железо?

- Содержание

- Содержание

- Базовая безопасность

- Надежные файрволы

- Полезные утилиты

- Заключение

- Как посмотреть, кто и чем занимался на компьютере в мое отсутствие: определяем последние действия «чужака».

- Как посмотреть последние действия: история работы

- 👉 Совет 1: анализируем журнал событий

- 👉 Совет 2: смотрим документы и файлы, с которыми недавно работали

- 👉 Совет 3: анализируем историю посещений в браузере

- 👉 Совет 4: проверяем свой профиль Google

- 👉 Совет 5: просматриваем корзину, каталог загрузок

- 👉 Совет 6: как поймать с поличным «тайного работника» за вашим ПК

- 4 способа узнать, пользовался ли кто-то компьютером в ваше отсутствие

- Как узнать, когда включали и выключали компьютер

- Как узнать, какие программы и файлы открывались

- Проверить историю браузера

- Удаленные файлы и корзина

Как отследить свой компьютер в сети. Возможно ли найти украденный компьютер?

Как найти компьютер если украли, как найти компьютер в интернете

Возможно ли найти украденный компьютер? Бывают в жизни ситуации, когда вам срочно нужно отследить местонахождение вашего компьютера в сети интернет. Например, компьютер у вас украли. Или, может из спортивного любопытства вам стало интересно, возможно ли это в принципе. Сейчас мы постараемся ответить на этот вопрос. Вообще, это дело темное и сложное. А в некоторых случаях это вообще незаконно. Но мы все-таки попробуем.

Для чего нужен MAC адрес?

На самом деле «MAC-адрес» – это специальный идентификационный номер, который присвоен каждому компоненту компьютера. К примеру, видеокарта имеет свой MAC адрес, процессор свой, и так далее. MAC адрес присваивается производителем оборудования и сменить его очень сложно. А в некоторых случаях и вообще невозможно. Именно MAC адрес и поможет нам отследить компьютер в сети. В данном случае главную роль играет MAC адрес сетевой карты, так как она является главным инструментом, посредством которого компьютеру доступно соединение с сетью. По идентификационному номеру сетевой карты вполне возможно определить компьютер или ноутбук в сети при условии, что оборудование компьютера не было заменено.

Способы отслеживания MAC адреса

Предположим, что «MAC» адрес сетевой карты нам известен. Как его отследить? Для этого существует огромное количество весьма полезных программ. Но сделать это можно и вручную. Вот только стандартными средствами Windows нормального результата добиться очень сложно. Разберем ситуацию, в которой вам нужно отследить компьютер по MAC адресу в локальной сети. Это вполне возможно. Но если вы вздумаете искать таким образом компьютер в интернете, вот тут у вас уже ничего не получится. Поскольку все роутеры не выдают никогда информацию об идентификационном номере железа компьютера.

Для того чтобы найти компьютер с известным MAC адресом в локальной сети, можно использовать приложение SoftPerfect Network Scanner. Эта небольшая программка может запросто опросить все компьютеры, подключенные к локальной сети. И если в ней находится нужный вам компьютер, то его MAC адрес будет отражен в рабочем окне программы. Таким образом, зная MAC адрес устройства и IP адрес, с которого оно в данный момент подключено, можно запросто определить местонахождение устройства. В этом вам может помочь все та же программа Network Scanner. Следует отметить, что инструмент совершенно бесплатен, поэтому вы не нарушаете закон, используя его.

Можно попробовать отыскать нужный компьютер в локальной сети посредством ручного ввода некоторых команд. Однако сработает такой способ только в операционных системах, снабженных системным терминалом. Яркий пример такой ОС – Ubuntu. На ее примере и разберем этот способ. Для того чтобы увидеть все компьютеры в локальной сети на Ubuntu следует ввести в терминале такую команду «sudo iconfig». После этого вам будет выдан список всех компьютеров в сети вместе с из IP и MAC адресами. Теперь нужно ввести в терминале команду «sudo iplace/”номер MAC адреса”». После некоторых раздумий вам будет выдано примерное расположение компьютера с нужным вам MAC адресом.

Заключение

Только что мы разобрали основные способы отслеживания компьютера в локальной сети. Мы узнали, что для того чтобы осуществить этот процесс, нам нужно знать MAC адрес только сетевой платы компьютера. Кроме того, если вам нужно «пробить» MAC адрес компьютера в интернете, то с этим ничего не выйдет, поскольку все современные роутеры не имеют права выдавать в общий доступ информацию о железе компьютера. Однако в случае с локальной сетью определить примерное местоположение компьютера вполне возможно.

Источник

Возможно ли отследить железо?

Возможно довольно странный вопрос, но все же. Меня заблокировали на одном сайте, я собрал почти новый компьютер, но со старой видеокартой и материнкой. Теоретически возможно ли что меня смогут индефицировать по мамке и видеокарте (ну возможно по серийный номерам или что там еще) на том сайте? Очень важный вопрос, буду очень признателен за конструктивные ответы по делу.

Значит мамку точно можно отследить так как там была выстроенная сетевая с которой Я заходил, а вот видеокарту можно отследить?

Блок ишел не только по айпи, но и по серийнику винта и хз еще чего там.

хм. мне кажется блокируют не по железу, а по IP. и по @.

По ай-пи адресу вас могли отследить

Забанили на сайте по IP адресу, можно у провайдера интернета запросить новый ИП, и пройти формальную процедуру подачи заявления на смену текущего IP адреса

Нет.

Никто тебя не идентифицирует по железу.

Все такие сайты идентифицируют пользователей по ихнему IP-адресу, который зависит не от твоего компьютера, а от провайдера Интернета, с которым у тебя договор на услугу доступа к Интернету.

Могут отследить только по ap-адресу. Обратись к провайдеру с просьбой сменить его. Но придётся заплатить как за новое подключение.

Источник

Содержание

Содержание

О кибербезопасности сегодня задумываются не только мощные корпорации или государственные структуры. Даже самые обычные пользователи хотят, чтобы их персональные компьютеры были защищены от сторонних проникновений, а платежные данные и личные архивы не попали в руки злоумышленников.

Базовая безопасность

Уберечь систему от внешних и внутренних атак поможет функционал ОС Windows. Узнать о сторонних подключениях в рамках локальной домашней или офисной сети можно через панель управления компьютером.

Откроется отдельная консоль, где в разделе «Общие папки» и «Сеансы» будет виден список активных подключений.

О том, к каким данным обращались гости, расскажет раздел «Открытые папки».

Избавиться от назойливого внимания посетителей поможет Центр управления сетями и общим доступом в Windows. Отрегулировать права на вход или полностью закрыть свой ПК от посторонних позволят подробные настройки.

На это уйдет пара минут, а компьютер получит оптимальный уровень защиты без установки лишнего программного обеспечения.

Надежные файрволы

Файрволы оберегают ПК от всех видов удаленного проникновения. Помимо этих опций имеют развернутый дополнительный функционал:

• позволяют юзерам через гибкие настройки конфигурировать систему четко «под себя»; • защищают личную информацию, архивы и платежные реквизиты, хранящиеся на жестких дисках.

Comodo Firewall

Comodo Firewall – полноценный файрвол с хорошим набором разноплановых опций. Обеспечивает максимальную безопасность и предохраняет ПК от виртуальных атак.

Оснащен защитными системами:

• Defens+, распознающей внешнее вторжение; • HIPS, предотвращающей несанкционированный доступ.

Совместим с Windows всех версий, как 32bit, так и 64bit. На официальном сайте доступен абсолютно бесплатно. Удобный язык интерфейса выбирается во время установки.

Файрвол корректно работает в качестве самостоятельного элемента или как составная часть Comodo Internet Security. Имеет понятный интерфейс, не сложный в освоении. При активации режима Stealth Mode компьютер становится невидимым для ПО, сканирующего открытые порты с целью несанкционированного подключения.

Через систему Viruscope осуществляет динамический анализ всех процессов на ПК и сохраняет параметры их активности. В случае необычных изменений или фиксации подозрительной внешней/внутренней деятельности выдает оповещение.

GlassWire

GlassWire – популярный и регулярно обновляемый файрвол для 32bit и 64bit Windows старых и последних версий. В бесплатном варианте отслеживает сетевую активность, находит и блокирует нехарактерные соединения. Подает информацию в виде простого графика. При фиксации нарушении приватности на ПК или ноутбуке выдает предупреждение о том, что нужно срочно принять меры по защите системы и конфиденциальных сведений, хранящихся в папках и файловых архивах на компьютере.

В платном пакете содержатся дополнительные возможности и бонус-опции:

• запрос на разрешение/запрет любого нового соединения; • сообщение о подозрительной активности веб-камеры/микрофона с возможностью узнать, какое приложение запустило процесс; • предупреждение о попытках подключения к Wi-Fi или Network-сети; • пролонгированный срок хранения истории.

Платный софт предлагается в трех вариантах и разных ценовых категориях. Установить программу можно на любой ПК, оснащенный процессором Intel Celeron 2GHz и выше. Для корректной работы файрволу нужны свободные 100 MB на жестком диске.

ZoneAlarm FREE Firewall

Бесплатный ZoneAlarm FREE Firewall обеспечивает ПК глобальную защиту от любых атак. Эффективно блокирует действия хакеров, желающих похитить личные или платежные данные.

В real-time режиме держит под контролем все работающие через интернет приложения. Внимательно отслеживает любую активность в системе и фиксирует подозрительные события. Выявляет нехарактерные действия, на которые не реагирует установленный антивирус.

Пресекает удаленное сканирование портов и автоматом переводит их в режим скрытого функционирования, не оставляя злоумышленникам ни одного шанса для проникновения и похищения конфиденциальных данных.

Продвинутая версия PRO имеет более широкий функционал:

• блокировка персональных сведений от утечки в сеть; • мониторинг платежно/кредитных данных и оповещение о попытках мошеннических действий; • опция OSFirewall для выявления нежелательную активность программ и пресечения входящих угроз.

В отличии от бесплатной FREE, протестировать вариант PRO без оплаты можно в течение 30 дней, а потом, если все понравится, придется приобрести официальную лицензию.

Полезные утилиты

Если хочется всегда держать под контролем компьютер и личную информацию, но не перегружать систему лишним ПО, стоит обратить внимание на утилиты. Они мало весят, элементарно устанавливаются и не предъявляют никаких претензий к рабочим параметрам «железа». Простой функционал осваивается моментально даже теми, кто пользуется ПК только для интернет-серфинга и посещения соцсетей.

Connection Monitor от 10-Strike Software

Русскоязычная 10-Strike Connection Monitor корректно работает на компьютерах любой конфигурации, где стоит ОС Windows (независимо от версии). Сразу после запуска мониторит сетевые ресурсы, папки и файлы компьютера на предмет подключения извне. Ведет подробный лог-журнал и вносит туда сведения обо всех обращениях к системе.

Обнаруживает стороннее подключение и регистрирует попытки «гостей» посмотреть личную информацию на компьютере. Оповещает о проникновении следующими способами:

• звуковой сигнал; • всплывающая в трее подсказка с данными подключившегося юзера; • сигнальное окно; • SMS-сообщение; • письмо на e-mail.

Может отреагировать на нехарактерную активность запуском приложения или скрипта. Умеет блокировать внешние подключения и ограничивать/отключать сетевой доступ на какое-то время для определенных пользователей или всех посетителей.

Самые интересные фишки программы:

• индивидуальный «Черный список», куда заносятся слишком любопытные и назойливые «гости»; • закрытие от внешних пользователей определенных ресурсов компьютера; • ручной и автоматический способы включения/отключения доступа к ПК со стороны; • контроль приватности, показывающий, кто и когда просматривает ваши личные файлы через скрытые админресурсы.

Безвозмездно потестить утилиту можно в течение 30 дней. Потом придется купить лицензию с подпиской на бесплатные обновления и годовой техподдержкой. Продление соглашения на следующий год обойдется всего в 20% от изначальной стоимости пакета.

Для продвинутых пользователей разработана версия Pro. От обычной она отличается только тем, что функционирует как служба и не требует входить в систему для проведения проверки санкционированного/несанкционированного доступа.

Мощный универсал от разработчиков ПО Algorius Software

Algorius Net Watcher – эффективный и практичный инструмент для контроля и выявления санкционированных/несанкционированных подключений через проводную сеть или Wi-Fi. Дает возможность отслеживать проникновение на файловые серверы, домашние, офисные и корпоративные ПК. Приятный глазу интерфейс позволяет детально изучить поведение «гостя» и увидеть, к каким файлам он обращался.

Программа совместима не только с Windows XP, Vista, 7, 8, но и с прогрессивной Win10. К общим параметрам компьютера абсолютно не требовательна и занимает минимум места. О проникновении сообщают визуальный или звуковой сигнал.

Среди главных особенностей утилиты:

• поиск и сбор информации о постороннем вмешательстве в фоновом режиме еще до активации системы; • сохранение данных о всех действиях в истории; • возможность разъединять пользователей.

Чтобы просматривать отчеты права администратора не нужны.

Algorius Net Watcher представлен в бесплатном и платном вариантах. Бесплатная версия всегда доступна для скачивания на официальном сайте. Срок ее использования не ограничен.

Стоимость платного пакета варьируется в зависимости от количества компьютеров, которые нужно оснастить ПО. Дороже всего обходится лицензия на 1 ПК, а дешевле – программа, рассчитанная на 5 и более машин. В перечень бонус-опций входят:

• бесплатные мажорные обновления в течение года; • бесплатные минорные обновления без ограничения по срокам; • 50% скидки на мажорные обновления со второго года использования; • индивидуальный режим техподдержки.

Friendly Net Watcher – одно из самых старых, но до сих пор востребованных бесплатных мини-приложений. Весит всего 1,3 Mb, имеет упрощенный интерфейс и эффективно работает на слабых компьютерах с операционками типа Windows 2000/XP/Vista/7. Язык выбирается в процессе установки.

Дает возможность оперативно выяснить, кто через сеть проникает в ваш ПК, скачивает файлы и приобретает доступ к личной информации.

Дополнительно в программе доступны такие полезные опции, как:

• ведение истории отслеживающих мероприятий; • звуковое оповещение несанкционированного проникновения; • сбрасывание незваных «гостей» автоматически или вручную.

Friendly Net Watcher может работать как самостоятельно, так и в продвинутой оболочке Friendly Pinger, предназначенной для многоуровневого администрирования.

Заключение

Безопасность личных данных – залог спокойствия и благополучия. На какую-то одну программу полагаться не стоит. Лучше задать Windows соответствующие настройки, защитить ПК мощным файрволом, а параллельно использовать одну из выше описанных утилит. Через такой кордон пробиться будет практически невозможно.

Источник

Как посмотреть, кто и чем занимался на компьютере в мое отсутствие: определяем последние действия «чужака».

Не подскажите, можно ли как-то посмотреть, кто и чем занимался на компьютере в мое отсутствие? И, если можно, как-нибудь бы защитить ПК от таких не званных гостей.

Вообще, для 100%-надежной защиты вашего ПК — он должен быть всегда при вас (тогда никто не сможет отформатировать диск, и посмотреть ваши данные).

Собственно, теперь об основном вашем вопросе: где и какую историю хранит Windows и как это посмотреть.

Не мешай! Всё уже и так записано на диске. (Евгений Кран, сайт: http://cartoon.kulichki.com/)

Как посмотреть последние действия: история работы

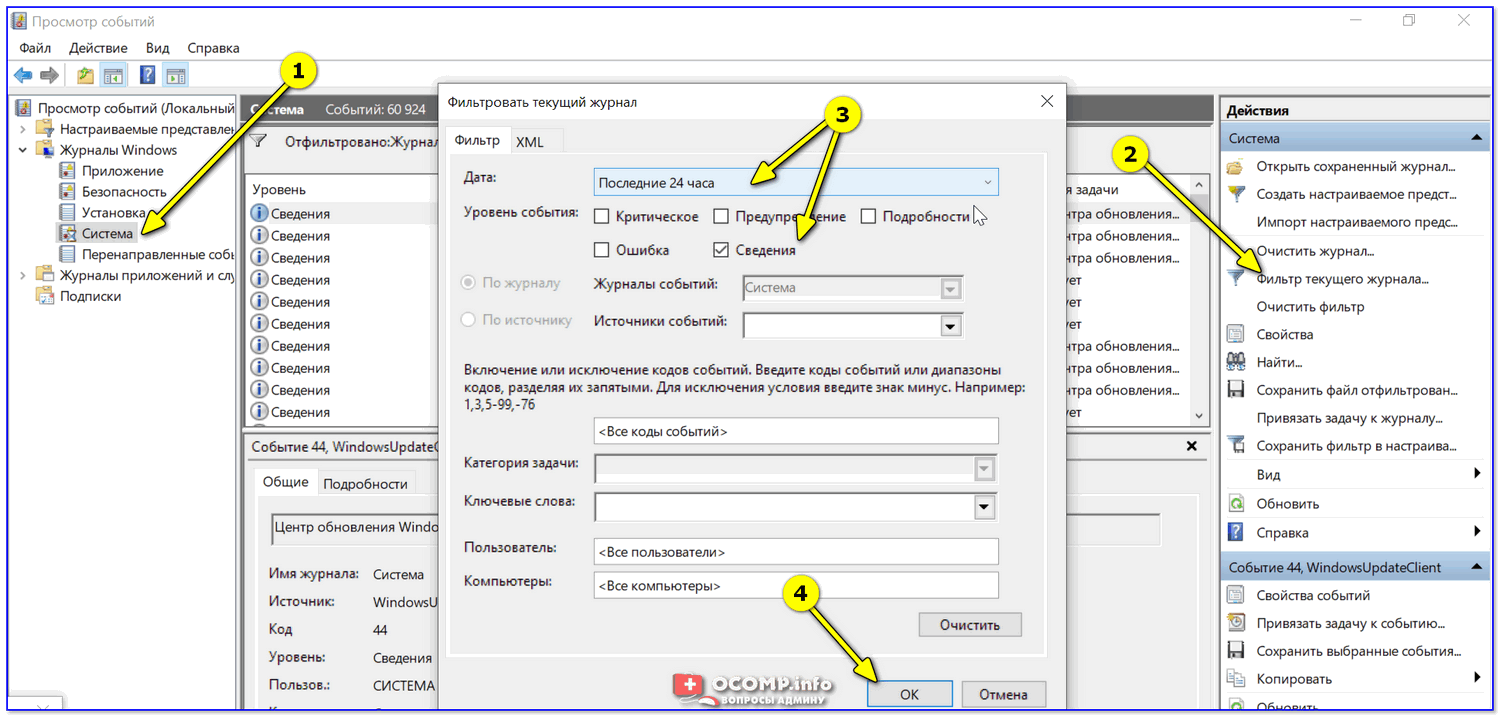

👉 Совет 1: анализируем журнал событий

В Windows есть спец. журналы, куда заноситься очень многое: когда включался и выключался компьютер, коды шибок, предупреждения и т.д. Нас же, разумеется, интересует время вкл./выкл. 😉

Чтобы открыть журнал : нажмите Win+R —> откроется окно «Выполнить» —> в него введите команду eventvwr.

После должно появиться окно событий — в нем нужно выбрать вкладку «Журналы Windows / Система» и открыть фильтр текущего журнала. Далее выбрать дату, установить галочку «Сведения» и нажать OK (см. мой пример ниже 👇).

Смотрим историю вкл. ПК за последние сутки

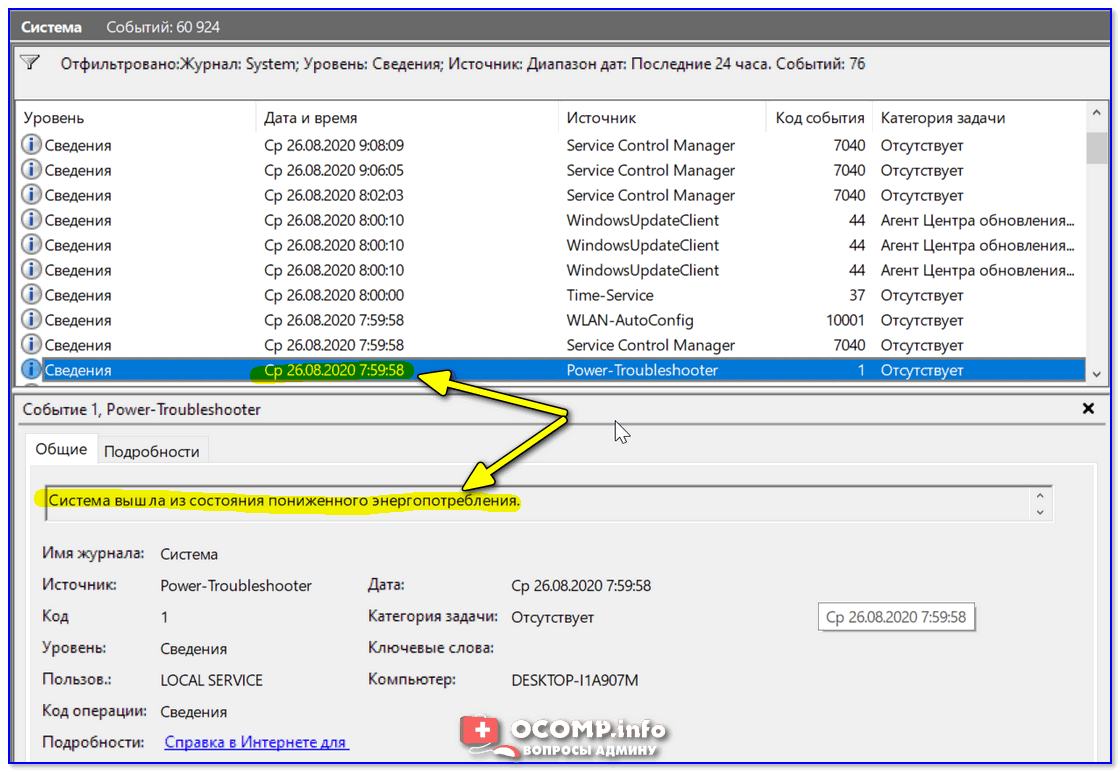

Теперь внимательно смотрим список событий: если вы их отфильтровали — список не будет большим. В первую очередь нас интересуют события «Power. « — в моем примере ниже (👇) показано, что кто-то вывел мой ПК в 7:59 по Москве.

Могли ли вы в это время использовать компьютер

Собственно, время, когда работал ПК мы уже знаем.

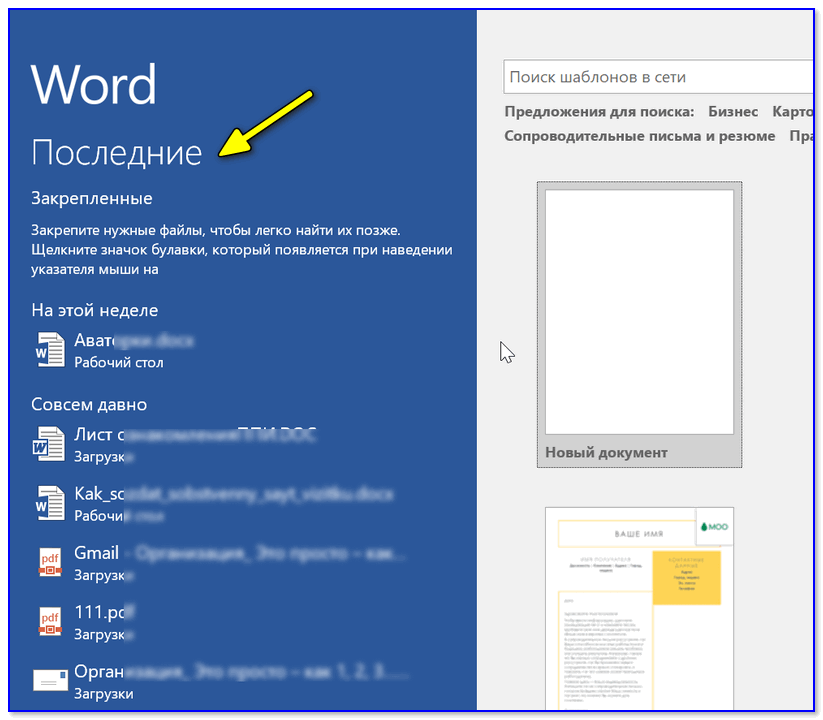

👉 Совет 2: смотрим документы и файлы, с которыми недавно работали

По умолчанию Windows помнит обо всех документах и файлах, которые вы недавно открывали (это делается с целью ускорения открытия файлов, с которыми часто работаете).

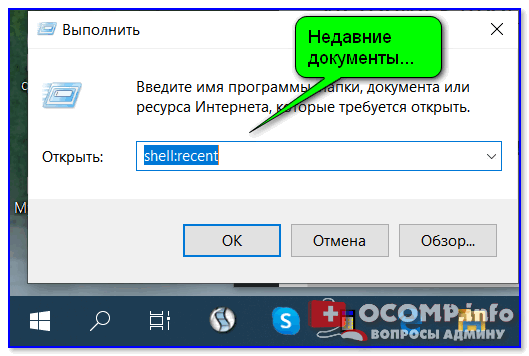

Чтобы посмотреть этот список (недавних документов*) — нажмите Win+R, и используйте команду shell:recent.

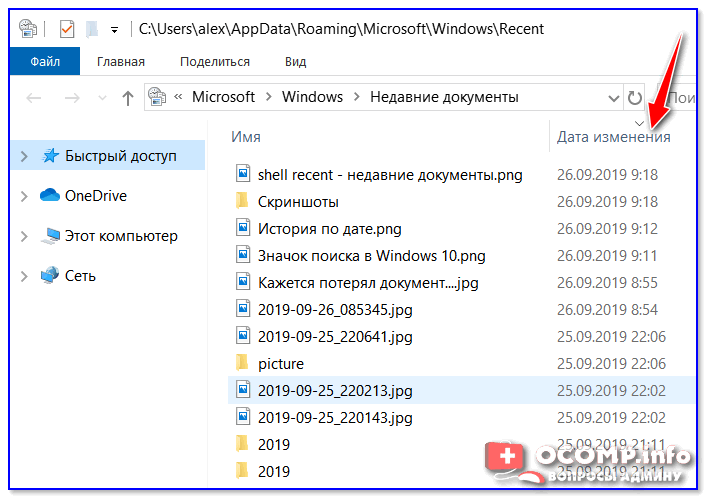

Далее у вас откроется системный каталог, в котором вы сможете отсортировать по дате изменения все файлы — ну и сравнить, с вашими рабочими часами за ПК (а заодно и узнаете, какими документами интересовались «гости» 😉).

Недавние документы отсортированные по дате

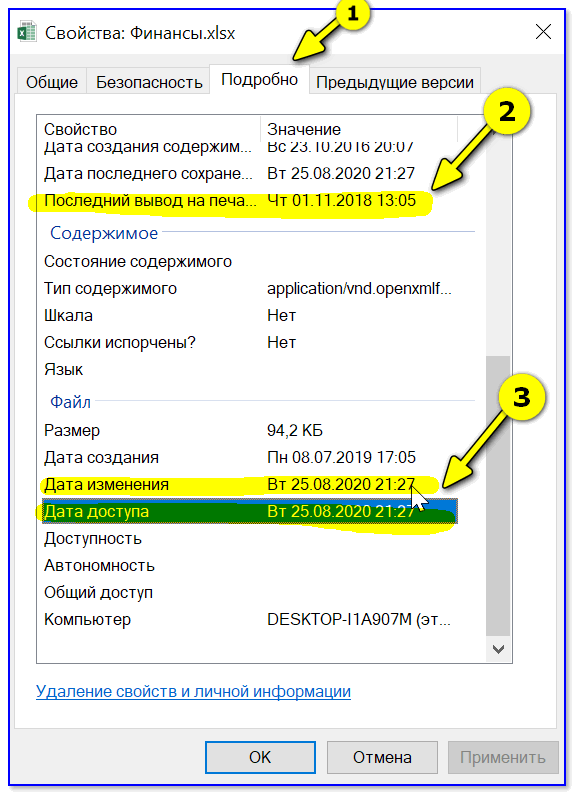

Ну и не могу не отметить, что если вы откроете свойства файла — то во вкладке «Подробно» проводник вам сможет подсказать даты доступа, печати и изменения документа.

Как посмотреть недавно открытые файлы в ОС Windows 10 (никак не могу найти вчерашний документ. )

👉 Совет 3: анализируем историю посещений в браузере

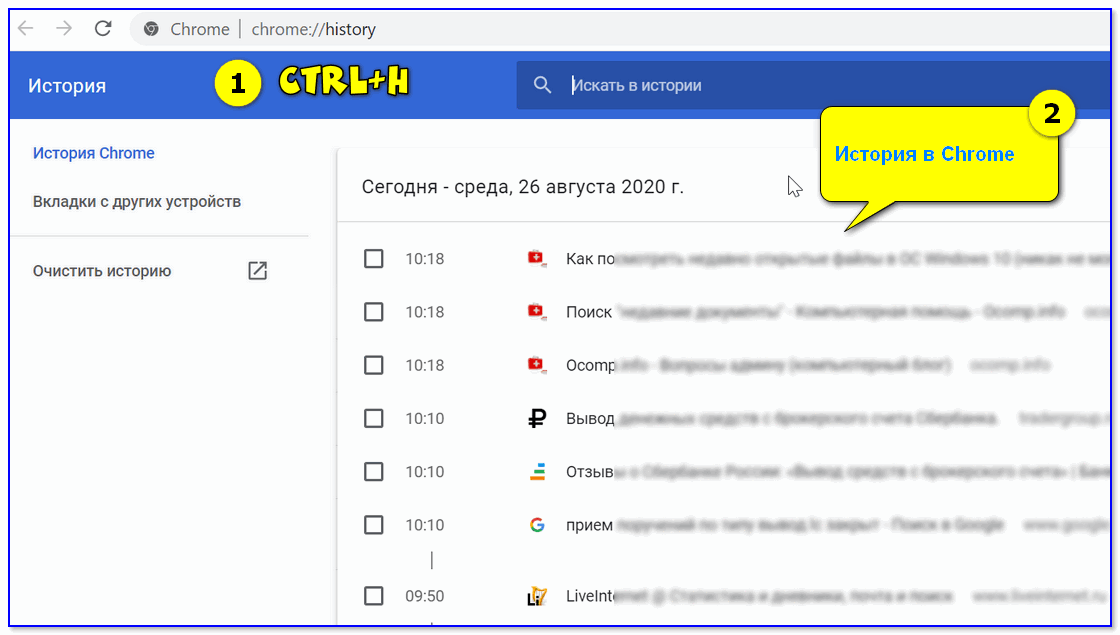

Кстати, в Chrome можно также перейти на страничку: chrome://history/

Ctrl+H — открыть историю

После, в журнале указываете нужную дату и уточняете какие сайты просматривались. 👌 (Кстати, многие пользуются соц. сетями — а значит можно будет быстро узнать кто заходил на свой профиль!).

1) Как посмотреть историю посещения сайтов, даже если она удалена

2) Как очистить историю посещения сайтов, чтобы нельзя было восстановить! Удаление всего кэша браузеров

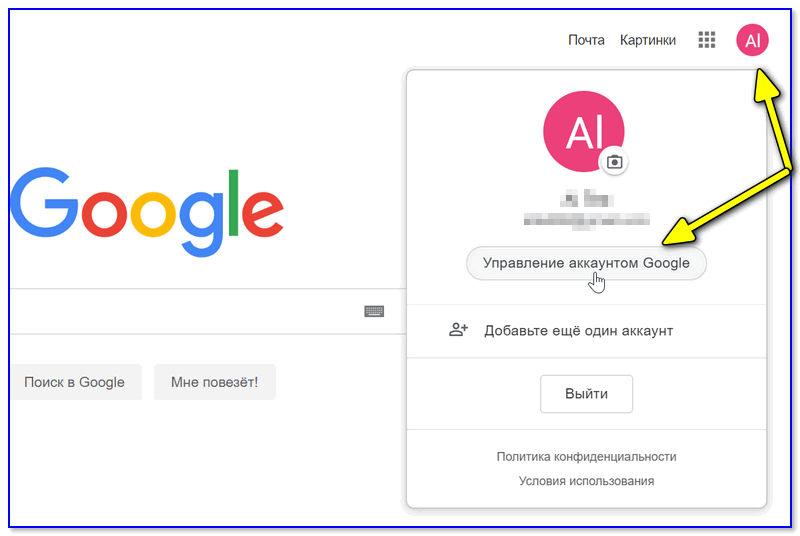

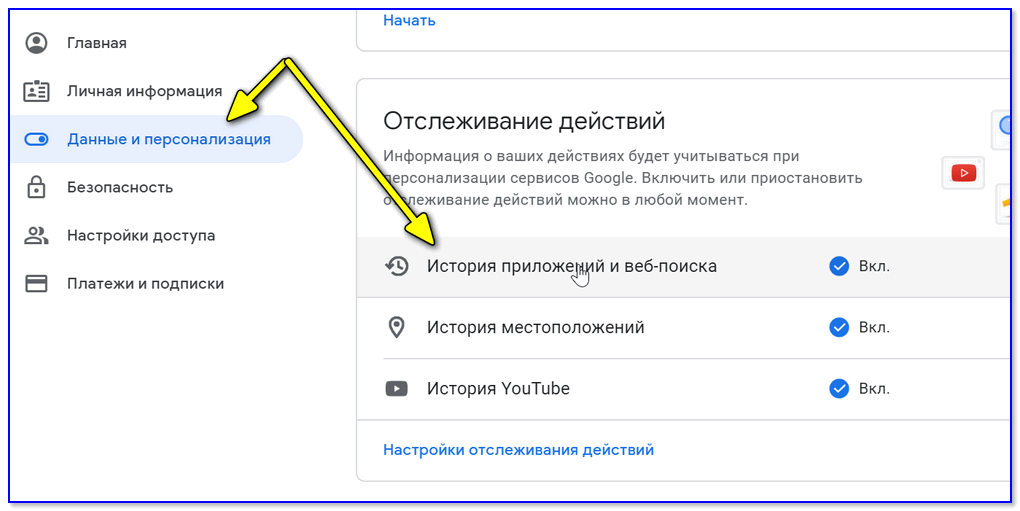

👉 Совет 4: проверяем свой профиль Google

Кстати, если незваный «гость» на ПК пользовался сервисами Google — то вероятно вы сможете узнать, например, что он искал в поисковой системе (еще один «плюсик» к пакету информации 😉). Благо, что по умолчанию Google всю эту информацию собирает и «откладывает».

Профиль Google (браузер Chrome)

Далее «проматываете» до нужной даты и смотрите, какие поисковые запросы были сделаны. 👌

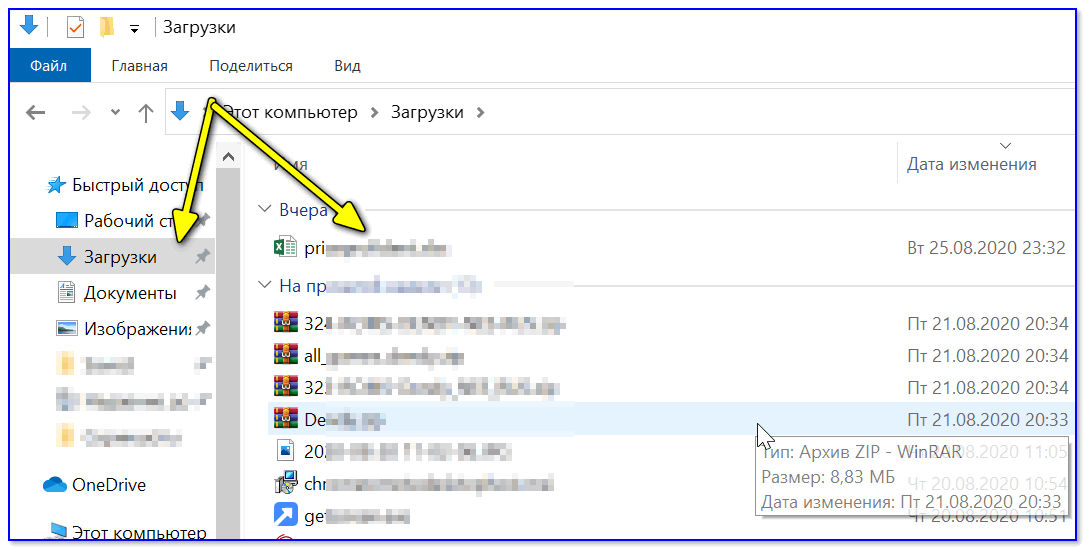

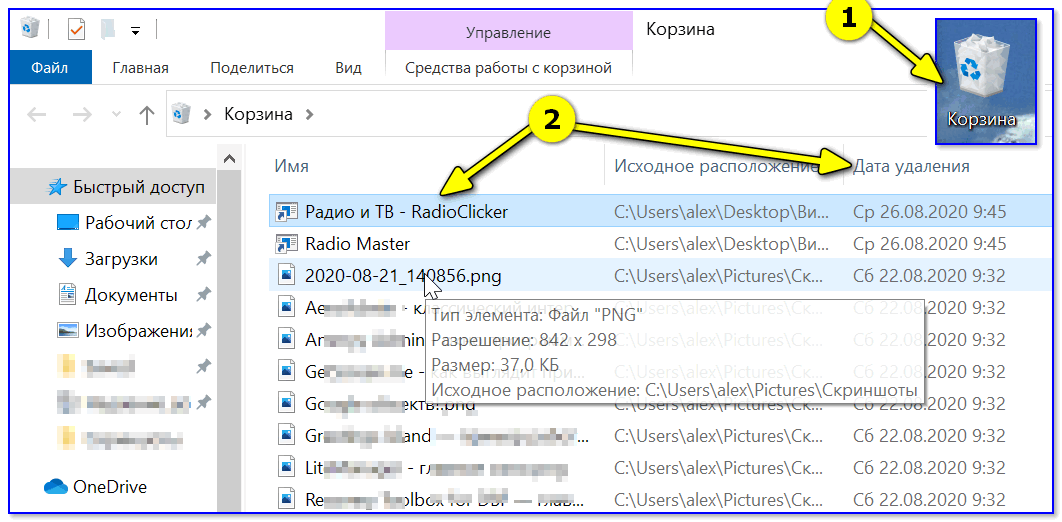

👉 Совет 5: просматриваем корзину, каталог загрузок

Папку «загрузки» можно открыть, нажав на Win+R, и использовав в меню «Выполнить» команду: shell:downloads.

Чтобы открыть корзину (даже если ее значка нигде нет): нажмите Win+R, и используйте команду Shell:RecycleBinFolder.

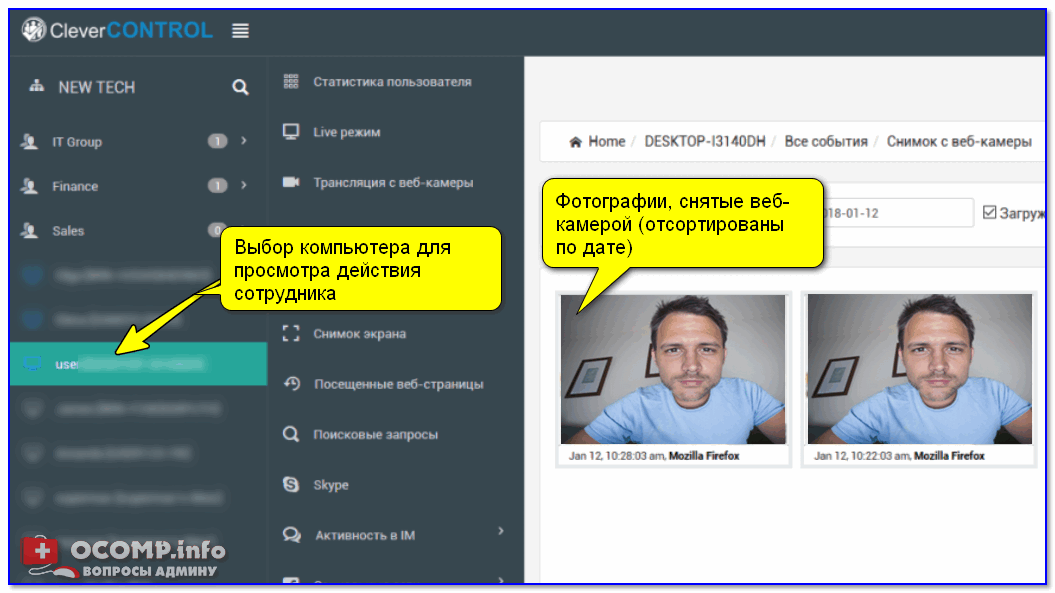

👉 Совет 6: как поймать с поличным «тайного работника» за вашим ПК

На мой взгляд, самый простой способ это сделать — воспользоваться спец. программами для контроля сотрудников (например, Clever Control ). Примечание : таких программ много, я просто привел одну из них.

Установка у Clever Control простая и интуитивно понятная, в процессе работы она будет незаметно фиксировать всё в спец. журнал (в т.ч. и делать снимки с веб-камеры, запоминать работающие программы, и т.д., в зависимости от ваших настроек).

Clever Control — одна из программ для контроля сотрудников (узнали, кто сидел за ПК!)

Т.е. о том, что вы ее установили к себе на ПК, и что она работает — никто не узнает, а просматривать что творится за вашей системой вы сможете в любое удобное для вас время (даже не находясь возле нее ( прим. : с другого компьютера)).

Таким образом вы сможете узнать кто и что делает за вашим ПК, причем так, что «виновник» даже не узнает о том, что он «попался». 😉

Источник

4 способа узнать, пользовался ли кто-то компьютером в ваше отсутствие

Если у вас есть подозрения, что кто-то пользовался вашим компьютером втайне от вас, то это можно легко проверить. Это может понадобиться как дома, так и на работе. Существует несколько способов проверить, когда включался компьютер, в том числе с помощью сторонних программ.

Как узнать, когда включали и выключали компьютер

Проще всего воспользоваться встроенным приложением «Просмотр событий». Зайдите в поиск через меню «Пуск» и наберите название программы. Если так найти не получилось, то кликните правой кнопкой мыши по ярлыку «Этот компьютер» и выберите «Управление». Далее, в левой части экрана выберите «Просмотр событий».

Ищите папку «Журналы Windows» на левой панели. Затем выберите пункт «Система».

Теперь нужно оставить только те события, которые нас интересуют. Для этого кликните правой кнопкой мыши на пункте «Система» и выберите «Фильтр текущего журнала» или же найдите фильтр на панели в правой части окна программы.

В окне фильтра нужно совершить всего одно действие. В поле «Источники событий» найдите пункт Winlogon. Поставьте галочку и подтвердите свой выбор.

В журнале останутся только записи о входе и выходе из системы. На основании этого уже можно понять, когда компьютер включали и выключали. Если запись показывает время, когда вы не пользовались компьютером, значит, это сделал кто-то другой.

В качестве альтернативы можно использовать стороннюю программу. Это проще и не придется заходить в системные настройки системы. Скачайте бесплатную программу TurnedOnTimesView. У нее есть русскоязычный интерфейс, но его нужно устанавливать отдельно. Файл локализации нужно скинуть в папку с программой.

Как узнать, какие программы и файлы открывались

Через события Windows можно увидеть и другие действия пользователя. Однако представлены они в неудобном виде: кроме пользовательских программ отображаются еще и многочисленные системные процессы. Некоторую информацию можно посмотреть в реестре системы, куда мы не рекомендуем заходить неопытным пользователям. Поэтому гораздо проще использовать сторонние программы.

Будем использовать программы LastActivityView и ExecutedProgramsList. Они берут данные из уже упомянутого реестра и журнала Windows, поэтому сразу покажут всю картину. А не только то, что было сделано после установки.

Хорошо, что программа не только показывает, что было запущено, но и какой именно файл был открыт. Не забывайте, что в выдаче присутствуют и системные процессы, которые могли обращаться к файлам. Но если, к примеру, был открыт фильм в медиаплеере, то это точно дело рук пользователя.

Рекомендуем пользоваться сразу всеми инструментами, чтобы избежать ошибок. Убедитесь, что вы проверяете именно тот промежуток, когда компьютер использовался не вами.

Проверить историю браузера

Историю браузера легко почистить, поэтому вряд ли кто-то будет оставлять такие очевидные улики. Кроме того, в режиме инкогнито история тоже не сохраняется. Но если «нарушитель» плохо разбирается в компьютерах, то вероятность найти запросы все же есть.

Еще как вариант можно проверить поисковые запросы, которые хранятся в аккаунте Google. Как это сделать, мы подробно рассказали в материале «Как удалить историю поисковых запросов в Google».

Кроме того, даже если кто-то и почистил историю, он вполне мог стереть заодно и ваши запросы. Обращайте на это внимание.

Удаленные файлы и корзина

Еще один маловероятный вариант. После удаления файлов корзину, скорее всего, почистят. Учитывая, что удалять можно отдельные файлы, при этом ваши останутся висеть в корзине, заметить такие действия нельзя. Можно попробовать воспользоваться программами для восстановления данных, например Recuva. Она найдет удаленные файлы, и вы сможете увидеть, что именно удаляли без вашего ведома.

Источник

ты говоришь про ноут?

просто есть такая фишка в марке тошиба там есть свой код… все это дело регистрируешь на сайте…. и если украли ноут то найти его реально!

а вот про другие марки я не знаю увы!

да хрен ты что найдешь, заниматься кодами никто не будет, тут только на ментов надеяться можно, может они когда отыщут, или сам пройдись по сомнительным местам, в основном воруют черные и они продают сразу

можно ли найти компьютер по документам? у знакомого украли компьютер, он его сам собирал, документы есть только на корпус, дисковод и материнскую плату ASUS, там указан заводской номер материнской платы, можно ли както найти компьютер? телефоны же както находят

Теоретически, зная сериальный номер материнской платы, можно пробить через производителя МАК адрес её сетевой карты, а потом (тоже теоретически) дать спецзаказ всем провайдерам в Вашем городе, чтобы они по фильтру отследили сетевую активность именно с указанного Вами МАК адреса. Но практически, как сами понимаете, никто этого делать не станет.

теоритически это возможно, практически же намного проще купить новый комп

телефоны отправляют IMEI оператору при соединении. комп же ничего такого не делает

надо облазить все квартиры в твоём городе. Ищи. Кто ищет тот всегда найдёт

Конечно можно.Только никто этим заниматься не будет

Ну если у вас есть знакомые в ФСБ то они могут вычислить этот комп. Если на нем в итернет выйдут.

ты что собрался искать иголку в стоге сена!

Вопрос про компьютер Вот если украли мобильник,его можно найти по ID .А если украли комп или ноутбук,можно его как то вычислить или найти?

Подать заявление в райотдел милиции, или как она там счас, и приложить к нему чек, что ты купил, и гарантийку, на ней продавцы отмечают серийные номера комплектующих или ноутов и тд. Серийные номера уникальны у каждого производителя. По ним и ищут. Шансов очень мало. Машины например на виду и ездят, а компы дома стоят.

Нет) Мобильник можно найти так как он в любом случае (99%) зарегистрируется у оператора мобильной связи, где биллинговая система запишет Имей. Комп и ноут такого врядли смогут сделать)

удача большая должна быть

Только по лицензионному ключу на этикетке днища, и то искать придется вручную…

некоторые заранее ставят программы для удаленного доступа. Если с потерянного ноута зайдут в интернет — к нему можно будет незаметно подключиться и узнать инфу, которая поможет вернуть ноут.

На ютубе где-то есть видео как хакер поиздевался над вором.

Серийник есть на всех деталях, и на документах он прописан тоже.

Однако, если не понесут в скупку шансов никаких.

Можно ПАРЕНЬ! Все МОЖНО!!! При желании!! Только с технической точки зрения-не множко сложновато!А нашим «Любим Ментам»-не по зубам!! Да и зачем?? Гораздо проще пошарить в карманах у»»Пьяни»Ч

Вопрос как найти украденный у меня компьютер, милиция не может найти?

Не знаю в каком отделе «К» вы были…

Но при первом выходе в интернет местонахождение компьютера устанавливается с погрешностью в 5 метров в любой точке земного шара. Технические средства это позволяют, и это законно поскольку когда пишете заявление вы уполномачиваете ОВД проводить разыскные мероприятия по Вашей собственности и собирать о ней информацию.

Проще купить новый.

Никак вроде.

как найти украденный компьютер?

ПО номеру на плате

нужно провести комплекс оперативных мероприятий: Опросить возможных свидетелей, проверить круг знакомст пострадавшего, проверить все окрестные ломбарды на предмет поступления похожей техники.

если документы есть на комп и знаешь где и у кого искать то можно… а так ищи свищи…

Случаются ситуации, когда переносной компьютер был похищен. Конечно, лучше сразу обратиться в полицию и доверить поиски своего устройства им, однако можно и собственными силами узнать кое-что о месте нахождения своего ноутбука. Каждый пользователь сейчас есть в социальных сетях и имеет электронную почту. Благодаря этим аккаунтам и осуществляется поиск переносного ПК. Ниже мы подробно разберем два метода, которые помогут найти украденную технику.

Сейчас практически все онлайн-сервисы, сайты, приложения и социальные сети в целях безопасности собирают и сохраняют информацию о пользователях. В случае кражи компьютера стоит обратиться к ресурсам, чтобы получить интересующие данные. Давайте на примерах популярных сайтов рассмотрим процесс поиска устройства.

Способ 1: Аккаунт Google

Электронная почта от Google является самой популярной в мире и практически каждый юзер имеет один или несколько ящиков. Если во время кражи ноутбука у вас был выполнен вход в профиль, имеется несколько вариантов отслеживания текущих сеансов и местоположения девайса, если ноутбук украли. Узнать текущий адрес достаточно просто:

Полученные данные можно предоставить провайдеру или сотрудникам полиции для дальнейшего поиска. Нужно учитывать, что такая информация не даст стопроцентного результата нахождения устройства.

В Google есть еще один встроенный сервис, который регистрирует местоположения устройства и выводит данные на карту. Он предоставит более точное расположение ноутбука, однако есть одно условие – такую функцию нужно включать вручную. На некоторых аккаунтах она активна автоматически, поэтому стоит проверить, возможно, грабитель где-то подключился к интернету и сервис сохранил его место. Проверка мест осуществляется следующим образом:

Благодаря этому сервису можно увидеть месторасположение ноутбука с точностью до метра. Нужно будет только оперативно добраться до него и найти похитителя.

Способ 2: Социальные сети

Сейчас практически все социальные сети сохраняют историю посещений для безопасности собственных пользователей. Благодаря такой функции вы можете в любой момент посмотреть кто, откуда и когда заходил в аккаунт и с какого устройства. Найти ноутбук будет просто, если грабитель зашел на вашу страницу. Давайте рассмотрим принцип получения информации об истории посещений в популярных социальных сетях, а начнем с Одноклассники:

Сейчас обороты набирает мессенджер . На компьютер он устанавливается в виде приложения. Если грабитель зашел с вашего ноутбука в приложение, то оно сразу определит его расположение и сохранит в истории. Просмотреть список последних активностей можно так:

К сожалению, Telegram отображает только страну подключения, поэтому поиск грабителя нужно производить через определение IP-адреса.

При поиске стоит учесть, что чаще всего IP-адреса являются динамическими, то есть, периодически меняются. Кроме этого не всегда отображается точное положение объекта на карте, поэтому процесс нахождения устройства может затянуться.

Как видите, в случае кражи ноутбука, найти его можно по сеансам на аккаунте Google или в социальных сетях. Единственное требование – грабитель должен включить переносной компьютер и перейти на необходимые сайты или хотя бы выполнить подключение к интернету. В других ситуациях найти устройство будет намного сложнее.

Выход Windows 8 ознаменовал новую эру операционных систем, представляющих единый стандарт для вычислительных устройств, работающих на разных аппаратных платформах. Чтобы ни выбрал пользователь — ноутбук, десктоп, планшет или мобильный телефон, при использовании программного обеспечения Microsoft он получает единый пользовательский интерфейс и возможность использования общей для всех устройств учетной записи. Новая 10 версия операционной среды значительно расширила возможности Windows Phone, как в плане удобства использования, так и в плане функционала. Теперь можно начать отслеживание планшета или ноутбука, если он вдруг был утерян.

Как осуществляется поиск

Принцип, положенный в основу технологии определения локации устройства, заключается в получении единой учетной записи Microsoft пользователями Windows, и отслеживании всех устройств, которые к ней привязаны, по их уникальному идентификатору. Физическая точка местности находится, исходя из данных мобильной, проводной или беспроводной сетей.

Для устройств, оснащенных аппаратурой спутниковой навигации, точность замера координат локации значительно выше, так как при использовании оборудования мобильных и IP сетей определяется местонахождение только внешних портов маршрутизаторов, обеспечивающих подключение к Интернету.

Пользователю более интересен поиск расположения переносных устройств, так как персональный компьютер по определению стационарен и находится практически всегда в одной точке. Портативные вычислительные машины используются, в основном, для работы в динамически изменяющихся локациях, и подвержены утерям и кражам.

В случае ноутбука определение местоположения средствами операционной системы имеет куда меньшее значение, чем для планшета. Информационная база в первом случае находится на жестком диске, и злоумышленник, желающий скрыть нахождение украденного устройства, может просто использовать другое накопитель или полностью переформатировать имеющийся, убрав, таким образом, видимость средствами Windows.

Для планшета ситуация выглядит куда оптимистичнее. Его система устанавливается на внутренний накопитель, к которому подобраться не так-то просто. Поэтому при работающем устройстве шансы определить его местонахождение программными средствами остаются высокими.

Настройка режима поиска

Для активации функции определения положения вычислительного устройства в операционной системе Windows 10 необходимо проделать несколько шагов:

1. Завести собственный аккаунт Microsoft. Это можно сделать на официальном сайте компании, процедура несложная и не занимает много времени.

3. Зайти в Параметры системы (или Панель управления, в зависимости от конкретных настроек ОС), и найти там закладку Обновление и безопасность.

4. Выбрать пункт Поиск устройства, и перевести появившийся справа ползунок в состояние активации.

После завершения этой процедуры начинается процесс определения локации вычислительной машины, схожий с аналогичными функциями в системах Android и iOS. Для просмотра карты с местонахождением нужно пройти по ссылке, которая приведет на сайт Microsoft, и после авторизации можно будет следить за всеми устройствами, привязанными к аккаунту.

Возможности поиска

Мобильный гаджет можно отследить с некоторой точностью, зависящей от работы промежуточного оборудования, через который осуществляется его доступ к вычислительным сетям. Понятно, что серьезный злоумышленник, присвоивший себе чужое имущество, вряд ли будет пойман по данным сетевой локации, даже если он по забывчивости оставит его включенным. Главное предназначение этой полезной функции — поиск телефона, планшета или другого устройства, оставленного где-то по забывчивости. В этом случае можно примерно определить его местонахождение, а затем, придя в окрестности полученной локации, вспомнить, где мог остаться гаджет.

Кроме определения локации устройств, на данный момент в операционной системе windows 10 отсутствуют какие-то дополнительные возможности по поиску устройств. На удаленной системе нельзя производить действий по запуску приложений или подачи специальных сигналов, указывающих точное нахождение. Возможно, программисты Microsoft в дальнейшем будут развивать возможности поиска, пока же пользователям остается использовать только тот функционал, который реализован.

Пользователи должны понимать, что функция отслеживания устройств может помочь определенным структурам или злоумышленникам легко определять их местоположение. Компания Microsoft расположена в другом государстве, и ее операционные системы имеют закрытый код, в который потенциально могут быть внедрены недокументированные возможности, в том числе предназначенные для следующих целей:

- Слежки за определенными лицами, в том числе государственными деятелями;

- Получение секретных сведений, расположенных на хранителях информации путем их фоновой передачи по каналам связи.

Кроме того, слежка может осуществляться лицами, взломавшими базу данных пользователей Windows. Поэтому вместе с новыми возможностями некоторые новые функции операционной системы могут нести в себе опасности проникновения и утери данных. Следует тщательно подумать, прежде чем использовать их.

Потеря ноутбука, несомненно, большое горе. Очевидные материальные потери не всегда оказываются самой большой проблемой. Вместе с ноутбуком можно остаться без важных рабочих файлов, над которыми велась работа последний месяц, или, того хуже, конфиденциальных документов. Надеяться на одни только силы милиции в данной ситуации нелепо, но если предварительно подготовиться, то шансы вернуть сам ноутбук и данные с него значительно возрастут.

Что будет, если просто довериться органам?

Отыскать ноутбук, который попал в чужие руки, теоретически можно. Рассмотрим сначала ситуацию с пропавшим сотовым телефоном. При поступлении заявления в милицию о краже iPhone/BlackBerry и любых других гаджетов, которые умеют звонить, у человека обязательно спрашивают IMEI-код телефона. Это уникальный идентификатор, который жестко вшит в девайс, а потому изменить его крайне сложно (для этого обычно приходится лезть в «железо» девайса). В результате, если кто-то захочет воспользоваться мобильником, то операторы сотовой связи, вероятно, смогут дать ответ, кто именно. Конечно, не любому желающему, а лишь компетентным органам и, более того, по решению суда. Если телефон просто перепродали «как есть» и милиция заморочится по поводу его поиска, то найти его нового обладателя будет несложно.

С ноутбуком такой фокус не пройдет. В отличие от телефона у лэптопа нет однозначных уникальных идентификаторов (если не считать MAC-адреса сетевых адаптеров, но они едва ли помогут), которые помогли бы определить его новое местоположение.

Получается, что если самому заблаговременно не оставить возможные лазейки для возвращения ноутбука, то найти его будет крайне трудно. Это как история с ключами. Если куда-то их неудачно закинешь, то искать можно пол-утра. Но если они с дешевым китайским брелком, который начинает пищать на свист, то поиск станут минутным делом. Стало быть, надо нацепить на свой ноутбук такой «брелок». Но как это сделать?

Ноутбук, ты где?

Идеальным помощником могла бы стать специальная программа, которая отсылала бы на определенный сервер информацию о текущем расположении ноутбука. То есть это выглядело бы примерно так: вы всегда бы могли открыть в браузере некий сайт и увидеть на карте, где именно находится лэптоп. Увы, в реальной жизни такого не бывает. GPS-модуль, который мог бы определить текущие координаты, установлен лишь на некоторых моделях нетбуков, и это редкость.

Если смотреть на ситуацию реально, то главной ниточкой к лэптопу может стать сетевой IP-адрес, который получает система при подключении к Интернету. Интернет-провайдер всегда знает, в какое время и кому он выдавал каждый конкретный IP. Получается, что если оставить некоторый маячок, который незаметно будет отправлять текущий IP-адрес, можно выйти на его нового «владельца».

Обратившись с запросом к провайдеру, к которому он принадлежит (это общедоступная информация), следователь всегда сможет узнать, где физически находится абонент. Вот она — настоящая зацепка, которая поможет вам вернуть ноутбук, а милиции поставить очередную палочку в своей статистике. Мало этого, помимо IP-адреса с ноутбука можно незаметно передавать массу других данных: скриншот экрана, текущие запущенные программы и самое интересное — изображение с веб-камеры. Как говорится, негодяев надо знать в лицо.

Как это работает?

Установить такую программу может каждый. Одним из наиболее прогрессивных проектов в этой области является сервис Prey, представляющий собой веб-интерфейс для управления устройствами и программу, которая непосредственно устанавливается на каждый ноутбук, за которым необходимо наблюдение. Причем версия этой утилиты есть для Windows, MacOS, Linux и даже Android, поэтомуее без проблем можно установить на любой платформе. Важный этап — создание бесплатной учетной записи. Это необходимо для работы системы. Выполнив несколько простых шагов, пользователь получает доступ к своей панели управления. Самый главный раздел — это «Devices»: здесь определяются ноутбуки, которые необходимо отслеживать. Сервер назначает каждому из них специальный идентификатор (Device Key), который необходимо ввести в параметрах программы. На этом непосредственно настройка заканчивается. Но что дальше?

Большую часть времени Prey работает незаметно. Программа иногда просыпается в системе и обращается на специальный сайт с вопросом: «Что мне делать?». Если никаких указаний от сервера не поступает, программа засыпает до следующего обращения к серверу. Интересна ситуация, если ноутбук украден. В этом случае владелец должен зайти на сайт, выполнить вход в свою панель управления и в настройках нужного ноутбука активировать галочку «Ноутбук украден». Все, как только Prey в следующий раз обратится к серверу и получит команду «Фас», она тут же начнет слать на него такие желанные отчеты. Эту информацию можно сразу же передавать милиции, а самому заниматься спасением данных (читай врезку). Интересно, что если сетевого подключения в какой-то момент не будет, Prey сама попытается подключиться к ближайшей точке доступа Wi-Fi.

Возвращаем

Различные решения для удаленного доступа к файлам и рабочему столу могут сослужить неплохую службу, если ноутбук был украден. Если на лэптопе была установлена бесплатная программа TeamViewer, то пользователь в любой момент может скопировать свои файлы с компьютера, а также получить картинку с удаленного рабочего стола. Система идеально подходит потому, что для подключения не нужно знать текущий IP-адрес ноутбука. Все, что нужно для подключения, — это ввести логин и пароль, которые пользователь сам когда-то установил. Главное опять же, чтобы ноутбук подключили к глобальной сети.

Премудрости поиска

У программы есть два режима работы: «Prey + Control Pane» и «Prey Standalone». В первом случае отчеты и управление программой будут передаваться на сервер проекта, а пользователь через удобную контрольную панель сможет с ними работать. Режим «Prey Standalone» означает, что программа будет работать без сервера, а все данные отправляются на указанный e-mail. Первый вариант более удобный, второй более конспиративный — необходимо выбрать, что больше подходит. Для каждого девайса — особые параметры отчетов. Рекомендую включить сбор всех возможных данных: скриншот экрана, изображение с веб-камеры, информацию о сетевых подключениях и т.д.

Опция «Geo» позволяет, как мы уже упоминали, и вовсе передать координаты. Если встроенного GPS-приемника нет, что более чем вероятно, Prey попытается пробить ESSID ближайших точек доступа по общеизвестным базам. Помимо этого, на ноутбук можно отправить сообщение или даже поменять wallpaper. Если лэптоп нужен кровь из носа, то нового владельца можно попытаться уговорить: «Пожалуйста, верните ноутбук за вознаграждение, безопасность гарантирую». Но делать это нужно с особой осторожностью.

Напоследок самое приятное: если в настройках не более трех девайсов, то использовать сервис можно совершенно бесплатно.

Как уберечь данные от лишних глаз

Чтобы быть уверенным, что после пропажи ноутбука у конкурентов вдруг не всплывут готовые отчеты компании или другие конфиденциальные данные, необходимо хранить их в зашифрованном виде. Самый лучший способ — создать с паролем. На деле это обычный файл, внутри которого находятся данные. Если знать пароль, то содержимое криптоконтейнера появляется в системе в виде дополнительного логического диска. При этом с файлами пользователь работает, как и обычно, даже не подозревая, что они надежно защищены. Сложная система шифрования крайне проста в эксплуатации. Для этого достаточно установить бесплатную программу TrueCrypt, подключить русификатор и следовать указаниям специального мастера-установщика.

Хakep.ru

В каждом мобильном устройстве можно найти один весомый недостаток — их просто украсть, чего не скажешь о настольных компьютерах. Как показывает практика, в подобном случае больше жалко не самого устройства, а конфиденциальной информации, которая была сохранена на нем. Данный вопрос долгое время обдумывали аппаратные производители, а также создатели софтверных приложений. В соответствии с этим было принято решение, которое значительно упростило положение дел.

Найти украденный или потерянный смартфон помогут различные антивирусные вендоры. В этом случае можно вспомнить об инструментах из категории Mobile Security, поддерживающих специальную функцию «Антивор». Известно, что совсем недавно отыскать ноутбуки подобным способом не удавалось. Прогресс на лицо.

Конечно, еще нужно сказать об анонсированной несколько лет назад компанией Intel технологии, которая, по мнению разработчиков, значительно сокращала число похищенных ноутбуков. Данная разработка получила имя Anti-Theft Technology. С ее помощью на аппаратном уровне отключалась работа накопителей, а также центрального процессора. Маркетологи Intel предположили, что подобным образом украденное устройство удастся превратить в кучу бесполезного железа. Все-таки этот вид технологии не получил большой популярности. Кроме всего, подобным образом никак не удавалось отыскать похищенный или утерянный ноутбук.

Давайте пройдемся по самым популярным антивирусным решениям, которые помогут избежать кражи ноутбука.

В первую очередь нужно отметить McAfee Anti-Theft. Совсем недавно компания McAfee (входит в состав Intel) рассказала о выходе новой версии собственного решения, которое идеально подходит для создания надежной защиты. Данная возможность, как уже могли многие догадаться, распространяется на ультрабуки. А само решение называется McAfee Anti-Theft. В специальной разработке программно-аппаратная инфраструктура соединилась с функцией безопасного хранения, а также шифрования информации (против кражи или когда теряется мобильное устройство). Кроме всего, в данном случае пользователю удастся определить месторасположение похищенного ультрабука с помощью беспроводной технологии связи (GPS, Wi-Fi, а также 3G). Еще можно будет на расстоянии закрыть доступ к информации, когда происходит смена винчестера, переустановка операционной системы или деинсталляция программного обеспечения. Как итог, с помощью McAfee Anti-Theft настоящему хозяину устройства удастся удаленно управлять украденным ультрабуком, используя специальный веб-интерфейс. Известно, данное решение нельзя считать полностью программным. Частично продукт интегрируется в аппаратное обеспечение того или иного ультрабука. В итоге, злоумышленник должен будет сильно попотеть, чтобы избавиться от защитной технологии. Из отрицательных моментов разработки можно отметить то, что есть поддержка только платформы Intel.

Как отыскать украденный ноутбук, используя антивирус?

Достаточно широкое распространение среди пользователей мобильных компьютеров получило приложение, именуемое как ESET Smart Security. В данном случае нас интересует не антивирус, а функция «Антивор».

Качественной альтернативой данного инструмента считается шестой выпуск флагманской антивирусной разработки от ESET под названием Smart Security. Нужно отметить, что совсем недавно программу представили на территории стран СНГ. Не считая антивируса, а также различных защитных функций (как антиспам, фаервол, антифишинг, функция родительского контроля и прочее), стандартно располагающихся в продуктах подобного класса, в этом случае присутствует специальный модуль «Антивор». Нужно отдельно сказать, что компания ESET одной из первых решила интегрировать этот функциональный механизм в программное обеспечение для компьютера. Приложение поддерживает не только Intel, как было в предыдущем случае, а и AMD.

С помощью «Антивора» можно отыскать затерявшийся ноутбук и управлять выполняемыми на данном устройстве действиями.

Естественно, такая система имеет свои недостатки. Например, если в украденном ноутбуке злоумышленник отключит ESET Smart Security, то какой-либо пользы от программы не будет.

2 089

Как найти украденный ноутбук по серийному номеру. Как найти украденный ноутбук: способы

Из-за своей мобильности и работы от батареи, а не от сети, ноутбук легко перенести в другое место, использовать, например, в кафе. Это очень удобно и просто, ведь тогда Вы можете работать где угодно. Но по этим же причинам, ноутбук – это хорошая приманка для воров или Вы сами можете его потерять. Часто «лептопы» носят в сумках, а их легко стянуть с плеча на улице. Или же — забыть ноутбук в парке на лавочке, когда Вы с друзьями собрались компанией и в разговорах забыли о нем. И что потом делать?

Как найти потерянный или украденный ноутбук?

Во-первых, нужно обращаться в милицию. Они могут не особо Вам помогать или искать вора, но тогда у Вас будет чувство, что Вы сделали все, что могли. К тому же, они могут все-таки проверить ломбарды. А сам ноутбук могут принести в милицию не воры, а те, кто нашел его в том самом парке.

Во-вторых, не нужно полностью надеяться на наших защитников. Вы можете сами обезопасить себя и свой ноутбук заранее. Уже есть специальные программы, которые помогут скачать информацию удаленно, а также найти сам ноутбук.

Основные ошибки при поиске пропавшего ноутбука

В ноутбуках, за единственным исключением, нет ни одного индикатора, который будет постоянным и по которому можно его найти или определить местонахождение. Такая система сработает с мобильным телефоном, но не ноутбуком. И это еще одна причина, почему маловероятно, что милиция Вам поможет. Если же им принесут какой-то ноутбук, а Вы оставили серийный номер своего, то тогда его смогут опознать, но не найти «лептоп» удаленно.

Вы не сможете найти потерянный или украденный ноутбук при помощи IP-адреса. Большинству ноутбуков его присваивает интернет-провайдер и происходит это не целенаправленно. То есть, сам провайдер закупает кучу адресов и при подключении к сети Вам выпадает любой из них. Он не будет одним и тем же. Особенно, если ноутбук поменял местонахождение и того, кто раздает Интернет.

Вы можете подать запрос к провайдеру, чтобы он выдал Вам всю информацию и IP-адреса Вашего ноутбука. И он же может найти его нынешнее месторасположение. Но в большинстве случаев этот способ не подействует по причинам, наведенным выше.

Существуют во всех ноутбуках еще и МАС-адреса сетевых адаптеров, это и есть тот постоянный индикатор. Но если Вы его не знаете заранее, а самого ноутбука на руках не имеете, то он совершенно бесполезен, так как без самого адреса Вы ничего не узнаете.

Реальный способ найти потерянный или украденный ноутбук

В некоторых, очень и очень немногих, ноутбуках установлен GPS-навигатор, по которому легко определить местонахождение. Поэтому, если Вам очень повезет, то Ваш ноутбук именно тот, на который его установили. Но если модель довольно старая, то маловероятно, что GPS там есть.

Сейчас практически на всех ноутбуках установлена в BIOS программа Сomputrace, которая запускается при включении и имеет функцию передачи данных удаленно с компьютера. Если Вы потеряете свой «лептоп», а в нем стоит такая программа, то нужно связаться с компанией, которая ставит их, и Вам за определенное время выдадут всю информацию. Список ноутбуков, в которых установлена программа, Вы можете найти в сети.

Это самый главный и простой способ, если Вы не позаботились заранее о том, чтобы на компьютере было установлено специальное программное обеспечение от воров.

Как обезопасить свой ноутбук?

Самое главное — это внимательно за ним следить и, по возможности, не выносить его лишний раз на улицу, где его легче украсть, а также смотрить за безопасностью дома. Если же не помогло, то найти потерянный или украденный ноутбук помогут разные специальные программы. Установите их заблаговременно на ноутбук. Это могут быть:

— TeamViewer . Почти то же самое. С помощью пароля и логина — вытягивать информацию удаленно с компьютера. Главное, чтобы он был в сети.

— Зашифруйте данные, которые очень важны для Вас, а также установите специальные пароли на большинство таких файлов. Тогда похититель может решить, что Ваш компьютер легче будет вернуть Вам же (если Вы вешали объявления), чем мучиться с дешифровкой.

Если я правильно понимаю, IP — адрес устанавливает Windows. По нему и можно найти комп если пользователь выходит в интернет. Но если сменить (переустановить Windows) то и IP — адрес поменяется. Еще есть проги, меняющие адреса, плавающие адреса, прокси и много всего. Что же касается заводского номера производителя — он вообще нигде не регистрируется, кроме как на сервисном центре по приходе партий товара на реализацию в определенную страну. Если партия «белая»!! А вот если это «серый» приход, что бывает гораздо чаще, то и в сервисном центре номера не прописаны. У сервисных центров есть сайт, где выкладывают ворованные номера, для внутреннего пользования, чтоб не чинить и не попадаться. Но найти этот сайт может только мастер — сотрудник сервисного центра. Так у ремонтников сотовых телефонов дела обстоят. Если Ваш ноут кто то купит и вдруг в ремонт понесет — номер всплывет. Да и то не факт. А уж о том, что его в органы сообщат — речь не идет, мне кажется. В общем — до свидания ноутбук… У нас на работе 4 ноута сперли и тишина…

★★★★★★★★★★

Заводской номер ноутбука Вам поможет только для внешней идентификации машины, написания заявления в милицию и это все.

По интернет Вы ничего не сможете выяснить по этому номеру. И потом, этот номер уничтожается злоумышленниками — затирается на задней поверхности ноутбука, так что только если Вы уверены по каким-то интуитивным ощущениям, что это Ваш ноутбук — Вы сможете его проверить, включив в сеть. Иначе — по внешним признакам никак.

Существует простая, но эффективная защита от «угона» ноутбука — те же замки кенсингтона, представляющие собой стальной тросик, втыкающийся в отверстие ноутбука и закрывающийся на замок вокруг, например, трубы отопления.

Все зависит от провайдера динамический или статический IP-адрес использует провайдер, IP можно изменить в самой винде. Следующее мак-адрес этот адрес сложней поменять но есть куча програм меняющие его. Для справки MAC-адрес это » Уникальный идентификатор твоей сетевой карты. узнать можно в биосе если встроенная » Но к сожалению ты его тоже не знаешь, да и искать прийдется через провайдеров если ты не хак!!! Одним словом сочувствую.

Единственный способ что-то попробовать сделать, это обратится к вашему провайдеру(с бутылкой коньяка), рассказать проблему и попросить «последить» за своим аккаундом. Но, думаю, врятли они будут этим заниматься, да и очень мало вероятно что это принесёт какую-либо пользу. Любая деятельность «слежения» будет противозаконной.

Наверно запоздал с ответом, но возможно кому-то поможет. У каждой сетевой карты есть МАК адресс -это как IME мобилки, звоните своему инет провайдеру просите свой МАК они 100 пудово его знают, МАК на ноуте поменять не реально и найти его можно даж спустя пару лет если он в сети обьявится. И компутерщик с мозгами нужен,чтоб сказал где этот комп теперь обитает.

Все чаще и чаще в России и в других странах происходят кражи. Воры забирают все, что могут. И гаджеты в первую очередь. Поэтому многие интересуются, как найти украденный ноутбук. Какие варианты развития событий можно предположить? Пользователи предлагают несколько решений поставленной задачи. Каждый имеет право выбрать тот способ обнаружения, который кажется ему наиболее эффективным. Тем не менее стоит отметить: ни один подход не дает 100% гарантии на успех. Поэтому многие рекомендуют использовать сочетание разнообразных методов поиска украденного гаджета. Тогда шанс на благоприятный расклад увеличивается в несколько раз.

Заявление и описание

Можно ли найти украденный ноутбук? Вообще, да. Но сделать это весьма проблематично. Особенно если украли гаджет с документами. Как действовать в таком случае?

Первый и наиболее логичный шаг — обращение с соответствующим Там придется доказать, что заявитель является истинным владельцем ноутбука. Далее требуется описать гаджет. По внешним признакам полиция будет искать пропажу. Правда, как показывает практика, довольно часто подобный прием не заканчивается успешно. Исключение — это если вора поймали по горячим следам и очень быстро.

Дело все в том, что украденные гаджеты стараются продать как можно скорее. Порой даже не включая их. Из-за этого поиск ноутбуков и телефонов через правоохранительные органы хотя и имеет место, но в реальной жизни успеха добиться крайне трудно.

Адрес-идентификатор

К счастью, существует еще несколько вариантов развития событий. Можно попытаться найти украденный ноутбук по МАК-адресу. У каждого гаджета есть так называемый серийный номер, как у телефона. С его помощью можно определить местоположение устройства, если оно было включено. Еще лучше — когда гаджет используется на протяжении некоторого времени.

Для того чтобы по MAC-адресу сетевого адаптера отыскать похищенный ноутбук, требуется обратиться в правоохранительные органы. Они смогут поискать после подачи заявления установленного образца указанное устройство. Но, как показывает практика, МАК-адрес обычно оказывается бесполезным. Уникального на ноутбуках не предусмотрено. Поэтому надеяться на успех не стоит. Лучше поискать иные способы ответа на вопрос о том, как найти украденный ноутбук.

Черный рынок

Следующий вариант имеет больший успех, но он, как правило, на практике встречается крайне редко. Стоит обратиться на Именно здесь покупают и продают краденые вещи. Причем гаджетов здесь не так мало, как кажется. Основные продажи на черных рынках — это сбыт телефонов, фотоаппаратов и лэптопов.

Соответственно, именно сюда требуется обратиться за помощью, когда у человека украли ноутбук. Как его можно найти? Продавцам на черных рынках и перекупщикам предложить хорошее вознаграждение за возврат гаджета владельцу. Скорее всего, договориться получится. И перекупщики с огромным удовольствием возвратят краденное владельцу.

Чтобы не столкнуться с обманом, рекомендуется сообщить основные характеристики гаджета, а также серийный номер устройства потенциальному покупателю. Основная проблема — перекупщиков много. И мест сбыта краденных товаров — тоже. Поэтому придется изрядно постараться, чтобы воплотить задумку в жизнь. Скорее всего, самостоятельно через черные рынки отыскать устройство не выйдет. Только если город маленький, и мест, где вор способен перепродать лэптоп, мало. Но сбрасывать со счетов такой прием не стоит. Он может оказаться весьма действенным. Впрочем, как и все остальные советы.

На живца

Как найти украденный ноутбук? Чтобы воплотить задумку в жизнь, пользователь должен заранее перестраховаться. Как именно? Можно подготовить нехитрую схему. Пользователь создает несколько удаленных соединений подключения к сети, вводит в соответствующие поля данные, а затем нажимает на кнопку «Сохранить пароль». Фактически при попытке подключения вор будет работать в интернете за чужой счет. Это хорошая приманка!

Именно такой способ станет хорошим ответом на вопрос о том, как найти украденный ноутбук. При обнаружении возможности бесплатной работы в сети вор, скорее всего, опробует такой бонус. Можно просто позвонить своему провайдеру и узнать, откуда произошло подключение. С полученными данными рекомендуется обратиться в милицию. Далее по указанному адресу отслеживается гаджет. Ничего сложного. На удивление данный метод работает очень хорошо.

«Жучок»

Что еще можно предложить? Существует специальная программа, помогающая найти украденный ноутбук. Например, можно загрузить себе на компьютер приложение под названием «Магический маяк». Принцип работы ее предельно прост: устанавливается, шифруется и позволяет отследить компьютер по IP-адресу.

Преимущество заключается в том, что от глаз обычного пользователя она скрыта. Воры, которые обладают исключительной сообразительностью, на живца не попадутся. И, скорее всего, просто переустановят операционную систему. Но «жучок» при этом все равно будет работать. Чтобы избавиться от него, придется полностью отформатировать жесткий диск. Поэтому, чтобы подстраховаться и в случае чего отыскать украденный лэптоп, стоит заранее установить специализированную программу на жесткий диск.

Далее можно будет посредством специальной системы (сайта программы) проверить местоположение устройства по IP-адресу. Соответственно, ноутбук будет обнаружен. Это довольно распространенный прием, который зачастую используется в ФСБ. Он эффективен, но в России им мало кто пользуется. Ведь подобные программы редко устанавливаются на компьютер заранее.

Номер устройства

Некоторые интересуются, как найти украденный ноутбук по Сделать это не так просто, как кажется. Ведь, как уже было сказано, отследить устройство стандартными способами (как, к примеру, смартфон), не получится. С высокой долей вероятности можно рассчитывать на провал.

По серийному номеру можно осуществить проверку посредством интернета. В сети существуют разнообразные сервисы, предлагающие поиск гаджетов по тем или иным данным. В действительности большинство из них — это простой развод доверчивых пользователей на деньги. Поэтому, если человек задумался, как найти украденный ноутбук через интернет, стоит подготовиться к тому, что большинство предложенных сайтов и средств — это мошенничество. Но можно обратиться к более-менее проверенным хостингам. Например, к Prey.

Соответственно, по серийному номеру обнаружить лэптоп практически невозможно. И поиск устройства посредством Всемирной паутины — это не что иное, как чисто теоретическая версия.

GPS

Какие еще советы могут помочь? В некоторых ноутбуках установлен встроенный GPS-навигатор. Он позволяет по серийному номеру или IP-адресу без особых проблем отследить местоположение включенного устройства. Наиболее верный способ поиска.

Тем не менее GPS-навигация — это для современных ноутбуков огромная редкость. Воплотить задумку в жизнь получится только тогда, когда компьютер изначально обладает подобной функцией. Соответственно, еще до начала поиска необходимо узнать, оснащен ли гаджет «ДжиПиЭс»-навигацией.

К слову, если такая возможность имеет место, то даже в полиции гражданину без особых проблем помогут. Достаточно будет сообщить IP или серийный номер устройства. Спустя некоторое время, если компьютер включался, соответствующая информация будет проверена. И вора смогут поймать, а гаджет вернуть владельцу.

BIOS

Как можно отыскать ноутбук, который был украден? Современные гаджеты обнаружить проще, чем кажется. Хотя некоторые усилия придется приложить. Как найти украденный ноутбук ASUS или любой другой?

Стоит заранее узнать об устройстве системы BIOS. Дело все в том, что сейчас на многих компьютерах в «БИОСе» автоматически запускается программа под названием Computrace. Она высылает данные о местоположении, а также передает данные с компьютера пользователя удаленно в специальную базу.

Если тот или иной ноутбук оснащен указанной утилитой, пользователь должен связаться с компанией, которая изначально устанавливает Computrace на компьютеры. За некоторую плату (официально) владельцу ноутбука сообщат, где находится соответствующий гаджет. Проблема состоит в том, что нередко воры просто не включают то, что украли. А значит, обнаружить лэптоп не получится таким образом. Да и отыскать компанию, которая устанавливает на ПК Computrace, тоже не так-то просто.

Выводы

Какие можно сделать выводы из всего ранее сказанного? Поиск украденного ноутбука — задача не из простых. Как показывает практика, если заранее не побеспокоиться о безопасности устройства, можно забыть о том, что его смогут отыскать. Чаще всего вернуть лэптоп не удается.

Стоит учитывать: если ноутбук не включен, то найти его на практике почти невозможно. Все методы работают исключительно с включенными гаджетами. Сильно рассчитывать на успех не нужно. Отыскать телефон гораздо проще, чем ноутбук. И об этом следует помнить.

ты говоришь про ноут?

просто есть такая фишка в марке тошиба там есть свой код… все это дело регистрируешь на сайте…. и если украли ноут то найти его реально!

а вот про другие марки я не знаю увы!

да хрен ты что найдешь, заниматься кодами никто не будет, тут только на ментов надеяться можно, может они когда отыщут, или сам пройдись по сомнительным местам, в основном воруют черные и они продают сразу

можно ли найти компьютер по документам? у знакомого украли компьютер, он его сам собирал, документы есть только на корпус, дисковод и материнскую плату ASUS, там указан заводской номер материнской платы, можно ли както найти компьютер? телефоны же както находят

Теоретически, зная сериальный номер материнской платы, можно пробить через производителя МАК адрес её сетевой карты, а потом (тоже теоретически) дать спецзаказ всем провайдерам в Вашем городе, чтобы они по фильтру отследили сетевую активность именно с указанного Вами МАК адреса. Но практически, как сами понимаете, никто этого делать не станет.

теоритически это возможно, практически же намного проще купить новый комп

телефоны отправляют IMEI оператору при соединении. комп же ничего такого не делает

надо облазить все квартиры в твоём городе. Ищи. Кто ищет тот всегда найдёт

Конечно можно.Только никто этим заниматься не будет

Ну если у вас есть знакомые в ФСБ то они могут вычислить этот комп. Если на нем в итернет выйдут.

ты что собрался искать иголку в стоге сена!

Вопрос про компьютер Вот если украли мобильник,его можно найти по ID .А если украли комп или ноутбук,можно его как то вычислить или найти?

Подать заявление в райотдел милиции, или как она там счас, и приложить к нему чек, что ты купил, и гарантийку, на ней продавцы отмечают серийные номера комплектующих или ноутов и тд. Серийные номера уникальны у каждого производителя. По ним и ищут. Шансов очень мало. Машины например на виду и ездят, а компы дома стоят.

Нет) Мобильник можно найти так как он в любом случае (99%) зарегистрируется у оператора мобильной связи, где биллинговая система запишет Имей. Комп и ноут такого врядли смогут сделать)

удача большая должна быть

Только по лицензионному ключу на этикетке днища, и то искать придется вручную…

некоторые заранее ставят программы для удаленного доступа. Если с потерянного ноута зайдут в интернет — к нему можно будет незаметно подключиться и узнать инфу, которая поможет вернуть ноут.

На ютубе где-то есть видео как хакер поиздевался над вором.

Серийник есть на всех деталях, и на документах он прописан тоже.

Однако, если не понесут в скупку шансов никаких.

Можно ПАРЕНЬ! Все МОЖНО!!! При желании!! Только с технической точки зрения-не множко сложновато!А нашим «Любим Ментам»-не по зубам!! Да и зачем?? Гораздо проще пошарить в карманах у»»Пьяни»Ч

Вопрос как найти украденный у меня компьютер, милиция не может найти?

Не знаю в каком отделе «К» вы были…

Но при первом выходе в интернет местонахождение компьютера устанавливается с погрешностью в 5 метров в любой точке земного шара. Технические средства это позволяют, и это законно поскольку когда пишете заявление вы уполномачиваете ОВД проводить разыскные мероприятия по Вашей собственности и собирать о ней информацию.

Проще купить новый.

Никак вроде.

как найти украденный компьютер?

ПО номеру на плате

нужно провести комплекс оперативных мероприятий: Опросить возможных свидетелей, проверить круг знакомст пострадавшего, проверить все окрестные ломбарды на предмет поступления похожей техники.

если документы есть на комп и знаешь где и у кого искать то можно… а так ищи свищи…

Представьте себе, что у вас украли ваш ноутбук. Для того, кто занимается шпионажем на расстоянии, было бы не так сложно вернуть его обратно.

Стоит только и установить на свой ноутбук программу-кейлоггер NeoSpy

, и включить отправку отчетов на e-mail. После этого даже если ваш ноутбук украдут, то вы будете получать всю информацию о новом владельце компьютера и сможете без труда найти его.

Клер Флинер, главный консультант информационного отдела InterLogic получил возможность установить шпионаж на расстоянии

, благодаря краже одного ноутбука.

Флинер сыграл важную роль в расследовании, которое привело к возврату ноутбука его владельцу. Он следил за работой пользователя компьютера в течении двух недель с помощью удаленного программного обеспечения и пользовался информацией в рамках закона в Омахе, штате Невада.

История, которую нам поведал Флинер на этой неделе, началась в мае. Кто-то разбил стекло машины одного из служащих, работающих на одного из клиентов InterLogic и украл ноутбук.В нем служащий хранил всю информацию, касающуюся работы в компании.

Прошло несколько месяцев, прежде чем кто-то догадался использовать технологию программного шпионажа для того, чтобы на расстоянии и помочь его вернуть.

Технология слежения позволяет получать мгновенные показатели из удаленных компьютеров и может использоваться для установки паролей, звуковых записей и изображений с камеры.

Флинер основывался только на сигналы, которые были получены каждые 5 — 10 секунд, чтобы увидеть, кто пользовался компьютером. За короткое время он узнал имя, адрес и другую щепетильную информацию, касающуюся мужчины, который пользовался компьютером. Всю эту информацию можно получить с помощью программы NeoSpy

. Флинер специально не называет имён, чтобы не обвинить никого в воровстве, так как отсутствуют доказательства. Как выяснилось, мужчина посещал Facebook (аналог vkontakte.ru), My Space и другие социальные сети. Для поиска информации обычно пользовался Google. В основном интересовался запчастями для автомобилей. Смотрел порно и занимался пиратским переписыванием DVD, в том числе «Гарри Поттера». Заходил в интернет обычно вечером с субботы на воскресенье, никогда во вторник.

Бенжамин Лавалли, главный инженер в Kaseya, предположил, что, посмотрев вблизи Wi-Fi места доступа и проследив по on-line карте, смог бы попытаться найти точное месторасположение украденного ноутбука. Посмотрев каталог Wi-Fi мест доступа Лавалли нашел, что несколько интересующих его компаний и торговых точек были расположены вокруг одного гостиничного комплекса. После этого он запросил информацию через карту Google о расположении торговых точек в непосредственной близости. Таким образом, круг сомкнулся в одном месте на расстоянии 20 км от места кражи. Еще одним движением мыши Лавалли убедился, что компьютер находился в одном из автомагазинов у бензоколонки, где человек иногда пользовался им во время работы.

В среду вечером, примерно спустя две недели после начала расследования, люди шерифа посетили данный магазин и удостоверились в наличии там переносного компьютера.

«У него было неопровержимое алиби», — сказал Флиннер, объясняя почему пользователь компьютера не был задержан. Мужчина заявил, что купил ноутбук у одного из своих клиентов за 500 долларов и не знал, что тот был краденым.

Несмотря на то, что деньги были утеряны, мужчина безоговорочно согласился возвратить компьютер.