Время на прочтение

7 мин

Количество просмотров 20K

Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО.

Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в организации необходимо следовать корпоративному плану реагирования на инциденты.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

AutoRuns: основы

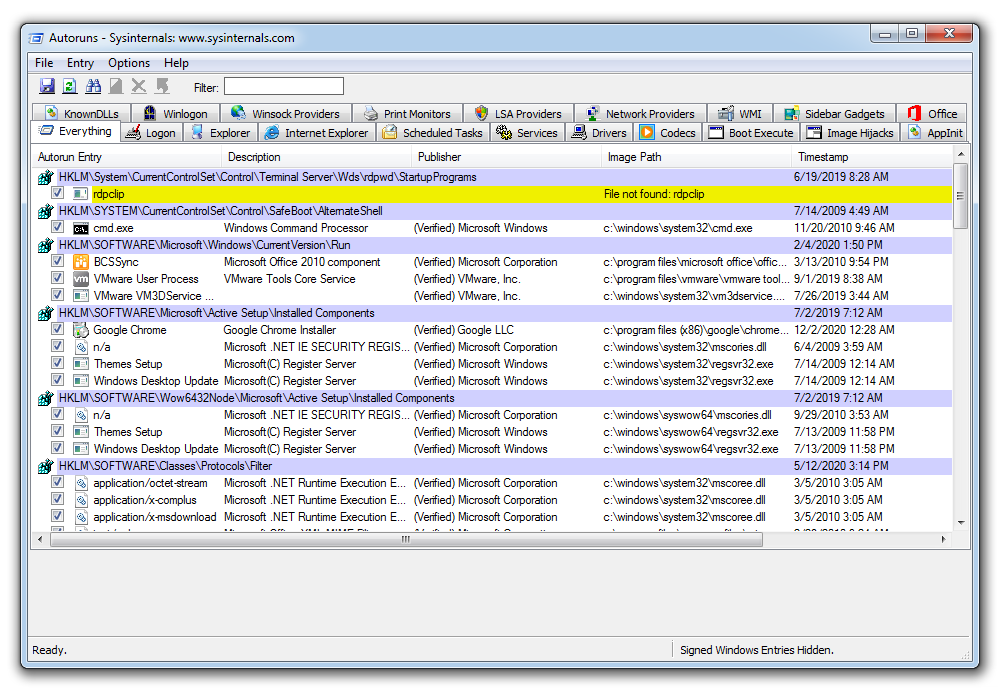

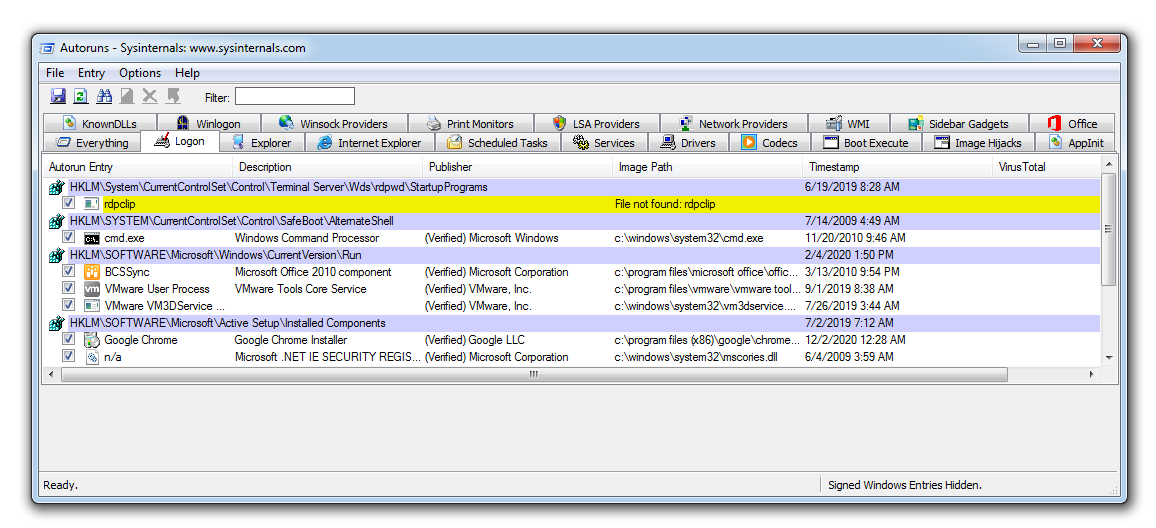

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

-

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

-

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

-

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

-

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

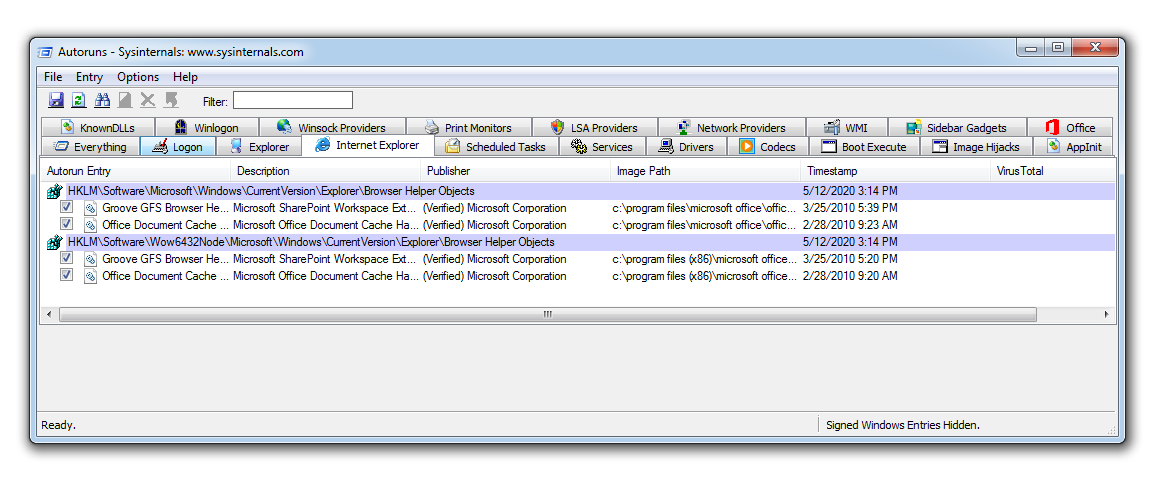

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Как использовать AutoRuns для выявления подозрительного программного обеспечения

Теперь мы хорошо представляем, что может обнаружить AutoRuns, однако на всех скриншотах выше показаны исключительно записи исключительно легитимного программного обеспечения. Как мы узнаем, является ли программа, указанная в AutoRuns, надежной или требующей дополнительной проверки (в частности, вредоносным ПО)?

На изображении выше мы видим, что во вкладке Logon показан созданный ключ запуска для файла ARP Service (выделено красным), который можно найти в следующем месте в реестре:

HKLMSoftwareMicrosoftWindowsCurrentVersionRun

Это распространенный механизм персистентности, используемый вредоносными программами для «выживания» после перезагрузки. Также мы видим пустые ячейки в столбцах Description (описание) и Publisher (издатель). Само по себе отсутствие описания не означает, что файл является вредоносным, а вот отсутствие подписи и издателя являются поводом для расследования.

В столбце Image Path (путь к образу) можно увидеть место установки программы. В данном случае путь таков: program filesarp servicearpsv.exe.

Поиск этого пути в Google выдает всего два результата, что вызывает сомнения в легитимности программного обеспечения.

Во вкладке запланированных задач также можно увидеть увидеть две строки, относящиеся к программному обеспечению ARP Service, на которое мы обратили внимание.

Нажав правой кнопкой мыши на интересующий файл, мы можем отправить его на сайт virustotal.com. Virustotal — это база данных вредоносных программ, в которой можно узнать о том, признан ли конкретный файл вредоносным разными поставщиками антивирусов.

После отправки файла в столбце Virus Total (общее количество вирусов) будет показано, сколько поставщиков антивирусов классифицировали данный файл как вредоносный. На изображении ниже видно, что 55 из 76 поставщиков определили этот файл как вредоносный.

Вот несколько основных советов по выявлению вредоносного ПО с помощью AutoRuns:

-

Google — ваш друг! В случае малейших сомнений выполните в Google поиск имени файла и его местоположения. Задайте себе вопрос: легитимное ли это ПО и в правильном ли месте оно находится?

-

Проверьте описание на наличие контрольных признаков (например, грамматические ошибки или предположительно случайно сгенерированный текст — это может указывать на то, что AutoRuns обнаружил программное обеспечение, требующее детального изучения.

-

Ищите временные папки. Вредоносные программы часто устанавливаются во временные папки файловой системы. Если у вас есть программа, которая запускается при загрузке устройства, почему она находится во временной папке?

-

Определите хеш файла и перейдите на сайт virustotal.com. Если вредоносное ПО было установлено от имени администратора, оно может храниться где угодно на диске. Убедитесь, что файл является вредоносным, на virustotal.

Как использовать AutoRuns для удаления вредоносных программ

Во-первых, убедитесь, что вирус запущен на вашем устройстве. Для этого можно открыть диспетчер задач, однако мы рекомендуем использовать Process Hacker — один из инструментов для анализа вредоносных программ. После загрузки нажмите правой кнопкой мыши на значок на рабочем столе и выберите «Запуск от имени администратора».

После запуска Process Hacker можно найти вредоносное ПО, запущенное на устройстве.

Нажав на название вредоносной программы правой кнопкой мыши, мы можем найти файл на диске, выбрав Open file location (открыть расположение файла).

После этого в проводнике Windows будет открыта папка с данным файлом.

Перетащив файл в такой инструмент, как PeStudio, мы можем получить хеш файла.

Bf48a5558c8d2b44a37e66390494d08e

Переход на virustotal и определение хеша покажет, что это RAT (троян удаленного доступа), известный под именем Nanocore.

Чтобы остановить выполнение вредоносной программы, нажмите правой кнопкой мыши на соответствующее имя процесса и выберите «Завершить».

После этого AutoRuns позволяет удалить механизмы персистенции, используемые для запуска вредоносного ПО.

Теперь вирус можно удалить из проводника Windows.

Советы по использованию AutoRuns от Sysinternals

Мы не рекомендуем использовать AutoRuns в качестве единственной формы обнаружения и удаления вредоносного программного обеспечения. Если вы выявили и удалили вредоносную программу с помощью описанных методов, стоит принять во внимание следующее:

Имеются ли у вас резервные копии файлов и данных? Если ваше устройство взломали, высока вероятность того, что на нем могут находиться другие вредоносные программы. Наличие резервных копий гарантирует возможность восстановления данных устройства, что дает уверенность в полном устранении последствий вторжения.

Какое антивирусное ПО у вас установлено? Если у вас установлен антивирус, но ваше устройство по-прежнему инфицировано, значит, ваши механизмы безопасности не сработали и, возможно, пришло время инвестировать в более надежную систему защиты данных.

Используйте функцию сравнения AutoRuns, чтобы упростить проверку на наличие нежелательного программного обеспечения, которое продолжает действовать на вашем устройстве. Для этого нужно запустить AutoRuns на неинфицированном устройстве, выбрать File (файл) и Save (сохранить).

Результаты будут сохранены в виде файла файл AutoRuns Data с расширением .arn’AutoRuns. В примере ниже я сохранил результаты как файл с именем clean.

Теперь вы можете сравнить эти результатами с результатами будущих проверок с помощью AutoRuns. Для этого выберите File (файл), а затем Compare (сравнить).

В примере ниже мы выбираем результаты, сохраненные в файле clean.

После этого AutoRuns будет показывать только новое ПО с механизмом персистенции. Это позволяет исключить легитимные программы, установленные на неинфицированном устройстве.

Чаще всего AutoRuns используется для выявления вредоносных программ, однако в этой статье мы продемонстрировали, как этот инструмент может обнаруживать разные способы, с помощью которых вредоносное ПО пытается продолжить работу на вашем устройстве.

Еще одной привлекательной характеристикой AutoRuns является цена! Есть множество бесплатных инструментов, которые могут помочь вам выполнить не только проверку на наличие вредоносных программ, но и ряд задач системного администрирования, поэтому обязательно прочитайте эту статью, где рассказывается о 21 бесплатном инструменте, которые должен знать каждый системный администратор.

Если угроза того, что вредоносное ПО остается незамеченным в вашей организации, является для вас актуальной, посмотрите, как мы останавливаем кибератаки, а также демонстрацию наших методов реагирования на угрозы.

Как найти вирус и обезвредить его, без антивируса?

Думаете найти вирус и избавиться от него можно только с антиврусом? А вот нет уж. Сейчас опишу вам как можно избавиться от него имея прямые руки. Будем использовать программу для поиска файлов по различным параметрам.

Для начала нужно понять что такое вирус.

Вирус — это исполняемый файл. Т.е. он имеет расширение exe или dll (очень редко). Если подумать логически, то в процессе работы за компьютером такие файлы не создаются случайным образом. Конечно, если Вы не скачали с интернета установочный файл программы или не скопировали что-то с таким расширением. Но Вы же об этом знаете и помните, а вирусы работают втихаря.

Итак, рассуждая дальше можно придти к такому выводу, что если у Вас и появилось подозрение о вирусе, то нужно искать файлы с нужным разрешением (exe или dll) по его дате создания.

Осталось только найти. В этом вам поможет бесплатная портабельная утилита SearchMyFiles. Будем её использовать не по прямому значению, а только использовать её возможность поиска по дате и времени.

Изначально окно поиска представляет собой такой вид:

Итак:

— указываем папки, где следует искать (обычно это системный диск полностью).

— указываем маску для файлов (*.exe;*.dll).

— указываем время файла. Если вы знаете время, когда вирус был обнаружен, то можете указать его. Там много всяких параметров. Я же рекомендую указать либо за Вчера, либо указать интервал с какого по какое число. Можно указать как доступ, так и создание.

Данный способ подойдет более опытным и продвинутым пользователям, которые знают названия файлов.

Ещё этот метод поиска вирусов хорош тем, что не зависит от актуальности Базы Данных антивируса.

Ну а если учитывать что эта программа не требует установки, то сами можете представить насколько она полезна.

Например, заблокировался компьютер СМС вымогателем или блокиратором windows. А вы загружаетесь с Live CD, вставляете флешку с этой прогой, находите exe`шник с вирусом и спокойно удаляете. Вот так всё просто =)

Кстати, не забудьте почистить реестр после того, как нашли вирус без антивируса.

Источник

Как без антивируса найти и удалить вирус на ноутбуке или ПК?

Поиском и удалением вирусов на ПК, ноутбуках и даже сайтах, я занимаюсь уже очень много лет, поэтому чтобы найти вирус в системе, не обязательно использовать программное обеспечение, хотя иногда без него не обойтись.

Сегодня я хочу рассказать как можно найти подозрительные программы (вирус или троян) с помощью обычных встроенных утилит Windows. В этой статье не будет разговоров о том как установить антивирус, и выполнить поиск с помощью программного обеспечения, на моём сайте и так много подобных тем.

Этот вариант не гарантирует полного очищения ноутбука или ПК от вирусов, но буквально за несколько минут даст понять есть ли в самой системе нежелательное программное обеспечение, которое мешает работе вашему компьютеру.

1. Системная папка Windows и основная папка системного диска (Диск C:/)

2. Временные файлы браузера и Windows

3. Папка для загрузки файлов в браузере

4. Корзина

5. Файлы восстановления системы

Как узнать есть ли вирус в системе?

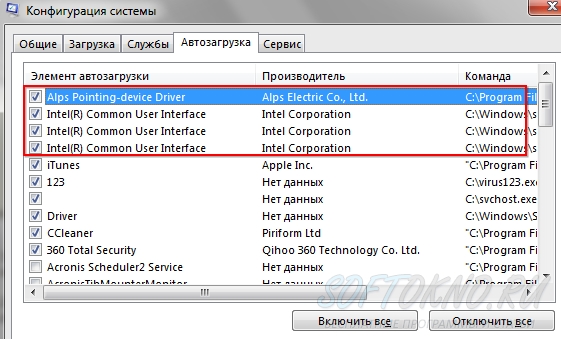

Первый и самый главный способ узнать о наличие вирусов в системе, посмотреть, что именно загружается вместе с запуском Windows. Всё правильно — это Автозагрузка. Причём автозагрузка в Windows бывает двух типов, это автозагрузка приложений из реестра, вторая- загрузка приложений из папки Автозагрузка.

Элементы автозагрузки

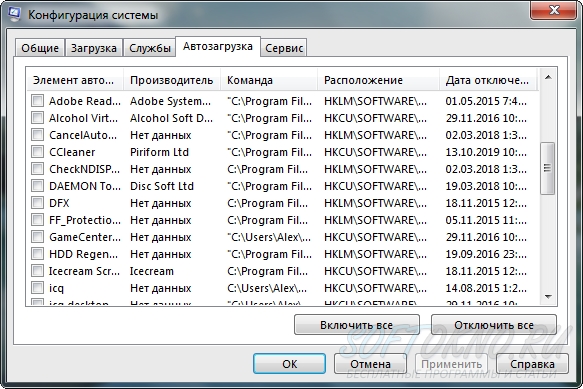

В Windows 7, посмотреть элементы автозагрузки можно с помощью утилиты msconfig. Для её запуска необходимо с помощью сочетаний клавиш WIN+R, открыть консоль выполнить.

В консоли пишем команду msconfig, а в новом окне выбираем вкладку Автозагрузка.

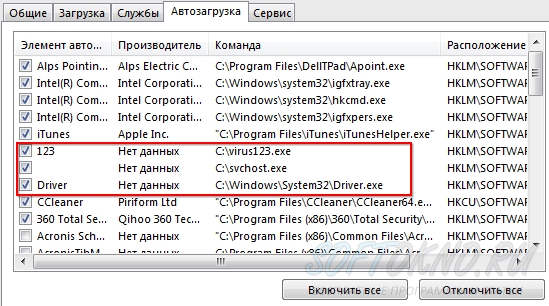

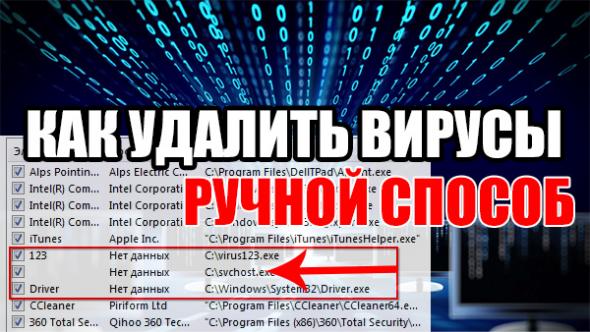

Теперь давайте внимательно посмотрим на элементы (программы), отмеченные галочкой. Ничего не смущает? Мне пришлось самостоятельно имитировать работу вируса, и тем самым мы можем увидеть несколько приложений, которые явно не являются безопасным программным обеспечением.

Как определить что это вирус?

1. Начнём с того , что каждое приложение имеет логическое название: superpuper.exe,trojan123.exe,123.exe, svchost.exe,A12312312.exe,autorun.bat — это точно вирус!

2. Обратите внимание на производителя программы, если в данной ячейке «Нет данных», это не значит , что это вирус. Вредоносное ПО, устанавливает производителя, например Microsoft, но может этого и не делать. Поэтому нужно смотреть на название, и производителя одновременно.

3. Программное обеспечение устанавливается в соответствующую папку, в моём случае это папка C:/Program Files/Название программы

4. Драйвера устанавливаются в папку C:/Windows/System32

Что мы видим на данный момент в автозагрузке, есть 3 подозрительных файла:

- 123 — 123.exe

- Пустое значение — svchost.exe

- Driver.exe

Первые два сразу можно отнести к вирусам! Почему?

- Во-первых отсутствует название программы. 123 — таких программ не существует в природе.

- Во-вторых отсутствует разработчик.

- В третьих, файл размещается в главной папке диска C:/, вместо Program Files

- У одного из файлов не указано название элемента автозагрузки

Так же обратите внимание на файл svchost.exe, он действительно есть в системе Windows, но по умолчанию располагается в папке C:/Windows/system32. Очень часто вирус шифруется под этим именем, но лежит совершенно в другой папке.

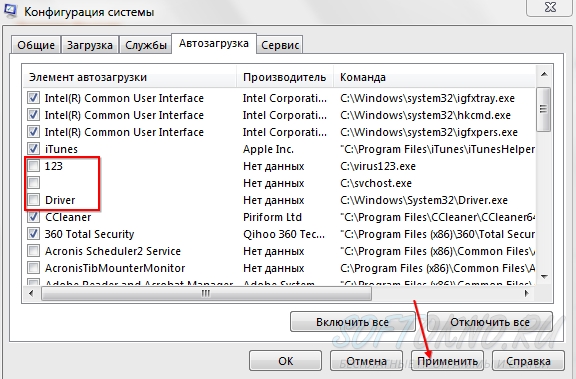

Во-первых нужно убрать галочки с этих файлов, и нажать кнопку применить (компьютер не перегружать,даже после запроса)

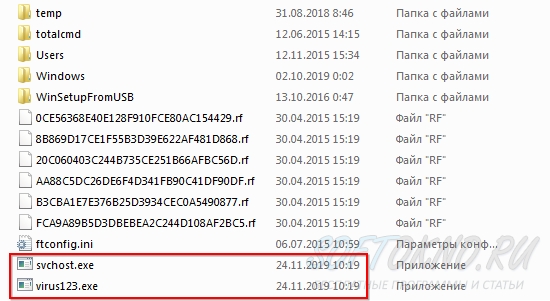

Во-вторых нужно удалить данные файлы, для этого ищем их на диске. В моём случае два вируса лежат на диске C:/

Выделяем их мышкой, и удаляем

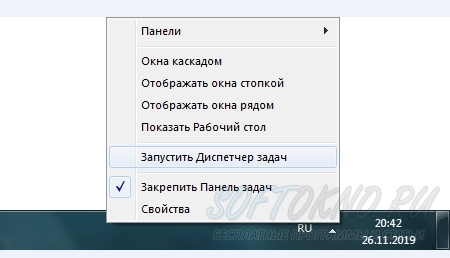

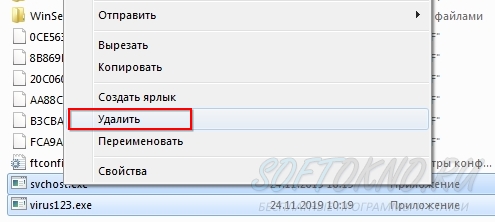

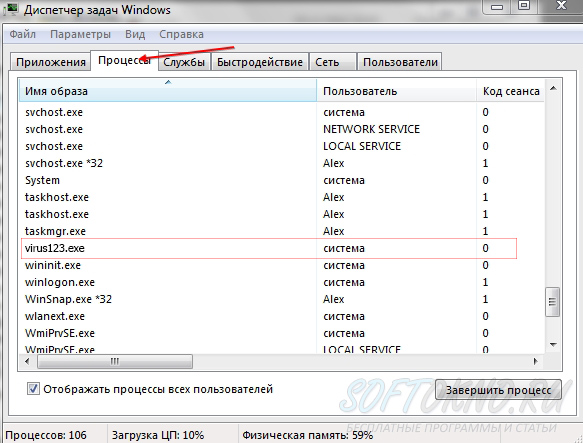

Если файлы не удаляются, скорее всего они висят в процессах, т.е на данный момент находятся в рабочем состояние. Как узнать? В диспетчере задач, есть вкладка «Процессы», переходим в неё, и ищем название вредоносного ПО, в моём случае не удаляется файл virus123.exe

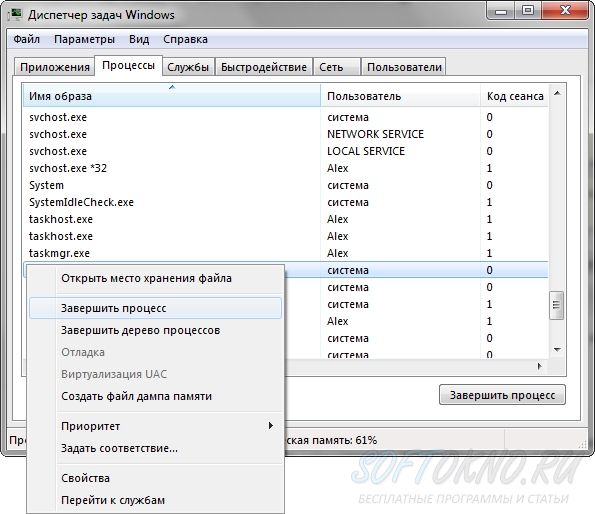

Файл Virus123.exe висит в процессах, поэтому он не удаляется. Для того чтобы снять процесс, жмём правой кнопкой мыши по названию файла, и выбираем в меню «Завершить процесс».

Затем удаляем файл на диске. Если же файл по прежнему не удаляется, значит после его завершения, он автоматически запускается и опять висит в процессах.

Для его удаления понадобится действовать очень быстро, снять процесс, и сразу же попытаться удалить файл на диске. Раньше у меня без проблем получалось выполнить данное действие.

Файл Driver.exe в Автозагрузке.

Я не забыл про этот файл, он расположен в системной папке Windows, и на первый взгляд можно перепутать его с каким-нибудь драйвером для оборудования. На самом деле это ни так. Дело в том, что основная часть драйверов не прописываются в автозагрузку, и подгружаются ещё до загрузки оболочки Windows.

У файла Driver.exe «нет данных» от производителя, да и название файла очень странное. Достаточно сравнить с драйверами компании Intel, и Alp Electric. Есть чёткое название, а так же данные производителя.

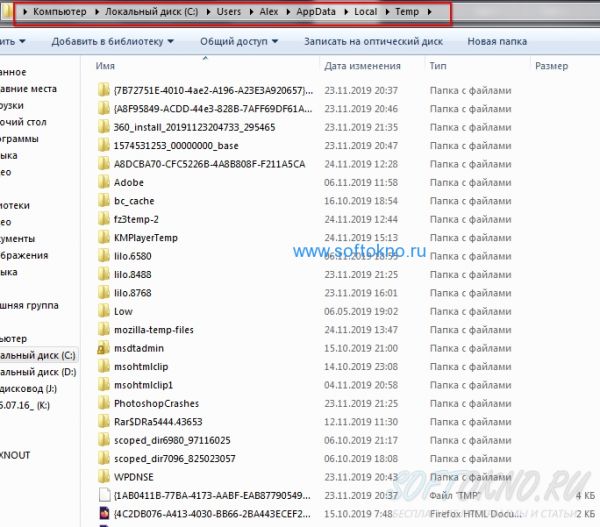

Вирусы в папке временных файлов

Временные файлы можно поделить на две части:

1. Временные файлы прикладного программного обеспечения

2. Временные файлы браузера (Chrome,Firefox,Yandex и т.д)

Временные файлы хранятся в папке C:/Users/Ваш пользователь/AppData/local/Temp

Вирусы в корзине

И такое тоже может быть, но в основном они туда попадают после их ручного удаления, поэтому не забываем очистить её простым нажатием правой кнопкой мыши по корзине и выбором пункта меню «Очистить корзину».

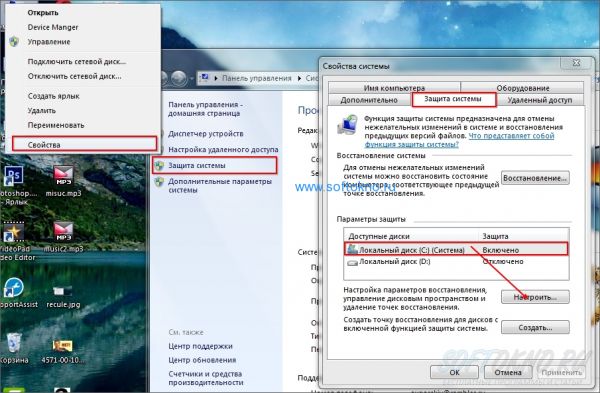

Вредоносное ПО в папке с файлами восстановления

Если вирусное ПО уже давно находится в системе, и при этом включена функция восстановления системы, автоматически создаётся копия системных файлов вместе с вирусами.

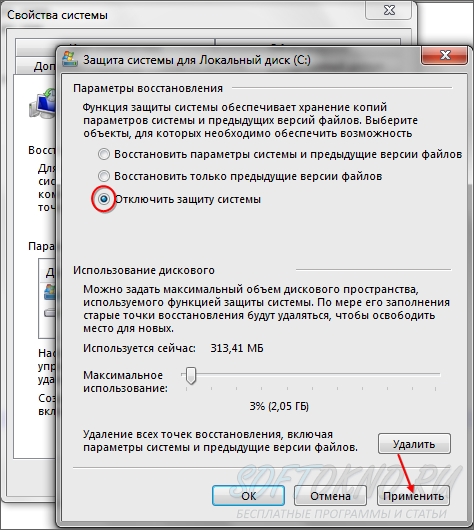

Если мы временно отключим «Восстановление системы», так же будут удалены вирусы и трояны. Понятное дело, данную функцию можно потом включить. Жмём правой кнопкой мыши по значку «Мой компьютер», в окошке выбираем «Защита системы».

На вкладке «защита системы» выбираем локальный диск C:/ (если защита включена), и нажимаем настроить. Теперь осталось нажать кнопку «Удалить», либо выбрать опцию «Отключить защиту», и нажать кнопку применить.

Все точки восстановления будут удалены, а с ними и вредоносное программное обеспечение. После удаления точек, можем обратно установить опцию «Восстановить параметры системы».

Даже если на вашем ноутбуке или пк не было обнаружено вредоносного ПО, это не значит, что его нет. Не забывайте об антивирусном программном обеспечение, которое на 99% сможет защитить ваш компьютер. Тем кто использует только белые и пушистые сайты, бояться нечего, тем кто постоянно «серфит» по интернету в поисках чего-то нового, обязательно понадобиться по для зашиты ноутбука.

Источник

КАК УДАЛИТЬ ВИРУС БЕЗ АНТИВИРУСА

Вы знаете как возвратить состояние вашего Windows в момент времени, когда он еще не был заражен вирусом? Этот легко можно делать без антивируса и, вдобавок, это может занять лишь считанные доли секунды.

Неважно, как далеко вы ушли по неправильному пути – возвращайтесь.

Турецкая поговорка

Денис Батранков, denis@ixi.ru

Введение

Очень интересно смотреть на людей, которые, понимая наличие компьютерного вируса на своей операционной системе Windows, проводят конкурс: какой антивирус лучше. Из интернета или с имеющегося диска используются все антивирусы подряд, пока очередной не скажет, что вирус найден и вылечен. Однако этот метод не всегда дает нужный результат и тогда человек переустанавливает операционную систему и успокаивается.

Нужно ли использовать антивирусы? Нужно. Но при этом надо понимать, что антивирусы не всегда ловят вирусы. Для примера возьмем недавний отчет SurfRight где было исследовано 107435 реальных компьютеров. 37898 компьютеров (35% из всех) было инфицировано вредоносным кодом и при этом на 25038 стояли антивирусы одновременно с вирусами, но антивирусы об этом не знали. Как видите на этом примере 2/3 зараженных компьютеров (25038 из 37898) имело антивирус, но им это не помогло. Хорошо, однако, что на других компьютерах наличие антивируса помогло. Таким образом, антивирус — это часть защиты, необходимая, но недостаточная.

Примечание: в статье под «вирусом» понимаем «любой вид вредоносного кода»

Специалисты по компьютерной безопасности называют вредоносные программы различными именами в зависимости от задач, которые решает для злоумышленника имеющийся в них код. Например, задача классического компьютерного вируса — внедриться в другой код или заменить его. Задачей руткита является скрыть свое присутствие в системе. Задачей троянской программы является украсть какие-то данные. Задачей программ-вымогателей является зашифровать ваши файлы или перекрыть доступ в систему. Задачей сетевых червей является распространение своего кода по сети. И так далее. Часто злоумышленники совмещают все эти задачи в одном модуле вредоносной программы, и он одновременно и сетевой червь и троян и руткит, а для прикрытия еще и скринсейвер или лже-антивирус. В литературе иногда все эти типы называют «зловред», чтобы сократить выражение «вредоносный код». Неологизм «зловред» мне не нравится, поэтому я его не употребляю. В этой статье слово «вирус», используется как характерный пример любого вредоносного кода. Поэтому читая слово «вирус» в этой статье, понимаем: «любой вредоносный код».

Нужно ли переустанавливать Windows, если вредоносный код никак не удаляется и не обнаруживается? Да, это один из вариантов. Но недостаток метода переустановки Windows состоит в том, что установка занимает время: ведь нужно установить все необходимые драйверы, дополнительное программное обеспечение, например Microsoft Office и так далее, а может занять весь день (или всю ночь).

Конечно, пытливый читатель уже догадывается, что переустанавливать Windows не всегда нужно, если вы заблаговременно создали образ вашей системы (бекап) при помощи специализированных программ, типичным представителем которых является Norton Ghost. Однако есть другие еще более быстрые способы, позволяющие возвратить состояние компьютера в момент времени, когда еще не был заражен. Пора узнать, как можно ускорить процесс возвращения своей операционной системы в это состояние.

Множество проблем можно было бы избежать, если бы домашние пользователи работали с минимальными привилегиями, но все правильные слова безопасников об этом разбиваются о реальную жизнь. Любой домашний пользователь, пытающийся выполнить этот простой полезный совет, упирается в сообщения Windows о том, что для опознавания новой флешки нужно быть администратором, для записи DVD диска нужно быть администратором. И в итоге он плюет на полезные советы, включает у себя административные права и продолжает жить счастливо, и, что интересно, долго, поскольку современные вредоносные программы не вредят своему хранителю до поры до времени, пока на это не будет получена соответствующая команда. Но вот когда команда получена и вас просят отправить SMS на короткий номер или перевести деньги за расшифрование ваших же DOC файлов – уж точно пришла пора действовать.

Работа с минимальными привилегиями — не панацея от всех бед

Периодически в Windows находят способы повысить уровень привилегий до администратора. Например, даже в этом году была найдена такая уязвимость, которая позволяла стать администратором и Windows XP SP3 и Windows 7. Описание уязвимости можно найти по номеру CVE-2010-0232 ( http://xforce.iss.net/xforce/xfdb/55742 ) Таким образом, даже работая с минимальными правами у вас нет 100% гарантии, что вредоносный код не сможет получить права администратора. Поэтому рекомендуется отключать уязвимые сервисы и постоянно устанавливать обновления компонентов для Windows всех версий.

Перед тем как начинать лечение нужно вспомнить, тот день, когда вы могли заразиться. Это могло быть, вообще говоря, посещение любого сайта, загрузка любой программы, просмотр любого PDF или видео по Интернет, воткнутая в USB флешка, атака с соседнего компьютера. Сейчас заразиться можно везде, даже на вполне порядочных сайтах и даже просматривая совершенно безобидные документы: PDF, XLS, DOC. С выбором даты можно не бояться: даже если вы ошибетесь с датой, всегда можно откатить изменения или выбрать дату еще более раннюю. По умолчанию функция восстановления системы Windows XP и Vista сохраняет системные файлы и реестр раз в сутки, а Windows 7 — раз в неделю.

Затем вы запускаете стандартную служебную программу “Восстановление системы” из меню Пуск и возвращаете систему в состояние до заражения, указав нужную дату в соответствующем окне программы. Точка восстановления системы – эта информация о состоянии системы на указанную дату и время. Поэтому, выбрав нужную точку восстановления, вы можете вернуть состояние системы на тот момент. Вот и все. Повторюсь: если лечение было неудачным, то вы можете откатить изменения обратно или выбрать еще более раннюю точку восстановления.

Вот как выглядит скриншот для WindowsXP.

Вот как выглядит скриншот для Windows7.

Источник

Вам необходимо обновить браузер или попробовать использовать другой.

-

Главная -

Форумы

-

Информационный раздел

-

Полезные Статьи

- Дней с нами

- 795

- Розыгрыши

- 0

- Сообщения

- 31

- Репутация

-

0

- Реакции

- 4

-

14 Апр 2021

-

#1

sanef

Главный дебил форума

- Дней с нами

- 1.584

- Розыгрыши

- 10

- Сообщения

- 3.732

- Репутация

-

67

- Реакции

- 3.861

- Telegram

- sanef3000

-

14 Апр 2021

-

#2

Каждый из вас встречался с вирусами, а вы знаете как проверить файл на вирусы правильно и безопасно? — сегодня я вам расскажу как обнаружить вирус в исполняемом файле .exe или же dll файле и можно ли доверять файлам у которых 0/69? или это криптованный вирус? А так же вы научитесь пользоваться VirusTotal это онлайн антивирус и полезный сайт где сливается вся база с вирусами!

- Дней с нами

- 2.407

- Розыгрыши

- 20

- Сообщения

- 1.127

- Репутация

-

30

- Реакции

- 930

- Telegram

- tutbuduya

-

14 Апр 2021

-

#3

-

14 Апр 2021

-

#4

Офигеть! Спасибо за информацию!!!! Очень полезно. Я думаю никто и не знал про такое!!!!!!

надеюсь это сараказм

для чека тебе сюда hybrid-analysis.com/

- Дней с нами

- 748

- Розыгрыши

- 0

- Сообщения

- 4

- Репутация

-

0

- Реакции

- 0

-

11 Май 2021

-

#5

-

Главная -

Форумы

-

Информационный раздел

-

Полезные Статьи

- Mipped.com Milk

- Russian (RU)

- Обратная связь

- Условия и правила

- Политика конфиденциальности

- Помощь

- Главная

- RSS

DLL обозначает Dynamic Link Libraries и является внешней частью приложений, которые работают в Windows или любых других операционных системах. Большинство приложений не являются завершенными сами по себе и хранят код в разных файлах. Если код нужен, соответствующий файл загружается в память и используется. Это уменьшает размер файла приложения при оптимизации использования оперативной памяти. В этой статье объясняется, что такое угон DLL и как его обнаружить и предотвратить.

Содержание

- Что такое DLL-файлы или библиотеки динамических ссылок

- Что такое угон DLL

- Как обнаружить угон DLL

- Как предотвратить угон DLL

Что такое DLL-файлы или библиотеки динамических ссылок

Файлы DLL являются библиотеками динамических ссылок и, как видно из названия, являются расширениями различных приложений. Любое приложение, которое мы используем, может использовать или не использовать определенные коды. Такие коды хранятся в разных файлах и вызываются или загружаются в ОЗУ только тогда, когда требуется соответствующий код. Таким образом, он сохраняет файл приложения от слишком большого размера и предотвращает захват ресурсов приложением.

Путь к файлам DLL задается операционной системой Windows. Путь задается с помощью глобальных переменных среды. По умолчанию, если приложение запрашивает файл DLL, операционная система просматривает ту же папку, в которой хранится приложение. Если он там не найден, он переходит в другие папки, установленные глобальными переменными. К путям прикреплены приоритеты, и это помогает Windows определить, в каких папках искать библиотеки DLL. Вот тут и начинается угон DLL.

Что такое угон DLL

Поскольку библиотеки DLL являются расширениями и необходимы для использования практически всех приложений на ваших машинах, они находятся на компьютере в разных папках, как объяснено. Если исходный файл DLL заменяется поддельным файлом DLL, содержащим вредоносный код, он называется DLL Hijacking .

Как упоминалось ранее, существуют приоритеты относительно того, где операционная система ищет файлы DLL. Сначала он просматривает ту же папку, что и папка приложения, а затем начинает поиск, основываясь на приоритетах, установленных переменными среды операционной системы. Таким образом, если файл good.dll находится в папке SysWOW64 и кто-то помещает bad.dll в папку с более высоким приоритетом по сравнению с папкой SysWOW64, операционная система будет использовать файл bad.dll, так как он имеет то же имя, что и DLL запрошено приложением. Попав в оперативную память, он может выполнить вредоносный код, содержащийся в файле, и может поставить под угрозу ваш компьютер или сети.

Как обнаружить угон DLL

Самый простой способ обнаружить и предотвратить угон DLL – использовать сторонние инструменты. Есть несколько хороших бесплатных инструментов, доступных на рынке, которые помогают обнаружить попытку взлома DLL и предотвратить ее.

Одной из таких программ является DLL Hijack Auditor, но она поддерживает только 32-битные приложения. Вы можете установить его на свой компьютер и сканировать все свои приложения Windows, чтобы увидеть, какие все приложения уязвимы для кражи DLL. Интерфейс прост и понятен. Единственным недостатком этого приложения является то, что вы не можете сканировать 64-битные приложения.

Другая программа для обнаружения угона DLL, DLL_HIJACK_DETECT, доступна через GitHub. Эта программа проверяет приложения на предмет уязвимости к угону DLL. Если это так, программа информирует пользователя. Приложение имеет две версии – x86 и x64, так что вы можете использовать каждую из них для сканирования как 32-битных, так и 64-битных приложений соответственно.

Следует отметить, что вышеуказанные программы просто сканируют приложения на платформе Windows на наличие уязвимостей и фактически не предотвращают захват файлов DLL.

Как предотвратить угон DLL

Эта проблема должна решаться программистами в первую очередь, так как вы ничего не можете сделать, кроме как улучшить свои системы безопасности. Если вместо относительного пути программисты начнут использовать абсолютный путь, уязвимость будет уменьшена. Считывая абсолютный путь, Windows или любая другая операционная система не будут зависеть от системных переменных для пути и будут идти прямо к предполагаемой DLL, тем самым исключая шансы загрузки DLL с тем же именем в пути с более высоким приоритетом. Этот метод также не является отказоустойчивым, потому что, если система взломана, и киберпреступники знают точный путь к DLL, они заменят исходную DLL на поддельную DLL. Это будет перезаписывать файл так, чтобы исходная DLL была заменена вредоносным кодом. Но опять же, киберпреступнику нужно будет знать точный абсолютный путь, указанный в приложении, которое вызывает DLL. Этот процесс сложен для киберпреступников и, следовательно, на него можно рассчитывать.

Возвращаясь к тому, что вы можете сделать, просто попробуйте расширить ваши системы безопасности, чтобы лучше защитить вашу систему Windows. Используйте хороший брандмауэр. Если возможно, используйте аппаратный брандмауэр или включите брандмауэр маршрутизатора. Используйте хорошие системы обнаружения вторжений, чтобы вы знали, если кто-то пытается играть с вашим компьютером.

Если у вас есть проблемы с компьютерами, вы также можете выполнить следующие действия для повышения вашей безопасности:

- Отключить загрузку DLL из удаленных сетевых ресурсов

- Отключить загрузку DLL-файлов из WebDAV

- Полностью отключите службу WebClient или установите ее вручную

- Заблокируйте порты TCP 445 и 139, так как они чаще всего используются для компрометации компьютеров.

- Установите последние обновления операционной системы и программного обеспечения безопасности.

Microsoft выпустила инструмент, позволяющий блокировать атаки по захвату библиотек DLL. Этот инструмент снижает риск угона DLL-атак, предотвращая небезопасную загрузку кода приложения из DLL-файлов приложениями.

Если вы хотите что-то добавить в статью, оставьте комментарий ниже.

Очень опасный резидентный полиморфный Win32-вирус.

Очень опасный резидентный полиморфный Win32-вирус. Размер вируса — более 20Kb. Заражает KERNEL32.DLL и PE EXE-файлы, при заражении записывает свой код в конец файла и модифицирует необходимые поля в PE-заголовке для того, чтобы получить управление при старте зараженного файла. Вирус также добавляет зараженные файлы в архивы различных типов — ACE, RAR, ZIP, CAB, ARJ, и в некоторые версии самораспаковывающихся архивов — SFX ACE и RAR.

При заражении обычных PE-файлов вирус шифрует себя полиморфик-кодом, а при заражении KERNEL32.DLL оставляет свой код незашифрованным.

Вирус использует анти-отладочные приемы, отключает антивирусные резидентные мониторы Avast, AVP, AVG и Amon, уничтожает антивирусные файлы данных AVP.CRC, IVP.NTZ, ANTI-VIR.DAT, CHKLIST.MS, CHKLIST.CPS, SMARTCHK.MS, SMARTCHK.CPS, AGUARD.DAT, AVGQT.DAT; портит данные в файле LGUARD.VPS (антивирусная база данных?); не заражает файлы-антивирусы с именами: TB, F-, AW, AV, NAV, PAV, RAV, NVC, FPR, DSS, IBM, INOC, ANTI, SCN, VSAF, VSWP, PANDA, DRWEB, FSAV, SPIDER, ADINF, SONIQUE, SQSTART.

Одной из главных отличительных особенностей вируса является тот факт, что он шифрует системные библиотеки Windows (DLL-файлы). При этом используется механизм шифрования «на-лету» — при необходимости вирус расшифровывает тело библиотеки, а затем шифрует обратно. В результате библиотеки являются работоспособными только при наличии в системе резидентного вируса, а после удаления вируса из системы — остаются зашифрованными (примерно то же самое, что делает вирус Onehalf ). Для шифрования библиотек вирус использует криптографическую систему, встроенную в Windows (Crypt API).

Вирус «несовместим» с некоторыми версиями Windows. При этом вирус либо не заражает KERNEL32.DLL и, соответственно, системную память, либо неспособен заражать PE EXE-файлы.

Инсталляция в систему

При первом запуске зараженного файла в незараженной системе вирус запускает свою процедуру инсталляции, которая заражает файл KERNEL32.DLL, находящийся в системном каталоге Windows. При заражении вирус правит таблицу экспортов KERNEL32 и устанавливает на свой код адреса нескольких функций работы с файлами (CreateFile, OpenFile, __lopen, CopyFile, MoveFile, MoveFileEx, LoadLibrary, LoadLibraryEx, FreeLibrary — как ANSI-функции, так и UNICODE).

В результате при следующей загрузке Windows код вируса остается в системной памяти как часть KERNEL32, и при вызове перечисленных выше функций управление передается на код вируса.

Вирус использует обычный для Win32-вирусов прием для того, чтобы записать свой код в файл KERNEL32.DLL (эта библиотека постоянна загружена в памяти и Windows блокирует запись в этот файл). Вирус копирует файл KERNEL32.DLL из системного каталога в основной каталог Windows, заражает эту копию и записывает команду «апдейта» в файл WININIT.INI. В результате при перезагрузке Windows уничтожает KERNEL32.DLL в системном каталоге и замещает его зараженной копией.

После заражения KERNEL32.DLL вирус возвращает управление программе-носителю.

Заражение файлов

При перезагрузке Windows код вируса оказывается загруженным в память Windows и получает управление при обращениях к файлам. При первом таком обращении вирус запускает процедуру размножения — эта процедура сканирует все доступные диски от C: до Z:, ищет на них PE EXE-файлы и архивы и заражает их.

Для того, чтобы замаскировать свою активность, вирус выполняет процедуру размножения в фоновом режиме и плюс к этому делает задержки при начале сканирования очередного диска.

При заражении PE EXE-файлов вирус увеличивает размер последней секции файла, шифрует себя полиморфик-методом и записывает результат в эту секцию, затем корректирует необходимые поля PE-заголовка. Стартовый адрес зараженного файла устанавливается на код вируса (на полиморфный расшифровщик).

При записи зараженных файлов в архивы вирус использует внешние утилиты архивации — создает зараженный EXE-файл и вызывает архиватор, который и добавляет вирусный файл к архиву. Зараженные файлы получают имена, случайно выбранные из списка:

INSTALL, SETUP, RUN, SOUND, CONFIG, HELP, GRATIS, CRACK, UPDATE, README

При этом к имени добавляется символ ‘!’ — либо в начало, либо в конец имени.

Шифрование DLL-файлов

При инсталляции в систему вирус создает свой ключ шифрования (при помощи крипто-библиотеки Crypt API, встроенной в Windows). Используя этот ключ и перехват функций работы с библиотеками (LoadLibrary и FreeLibrary) вирус шифрует/расшифровывает DLL-библиотеки «на-лету».

Вирус не шифрует виблиотеки со стандартными именами: SFC, MPR, OLE32, NTDLL, GDI32, RPCRT4, USER32, RSASIG, SHELL32, CRYPT32, RSABASE, PSTOREC, KERNEL32, ADVAPI32, RUNDLL32, SFCFILES. Не шифруются также библиотеки, перечисленные в:

SystemCurrentControlSetControlSessionManagerKnownDLLs

SystemCurrentControlSetControlSessionManagerKnown16DLLs

Вирус сохраняет свой ключ шифрования в системном реестре в ключе:

SOFTWAREMicrosoftCryptographyUserKeysPrizzy/29A

и дает этому ключу имя

Kiss Of Death

.jpg)