Доброго времени суток, друзья сайта itswat.ru. Практически в каждой операционной системе присутствует такая опция как «сокрытие». В Windows она представлена в виде атрибута «Скрытый» и используется в разных целях. Например, разработчиками, чтобы делать невидимыми особо важные функциональные элементы ОС, дабы они не были случайно повреждены, перемещены или удалены пользователями, которые также посредством атрибута могут прятать свои «секретики» от посторонних глаз. В Linux и macOS такие файлы тоже имеются, но применяются преимущественно в интересах системы. Иногда пользователям необходимо увидеть спрятанные документы, чтобы почистить реестр, настроить ОС вручную или выудить «на свет Божий» какую-либо ценную информацию. А ещё случается, что вирусы, орудуя на флешке, скрывают её содержимое так, что владелец считает его утраченным или записывают свои настройки в служебный файл HOSTS, доставляя тем самым пользователю немало проблем. Обо всём этом, в частности, о том, как открыть скрытый файл на разных системах и носителях, поговорим сегодня.

Содержание статьи:

1. Windows

1.1. Семёрка

1.2. Восьмёрка

1.3. Десятка

2. Linux

3. macOS

4. Флешка

5. HOSTS

- Читайте также: Как найти скрытый файл в разных версиях системы Windows >>>

Начнём с Windows, последовательно рассмотрим методы для последних её версий – 7, 8 и 10. Они несколько отличаются друг от друга, хотя смысл всегда один – включить отображение сокрытых файлов. А когда скрытый файл или папку станет видно, открыть их не составит труда.

Семёрка

В «семёрке» работают три способа отображения. Опишу их все, выбирайте, какой больше по душе.

Способ №1:

- Обратитесь к окошку «Выполнить», запускаемому клавишами Win+R.

- Напишите (а лучше скопируйте отсюда) в его строке значение control folders, нажмите ОК или Enter, чтобы запустить соответствующую утилиту.

- Откроется окно «Параметры папок», в нём нужно переместиться в среднюю вкладку под названием «Вид».

- А в ней, используя прокрутку, пролистать список доступных настроек вниз до пункта «Скрытые файлы и папки» и установить точку возле параметра «Показывать».

- Отключение выполняется также, но с активацией параметра «Не показывать».

Друзья, смысл следующего способа в том, чтобы попасть в то же окно «Параметры», где осуществляется описанная выше настройка, но из другого места.

Способ №2:

- Наберите в строке, расположенной внизу «Пуска», слово «панель».

- Через результаты поиска (можно не искать, а выбрать среди элементов «Пуска» в правой части) активируйте «Панель управления».

- Запустите мастер «Параметры папок» посредством соответствующего ярлыка в списке управляющих элементов панели.

- Там проделайте всё то же самое, что и в предыдущем способе начиная с пункта 3.

Способ №3:

- Откройте двумя левыми щелчками любую папку.

- Находясь внутри неё, нажмите клавишу Alt для вызова меню.

- Через пункт «Сервис» запустите окно параметров и приступайте к активации показа (шаги 3-5 первой инструкции).

- Читайте также: Как сделать папку невидимой в Windows 7 >>>

Восьмёрка

Первые два метода из «семёрки» актуальны и для Windows 8. Их можно использовать, чтобы снять невидимость со скрытых файлов, расположенных на рабочем столе или где угодно в системе, а потом открыть как обычные (без сокрытия) элементы.

В «восьмёрке» есть ещё один метод, который мне кажется более быстрым и удобным:

- Раскройте проводник или одну из ваших папочек.

- В верхней её части имеются вкладки, найдите среди них «Вид» (крайняя справа) и перейдите в неё.

- Меню данной вкладки поделено на несколько функциональных разделов, вам нужен «Показать или скрыть».

- Раздел в числе прочих содержит настройку «Скрытые элементы». Её нужно активировать постановкой галочки, тогда «секретики» станут видны, а если отметку снять, то исчезнут.

Десятка

Друзья, последний алгоритм отображения сокрытого в восьмой редакции «Винды» адекватно работает и в «десятке». Повторно его описывать не имеет смысла, поэтому я сразу перейду к ещё одному методу для Windows 10:

- Запустите «Поиск» нажатием клавиш Win+Q.

- Напишите «параметры папок» (нужно писать именно полностью, иначе раскроется не тот мастер).

- Нажмите лупу (обычно этого не требуется, так как результаты появляются уже в процессе написания).

- Выберите нужный мастер и запустите его клавишей Enter или двумя левыми щелчками.

- Появится знакомое окошко, где нужно выполнить все действия из первого способа для «семёрки» начиная с третьего шага – переместиться в «Вид», найти в списке настройку «скрытого» и активировать «Показать».

Друзья, специально не проверял, но думаю, что в «Виндовс 8» можно поступать так же. Попробуйте и, пожалуйста, отпишитесь о результате (удовлетворите моё любопытство). А я напишу инструкцию для того, чтобы убрать неугодный атрибут и сделать элемент навсегда видимым (работает во всех версиях Windows):

- Сначала всё отобразите (теперь вы умеете это делать).

- Отыщите элемент, с которого требуется снять невидимость, щёлкните на его иконке правой кнопкой мышки.

- Запустите мастер «Свойства» (последний пункт в меню).

- Во вкладке «Общие» (если нужно, перейдите в неё) есть инструмент включения (постановка галочки) и отключения (снятие галочки) атрибута «Скрытый». Воспользуйтесь им.

- Читайте также: Как скрытый файл сделать видимым: в разных версиях Windows, на Android и на флешке после вируса >>>

Linux

Опытный «Магистр Йода» сказал бы, что в Linux нет скрытых файлов, а есть элементы системы, имеющие перед названием точку, которые не отображаются для удобства пользователей. Друзья, будем считать, что вы адекватные люди и прекрасно понимаете, что непрофессиональное вмешательство в систему может привести к самым плачевным последствиям. Не буду вникать, зачем вам понадобилось показать скрытый файл в Linux, просто расскажу, как это сделать. Опишу три способа – для терминала, файловых менеджеров DOLPHIN и Nautilus.

Начнём с того, как открыть скрытую папку через терминал, он имеется абсолютно у всех пользователей «Линукс» и представляет собой «командную строку» (по аналогии с cmd в «Виндовс»):

- Запустите терминал. Проще всего это сделать посредством горячих клавиш CTRL + ALT+ T.

- Чтобы увидеть перечень элементов в командной строке, используйте команду ls. А чтобы увидеть и файлы с точками, добавьте к ней опцию –a.

- То, что вы напишите, будет выглядеть так:

#ls -a

- Чтобы посмотреть содержимое элементов с точкой, используйте команду:

cd folder

cd .hidden-folder

Работать с файловыми менеджерами, на мой взгляд, намного проще. В DOLPHIN «сокрытое» отображается очень легко – нужно отметить соответствующий пункт в меню «Управление». Невидимые ранее элементы появятся в общем списке, но их иконки будут чуть светлее.

В Nautilus схема та же, только нужная настройка располагается среди возможностей меню «Вид», а «невидимки» от «обычных» отличаются наличием точки в имени.

macOS

В macOS также имеются сокрытые элементы, которые из соображений безопасности функционирования системы не видны пользователям. Но в определённых случаях «мастерам» требуется получить доступ к ним. Есть несколько вариантов открыть скрытый файл на mac, как это делается – легко или не очень – зависит от версии ОС.

Друзья, если у вас Sierra или что-то более позднее, просто нажмите shift+cmd+точка. Первое нажатие данной комбинации включает показ «невидимок», повторное – его отключает.

Но этот максимально простой и скоростной способ не работает в El Capitan и её предшественниках. Там вам для отображения сокрытых элементов придётся обратиться к «Терминалу»:

- Запустите его. Это можно сделать по-разному. Проще нажать Ctrl+пробел и начать вводить название, а затем активировать приложение из результатов поиска. Или можно открыть Finder через Dock, далее, выбрать пункт «Программы» слева, папку «Утилиты», а уже в ней приложение Терминал.app.

- Введите в его окно код (лучше всего посредством копирования (cmd+c) отсюда и вставки (cmd+v) дабы избежать ошибок) defaults write com.apple.Finder AppleShowAllFiles YES. Точку не копируйте.

- Нажмите клавишу Enter.

- После этого требуется выполнить перезапуск Finder. Нужно, используя комбинацию клавиш cmd+alt+esc, зайти в «Мастер принудительного завершения» («Диспетчер задач»), в его окошке найти нужную программу и нажать кнопку «Перезапустить».

Флешка

Друзья, теперь поговорим о том, как открыть, а сначала отобразить скрытый файл, находящийся не в системе, а на флешке. Если вы сами их туда поместили, а затем скрыли (имею в виду Windows), то обратный процесс не отнимет много времени и сил. Вставьте носитель в ПК и верните видимость его содержимому так же, как и «невидимкам» на самом компьютере – способами, описанными в начале данной статьи для 7, 8 и 10 версий «Винды».

Уважаемые читатели, наверное, многим знакома ситуация, когда записываешь на флешку что-то, через некоторое время смотришь, а там ничего нет. Мне приходило множество запросов с просьбой «помогите вернуть диплом, отчёт, важные фотографии… Они точно были на флешке, я не стирал, но сейчас их там нет. Что делать? Как восстановить?». В 80% ситуаций «пропажи века» случались после деятельности вирусов, которые не стирали файлы, а маскировали их атрибутом «Скрытый» (если чего-то не видишь, то и открыть не сможешь). В остальных 20% случаев всему виной неаккуратность хозяев флешек.

Чтобы всё вернуть как было, вам нужно выполнить три основных задачи – отобразить спрятанное, искоренить вирус и восстановить содержимое. Первое действие выполняется так же, как и на компьютере, но с подключенным к нему «заболевшим» носителем.

Для того чтобы избавиться от «вредителя», запустите проверку флешки антивирусом и удалите найденные им вирусы.

Процесс восстановления информации несколько сложнее:

- Создайте «батник», для чего в «Блокноте» пропишите (лучше скопируйте) следующий текст:

@echo off

echo Please wait…

attrib -s -h -r -a /s /d

- Сохраните документ под именем view.bat и переместите его на носитель.

- Запустите «батник» двойным левым щелчком мыши. Все данные должны вернуться на место.

- Не удаляйте view.bat с флешки, места много не займёт, а пригодится может ещё не раз.

- Читайте также: Как на компьютере спрятать папку: стандартные и оригинальные способы >>>

HOSTS

Создатели вирусов придумывают новые приёмы, чтобы их «детища» просочились на компьютер незамеченными и надолго там поселились. Одна из хитростей – это маскировка вируса под рабочий файл ОС под названием hosts. Обычно вирусы создают его копию, оставляя её видимой, а в оригинал со своими корректировками содержимого прячут атрибутом «Скрытый». После вмешательства «вредителей» некоторые сайты (обычно это социальные сети и прочие популярные ресурсы) начинают работать неправильно – не открываются в браузере вовсе или перебрасывают на иные страницы.

Вот простая инструкция, описывающая, как на ПК найти скрытый вирусом (настоящий) файл hosts, открыть его с помощью текстового редактора (Notepad, то есть «Блокнот» или WordPad) дабы удалить «вредные» записи:

- Авторизуйтесь в ОС с правами администратора, иначе впоследствии не сможете сохранить внесённые в hosts изменения.

- В поисковую строку «Пуска» вставьте, скопировав отсюда, значение notepad %systemroot%system32driversetchosts и запустите поиск нажатием Enter.

Результатом ваших манипуляций станет открытие нужного файла в «Блокноте», где вы сможете просмотреть и убрать ненужные записи.

Второй вариант:

- Находясь в учётке с правами админа, отобразите скрытые файлы (как это делается в каждой версии ОС, описано в самом начале статьи).

- Пройдите по следующему пути: диск C, каталог Windows, директория system32, папка drivers.

- В каталоге etc должен находиться файл hosts, откройте его, сделав на иконке однократный правый щелчок мыши и выбрав пункт «Открыть с помощью» простейшего текстового редактора, установленного на вашем ПК (WordPad или Notepad, то есть «Блокнот»).

Если таких файлов два, то настоящим, как правило, является скрытый, а «подарком от вирусов» — видимый. Для верности просмотрите содержимое обоих файлов и удалите «вредителя» после обнаружения. Друзья, на этом я заканчиваю статью. До новых тем.

Приветствую всех!

Эту статью хочу начать с одной простой истины: «Если антивирус не находит ни одного вируса — это не значит, что на вашем ПК их нет!».

Бывает на самом деле довольно часто следующая картина: при использовании веб-браузеров (Firefox, Chrome, Opera и др.) — появляется различная реклама (там, где ее раньше никогда не было), открываются вкладки, на рабочем столе могут появиться баннеры (не лицеприятного содержания, например, которые просят отослать SMS-сообщение), компьютер может притормаживать и подвисать и т.д. 👀

Все эти факторы (особенно в совокупности) говорят о том, что на вашем компьютере есть нежелательное ПО (вирусы, рекламные скрипты, трояны и т.д.).

Причем, обычный антивирус, даже после полной проверки компьютера, частенько пишет, что все в порядке и вирусы не найдены. И в этот момент есть ощущение, что здесь что-то не так: компьютер ведет себя странно, но антивирус бездействует… 😥

Собственно, в этой статье хочу порекомендовать небольшой рецепт очистки как раз для таких случаев, когда не совсем понятно, как вернуть компьютер к нормальной работе (когда по всем признакам компьютер заражен вирусом, но обычный антивирус их не видит…).

*

👉 В помощь!

Несмотря на то, что я написал выше, это не означает, что нужно отказаться от антивируса! Лучшее ПО для защиты ПК на этот год я приводил в этой подборке —>

*

Содержание статьи

- 1 Удаление невидимого вредоносного ПО

- 1.1 «Первая» помощь:

- 1.2 ШАГ 1: проверка системы с помощью «онлайн» антивируса

- 1.3 ШАГ 2: удаление рекламных надстроек с помощью AdwCleaner

- 1.4 ШАГ 3: проверка с помощью Malwarebytes Anti-Malware

- 1.5 ШАГ 4: восстановление системных настроек

- 1.5.1 Как просканировать на вирус компьютер в AVZ

- 1.5.2 Как закрыть дыры в настройках в Windows

- 1.5.3 Как восстановить системные настройки в Windows

- 1.6 ШАГ 5: еще несколько советов, если предыдущие не помогли

→ Задать вопрос | дополнить

Удаление невидимого вредоносного ПО

(очистка Windows от классических вирусов, тулбаров, adware, и пр.)

«Первая» помощь:

- 👉 Не отправляйте никакие SMS, как требуют некоторые баннеры, всплывающие на рабочем столе! Компьютер у вас, скорее всего, не «излечится» от этой заразы, а деньги можете потерять…

- 👉 Установите современный антивирус. Отмечу, что некоторые виды вирусов блокируют доступ к сайтам известных антивирусов (если это так, попробуйте загрузить подобные продукты с др. софтовых сайтов);

- 👉 Сделайте сразу же резервную копию всех важных данных, и желательно на съемном носителе (на будущее: желательно ее делать заблаговременно);

- 👉 Если вирус заблокировал доступ к рабочему столу (загородил все инструменты своими баннерами) — попробуйте загрузить Windows в безопасном режиме. На крайний случай, воспользуйтесь LiveCD-флешкой / диском.

*

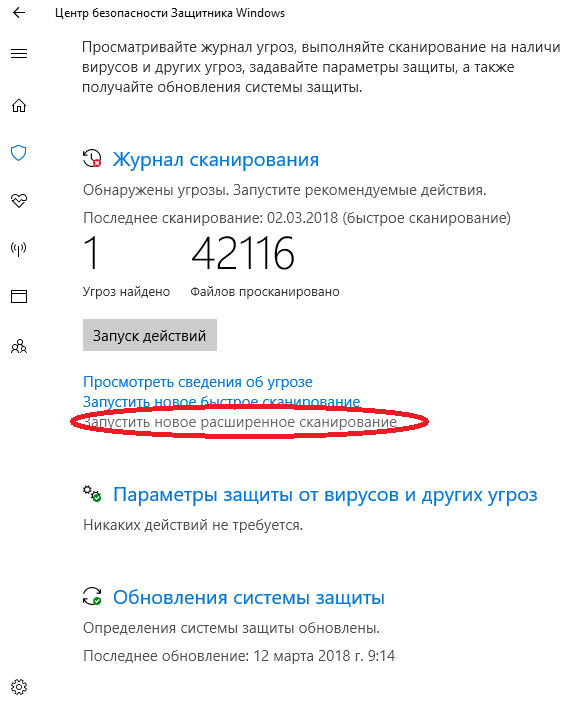

ШАГ 1: проверка системы с помощью «онлайн» антивируса

Многие разработчики знаменитых антивирусных программ в последнее время выпускают онлайн-версии своих продуктов. Принцип работы с ними достаточно простой: загрузив к себе «относительно»-небольшой файл и запустив его, он автоматически проверит вашу систему на вирусы.

Причем, подобные продукты не конфликтуют с установленным антивирусом в системе, работают во всех современных версиях Windows, не требуют установки, и у них всегда актуальная антивирусная база.

*

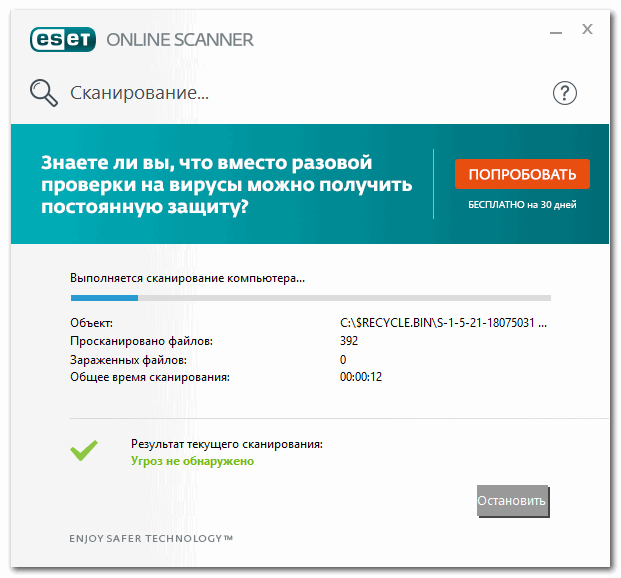

На скрине ниже приведен процесс проверки ПК с помощью 👉 ESET Online Scaner (ссылка на ПО)

Работа сканера ESET’s Free Online Scanner

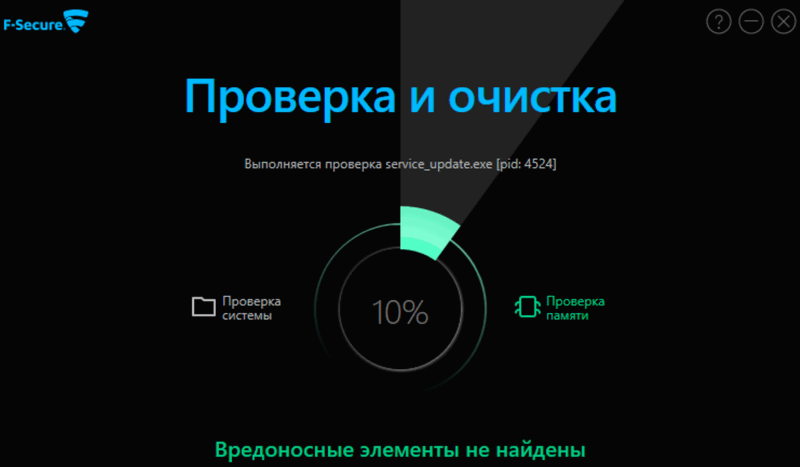

На следующем скрине приведена работа лечащий 👉 утилиты от F-Secure

F-Secure — вредоносные элементы не найдены

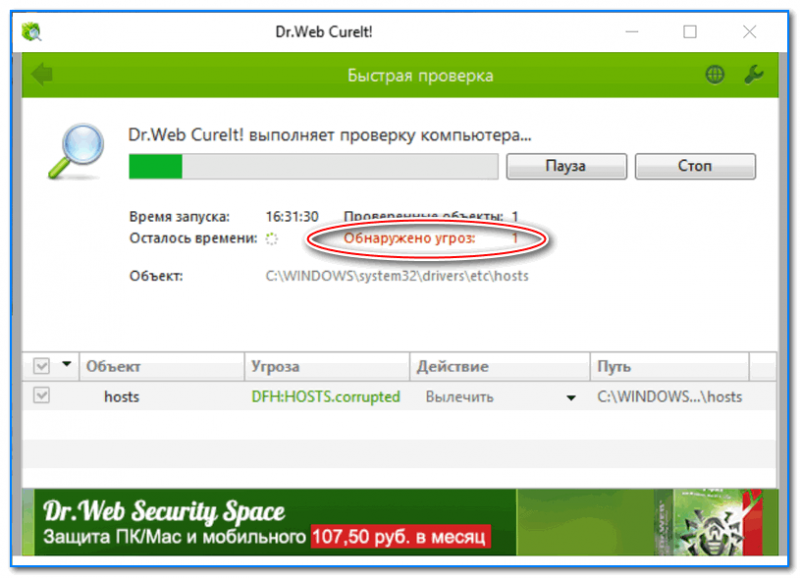

Также у нас в стране популярна утилита Dr.Web CureIt! (прямая ссылка: https://free.drweb.ru/). Загрузочный файл, правда, несколько больше, чем у первых двух (около 200 МБ).

Dr.Web CureIt — обнаружена 1 угроза

В общем, какой бы продукт вы не выбрали — рекомендую полностью прогнать им свою систему. Нередко, удается найти десятки угроз, которые пропустил штатный установленный антивирус…

*

ШАГ 2: удаление рекламных надстроек с помощью AdwCleaner

Могу сказать, что в последнее время куда больше распространены не классические вирусы, а рекламное ПО и трояны. Они встраиваются в самые популярные приложения (браузеры, например), и не редко мешают нормально работать, просто отвлекая навязчивостью, или вообще блокируя нужные опции. 😥

Причем, избавиться от этого рекламного ПО (во многих случаях) — сложнее чем от классических вирусов. Как правило, обычный антивирус не находит ничего подозрительного и сообщает, что у вас все в порядке…

👉 Дело все в том, что они как бы «встраиваются» в браузер (например, под видом плагина или какой-то надстройки), иногда добавляют нужные строки в ярлык браузера, изменяют файл HOSTS и пр.

К счастью, для очистки Windows от этих вредоносных скриптов — есть свои программы, и одну из них я порекомендую ниже. Работает она параллельно вашему антивирусу (т.е. удалять его не нужно) и способна избавить от «львиной» доли проблем.

*

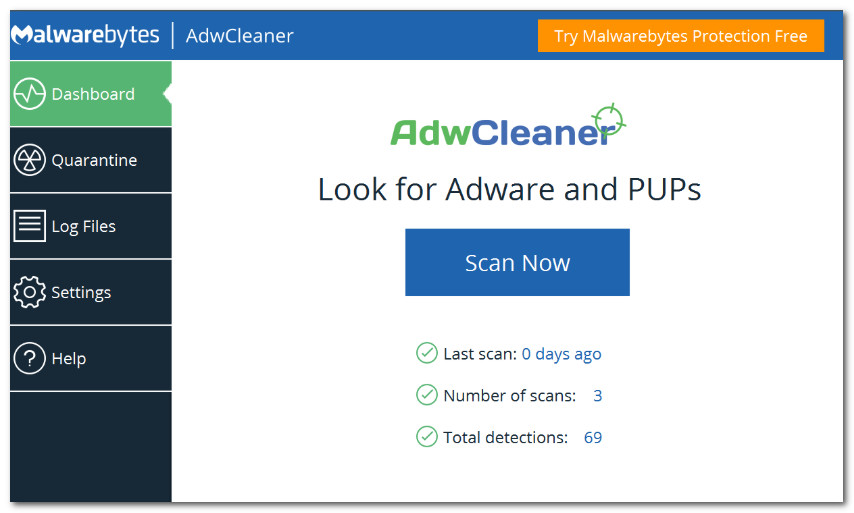

AdwCleaner

Сайт: https://toolslib.net/downloads/viewdownload/1-adwcleaner/

Одна из лучших (по моему мнению) программ для удаления с компьютера разного рода рекламного ПО: тулбаров, надстроек в браузере, скриптов, adware, потенциально нежелательного ПО и т.д. Кстати, именно она видит все те вирусы, против которых обычный антивирус бессилен.

Что еще радует, это то, что программа бесплатная, с простым и очень понятным интерфейсом, где нет ничего лишнего.

*

Буду считать, что убедил ее попробовать… 😉👍

После запуска AdwCleaner, для начала проверки компьютера — нужно нажать всего лишь одну кнопку «Scan Now» (или «Сканировать», в зависимости от перевода). См. скриншот ниже. 👇

AdwCleaner: главное окно (кнопка начала сканирования «Scan Now»)

Время проверки Windows на «среднем» по сегодняшним меркам компьютере — составит всего лишь 3-5 мин. (а то и быстрее). Всё потенциально нежелательное ПО, что найдется при сканировании — будет автоматически удалено и изолировано (т.е. от пользователя не нужно знать абсолютно ничего, этим, собственно, она мне и нравится).

Примечание!

После проверки вашего компьютера, он будет автоматически перезагружен. После загрузки Windows вам будет предоставлен отчет о его проверки.

Перед началом сканирования системы — рекомендую закрыть все другие приложения и сохранить все открытые документы.

*

ШАГ 3: проверка с помощью Malwarebytes Anti-Malware

В рамках этой статьи не могу не порекомендовать еще одну замечательную утилиту — Malwarebytes Anti-Malware (кстати, сравнительно недавно в нее встроена AdwCleaner, которую я рекомендовал чуть выше).

*

Malwarebytes Anti-Malware

Официальный сайт: https://ru.malwarebytes.com/

Malwarebytes Anti-Malware / Лого

Еще одна отличная программа для борьбы с вирусами, червями, троянами, spyware-программами и т.д. Malwarebytes Anti-Malware несколько дополняет возможности предыдущий программы — в нем реализован специальный алгоритм «хамелеон», позволяющий его запускать даже тогда, когда вирус блокирует запуск любых других антивирусных программ!

Возможности программы:

- — сканирование всех дисков в системе;

- — обновление базы в ежедневном режиме (для противодействия даже только-только появившемся вирусам);

- — эвристический анализ (позволяет обнаруживать большое числе вредоносных файлов, которых еще нет в базе);

- — все изолированные файлы помещаются в карантин (если программа ошиблась — вы можете восстановить любой из них);

- — список исключений файлов (которые не требуется сканировать);

- — благодаря технологии Chameleon, программа может запуститься даже тогда, когда все аналогичные программы блокируются вирусом;

- — поддержка русского языка;

- — поддержка все популярных ОС Windows: Vista, 7, 8, 10, 11.

*

Для начала сканирования системы Windows — запустите Malwarebytes Anti-Malware, откройте раздел «Scan» (или «Проверка») и нажмите кнопку в нижней части экрана — «Scan Now» (или «Начать проверку», если у вас русская версия, см. скрин ниже). 👇

Полная проверка системы с помощью Malwarebytes Anti-Malware

Кстати, по своему опыту могу сказать, что Malwarebytes Anti-Malware отлично справляется со своей задачей. После его сканирования и очистки, большинство мусорного ПО — будет обезврежено и удалено. В общем, рекомендую к ознакомлению!

Также рекомендую ознакомиться со статьей об удалении вирусов из браузера (ссылка ниже).

*

👉 В помощь!

Как удалить вирус из браузера за 5 шагов — см. инструкцию по шагам

*

ШАГ 4: восстановление системных настроек

После того, как ваш компьютер (ноутбук) будет просканирован (и обезврежен 😉) предыдущими утилитами, рекомендую его прогнать еще одной интересной и полезной программой — AVZ.

Ее я неоднократно рекомендовал на страницах блога, сейчас же порекомендую три шага, которые в ней необходимо сделать для ликвидации проблем (если они еще остались).

AVZ, кстати говоря, позволяет восстановить некоторые системные настройки Windows, доступ к диспетчерам, и пр. моменты (которые могли испортить вирусы при заражении).

*

AVZ

Разработчик: https://www.z-oleg.com/secur/avz/download.php

Эта антивирусная утилита предназначена для удаления целого ряда вредоносного ПО (часть из которого, кстати, не видит и не обнаруживает обычный антивирус). Например, таких как:

- Троянских программ;

- Надстроек и тулбаров в веб-браузере;

- SpyWare и AdWare модулей;

- BackDoor модулей;

- Сетевых червей и т.д.

Что еще подкупает в ней: для начала работы и сканирования системы Windows, нужно всего лишь скачать архив ZIP с программой, извлечь ее и запустить (т.е. ничего не нужно устанавливать, настраивать и т.д.). Разберу три шага ниже в статье, которые рекомендую в ней сделать…

*

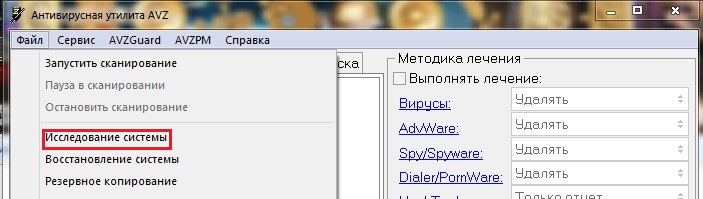

Как просканировать на вирус компьютер в AVZ

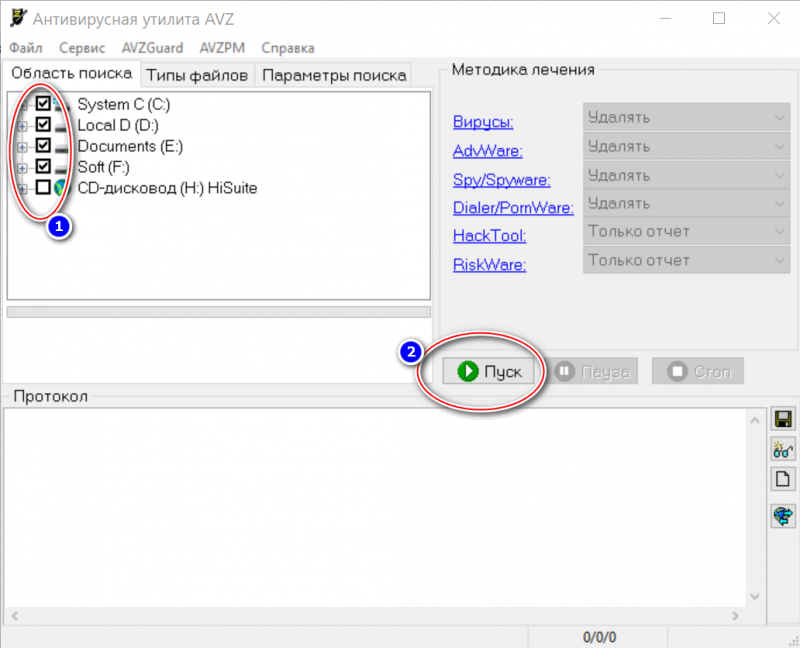

После запуска программы, выберите системный диск (хотя бы его, желательно все). Обычно он всегда помечен характерным значком .

После этого в правой части экрана нажмите кнопку «Пуск» для начала сканирования (кстати, над кнопкой «Пуск» можно сразу же выбрать, что делать с вредоносным ПО, например, удалять).

Начало проверки в AVZ | Кликабельно

Как правило, проверка системного диска с Windows на наличие вирусов проходит достаточно быстро (5-10 мин.). Кстати, рекомендую перед такой проверкой, на время, выключить свой основной антивирус (это несколько ускорит сканирование).

*

Как закрыть дыры в настройках в Windows

(которые могут привести к заражению ПК)

Не секрет, что в Windows есть некоторые параметры, которые не отвечают оптимальным требованиям безопасности. Например, среди прочих, авто-запуск вставляемых дисков и флешек. И, разумеется, некоторые виды вирусов, как раз этим пользуются…

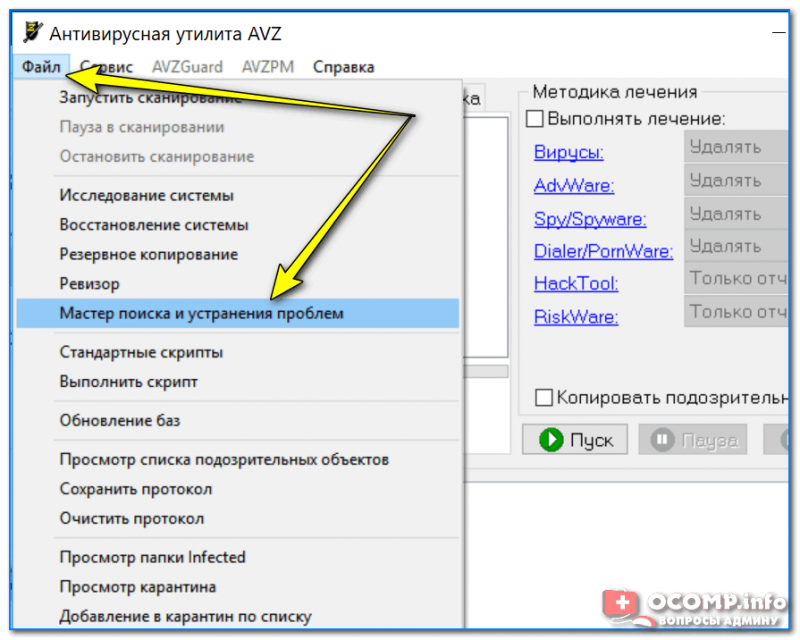

Чтобы исключить подобные настройки и закрыть подобные дыры, в AVZ достаточно открыть меню «Файл/Мастер поиска и устранения проблем« (см. скрин ниже). 👇

Файл — мастер поиска и устранения проблем (в AVZ)

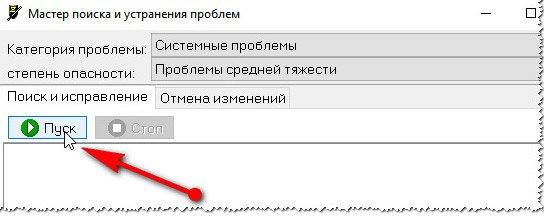

Далее выбрать категорию проблемы (например, «Системные проблемы«), степень опасности (рекомендую выбрать «Проблемы средней тяжести«) и начать сканирование.

Мастер поиска проблем

После сканирования, вам будет предоставлен отчет с теми параметрами, которые желательно поменять. Рекомендую все строки отметить галочками и нажать «Исправить» (кстати, AVZ самостоятельно оптимизирует те параметры, которые, по ее мнению, не отвечают безопасности — так что никакой ручной работы!).

*

Как восстановить системные настройки в Windows

(которые были изменены вредоносным ПО)

После заражения компьютера вирусами, рекламным ПО и пр. — многие параметры и системные настройки в Windows изменяются. Например, у вас могут быть заблокированы для просмотра некоторые сайты, возможно, что будет стоят запрет на открытие редактора реестра, изменены настройки Internet Explorer и т.д.

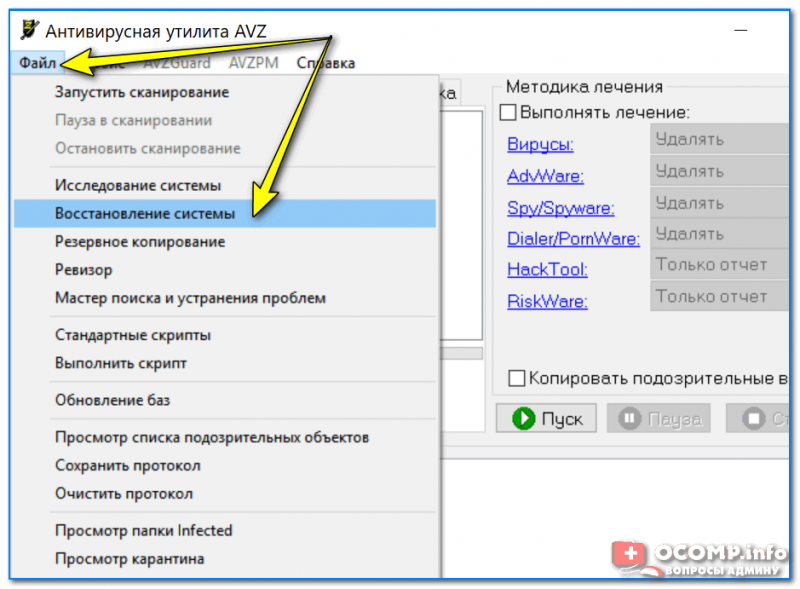

Чтобы все это привести в норму, в утилите AVZ есть специальная вкладка для восстановления всех самых основных параметров. Чтобы ее открыть, нажмите: «Файл/Восстановление системы« (как на скриншоте ниже). 👇

Восстановление системы (в AVZ)

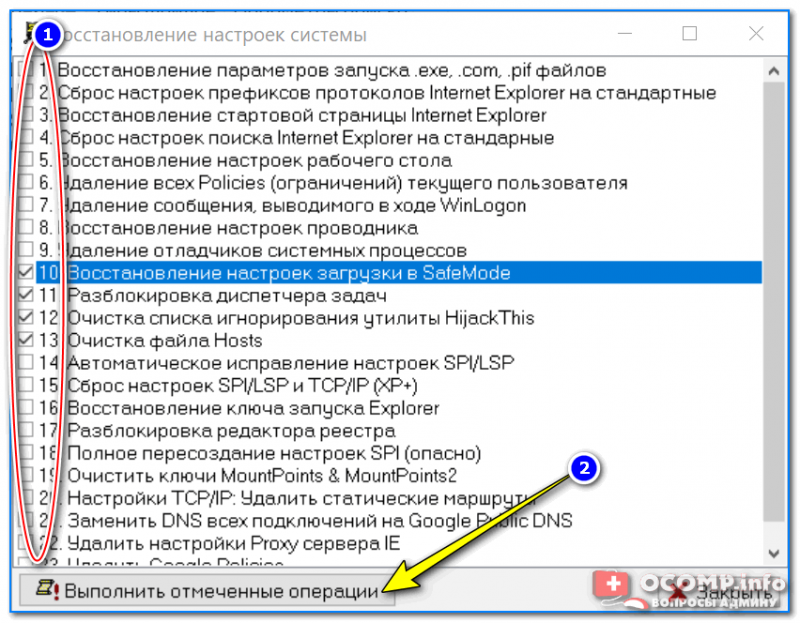

Далее перед вами предстанет список того, что можно восстановить: просто отмечаете галочками, что нужно (можно, кстати, отметить все) и жмете кнопку «Выполнить отмеченные операции«. 👇

Восстановление настроек системы (AVZ)

Как правило, после проведенного восстановления, компьютер начинает работать в штатном режиме.

Если вдруг вышеперечисленное не помогло, обратите внимание на еще несколько советов в шаге 5…

*

ШАГ 5: еще несколько советов, если предыдущие не помогли

1. Сканирование системы в безопасном режиме

В некоторых случаях очистить компьютер от вирусов без безопасного режима — нереально! Дело в том, что в безопасном режиме Windows загружает самый минимальный набор ПО, без которого невозможна ее работа (т.е. многое нежелательное ПО в этом режиме просто не работает!).

Таким образом, многое из того, что нельзя удалить в обычном режиме, легко удаляется в безопасном.

Если у вас не получается запустить утилиты, которые я рекомендовал выше, попробуйте их запустить в безопасном режиме. Вполне возможно они не только откроются, но и найдут все, что от них «прячется»…

Чтобы зайти в безопасный режим — при загрузке компьютера нажмите несколько раз кнопку F8 — в появившемся соответствующем меню выберите данный режим.

👉 Инструкция!

Как зайти в безопасный режим в Windows — см. инструкцию

*

2. Восстановление системы

Если у вас есть контрольная точка восстановления, которая была создана до заражения вашего компьютера вирусами и рекламным ПО, вполне возможно, что, откатившись к ней, вы исправите ситуацию…

👉 В помощь!

Чтобы не повторяться здесь, рекомендую ознакомиться с моей статьей о восстановлении системы.

*

3. Переустановка Windows

Вообще, я не сторонник по каждому «чиху» переустанавливать систему. Но в некоторых случаях, гораздо проще и быстрее переустановить систему, чем мучиться с вредоносным ПО.

👉 Инструкция!

Установка Windows 11 с флешки (все действия по шагам).

*

На этом статью завершаю.

За дополнения по теме — заранее большое мерси.

Удачи!

Первая публикация: 23.10.2016

Статья откорректирована: 17.07.2021

Полезный софт:

-

- Видео-Монтаж

Отличное ПО для создания своих первых видеороликов (все действия идут по шагам!).

Видео сделает даже новичок!

-

- Ускоритель компьютера

Программа для очистки Windows от «мусора» (удаляет временные файлы, ускоряет систему, оптимизирует реестр).

Облачный майнинг стал одной из самых популярных и обсуждаемых тем последних лет. Множество людей инвестируют в эту индустрию и продолжают получать неплохие доходы.

Содержание

- Что такое скрытый майнинг криптовалют?

- Как это работает?

- Как найти скрытый майнер на компьютере

- Как удалить вирус-майнер

- Профилактика скрытого майнинга

- Законность скрытого майнинга

Конечно, не обошлось в данной индустрии и без злоумышленников, которые ищут лёгкий заработок. Среди хакеров начали активно использоваться скрытые майнеры биткоинов. Так называют программы, которые устанавливаются на компьютере втайне от пользователя и используют ресурсы компьютера для майнинга криптовалюты в фоновом режиме. В данной статье ProstoCoin рассказывает о том, как выявить скрытый майнинг, как избавиться от него и что это вообще такое.

Что такое скрытый майнинг криптовалют?

Скрытый майнинг – это процесс добычи криптовалюты злоумышленником с помощью компьютера ни о чём не подозревающей жертвы. Чаще всего используется скрытый майнинг Monero или ZCash. Устанавливаются приложения именно для добычи форков, потому что эффективней добывать какой-нибудь более мелкий коин одним ядром, чем биткоин всей мощностью ПК. Более того, такие вирусы есть даже под Андроид. Также были случаи, когда хакеры использовали NiceHash и MinerGate. Зачастую это случается в результате взлома, попадания в компьютер какой-либо вредоносной программы, будь то бот для майнинга или ботнет.

Часто разработчики таких вирусов не ограничиваются одним только майнингом на CPU или на видеокарте и дополняют свои программы различными шпионскими функциями. Так, например, вирус может воровать файлы кошельков различных валют, данные для входа в социальные сети или данные банковских карт. После таких атак компьютер становится чрезвычайно уязвимым и пользоваться им небезопасно.

Следует отметить, что поиск ботнета иногда слишком сложен и невооружённым глазом его вычислить не получается. Связано это с тем, что не все вирусы дают высокую нагрузку на процессоре. Некоторые из них берут совсем мало мощности для лучшей маскировки. Особенно часто это применяется на высокопроизводительных системах. Кроме того, встречается и скрытый майнинг в браузере. Однако современные обозреватели могут распознать такое и всегда сообщают, что этот сайт пытается использовать ваш браузер для добычи криптовалюты.

Как это работает?

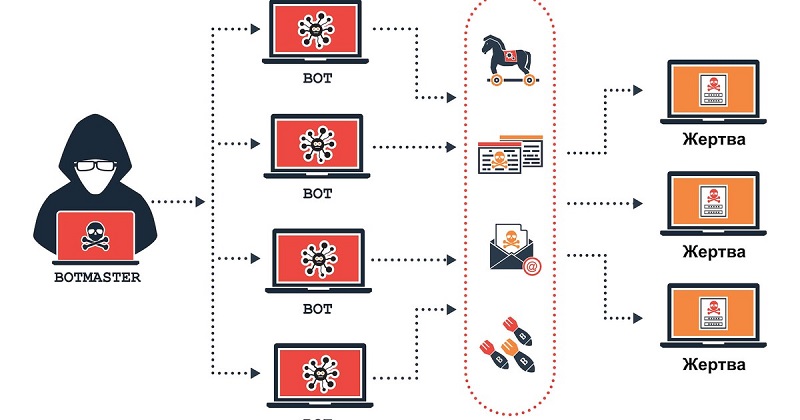

Алгоритм работы таких вирусов весьма прост. Программа осуществляет скрытый запуск майнера и подключается к пулу для майнинга, на котором происходит добыча криптовалют. Данные действия ощутимо грузят процессор. Основной задачей софта является получение денег за несанкционированное использование чужих вычислительных мощностей. Мошенник получает заработанную жертвами криптовалюту прямо на свой кошелёк. Пулы в такой схеме можно считать идеальным способом создания подобных ботнетов, ведь большинство пулов поддерживает неограниченное количество подключенных к одному адресу пользователей и их принадлежность не требуется никому доказывать. А при наличии ботнета из сотен компьютеров можно легко использовать даже самые крупные пулы с высокой минимальной суммой вывода заработанных средств.

Как происходит заражение

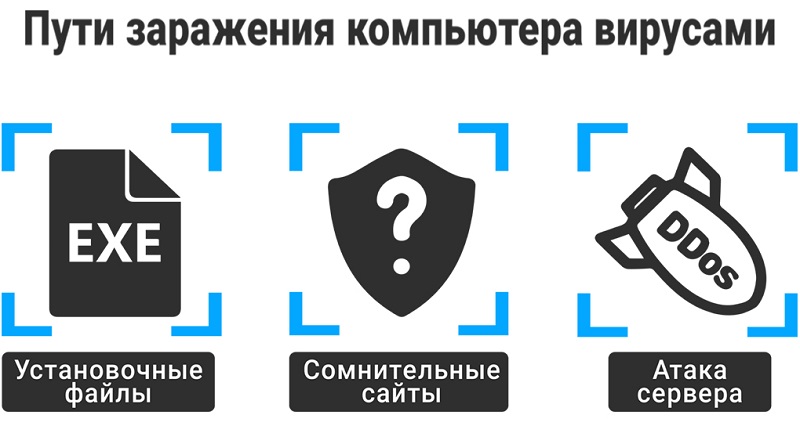

Специалисты по безопасности выделяют несколько основных причин заражения ботнетом. Обычно такие вирусы попадают в компьютер по следующим причинам:

- Скачивание и запуск файлов из интернета. Хакеры находят множество способов распространения своих программ и встраивают их в раздачи на сомнительных сайтах.

- Физический контакт с заражённым устройством. Также можно «подцепить»» такое ПО, используя чужие флешки и другие устройства для хранения и передачи информации.

- Несанкционированный удалённый доступ. Классический удалённый взлом также используется для заражения и по сей день.

В сети можно найти много новостей о том, как люди пытались использовать скрытый майнинг на работе, заражая целые офисы. Известные и случаи попыток распространения вредоносного ПО для майнинга через Телеграм.

Почему майнер работает в скрытом режиме?

Другой вопрос заключается в том, как такому вирусу получается оставаться необнаруженным и как определить его наличие. Весь секрет состоит в том, что на компьютер он попадает вместе с какими-то файлами и документами, а его установка происходит в тихом режиме. Процесс добычи криптовалюты прячется под одну из служб Windows или не отображается вообще. Другая интересная особенность современного майнера заключается в том, что его работа прекращается при увеличении нагрузки. Делается это для уменьшения торможения и, соответственно, риска быть обнаруженным. Может показаться, что хакеры существенно теряют прибыль, но такой подход безопасней для них при наличии большой сети взломанных ПК.

В отдельных случаях система даже сокрывает исходный код вируса, который автоматически восстанавливает его запуском bat на устройстве в случае удаления. В таких ситуациях процесс лечения может сильно затянуться и потребовать куда более серьёзных мер.

Как найти скрытый майнер на компьютере

Если у вас появились подозрения о наличии на вашем устройстве ботнета, то вами может быть легко произведена проверка на скрытый майнинг с помощью следующих шагов:

- Определить, как происходит работа устройства при стандартной нагрузке вроде работы обычных программ или браузера. Важно, чтобы всё работало как обычно.

- Проверить стабильность системы с помощью компьютерной игры и уточнений показателей железа. Производительность не должна снизиться.

- Запустить приложения типа АИДА64, чтобы проверить видеокарту и центральный процессор, в зависимости от включения и выключения программ в фоне.

- Сделать выводы, основываясь на полученных данных, и предпринять меры.

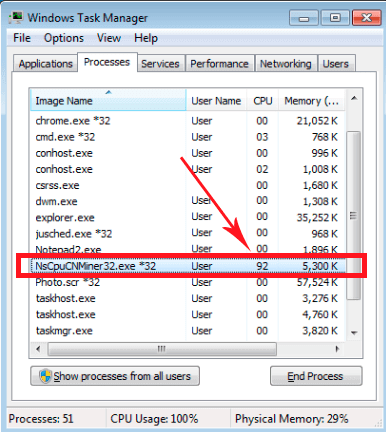

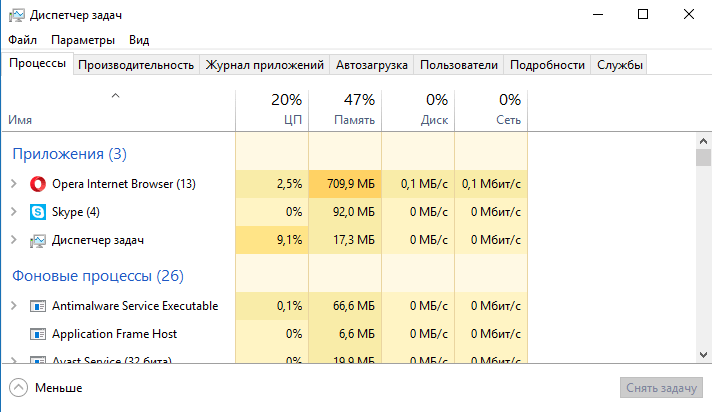

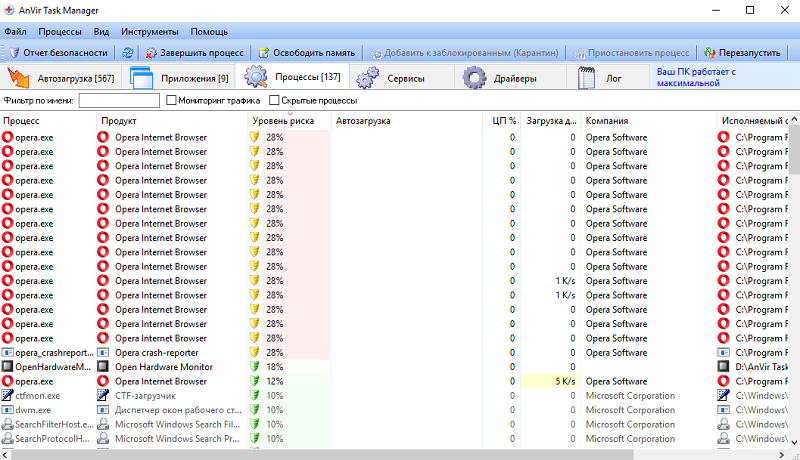

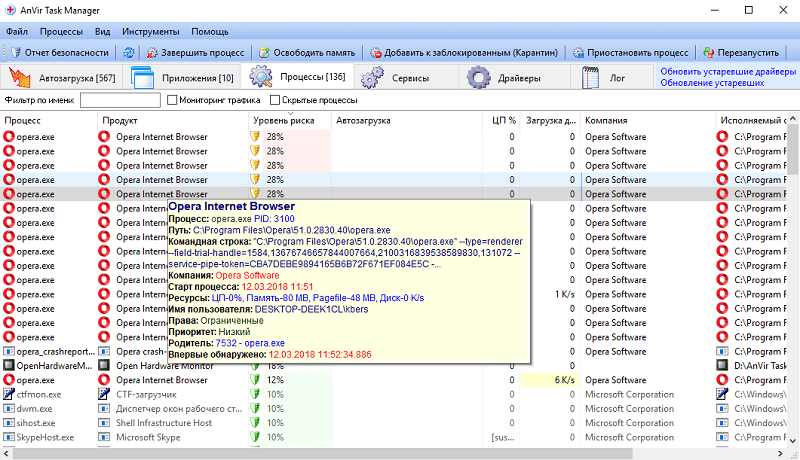

Некоторые вирусные майнеры прекращают свою работу перед тем, как пользователь устройства откроет диспетчер задач. Это позволяет привести показатели в нормальное состояние и избавиться от лишних подозрений. Иногда стелс-майнеры даже могут выключать диспетчер задач самостоятельно через несколько минут его работы. Соответственно, если вы помните, что открывали приложение, но через некоторое время не наблюдаете его окно, то следует задуматься о возможности заражения. Его удастся обнаружить мощными программами для контроля состояния компьютера. К ним можно отнести AnVir Task Manager, которая позволит найти все подозрительные процессы в операционной системе. Качественная диагностика возможна всегда, но порой она требует больших затрат и ресурсов.

Как удалить вирус-майнер

Антивирусное ПО поможет вам найти вирус-майнер с помощью глубокой проверки, но не приходится рассчитывать, что оно также поможет убрать обнаруженное заражение. В большинстве случаев с этим приходится бороться вручную и удалять зловредный скрипт нужно будет самостоятельно. Следует отметить, что в системе всё равно могут остаться следы хакерского программного обеспечения и куда лучшим вариантом будет сделать бэкап всех данных и переустановить операционную систему.

Чаще всего заражение случается из-за загрузки пиратского контента, например, игр с торрент-трекеров. Если вы помните, что делали что-то подобное, то вам не составит труда отыскать возможную причину самостоятельно. Главное – это определить, в какой временной промежуток у вас начались проблемы с компьютером. Первое, что нужно сделать, это удалить все подозрительные приложения и лишь потом можно приступать к борьбе с вирусом.

Если вам повезёт, то на устройстве вы обнаружите несложный майнер, избавиться от которого будет довольно легко. Потребуется лишь открыть диспетчер задач и выбрать всю подозрительную для вас активность. Для этого вам нужно перейти в меню «Пуск» и выбрать раздел процессов. Можно также просто вызвать диспетчер задач стандартным сочетанием клавиш Ctrl+Alt+Del. Если вы нашли какую-нибудь задачу, которая использует более 20 процентов мощности CPU, то? скорее всего? майнер уже найден. Всё, что вам остаётся – это завершить процесс.

Однако следует отметить, что такой процедуры чаще всего недостаточно. В последнее время злоумышленники научились скрывать свои продукты куда лучше и найти майнер в системе стало сложнее. Как было отмечено выше, некоторые современные боты считывают открытие диспетчера задач и делают процесс лечения куда более сложным. Но и здесь можно выйти из ситуации, если следовать рекомендуемому плану действий в подобных случаях.

Для начала следует проверить устройство на вирусы и перезагрузить компьютер, если они будут найдены. Затем нужно перейти в режим БИОС для управления железом без использования операционной системы. Для входа в БИОС обычно используются кнопки F8 или Del. Это зависит от производителя. Далее открываем раздел расширенных настроек загрузки (Advanced Boot Options).

Следует отметить, что открыть это меню не получится, если у вас Windows 10 и вы производите перезагрузку. В таком случаем нажимаем Win+R и вводим команду MSConfig в окне, которое перед вами появилось. Теперь нужно выбрать раздел конфигурации системы и в меню загрузки указать нужный режим. Теперь просто перезагружаем систему на ПК.

Меню расширенных настроек загрузки содержит множество пунктов, но в данном случае нам понадобится безопасный режим с использованием сети (Safe Mode w Networking). Теперь нужно лишь авторизоваться в ОС под своей учётной записью и открыть бразуер для входа в интернет. Здесь остается лишь скачать какое-либо антишпионское программное обеспечение на ваш вкус. Именно его мы будем использовать для лечения скрытого майнера.

Почти все утилиты такого рода будут удалять найденные угрозы в автоматическом режиме. Кроме того, будут также удалены записи из реестра Windows и подправлены настройки некоторых приложений.

Если вы не знаете, какое программное обеспечение для этого выбрать, то для борьбы со шпионскими программами специалисты советуют Malwarebytes Anti-Malware. Также можно использовать продукты компании Доктор Веб для борьбы со скрытым майнингом. Наиболее эффективная программа для удаления майнеров на сайте компании – это CureIT. Отзывы свидетельствуют о том, что после её работы не возникает повторных жалоб.

Профилактика скрытого майнинга

Следует понимать, что полную безопасность в сети в наши дни гарантировать невозможно. С каждым обновлением антивирусных баз появляются новые вирусы. Однако продуманные действия всё равно позволят снизить риск заражения устройства. Для этого нужно пользоваться только проверенными сайтами, не игнорировать предупреждения антивирусного софта, в том числе и встроенного в браузер. Также следует периодически активировать проверку для профилактики. Рекомендуется также ограничить или вообще прекратить использование пиратского контента, так как он очень часто комплектуется вирусами.

Законность скрытого майнинга

Майнинг в целом, а особенно его нишевые ответвления – это всё ещё неизученная до конца сфера, которая не имеет чёткого определения в правовом поле. Однако это не значит, что если отсутствует статья за скрытый майнинг, то и ответственность за него не последует. Установка ПО на чужие компьютеры втайне от их владельцев, проникновение в сети – всего этого достаточно для возбуждения уголовного дела. При этом совсем не важно, с какой целью это происходило. Лучше не нарушать закон и зарабатывать криптовалюту честно. К тому же стелс-майнинг не принесёт ощутимый доход настолько, сколько можно заработать более честными операциями с цифровой валютой.

В заключение можно сказать, что появление новых кибер-угроз, связанных с криптовалютой, это весьма ожидаемый результат популяризации данной технологии. Однако и сфера информационной безопасности также не стоит на месте и пользователи легко могут защитить себя от вредоносного программного обеспечения и проверить компьютер, чтобы выявить заражение на ранних стадиях. Следует также отметить постоянно улучшающиеся алгоритмы защиты в веб-браузерах, которые уже сейчас умеют блокировать скрытый майнинг и не давать загрузить вредоносное программное обеспечение.

Майнинг и криптовалюты активно набирают популярность с каждым годом. Создаются новые приложения и программы по этой теме, и не всегда они полезны. Один из новейших примеров – вредоносное приложение для скрытого майнинга. Основная проблема в том, что отработанных стратегий по борьбе с таким ПО пока нет, а имеющаяся информация неоднозначна и не систематизирована. Мы попробовали собрать всё воедино и разобраться, как удалить майнер с компьютера.

Что представляет собой скрытый майнер

Для начала необходимо хорошо понимать, что же такое майнер и как он работает. Скрытые майнеры (ботнеты) – система софта, позволяющая вести майнинг без ведома пользователя. Другими словами, на компьютере появляется совокупность программ, использующих ресурсы ПК для заработка денег и их перечисление создателю вредоносных приложений. Популярность этого направления растёт, а заодно растут и предложения о продаже вирусов. Главной целью ботнетов являются офисные компьютеры, так как выгода разработчиков напрямую зависит от количества заражённых ПК. Именно поэтому распознать майнеры непросто. Чаще всего вирус можно «подхватить», скачивая контент из непроверенных источников. Также популярны спам-рассылки. Перед тем, как переходить к поиску и удалению, разберёмся во всех тонкостях и опасностях подобного софта.

В чём опасность скрытого майнера

В целом, работа майнер-бота похожа на обычный вирус: он также «прикидывается» системным файлом и перегружает систему, постоянно что-то скачивая и загружая. Главное его отличие от вирусных программ в том, что цель майнеров – не навредить системе, а использовать её в своих целях. Процессор постоянно перегружен, так как добывает криптовалюту создателю ПО. А самая большая проблема заключается в том, что стандартные антивирусники не могут определить проблему и найти майнер на компьютере. Приходится бороться с ботами самостоятельно. Нужно «выслеживать» файл в реестрах и процессах, проводить сложные манипуляции по его полному удалению, а это не всегда просто для среднестатистического пользователя. Плюс ко всему, разработчики научились создавать программы-невидимки, отследить которые через диспетчер задач не получится. В глубинах системных файлов будет ещё и резервный исходник, позволяющий программе восстановиться в случае обнаружения антивирусной программой или ручного удаления. Так как же распознать и удалить такой софт?

Ввиду сложности обнаружения приходится опираться на собственные ощущения. Майнеры заметно перегружают систему, благодаря чему компьютер начинает сильно тормозить. Это сказывается и на технической составляющей ПК: страдают процессор, видеокарта, оперативка и даже система вентиляции. Если вы слышите, что ваш кулер постоянно работает на пределе – стоит задуматься, не подхватили ли вы майнера. Ко всему прочему добавим, что stealth miner’ы с лёгкостью крадут данные пользователя, в том числе пароли от аккаунтов и электронных кошельков.

Находим и удаляем

Выяснив, что скрытый майнинг до добра не доведёт, переходим к операции «найти и уничтожить».

Для начала рекомендуется запустить стандартный процесс сканирования компьютера любым достаточно эффективным антивирусом. Нельзя исключать, что в том или ином случае пользователь столкнутся с обычным и сравнительно безопасным майнером. Своего присутствия в системе он не скрывает, а потому его без проблем можно будет обнаружить за счёт сканирования и безвозвратно удалить.

Но практика показывает, что идентифицировать троян в системе довольно сложно. Разработчики вредоносного программного обеспечения делают всё возможное, дабы работа майнера велась максимально незаметно, но при этом приносила пользу. Жаль только, что не пострадавшей стороне.

Современные майнеры очень качественно скрывают своё присутствие. Они способны на многое, включая:

- выключаться в процессе работы пользователя с программами и приложениями, которые являются особо требовательными;

- имитировать работу других приложений и стандартных процессов при запуске Диспетчера задач;

- работать только в то время, когда компьютер простаивает, то есть пользователь ничего не делает.

Вот почему очень часто оказывается, что компьютер уже давно и весьма серьёзно заражён, а пользователь даже не подозревает об этом. Это стало возможным за счёт тщательной работы хакеров.

Ботнеты сильно нагружают процессор компьютера

Но всё же обнаружить вредоносные программы можно. И не обязательно для этого обращаться к профильным специалистам.

ВНИМАНИЕ. Если не уверены, не стоит удалять те или иные файлы. Особенно системные. Иначе это может привести к печальным последствиям, включая повреждение ОС с необходимостью её переустановки.

Сначала нужно удостовериться в том, что перед вами вредоносный майнер, который хорошо маскируется. И только после этого его можно смело сносить.

Реализовать задуманное можно 2 основными способами. Для этого стоит воспользоваться функционалом Диспетчера задач, либо задействовать мощную системную утилиту для проверки всех активных процессов типа AnVir.

Диспетчер задач

С Интернет-майнингом сталкивались многие. Причём некоторые даже об этом и не знают. В сети существуют веб-сайты, где используются специальные скрипты, позволяющие добраться до производительности ПК путём обхода защиты. Обойдя защиту на сайте, хакер загружает на ресурс вредоносный код. Он начинает майнить, когда пользователь заходит на этот сайт.

Догадаться и как-то понять, что вы зашли на подобный сайт, довольно просто. Ведь при его посещении компьютер сразу же начинает сильно тормозить, а в Диспетчере задач отображается высокая нагрузка на компьютерное железо. Стоит закрыть сайт, и майнинг остановится, работа компьютера нормализуется.

Чтобы обнаружить вредоносное программное обеспечение, которое забралось в ваш компьютер и систему, используя для этого Диспетчер задач, необходимо выполнить несколько шагов:

- Для начала откройте сам Диспетчер задач. Для этого достаточно одновременно нажать сочетание клавиш Ctrl, Shift и Esc.

- Теперь просто наблюдайте. Буквально 10 минут. При этом важно, чтобы компьютер бездействовал. Старайтесь даже ничего не нажимать на клавиатуре и не пользоваться мышкой.

- Есть такие вирусы, которые активируют блокировку диспетчера, либо просто закрывают окно. Делается это по вполне банальной причине. Так вредоносное ПО скрывает своё присутствие. Поэтому в случае самопроизвольного закрытия диспетчера, либо при загрузке системы во время бездействия можно делать смелый вывод о том, что на компьютере есть майнер.

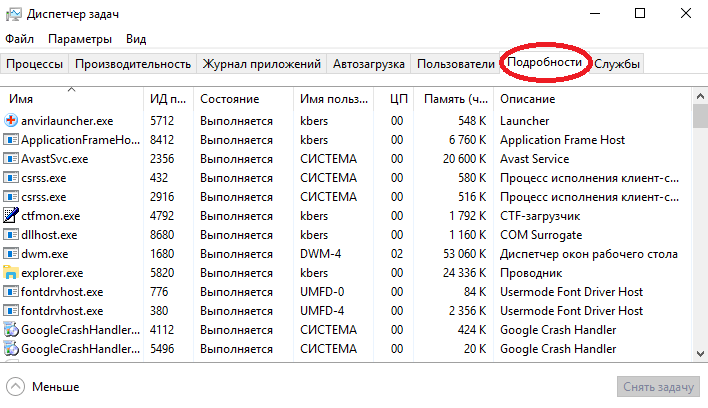

- Если во время наблюдения ничего подозрительного обнаружено не было, откройте вкладку Подробности в окне диспетчера.

- В открывшемся списке поищите процесс, который чем-то отличается от всех остальных. Это может быть использование странных символов и другие отличительные черты. Перепишите его название.

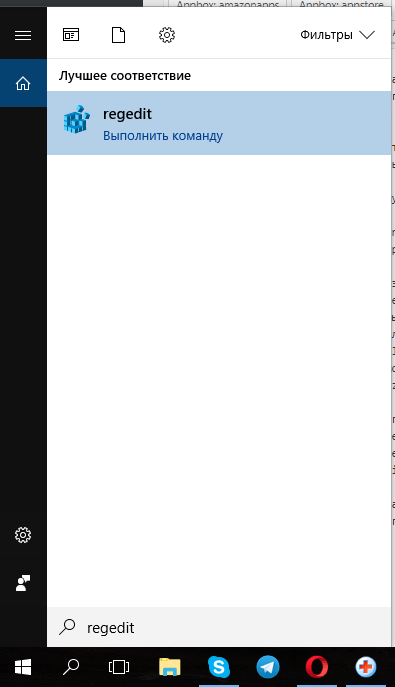

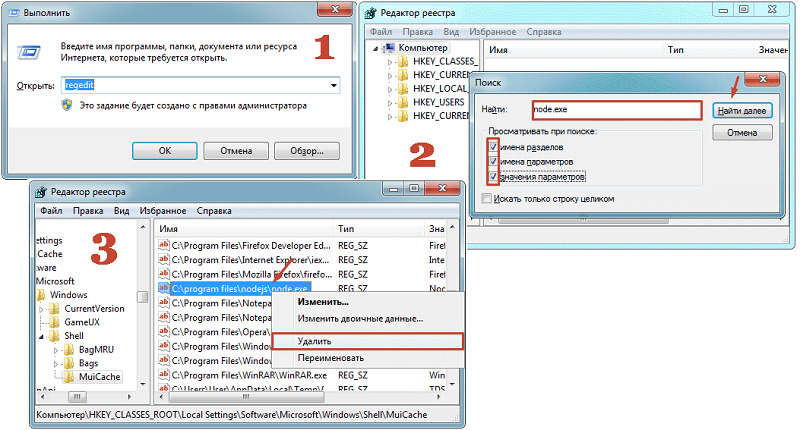

- Теперь через поисковую систему Windows пропишите слово regedit и откройте реестр, запустив это приложение. Причём лучше от имени администратора.

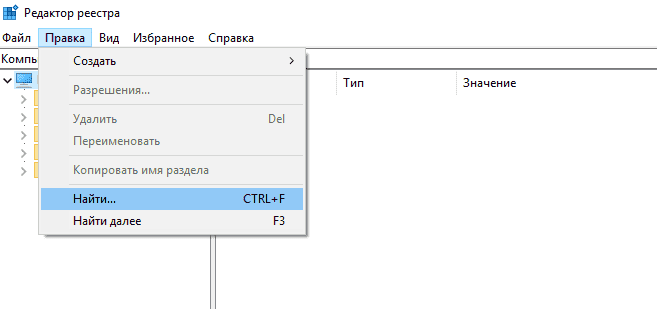

- Открыв «Редактор реестра», нажмите на вкладку «Правка» в верхнем левом углу, а затем на кнопку «Найти». Сюда вбейте название того процесса, который вызвал у вас подозрения.

- При отображении в списке совпадений с этим названием, кликните по ним правой кнопкой и нажмите «Удалить». Но если вы не уверены в том, что это вредоносное ПО, а не системные важные файлы, лучше ничего не трогать.

- Запустите процедуру сканирования системы антивирусом. Причём тут можно воспользоваться даже встроенным инструментом от Windows. Для его запуска нужно нажать на «Пуск», затем перейти в раздел «Параметры», далее в «Обновление и безопасность», и тут вы найдёте «Защитник Windows».

- По завершению сканирования система выдаст перечень обнаруженных угроз. Дайте разрешение на их удаление.

Теперь остаётся только перезагрузить компьютер.

Полагаться исключительно на встроенный антивирус операционной системы не стоит. Будет лучше, если дополнительно вы запустите сканирование сторонним софтом или даже утилитой типа Dr.Web. Чем антивирус эффективнее, тем выше вероятность обнаружить скрытые угрозы.

СОВЕТ. Перед запуском сканирования обновите антивирус до последней версии.

Вредоносное ПО может быть достаточно свежим, и устаревший антивирус попросту не знает о нём, а потому у него отсутствуют соответствующие алгоритмы поиска и удаления. Обновив программу, она наверняка найдёт этот майнер и обезвредит его.

AnVir Task Manager

Многие воспринимают эту программу как антивирусное ПО. В действительности это полезная системная утилита, способная отображать все процессы на компьютере.

С помощью этого многофункционального диспетчера процессов удаётся довольно быстро и легко найти все скрытые вирусы и майнеры. Нужно лишь правильно воспользоваться предлагаемыми возможностями.

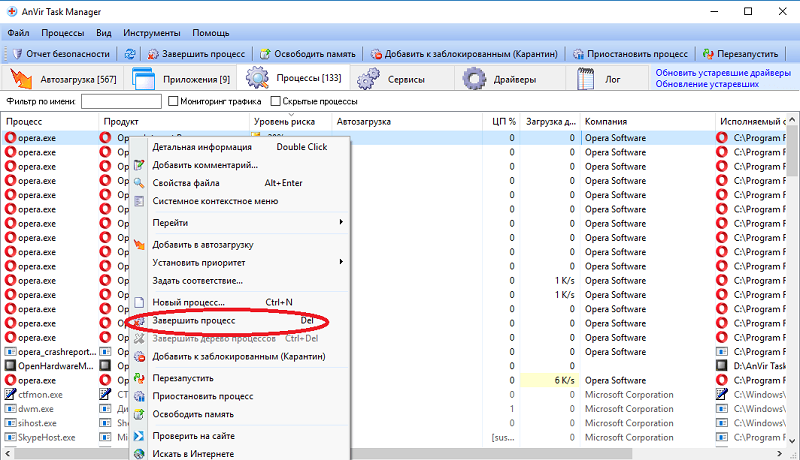

Последовательность процедур здесь будет следующей:

- Сначала скачайте установочный файл. Лучше это делать через официальный сайт разработчика. Теперь установите диспетчера процессов и запустите его.

- В открывшемся окне после непродолжительного сканирования будут отображаться все процессы, которые сейчас протекают на вашем компьютере.

- Сам диспетчер имеет специальный алгоритм определения уровня риска. Он отображается в процентах. Но полностью полагаться на него не стоит. Увидев процессы с высоким риском, либо же подозрительные названия, подведите к ним курсор мышки. После этого откроется развёрнутая информация.

- Ряд троянов действительно хорошо маскируются, имитируя системные приложения и процессы. Но вот детали их выдают. По ним как раз и можно обнаружить реальную угрозу.

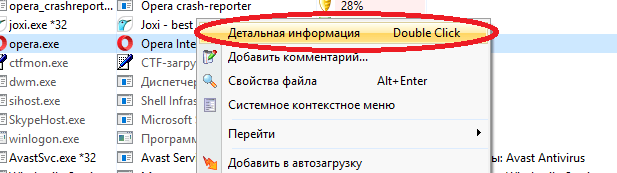

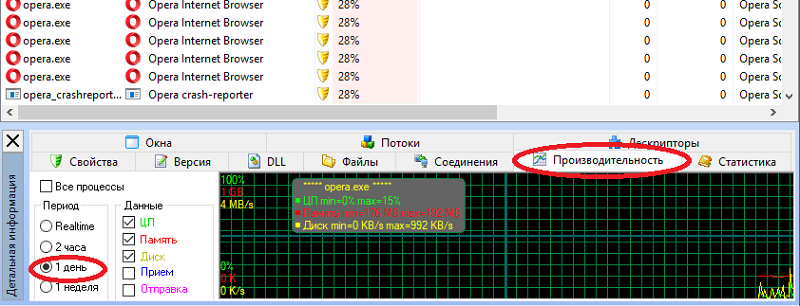

- Выберите один из процессов, в безопасности которого вы сомневаетесь. Кликните правой кнопкой, нажмите на пункт «Детальная информация», а затем откройте вкладку «Производительность».

- В списке слева поставьте галочку на варианте «1 День». Теперь посмотрите, какая нагрузка на компьютер была в течение указанного периода.

- Если подозрительный процесс сильно нагружал систему, подведите к нему курсор мышки, после чего перепишите название самого процесса, а также путь к нему.

- Далее по этому же процессу нажмите правой кнопкой и выберите вариант для завершения процесса.

- Снова через поисковую систему Windows пропишите regedit, запустите «Редактор реестра». Через вкладку «Правка» нажмите на «Найти» и пропишите значения подозрительных процессов.

- Все совпадения с названием файла удаляются.

- Запустите обновлённую антивирусную программу для полного сканирования. Если угрозы будут обнаружены, удалите их.

В завершении остаётся только отправить компьютер на перезагрузку.

После этого проверьте, изменилась ли ситуация, снизилась ли нагрузка на систему. Если есть и другие подозрительные процессы, проделайте с ними всё то же самое.

Удаление майнера с компьютера

После проверки на наличие вредоносных ПО, приступаем к его устранению. Сделать это можно несколькими способами, в том числе и без помощи сторонних программ для обнаружения майнеров. Важно: удаляйте вручную только в том случае, когда вы абсолютно уверены, что нашли именно майнер.

- Пробуем найти файл через Диспетчер задач – Подробности или же через упомянутые выше программы для просмотра процессов ПК.

- Закрываем всевозможные процессы, кроме необходимых для работы ОС. Оставшиеся поочерёдно проверяем. Ищем процесс с непонятным набором случайных символов в названии.

- Обнаружив подозрительный файл, маскирующийся под обновления системы, запускаем поисковик. Смотрим, что открывается при попытке загрузить файл.

- Находим совпадения в реестре, нажав regedit и клавиши Ctrl + F для поиска. Удаляем. Можно дополнительно почистить реестр с помощью, например, CCleaner.

- Перезагружаем ПК и оцениваем изменения в нагрузке.

ВНИМАНИЕ. Зачастую майнеры хранятся на диске C в папке users пользовательappdata.

Можно попробовать прибегнуть к помощи антивирусных программ. Старые версии, конечно, не исправят ситуацию, но некоторые имеют достаточный набор утилит для поиска скрытых майнеров. К примеру, Dr.Web CureIt, Kaspersky Virus Removal Tool или Junkware Removal Tool.

Если обнаружить майнер не удалось, но вы уверены, что он есть – используйте программу AVZ. Там необходимо произвести обновление и запустить «Исследование системы». На выходе вы получите avz_sysinfo.htm файл, с которым можно идти на форум и просить помощи специалистов. Возможно, вы получите скрипт, который выполняется через ту же AVZ и тем самым решить проблему. Также поможет обычная переустановка операционной системы.

Методы профилактики

Как говорится, проблемы проще избежать, нежели решить её. Но полностью обезопасить себя от майнеров не получится. Любая операционная система подразумевает установку всевозможного софта и его удаление, что переполняет реестр и вызывает сбои в работе ПК. Даже удалённые программы сохраняют отдельные файлы в реестре, благодаря чему и маскируются различные вирусы. Правильным решением будет использование портативного софта. Это избавит ваш реестр от ненужного засорения и освободит процессор. Также полезной программой является WinPatrol Monitor. Приложение оповещает о попытках файлов попасть в реестр без ведома пользователя.

СОВЕТ. Скачивайте контент только с проверенных сайтов!

Подводя итоги, хочется сказать следующее: не «забивайте» на свой компьютер! Если вы заметили какие-либо изменения в работе, не ленитесь выяснять причину. Многие пользователи предпочитают просто понизить настройки в любимой игре, нежели пытаться понять, почему играть стало некомфортно. Это всё чревато неприятными последствиями не только в плане ОС, но и для работы самой техники. Сталкивались ли вы с майнер-ботами и как боролись с ними? Описывайте свой опыт в комментариях.

Сейчас вирусы обрели достаточно широкое распространение и заразить ими компьютер может практически каждый пользователь, даже не подозревая этого. Существует несколько типов подобных угроз, которые скрывают файлы на съемных носителях, а обычное изменение атрибутов не всегда помогает. Например, иногда вместо директорий появляются ярлыки и при попытке запуска такого ярлыка происходит еще большее заражение, а исходные объекты так просто отыскать не получается. Сегодня мы бы хотели пошагово расписать процедуру решения этой проблемы, взяв во внимание все нюансы.

Вирус скрыл папки на флешке

Я выделил три разновидности проблемы когда вирус скрыл папки на флешке. Первое, когда флешка с файлами девственно пуста или содержит один файл неизвестного расширения, который не открывается стандартными программами на компьютере. Второе, когда за место нормальных файлов, появляться ярлыки. Ярлыки в большей части рабочие, и при клике на папку-ярлык, открывается новое окно с содержанием папки. И третье, наиболее распространенное в наше время, когда ярлык-копия имеет расширение .lnk. Здесь намного все сложнее, так как если вы даже сделаете скрытые папки визуально видимыми, то не сможете убрать галочку с атрибута «скрытый».

Я раньше делал так, копировал содержимое папки и вставлял в новую папку. Затем флешку лечил антивирусом. Но когда папок больше десяти, то на это требуется затратить время, что само по себе не очень эффективно.

В этой статье я попытался собрать достаточно полную информацию о том, как сделать скрытые папки видимыми и избавится от вируса на флешке. Информация актуальна и имеет большую популярность у владельцев компьютеров, особенно тех, кто часто пользуется флешками и другими съемными накопителями.

Как вылечить флешку от вируса скрывающего файлы

Что делать если с Вами и вашей флешкой случилась такая неприятность.

Совет №1. Ни в коем случае не форматировать флешку.

Ваши данные там, они не испорчены, и мы сейчас их вернем:

Запустите командную строку от имени Администратора. Введите команду

attrib -h -r -s /d /s h:*.* — где «h:» — буква Вашей флешки.

Вирус скрыл папки на флешке? Решение проблемы.

Данная команда, сделает ваши файлы и папки видимыми.

Давайте рассмотрим, что делает введенная нами команда:

attrib — собственно запускает программу attrib

ключ -h — очищает атрибут «скрытый файл».

ключ -r — очищает атрибут файла «только для чтения».

ключ -s — очищает атрибут «системного файла».

ключ /s — распространяет действие только на файлы.

ключ /d — распространяет действие на каталоги (папки) и файлы. Не работает без /s

После этих действий, ваши файлы и папки станут видны. Вам лишь останется удалить (при помощи поиска) все файлы с расширением *.lnk (ярлыки) и name.exe которые выглядят как ваши папки (где name-имена ваших папок). Если есть файлы, которые не похожи на Ваши — тоже удаляйте.

неОшибка.Ру — не несет ответственности за Ваши действия и возможную потерю информации. Все действия вы производите на свой страх и риск. Вы должны понимать то, что делаете, и к чему это приведет.

Делаем папки видимыми по средствам системы

Для того что бы сделать скрытые папки визуально видимыми нужно следовать по пути:

1) ПУСК – Панель управления – Параметры папок – Вид

этот путь подходит в расширенных версиях Windows 7.

2) ПУСК – Панель управления – Оформление – Параметры папок – Вид

Смотрим рисунок:

В окне настройки параметров папок выбираем пункт ВИД, и настраиваем отображение срытых файлов.

Смотрим рисунок:2

На этом процесс видимости папок по средствам системы закончен.

ВАЖНО: После проделанных действий сканируем накопитель антивирусником. Удаляем ярлыки с расширением .lnk, так же удаляем не нужные и не знакомые файлы с расширением .exe, далее удаляем файл autorun.inf и папку RECYCLER.

Отображение скрытых файлов

После обнаружения пропажи информации первым делом нужно настроить в системе отображение скрытых файлов.

- Зайдите в панель управления и выберите режим просмотра «Крупные значки». Откройте «Параметры папок».

- Перейдите на вкладку «Вид». Установите отображение скрытых защищенных файлов и показ скрытых файлов.

Откройте съемный диск и посмотрите, какие данные теперь отображаются на флешке. Вероятнее всего вы увидите ярлыки и неизвестные исполнительные файлы вируса.

Делаем папки видимыми по средствам TotalCommander

Здесь процесс намного проще и быстрее, чем в первом варианте. Для этого конечно нужно иметь программу файловый менеджер TotalCommander. Запускаем программу, выбираем в одном из окон отображение накопителя.

Настраивается программа очень легко. В верхнем меню выбираем пункт «Конфигурация» — Настройка… — Содержимое панелей – Отображение файлов – поставить галочку «Показывать скрытые/системные файлы».

Смотрим рисунок:

После этого мы свободно можем видеть все скрытые файлы, по умолчанию они будут помечены красным восклицательным знаком.

Затем делаем скрытые папки видимыми, то есть убираем лишние атрибуты файлов.

Смотрим рисунок:

Если степень заражения папок второго уровня, то папки все станут видимыми, останется проделать пункт с пометкой ВАЖНО из первой части. Если не удалось убрать атрибуты файла, то приступаем к применению тяжелой артиллерии.

Total Comander — спаситель папок флешки

Еще один вариант подручного средства для отображения скрытых вирусом папок — использование удобного Total Comander

. Многие пользователи применяют его для быстрого перехода по файлам и папкам. Скачать командер можно по следующей ссылке .

Работать в командере намного проще и быстрее, чем в том же интерфейсе ОС Windows. Открывается диалоговое окно программы. На верхней панели нужно нажать опцию — «Конфигурация».

Далее выбирается «Содержимое панелей», потом «настройка» и выбирается «отображение файлов». После ставится галка на параметре — «скрыть/отобразить скрытые файлы», также можно поставить галочку и на соседнем пункте «отобразить системные файлы». И нажимается ОК.

Для удобства пользователя все отображенные новые файлы отмечает программа красным восклицательным знаком.

Все отмеченные таким образом файлы следует сделать видимыми на постоянной основе. Для этого кликают правой кнопкой мыши, при наведении курсора на сам испорченный файл. Выбирается в меню — «Свойства». В открывшемся окне убирают все галки на параметрах файла.

Если после этих манипуляций все файлы в папке восстановились, убрались ярлыки и флешка вновь нормально работает, то все хорошо. Нужно только снова проверить ее антивирусом

. Если же поправить атрибуты файлов не удалось, то придется воспользоваться собственноручно написанной мини-программой.

Пишем свою программу – выручалку.

То, что я сейчас Вам расскажу, действительно работает и действительно ценная информация, по крайней мере, в решении нашей проблемы. Я покажу, как создать небольшую программу, которая в два счета лечит флешки от вируса, который делает папки скрытыми.

Для этого вам надо создать текстовый документ с расширением .txt. Подсказываю, это документ стандартного блокнота. Далее копируем и вставляем в него текст, следующего содержания:

:lable cls set/p disk_flash=»Vvedite bukvu vashei fleshki:» cd/D %disk_flash%: if %errorlevel%==1 goto lable cls cd/D %disk_flash%: del*.lnk/q/f attrib -s -h -r autorun.* del autorun.*/F attrib -h -r -s -a /D /S rd RECYCLER /q/s explorer.exe %disk_flash%:

Смотрим рисунок:

Изменяем расширение файла. Кликаем в документе в верхнем меню ФАЙЛ – Сохранить как… — Выбираем место хранения файла – Пишем название файла после точки пишем .bat.

Смотрим рисунок:

После всех проделанных действий должно получиться:

Было:

Стало:

Переходим непосредственно к операции «зачистка флешки». Для этого нам надо запустить файл от имени Администратора. Кликаем правой клавишей мыши на файл, выбираем пункт в контекстном меню, Запуск от имени администратора.

Смотрим рисунок:

В появившемся окне пишем букву, которая соответствует накопителю, и нажимаем клавишу Enter на клавиатуре. Программа автоматически запустит процесс лечения. По завершению откроется окно с содержанием флешки. После чего Вам останется проделать операцию с пометкой ВАЖНО, в первой части статьи.

Программа действительно работает. В моем случае она храниться на флешке и всегда под рукой.

Решаем проблему со скрытием вирусом файлов на флешке

Скрытие находящихся на флешке файлов — одна из самых безобидных проблем, с которыми сталкиваются жертвы вирусов. Однако в большинстве случаев подобные угрозы продолжают дальше распространяться по ПК в поисках информации, например, платежных данных. Поэтому их требуется как можно скорее обнаружить и удалить. При этом важно сохранить файлы, что мы и попытаемся сделать далее.

Шаг 1: Использование антивируса

Всегда в первую очередь рекомендуется использовать специальное антивирусное программное обеспечение, которое не только найдет вирус на компьютере или USB-накопителе, но и удалит его. Такое действие необходимо для того чтобы можно было сделать файлы снова видимыми и избавиться от дальнейших трудностей при работе с ними. Рекомендуется задействовать несколько инструментов, поскольку иногда новые вирусы еще отсутствуют в базе защитного ПО. В другой нашей статье по следующей ссылке вы найдете пять различных способов осуществления поставленной задачи.

Подробнее: Проверяем и полностью очищаем флешку от вирусов

Шаг 2: Удаление остаточных записей в реестре

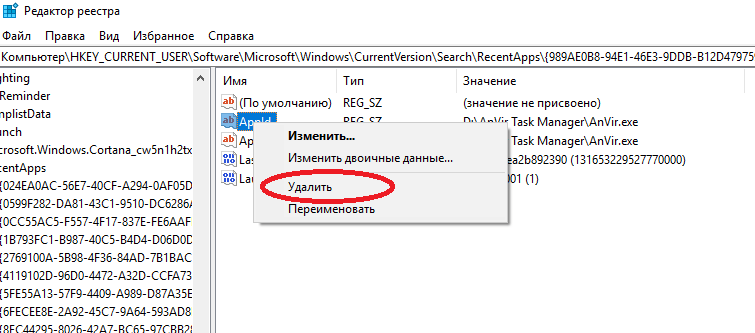

Не всегда после полного удаления вируса с ПК программным методом стираются абсолютно все файлы, связанные с ним. Некоторые приложения и утилиты умело маскируются под дружелюбный софт и запускаются каждый раз, как происходит старт операционной системы. Обычно такие записи остаются в реестре, поэтому их нужно удалить, а сделать это можно так:

- Вызовите функцию «Выполнить», зажав комбинацию клавиш Win + R. Затем введите там выражение regedit, нажмите на клавишу Enter или кнопку «ОК».

- В редакторе реестра перейдите по пути HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersion, где отыщите директорию под названием «Run».

- В ней присутствуют ключи программ, которые запускаются автоматически. Найдите там подозрительные или незнакомые записи, кликните по ним ПКМ и выберите «Удалить».

- После этого рекомендуется перезагрузить компьютер, чтобы изменения вступили в силу.

Обычно подобные записи, генерируемые вредоносным программным обеспечением, имеют случайное название, состоящее из набора символов, поэтому отыскать его не составит труда. Помимо этого, каждый пользователь знает, что установлено у него на ПК — это тоже поможет найти лишнюю запись.

Шаг 3: Отключение подозрительных служб

Некоторые угрозы оставляют после себя небольшие скрипты, называемые службами. Обычно их обнаруживает антивирус и удачно удаляет, но самые изощренные вирусы могут оставаться на ПК незамеченными. Из-за этого юзеру рекомендуется самостоятельно просмотреть список текущих служб и отыскать там подозрительную утилиту. Удалить ее, скорее всего, не получится, но после отключения она перестанет наносить вред устройству.

- Откройте утилиту «Выполнить» (Win + R). Впишите там msconfig и кликните на «ОК».

- Переместитесь во вкладку «Службы».

- Просмотрите список всех служб, выделите галочками те, которые связаны с вредоносными данными, и отключите их. После этого примените изменения и перезагрузите ПК.

Если вы не уверены в какой-либо из служб, всегда можно найти информацию о ней в интернете, чтобы убедиться в ее причастности к вирусам или безопасности.

Шаг 4: Изменение атрибутов файлов

Если объекты на съемном носителе были поражены вирусом, сейчас они либо удалены, либо имеют присвоенный атрибут, делающий их скрытыми, системными и недоступными для изменения. Поэтому юзеру придется вручную удалить все эти атрибуты, чтобы получить оставшиеся на флешке файлы.

- Откройте «Пуск» и запустите «Командную строку» от имени администратора. Сделать это можно и через «Выполнить», введя там cmd.

- В разделе «Этот компьютер» узнайте букву, которая присвоена USB-накопителю. Она пригодится для выполнения дальнейших действий.

- В консоли введите attrib H:*.* /d /s -h -r –s, где H — название флешки. Подтвердите выполнение команды, нажав Enter.

После этого остается только подождать завершения операции, об этом свидетельствует появившаяся строка ввода. Теперь важно описать действие каждого аргумента, чтобы у вас не осталось вопросов по использованию рассмотренной команды:

- H — буква накопителя, всегда выставляется индивидуально, в соответствии с подключенным устройством;

- *.* — указывает формат всех файлов. По аналогии можно установить, например, *.txt*;

- /d — отвечает за обработку всех файлов и каталогов;

- /s — обрабатывает все файлы с указанным разрешением; Получается, что /d и /s, установленные вместе, позволяют применить атрибуты ко всем объектам сразу.

- + или — — добавление или отмена атрибутов;

- h — атрибут для скрытия файлов;

- r — только чтение;

- s — атрибут для присвоения статуса «Системный».

Теперь вы знаете все об основных аргументах команды attrib, что позволит изменять атрибуты файлов и папок напрямую через консоль, экономя свое время и силы.

Шаг 5: Восстановление удаленных данных

Нередки такие случаи, когда после снятия атрибутов пользователь не получает доступ к некоторым файлам, что хранились на флешке до момента действия вируса. Возникновение подобной ситуации означает, что эта информация была удалена антивирусом или самой угрозой. Выходит, что без дополнительного ПО здесь не обойтись — придется применять средство по восстановлению удаленных файлов. При этом каждый такой инструмент работает по своему алгоритму, из-за чего не всегда восстанавливаются все элементы. Детальное руководство по трем способам возвращения файлов ищите в нашем материале, перейдя по указанной далее ссылке.

Подробнее: Инструкция по восстановлению удаленных файлов на флешке

Лечим флешку с помощью сторонних программ

1)USB Hidden Folder Fix

Программа имеет достаточное простое обращение, но интерфейс на английском языке. Что бы не заблудились в двух кнопках, смотрим скриншот программы:

2)HiddenFilesRecover

Вторая программа из серии личных помощников для лечения флешек. Программа не требует установки, достаточно выбрать версию программы для разрядности своей операционной системы. Так же программ имеет русский интерфейс.

Смотрим скриншот:

3)LimFlashFix

И наконец, третья программа для восстановления скрытых папок. Установка программы достаточна, коварна, будьте внимательны при выборе режима установки. В автоматическом режиме на Ваш компьютер упадет Яндекс комплект, из браузера и ненужных приложений. Интерфейс программы так же имеет русский язык.

Смотрим скриншот:

Данный софт из трех программ абсолютно безопасен и подтвердил свою работу на оценку отлично. Так что скачивайте по ссылке – софт лечит скрытые папки.

После всего проделанного следует повторить пункт с пометкой ВАЖНО в первой части статьи.

Рекомендации.

Дорогие друзья, я попытался собрать наиболее актуальную и полную версию всех инструментов при лечении скрытых папок на съемных носителях. И все же рекомендую быть внимательными при использовании флешек на чужих компьютерах. И не впадать в панику, если у Вас случился подобный казус, а на флешке очень важная информация. Прочитав эту статью до конца, Вы убедились, что нерешаемых задач нет, есть только выбор правильного инструмента для решения.

Статья непременно будет полезна каждому пользователю компьютера. Если у Вас появятся вопросы, то пишите в комментарии, а так же со мной можно связаться по форме обратной связи. И не забывайте поделиться статьей в социальных сетях, иконки которых находятся слева на ваших мониторах. Буду Вам очень благодарен.

С Уважением, Олег Некром!