Баннер-вымогатель — казнить, нельзя помиловать

Время на прочтение

9 мин

Количество просмотров 28K

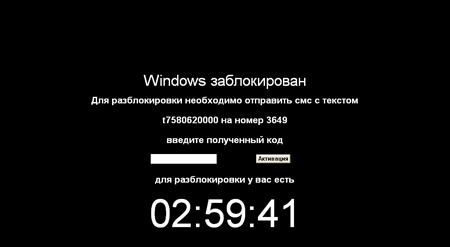

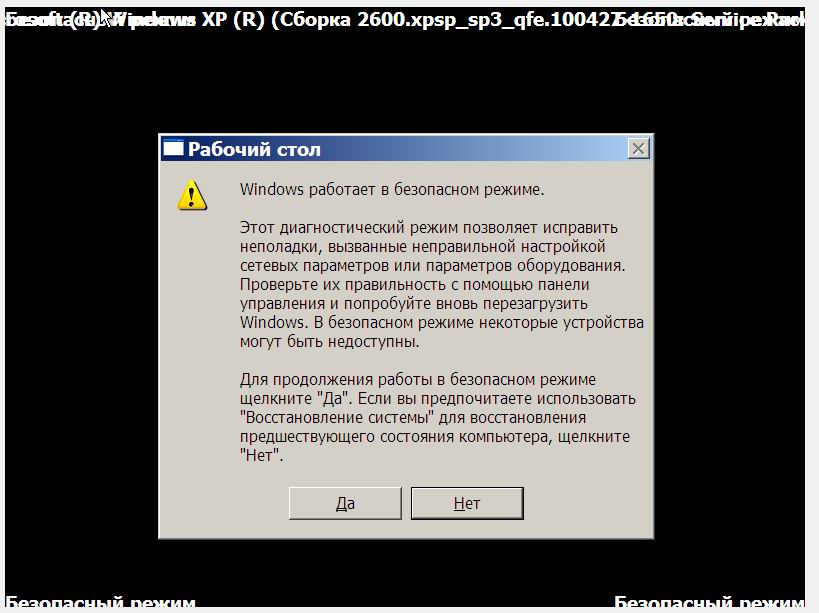

Баннеры «Windows заблокирован — для разблокировки отправьте СМС» и их многочисленные вариации безмерно любят ограничивать права доступа вольных пользователей ОС Windows. При этом зачастую стандартные способы выхода из неприятной ситуации – корректировка проблемы из Безопасного режима, коды разблокировки на сайтах ESET и DR Web, как и перенос времени на часах BIOS в будущее далеко не всегда срабатывают.

Неужели придется переустанавливать систему или платить вымогателям? Конечно, можно пойти и простейшим путем, но не лучше ли нам попробовать справиться с навязчивым монстром по имени Trojan.WinLock собственными силами и имеющимися средствами, тем более что проблему можно попытаться решить достаточно быстро и совершенно бесплатно.

С кем боремся?

Первые программы-вымогатели активизировались в декабре 1989 года. Многие пользователи получили тогда по почте дискетки, предоставляющие информацию о вирусе СПИДа. После установки небольшой программы система приходила в неработоспособное состояние. За её реанимацию пользователям предлагали раскошелиться. Вредоносная деятельность первого SMS-блокера, познакомившего пользователей с понятием “синий экран смерти” была отмечена в октябре 2007 года.

Trojan.Winlock (Винлокер) — представитель обширного семейства вредоносных программ, установка которых приводит к полной блокировке или существенному затруднению работы с операционной системой. Используя успешный опыт предшественников и передовые технологии разработчики винлокеров стремительно перевернули новую страницу в истории интернет-мошенничества. Больше всего модификаций вируса пользователи получили зимой 2009-2010 гг, когда по данным статистики был заражен ни один миллион персональных компьютеров и ноутбуков. Второй пик активности пришелся на май 2010 года. Несмотря на то, что число жертв целого поколения троянцев Trojan.Winlock в последнее время значительно сократилось, а отцы идеи заключены под стражу, проблема по-прежнему актуальна.

Число различных версий винлокеров превысило тысячи. В ранних версиях (Trojan.Winlock 19 и др.) злоумышленники требовали за разблокировку доступа 10 рублей. Отсутствие любой активности пользователя спустя 2 часа приводило к самоудалению программы, которая оставляла после себя лишь неприятные воспоминания. С годами аппетиты росли, и для разблокировки возможностей Windows в более поздних версиях требовалось уже 300 – 1000 рублей и выше, о самоудалении программы разработчики скромно забыли.

В качестве вариантов оплаты пользователю предлагается СМС – платеж на короткий номер или же электронный кошелек в системах WebMoney, Яндекс Деньги. Фактором, “стимулирующим” неискушенного пользователя совершить платеж становится вероятный просмотр порносайтов, использование нелицензионного ПО… А для повышения эффективности текст-обращение вымогателя содержит угрозы уничтожить данные на компьютере пользователя при попытке обмануть систему.

Пути распространения Trojan.Winlock

В большинстве случаев заражение происходит в связи с уязвимостью браузера. Зона риска – все те же “взрослые” ресурсы. Классический вариант заражения – юбилейный посетитель с ценным призом. Еще один традиционный путь инфицирования – программы, маскирующиеся под авторитетные инсталляторы, самораспаковывающиеся архивы, обновления – Adobe Flash и пр. Интерфейс троянов красочен и разнообразен, традиционно используется техника маскировки под окна антивирусной программы, реже — анимация и др.

Среди общего многообразия встречающихся модификаций, Trojan.Winlock можно разделить на 3 типа:

- Порноиформеры или баннеры, заставляющиеся только при открывании окна браузера.

- Баннеры, остающиеся на рабочем столе после закрытия браузера.

- Баннеры, появляющиеся после загрузки рабочего стола Windows и блокирующие запуск диспетчера задач, доступ к редактору реестра, загрузку в безопасном режиме, а в отдельных случаях – и клавиатуру.

В последнем случае для совершения минимума нехитрых манипуляций, нужных злоумышленнику, в распоряжении пользователя остается мышь для ввода кода на цифровом экранном интерфейсе.

Вредные привычки Trojan.Winlock

Для обеспечения распространения и автозапуска вирусы семейства Trojan.Winlock модифицируют ключи реестра:

-[…SoftwareMicrosoftWindowsCurrentVersionRun] ‘svhost’ = ‘%APPDATA%svhostsvhost.exe’

-[…SoftwareMicrosoftWindowsCurrentVersionRun] ‘winlogon.exe’ = ‘<SYSTEM 32>winlogon.exe’

С целью затруднения обнаружения в системе вирус блокирует отображение срытых файлов, создает и запускает на исполнение:

- %APPDATA%svhostsvhost.exe

Запускает на исполнение:

- <SYSTEM 32>winlogon.exe

- %WINDIR%explorer.exe

- <SYSTEM 32>cmd.exe /c «»»%TEMP%uAJZN.bat»» «

- <SYSTEM 32>reg.exe ADD «HKCUSoftwareMicrosoftWindowsCurrentVersionRun» /v «svhost» /t REG_SZ /d «%APPDATA%svhostsvhost.exe» /f

Завершает или пытается завершить системный процесс:

- %WINDIR%Explorer.EXE

Вносит изменения в файловую систему:

Создает следующие файлы:

- %APPDATA%svhostsvhost.exe

- %TEMP%uAJZN.bat

Присваивает атрибут ‘скрытый’ для файлов:

- %APPDATA%svhostsvhost.exe

Ищет окна:

- ClassName: ‘Shell_TrayWnd’ WindowName: »

- ClassName: ‘Indicator’ WindowName: »

Лечение. Способ 1-й. Подбор кодовой комбинации по платежным реквизитам или номеру телефона

Распространенность и острота проблемы подтолкнула разработчиков антивирусных программ к поиску эффективных решений проблемы. Так на сайте Dr.Web в открытом доступе представлен интерфейс разблокировки в виде окошка, куда нужно ввести номер телефона или электронного кошелька, используемые для вымогательства. Ввод соответствующих данных в окошко (см. рис. ниже) при наличии вируса в базе позволит получить желаемый код.

Способ 2. Поиск нужного кода разблокировки по изображению в базе данных сервиса Dr.Web

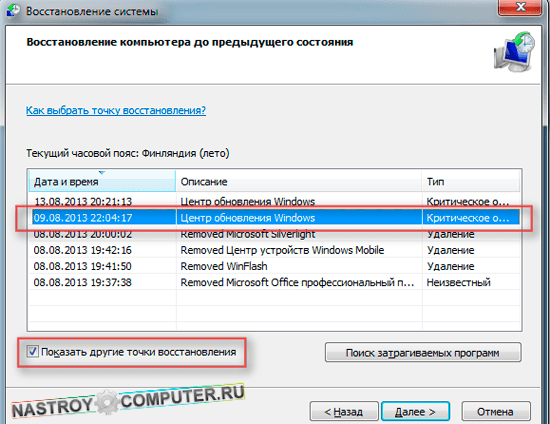

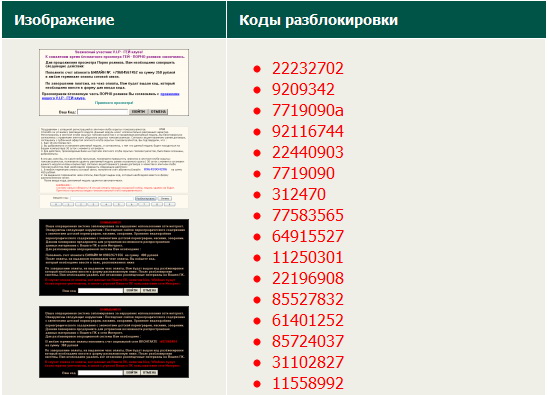

На другой странице сайта авторы представили еще один вариант выбора — готовую базу кодов разблокировки для распространенных версий Trojan.Winlock, классифицируемых по изображениям.

Аналогичный сервис поиска кодов представлен антивирусной студией ESET, где собрана база из почти 400 000 тысяч вариантов кодов разблокировки и лабораторией Касперского, предложившей не только доступ к базе кодов, но и собственную лечащую утилиту — Kaspersky WindowsUnlocker.

Способ 3. Утилиты – разблокировщики

Сплошь и рядом встречаются ситуации, когда из-за активности вируса или сбоя системы Безопасный режим с поддержкой командной строки, позволяющий провести необходимые оперативные манипуляции оказывается недоступным, а откат системы по каким-то причинам также оказывается невозможным. В таких случаях Устранение неполадок компьютера и Диск восстановления Windows оказываются бесполезны, и приходится задействовать возможности восстановления с Live CD.

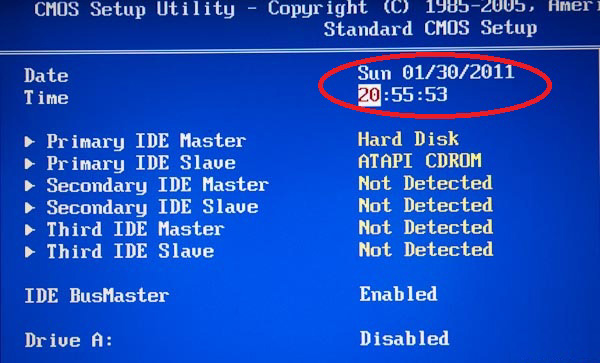

Для разрешения ситуации рекомендуется использовать специализированную лечащую утилиту, образ которой потребуется загрузить с компакт диска или USB-накопителя. Для этого соответствующая возможность загрузки должна быть предусмотрена в BIOS. После того, как загрузочному диску с образом в настройках БИОС будет задан высший приоритет, первыми смогут загрузиться CD-диск или флэшка с образом лечащей утилиты.

В общем случае зайти в БИОС на ноутбуке чаще всего удается при помощи клавиши F2, на ПК – DEL/DELETE, но клавиши и их сочетания для входа могут отличаться (F1, F8, реже F10, F12…, сочетания клавиш Ctrl+Esc, Ctrl+Ins, Ctrl+Alt, Ctrl+Alt+Esc и др.). Узнать сочетание клавиш для входа можно, отслеживая текстовую информацию в нижней левой области экрана в первые секунды входа. Подробнее о настройках и возможностях BIOS различных версий можно узнать здесь.

Поскольку работу мышки поддерживают только поздние версии BIOS, перемещаться вверх и вниз по меню вероятнее всего придется при помощи стрелок “вверх” – “вниз”, кнопок “+” “–“, ”F5” и ”F6”.

AntiWinLockerLiveCD

Одна из самых популярных и простых утилит, эффективно справляющаяся с баннерами-вымогателями – “убийца баннеров” AntiWinLockerLiveCD вполне заслужила свою репутацию.

Основные функции программы:

- Фиксирование изменений важнейших параметров Операционной системы;

- Фиксирование присутствия в области автозагрузки не подписанных файлов;

- Защита от замены некоторых системных файлов в WindowsXP userinit.exe, taskmgr.exe;

- Защита от отключения вирусами Диспетчера задач и редактора реестра;

- Защита загрузочного сектора от вирусов типа Trojan.MBR.lock;

- Защита области подмены образа программы на другой. Если баннер не даёт загрузится Вашему компьютеру, AntiWinLocker LiveCD / USB поможет его убрать в автоматическом режиме и восстановит нормальную загрузку.

Автоматическое восстановление системы:

- Восстанавливает корректные значения во всех критических областях оболочки;

- Отключает не подписанные файлы из автозагрузки;

- Устраняет блокировку Диспетчера задач и редактора реестра;

- Очистка всех временных файлов и исполняемых файлов из профиля пользователей;

- Устранение всех системных отладчиков (HiJack);

- Восстановление файлов HOSTS к первоначальному состоянию;

- Восстановление системных файлов, если он не подписаны (Userinit, taskmgr, logonui, ctfmon);

- Перемещение всех неподписанных заданий (.job) в папку AutorunsDisabled;

- Удаление всех найденных файлов Autorun.inf на всех дисках;

- Восстановление загрузочного сектора (в среде WinPE).

Лечение с использованием утилиты AntiWinLocker LiveCD – не панацея, но один из самых простых и быстрых способов избавиться от вируса. Дистрибутив LiveCD, даже в своей облегченной бесплатной Lite версии располагает для этого всеми необходимыми инструментами – файловым менеджером FreeCommander, обеспечивающим доступ к системным файлам, доступом к файлам автозагрузки, доступом к реестру.

Программа – настоящая находка для начинающих пользователей, поскольку позволяет выбрать режим автоматической проверки и коррекции, в процессе которой вирус и последствия его активности будут найдены и нейтрализованы за несколько минут практически без участия пользователя. После перезагрузки машина будет готова продолжить работу в нормальном режиме.

Последовательность действий предельно проста:

Скачиваем файл AntiWinLockerLiveCD нужной версии на сторонний компьютер в формате ISO, вставляем CD компакт-диск в его дисковод и затем, щелкнув правой кнопкой мышки по файлу выбираем ”Открыть с помощью”, далее выбираем “Средство записи образов дисков Windows” – “Записать” и переписываем образ на CD-диск. Загрузочный диск готов.

- Помещаем диск с образом в дисковод заблокированного ПК/ноутбука с предварительно настроенными параметрами BIOS (см. выше);

- Ожидаем загрузки образа LiveCD в оперативную память.

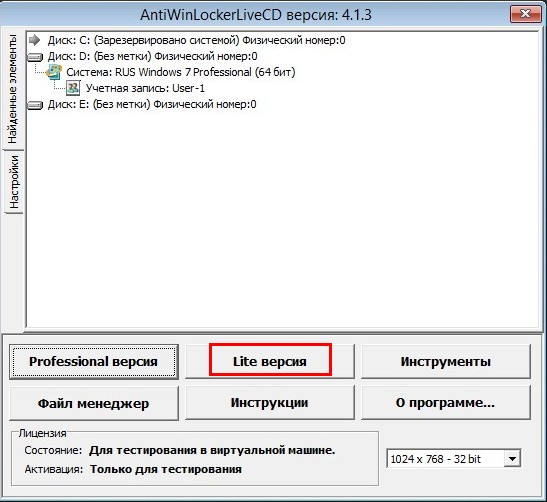

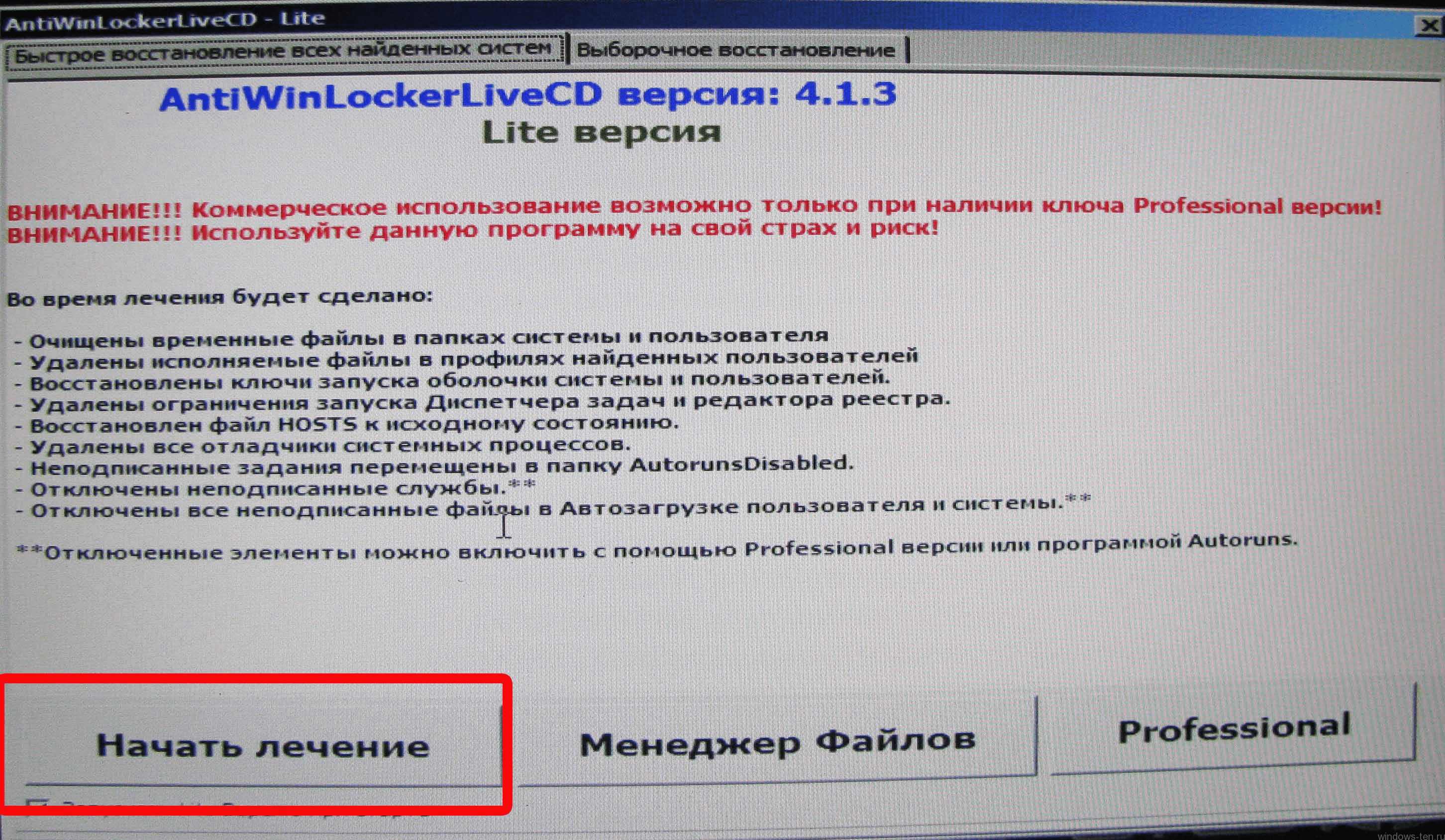

- После запуска окна программы выбираем заблокированную учетную запись;

- Выбираем для обработки данных версию Professional или Lite. Бесплатная версия (Lite) подходит для решения почти всех поставленных задач;

- После выбора версии выбираем диск, на котором установлен заблокированный Windows (если не выбран программой автоматически), учетную запись Пользователя, используемую ОС и устанавливаем параметры поиска.

Для чистоты эксперимента можно отметить галочками все пункты меню, кроме последнего (восстановить загрузочный сектор).

Нажимаем ”Старт”/”Начать лечение”.

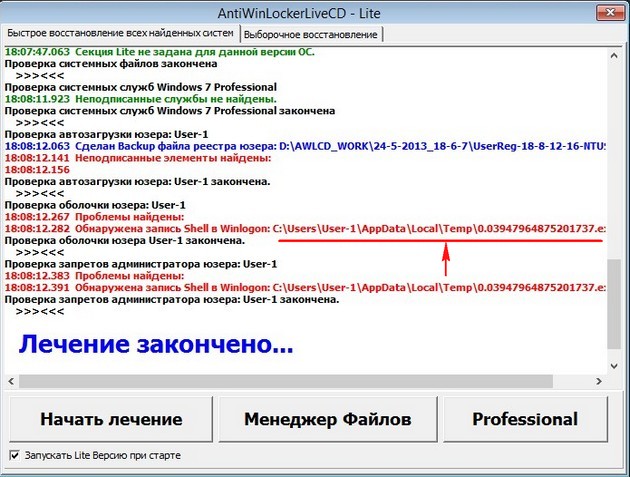

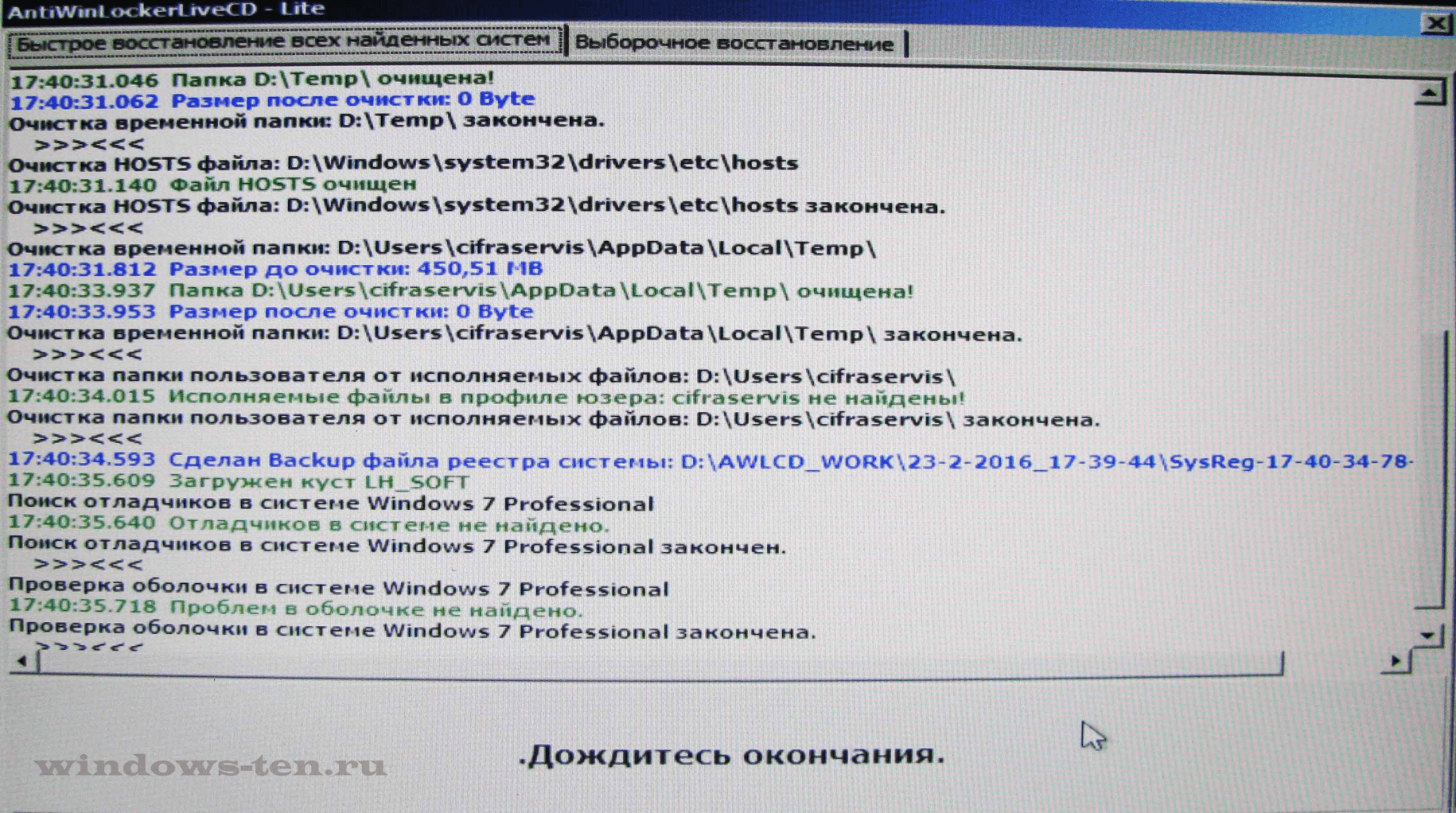

Ожидаем результатов проверки. Проблемные файлы по ее окончании будут подсвечены на экране красным цветом.

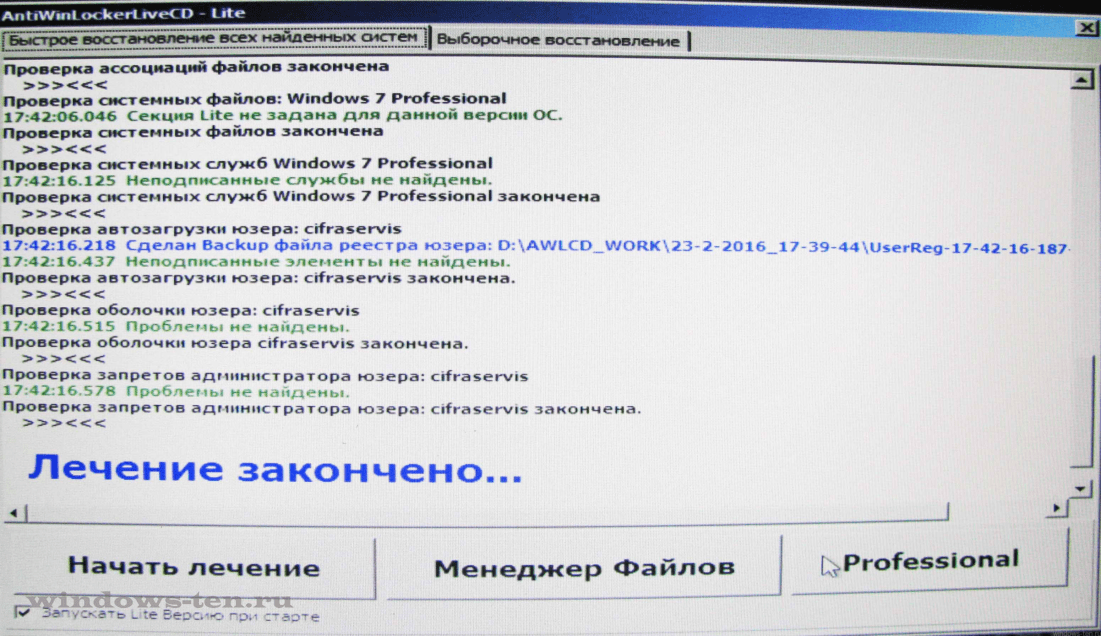

Как мы и предполагали, особое внимание при поиске вируса в приведенном примере программа уделила традиционным ареалам его обитания. Утилитой зафиксированы изменения в параметрах Shell, отвечающих за графическую оболочку ОС. После лечения и закрытия всех окон программы в обратном порядке, нажатия кнопки ”Выход” и перезагрузки знакомая заставка Windows вновь заняла свое привычное положение. Наша проблема решена успешно.

В числе дополнительных полезных инструментов программы:

- Редактор реестра;

- Командная строка;

- Диспетчер задач;

- Дисковая утилита TestDisk;

- AntiSMS.

Проверка в автоматическом режиме утилитой AntiWinLockerLiveCD не всегда дает возможность обнаружить блокировщика.

Если автоматическая чистка не принесла результатов, вы всегда можете воспользоваться возможностями Менеджера Файлов, проверив пути C: или D:Documents and SettingsИмя пользователяLocal SettingsTemp (Для ОС Windows XP) и С: или D:UsersИмя пользователяAppDataLocalTemp (Для Windows 7). Если баннер прописался в автозагрузке, есть возможность анализа результатов проверки в ручном режиме, позволяющего отключить элементы автозагрузки.

Trojan.Winlock, как правило, не зарывается слишком глубоко, и достаточно предсказуем. Все, что нужно для того, чтобы напомнить ему свое место – пару хороших программ и советов, ну и, конечно же, осмотрительность в безграничном киберпространстве.

Профилактика

Чисто не там, где часто убирают, а там, где не сорят! — Верно сказано, а в случае с веселым троянцем, как никогда! Для того, чтобы свести к минимуму вероятность заразы стоит придерживаться нескольких простых и вполне выполнимых правил.

Пароль для учетной записи Админа придумайте посложней, что не позволит прямолинейному зловреду подобрать его методом простейшего перебора.

В настройках браузера отметьте опцию очищения кэша после сеанса, запрет на исполнение файлов из временных папок браузера и пр.

Всегда имейте под рукой лечайщий диск/флэшку LiveCD (LiveUSB), записанную с доверенного ресурса (торрента).

Сохраните установочный диск с виндой и всегда помните, где он находится. В час «Ч» из командной строки вы сможете восстановить жизненно важные файлы системы до исходного состояния.

Не реже чем раз в две недели создавайте контрольную точку восстановления.

Любой сомнительный софт — кряки, кайгены и пр. запускайте под виртуальным ПК (VirtualBox и пр.). Это обеспечит возможность легко восстановить поврежденные сегменты средствами оболочки виртуального ПК.

Регулярно выполняйте резервное копирование на внешний носитель. Запретите запись в файлы сомнительным программам.

Удачи вам в начинаниях и только приятных, а главное — безопасных встреч!

Послесловие от команды iCover

Надеемся, что предоставленная в этом материале информация будет полезна читателям блога компании iCover и поможет без особого труда справиться с описанной проблемой за считанные минуты. А еще надеемся, что в нашем блоге вы найдете много полезного и интересного, сможете познакомиться с результатами уникальных тестов и экспертиз новейших гаджетов, найдете ответы на самые актуальные вопросы, решение которых зачастую требовалось еще вчера.).

С помощью троянов семейства Winlock, известных как «блокировщики Windows», у рядовых пользователей вымогают деньги уже более пяти лет. К настоящему времени представители этого класса вредоносных программ серьёзно эволюционировали и стали одной из самых частых проблем. Ниже предлагаются способы самостоятельной борьбы с ними и даются рекомендации по предотвращению заражения.

Появление трояна в системе обычно происходит быстро и незаметно для пользователя. Человек выполняет привычный набор действий, просматривает веб-страницы и не делает чего-то особенного. В какой-то момент просто появляется полноэкранный баннер, который не удаётся убрать обычным способом.

Картинка может быть откровенно порнографической, или наоборот – оформлена максимально строго и грозно. Итог один: в сообщении, расположенном поверх других окон, требуется перечислить указанную сумму на такой-то номер или отправить платное SMS-сообщение. Часто оно дополняется угрозами уголовного преследования или уничтожения всех данных, если пользователь не поторопится с оплатой.

Разумеется, платить вымогателям не стоит. Вместо этого можно выяснить, какому оператору сотовой связи принадлежит указанный номер, и сообщить его службе безопасности. В отдельных случаях вам даже могут сказать код разблокировки по телефону, но очень рассчитывать на это не приходится.

Методики лечения основаны на понимании тех изменений, которые троян вносит в систему. Остаётся выявить их и отменить любым удобным способом.

Голыми руками

Для некоторых троянов действительно существует код разблокировки. В редких случаях они даже честно удаляют себя полностью после ввода верного кода. Узнать его можно на соответствующих разделах сайтов антивирусных компаний – смотрите примеры ниже.

Зайти в специализированные разделы сайтов «Доктор Веб», «Лаборатории Касперского» и других разработчиков антивирусного ПО можно с другого компьютера или телефона.

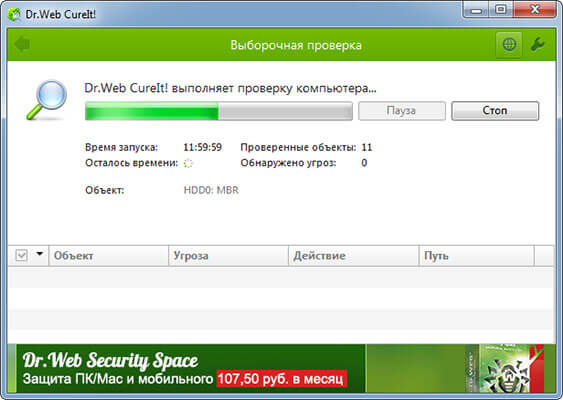

После разблокировки не радуйтесь преждевременно и не выключайте компьютер. Скачайте любой бесплатный антивирус и выполните полную проверку системы. Для этого воспользуйтесь, например, утилитой Dr.Web CureIt! или Kaspersky Virus Removal Tool.

Простым коням — простые меры

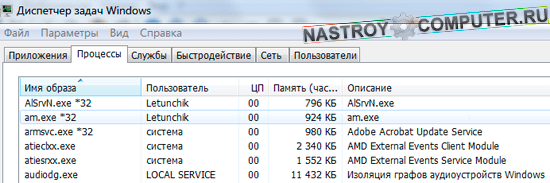

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш {CTRL}+{ALT}+{DEL} или {CTRL}+{SHIFT}+{ESC}. Если получилось, то мы имеем дело с примитивным трояном, борьба с которым не доставит проблем. Найдите его в списке процессов и принудительно завершите.

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Если диспетчер задач не вызывается, попробуйте использовать сторонний менеджер процессов через команду «Выполнить», запускаемую нажатием клавиш {Win}+{R}. Вот как выглядит подозрительный процесс в System Explorer.

Скачать программу можно с другого компьютера или даже с телефона. Она занимает всего пару мегабайт. По ссылке «проверить» происходит поиск информации о процессе в онлайновой базе данных, но обычно и так всё понятно. После закрытия баннера часто требуется перезапустить «Проводник» (процесс explorer.exe). В диспетчере задач нажмите: Файл -> Новая задача (выполнить) -> c:Windowsexplorer.exe.

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns.

Военная хитрость

Справиться с трояном на первом этапе поможет особенность в поведении некоторых стандартных программ. При виде баннера попробуйте запустить «вслепую» Блокнот или WordPad. Нажмите {WIN}+{R}, напишите notepad и нажмите {ENTER}. Под баннером откроется новый текстовый документ. Наберите любую абракадабру и затем коротко нажмите кнопку выключения питания на системном блоке. Все процессы, включая троянский, начнут завершаться, но выключения компьютера не произойдёт.

Останется диалоговое окно «Сохранить изменения в файле?». С этого момента на время сеанса мы избавились от баннера и можем добить трояна до перезагрузки.

Старая школа

Более продвинутые версии троянов имеют средства противодействия попыткам избавиться от них. Они блокируют запуск диспетчера задач, подменяют другие системные компоненты.

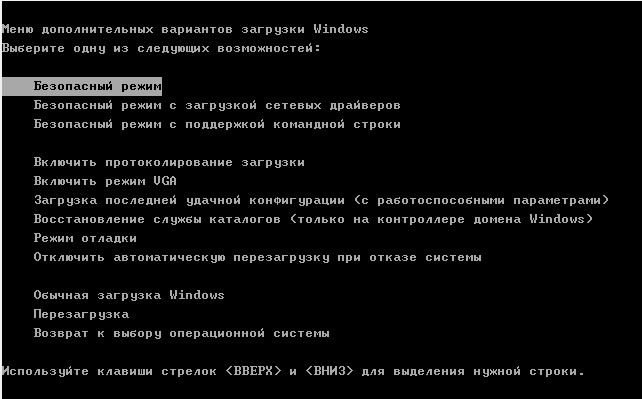

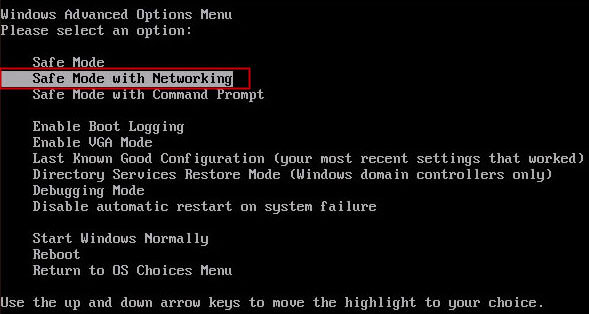

В этом случае перезагрузите компьютер и удерживайте клавишу {F8} в момент загрузки Windows. Появится окно выбора способа загрузки. Нам требуется «Безопасный режим с поддержкой командной строки» (Safe Mode with Command Prompt). После появления консоли пишем explorer и нажимаем {ENTER} – запустится проводник. Далее пишем regedit, нажимаем {ENTER} и видим редактор реестра. Здесь можно найти созданные трояном записи и обнаружить место, откуда происходит его автозапуск.

Чаще всего вы увидите полные пути к файлам трояна в ключах Shell и Userinit в ветке

HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogon

В «Shell» троян записывается вместо explorer.exe, а в «Userinit» указывается после запятой. Копируем полное имя троянского файла в буфер обмена из первой обнаруженной записи. В командной строке пишем del, делаем пробел и вызываем правой клавишей мыши контекстное меню.

В нём выбираем команду «вставить» и нажимаем {ENTER}. Один файл трояна удалён, делаем тоже самое для второго и последующих.

Затем выполняем в реестре поиск по имени файла трояна, внимательно просматриваем все найденные записи и удаляем подозрительные. Очищаем все временные папки и корзину. Даже если всё прошло идеально, не поленитесь затем выполнить полную проверку любым антивирусом.

Если из-за трояна перестали работать сетевые подключения, попробуйте восстановить настройки Windows Sockets API утилитой AVZ.

Операция под наркозом

Со случаями серьёзного заражения бесполезно бороться из-под инфицированной системы. Логичнее загрузиться с заведомо чистой и спокойно вылечить основную. Существуют десятки способов сделать это, но один из самых простых – воспользоваться бесплатной утилитой Kaspersky WindowsUnlocker, входящей в состав Kaspersky Rescue Disk. Как и DrWeb LiveCD, он основан на Gentoo Linux. Файл-образ можно записать на болванку или сделать из него загрузочную флэшку утилитой Kaspersky USB Rescue Disk Maker.

Предусмотрительные пользователи делают это заблаговременно, а остальные обращаются к друзьям или идут в ближайшее интернет-кафе уже во время заражения.

При включении заражённого компьютера удерживайте клавишу для входа в BIOS. Обычно это {DEL} или {F2}, а соответствующее приглашение отображается внизу экрана. Вставьте Kaspersky Rescue Disk или загрузочную флэшку. В настройках загрузки (Boot options) выберите первым загрузочным устройством привод оптических дисков или флэшку (иногда она может отображаться в раскрываемом списке HDD). Сохраните изменения {F10} и выйдите из BIOS.

Современные версии BIOS позволяют выбирать загрузочное устройство на лету, без входа в основные настройки. Для этого требуется нажать {F12}, {F11} либо сочетание клавиш – подробнее смотрите в сообщении на экране, в инструкции к материнской плате или ноутбуку. После перезагрузки начнётся запуск Kaspersky Rescue Disk.

Доступен русский язык, а лечение можно выполнить в автоматическом или ручном режиме – смотрите пошаговую инструкцию на сайте разработчика.

Борьба на раннем этапе

Отдельный подкласс составляют трояны, поражающие главную загрузочную запись (MBR). Они появляются до загрузки Windows, и в секциях автозапуска вы их не найдёте.

Первый этап борьбы с ними заключается в восстановлении исходного кода MBR. В случае XP для этого загружаемся с установочного диска Windows, нажатием клавиши {R} вызываем консоль восстановления и пишем в ней команду fixmbr. Подтверждаем её клавишей {Y} и выполняем перезагрузку. Для Windows 7 аналогичная утилита называется BOOTREC.EXE, а команда fixmbr передаётся в виде параметра:

Bootrec.exe/FixMbr

После этих манипуляций система вновь загружается. Можно приступать к поиску копий трояна и средств его доставки любым антивирусом.

В крестовый поход с крестовой отвёрткой

На маломощных компьютерах и особенно ноутбуках борьба с троянами может затянуться, так как загрузка с внешних устройств затруднена, а проверка выполняется очень долго. В таких случаях просто извлеките заражённый винчестер и подключите его для лечения к другому компьютеру. Для этого удобнее воспользоваться боксами с интерфейсом eSATA или USB 3.0/2.0.

Чтобы не разносить заразу, предварительно отключаем на «лечащем» компьютере автозапуск с HDD (да и с других типов носителей не мешало бы). Сделать это удобнее всего бесплатной утилитой AVZ, но саму проверку лучше выполнять чем-то другим. Зайдите в меню «Файл», выберите «Мастер поиска и устранения проблем». Отметьте «Системные проблемы», «Все» и нажмите «Пуск». После этого отметьте пункт «Разрешён автозапуск с HDD» и нажмите «Исправить отмеченные проблемы».

Также перед подключением заражённого винчестера стоит убедиться, что на компьютере запущен резидентный антивирусный мониторинг с адекватными настройками и есть свежие базы.

Если разделы внешнего жёсткого диска не видны, зайдите в «Управление дисками». Для этого в окне «Пуск» -> «Выполнить» напишите diskmgmt.msc и затем нажмите {ENTER}. Разделам внешнего жёсткого диска должны быть назначены буквы. Их можно добавить вручную командой «изменить букву диска…». После этого проверьте внешний винчестер целиком.

Для предотвращения повторного заражения следует установить любой антивирус с компонентом мониторинга в режиме реального времени. Большой выбор антивирусов можно найти в одном из крупнейших маркетплейсов цифровых товаров ggsel.com.

Также рекомендуем придерживаться общих правил безопасности:

- старайтесь работать из-под учётной записи с ограниченными правами;

- пользуйтесь альтернативными браузерами – большинство заражений происходит через Internet Explorer;

- отключайте Java-скрипты на неизвестных сайтах;

- отключите автозапуск со сменных носителей;

- устанавливайте программы, дополнения и обновления только с официальных сайтов разработчиков;

- всегда обращайте внимание на то, куда на самом деле ведёт предлагаемая ссылка;

- блокируйте нежелательные всплывающие окна с помощью дополнений для браузера или отдельных программ;

- своевременно устанавливайте обновления браузеров, общих и системных компонентов;

- выделите под систему отдельный дисковый раздел, а пользовательские файлы храните на другом.

Следование последней рекомендации даёт возможность делать небольшие образы системного раздела (программами Symantec Ghost, Acronis True Image, Paragon Backup and Recovery или хотя бы стандартным средством Windows «Архивация и восстановление»). Они помогут гарантированно восстановить работу компьютера за считанные минуты независимо от того, чем он заражён и могут ли антивирусы определить трояна.

В статье приведены лишь основные методы и общие сведения. Если вас заинтересовала тема, посетите сайт проекта GreenFlash. На страницах форума вы найдёте множество интересных решений и советы по созданию мультизагрузочной флэшки на все случаи жизни.

Распространение троянов Winlock не ограничено Россией и ближним зарубежьем. Их модификации существуют практически на всех языках, включая арабский. Помимо Windows, заражать подобными троянами пытаются и Mac OS X. Пользователям Linux не дано испытать радость от победы над коварным врагом. Архитектура данного семейства операционных систем не позволяет написать сколь-нибудь эффективный и универсальный X-lock. Впрочем, «поиграть в доктора» можно и на виртуальной машине с гостевой ОС Windows.

Содержание

- Что ни в коем случае нельзя делать при наличии вируса вымогателя на компьютере

- Существующие виды вирусов вымогателей и способы их удаления

- Как работает YouDo?

Постоянная работа на компьютере и скачивание разнообразной информации из интернета нередко способствует проникновению в цифровое устройство вредоносных программ. Наиболее распространенным из них можно считать вирус вымогатель.

Он способен блокировать доступ в интернет и работу компьютера. Цель разработчика такой программы – получение денежных средств. Поэтому в текстовом сообщении вируса вымогателя можно увидеть номер электронного кошелька или телефона, на который нужно отправить SMS. Также в нем говорится, что после проведения оплаты будет выслан код разблокировки.

Что ни в коем случае нельзя делать при наличии вируса вымогателя на компьютере

Если на вашем цифровом устройстве появилось окошко, не дающее произвести никакие действия, необходимо:

Другие исполнители на Юду

-

Дмитрий

Рейтинг: 5

-

Александр

Рейтинг: 4,9

-

Расул

Рейтинг: 5

-

Николай

Рейтинг: 5

-

Игорь

Рейтинг: 5

- не выполнять отправку денежных средств мошенникам. Так как заявленный код разблокировки вам вряд ли вышлют. Если что-то и придет, то оно не поможет устранить вредоносную программу;

- не верить, что вами заинтересовались государственные органы. Это всего лишь один из эффективных способов психологического воздействия, применяемого для более быстрого получения денег мошенниками;

- не переустанавливать сразу операционную систему. Это приведет к утрате важной информации, хранящейся на цифровом устройстве. Восстановить данные в этом случае уже не удастся.

Самый верный способ — найти незараженное цифровое устройство и выйти с его помощью в интернет. Там можно найти множество ответов на вопрос о том, как избавиться от вируса вымогателя.

Существующие виды вирусов вымогателей и способы их удаления

На самом деле в настоящее время разработано огромное количество вредоносных программ, блокирующих различные области работы компьютера. С каждым днем их появляется все больше.

Все вирусы можно разделить на несколько групп:

-

блокирующие доступ в интернет

. Как правило, в этом случае появляется баннер на мониторе. На нем отмечен номер, на который нужно отправить sms. Высока вероятность того, что компьютером был пойман «троян». Это достаточно распространенная вредоносная программа. Для его удаления самостоятельно необходимо в корневом каталоге вашего цифрового устройства найти Hosts. В этом файле нужно избавиться от всех строк. Главное, не произвести удаление 127.0.0.1localhost. Затем, чтобы полностью избавиться от вируса вымогателя, необходимо запустить проверку Windows 7 или других операционных систем при помощи антивируса; -

блокирующие браузер

. Эта категория вирусов вымогателей не отражается на работе компьютера в целом. Увидеть окно, блокирующее доступ к сайтам, можно только при выходе с макбука или любого другого устройства в интернет. Если вы «поймали» такой вирус вымогатель, то необходимо найти настройки InternetExplorer или другого браузера. В его меню ищите все строки, где в графе «издатель» указывается «не проверено». Теперь необходимо по одному отключать каждую из них и перезагружать браузер поочередно после каждой процедуры; -

блокирующие доступ к ОС

. Распознать такой вирус просто. Так как он не позволяет включить ни одну программу кроме Outlook либо InternetExplorer. Для восстановления работы операционной системы предлагается отправить смс на определенный короткий номер. Делать этого нельзя. Стоит попробовать избавиться от вируса вымогателя при помощи известных антивирусных программ. После того как вы избавитесь этим способом от вредоносной программы, обязательно запустите полную проверку macbook либо другого устройства. В некоторых случаях вирус пропадает самостоятельно по истечении двух часов. Стоит попробовать перевести часы BIOS больше чем на пару часов вперед. После этого необходимо перезагрузить компьютер. Вредоносная программа должна исчезнуть; -

вирус-шлифовальщик

. Одна из наиболее неприятных вредоносных программ. Распознать его не составит труда. В этом случае на рабочем столе отсутствует доступ к текстовым файлам. Избавиться от этого вируса вымогателя поможет специально разработанная утилита. Найти ее можно на официальном сайте антивируса Dr.Web. Там же прописано руководство к действию.

На самом деле вредоносных программ существует много. Столько же и способов их ликвидации. Главное, не тратьте деньги и время на мошенников. Положительного результата такие действия точно не дадут.

Если компьютер поймал вредоносную программу, и вам необходимо удалить вирус вымогатель с компьютера, не паникуйте. Вызовите мастера, найдя специалиста через платформу YouDo, позовите опытных друзей или вооружитесь интернетом. Это позволит найти и применить наиболее эффективный способ избавления от вируса вымогателя.

Как работает YouDo?

Опишите

свою задачу и условия. Это бесплатно и займёт 3–4 минуты

Получите отклики

с ценами от исполнителей. Обычно они приходят в течение 30 минут

Выберите

подходящего исполнителя и обсудите сроки выполнения

Оставьте свою реакцию, если было полезно

0

0

Скачайте приложение и пользуйтесь YouDo где угодно

Наведите камеру телефона на QR-код, чтобы скачать приложение

Уже само определение «вымогатель» говорит о том, что хозяева таких программ не преследуют никаких других целей, кроме как прибрать к рукам чужие деньги. Кроме того, каждый опытный пользователь уже понимает, о каких программах идет речь. Кто-то знает о «вымогателях» не понаслышке, и сегодня с ужасом вспоминает все перипетии неприятного «знакомства». А кому-то повезло: опыт других помог избежать собственных ошибок.

Но для новичка, только недавно начавшего осваивать просторы интернета, факт существования таких программ может стать настоящим открытием. И очень неприятным.

Чтобы избежать неприятных ситуаций, новичкам следует неукоснительно соблюдать одно-единственное правило: в ответ на просьбу заплатить — НЕ ПЛАТИТЬ! Ни при каких обстоятельствах.

Опытные пользователи скажут, что подобные советы несколько поспешны, потому что существуют товары и услуги, заполучить которые иначе, как за деньги, не получится.

Это правда. Но совет не «НЕ ПЛАТИТЬ» носит не столько рекомендательный характер, сколько направлен на выработку рефлекса: НЕ ПЛАТИТЬ! Только потому, что бывают ситуации, когда от тотального банкротства вас отделяет всего лишь один клик мыши.

Так что же это такое, программа — «вымогатель»? Как ее распознать? и как бороться с ним?

По замыслу, далее должен следовать список с названиями «коварных» программ, с подробным описанием их «злодейских» свойств и характеристик.

Но, во-первых, список может получиться очень длинным. А его изучение не принесет никакой практической пользы. Программа — «вымогатель» не будет предупреждать пользователя, что намерена проникнуть на его компьютер.

Во-вторых, такой список вряд ли будет законченным и состоять из определенного количества пунктов. Ведь каждый день появляются новые программы, неизвестные, изощренные и очень опасные.

Основные признаки заражения вирусом-вымогателем

Все программы — «вымогатели» обладают несколькими общими, ярко-выраженными признаками. Достаточно уметь распознавать эти признаки, чтобы в дальнейшем избежать неприятностей.

Признак 1.

Программа — «вымогатель» полностью или частично ограничит вашу дальнейшую работу на компьютере. Однако, она «пообещает» исчезнуть сразу же и больше не мешать, после того, как вы отправите SMS на «короткий» номер.

Признак 2.

Программа — «вымогатель» предлагает оплатить свои «услуги» чаще всего способом отправки SMS на «короткий» номер. Реже требуется ввести номер своего телефона (произвести валидацию). Чем подобная «валидация» грозит обернуться в дальнейшем — неизвестно. Еще реже оплатить услуги предлагается посредством электронных денег.

Признак 3.

Программа — «вымогатель» никогда не предупредит, что предстоящая услуга или информация платная. Она поставит вас перед фактом.

Признак 4.

Программа — «вымогатель» полностью автоматизирована. Бессмысленно пытаться через нее вступить в контакт с реальным человеком.

Как избежать встречи с программой — «вымогателем»?

В сети…

Если вы повстречались с программой — «вымогателем» в интернете, то достаточно закрыть активное окно с такой программой, чтобы на этом встреча закончилась.

И НЕ ПЛАТИТЕ! Ни при каких обстоятельствах. Как бы вам не хотелось «узнать тайну своей фамилии», как бы вам не хотелось «узнать, что ждет вас в будущем», или «как бросить курить», «как похудеть» и т. д. — НЕ ПЛАТИТЕ!

Если вам очень хочется попасть на какой-то ресурс, доступ на который вам обещают только после отправки SMS, закройте окно и забудьте.

Вам предлагают возможность читать чужие SMS, вам предлагают мгновенно получить 1000$, вам предлагают «проникнуть в тайны Вселенной», и взамен просят всего одну «эсэмэсочку» — не соглашайтесь! Вы потеряете свои деньги и ничего не получите. Ничего! Ноль!

Если вы скачали архив с очень ценным, как вам кажется содержимым, и для распаковки вас просят отправить SMS на «короткий» номер, тут же безжалостно удаляйте архив. Не дайте себя обмануть. Если вы собираетесь скачивать архивы, и в названии файла кроме типа упаковки ( *rar, *zip ) после точки указано еще и *exe (*rar.exe, *zip.exe), то такой файл даже не стоит пытаться скачивать. Совершенно очевидно, что архив закрыт в оболочку программы — «вымогателя».

В локальном пространстве…

Если избежать встречи с «вымогателем» в сети достаточно просто, то совершенно иная ситуация обстоит с программами — вирусами. Внезапно, без всяких видимых предпосылок, на мониторе вашего компьютера появляется заставка, загораживающая весь обзор. На ваши команды заставка не реагирует. Надпись на заставке гласит, что убрать вы ее сможете, только если отправите SMS на «короткий» номер.

Или появляется назойливое окно, которое неожиданно легко закрывается в один клик. Вроде бы избавились, ан не тут то было. Через минуту окно возникает снова. И снова текст с призывом отослать SMS на «короткий» номер.

Окна, заставки, баннеры — вариантов множество. Суть одна: дальше работать нормально вы не можете.

Знакомьтесь: в вашем компьютере поселился вирус класса Trojan-Ransom.

Поздно бить тревогу и задаваться вопросом, как же так получилось? Тем более, что ответ очевиден — слабая антивирусная защита. Однако не стоит ударяться в панику. Не смотря на кажущуюся неуязвимость, победить и избавиться от этого вируса можно. Информация о программах семейства Trojan-Ransom и о способах борьбы с ними широко и подробно представлена в сети.

В контексте же данной статьи важно отметить только то, что ни один способ не предусматривает отправку SMS на «короткий» номер.

Если не повезло, и вы «подхватили» вирус, избавьтесь от него сами. Если не хватает квалификации, обратитесь к специалисту и заплатите за работу ему.

«А может все-таки заплатить?»

Может, действительно все-таки заплатить? Тем более, что просят-то не так уж много. Например — 15 рублей.

Беда в том, что пятнадцатью рублями тут не обойдешься. После отправки денег на телефон сразу же придет сообщение, что вы, дескать, оплатили только первый шаг какого-то многоуровневого курса оплаты. Требуется оплатить следующий. И так далее.

Или, например, вы отправляете сообщение, наивно полагая, что оно стоит 15 руб. На деле же с вашего счета снимаются все 150. И хорошо, если на этом все закончится.

А компьютер тем временем остается заблокированным.

Но даже если у вас денег куры не клюют, и вы готовы отдать сколько угодно, лишь бы вернуть компьютер в рабочее состояние, следует понимать: вряд ли автор программы — «вымогателя» человек благородный, и поэтому заранее прописал в программе команду самоудаления после оплаты. Цель мошенника — ваши деньги, а не ваши интересы.

Как же защититься от программы — «вымогателя»?

Хорошая, мощная антивирусная программа предотвратит проникновение на компьютер вредоносных вирусов. И не жалейте ресурсов. Пусть лучше производительность компьютера незначительно пострадает из-за работы антивируса, зато вы будете уверены, что надежно защищены от прихода «незваных гостей».

Кроме того, будьте сами себе антивирусом. Если требуется что-то оплатить в интернете, убедитесь, что за предложением стоит реальный человек. Помните: хороший продавец всегда предупредит, что услуга платная, и не будет ставить вас перед фактом.

А если чувствуете, что что-то не так, задействуйте поисковик. Вполне вероятно, что вы найдете уже готовые ответы на еще не заданные вопросы.

Невозможно в одной статье охватить все тонкости и нюансы, связанные в программами — «вымогателями». Главное, помните:

программы — «вымогатели» могут скрываться под разными личинами. Определяйте их по обозначенным признакам и безоговорочно избегайте. Не поддавайтесь искушению.

Удачи вам.

В данной статье будут рассмотрены способы разблокировки и удаления вируса-вымогателя для систем Windows 7, 8, XP или Vista. В основном, подобного рода вирусами являются «трояны» из плеяды Winlock. Узнать, что это действительно вирус-вымогатель достаточно просто.

В случае заражения ПК, на мониторе появится изображение различного характера. Компьютер перестанет отвечать на команды. На очно, перед глазами появится баннер по типу окна с надписью «» и предложит для разблокировки отправить платное смс или перевести деньги на конкретный счет, после чего придет специальный код, который нужно ввести в появившемся окне. После этого, якобы, система должна разблокироваться. Вирусы вымогатели бывают разных типов, и от этого будет зависеть сложность удаления каждого из них.

Способ 1. Диспетчер и менеджер задач

Если попался примитивный «троян», то можно воспользоваться диспетчером задач. Вызвав диспетчер комбинацией CTRL+SHIFT+ESC илиCTRL+ALT+DEL, необходимо завершить процесс, который не должен быть запущен.

В ситуации, если диспетчер невозможно вызвать, можно воспользоваться менеджером процессов при помощи комбинации Win+R. В окне менеджера нужно вписать слово «notepad» и нажать ENTER. Таким образом, откроется приложение Блокнот. Затем в Блокноте нужно набрать любые символы и коротко нажать кнопку включения ПК. После этого все процесс завершаться, но компьютер выключаться не будет. Таким образом, пока вирус отключен, можно проверить ПК с помощью антивируса на предмет вредоносного ПО. В случае, если на компьютере отсутствует антивирус, то файлы вредоносные файлы можно попробовать удалить вручную. Как правило вымогатели Winlock оседают в каталогах временных файлов системы или браузера.

Нужно проверить пути:

C: Documents and Settings имя пользователя ПК

C: Users имя пользователя ПК AppData Roaming .

В данных директориях нужно найти файл «ms.exe» и другие файлы со странным именем, например, «Hhcхcx.exe» или «0.287999.exe» и удалить их.

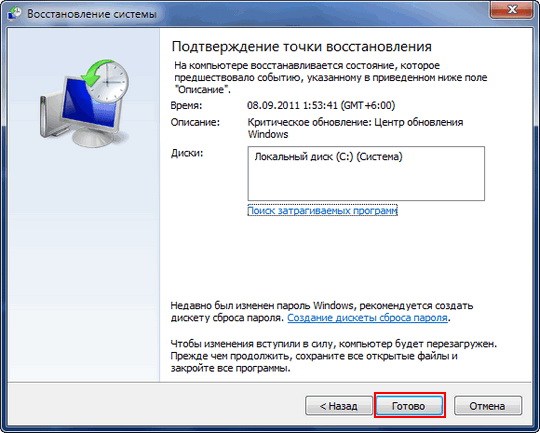

Способ 2. Восстановление системы.

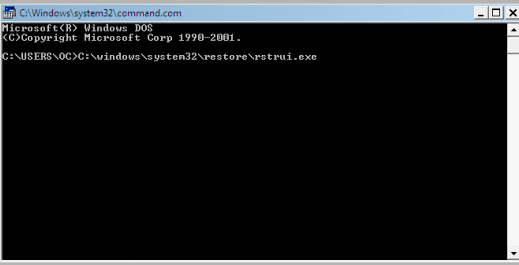

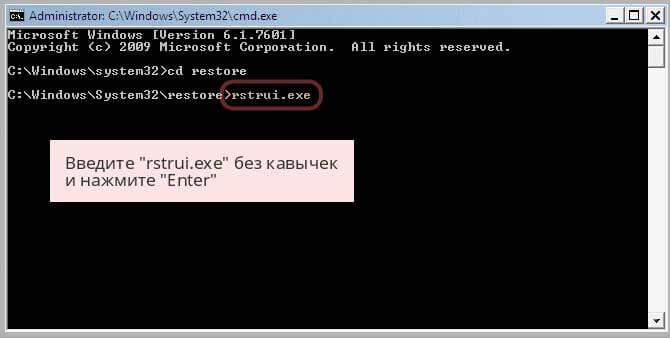

Нужно загрузить систему в безопасном режиме. В нужно прописать: «C:WINDOWSsystem32Restorerstrui.exe» и нажать ENTER.

Откроется окно восстановления операционной системы, где нужно выбрать точку восстановления из предложенных.

Необходимо выбрать ту точку, когда можно со 100% вероятностью утверждать, что компьютер был полностью работоспособный и «чистый» от вирусов.

Способ №3. Безопасный режим

Если предыдущие способы не принес результата, значит, пользователь имеет дело с более продвинутым вирусом. В таком случае удаление вируса придется выполнять в

Баннер вымогатель может стать настоящей головной болью для владельца компьютера. Он не только висит по центру экрана но и блокирует всю работу. Избавиться от него надо в любом случае. Вот здесь будьте предельно внимательны: отправлять СМС на платный номер нельзя ни в коем случае! Стоимость такого одного сообщения, как правило, 300-500 рублей. Какой смысл отдавать свои деньги обманщикам, когда можно самостоятельно удалить СМС баннер? К сожалению, самостоятельно удалить программу слишком сложно, вследствие чего необходимо пользоваться дополнительными и проверенными программами, а также дельными советами. Итак, некоторые способы перечислены ниже. Самый простой — это вызвать компьютерного мастера на дом , который решит проблему за несколько часов. Тем не менее при отсутствии средств задачу можно решить и самому, но для этого вам понадобится второй назараженный компьютер или ноутбук.

Необходимо скачать на ПК (а лучше — на другой компьютер, а потом перекинуть на flash-карту) бесплатную утилиту Касперского (Kaspersky Virus Removal Tool) на официальном сайте компании. После этого нажмите сочетание клавиш Ctrl+Alt+Delete (диспетчер задач). Вы увидите, как правило, следующую картину: когда вы будете нажимать эти кнопки, диспетчер будет появляться. Однако как только вы отпустите клавиши — диспетчер исчезнет. Это еще одно доказательство наличия на ПК вируса. Необходимо умудриться, не отпуская ни одной кнопки, отменить одну-единственную задачу, которая будет в диспетчере, поскольку это и есть баннерная программа. После того как вы выполните все действия, запустите утилиту Касперского на вашем ПК. После установки утилиты, проведите проверку ПК. Как только утилита выявит программу мошенников, Касперский отреагирует следующим образом: «Найден *** файл. Лечить и перезапустить компьютер». То есть, варианта «Удалить (рекомендуется)» не будет. После всего вышеперечисленного, компьютер автоматически перезагружается. Не удивляйтесь, если не обнаружите утилиту — она исчезла вместе с баннером!

Еще один вариант, который будет более простым — это, опять-таки, удаление мошеннической программы при помощи Касперского. Все-таки, желательно иметь новую версию какой-либо антивирусной программы, и совсем не обязательно, чтобы это был именно антивирус Касперского. Однако он должен уже присутствовать на ПК на момент заражения, так как после того как баннер заблокировал возможность установки программ поставить его уже не получится. Как видите, без специальной программы удалить СМС баннер в силах только опытный компьютерный мастер . Так что приобретение антивирусной программы будет лучшим решением проблем, связанных с вирусами!

Если вам нужно произвести конвертацию документов в в направлении pdf to text , то вы можете воспользоваться бесплатным сервисом Img2txt. Он позволяет легко распознавать текст онлайн.

Ваш компьютер заблокирован? Сегодня, мошенничество в IT индустрии распространено повсеместно. И интернет стал тем местом, где преступники чувствуют себя безнаказанно. А там где интернет, там и вирусы. Одними из самых опасных представителей этих вредоносных программ, являются вирусы, замаскированные под баннеры.

Как разблокировать компьютер от баннера в Windows и удалить вирус

Зачастую, такие вирусы не только вымогают деньги, но и сочетают в себе разлагающую составляющую, шантажируя вас порно-баннером. Надо ли говорить, что такое недопустимо? Увидеть порно-баннер могут дети! Хочется заметить, что наиболее распространены баннеры с номерами от МТС. Немного отстают, в этом плане, Билайн и Мегафон. Возможно это поможет в понимании, как удалить смс баннер с рабочего стола и разблокировать компьютер.

Итак, убрать баннер, когда компьютер уже заблокирован, можно несколькими способами. Эти методы разные по сложности, поэтому советуем прочитать про все и выбрать более простой. Вот как это можно сделать:

Данные способы не универсальны, и подходят к различным ситуациям. Давайте остановимся подробно на этих пунктах и разберемся в плюсах и минусах каждого способа.

Как убрать баннер с помощью кодов разблокировки

Итак, первый способ, как убрать баннер, если компьютер заблокирован. Данный метод подойдет для каждого, у кого под рукой есть интернет. Собственно под рукой доступ в онлайн не обязателен, ведь компьютер уже заблокирован. Вы всегда можете позвонить другу или человеку, который готов помочь, и попросить его продиктовать код.

Где его взять? На сайтах Касперского или Доктор Веб. Эти две компании, производящие антивирусную продукцию уже давно запустили сервисы с кодами для разблокировки баннеров. Вот их адреса:

Сразу предупредим, — способ не универсальный. Далеко не факт, что правильный код разблокировки есть в базах сайтов. Поэтому, читаем про другие методы лечения заблокированного компьютера.

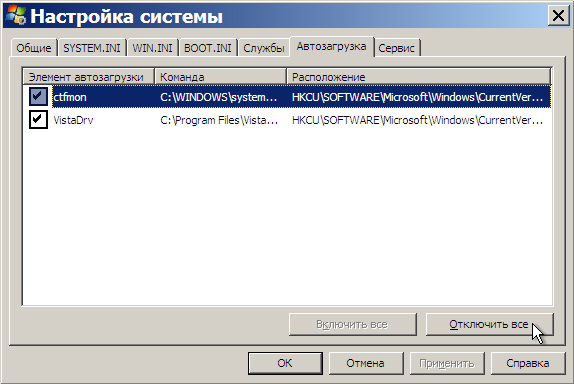

Убрать баннер из автозагрузки Windows

Еще один относительно простой способ, когда компьютер заблокирован, — это “выключить” вирус из автозагрузки Windows. Для этого нужно загрузить систему в безопасном режиме. Делается это просто. В начале загрузки компьютера, нужно нажимать клавишу F8, в результате этих простых манипуляций, появится меню с выбором типов загрузки операционной системы Windows.

В этом меню необходимо выбрать пункт “Безопасный режим” и нажать клавишу Enter.

После того, как ОС загрузится, возможны два варианта событий.

Первый, пессимистичный, — баннер будет на своем месте.

Это означает, что убрать его в безопасном режиме не получится.

Второй вариант событий, более оптимистический. Windows загрузилась в безопасном режиме без вируса.

Если после загрузки Windows, баннер не появился, то попробуем его удалить. Делаем следующее:

- Нажимаем пуск и вводим в командной строке “msconfig”.

- Здесь нужно найти подозрительные элементы автозагрузки, сняв с них галочку. Если на ум ничего не приходит, а разблокировать Виндовс вы все еще не передумали, снимайте все галки.

- Жмем OK и перезагружаемся.

Если не помогло, попробуйте следующие способы.

Перевести время компьютера в Windows или BIOS

Данный способ очень прост, но скорее всего уже мало актуален, поскольку злоумышленники все время совершенствуют вирусы. Заключается он в следующем. Перезагрузив компьютер в безопасный режим, просто переведите часы вперед, например на неделю. Возможно баннер пропадет, от такого счастья, так как некоторые виды этих вирусов запрограммированы пропадать по прошествии некоторого времени.

Если же в безопасном режиме Windows исправить время возможности нет, то его можно изменить в БИОС компьютера.

Войти в BIOS можно при загрузке ПК.

Разблокировка с помощью восстановления системы

Этот метод разблокировки баннера-вируса схож с предыдущими, поскольку обязательным условием его применения, является Windows, сохранившая работоспособность в безопасном режиме.

Преимуществом такого лечения системы, является простота реализации.

Но есть у такого подхода и существенный недостаток. Вполне вероятно, что разблокировать баннер с помощью отката операционной системы не получится, поскольку не всегда точка восстановления бывает доступна.

Тем не менее, опишем все по шагам:

- Загрузившись в безопасном режиме и убедившись, что баннера нет, идем в Пуск — Стандартные — Служебные — Восстановление системы

- Там выбираем восстановление и дату, на которую необходимо восстановить Windows.

- Соглашаемся и ждем, пока ОС шуршит мозгами.

- После этого, перезагружаем компьютер.

Как видите, все просто.

Только нужно поймать “правильный” вирус, который не заблокирует безопасник.

Разблокировать компьютер от баннера с помощью антивируса

Здесь также возможны два исхода событий. Если Windows запустилась в безопасном режиме, то всегда можно воспользоваться бесплатным антивирусом предоставленными популярными антивирусными компаниями, которые по слухам, эти вирусы и пишут. Компания Смарт-Троникс, не разделяет это мнение и предлагает вашему вниманию две замечательные, бесплатные для домашнего использования, программы:

- Антивирус для удаления баннера с рабочего стола от Kaspersky

Разблокировать баннер при помощи антивируса, на первый взгляд легко. Но что делать, если вирус заблокировал все подходы к рабочему столу, и запустить антивирусную программу не получается?

На помощь придут специальные загрузочные диски, которые называются LiveCD. С помощью них можно загрузить антивирус, который и уничтожит баннер.

Процедура загрузки Live CD простая. Необходимо записать образ выбранного вами загрузочного диска на DVD болванку или, что еще удобнее, на флешку. Загрузить с этой флешки содержимое образа, выбрав ее при загрузке компьютера (клавиша F5), или выставив приоритет загрузки в БИОС. И проверить Windows на вирусы.

Вариантов таких спасательных дисков много, но мы советуем использовать бесплатные LiveCD от dr web или касперского. Вот ссылки на них:

- Загрузочный диск LiveCD для удаления любых вирусов Касперского

Этого арсенала должно хватить, чтобы вывести всех тараканов. Если методы не помогли, то возможно проще будет провести переустановку Windows. Напоследок, напишем несколько рекомендаций, которые помогут вам сохранить компьютер в безопасности.

Как уберечь компьютер от вируса-баннера

Соблюдая эти простые советы, вы снизите вероятность заражения компьютера вирусами:

- Любой системе, на базе ОС Windows необходим надежный антивирус. Не скупитесь, — это сэкономит время и деньги в будущем.

- Периодически проверяйте логические диски на вирусы. Это можно сделать даже с помощью бесплатных программ. Если вы не видите вирусной активности, это не значит, что вирусов на компьютере нет.

- При лечении компьютера от вирусов, отключайте доступ в интернет, и проверяйте операционную систему в безопасном режиме.

Надеемся, что статья оказалась для вас информативной.

http://smartronix.ru/kak-razblokirovat-kompyuter — link

Защитите себя от ботнетов

Ботнеты — это вирусы на компьютерах, которые позволяют хакерам удаленно управлять вашим компьютером. Да, вы правильно прочитали это предложение: ваш компьютер можно было контролировать без вашего осознания через вирус, загруженный на ваш компьютер.

Лучший способ защитить себя от хакеров, которые делают это, — это антивирусные программы.

Следующий лучший вариант — убедиться, что ваш браузер и операционная система обновляются каждый раз, когда доступно новое обновление. Большинство обновлений в эти дни специально предназначены для безопасности, поскольку обнаружены новые уязвимости.

Как вы можете видеть, ваша онлайн-безопасность и защита от хакеров начинается с ВАС. Нет волшебной кнопки, которую вы можете нажать, чтобы кто-то пришел, спасая вас

Ваш компьютер просит у Вас денег!? Даже не думайте выполнять эти нелепые требования!!!

Скорее всего, в добавок, он еще Вас в чем-нибудь и обвиняет!?) В посещениях сайтов развратного и непристойного характера, например. Порой, даже полицию может грозиться на Вас вызвать! Либо просто пишет, что для продолжения запуска системы, Вам необходимо пополнить какой-то там баланс. На самом деле, предлогов и интерпретаций отображения и оформления, такого вида мошенничества, может быть масса…

ВАЖНО ПОНИМАТЬ, ЧТО ЭТО ВСЕГО НАВСЕГО ВИРУС!!! А не то, за что он пытается себя выдать. Какими бы не были уговоры на оплату, все это уловки мошенников, которые создали эту вредоносную программу только с одной целью – ввести Вас в заблуждение, обмануть, и попытаться вытянуть из Вашего кошелька как можно больше денег!

Итак, если вы читаете это – значит, скорее всего, перед Вами стоит задача избавления вашего компьютера или ноутбука, от подобной дряни.

Так, как же избавиться от вируса-вымогателя и разблокироватьWindows?

- Первое, что нам понадобится, это USB флеш-диск, объемом от 1GB. Флешку, естественно, можно взять и больше, это не в коем случае нам не помешает.

- Второе, нам нужен образ диска, при помощи которого, мы и изготовим лекарство от жадности, для всех подобных вирусов. Скачиваем образ

(К слову, очень рекомендуем, и после того, как Ваш компьютер будет исцелен, не удалять скачанный образ. Т.к., кроме лечения компьютера от жадности, у него будет еще множество полезных функций, которые рано или поздно могут очень пригодиться любому пользователю ПК) - Теперь,при помощи скачанного образа, делаем нашу флешку загрузочной! Если вдруг, Вы не знаете, как создать загрузочный диск, не переживайте, там ничего сложного, подробно и по шагам можете посмотреть

Итак, подключаем, к еще выключенному компьютеру, созданный нами загрузочный диск. Подключить можно к любому USB-порту «заболевшего», включаем компьютер, заходим в БИОС, ставим загрузку с USB-диска и перезагружаем систему. (ЗЫ: настройки загрузки БИОС не представляют собой ничего сложного, но, могут быть разными для разных версий БИОС и материнских плат, если вдруг Вы не знаете где находится пункт настроек загрузки в Вашем ПК, либо в целом, данный шаг вызывает у Вас затруднения, обратитесь инструкции по !)

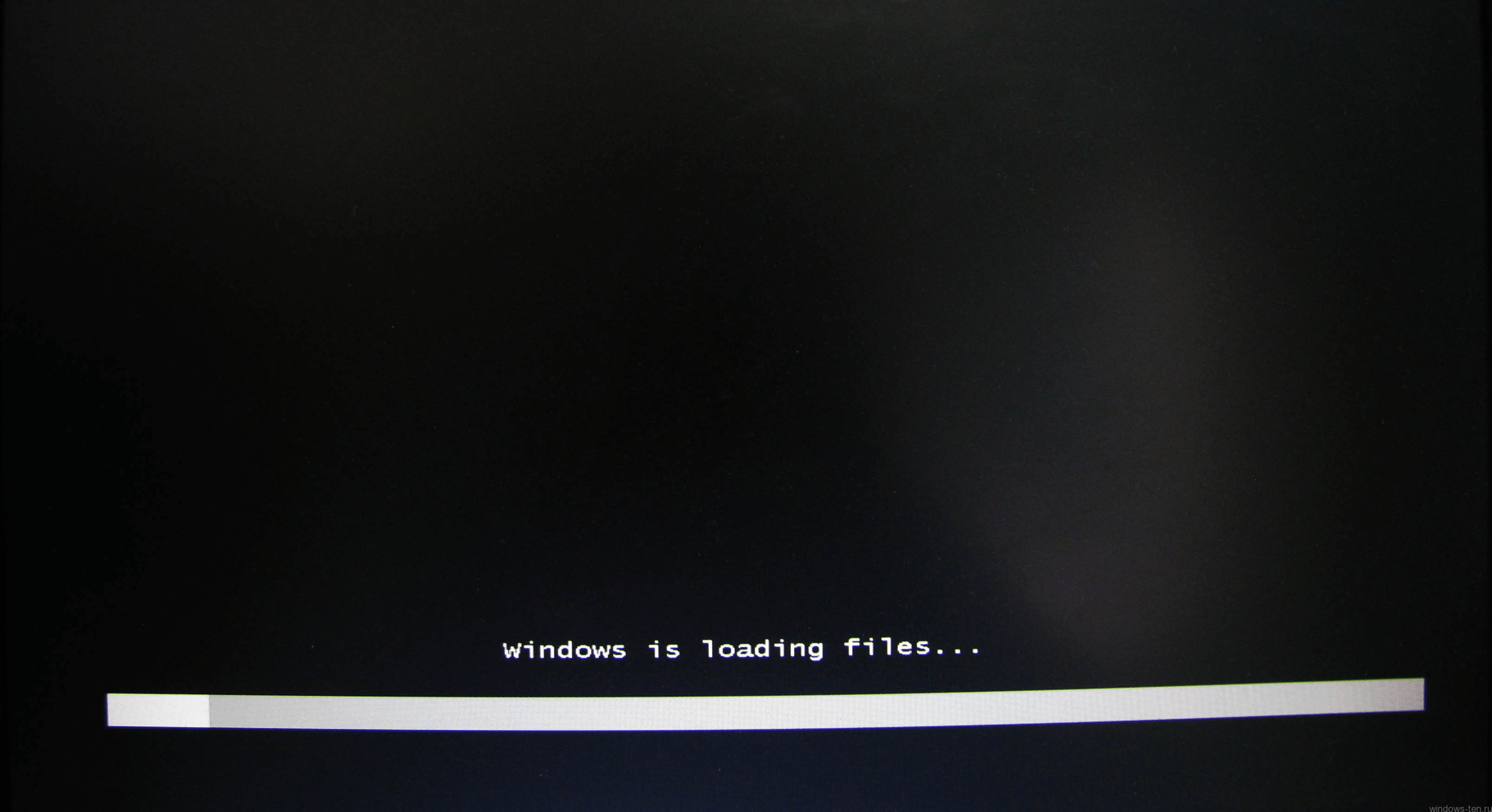

После настройки и перезапуска, на мониторе начинает отображаться процесс загрузки:

Ничего не делаем, просто ждем, пока все запустится.

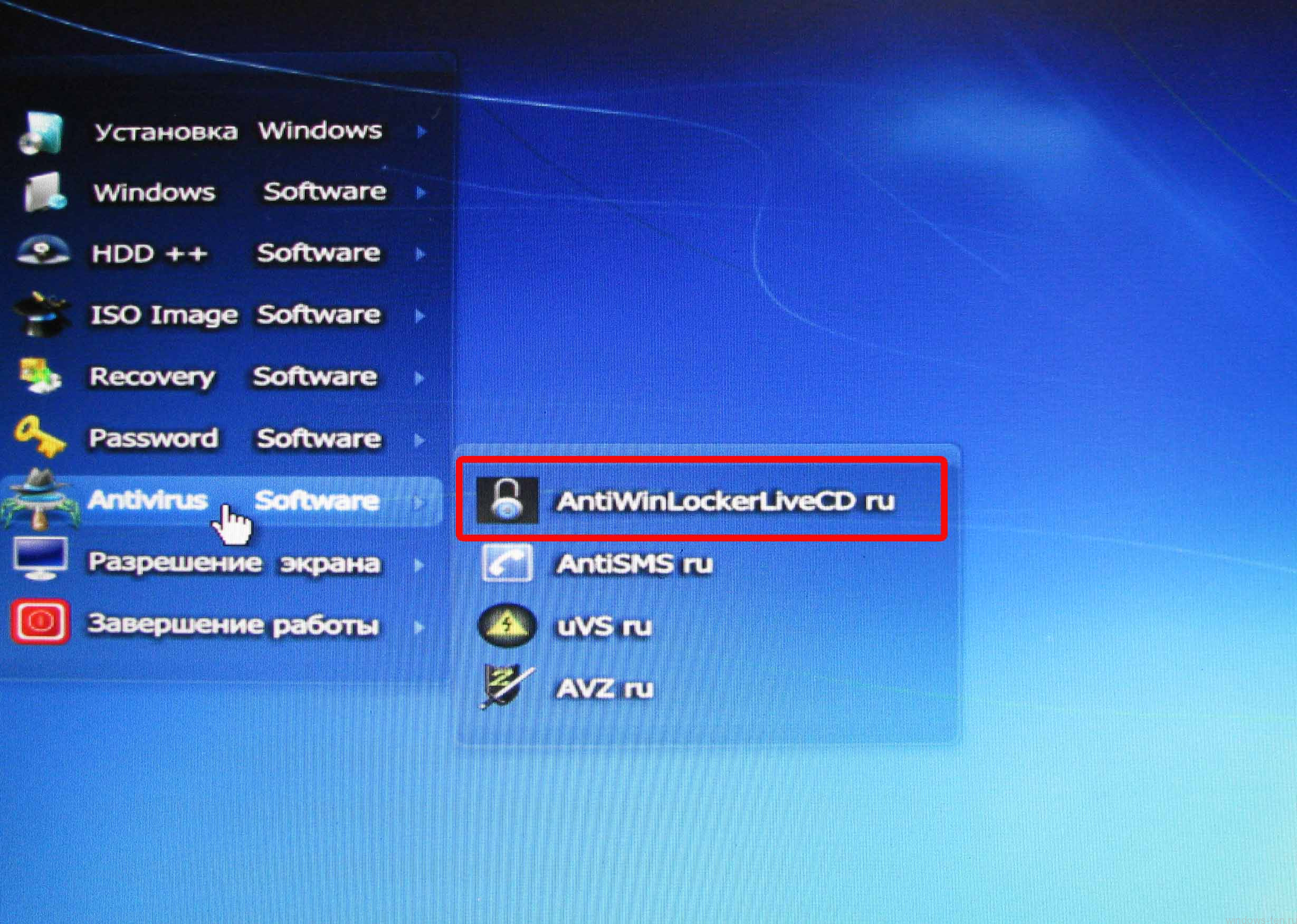

Через некоторое время, перед нами появится сине-голубое окно и меню нашего «гаджета»:

Из всех разделов меню – нас интересует пункт «Antivirus Software»,жмем на него! (если вдруг меню не всплыло автоматически, как на картинке – для его появления, просто подведите курсор мыши к левому краю экрана)

Всплывает еще одно меню:

В появившемся списке выбираем первую сверху вкладку «Anti.Win.Locker.LiveCD» —жмем на нее.

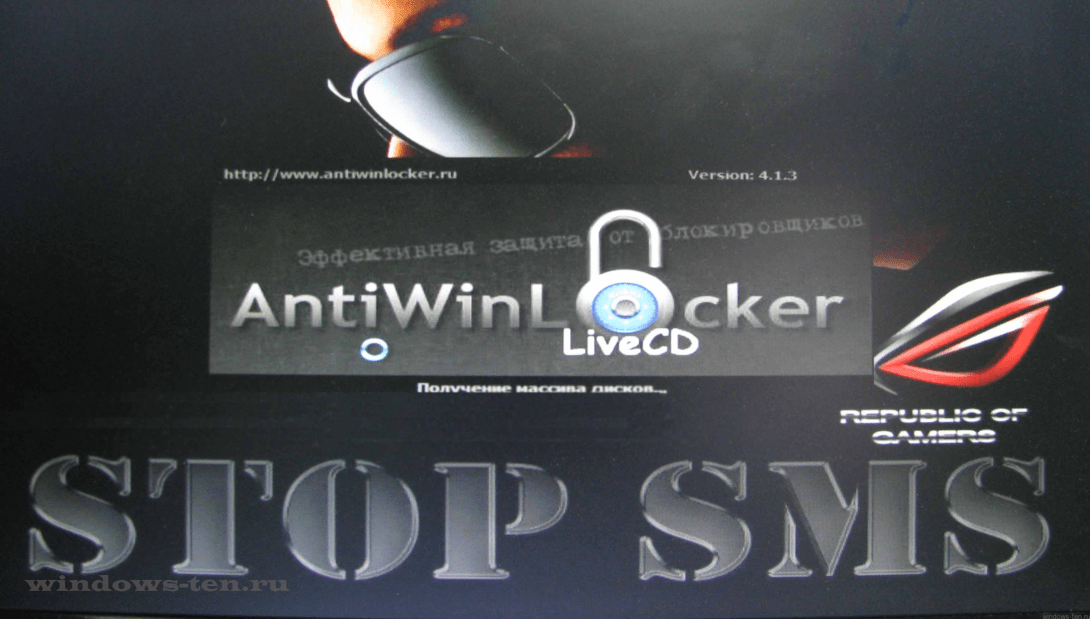

Появляется окно загрузки программы:

Ничего не делам, просто ждем пока программа загрузится.

После того, как все компоненты будут выгружены, перед нами появится рабочая область программы:

Здесь ничего не нужно менять или делать, просто нажимаем на кнопку «Начать Лечение»!

Появляется окно, отображающее рабочий процесс программы:

Ничего не делаем, просто ждем.

По истечении некоторого времени в окне появится новая запись с большими заглавными буквами

Вот и всё! Процедура закончена, можно перезагрузить компьютер и насладиться беспрепятственным входом в систему.

ПОЗДРАВЛЯЕМ, ВЫ САМОСТОЯТЕЛЬНО ИЗЛЕЧИЛИ ВАШ ПК ОТ ВИРУСА-ВЫМОГАТЕЛЯ!

Что делать в сложившейся ситуации и как предотвратить заражение, мы и поговорим в данной статье.

Вирусы-вымогатели существуют нескольких видов, а именно те, которые:

- Блокируют сайты.

- Блокируют работу браузера.

- Блокируют работу операционной системы.

Конечно, это далеко не весь список подобных угроз, их существует огромное множество, все они разные и требуют разных сумм.

Какими бы они ни были, атака вируса вымогателя нацелена на то, чтобы испугать вас и получить ваши деньги. И что неудивительно, многие действительно оплачивают код, чтобы избавиться от проблемы. Но дело в том, что отправка сообщениями не поможет убрать вирус вымогатель с компьютера, и вы просто-напросто зря потратите деньги. Именно поэтому ни в коем случае нельзя отсылать деньги! Этим вы не спасете ситуацию и не решите возникшую проблему.

Принимаем меры по защите ПК

Вредоносные утилиты водятся везде, в том числе и на многочисленных сайтах для взрослых, файлообменниках и прочих подобных ресурсах. Крайне часто они прячутся в файлах с расширениями exe, zip, rar, .msi, cmd, bat. Они могут маскироваться под обычный флеш-плеер, установив который, операционная система полностью заблокируется. Более того, можно заразиться как по сети, так и через съемные носители.

Несколько советов, как защитить свой ноутбук:

Если вы пренебрегли вышеуказанными советами и ваш ПК был атакован то, как удалить вирус вымогатель мвд рб или любую другую вредоносную программу мы поговорим дальше.

Как избавиться от угрозы и восстановить работу Windows

Если вы не знаете, как работает стандартный вирус вымогатель или шифровальщик, то для вас будет сюрпризом известие, что простой процедурой удаления от него не избавишься. Это значит, что вирус должен быть удален автоматически при помощи надежного антивируса, который будет способным обнаружить вредоносную программу и удалить ее.

Однако такие вирусы, как предупреждение мвд в интернете, могут блокировать работу антивируса, а то и вовсе не дать системе загрузиться, в таком случае вылечить компьютер становится значительно сложнее.

Удаление с помощью антивирусного ПО с загрузкой в безопасном режиме

Шаг 2: Удаление вируса:

Откат системы до точки восстановления

Очень эффективный способ, который позволит откатить все изменения Windows до момента, когда ПК или ноутбук еще не был заражен вымогателем.

Инструкция для Windows XP/Vista/7

- Делаем так же, как и указано для вышеописанного способа, только в окне «Advanced Boot Options» выбираем «Command Prompt».

Шаг 2: Проводим восстановление.