Загрузить PDF

Загрузить PDF

Вредоносные программы проникают в компьютер и занимаются сбором личных данных, получают доступ к программам или к сетевым компьютерам и препятствуют эффективной работе компьютера. Есть признаки того, что компьютер заражен вредоносными программами, и действия, которые позволяют обнаружить и удалить такие программы. В этой статье мы расскажем вам, как обнаружить и удалить вредоносные программы.

-

1

Обновите операционную систему. Регулярное обновление системы может утомлять, но помните, что обновления содержат важные исправления против уязвимостей безопасности. Если вы подозреваете, что компьютер заражен вредоносными программами, обновите систему.

- Обновить Windows можно в разделе «Обновление и безопасность» в окне «Параметры».

- Чтобы обновить систему macOS, нажмите «Системные настройки» в меню Apple, а затем щелкните по «Обновление программного обеспечения». В старых версиях macOS система обновляется через App Store.

-

2

Понаблюдайте, как много всплывающих окон вы видите. Если на компьютере есть вредоносные программы, будет открываться множество всплывающих окон и рекламы. Не скачивайте программы, которые рекламируются во всплывающих окнах. Даже если это реклама антивируса или антишпиона. Скачивайте программы с надежных веб-сайтов.

-

3

Найдите новые панели инструментов и значки. Если вы нашли неизвестные панели инструментов, расширения браузера или значки, которые не устанавливали, возможно, компьютер заражен вредоносными программами.[1]

-

4

Понаблюдайте, перенаправляют ли вас на неизвестные веб-страницы. Если домашняя страница браузера автоматически изменилась или если вы переходите на непонятные веб-страницы, возможно, компьютер заражен вредоносными программами.

-

5

Понаблюдайте, работает ли компьютер медленнее, чем обычно. Как правило, вредоносные программы работают в фоновом режиме, то есть потребляют ресурсы компьютера. Если компьютер работает медленно, даже когда не запущено ни одно приложение, возможно, он заражен вредоносными программами.

-

6

Проверьте, не отключены ли антивирусные программы и брандмауэры. Некоторые вредоносные программы временно отключают антивирусы и брандмауэры без вашего ведома. Проверьте, работают ли антивирусное программное обеспечение и брандмауэр.

-

7

Понаблюдайте, как часто зависает компьютер. Некоторые вредоносные программы удаляют или повреждают системные или программные файлы, необходимые для стабильной работы компьютера. Если какие-то программы или операционная система зависают, медленно работают или внезапно закрываются, возможно, компьютер заражен вредоносными программами.

-

8

Проверьте, реагирует ли компьютерное оборудование на команды. Некоторые вредоносные программы блокируют доступ к мыши, принтеру и клавиатуре, а также могут отключить определенные функции. Если вы не в состоянии пользоваться стандартными системными функциями, возможно, компьютер заражен вредоносными программами.

-

9

Понаблюдайте за странными сообщениями об ошибках. Иногда вредоносные программы повреждают файлы, что приводит к появлению необычных сообщений об ошибках, когда вы пытаетесь запустить определенные программы. Частые сообщения об ошибках могут указывать на то, что компьютер заражен вредоносными программами.[2]

-

10

Проверьте, не взломаны ли ваши почтовые ящики и учетные записи в социальных сетях. Если вы заметили письмо (в потовом ящике) или публикацию (в социальных сетях), которые не писали, возможно, компьютер заражен вредоносными программами.[3]

Реклама

-

1

Не вводите пароли или личную информацию на своем компьютере. Многие вредоносные программы могут перехватывать все, что вводится с клавиатуры. Если вы подозреваете, что компьютер заражен вредоносными программами, не пользуйтесь им для совершения банковских операций и покупок, а также не вводите на нем пароли или личную информацию.

-

2

Загрузите Windows в безопасном режиме. Чтобы загрузить Windows 8/10 в безопасном режиме, выполните следующие действия:

- Нажмите на «Пуск» в левом нижнем углу.

- Нажмите на «Выключение».

- Удерживайте Shift и нажмите «Перезагрузить».

- Нажмите «Устранить неполадки».

- Щелкните по «Дополнительные параметры».

- Нажмите «Перезагрузить».

- Нажмите «4», когда Windows перезагрузится.

-

3

Щелкните по «Пуск»

и введите Очистка диска. Меню «Пуск» находится в левом нижнем углу экрана. Появится меню «Пуск». Введите «Очистка диска», чтобы эта программа отобразилась в меню «Пуск».

-

4

Нажмите Очистка диска. Запустится программа «Очистка диска».

- Если вас попросят выбрать диск, выберите диск, на котором установлена Windows. Обычно это диск «C:».

-

5

Установите флажок

рядом с «Временные файлы интернета» и «Временные файлы». Эти опции находятся в поле «Удалить следующие файлы» в окне «Очистка диска».

-

6

Щелкните по Очистить системные файлы. Эта кнопка находится внизу окна «Очистка диска». Это приведет к удалению временных файлов.

- Возможно, вам будет предложено выбрать диск. Начните с системного диска с Windows (C:), а затем повторите с другими локальными дисками.

-

7

Щелкните по Ok. Когда процесс удаления временных интернет-файлов завершится, нажмите «OK», чтобы закрыть программу «Очистка диска».

-

8

Перейдите на веб-сайт, на котором можно скачать программу для поиска вредоносных программ. Такая программа просканирует компьютер и найдет вредоносные программы, включая те, которые пропустил установленный на компьютере антивирус.

- Эксперты по компьютерной безопасности рекомендуют установить следующие программы для поиска и удаления вредоносных программ: Malwarebytes, BitDefender, SuperAntiSpyware и Avast[4]

- Также можно воспользоваться встроенной в Windows утилитой для удаления вредоносных программ — откройте меню «Пуск», введите «Безопасность Windows» и щелкните по этой утилите в меню. Убедитесь, что активировано сканирование на наличие вредоносных программ, а затем нажмите «Быстрая проверка».

- Эксперты по компьютерной безопасности рекомендуют установить следующие программы для поиска и удаления вредоносных программ: Malwarebytes, BitDefender, SuperAntiSpyware и Avast[4]

-

9

Скачайте программу для поиска и удаления вредоносных программ. Нажмите кнопку «Загрузить» или «Скачать» (или аналогичную) на веб-сайте, чтобы скачать программу для сканирования компьютера на наличие вредоносных программ. Теперь щелкните по скачанному файлу (EXE-файлу) в папке для загрузок, чтобы установить программное обеспечение. В большинстве случаев откроется окно мастера установки — следуйте инструкциям в этом окне, чтобы установить программу.

- Если на зараженном компьютере доступа к интернету нет, скачайте программу на другом компьютере, скопируйте ее на USB-накопитель и перенесите на зараженный компьютер.

-

10

Запустите программу для поиска вредоносных программ, когда установите ее. Сделайте это через меню «Пуск».

-

11

Обновите программу для поиска вредоносных программ. Прежде чем запустить сканирование системы на наличие вредоносных программ, выберите опцию, которая проверит и установит обновления программы.

-

12

Запустите быстрое сканирование системы с помощью программы для поиска вредоносных программ. В большинстве случаев быстрое сканирование на наличие вредоносных программ займет не более 20 минут. На полное сканирование может уйти несколько часов, но такая проверка системы будет намного более тщательной.

-

13

Удалите найденные вредоносные программы. Если по окончании сканирования открылось окно со списком найденных вредоносных программам, выберите опцию, которая удалит или обезвредит их.

- Если вредоносные программы не найдены, запустите полное сканирование системы. Помните, что оно может занять не менее часа.

-

14

Перезагрузите компьютер. Сделайте это, когда найдете и удалите вредоносные программы.

-

15

Убедитесь, что антивирус включен. Рекомендуем установить и запустить надежное антивирусное программное обеспечение. Регулярно сканируйте компьютер на наличие вирусов и вредоносных программ.

- Если компьютер все еще зависает, медленно работает или с ним возникают другие проблемы, которые, как вам кажется, связаны с вредоносными программами, попробуйте установить другой антивирус. Если ничего не помогает, попросите помощи у специалиста или создайте резервную копию важных файлов, а затем переустановите Windows.

Реклама

Советы

- Система macOS не такая уязвимая для вредоносных программ, как Windows, но на нее также рекомендуется установить антивирус, например Norton iAntivirus, Avira Free Mac Security, Comodo Antivirus for Mac и Avast Free Antivirus для Mac.[5]

Реклама

Предупреждения

- Скачивайте любой антивирус или программу для поиска вредоносных программ с надежных и известных веб-сайтов. На некоторых сайтах вредоносные программы маскируются под антивирусное программное обеспечение, которое может повредить и заразить компьютер.

Реклама

Источники

Об этой статье

Эту страницу просматривали 43 115 раз.

Была ли эта статья полезной?

Удаление вредоносных программ с Windows компьютера

OneDrive (для дома или персональный) OneDrive для Windows Еще…Меньше

Безопасность Windows — это мощное средство сканирования, которое находит и удаляет вредоносные программы с компьютера. Ниже описано, как использовать его в Windows 10 для сканирования компьютера.

Важно: Прежде чем использовать Защитник Windows автономном режиме, обязательно сохраните открытые файлы и закройте приложения и программы.

-

Откройте Безопасность Windows параметров.

-

Выберите параметры & защиты > вирусов.

-

Выберите Защитник Windows автономном режиме, а затем нажмите кнопку «Проверить сейчас».

Проверка Защитник Windows автономном режиме занимает около 15 минут, после чего компьютер перезапустится.

Просмотр результатов проверки

-

Откройте Безопасность Windows параметров.

-

Выберите & защиты > защиты от > защиты от вирусов.

Автономная проверка Защитник Windows автоматически обнаруживает и удаляет вредоносные программы или помещает их в карантин.

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

В сообществах можно задавать вопросы и отвечать на них, отправлять отзывы и консультироваться с экспертами разных профилей.

Как найти вредоносные программы

Для обеспечения стабильной работы операционной системы ее необходимо проверять на наличие вредоносного программного обеспечения. Различные вирусы могут не только замедлить работу ОС, но и создать массу других трудностей.

Вам понадобится

- — CCleaner;

- — Outpost Firewall.

Инструкция

Воспользуйтесь антивирусной программой, установленной в вашем компьютере. Подключитесь к интернету и обновите базу данных известных вирусов. Откройте рабочее окно антивируса и выделите все разделы жесткого диска. Выберите наиболее полный тип сканирования и запустите его. Помните о том, что сканирование системы может занять достаточно много времени. После завершения создания списка вирусных файлов выделите их и нажмите кнопку «Лечить». Удалите те файлы, которые не были исправлены.

Попробуйте самостоятельно найти вредоносные программы. Откройте панель управления и перейдите в меню «Установка и удаление программ». Внимательно изучите список установленных программ, прочитав описания, прилагающиеся к ним. Выделите ненужную или подозрительную программу и нажмите кнопку «Удалить». Подтвердите удаление данной утилиты. Аналогичную операцию выполните с остальными программами.

Очистите системный реестр, используя для этого специальную утилиту. Скачайте и установите программу CCleaner. Запустите ее и перейдите в меню «Реестр». Выделите галочками все пункты левого меню. Нажмите кнопку «Поиск проблем» и подождите, пока программа завершит анализ системного реестра.

Теперь нажмите кнопку «Исправить», нажмите кнопку «Нет» в появившемся окне и выберите пункт «Исправить отмеченные». Установите программу Outpost Firewall. Запустите ее и выберите «Режим обучения». Теперь при каждом запуске подозрительных программ будет появляться соответствующее окно.

Вы можете либо подтвердить (разрешить) запуск выбранного приложения, либо нажать кнопку «Запретить». После этого найдите утилиту, которая была запущена, изучив ее описание, предоставленной программой. Удалите эту вредоносную утилиту. Программа Outpost Firewall работает в режим обучения семь дней, постоянно запоминая заданные правила для каждой программы.

Видео по теме

Войти на сайт

или

Забыли пароль?

Еще не зарегистрированы?

This site is protected by reCAPTCHA and the Google Privacy Policy and Terms of Service apply.

Узнать, какие лучшие средства удаления вредоносных программ существуют, не так сложно. По соответствующему запросу в Интернете легко находятся приложения, позволяющие устранить неполадки на компьютере, связанные с заражением вирусом.

Такое программное обеспечение обычно распространяется бесплатно или условно бесплатно.

Хотя в его возможности входит быстрый поиск и гарантированное удаление вредоносного кода и назойливой рекламы, с которыми не всегда могут справиться известные (и, чаще всего, платные) антивирусы.

Встроенное средство Windows 10

Первый способ избавиться от вредоносных приложений, которым стоит воспользоваться обычному пользователю Windows 10, предусматривает запуск уже встроенной утилиты Microsoft Malicious Software Removal Tool.

Иногда она срабатывает автоматически, но, если заражение вирусом уже произошло, инструмент запускается вручную. Найти MMSRT можно в папке System32 системного диска, расположенной в каталоге System32. Эффективность приложения не слишком высокая, но не меньше половины проблем будет решено.

Рис. 1. Средство удаления вредоносных программ в Windows 10.

К преимуществам использования средства относятся:

- русскоязычный интерфейс;

- интуитивно понятное управление;

- отсутствие необходимости в скачивании дополнительного программного обеспечения.

Среди недостатков приложения – длительное время сканирования и невысокая эффективность. А скачать его можно не только для Виндоус 10, но и для 7-й и 8-й версии операционной системы. Обновление под номером KB890830 имеет размер всего 52,8 Мб.

Быстрый и бесплатный AdwCleaner

Одной из самых известных и эффективных программ, позволяющих удалить нежелательные приложения с компьютера, является AdwCleaner. К плюсам его использования относят работу на русском языке, отсутствие необходимости в установке на компьютер и постоянно выходящие обновления, повышающие качество проверки системы.

Кроме того, завершив проверку, AdwCleaner выдаёт пользователю несколько рекомендаций по поводу профилактики заражения вредоносным кодом. А для запуска утилиты требуется всего лишь нажать кнопку начала сканирования, а, ознакомившись с результатами, выставить настройки и выбрать удаляемые сведения.

Рис. 2. Поиск вредоносного кода с помощью утилиты AdwCleaner.

Особенность работы приложения – в процессе сканирования иногда возникает необходимость перезагрузить компьютер. А после завершения работы на экран выводится отчёт, который можно сохранить в виде текстового файла.

Помощник в борьбе с расширениями Malwarebytes Anti-Malware Free

Программа Anti-Malware представляет собой одно из самых популярных решений для борьбы с уже попавшим на компьютер вредоносным кодом. Скачать её можно на официальном сайте разработчиков в двух вариантах.

Первый – бесплатное приложение Anti-Malware, пользоваться которым можно без ограничений, периодически обновляя базу данных с вирусами и нежелательным программным обеспечением. В его возможности входит только ручная проверка системы.

Второй вариант, Anti-Malware Premium, платный. Однако его использование помогает проверять Windows в автоматическом режиме. Обе версии утилиты эффективно справляются с устранением проблем, а проверка даже достаточно большого объёма данных обычно не занимает больше часа.

Рис. 3. Главное окно приложения Malwarebytes Anti-Malware

Простое, но эффективное средство Junkware Removal Tool

Приложение Junkware Removal Tool удаляет и нежелательное ПО, и нежелательные расширения, установившиеся в браузерах без ведома пользователя. И, хотя программа не защищает компьютер от заражения вирусами, среди её возможностей – быстрое и эффективное уничтожение вредоносного кода, обнаруженного при ручном запуске.

Рис. 4. Отчёт о работе утилиты Junkware Removal Tool.

Работа утилиты сопровождается созданием точки восстановления системы. А в процессе сканирования происходит автоматическое исправление неполадок и удаление вирусных программ. Проверка завершается созданием подробного отчёта о найденных проблемах и их решении.

CrowdIsnpect – поиск нежелательных процессов в системе

Вредоносные приложения можно обнаружить и по запущенным в системе процессам. На этом основан принцип действия утилиты CrowdInspect, которая в процессе работы сканирует список автозагрузки и работающие на данный момент службы. С помощью постоянно обновляющейся базы вирусов и нежелательного ПО, программа собирает информацию о процессах и сравнивает её со списком потенциальных угроз.

Рис. 5. Анализ процессов Windows с помощью утилиты CrowdInspect.

Одним из результатов проверки системы CrowdInspect становится выдача на экран списка сетевых соединений и IP-адресов, а также репутации сайтов, которым они принадлежат. Хотя разобраться с большей частью этой информации могут только продвинутые пользователи. Остальным желательно выбирать для удаления вредоносного кода утилиты, автоматически устраняющие проблемы.

Условно бесплатная утилита Zemana AntiMalware

По эффективности борьбы с вирусами и нежелательными расширениями приложение Zemana AntiMalware не уступает не только другим бесплатным утилитам, но даже платным версиям некоторых известных антивирусов. К достоинствам программы относят возможность облачного поиска, понятный русскоязычный интерфейс и защиту системы в реальном времени. У платной версии Premium преимуществ ещё больше.

Рис. 6. Поиск вредоносных программ утилитой Zemana AntiMalware.

Zemana неплохо справляется с удалением плагинов в браузерах, наличие которых часто приводи к появлению всплывающих рекламных сообщений. Хотя для запуска поиска расширений настройки программы придётся изменить, перейдя в раздел «Дополнительно».

А к минусам утилиты можно отнести условно бесплатное распространение – через 15 дней за её использование придётся заплатить. Хотя обычно для быстрого сканирования компьютера пользователю достаточно и нескольких часов, после чего приложение удаляется.

HitmanPro – максимальная эффективность при удалении плагинов

Использование программы HitmanPro считается одним из лучших и быстрых вариантов удаления вредоносных приложений. Её недостатком является необходимость заплатить за использование после 30-дневного бесплатного периода.

Впрочем, этого месяца должно с избытком хватить для эффективного удаления всех вредоносных приложений. А для того чтобы при следующем использовании утилита не сообщила о завершении работы пробной версии, достаточно удалить её и установить заново, предварительно очистив реестр от всех следов HitmanPro.

Рис. 7. Работа утилиты HitmanPro.

Программа эффективно удаляет большинство распространённых вирусов. А при проверке браузеров находит и устраняет проблемы с посторонними расширениями. После завершения сканирования пользователю предлагается ознакомиться со списком обнаруженных проблем. И, если какой-то из отмеченных файлов не является опасным, по мнению пользователя, его можно удалить из карантина.

Spybot Search & Destroy – повышение безопасности ПК

С помощью приложения Spybot Search & Destroy можно не только избавиться от вредоносных приложений, но и дополнительно улучшить безопасность своего ПК – даже если на нём уже установлен антивирус.

Некоторые решения по усилению защиты системы предлагает бесплатная версия утилиты, для использования остальных придётся приобрести платную версию. Удобство работы с приложением увеличивается благодаря русскоязычному интерфейсу и возможности периодически обновлять базу данных вирусов и нежелательных программ.

Рис. 8. Spybot Search & Destroy – поиск, устранение и профилактика проблем.

Spybot способен контролировать изменения реестра и системной информации, благодаря чему не только решает уже появившиеся проблемы, но и обеспечивает профилактику возможных неполадок. Кроме того, все изменения, которые внесла утилита, можно отменить – иногда это помогает избежать сбоев в работе Windows, когда вместе с вирусом удаляется полезный файл.

Самый мощный, но медленный Dr.Web CureIt!

Самой мощной и результативной утилитой можно назвать Dr.Web CureIt!, к преимуществам которой можно отнести возможность бесплатного использования. Скачав последнюю версию приложения (размер которой превышает 100 Мб) и запустив её на компьютере, через несколько часов можно получить и отчёт о проделанной работе, и на 99,9% очищенную от вирусов систему.

Именно CureIt рекомендует использовать техподдержка некоторых провайдеров Интернета. Недостаток у приложения всего один – воспользоваться им получится всего один раз. Через несколько часов после скачивания выходит очередное обновление, а старое прекращает работу.

К преимуществам утилиты относят не только высокий уровень эффективности поиска вредоносных программ, но и возможность скачать её заново. После повторного скачивания с официального сайта производителя приложение снова готово к обнаружению вирусов. При этом базы данных уже обновлены, и эффективность поиска возрастает.

Рис. 9. Сообщение о необходимости обновления утилиты Curelt.

Решение проблем с браузерами

В процессе удаления вирусов следует обратить внимание и на ярлыки браузеров – нередко именно они являются источником проблемы. Вредоносный код прописывается в свойствах ярлыка и изменяет способ запуска:

- иногда при входе в Интернет пользователь попадает не на главную страницу, а на другой сайт – чаще всего фишинговый или рекламирующий какие-то услуги;

- вместе с запуском браузера может устанавливаться посторонний плагин, изменяющий поисковую систему, главную страницу и параметры работы в сети.

Решить проблему можно вручную, проверив ярлыки браузеров. Но лучше всего сделать это с помощью таких утилит как Shortcut Scanner. Бесплатное приложение проверяет логические и внешние диски на наличие нежелательных программ, выявляя и подозрительные или неработающие ярлыки.

Преимущество использования этого средства – бесплатное распространение и работа на любых современных системах Windows (от XP до 10-й), недостаток – отсутствие русскоязычной версии.

Если нежелательный плагин уже автоматически установился в браузере, удалить его можно через меню расширений в настройках. Иначе вместо перехода на выбранные страницы на экране будут появляться рекламные объявления и посторонние ресурсы.

Чаще всего такая проблема возникает у пользователей, которые уже установили значительное количество расширений, и не замечают 1–2 лишних. Если плагинов практически нет, заметить новый и принять меры по его отключению проще. А при отсутствии уверенности в том, что дополнение на самом деле вредоносное, помогут специальные утилиты, разработанные для конкретных браузеров.

Для Google Chrome официальные разработчики создали утилиту под названием «Инструмент очистки». Она автоматически проверяет наличие встроенного вредоносного кода при каждом запуске браузера.

При обнаружении проблемы плагин отключается вместе с остальными расширениями. После этого пользователь может восстановить нужные ему дополнения вручную.

Рис. 11. Поиск вредоносного кода Инструментом очистки Chrome.

Для Mozilla Firefox и стандартного для старых версий Windows браузера Internet Explorer существует бесплатное приложение Avast Browser Cleanup.

Утилита в автоматическом режиме проводит сканирование двух браузеров (при наличии их в системе), а в качестве результата выдаёт перечень подозрительных плагинов. Антивирусную программу можно скачать с официального сайта производителя.

Рис. 12. Очистка браузера от вредоносного кода с помощью Avast Browser Cleanup.

Аналогичные по функциональности и такие же бесплатные утилиты выпускают и другие компании. Причём, для разных браузеров и с широким ассортиментом возможностей. Некоторые программы обеспечивают ещё и эффективную защиту в реальном времени – правда, у большинства из них такая возможность платная.

Выводы

Использование приложений, удаляющих нежелательное программное обеспечение, не избавляет от необходимости установки антивирусов. Каждая программа выполняет свои задачи. Антивирусные утилиты защищают систему практически постоянно, и предотвращают заражение системных файлов.

А приложения для устранения уже появившихся проблем нужны, в основном, после того как антивирус оказался неэффективным. Использование сразу двух вариантов – установленных и периодически запускаемых утилит – обеспечит максимальную эффективность защиты. Хотя для того чтобы компьютер находился в ещё большей безопасности, желательно:

- выполнять рекомендации антивирусных утилит, выдающих предупреждения при входе на подозрительные ресурсы;

- проверять антивирусом скачанные или записанные с внешнего носителя файлы, происхождение которых неизвестно (например, скачанных не с официального сайта, а с посторонней веб-страницы);

- установить в настройках антивируса автоматическое обновление баз данных вирусов и не реже раза в неделю запускать приложение вручную.

Профилактика заражения компьютера вирусами и другими видами вредоносного кода уменьшит вероятность появления проблем. Хотя 100%-ной защиты не обеспечивают ни Curelt!, ни даже платный антивирус.

Лучшие средства удаления вредоносных программ

Начать стоит с того, что вредоносные программы в данном контексте (Malware) — не вполне вирусы, это, скорее, программы проявляющие нежелательную активность на компьютере, устанавливающиеся без ведома пользователей и, ко всему прочему, их сложно удалить.

Чистим Windows от шпионских и вредоносных программ и файлов

В этом видео я расскажу как очистить ваш компьютер на операционной системе Windows от шпионских и вредоносных программ и файлов, а так же как освободить место на жеском диске от временных файлов и как почистить кэш. Будет сделан обзор трех бесплатных утилит

Источник

Время на прочтение

7 мин

Количество просмотров 20K

Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО.

Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в организации необходимо следовать корпоративному плану реагирования на инциденты.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

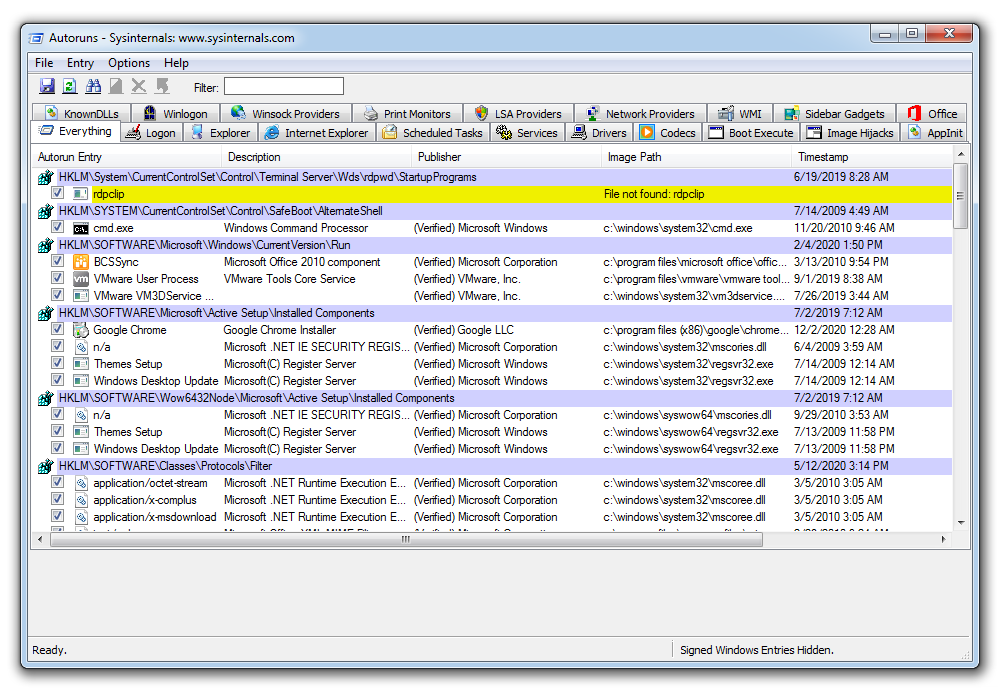

AutoRuns: основы

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

-

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

-

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

-

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

-

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

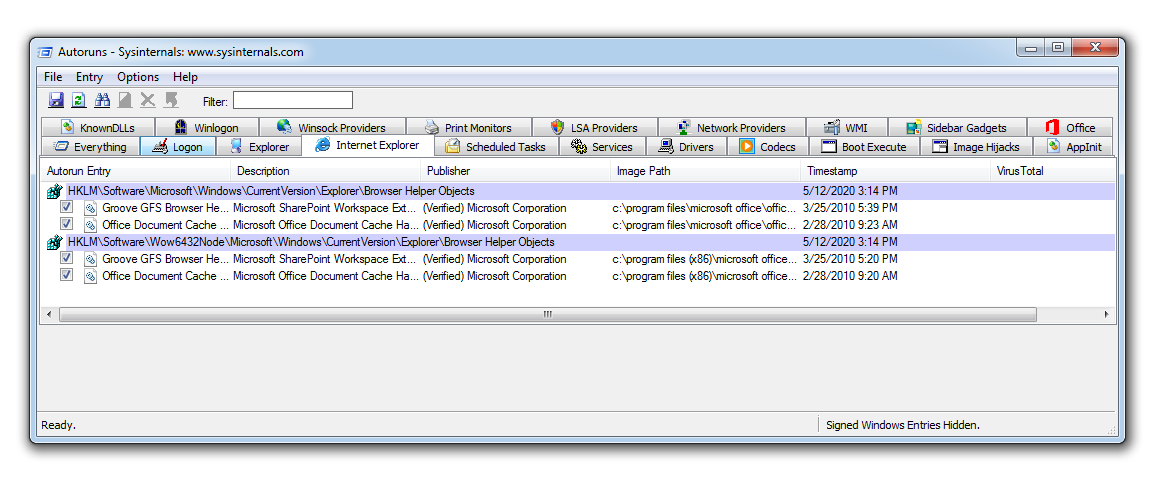

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Как использовать AutoRuns для выявления подозрительного программного обеспечения

Теперь мы хорошо представляем, что может обнаружить AutoRuns, однако на всех скриншотах выше показаны исключительно записи исключительно легитимного программного обеспечения. Как мы узнаем, является ли программа, указанная в AutoRuns, надежной или требующей дополнительной проверки (в частности, вредоносным ПО)?

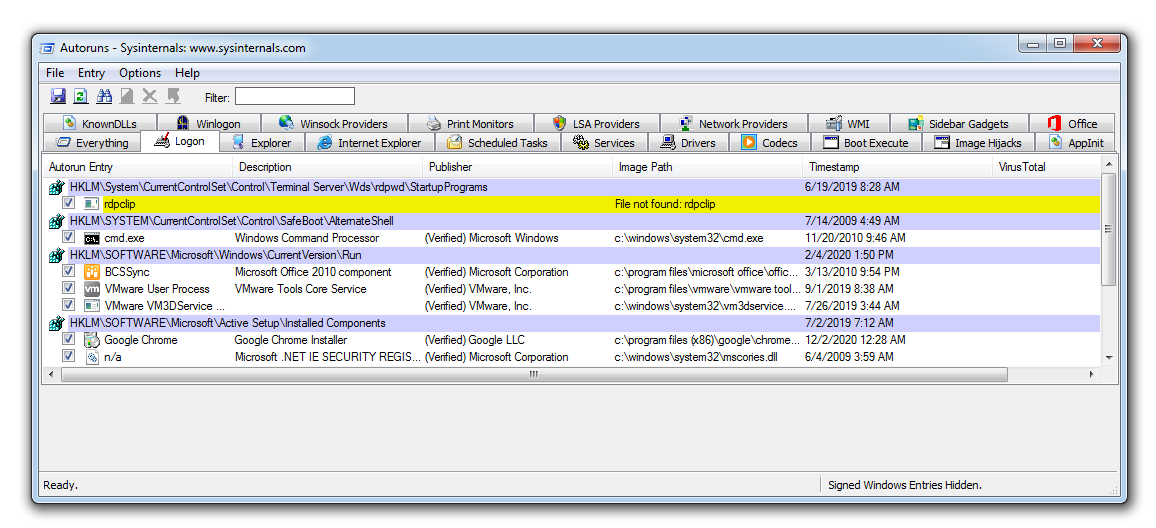

На изображении выше мы видим, что во вкладке Logon показан созданный ключ запуска для файла ARP Service (выделено красным), который можно найти в следующем месте в реестре:

HKLMSoftwareMicrosoftWindowsCurrentVersionRun

Это распространенный механизм персистентности, используемый вредоносными программами для «выживания» после перезагрузки. Также мы видим пустые ячейки в столбцах Description (описание) и Publisher (издатель). Само по себе отсутствие описания не означает, что файл является вредоносным, а вот отсутствие подписи и издателя являются поводом для расследования.

В столбце Image Path (путь к образу) можно увидеть место установки программы. В данном случае путь таков: program filesarp servicearpsv.exe.

Поиск этого пути в Google выдает всего два результата, что вызывает сомнения в легитимности программного обеспечения.

Во вкладке запланированных задач также можно увидеть увидеть две строки, относящиеся к программному обеспечению ARP Service, на которое мы обратили внимание.

Нажав правой кнопкой мыши на интересующий файл, мы можем отправить его на сайт virustotal.com. Virustotal — это база данных вредоносных программ, в которой можно узнать о том, признан ли конкретный файл вредоносным разными поставщиками антивирусов.

После отправки файла в столбце Virus Total (общее количество вирусов) будет показано, сколько поставщиков антивирусов классифицировали данный файл как вредоносный. На изображении ниже видно, что 55 из 76 поставщиков определили этот файл как вредоносный.

Вот несколько основных советов по выявлению вредоносного ПО с помощью AutoRuns:

-

Google — ваш друг! В случае малейших сомнений выполните в Google поиск имени файла и его местоположения. Задайте себе вопрос: легитимное ли это ПО и в правильном ли месте оно находится?

-

Проверьте описание на наличие контрольных признаков (например, грамматические ошибки или предположительно случайно сгенерированный текст — это может указывать на то, что AutoRuns обнаружил программное обеспечение, требующее детального изучения.

-

Ищите временные папки. Вредоносные программы часто устанавливаются во временные папки файловой системы. Если у вас есть программа, которая запускается при загрузке устройства, почему она находится во временной папке?

-

Определите хеш файла и перейдите на сайт virustotal.com. Если вредоносное ПО было установлено от имени администратора, оно может храниться где угодно на диске. Убедитесь, что файл является вредоносным, на virustotal.

Как использовать AutoRuns для удаления вредоносных программ

Во-первых, убедитесь, что вирус запущен на вашем устройстве. Для этого можно открыть диспетчер задач, однако мы рекомендуем использовать Process Hacker — один из инструментов для анализа вредоносных программ. После загрузки нажмите правой кнопкой мыши на значок на рабочем столе и выберите «Запуск от имени администратора».

После запуска Process Hacker можно найти вредоносное ПО, запущенное на устройстве.

Нажав на название вредоносной программы правой кнопкой мыши, мы можем найти файл на диске, выбрав Open file location (открыть расположение файла).

После этого в проводнике Windows будет открыта папка с данным файлом.

Перетащив файл в такой инструмент, как PeStudio, мы можем получить хеш файла.

Bf48a5558c8d2b44a37e66390494d08e

Переход на virustotal и определение хеша покажет, что это RAT (троян удаленного доступа), известный под именем Nanocore.

Чтобы остановить выполнение вредоносной программы, нажмите правой кнопкой мыши на соответствующее имя процесса и выберите «Завершить».

После этого AutoRuns позволяет удалить механизмы персистенции, используемые для запуска вредоносного ПО.

Теперь вирус можно удалить из проводника Windows.

Советы по использованию AutoRuns от Sysinternals

Мы не рекомендуем использовать AutoRuns в качестве единственной формы обнаружения и удаления вредоносного программного обеспечения. Если вы выявили и удалили вредоносную программу с помощью описанных методов, стоит принять во внимание следующее:

Имеются ли у вас резервные копии файлов и данных? Если ваше устройство взломали, высока вероятность того, что на нем могут находиться другие вредоносные программы. Наличие резервных копий гарантирует возможность восстановления данных устройства, что дает уверенность в полном устранении последствий вторжения.

Какое антивирусное ПО у вас установлено? Если у вас установлен антивирус, но ваше устройство по-прежнему инфицировано, значит, ваши механизмы безопасности не сработали и, возможно, пришло время инвестировать в более надежную систему защиты данных.

Используйте функцию сравнения AutoRuns, чтобы упростить проверку на наличие нежелательного программного обеспечения, которое продолжает действовать на вашем устройстве. Для этого нужно запустить AutoRuns на неинфицированном устройстве, выбрать File (файл) и Save (сохранить).

Результаты будут сохранены в виде файла файл AutoRuns Data с расширением .arn’AutoRuns. В примере ниже я сохранил результаты как файл с именем clean.

Теперь вы можете сравнить эти результатами с результатами будущих проверок с помощью AutoRuns. Для этого выберите File (файл), а затем Compare (сравнить).

В примере ниже мы выбираем результаты, сохраненные в файле clean.

После этого AutoRuns будет показывать только новое ПО с механизмом персистенции. Это позволяет исключить легитимные программы, установленные на неинфицированном устройстве.

Чаще всего AutoRuns используется для выявления вредоносных программ, однако в этой статье мы продемонстрировали, как этот инструмент может обнаруживать разные способы, с помощью которых вредоносное ПО пытается продолжить работу на вашем устройстве.

Еще одной привлекательной характеристикой AutoRuns является цена! Есть множество бесплатных инструментов, которые могут помочь вам выполнить не только проверку на наличие вредоносных программ, но и ряд задач системного администрирования, поэтому обязательно прочитайте эту статью, где рассказывается о 21 бесплатном инструменте, которые должен знать каждый системный администратор.

Если угроза того, что вредоносное ПО остается незамеченным в вашей организации, является для вас актуальной, посмотрите, как мы останавливаем кибератаки, а также демонстрацию наших методов реагирования на угрозы.