Шифр Цезаря

Шифр Цезаря, также известный как шифр сдвига, код Цезаря или сдвиг Цезаря —

один из самых простых и наиболее широко известных методов шифрования.

Шифр Цезаря — это вид шифра подстановки, в котором каждый символ в открытом тексте заменяется символом находящимся на некотором постоянном числе позиций левее или правее него в алфавите.

Например, в шифре со сдвигом 3 А была бы заменена на Г, Б станет Д, и так далее.

Используемое преобразование обычно обозначают как ROTN, где N — сдвиг, ROT — сокращение от слова ROTATE, в данном случае «циклический сдвиг».

Число разных преобразований конечно и зависит от длины алфавита. Для русского языка возможно 32 разных преобразования (преобразования ROT0 и ROT33 сохраняют исходный текст, а дальше начинаются уже повторения).

Шифр Цезаря со сдвигом на 3 (английский алфавит):

A заменяется на D

B заменяется на E

и так далее

Z заменяется на C

Шифр назван в честь римского императора Гая Юлия Цезаря, использовавшего его для секретной переписки со своими генералами.

Онлайн конвертер предназначен для шифрования и дешифрования любого текста, используя сдвиг Цезаря. Зашифровать можно как русский текст, так и английский.

Поделиться страницей в социальных сетях:

Время на прочтение

5 мин

Количество просмотров 91K

Немного о проекте

Мне, лично, давно была интересна тема шифрования информации, однако, каждый раз погрузившись в эту тему, я осознавал насколько это сложно и понял, что лучше начать с чего-то более простого. Я, лично, планирую написать некоторое количество статей на эту тему, в которых я покажу вам различные алгоритмы шифрования и их реализацию в Python, продемонстрирую и разберу свой проект, созданный в этом направлении. Итак, начнем.

Для начала, я бы хотел рассказать вам какие уже известные алгоритмы мы рассмотрим, в моих статьях. Список вам представлен ниже:

-

Шифр Цезаря

-

Шифр Виженера

-

Шифр замены

-

Омофонический шифр

-

RSA шифрование

Шифр Цезаря

Итак, после небольшого введения в цикл, я предлагаю все-таки перейти к основной теме сегодняшней статьи, а именно к Шифру Цезаря.

Что это такое?

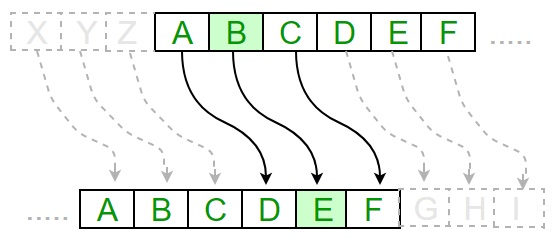

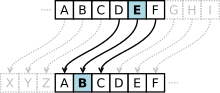

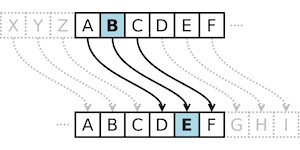

Шифр Цезаря — это простой тип подстановочного шифра, где каждая буква обычного текста заменяется буквой с фиксированным числом позиций вниз по алфавиту. Принцип его действия можно увидеть в следующей иллюстрации:

Какими особенностями он обладает?

У Шифра Цезаря, как у алгоритма шифрования, я могу выделить две основные особенности. Первая особенность — это простота и доступность метода шифрования, который, возможно поможет вам погрузится в эту тему, вторая особенность — это, собственно говоря, сам метод шифрования.

Программная реализация

В интернете существует огромное множество уроков, связанных с криптографией в питоне, однако, я написал максимально простой и интуитивно понятный код, структуру которого я вам продемонстрирую.

Начнем, пожалуй, с создания алфавита. Для этого вы можете скопировать приведенную ниже строку или написать все руками.

alfavit = 'ABCDEFGHIJKLMNOPQRSTUVWXYZABCDEFGHIJKLMNOPQRSTUVWXYZАБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ'

# Создаем алфавитДалее, нам нужно обозначить программе шаг, то есть смещение при шифровании. Так, например, если мы напишем букву «а» в сообщении, тот при шаге «2», программа выведет нам букву «в».

Итак, создаем переменную smeshenie, которая будет вручную задаваться пользователем, и message, куда будет помещаться наше сообщение, и, с помощью метода upper(), возводим все символы в нашем сообщении в верхний регистр, чтобы у нас не было ошибок. Потом создаем просто пустую переменную itog, куда мы буем выводить зашифрованное сообщение. Для этого пишем следующее:

smeshenie = int(input('Шаг шифровки: ')) #Создаем переменную с шагом шифровки

message = input("Сообщение для шифровки: ").upper() #создаем переменнную, куда запишем наше сообщение

itog = '' #создаем переменную для вывода итогового сообщенияИтак, теперь переходим к самому алгоритму шифровки. Первым делом создаем циклfor, где мы определим место букв, задействованных в сообщении, в нашем списке alfavit, после чего определяем их новые места (далее я постараюсь насытить код с пояснениями):

for i in message:

mesto = alfavit.find(i) #Вычисляем места символов в списке

new_mesto = mesto + smeshenie #Сдвигаем символы на указанный в переменной smeshenie шагДалее, мы создаем внутри нашего цикла условие if , в нем мы записываем в список itog мы записываем наше сообщение уже в зашифрованном виде и выводим его:

for i in message:

mesto = alfavit.find(i)

new_mesto = mesto + smeshenie

if i in alfavit:

itog += alfavit[new_mesto] # Задаем значения в итог

else:

itog += i

print (itog)

Модернизация

Вот мы и написали программу, однако она имеет очень большой недостаток: «При использовании последних букв(русских), программа выведет вам английские буквы. Давайте это исправим.

Для начала создадим переменную lang, в которой будем задавать язык нашего шифра, а так же разделим английский и русский алфавиты.

alfavit_EU = 'ABCDEFGHIJKLMNOPQRSTUVWXYZABCDEFGHIJKLMNOPQRSTUVWXYZ'

alfavit_RU = 'АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ'

smeshenie = int(input('Шаг шифровки: '))

message = input("Сообщение для шифровки: ").upper()

itog = ''

lang = input('Выберите язык RU/EU: ') #Добавляем возможность выбора языкаТеперь нам надо создать условие, которое проверит выбранный язык и применит его, то есть обратится к нужному нам алфавиту. Для этого пишем само условие и добавляем алгоритм шифрования, с помощью которого будет выполнено шифрование:

if lang == 'RU':

for i in message:

mesto = alfavit_RU.find(i) # Алгоритм для шифрования сообщения на русском

new_mesto = mesto + smeshenie

if i in alfavit_RU:

itog += alfavit_RU[new_mesto]

else:

itog += i

else:

for i in message:

mesto = alfavit_EU.find(i) # Алгоритм для шифрования сообщения на английском

new_mesto = mesto + smeshenie

if i in alfavit_EU:

itog += alfavit_EU[new_mesto]

else:

itog += i

Дешифровка сообщения

Возможно это прозвучит несколько смешно, но мы смогли только зашифровать сообщение, а насчет его дешифровки мы особо не задумывались, но теперь дело дошло и до неё.

По сути, дешифровка — это алгоритм обратный шифровке. Давайте немного переделаем наш код (итоговый вид вы можете увидеть выше).

Для начала, я предлагаю сделать «косметическую» часть нашей переделки. Для этого перемещаемся в самое начало кода:

alfavit = 'ABCDEFGHIJKLMNOPQRSTUVWXYZABCDEFGHIJKLMNOPQRSTUVWXYZАБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ'

smeshenie = int(input('Шаг шифровки: '))

message = input("Сообщение для ДЕшифровки: ").upper() #заменяем слово шифровка, на дешифровка

itog = ''Остальное можно оставить так же, но если у вас есть желание, то можете поменять названия переменных.

По большому счету, самые ‘большие’ изменения у нас произойдут в той части кода, где у нас находится алгоритм, где нам нужно просто поменять знак «+» на знак «-«. Итак, переходим к самому циклу:

if lang == 'RU':

for i in message:

mesto = alfavit_RU.find(i)

new_mesto = mesto + smeshenie # Меняем знак + на знак -

if i in alfavit_RU:

itog += alfavit_RU[new_mesto]

else:

itog += i

else:

for i in message:

mesto = alfavit_EU.find(i) # Меняем знак + на знак -

new_mesto = mesto + smeshenie

if i in alfavit_EU:

itog += alfavit_EU[new_mesto]

else:

itog += iИтоговый вид программы

Итак, вот мы и написали простейшую программу для шифрования методом Цезаря. Ниже я размещу общий вид программы без моих комментариев, чтобы вы еще раз смогли сравнить свою программу с моей:

alfavit_EU = 'ABCDEFGHIJKLMNOPQRSTUVWXYZABCDEFGHIJKLMNOPQRSTUVWXYZ'

alfavit_RU = 'АБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯАБВГДЕЁЖЗИЙКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ'

smeshenie = int(input('Шаг шифровки: '))

message = input("Сообщение для ДЕшифровки: ").upper()

itog = ''

lang = input('Выберите язык RU/EU: ')

if lang == 'RU':

for i in message:

mesto = alfavit_RU.find(i)

new_mesto = mesto + smeshenie

if i in alfavit_RU:

itog += alfavit_RU[new_mesto]

else:

itog += i

else:

for i in message:

mesto = alfavit_EU.find(i)

new_mesto = mesto + smeshenie

if i in alfavit_EU:

itog += alfavit_EU[new_mesto]

else:

itog += i

print (itog)

Итог

Вы успешно написали алгоритм шифровки и дешифровки сообщения на Python с помощью метода Цезаря. В следующей статье мы с вами рассмотрим Шифр Виженера, а также разберем его реализацию на Python, а пока я предлагаю вам написать в комментариях варианты модернизации программы(код или просо предложения и пожелания). Я обязательно учту ваше мнение.

21 век является веком технологий и компьютеризации, где информация, информационные носители очень важны в любой сфере деятельности людей. Все вы когда-либо встречались с такими понятиями, как шифрование и дешифрование, помогающими скрывать содержание текстов от посторонних лиц. Существует много разных способов зашифровать сообщение, рассмотрим один из них — использование шифра Цезаря.

История создания

Название шифра уже указывает на его создателя, Гая Юлия Цезаря, использовавшего такую схему в переписках с военными командирами. На войне часто случались кражи писем, особенно написанные важными лицами, поэтому союзникам требовалась своя защита против утечки информации. Получив сообщение с непонятным содержанием, враги не могли рассекретить планы римского полководца и помешать ему. Такое простое, но гениальное изобретение играло большую роль, так как образованных людей раньше было мало, и расшифровать текст никто не мог. Бывали даже догадки, что Цезарь писал на другом языке, неизвестном никому.

Ключ к шифру Юлий постоянно менял, еще больше путая перехватчиков, но самым популярным было смещение алфавита на 3 буквы. Об этом пишет Гай Светоний Транквилл: «Если у него было что-либо конфиденциальное для передачи, то он записывал это шифром, то есть так изменял порядок букв алфавита, что нельзя было разобрать ни одно слово. Если кто-либо хотел дешифровать его и понять его значение, то он должен был подставлять четвертую букву алфавита, а именно, D, для A, и так далее, с другими буквами». (Данные из первой книги «Жизнь двенадцати цезарей»). Шифр стал популярным, о чем свидетельствует то, что племянник Цезаря тоже использовал его, как и остальные поколения, дойдя до настоящего времени. Сейчас такой способ преобразования информации используется совсем не для засекречивания, так как взломать его довольно просто, но применение у него все же есть.

Шифрование

Разберемся, что же такое Шифр Цезаря. Шифр Цезаря – это преобразование информации методом замены букв на другие, стоящие от данных через определенное количество символов в алфавите. Следовательно, зашифровать можно сообщение на любом языке, имеющем алфавит.

Рассмотрим это графически на примере:

Дано сообщение: «В эту минуту дверь тихо отворилась, и в комнату вошла одна девушка».

1. Написано оно на русском языке, значит, будем использовать русский алфавит.

2. Теперь двигаем буквы в сторону в зависимости от ключа (цифры). Если ключ положительный, то двигаем влево, если отрицательный – вправо. Пусть ключом будет число 2.

Начинаем с первой буквы и меняем ее на другую – делаем 2 шага вперед.

3. Получаем новый алфавит, начинающийся с буквы В. Для удобства шифрования записываем буквы друг под другом и меняем текст.

Было: В эту минуту дверь тихо отворилась, и в комнату вошла одна девушка

Стало: В яфх окпхфх ёджтю фкчр рфдрткнвую, к д мропвфх дрънв рёпв ёждхъмв.

Чтобы усложнить дешифровку, ключ можно менять с каждым новым словом, например, в виде определенной последовательности цифр. Такой текст будет сложнее взломать, так как придется дольше подбирать ключ, но это все равно не защищает содержание сообщения на 100%.

Дешифрование

Дешифрование – преобразование зашифрованного текста в исходный вид. Данный процесс происходит по такому же алгоритму, как и шифрование, только в обратном направлении. Из смещенного алфавита буквы будут заменяться соответствующими буквами исходного.

Было: В яфх окпхфх ёджтю фкчр рфдрткнвую, к д мропвфх дрънв рёпв ёждхъмв.

Стало: В эту минуту дверь тихо отворилась, и в комнату вошла одна девушка.

Формулы

Для преобразования сообщения можно применять формулы, но для этого требуется пронумеровать буквы алфавита. Таким образом, у каждой буквы будет свое число, порядковый номер, и вы с легкостью сможете зашифровать или расшифровать текст.

Х – буква зашифрованного предложения

а – буква исходного алфавита

k – ключ

х = а + k, если 0 < х < 33 (количество букв алфавита)

а = х – k, если 0 < a < 33 (количество букв алфавита)

Приведем пример небольшого предложения: «На улице идёт дождь».

1. Напишем это предложение числами из таблицы (вместо буквы пишем ее номер): 15 1 . 21 13 10 24 6 . 10 5 7 20 . 5 16 8 5 30. Для удобства можно разделить слова точками, чтобы числа не сливались в одну кучу.

2. Используя формулу, напишем предложение с номерами зашифрованного алфавита с ключом 4.

Н – 15

х = а + k = 15 + 4 = 19

Число 19 принадлежит букве С, значит исходная Н в зашифрованном варианте будет С.

Получаем: 19 5 . 25 17 14 28 10 . 14 9 11 24 . 9 20 12 9 34.

Можно заметить, что у нас получилось число 34, что противоречит неравенству 0 < х < 33, поэтому из полученного числа нужно вычесть 33.

Тогда получаем: 19 5 . 25 17 14 28 10 . 14 9 11 24 . 9 20 12 9 1.

3. Последним шагом будет преобразовать числа в буквы с помощью той же таблицы и получить наше искомое зашифрованное сообщение: «Сд чпмъи мзйц зткза»

Теперь разберем процесс дешифрования с помощью формулы для выше полученного предложения: «Сд чпмъи мзйц зткза».

1. Напишем это предложение числами из таблицы (вместо буквы пишем ее номер): 19 5 . 25 17 14 28 10 . 14 9 11 24 . 9 20 12 9 1.

2. Используя формулу, напишем предложение с номерами исходного алфавита с ключом 4.

С – 19

а = х – k = 19 – 4 = 15

Число 15 принадлежит букве Н, значит буква С в зашифрованном сообщении будет Н в исходном.

Получаем: 15 1 . 21 13 10 24 6 . 10 5 7 20 . 5 16 8 5 -3.

В этот раз, несоответствующим числом является -3 – отрицательное, так что к нему следует уже наоборот прибавить 33.

После исправления всех недочетов имеем следующее: 15 1 . 21 13 10 24 6 . 10 5 7 20 . 5 16 8 5 30.

3. Последним шагом будет преобразовать числа в буквы с помощью таблицы и получить наше искомое сообщение в первоначальном виде: «На улице идёт дождь».

Вывод

Мы познакомились с самым известным и простым способом шифрования, историей его появления и методами. Шифр Цезаря достаточно понятный в усвоении, поэтому каждый может использовать его каких-либо целях. Однако надо учитывать, что легкий шифр и легко взломать, так что его не рекомендуется применять с целью защиты важной информацией от посторонних лиц.

From Wikipedia, the free encyclopedia

The action of a Caesar cipher is to replace each plaintext letter with a different one a fixed number of places down the alphabet. The cipher illustrated here uses a left shift of three, so that (for example) each occurrence of E in the plaintext becomes

B in the ciphertext.

In cryptography, a Caesar cipher, also known as Caesar’s cipher, the shift cipher, Caesar’s code or Caesar shift, is one of the simplest and most widely known encryption techniques. It is a type of substitution cipher in which each letter in the plaintext is replaced by a letter some fixed number of positions down the alphabet. For example, with a left shift of 3, D would be replaced by A, E would become B, and so on. The method is named after Julius Caesar, who used it in his private correspondence.[1]

The encryption step performed by a Caesar cipher is often incorporated as part of more complex schemes, such as the Vigenère cipher, and still has modern application in the ROT13 system. As with all single-alphabet substitution ciphers, the Caesar cipher is easily broken and in modern practice offers essentially no communications security.

Example[edit]

The transformation can be represented by aligning two alphabets; the cipher alphabet is the plain alphabet rotated left or right by some number of positions. For instance, here is a Caesar cipher using a left rotation of three places, equivalent to a right shift of 23 (the shift parameter is used as the key):

| Plain | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Cipher | X | Y | Z | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W |

When encrypting, a person looks up each letter of the message in the «plain» line and writes down the corresponding letter in the «cipher» line.

Plaintext: THE QUICK BROWN FOX JUMPS OVER THE LAZY DOG Ciphertext: QEB NRFZH YOLTK CLU GRJMP LSBO QEB IXWV ALD

Deciphering is done in reverse, with a right shift of 3.

The encryption can also be represented using modular arithmetic by first transforming the letters into numbers, according to the scheme, A → 0, B → 1, …, Z → 25.[2] Encryption of a letter x by a shift n can be described mathematically as,[3]

Decryption is performed similarly,

(Here, «mod» refers to the modulo operation. The value x is in the range 0 to 25, but if x + n or x − n are not in this range then 26 should be added or subtracted.)

The replacement remains the same throughout the message, so the cipher is classed as a type of monoalphabetic substitution, as opposed to polyalphabetic substitution.

History and usage[edit]

The Caesar cipher is named for Julius Caesar, who used an alphabet where decrypting would shift three letters to the left.

The Caesar cipher is named after Julius Caesar, who, according to Suetonius, used it with a shift of three (A becoming D when encrypting, and D becoming A when decrypting) to protect messages of military significance. While Caesar’s was the first recorded use of this scheme, other substitution ciphers are known to have been used earlier.[4][5]

«If he had anything confidential to say, he wrote it in cipher, that is, by so changing the order of the letters of the alphabet, that not a word could be made out. If anyone wishes to decipher these, and get at their meaning, he must substitute the fourth letter of the alphabet, namely D, for A, and so with the others.»

His nephew, Augustus, also used the cipher, but with a right shift of one, and it did not wrap around to the beginning of the alphabet:

«Whenever he wrote in cipher, he wrote B for A, C for B, and the rest of the letters on the same principle, using AA for Z.»

Evidence exists that Julius Caesar also used more complicated systems,[6] and one writer, Aulus Gellius, refers to a (now lost) treatise on his ciphers:

«There is even a rather ingeniously written treatise by the grammarian Probus concerning the secret meaning of letters in the composition of Caesar’s epistles.»

It is unknown how effective the Caesar cipher was at the time; there is no record at that time of any techniques for the solution of simple substitution ciphers. The earliest surviving records date to the 9th-century works of Al-Kindi in the Arab world with the discovery of frequency analysis.[7]

A piece of text encrypted in a Hebrew version of the Caesar cipher is sometimes found on the back of Jewish mezuzah scrolls. When each letter is replaced with the letter before it in the Hebrew alphabet the text translates as «YHWH, our God, YHWH», a quotation from the main part of the scroll.[8][9]

In the 19th century, the personal advertisements section in newspapers would sometimes be used to exchange messages encrypted using simple cipher schemes. Kahn (1967) describes instances of lovers engaging in secret communications enciphered using the Caesar cipher in The Times.[10] Even as late as 1915, the Caesar cipher was in use: the Russian army employed it as a replacement for more complicated ciphers which had proved to be too difficult for their troops to master; German and Austrian cryptanalysts had little difficulty in decrypting their messages.[11]

A construction of two rotating disks with a Caesar cipher can be used to encrypt or decrypt the code.

Caesar ciphers can be found today in children’s toys such as secret decoder rings. A Caesar shift of thirteen is also performed in the ROT13 algorithm, a simple method of obfuscating text widely found on Usenet and used to obscure text (such as joke punchlines and story spoilers), but not seriously used as a method of encryption.[12]

The Vigenère cipher uses a Caesar cipher with a different shift at each position in the text; the value of the shift is defined using a repeating keyword.[13] If the keyword is as long as the message, is chosen at random, never becomes known to anyone else, and is never reused, this is the one-time pad cipher, proven unbreakable. However the problems involved in using a random key as long as the message make the one-time pad difficult to use in practice. Keywords shorter than the message (e.g., «Complete Victory» used by the Confederacy during the American Civil War), introduce a cyclic pattern that might be detected with a statistically advanced version of frequency analysis.[14]

In April 2006, fugitive Mafia boss Bernardo Provenzano was captured in Sicily partly because some of his messages, clumsily written in a variation of the Caesar cipher, were broken. Provenzano’s cipher used numbers, so that «A» would be written as «4», «B» as «5», and so on.[15]

In 2011, Rajib Karim was convicted in the United Kingdom of «terrorism offences» after using the Caesar cipher to communicate with Bangladeshi Islamic activists discussing plots to blow up British Airways planes or disrupt their IT networks. Although the parties had access to far better encryption techniques (Karim himself used PGP for data storage on computer disks), they chose to use their own scheme (implemented in Microsoft Excel), rejecting a more sophisticated code program called Mujahedeen Secrets «because ‘kaffirs’, or non-believers, know about it, so it must be less secure».[16]

Breaking the cipher[edit]

| Decryption shift |

Candidate plaintext |

|---|---|

| 0 | exxegoexsrgi |

| 1 | dwwdfndwrqfh |

| 2 | cvvcemcvqpeg |

| 3 | buubdlbupodf |

| 4 | attackatonce |

| 5 | zsszbjzsnmbd |

| 6 | yrryaiyrmlac |

| … | |

| 23 | haahjrhavujl |

| 24 | gzzgiqgzutik |

| 25 | fyyfhpfytshj |

The Caesar cipher can be easily broken even in a ciphertext-only scenario. Since there are only a limited number of possible shifts (25 in English), an attacker can mount a brute force attack by deciphering the message, or part of it, using each possible shift. The correct description will be the one which makes sense as English text.[17] An example is shown on the right for the ciphertext «exxegoexsrgi«; the candidate plaintext for shift four «attackatonce» is the only one which makes sense as English text. Another type of brute force attack is to write out the alphabet beneath each letter of the ciphertext, starting at that letter. Again the correct decryption is the one which makes sense as English text. This technique is sometimes known as «completing the plain component».[18][19]

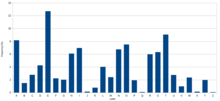

The distribution of letters in a typical sample of English language text has a distinctive and predictable shape. A Caesar shift «rotates» this distribution, and it is possible to determine the shift by examining the resultant frequency graph.

Another approach is to match up the frequency distribution of the letters. By graphing the frequencies of letters in the ciphertext, and by knowing the expected distribution of those letters in the original language of the plaintext, a human can easily spot the value of the shift by looking at the displacement of particular features of the graph. This is known as frequency analysis. For example, in the English language the plaintext frequencies of the letters E, T, (usually most frequent), and Q, Z (typically least frequent) are particularly distinctive.[20] Computers can also do this by measuring how well the actual frequency distribution matches up with the expected distribution; for example, the chi-squared statistic can be used.[21]

The unicity distance for the Caesar cipher is about 2, meaning that on average at least two characters of ciphertext are required to determine the key.[22] In rare cases more text may be needed. For example the words «river» and «arena» can be converted to each other with a Caesar shift, which means they can produce the same ciphertext with different shifts. However in practice the key can almost certainly be found with at least 6 characters of ciphertext.[23]

With the Caesar cipher, encrypting a text multiple times provides no additional security. This is because two encryptions of, say, shift A and shift B, will be equivalent to a single encryption with shift A + B. In mathematical terms, the set of encryption operations under each possible key forms a group under composition.[24]

See also[edit]

- Scytale

Notes[edit]

- ^ Suetonius, Vita Divi Julii 56.6

- ^ Luciano, Dennis; Gordon Prichett (January 1987). «Cryptology: From Caesar Ciphers to Public-Key Cryptosystems». The College Mathematics Journal. 18 (1): 2–17. CiteSeerX 10.1.1.110.6123. doi:10.2307/2686311. JSTOR 2686311.

- ^ Wobst, Reinhard (2001). Cryptology Unlocked. Wiley. p. 19. ISBN 978-0-470-06064-3.

- ^ «Cracking the Code». Central Intelligence Agency. Archived from the original on 26 December 2020. Retrieved 21 February 2017.

- ^ Singh, Simon (2000). The Code Book. Anchor. pp. 289-290. ISBN 0-385-49532-3.

- ^ Reinke, Edgar C. (December 1962). «Classical Cryptography». The Classical Journal. 58 (3): 114.

- ^ Singh, Simon (2000). The Code Book. Anchor. pp. 14–20. ISBN 0-385-49532-3.

- ^ Eisenberg, Ronald L. (2004). Jewish Traditions (1st ed.). Philadelphia: Jewish Publication Society. p. 582. ISBN 9780827610392.

- ^ Sameth, Mark (2020). The Name : a history of the dual-gendered Hebrew name for God. Eugene, Oregon: Wipf & Stock. pp. 5–6. ISBN 9781532693830.

- ^ Kahn, David (1967). The Codebreakers. pp. 775–6. ISBN 978-0-684-83130-5.

- ^ Kahn, David (1967). The Codebreakers. pp. 631–2. ISBN 978-0-684-83130-5.

- ^ Wobst, Reinhard (2001). Cryptology Unlocked. Wiley. p. 20. ISBN 978-0-470-06064-3.

- ^ Kahn, David (1967). The Codebreakers. p. 148-149. ISBN 978-0-684-83130-5.

- ^ Kahn, David (1967). The Codebreakers. pp. 398–400. ISBN 978-0-684-83130-5.

- ^ Leyden, John (2006-04-19). «Mafia boss undone by clumsy crypto». The Register. Retrieved 2008-06-13.

- ^ «BA jihadist relied on Jesus-era encryption». The Register. 2011-03-22. Retrieved 2011-04-01.

- ^ Beutelspacher, Albrecht (1994). Cryptology. Mathematical Association of America. pp. 8–9. ISBN 0-88385-504-6.

- ^ Leighton, Albert C. (April 1969). «Secret Communication among the Greeks and Romans». Technology and Culture. 10 (2): 139–154. doi:10.2307/3101474. JSTOR 3101474.

- ^ Sinkov, Abraham; Paul L. Irwin (1966). Elementary Cryptanalysis: A Mathematical Approach. Mathematical Association of America. pp. 13–15. ISBN 0-88385-622-0.

- ^ Singh, Simon (2000). The Code Book. Anchor. pp. 72–77. ISBN 0-385-49532-3.

- ^ Savarese, Chris; Brian Hart (2002-07-15). «The Caesar Cipher». Trinity College. Retrieved 2008-07-16.

- ^ Lubbe, Jan C. A. (12 March 1998). Basic Methods of Cryptography. Cambridge University Press. pp. 47–8. ISBN 9780521555593.

- ^ Pardo, José Luis Gómez (19 December 2012). Introduction to Cryptography with Maple. Springer Berlin Heidelberg. p. 5. ISBN 9783642321665.

- ^ Wobst, Reinhard (2001). Cryptology Unlocked. Wiley. p. 31. ISBN 978-0-470-06064-3.

Bibliography[edit]

- Kahn, David (1996). The Codebreakers: The Story of Secret Writing (Revised ed.). New York. ISBN 0-684-83130-9. OCLC 35159231.

- Chris Savarese and Brian Hart, The Caesar Cipher, Trinity College, 1999

Further reading[edit]

- Bauer, Friedrich Ludwig (2000). Decrypted Secrets: Methods and Maxims of Cryptology (2nd and extended ed.). Berlin: Springer. ISBN 3-540-66871-3. OCLC 43063275.

External links[edit]

- Weisstein, Eric W. «Caesar’s Method». MathWorld.

- Simple Bash implementation

Теги: Шифрование данных

Шифр Цeзаря (шифр сдвига, код Цезаря) – такой простой вид шифрования текста, при котором все символы в тексте заменяются символами, сдвинутыми по алфавиту на правее или левее на постоянное количество позиций. Например, при сдвиге на 1 буква А заменяется на Б, Б на В и т.д. С помощью сервиса вы можете как зашифровать текст данным способом, так и выполнить дешифровку.