This issue describes solutions to the Unknown and N/A problems seen in RDPConf (or RDP_CnC).

These errors are usually caused by your antivirus software. Therefore, before installing RDP Wrapper, it is recommended to add the C:Program FilesRDP Wrapper directory to the exceptions.

Compare your RDPConf with the screenshots below of the issues before taking action.

Problem 1

In this case, you need to restore the C:Program FilesRDP Wrapperrdpwrap.dll file. It can be downloaded here: rdpwrap-DLL.zip

Reboot is needed after this!

Problem 2

Service state: unknown.

In this case, the registry branch HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTermService was deleted (or severely damaged) by the antivirus. You need to restore it from a clean OS backup (where RDP Wrapper was not installed).

Restoring a registry branch from a backup:

- Download

.regfile - Open this (dual left click)

- Press yes

- Reboot

Ready backups: termService-REG.zip

Additional info for BitDefender users

Problem 3

Answer here: #384 (comment)

Reboot is needed after this!

Problem 4

The solution is unknown. This problem usually occurs on systems that do not pass integrity (sfc /scannow). If you have found a solution, you can describe it by specifying information about the OS and the installed antivirus.

Important: RDP Wrapper is intended only for copies of Windows undergoing integrity checks.

Next steps

After all the methods, you need to reinstall RDP Wrapper, since the above methods simply «restore» the original system behavior (before installing RDP Wrapper).

Note

If everything is green in the RDPConf diagnostics, but concurrent sessions are not working, try running the following commands in CMD as an administrator:

net stop termService

net start termService

If only not listening on Home edition (and other is green):

[10.0.17115.1-SLInit]

bInitialized.x86 =CBF38

bServerSku.x86 =CBF3C

lMaxUserSessions.x86 =CBF40

bAppServerAllowed.x86 =CBF44

bRemoteConnAllowed.x86=CBF48

bMultimonAllowed.x86 =CBF4C

ulMaxDebugSessions.x86=CBF50

bFUSEnabled.x86 =CBF54

bServerSku.x64 =F1378

lMaxUserSessions.x64 =F137C

bAppServerAllowed.x64 =F1380

bInitialized.x64 =F2430

bRemoteConnAllowed.x64=F2434

bMultimonAllowed.x64 =F2438

ulMaxDebugSessions.x64=F243C

bFUSEnabled.x64 =F2440

[10.0.17128.1-SLInit]

bInitialized.x86 =CBF38

bServerSku.x86 =CBF3C

lMaxUserSessions.x86 =CBF40

bAppServerAllowed.x86 =CBF44

bRemoteConnAllowed.x86=CBF48

bMultimonAllowed.x86 =CBF4C

ulMaxDebugSessions.x86=CBF50

bFUSEnabled.x86 =CBF54

bServerSku.x64 =F1378

lMaxUserSessions.x64 =F137C

bAppServerAllowed.x64 =F1380

bInitialized.x64 =F2430

bRemoteConnAllowed.x64=F2434

bMultimonAllowed.x64 =F2438

ulMaxDebugSessions.x64=F243C

bFUSEnabled.x64 =F2440

[10.0.17133.1-SLInit]

bInitialized.x86 =CBF38

bServerSku.x86 =CBF3C

lMaxUserSessions.x86 =CBF40

bAppServerAllowed.x86 =CBF44

bRemoteConnAllowed.x86=CBF48

bMultimonAllowed.x86 =CBF4C

ulMaxDebugSessions.x86=CBF50

bFUSEnabled.x86 =CBF54

bServerSku.x64 =F1378

lMaxUserSessions.x64 =F137C

bAppServerAllowed.x64 =F1380

bInitialized.x64 =F2430

bRemoteConnAllowed.x64=F2434

bMultimonAllowed.x64 =F2438

ulMaxDebugSessions.x64=F243C

bFUSEnabled.x64 =F2440

[10.0.17134.1-SLInit]

bInitialized.x86 =CBF38

bServerSku.x86 =CBF3C

lMaxUserSessions.x86 =CBF40

bAppServerAllowed.x86 =CBF44

bRemoteConnAllowed.x86=CBF48

bMultimonAllowed.x86 =CBF4C

ulMaxDebugSessions.x86=CBF50

bFUSEnabled.x86 =CBF54

bServerSku.x64 =F1378

lMaxUserSessions.x64 =F137C

bAppServerAllowed.x64 =F1380

bInitialized.x64 =F2430

bRemoteConnAllowed.x64=F2434

bMultimonAllowed.x64 =F2438

ulMaxDebugSessions.x64=F243C

bFUSEnabled.x64 =F2440

[10.0.17134.706-SLInit]

bInitialized.x86 =CBF38

bServerSku.x86 =CBF3C

lMaxUserSessions.x86 =CBF40

bAppServerAllowed.x86 =CBF44

bRemoteConnAllowed.x86=CBF48

bMultimonAllowed.x86 =CBF4C

ulMaxDebugSessions.x86=CBF50

bFUSEnabled.x86 =CBF54

bServerSku.x64 =F1378

lMaxUserSessions.x64 =F137C

bAppServerAllowed.x64 =F1380

bInitialized.x64 =F2430

bRemoteConnAllowed.x64=F2434

bMultimonAllowed.x64 =F2438

ulMaxDebugSessions.x64=F243C

bFUSEnabled.x64 =F2440

[10.0.17134.1304-SLInit]

bInitialized.x86 =CBF38

bServerSku.x86 =CBF3C

lMaxUserSessions.x86 =CBF40

bAppServerAllowed.x86 =CBF44

bRemoteConnAllowed.x86=CBF48

bMultimonAllowed.x86 =CBF4C

ulMaxDebugSessions.x86=CBF50

bFUSEnabled.x86 =CBF54

bServerSku.x64 =F1378

lMaxUserSessions.x64 =F137C

bAppServerAllowed.x64 =F1380

bInitialized.x64 =F2430

bRemoteConnAllowed.x64=F2434

bMultimonAllowed.x64 =F2438

ulMaxDebugSessions.x64=F243C

bFUSEnabled.x64 =F2440

[10.0.17723.1000-SLInit]

bInitialized.x64 =E9AB0

bServerSku.x64 =E9AB4

lMaxUserSessions.x64 =E9AB8

bAppServerAllowed.x64 =E9AC0

bRemoteConnAllowed.x64=E9AC4

bMultimonAllowed.x64 =E9AC8

ulMaxDebugSessions.x64=E9ACC

bFUSEnabled.x64 =E9AD0

[10.0.17763.1-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.165-SLInit]

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.168-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.288-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.292-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.379-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.437-SLInit]

bInitialized.x86 =CD798

bServerSku.x86 =CD79C

lMaxUserSessions.x86 =CD7A0

bAppServerAllowed.x86 =CD7A8

bRemoteConnAllowed.x86=CD7AC

bMultimonAllowed.x86 =CD7B0

ulMaxDebugSessions.x86=CD7B4

bFUSEnabled.x86 =CD7B8

bInitialized.x64 =ECAB0

bServerSku.x64 =ECAB4

lMaxUserSessions.x64 =ECAB8

bAppServerAllowed.x64 =ECAC0

bRemoteConnAllowed.x64=ECAC4

bMultimonAllowed.x64 =ECAC8

ulMaxDebugSessions.x64=ECACC

bFUSEnabled.x64 =ECAD0

[10.0.17763.771-SLInit]

bInitialized.x86 =CD79C

bServerSku.x86 =CD7A0

lMaxUserSessions.x86 =CD7A4

bAppServerAllowed.x86 =CD7AC

bRemoteConnAllowed.x86=CD7B0

bMultimonAllowed.x86 =CD7B4

ulMaxDebugSessions.x86=CD7B8

bFUSEnabled.x86 =CD7BC

bServerSku.x64 =ECAB8

lMaxUserSessions.x64 =ECABC

bAppServerAllowed.x64 =ECAC4

bInitialized.x64 =ECAB4

bRemoteConnAllowed.x64=ECAC8

bMultimonAllowed.x64 =ECACC

ulMaxDebugSessions.x64=ECAD0

bFUSEnabled.x64 =ECAD4

[10.0.17763.1369-SLInit]

bInitialized.x86 =CD79C

bServerSku.x86 =CD7A0

lMaxUserSessions.x86 =CD7A4

bAppServerAllowed.x86 =CD7AC

bRemoteConnAllowed.x86=CD7B0

bMultimonAllowed.x86 =CD7B4

ulMaxDebugSessions.x86=CD7B8

bFUSEnabled.x86 =CD7BC

bServerSku.x64 =ECAB8

lMaxUserSessions.x64 =ECABC

bAppServerAllowed.x64 =ECAC4

bInitialized.x64 =ECAB4

bRemoteConnAllowed.x64=ECAC8

bMultimonAllowed.x64 =ECACC

ulMaxDebugSessions.x64=ECAD0

bFUSEnabled.x64 =ECAD4

[10.0.17763.1613-SLInit]

bInitialized.x86 =D3828

bServerSku.x86 =D382C

lMaxUserSessions.x86 =D3830

bAppServerAllowed.x86 =D3838

bRemoteConnAllowed.x86=D383C

bMultimonAllowed.x86 =D3840

ulMaxDebugSessions.x86=D3844

bFUSEnabled.x86 =D3848

bServerSku.x64 =F3B90

lMaxUserSessions.x64 =F3B94

bAppServerAllowed.x64 =F3B9C

bInitialized.x64 =F3B8C

bRemoteConnAllowed.x64=F3BA0

bMultimonAllowed.x64 =F3BA4

ulMaxDebugSessions.x64=F3BA8

bFUSEnabled.x64 =F3BAC

[10.0.17763.1697-SLInit]

bInitialized.x64 =F3B8C

bServerSku.x64 =F3B90

lMaxUserSessions.x64 =F3B94

bAppServerAllowed.x64 =F3B9C

bRemoteConnAllowed.x64=F3BA0

bMultimonAllowed.x64 =F3BA4

ulMaxDebugSessions.x64=F3BA8

bFUSEnabled.x64 =F3BAC

[10.0.18362.1-SLInit]

bInitialized.x86 =D477C

bServerSku.x86 =D4780

lMaxUserSessions.x86 =D4784

bAppServerAllowed.x86 =D478C

bRemoteConnAllowed.x86=D4790

bMultimonAllowed.x86 =D4794

ulMaxDebugSessions.x86=D4798

bFUSEnabled.x86 =D479C

bInitialized.x64 =F6A8C

bServerSku.x64 =F6A90

lMaxUserSessions.x64 =F6A94

bAppServerAllowed.x64 =F6A9C

bRemoteConnAllowed.x64=F6AA0

bMultimonAllowed.x64 =F6AA4

ulMaxDebugSessions.x64=F6AA8

bFUSEnabled.x64 =F6AAC

[10.0.18362.53-SLInit]

bInitialized.x86 =D577C

bServerSku.x86 =D5780

lMaxUserSessions.x86 =D5784

bAppServerAllowed.x86 =D578C

bRemoteConnAllowed.x86=D5790

bMultimonAllowed.x86 =D5794

ulMaxDebugSessions.x86=D5798

bFUSEnabled.x86 =D579C

bInitialized.x64 =F6A8C

bServerSku.x64 =F6A90

lMaxUserSessions.x64 =F6A94

bAppServerAllowed.x64 =F6A9C

bRemoteConnAllowed.x64=F6AA0

bMultimonAllowed.x64 =F6AA4

ulMaxDebugSessions.x64=F6AA8

bFUSEnabled.x64 =F6AAC

[10.0.18362.267-SLInit]

bInitialized.x86 =D577C

bServerSku.x86 =D5780

lMaxUserSessions.x86 =D5784

bAppServerAllowed.x86 =D578C

bRemoteConnAllowed.x86=D5790

bMultimonAllowed.x86 =D5794

ulMaxDebugSessions.x86=D5798

bFUSEnabled.x86 =D579C

bInitialized.x64 =F6A8C

bServerSku.x64 =F6A90

lMaxUserSessions.x64 =F6A94

bAppServerAllowed.x64 =F6A9C

bRemoteConnAllowed.x64=F6AA0

bMultimonAllowed.x64 =F6AA4

ulMaxDebugSessions.x64=F6AA8

bFUSEnabled.x64 =F6AAC

[10.0.18362.657-SLInit]

bInitialized.x86 =D577C

bServerSku.x86 =D5780

lMaxUserSessions.x86 =D5784

bAppServerAllowed.x86 =D578C

bRemoteConnAllowed.x86=D5790

bMultimonAllowed.x86 =D5794

ulMaxDebugSessions.x86=D5798

bFUSEnabled.x86 =D579C

bInitialized.x64 =F6A8C

bServerSku.x64 =F6A90

lMaxUserSessions.x64 =F6A94

bAppServerAllowed.x64 =F6A9C

bRemoteConnAllowed.x64=F6AA0

bMultimonAllowed.x64 =F6AA4

ulMaxDebugSessions.x64=F6AA8

bFUSEnabled.x64 =F6AAC

[10.0.18362.836-SLInit]

bInitialized.x86 =D577C

bServerSku.x86 =D5780

lMaxUserSessions.x86 =D5784

bAppServerAllowed.x86 =D578C

bRemoteConnAllowed.x86=D5790

bMultimonAllowed.x86 =D5794

ulMaxDebugSessions.x86=D5798

bFUSEnabled.x86 =D579C

bInitialized.x64 =F6A8C

bServerSku.x64 =F6A90

lMaxUserSessions.x64 =F6A94

bAppServerAllowed.x64 =F6A9C

bRemoteConnAllowed.x64=F6AA0

bMultimonAllowed.x64 =F6AA4

ulMaxDebugSessions.x64=F6AA8

bFUSEnabled.x64 =F6AAC

[10.0.18362.1316-SLInit]

bInitialized.x64 =F6A8C

bServerSku.x64 =F6A90

lMaxUserSessions.x64 =F6A94

bAppServerAllowed.x64 =F6A9C

bRemoteConnAllowed.x64=F6AA0

bMultimonAllowed.x64 =F6AA4

ulMaxDebugSessions.x64=F6AA8

bFUSEnabled.x64 =F6AAC

[10.0.19041.84-SLInit]

bInitialized.x86 =CF920

bServerSku.x86 =CF924

lMaxUserSessions.x86 =CF928

bAppServerAllowed.x86 =CF930

bRemoteConnAllowed.x86=CF938

bMultimonAllowed.x86 =CF93C

ulMaxDebugSessions.x86=CF940

bFUSEnabled.x86 =CF944

bInitialized.x64 =103FF8

bServerSku.x64 =103FFC

lMaxUserSessions.x64 =104000

bAppServerAllowed.x64 =104008

bRemoteConnAllowed.x64=104010

bMultimonAllowed.x64 =104014

ulMaxDebugSessions.x64=104018

bFUSEnabled.x64 =10401C

[10.0.19041.662-SLInit]

bInitialized.x86 =D1954

bServerSku.x86 =D1958

lMaxUserSessions.x86 =D195C

bAppServerAllowed.x86 =D1964

bRemoteConnAllowed.x86=D196C

bMultimonAllowed.x86 =D1970

ulMaxDebugSessions.x86=D1974

bFUSEnabled.x86 =D1978

bInitialized.x64 =106028

bServerSku.x64 =10602C

lMaxUserSessions.x64 =106030

bAppServerAllowed.x64 =106038

bRemoteConnAllowed.x64=106040

bMultimonAllowed.x64 =106044

ulMaxDebugSessions.x64=106048

bFUSEnabled.x64 =10604C

[10.0.19041.746-SLInit]

bInitialized.x64 =106028

bServerSku.x64 =10602C

lMaxUserSessions.x64 =106030

bAppServerAllowed.x64 =106038

bRemoteConnAllowed.x64=106040

bMultimonAllowed.x64 =106044

ulMaxDebugSessions.x64=106048

bFUSEnabled.x64 =10604C

null

Существует множество различий между двумя основными редакциями Windows 10 Home и Pro. Одно из ключевых различий — отсутствие Remote Desktop Services в Home редакции Windows 10. Покупку Pro лицензии на замену Home ради RDP, трудно назвать обоснованным решением при наличии модификаций, позволяющих вернуть функционал для работы с удалённым доступом. Например патченный файл «Termsrv.dll» в связке с системным процессом Service Control Manager.

Одно из лучших решений модификаций, которое предлагает сообщество — является RDP Wrapper Library. В интернете достаточно информации о данной библиотеке и её использовании. Однако она имеет свой основной недостаток в виде отсутствия обновлений с 27 декабря 2017 года. С того времени по сегодняшний день, в свет успели выйти версии Windows 10 начиная с 1703 и заканчивая 20H2.

Основная проблема возникающая при запуске RDP Wrapper — это [not supported] в Listener State из-за различий версий Service Control Manager с конфигом rdpwrap.ini

Пример конфига:

[10.0.18362.657] LocalOnlyPatch.x86=1 LocalOnlyOffset.x86=B7D06 LocalOnlyCode.x86=jmpshort LocalOnlyPatch.x64=1 LocalOnlyOffset.x64=82FB5 LocalOnlyCode.x64=jmpshort SingleUserPatch.x86=1 SingleUserOffset.x86=50535 SingleUserCode.x86=nop SingleUserPatch.x64=1 SingleUserOffset.x64=0DBFC SingleUserCode.x64=Zero DefPolicyPatch.x86=1 DefPolicyOffset.x86=50269 DefPolicyCode.x86=CDefPolicy_Query_eax_ecx DefPolicyPatch.x64=1 DefPolicyOffset.x64=1FE15 DefPolicyCode.x64=CDefPolicy_Query_eax_rcx SLInitHook.x86=1 SLInitOffset.x86=5A77A SLInitFunc.x86=New_CSLQuery_Initialize SLInitHook.x64=1 SLInitOffset.x64=22DDC SLInitFunc.x64=New_CSLQuery_Initialize [10.0.18362.657-SLInit] bInitialized.x86 =D577C bServerSku.x86 =D5780 lMaxUserSessions.x86 =D5784 bAppServerAllowed.x86 =D578C bRemoteConnAllowed.x86=D5790 bMultimonAllowed.x86 =D5794 ulMaxDebugSessions.x86=D5798 bFUSEnabled.x86 =D579C bInitialized.x64 =F6A8C bServerSku.x64 =F6A90 lMaxUserSessions.x64 =F6A94 bAppServerAllowed.x64 =F6A9C bRemoteConnAllowed.x64=F6AA0 bMultimonAllowed.x64 =F6AA4 ulMaxDebugSessions.x64=F6AA8 bFUSEnabled.x64 =F6AAC

Где 10.0.* версия SCM.

Основное решение проблемы [not supported] — это правка конфига под нужную версию SCM.

При «гугление» проблемы, можно обнаружить множестве веток обсуждений на GitHub с приведением конфигов к нужной версии. Для частичной автоматизации можно воспользоваться этим bat скриптом: https://github.com/asmtron/rdpwrap/blob/master/bin/autoupdate.bat

Его особенность, что после строчек:

REM ----------------------------------------- REM Location of new/updated rdpwrap.ini files REM -----------------------------------------

Можно добавлять свои найденные правки чужого конфига rdpwrap.ini, которые он успешно внесёт в основной конфиг rdpwrap.ini. Это помогает автоматизировать развёртыватывание RDP Wrapper в случае большого парка машин с разными сборками Windows 10 редакции Home.

Пример добавления найденного конгфига:

set rdpwrap_ini_update_github_1="https://raw.githubusercontent.com/asmtron/rdpwrap/master/res/rdpwrap.ini"

Где set задаёт значение в виде ссылки на конфиг.

При установке RDP Wrapper желательно заранее отключить все сетевые интерфейсы используя ncpa.cpl

По итогу пункт Listener State должен получить статус [fully supported] и можно проверять доступ по RDP:

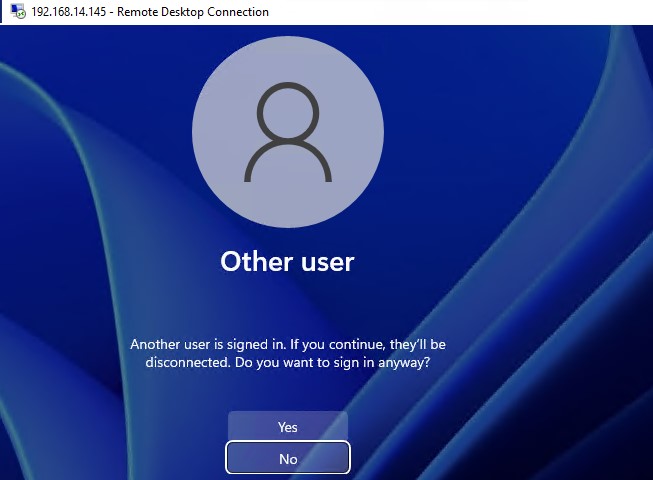

Удаленные пользователи могут подключаться к своим компьютерам Windows 10 или 11 через службу удаленных рабочих столов (RDP). Достаточно разрешить RDP доступ и подключиться к компьютеру с помощью любого клиента. Но есть ограничение на количество одновременных RDP сессии – допускается одновременная работа только одного удаленного пользователя. Если вы попробуете открыть вторую RDP сессию, появится предупреждение с запросом отключить сеанс первого пользователя.

В систему вошел другой пользователь. Если вы продолжите, он будет отключен. Вы все равно хотите войти в систему?

В английской версии предупреждение такое:

Another user is signed in. If you continue, they’ll be disconnected. Do you want to sign in anyway?

Во всех десктопных версиях Windows (включая Win 10 и 11) есть ряд ограничений на использование службы удаленного рабочего стола

- Вы можете удаленно подключаться по RDP только к старшим редакциям Windows (Professional, Enterprise). В домашних редакциях (Home/Single Language) RDP доступ заблокирован;

- Поддерживается только одно одновременное RDP подключение. При попытке запустить вторую RDP-сессию, пользователю будет предложено завершить активное подключение;

- Если пользователь работает за консолью компьютера (локально), то при удаленном подключении по RDP, его локальный сеанс будет отключен (заблокирован). Правильно и обратное утверждение: удаленный RDP сеанс принудительно завершается, если пользователь входит через консоль Windows.

Ограничение на количество одновременных RDP подключений в Windows является не техническим, но программным и лицензионным. Таким образом Microsoft запрещает создавать терминальный RDP сервер на базе рабочей станции для одновременной работы нескольких пользователей. Логика Microsoft проста: если вам нужен терминальный сервер — купите лицензию Windows Server, лицензии RDS CAL, установите и настройте роль Remote Desktop Session Host (RDSH).

Технически любая редакция Windows при наличии достаточного количества оперативной памяти может обслуживать одновременную работу нескольких десятков удаленных пользователей. В среднем на одну RDP сессию пользователя без учета запускаемых приложений требуется 150-200 Мб памяти. Т.е. максимальное количество одновременных RDP сессий в теории ограничивается только ресурсами компьютера.

Мы рассмотрим два способа убрать ограничение на количество одновременных RDP подключений к Windows 10 и 11: с помощью приложения RDP Wrapper и с помощью модификации системного файла termsrv.dll.

Содержание:

- RDP Wrapper: разрешить несколько RDP сеансов в Windows

- Не работает RDP Wrapper в Windows 10

- Модификация файла termsrv.dll для снятия ограничений RDP в Windows 10 и 11

- Патчинг файл termsrv.dll с помощью PowerShell скрипта

Примечание. Модификации системы, описанные в этой статье, считаются нарушением лицензионного соглашения Windows, и вы можете выполнять их на свой страх и риск.

RDP Wrapper: разрешить несколько RDP сеансов в Windows

OpenSource проект RDP Wrapper Library позволяет включить конкурентные RDP сессии в Windows 10 без замены системного файла termsrv.dll. Эта программа работает в качестве прослойки между менеджером управления службами (SCM — Service Control Manager) и службой терминалов (Remote Desktop Services). RDPWrap позволяет включить не только поддержку нескольких одновременных RDP сессии, но и реализовать RDP сервер на домашних редакциях Windows 10. RDP Wrapper не вносит никаких изменений в файл termsrv.dll, просто подгружая termsrv с изменёнными параметрами.

Таким образом, RDPWrap будет работать даже при обновлении версии файла termsrv.dll, что позволяет не опасаться обновлений Windows.

Важно. Перед установкой RDP Wrapper важно убедится, чтобы у вас использовалась оригинальная (непропатченная) версия файл termsrv.dll. Иначе RDP Wrapper может работать не стабильно, или вообще не запускаться.

Вы можете скачать RDP Wrapper из репозитория GitHub: https://github.com/binarymaster/rdpwrap/releases (последняя доступная версия RDP Wrapper Library v1.6.2). Утилита не развивается с 2017 года, но ее можно использовать на всех билдах Windows 10 и даже в Windows 11.

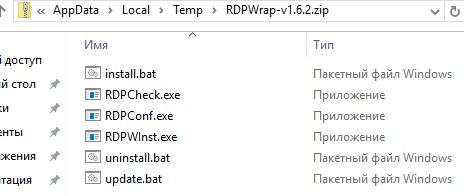

Архив RDPWrap-v1.6.2.zip содержит несколько файлов:

- RDPWinst.exe —программа установки/удаления RDP Wrapper Library;

- RDPConf.exe — утилита настройки RDP Wrapper;

- RDPCheck.exe — Local RDP Checker — утилита для проверки RDP доступа;

- install.bat, uninstall.bat, update.bat — пакетные файлы для установки, удаления и обновления RDP Wrapper.

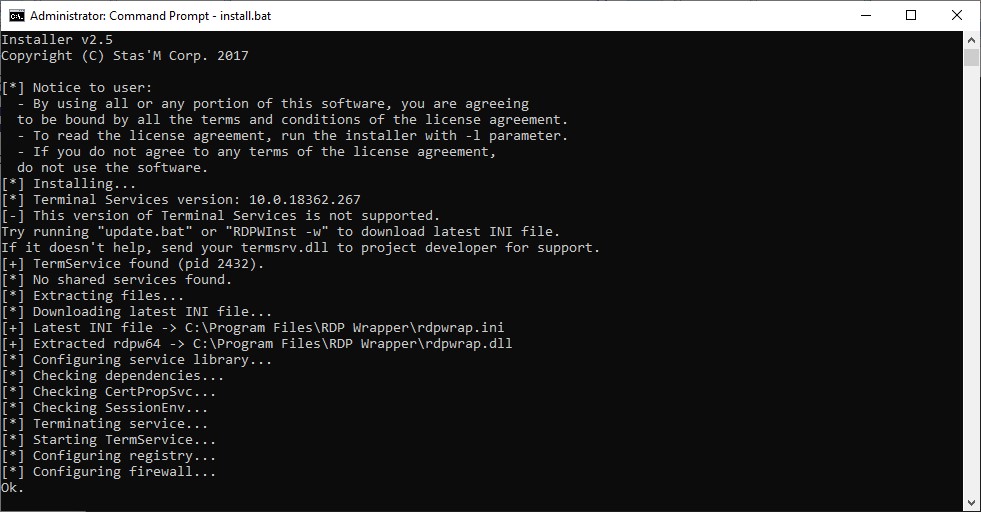

Чтобы установить RDPWrap, запустите файл

install.bat

с правами администратора.

После окончания установки запустите RDPConfig.exe. Проверьте, что в секции Diagnostics все элементы окрашены в зеленый цвет.

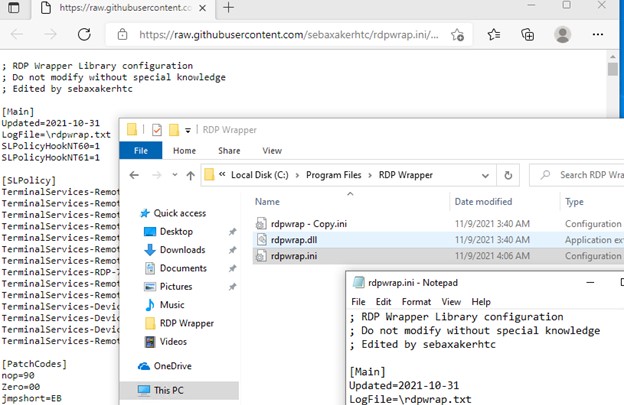

После окончания установки запустите RDPConfig.exe. Скорее всего сразу после установки утилита покажет, что RDP wrapper запущен (Installed, Running, Listening), но не работает. Обратите внимание на красную надпись. Она сообщает, что данная версий Windows 10 (ver. 10.0.19041.1320) не поддерживается ([not supported]).

Дело в том, что под каждую версию Windows 10 должно быть описание в конфигурационном файле rdpwrap.ini. В вашем файле конфигурации просто нет настроек для вашего билда Windows 10.

Актуальную версию файла rdpwrap.ini можно скачать здесь https://raw.githubusercontent.com/sebaxakerhtc/rdpwrap.ini/master/rdpwrap.ini

Вручную скопируйте содержимое данной страницы в файл «C:Program FilesRDP Wrapperrdpwrap.ini». Или скачайте файл с помощью PowerShell командлета Invoke-WebRequest (предварительно нужно остановить службу Remote Desktop):

Stop-Service termservice -Force

Invoke-WebRequest https://raw.githubusercontent.com/sebaxakerhtc/rdpwrap.ini/master/rdpwrap.ini -outfile "C:Program FilesRDP Wrapperrdpwrap.ini"

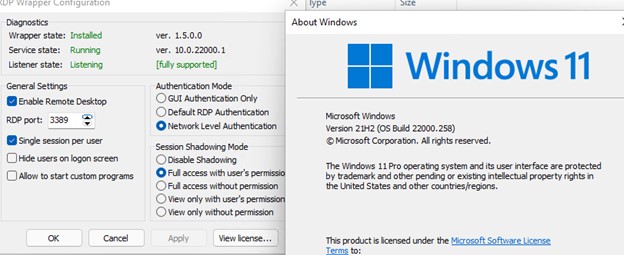

Перезагрузите компьютер, запустите утилиту RDPConfig.exe. Проверьте, что в секции Diagnostics все элементы окрашены в зеленый цвет, и появилось сообщение [Fully supported]. На скриншоте ниже показано, что RDP Wrapper с данным конфигом прекрасно работает и в Windows 11.

Осталось перезагрузить компьютер. Попробуйте подключиться к своим компьютерам несколькими RDP сессиями (воспользуйтесь любым RDP клиентом: mstsc.exe, rdcman и т.д.). Все получилось (можно даже использовать сохранённые RDP пароли)! Теперь ваша Windows 10 позволяет одновременно подключаться по RDP сразу двум (и более) удаленным пользователям.

Утилита RDPWrap поддерживается во редакциях Windows, таким образом из любой клиентской версии Windows можно сделать сервер терминалов.

Также из интересных возможностей RDP Wrapper можно выделить:

- Enable Remote Desktop — включить RDP доступ

- Опция Hide users onlogon screen позволяет скрыть список пользователей на экране приветствия;

- При отключении опции Single sessionper user — будут разрешены несколько одновременных RDP сессий под одной учетной записью (устанавливается параметр реестра fSingleSessionPerUser = 0 в ветке HKLMSYSTEM CurrentControlSetControlTerminal ServerfSingleSessionPerUser).

- RDP Port — можно изменить номера порта удаленного рабочего стола со стандартного TCP 3389 на любой другой;

- В секции Session Shadowing Mode вы можете настроить режим теневого подключения к рабочему столу пользователей Windows 10.

Не работает RDP Wrapper в Windows 10

В некоторых случая утилита RDP Wrapper не работает как ожидается, и вы не можете использовать несколько RDP подключений.

Если утилита в окне статуса показывала [not supported], значит в файле rdpwrap.ini отсутствует конфигурация для вашей версии Windows. Обновите файл rdpwrap.ini как описано выше.

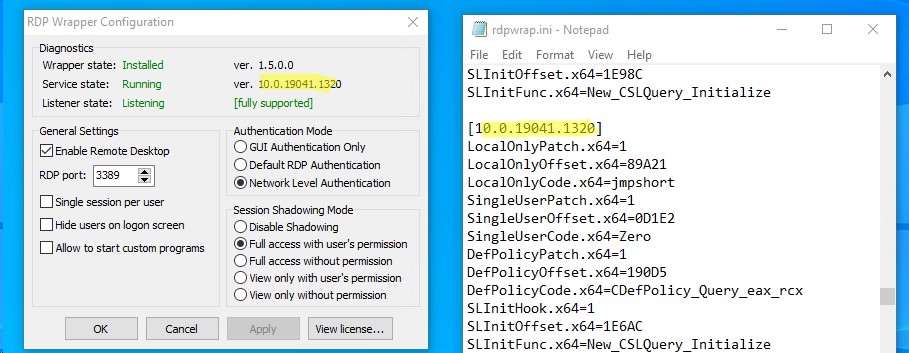

Если RDP Wrapper не работает после обновления файла rdpwrap.ini, попробуйте открыть файл rdpwrap.ini и найти в нем описание для вашей версии Windows. Как понять, есть ли поддержка вашей версии Windows в конфиг фафле rdpwrapper?

На скриншоте ниже показано, что для моей версии Windows 10 (10.0.19041.1320) есть две секции с описаниями:

[10.0.19041.1320] ….. [10.0.19041.1320-SLInit] …..

Если для вашей версии Windows нет секции в конфигурационном файле, попробуйте поискать в сети строки rdpwrap.ini для вашего билда. Добавьте найденные строки в самый конец файл.

Также при проблемах с RDPWrap вы можете открыть ветку в https://github.com/stascorp/rdpwrap/issues. Здесь же можно найти актуальные файлы rdpwrap.ini до момента обновления в официальном репозитории.

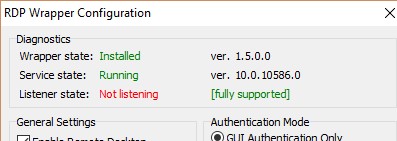

Если после установки обновлений безопасности или после апгрейда билда Windows 10, RDP Wrapper не работает, проверьте, возможно в секции Diagnostics присутствует надпись Listener state: Not listening.

Попробуйте обновить ini файл, и затем переустановить службу:

rdpwinst.exe -u

rdpwinst.exe -i

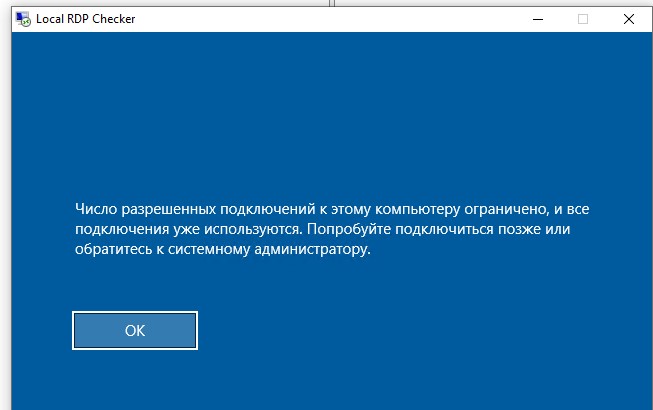

Бывает, что при попытке второго RDP подключения под другим пользователем у вас появляется надпись:

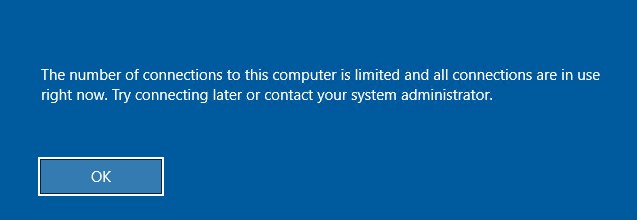

Число разрешенных подключений к этому компьютеру ограничено и все подключений уже используются. Попробуйте подключиться позже или обратитесь к системному администратору.

The number of connections to this computer is limited and all connections are in use right now. Try connecting later or contact your system administrator.

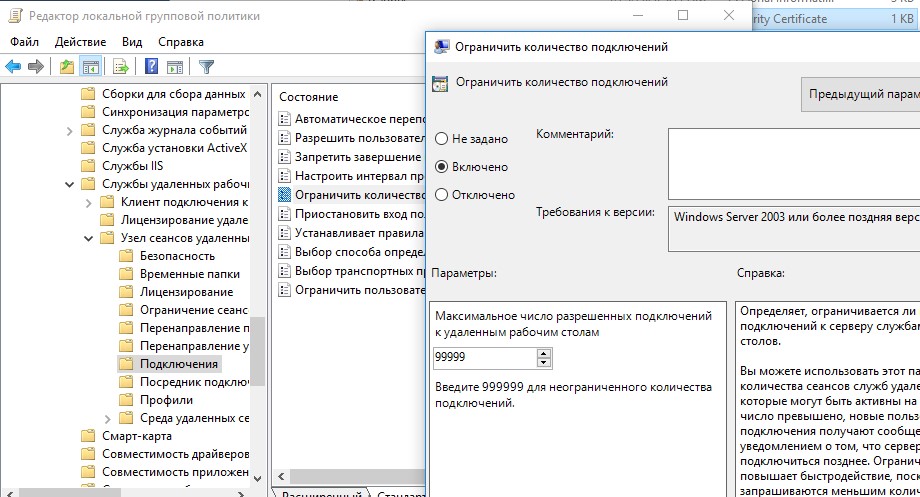

В этом случае нужно с помощью редактора групповых политики gpedit.msc в секции Конфигурация компьютера –> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Узел сеансов удаленных рабочих столов -> Подключения включить политику “Ограничить количество подключений” и изменить ее значение на 999999 (Computer Configuration -> Administrative Templates -> Windows Components ->Remote Desktop Services ->Remote Desktop Session Host -> Connections-> Limit number of connections).

Перезагрузите компьютер для обновления GPO и применения настроек .

Модификация файла termsrv.dll для снятия ограничений RDP в Windows 10 и 11

Чтобы убрать ограничение на количество RDP подключений пользователей в Windows 10 без использования rdpwraper, можно заменить файл termsrv.dll. Это файл библиотеки, которая используется службой Remote Desktop Services. Файл находится в каталоге C:WindowsSystem32.

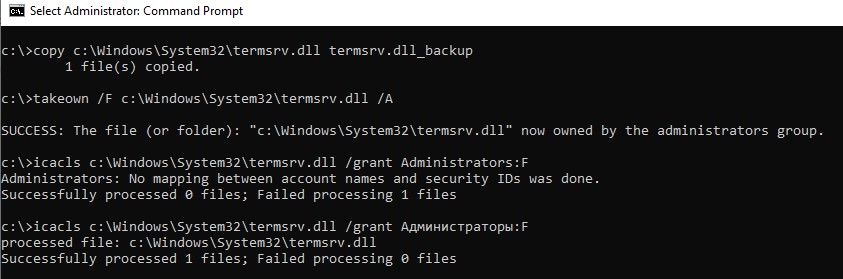

Прежде, чем править или заменять файл termsrv.dll желательно создать его резервную копию. Это поможет вам в случае необходимости можно будет вернуться к исходной версии файла. Запустите командную строку с правами администратора и выполните команду:

copy c:WindowsSystem32termsrv.dll termsrv.dll_backup

Затем нужно стать владельцем файла. Проще всего это сделать из командной строки. Чтобы сменить владельца файла с TrustedInstaller на группу локальных администраторов с помощью команды:

takeown /F c:WindowsSystem32termsrv.dll /A

Должно появится сообщение: «SUCCESS: The file (or folder): «c:WindowsSystem32termsrv.dll» now owned by the administrators group».

Теперь с помощью icacls.exe предоставьте группе локальных администраторов полные права на файл termsrv.dll (Full Control):

icacls c:WindowsSystem32termsrv.dll /grant Administrators:F

(или

Администраторы

в русской версии Windows). Должно появится сообщение: «processed file: c:WindowsSystem32termsrv.dll Successfully processed 1 files; Failed processing 0 files«.

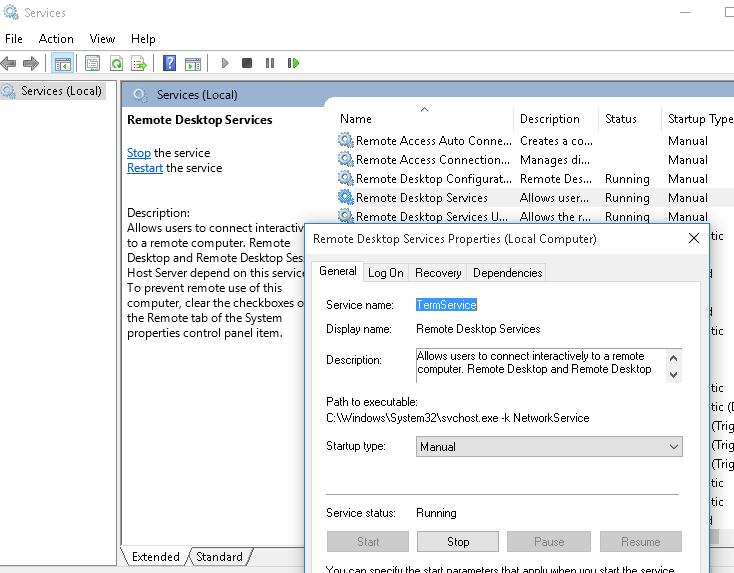

Теперь нужно остановить службу Remote Desktop Service (TermService) из консоли services.msc или из командной строки:

Net stop TermService

Вместе с ней останавливается служба Remote Desktop Services UserMode Port Redirector.

Прежде чем идти дальше, вам нужно узнать вашу версию (билд) Windows 10. Проще всего это сделать с помощью следующей команды PowerShell:

Get-ComputerInfo | select WindowsProductName, WindowsVersion

В моем случае установлена Windows 10 билд 21H1.

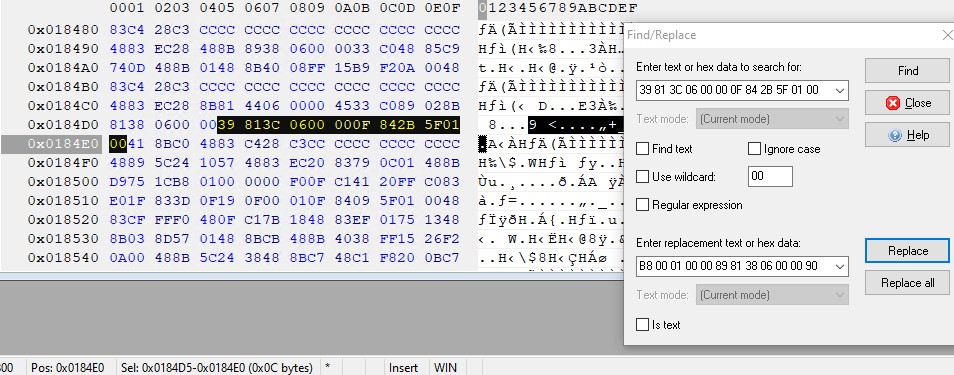

Затем откройте файл termsrv.dll с помощью любого HEX редактора (к примеру, Tiny Hexer). В зависимости от билда нужно найти и заменить строку:

| Версия Windows | Найти строку | Заменить на |

| Windows 11 RTM ( 21H2 22000.258) | 39 81 3C 06 00 00 0F 84 4F 68 01 00 |

B8 00 01 00 00 89 81 38 06 00 00 90 |

| Windows 10 x64 21H2 | 39 81 3C 06 00 00 0F 84 DB 61 01 00 | |

| Windows 10 x64 21H1 | 39 81 3C 06 00 00 0F 84 2B 5F 01 00 | |

| Windows 10 x64 20H2 | 39 81 3C 06 00 00 0F 84 21 68 01 00 | |

| Windows 10 x64 2004 | 39 81 3C 06 00 00 0F 84 D9 51 01 00 | |

| Windows 10 x64 1909 | 39 81 3C 06 00 00 0F 84 5D 61 01 00 | |

| Windows 10 x64 1903 | 39 81 3C 06 00 00 0F 84 5D 61 01 00 | |

| Windows 10 x64 1809 | 39 81 3C 06 00 00 0F 84 3B 2B 01 00 | |

| Windows 10 x64 1803 | 8B 99 3C 06 00 00 8B B9 38 06 00 00 | |

| Windows 10 x64 1709 | 39 81 3C 06 00 00 0F 84 B1 7D 02 00 |

Редактор Tiny Hexer не может редактировать файл termsvr.dll напрямую из папки system32. Скопируйте его на рабочий стол, а после модификации замените исходный файл.

Например, для самой редакции Windows 10 x64 21H1 19043.1320 (версия файла termsrv.dll — 10.0.19041.1320) нужно открыть файл termsrv.dll в Tiny Hexer. Затем найдите строку:

39 81 3C 06 00 00 0F 84 2B 5F 01 00

И замените ее на:

B8 00 01 00 00 89 81 38 06 00 00 90

Сохраните файл и запустите службу TermService.

Если что-то пошло не так, и у вас возникнут проблемы со службой RDP, остановите службу и замените модифицированный файл termsrv.dll исходной версией:

copy termsrv.dll_backup c:WindowsSystem32termsrv.dll

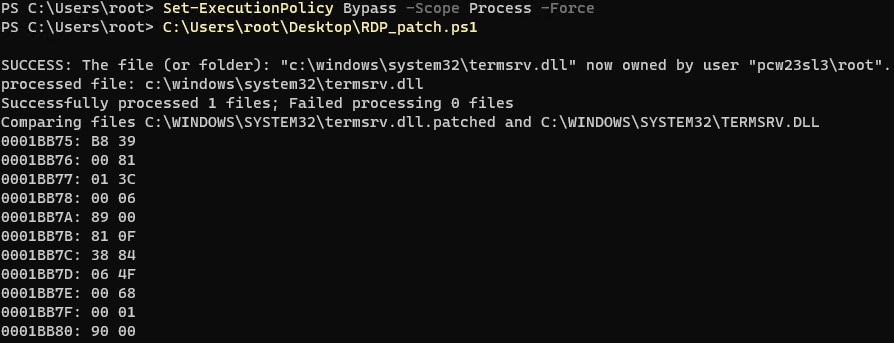

Патчинг файл termsrv.dll с помощью PowerShell скрипта

Чтобы не редактировать файл termsrv.dll вручную с помощью HEX редактора, вы можете использовать следующий PowerShell скрипт для автоматического патчинга файла. Данный скрипт написан для версии Windows PowerShell, и не работает на PowerShell Core. Скрипт универсальный и может использоваться для внесения изменений в файл termsrv.dll на всех версиях Windows 10 и Windows 11.

# Остановить службу, сделать копию файл и изменить разрешения

Stop-Service UmRdpService -Force

Stop-Service TermService -Force

$termsrv_dll_acl = Get-Acl c:windowssystem32termsrv.dll

Copy-Item c:windowssystem32termsrv.dll c:windowssystem32termsrv.dll.copy

takeown /f c:windowssystem32termsrv.dll

$new_termsrv_dll_owner = (Get-Acl c:windowssystem32termsrv.dll).owner

cmd /c "icacls c:windowssystem32termsrv.dll /Grant $($new_termsrv_dll_owner):F /C"

# поиск шаблона в файле termsrv.dll

$dll_as_bytes = Get-Content c:windowssystem32termsrv.dll -Raw -Encoding byte

$dll_as_text = $dll_as_bytes.forEach('ToString', 'X2') -join ' '

$patternregex = ([regex]'39 81 3C 06 00 00(sSS){6}')

$patch = 'B8 00 01 00 00 89 81 38 06 00 00 90'

$checkPattern=Select-String -Pattern $patternregex -InputObject $dll_as_text

If ($checkPattern -ne $null) {

$dll_as_text_replaced = $dll_as_text -replace $patternregex, $patch

}

Elseif (Select-String -Pattern $patch -InputObject $dll_as_text) {

Write-Output 'The termsrv.dll file is already patch, exiting'

Exit

}

else {

Write-Output "Pattern not found"

}

# модификация файла termsrv.dll

[byte[]] $dll_as_bytes_replaced = -split $dll_as_text_replaced -replace '^', '0x'

Set-Content c:windowssystem32termsrv.dll.patched -Encoding Byte -Value $dll_as_bytes_replaced

# Сравним два файла

fc.exe /b c:windowssystem32termsrv.dll.patched c:windowssystem32termsrv.dll

# замена оригинального файла

Copy-Item c:windowssystem32termsrv.dll.patched c:windowssystem32termsrv.dll -Force

Set-Acl c:windowssystem32termsrv.dll $termsrv_dll_acl

Start-Service UmRdpService

Start-Service TermService

Полный код скрипта доступен в моем GitHub репозитарии по ссылке https://github.com/winadm/posh/blob/master/Desktop/RDP_patch.ps1

Чтобы выполнить скрипт, скачайте его на свой компьютер. Измените настройки политики запуска скриптов PowerShell:

Set-ExecutionPolicy Bypass -Scope Process -Force

Запустите скрипт:

C:usersrootdesktoprdp_patch.ps1

Скрипт можно запускать после установки обновлений Windows, чтобы немедленно внести изменения в файл termsrv.dll (защищает вас от ручной правки файла после каждой установки обновлений). Скрипт подходит для всех версий Windows 10 старше 1809 и для Windows 11.

Преимущество способа включения нескольких RDP сессий в Windows 10 путем замены файла termsrv.dll в том, что на него не реагируют антивирусы. В отличии от утилиты RDPWrap, которую многие антивирусов считают Malware/HackTool/Trojan. Основной недостаток — вам придется вручную править файл при каждом обновлении билда Windows 10 (или при обновлении версии файла termsrv.dll в рамках ежемесячных кумулятивных обновлений). А если вы используете RDPWrapper, то после установки обновлений Windows вам придётся обновлять файл rdpwrap.ini.

В этой статье вы рассмотрели, как снять ограничение на количество одновременных RDP подключений пользователей, и запустить бесплатный терминального сервера на клиентской Windows 10 или 11.

Проблемы с работой рассматриваемой программы возникают вследствие обновлений системной библиотеки termsrv.dll. Под каждую её версию RDP Wrap нужно конфигурировать заново. К счастью, разработчики приложения заботятся об этом сами и после каждого мажорного апдейта выпускают новый конфигурационный файл. Алгоритм его замены выглядит следующим образом:

Репозиторий на GitHub

Откройте каталог res двойным щелчком левой кнопки мыши. Найдите внутри ссылку с именем rdpwrap.ini и кликните по ней правой кнопкой мыши. Выберите пункт «Сохранить ссылку как…» (в других браузерах – «Сохранить объект как…» или похожее по смыслу).

Сохраните файл rdpwrap.ini в любое подходящее место на компьютере.

После запуска списка служб найдите запись «Службы удалённых рабочих столов», выделите её и нажмите «Остановить службу».

Скопируйте полученный ранее rdpwrap.ini и вставьте в эту папку.

Подтвердите замену файла.

Проверьте строку «Listener» – если надпись в ней гласит «Fully supported», проблема устранена.

Данный метод является предпочтительным, и к следующему следует прибегать только в случае отсутствия его эффективности.

Пользователи Windows 10 редакций Профессиональная и Корпоративная могут решить рассматриваемую проблему настройкой определённого параметра в «Редакторе групповых политик».

Конфигурация компьютера/Административные шаблоны/Компоненты Windows/Службы удаленных рабочих столов/Узел сеансов удаленных рабочих столов/Подключения

Дважды кликните по политике «Ограничить количество подключений».

Установите положение «Включено», после чего измените значение максимального количество подключений на 999999 . Сохраните изменения последовательным нажатием на кнопки «Применить» и «ОК».

Закройте «Редактор групповых политик» и перезагрузите компьютер.

Описанная выше манипуляция позволит решить проблему, но является потенциально небезопасной, поэтому используйте её в самом крайнем случае.

Порой вышеприведённые действия не приводят к желаемому результату. В этом случае отметим, что скорее всего дело уже не во враппере и библиотеке. Действуйте так:

Урок: Настройка брандмауэра на Windows 10

Также стоит проверить состояние портов – не исключено, что требуемый для работы нужного протокола просто закрыт.

После этого проверьте целостность компонентов ОС и восстановите их одним из возможных способов, если в этом появится необходимость.

Урок: Проверка целостности и восстановление системных файлов в Windows 10

Теперь вам известно, как нужно действовать в ситуации, когда RDP Wrapper перестал работать после обновления Windows 10, и что делать, если подключение по этому протоколу не работает в целом.

Источник

RDP Wrapper Library v1.6.2: Отказ работы в сервере терминалов больше, чем для одного пользователя

Проблема : При попытке зайти на терминальный сервер появляется ошибка следующего плана:

Ошибка : «В систему вошёл другой пользователь. Если вы продолжите, он будет отключен. Вы всё равно хотите войти в систему?»

Оборудование : Windows 10 Корпоративная (на обоих компьютерах), RDP Wrapper Library v1.6.2 (очень удобная утилита, позволяющая сделать сервер терминалов из любой ОС выше Windows 7).

Решение проблемы : По понятным причинам, если во время ошибки нажать «ДА», то появится диалоговое окно, где скажет, что уже подключен пользователь. И идёт ожидание. А уже подключеному пользователю выйдет окно с предложением «покинуть пляж». Если ничего не нажимать в течение 30 секунд, то всё произойдёт автоматически.

В первую очередь следует поработать с настройками RDP Wrapper Library v1.6.2. В дирректории с дистрибутивом и различными bat-никами есть проверяльщик работы вообще. При попытке его запуска появляется следующее:

«Число разрешённых подключений к этому компьютеру ограничено, и все подключения уже используются. Попробуйте подключиться позже или обратитесь к системному администратору.»

Эта ошибка говорит об уже известном горе: по какой-то причине сбился многопользовательский доступ к компьютеру. Вот только один пользователь может войти. И всё тут. Такое бывало, помнится, когда меня попросили помочь на одном из магазинов. В том случае системный администратор местный установил на сервер (внезапно. ) Windos 10 Home Edition (то бишь для одного пользователя). И (внезапно. ) мог заходить и работать только одни пользователь.

В данном случае на компьютере всё работало в пятницу 19 апреля 2019 года. А в понедельник, 22 апреля 2019 года, всё отказало. ВАЖНО : в понедельник (то есть 22 апреля) сервер был перезагружен.

Очень часто встречается вариант, что кто-то (случайно) установил ограничение на количество подключений. Проверить это можно следующим образом:

1. Запускаем на изменение «Групповую политику» (Пуск — выполнить — gpedit.msc) —

2. Конфигурация компьютера

3. Административные шаблоны

4. Компоненты Windows

5. Службы удаленных рабочих столов

6. Узел сеансов удал. раб столов

8. Ограничить количество подключений (свойство). Здесь установить позицию «Включен», после чего установить количество «999999»

9. После начать «Применить» и перезагружаем компьютер, который является терминальным сервером.

Проблема, однако в том, что изначально было установлено количество «5» (в принципе, почему бы и нет, хватит для небольшого магазина). И после перезагрузки ничего не работало.

Если у вас, как и у меня в этом отдельно взятом случае, ничего не заработало, проблема в данном случае может заключаться в настройках политики безопасности. Однако я в первую очередь полез в обновления компонентов Windows:

Как раз 19.042019 был установлен пакет обновлений для безопасности Microsoft Windows (KB4493464) . Компьютер работал нормально все выходные. А вот в понедельник с утра был перезагружен. В результате все обновления встали. И заработали.

После удаления обновления KB4493464 и перезагрузки сервер терминалов встал нормально. И стал пускать пользователей. Также в настройках RDP Wrapper Library v1.6.2 появилась надпись [fully supported] зелёным цветом. До этого горела надпись [not supported] красным цветом. И даже скачивание файла настроек ini с официального сайта с перезапуском не помогали:

Таким образом, скорее всего обновление безопасности для Windows 10 за порядковым номером KB4493464 не даёт отчего-то нормально работать RDP Wrapper Library v1.6.2. Скорее всего, вскоре появится новый релиз RDP Wrapper Library. А до тех пор я предлагаю всем отключить на время Автоматическое обновление, чтобы пакет KB4493464 не установился снова.

А если мой совет вам действительно помог, то я буду совершенно не против того, чтобы вы помогли мне материально. Ссылка на карту Я.Деньги — 4100 1602 3647 881. Спасибо заодно тем, кто меня уже поддерживает.

Источник

Как подключить удаленный рабочий стол на Windows 10 home?

Приветствую посетителей fast-wolker.ru! Не секрет, что пользоваться удаленным подключением очень удобно. Иногда это намного лучше, чем специальные программы. Но, пользователи самой распространенной — редакции «домашняя» не могут установить такое подключение к своему компьютеру через RDP. Все дело в том, что в отличие от версий Pro (и выше) в Windows Home такая функция отключена специально.

Сразу оговорюсь, что способ описанные здесь гарантированно работоспособен для Windows 7. C «десяткой» все сложнее. Честно скажу, что с «десяткой» у меня больше неудачных попыток. Как повезет! Для ответственной работы все же лучше обновить домашнюю версию до профессиональной или выше. Этим вы избавитесь от лишней работы.

Включаем удаленный рабочий стол (RDP) в Windows 10 домашняя

Для начала проверим текущие настройки нашей операционной системы и работоспособность службы удаленных рабочих столов. В «свойствах компьютера» (Этот компьютер) откроем «дополнительные параметры»:

Во вкладке «Удаленный доступ» проверим наличие флага:

Затем переходим в «панель управления», «Система и безопасность»- «Администрирование»-«Службы»:

В списке служб находим «Службы удаленных рабочих столов» В «домашней» версии эта служба часто отключена. Режим запуска должен быть либо «Вручную» либо «автоматически».

Чтобы включить ее, заходим внутрь и меняем тип запуска на «автоматический»; запускаем службу:

Запуск службы должен проходить без ошибок Добавлять удаленный рабочий стол далее будем специальной бесплатной программой. Скачиваем последний релиз RDP Wrapper Library. Найти его еще можно по ссылке на сайте github.com.

Обязательно отключаем антивирус!

Нужно скачать архивный файл RDPWrap-v .х.х.zip . Далее, запускаем от имени Администратора по очереди файл install.bat…

Должна запуститься командная строка и пойдет процесс установки. Следующим запускаем с администраторскими правами файл Update.bat

Ждем, пока программа обновится. Теперь нужно провести диагностику программы. Для этого запустим файл RDPconf.exe (от имени администратора). Все поля в разделе Diagnostic должны иметь зеленый цвет.

Для верности запускаем виртуальное тестирование подключения клацнув по файлу RDPCheck.exe В случае успеха вы увидите вот такое окно:

Вот так должно быть в случае успешной установки программы. Как видите, на «семерке » редакции HOME проблем не возникает. Кстати,программа позволяет работать двум пользователям одновременно если на компьютере заведены учетные записи. Ниже будет информация как менять системные файлы для того, чтобы разрешить много сессий RDP

listener state not listening на windows 10 что делать?

К сожалению, с «десяткой» не все так легко. Разработчики программы RDPWrapper не адаптировали ее под все сборки Windows 10 и не так часто уже обновляют. И далеко не всегда получится настроить. Зависит от дистрибутива установленной Windows. Еще раз советую обновить систему до Pro.

Если все же хотите поковыряться, проверьте наличие обновления KB4493464 . Если оно есть у вас в системе — удалите и переустановите RDP Wraper. Самую полную информацию вы можете поискать в ветках форума github.com. В качестве частых рекомендаций — замена системних библиотек в каталоге C:Windowssystem32 Если у вас работает программа, то вам повезло. Сохраните нужные рабочие файлы системных библиотек — они Вам пригодятся.

После обновлений помогает замена этих системных файлов, termsvr.dll (и иногда советуют rfxvmt.dll) на работоспособные. Самая большая проблема найти такой, от вашей версии.

Замена системных файлов — тоже не такой простой процесс. Остановлюсь на этом подробнее. Система запрещает их удалять или изменять, но можно временно снять запрет. Сначала остановим службы, которые используют нужный файл:

Теперь нужно найти и удалить системную библиотеку termsvr.dll. Она находится в системной папке WindowsSystem32 и мы будем менять ее на другую В свойствах файла, во вкладке «Безопасность» выясняем кто владелец файла, нажав на кнопку «Дополнительно»:

Нужно назначить себя владельцем этого файла, для того чтобы получить полный доступ к нему:

Вводим имя пользователя (с правами Администратора) проверяем имена и нажимаем ОК

Убеждаемся, что все сделали правильно, применяем изменения.

Далее, присвоим полные права доступа к termsvr.dll новому владельцу, потому как сейчас он имеет право только на чтение и выполнение:

Проставляем галочки на всем что можно и применяем изменения к выбранной группе(Администраторы):

После чего файл из папки System32 должен легко удалится. Заменяем его работоспособным.

Как вернуть права TrustedInstaller?

Копируем скачанный файл termsrv.dll и владельцем назначаем пользователя TrustedInstaller. Тут у многих возникают трудности, потому что среди владельцев этот не указан явно.

В поле «введите имена выбираемых объектов» нужно вставить путь NT SERVICETrustedInstaller и нажать «проверить имена». Файлы termsvr.dll от windows 10240 , которые мне пригодились, а так же хорошую программу патчер для «семерки» (многопользовательские сессии) можно скачать здесь. Как говориться чем смог…

При подключении к удаленному рабочему столу произошла ошибка при проверке подлинности, как исправить?

При первом подключении может возникнуть ошибка проверки подлинности. В «свойствах компьютера» через «дополнительные параметры системы» открываем вкладку «удаленный доступ» и проверяем настройки как на фотографии:

Флаг «проверка подлинности» убираем. Если планируется многопользовательская работа — заводим учетные записи пользователей и через «Выбрать пользователей» добавляем их в список (на проф. версии). Всем удачи!

Источник

![rdp-wrapper: красная надпись не поддерживается [not supported]](https://winitpro.ru/wp-content/uploads/2015/09/rdp-wrapper-ne-podderzhivaetsya.jpg)