Вредоносных программ почти так же много, как звезд, и в зависимости от их типа они могут по-разному влиять на ваш компьютер. Чтобы лучше понять, как обеспечить безопасность ваших данных и вашего Mac, вы должны знать, как это работает. В этой статье мы рассмотрим один из самых распространенных типов вредоносного ПО… WORM!

Что такое вирус-червь?

Червь — это особый тип вредоносного ПО, которое может воспроизводить себя, перемещаясь с компьютера на компьютер без какого-либо вмешательства со стороны пользователей. Ему не нужно подключаться к отдельной части программного обеспечения, чтобы вызвать проблемы.

Черви могут заразить ваш компьютер несколькими способами. Некоторые используют недостатки безопасности в программном обеспечении, позволяя червю атаковать ваше устройство, когда вы посещаете зараженный веб-сайт или открываете файл. Они также могут передаваться спамом по электронной почте или сообщениями в таких приложениях, как «Сообщения» или Facebook Messenger. Затем это электронное письмо или сообщение содержит ссылку. Если вы нажмете на эту ссылку, вы попадете на веб-сайт, который автоматически загрузит червя.

Как только ваш компьютер заражен, хакер может украсть данные, уничтожить или зашифровать файлы и контролировать ваш компьютер, заблокировав вас.

Как распространяется вредоносное ПО?

Для распространения червя не требуется хост-система или действия пользователя. Это означает, что он самовоспроизводится, но не присоединяется к файлу или программе. Вместо этого он перемещается по сети, от одного компьютера к другому, используя уязвимости в сети. Обмен файлами, социальные сети, мессенджеры (IM), внешние устройства и т. д. — хорошо известные платформы для атак червей.

Более того, черви более гибкие, чем вирусы, и могут развертываться быстрее. Они также могут серьезно нарушить работу больших сетей, заставив их замедлиться из-за использования огромной пропускной способности.

Как компьютерный червь может повредить ваш Mac?

Для тех из вас, кто все еще думает, что червь не такая уж большая проблема, вот список 6 ПОЧЕМУ вы никогда не хотите, чтобы это было на вашем компьютере!

- Он крадет ваши данные!

- Он проникает в другие вредоносные программы!

- Он тайно удаляет ваши файлы!

- Это вызывает перегрузку сети!

- Он использует вашу пропускную способность!

- Он съедает место на вашем жестком диске!

В чем разница между вирусом и червем?

Вирусы и черви — одно и то же? Точно нет! Критическое различие между вирусами и вредоносными программами-червями заключается в следующем: вирусы активируются нами, людьми. Они не причинят вашему Mac никакого вреда, если вы не разрешите им это. А черви… ну вы уже знаете.

Хотя когда дело доходит до вируса против червя, они оба довольно плохи!

Есть ли известные примеры червей?

Несколько. Одним из самых печально известных является Stuxnet — червь, разработанный совместными усилиями США и Израиля для борьбы с попытками Ирана создать ядерное оружие.

Он был обнаружен в 2010 году и распространялся с помощью USB-накопителя. Считается, что он был нацелен на программное обеспечение, управляющее иранским урановым предприятием. По данным New York Times, среди причиненного ущерба было самоуничтожение 1000 центрифуг. Ошибка программирования позволила ему ускользнуть в более широкий Интернет, где его обнаружили исследователи безопасности.

Кообфейс

Пожалуй, самый печально известный червь Koobface был одной из первых вредоносных программ, использовавших возможности социальных сетей. В 2008 году социальные сети все еще находились в зачаточном состоянии, а Facebook был относительно новым. Червь Koobface заражал учетные записи пользователей и распространял их, рассылая поддельные сообщения друзьям пользователей. В этих сообщениях утверждалось, что Flash Player на компьютере получателя устарел и — кто бы сомневался — содержал ссылку для загрузки обновления. Когда пользователь переходил по ссылке, компьютер заражался.

Хочу плакать

В 2017 году WannaCry нанесла ущерб компьютерным сетям по всему миру на сотни миллионов долларов. Он сочетал в себе методы червя, используя уязвимость в протоколе обмена файлами Microsoft SMB Version 1, известном как Eternal Blue. Любая сеть, в которой не было исправлений SMB версии 1, подвергалась риску, включая системы, принадлежащие некоторым из крупнейших организаций мира.

Штормовой червь

В 2006 году было опубликовано электронное письмо с темой «230 погибших, когда ураган обрушивается на Европу». Учитывая, что о таком катастрофическом событии почти ничего не слышно в Европе, многие люди щелкнули содержащуюся в нем ссылку, чтобы узнать больше. Эта ссылка неизбежно высвобождала вредоносное ПО, которое заражало компьютер пользователя и превращало его в бота, который продолжал самостоятельно распространять червя, рассылая спам по электронной почте.

Пример червя Mac Mail, обнаруженного в 2021 году

В начале 2021 года исследователь безопасности Микко Кенттеля обнаружил удивительную уязвимость Mac в приложении Apple Mail. Что делает этот конкретный червь проблематичным, так это то, что он требует ноль кликов. Это работает следующим образом:

Злоумышленник отправляет пользователю ZIP-архив, который Mail автоматически распаковывает при определенных условиях. После распаковки вирусный файл будет делать на вашем компьютере все, что ему заблагорассудится.

Как узнать, есть ли на моем компьютере червь?

Симптомы заражения гельминтами различаются, но наиболее распространенными являются следующие:

- Вентиляторы раскручиваются без причины.

- Файлы отсутствуют, повреждены или заблокированы.

- Mac начинает работать медленно или хаотично.

- Место на жестком диске или SSD заполнено больше, чем должно быть.

Как проверить, не заражен ли ваш Mac червем

Если ваш Mac или ПК имеет какие-либо из перечисленных выше симптомов или у вас есть другие причины подозревать, что он может быть заражен, вам следует проверить его на наличие вредоносных программ. Сделать это можно с помощью антивирусной программы. Есть несколько доступных как для Mac, так и для ПК, которые позволят вам загрузить их и запустить бесплатное сканирование. Некоторые также удаляют червя бесплатно, в то время как с другими вам нужно будет заплатить, чтобы загрузить полную версию программного обеспечения.

Использование инструмента для защиты от вредоносных программ — лучший способ проверить ваш Mac на наличие червей. Я предпочитаю CleanMyMac X, потому что он имеет огромную базу данных вредоносных программ, которая регулярно обновляется. Если вы включите фоновое сканирование, вы можете быть уверены, что ни один вирус-червь или другое вредоносное ПО не проникнет на ваш Mac. Вот как это настроить:

- Установите и запустите CleanMyMac X — вот ссылка на бесплатную версию

- Перейдите в меню CleanMyMac X и перейдите в «Настройки».

- Выберите вкладку Защита.

- Установите флажки рядом с «Включить мониторинг вредоносных программ» и «Искать угрозы в фоновом режиме».

- Закрыть настройки.

Теперь CleanMyMac X будет работать в фоновом режиме, периодически сканируя ваш Mac на наличие вредоносных программ, даже если само приложение не открыто.

Как избавиться от вируса-червя на Mac

Если вы используете Mac, мы рекомендуем запустить модуль удаления вредоносных программ в CleanMyMac X, чтобы просканировать ваш Mac и удалить червя, если он его найдет, одним щелчком мыши. Вот как использовать инструмент:

- 1. Запустите CleanMyMac X.

- 2. Выберите модуль удаления вредоносных программ на боковой панели.

- 3. Нажмите Сканировать.

- 4. Если CleanMyMac X что-нибудь обнаружит, нажмите «Удалить».

Он особенно эффективен для обнаружения червей и рекламных скриптов, которые захватывают стартовые страницы браузера.

Как избежать заражения вредоносными программами-червями?

Нет никаких гарантий, что ваш Mac никогда не будет заражен. Каждый компьютер, подключенный к Интернету или использующий внешние носители, совместно используемые с другими компьютерами, потенциально подвержен риску. Тем не менее, есть несколько шагов, которые вы можете предпринять, чтобы защитить себя.

№1. Держите свою операционную систему и приложения в актуальном состоянии.

Черви часто используют недостатки в программном обеспечении для самовоспроизведения или распространения. Как только обнаружен червь, делающий это, разработчик должен начать работу над обновлением, чтобы исправить недостаток. Обычно это будет доступно в течение нескольких дней после обнаружения. Таким образом, обновляя ОС и приложения, вы обеспечиваете наилучшую защиту от червей.

№ 2. Не нажимайте на ссылки в электронных письмах или мгновенных сообщениях.

Спам-сообщения, отправляемые по электронной почте или через платформу обмена сообщениями, обычно являются источником распространения вредоносных программ, включая червей. Они будут содержать ссылку с текстом, побуждающим вас нажать на нее. Если вредоносное ПО отправляется мгновенным сообщением, оно может сообщить вам, что это видео, которое вы должны посмотреть, и может показаться, что оно пришло от друга. Чтобы защитить себя, никогда не нажимайте на ссылку в электронном или другом сообщении, если вы не уверены в ее происхождении.

№3. Будьте осторожны с тем, какие веб-сайты вы посещаете.

Веб-сайты, которые предлагают бесплатный контент, за который в противном случае пришлось бы платить, например, потоковую передачу новейших фильмов или распространение лицензионных кодов для программного обеспечения, часто используются для распространения вредоносных программ. Посещая эти сайты, вы подвергаете свой компьютер риску, поэтому их лучше избегать.

Черви — это разновидность вредоносных программ, которые быстро размножаются и распространяются, часто используя уязвимости в программном обеспечении. Но вы можете защитить себя от них в определенной степени. И даже если ваш компьютер заражен, вы можете многое сделать, чтобы избавиться от червя и вернуть компьютеру здоровье.

Доброго времени суток!

Даже те люди, кто не умеет работать за компьютером, уж наверняка слышали о компьютерных вирусах (коих сейчас тысячи). 👀

Но есть среди этого «добра», отдельная каста вредоносных программ (их еще называют «троянами», «червями» и т.д.), которые не видят и не находят классические антивирусы.

Нередко, они не только заражают ПК, но и не дают нормально работать: показывают рекламу, различные всплывающие окна, отключают работу антивируса и т.д. (программы, содержащие рекламу, называют adware (еще одна разновидность этого «добра»)).

Чтобы проверить систему и удалить такие вредоносные программы, одного классического антивируса будет мало, и потребуются специальные утилиты. Вот о них и будет сегодняшняя статья… 👌

📌 В помощь!

Лучшие классические антивирусы для домашнего ПК/ноутбука

*

Содержание статьи

- 1 Утилиты для удаления шпионских и вредоносных программ

- 1.1 IObit Malware Fighter

- 1.2 Glarysoft Malware Hunter

- 1.3 Malwarebytes Anti-Malware

- 1.4 Norman Malware Cleaner

- 1.5 AdwCleaner

- 1.6 Zemana AntiMalware

- 1.7 SpyHunter

→ Задать вопрос | дополнить

Утилиты для удаления шпионских и вредоносных программ

IObit Malware Fighter

Сайт разработчика: http://ru.iobit.com/malware-fighter.php

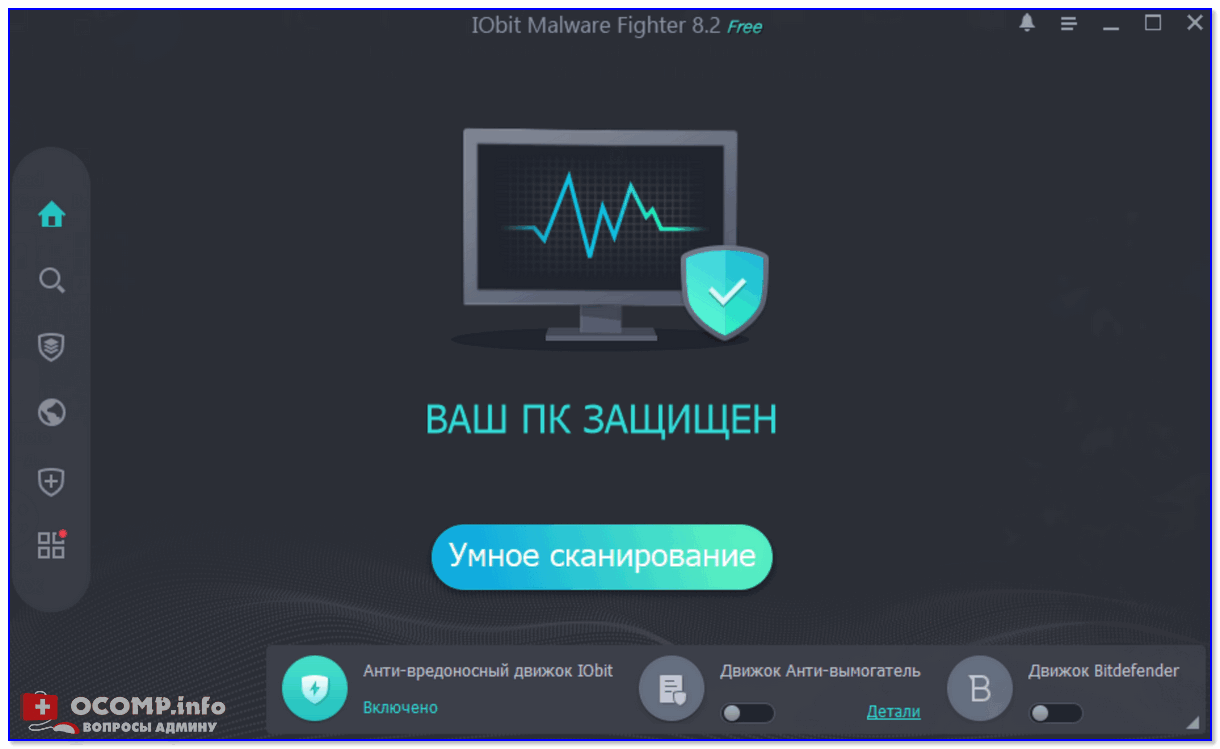

IObit Malware Fighter — главное окно (умная защита!)

Очень мощное средство для удаления различного рода вредоносного ПО, шпионских программ, рекламных модулей, встраивающихся в браузеры.

Защита обеспечивается в режиме реального времени, и благодаря двухкомпонентному механизму защиты, IObit Malware Fighter находит и обезвреживает даже те угрозы, которые не находит классический антивирус.

Еще хочу отметить приятный интерфейс и дружелюбность для начинающих пользователей: чтобы начать пользоваться программой и защитить свой ПК — достаточно сделать всего нескольких кнопок мышкой (всё остальное подскажет и выполнит сама программа!).

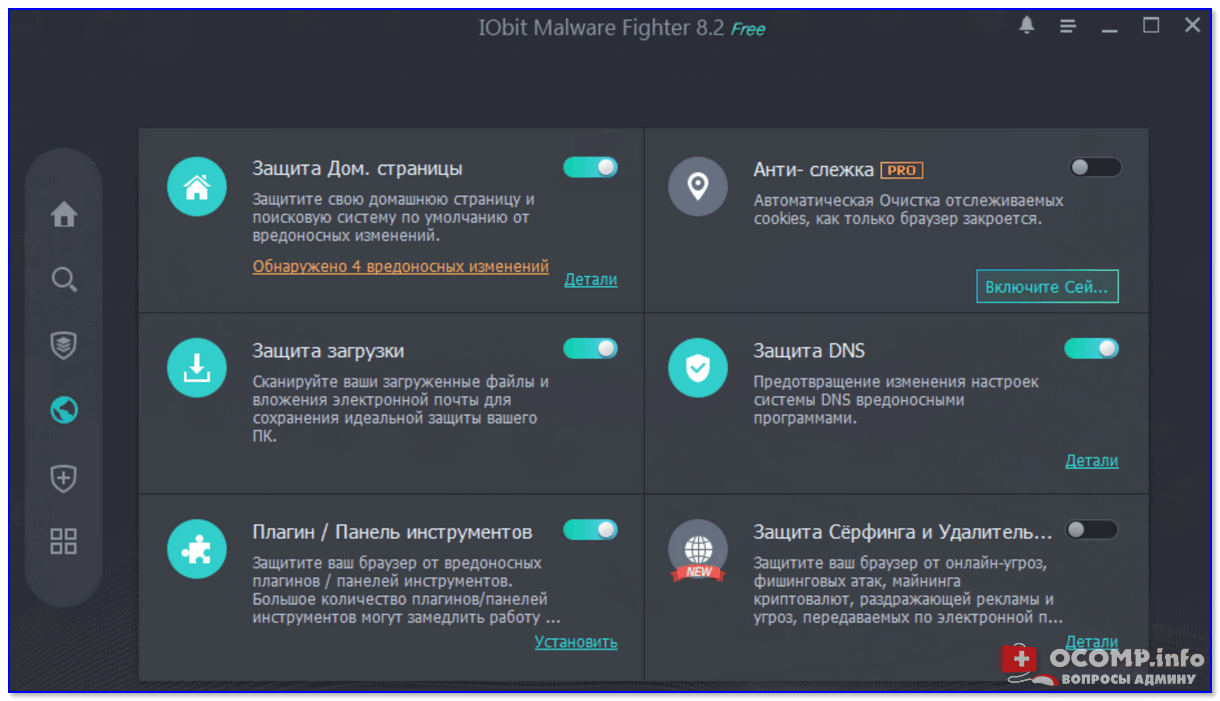

IObit Malware Fighter — защита домашней страницы, DNS и пр.

Основные достоинства:

- защита компьютера от вредоносных и шпионских программ в режиме реального времени;

- выявление и ликвидация вирусов, скрытых угроз, шпионских и рекламных программ, червей, троянов, скриптов, подменяющих стартовую страницу в браузере и т.д.;

- совместимость с классическими антивирусами;

- поддержка всех современных ОС Windows: 7/8/10/11 (32/64 bits);

- полностью на русском языке;

- полностью бесплатна!

*

Glarysoft Malware Hunter

Сайт разработчика: https://www.glarysoft.com/

Malware Hunter — главное окно настроек

Malware Hunter — средство для удаления malware, adware, spyware, рекламного и вредоносного ПО в системе. Программа позволяет быстро и эффективно проверить выбранные папки и файлы, диски на наличие всевозможных угроз. Может использоваться в качестве дополнения к классическому антивирусу.

Основные достоинства:

- находит и удаляет все виды потенциально-опасного и вредоносного ПО;

- включает в себя технологии антивирусного продукта Avira;

- наличие быстрого сканирования системы;

- может работать совместно с вашим антивирусом, что даст дополнительную защиту;

- имеется инструмент для ускорения системы, удаления мусора, очистки диска;

- дополнительные инструменты для оптимизации автозагрузки системы, приложений и сервисов операционной системы;

- поддержка русского языка.

Примечание: профессиональная версия Malware Hunter позволяет проводить авто-проверку компьютера по расписанию. Также появится защита USB-носителей.

*

Malwarebytes Anti-Malware

Сайт разработчика: https://malwarebytes.com/

Если офиц. сайт не откроется — попробуйте воспользоваться VPN.

Полная проверка системы с помощью Malwarebytes Anti-Malware

Очень популярное средство защиты от разного рода угроз: начиная от классических вирусов, заканчивая различным рекламным ПО, эксплойтами, программ-вымогателей и пр.

Помимо непосредственного сканирования вашей системы и выявления угроз, программа может в реальном времени защищать вас от львиной доли угроз (подобно классическому антивирусу), при этом, не создавая большую нагрузку на вашу систему и не заставляя ее тормозить.

Рекомендую хотя бы иногда запускать Malwarebytes Anti-Malware на своем ПК и проверять ОС Windows.

Основные достоинства:

- возможность проверки полностью всех дисков на вашем ПК;

- защита компьютера в режиме реального времени;

- возможность удалять руткины и восстанавливать поврежденные ими файлы;

- частые и регулярные обновления баз (для своевременного обнаружения и защит от современных угроз);

- низкая нагрузка на вашу систему;

- все подозрительные файлы отправляются в карантин (откуда вы можете либо восстановить их, либо безвозвратно удалить);

- дружелюбность и простота в использовании, выполнена в стиле минимализм;

- поддерживается всеми современными версиями Windows XP/7/8/10/11.

*

Norman Malware Cleaner

Сайт разработчика: http://www.norman.com/en-ww/homepage

(приложение разработчиком более не поддерживается, т.к. включено в антивирус AVG. На всякий случай, приведу ссылку на Софтпортал)

Norman Malware Cleaner — окно сканирования

Norman Malware Cleaner — бесплатная и очень мощная программа для удаления из вашей системы сотни разнообразного вредоносного ПО.

Находит и удалять с ПК такие известные вирусы и черви, как: Agent, Bagle, Blaster, Lovgate, Mitglied, Mydoom, Netsky, Newdotnet, Renos, Sasser, Sdbot, Sircam, Spybot, Spywad, Startpage, и многие другие.

Правда, сразу хочу заметить, что Norman Malware Cleaner не может защищать ваш компьютер в реальном времени, а потому его нельзя рассматривать как замену классическому антивирусу!

Программа нужна лишь как средство для удаления и лечения вашей системы, если она уже заражена (и обычный антивирус не помогает). Т.е. использовать ее нужно в купе с обычной антивирусной программой.

Примечание: Norman Malware Cleaner более не поддерживается разработчиком (тем не менее эта не обновляемая утилита способна избавить всё еще от большого количества угроз). Кстати, модули сканера были включены в антивирус AVG.

*

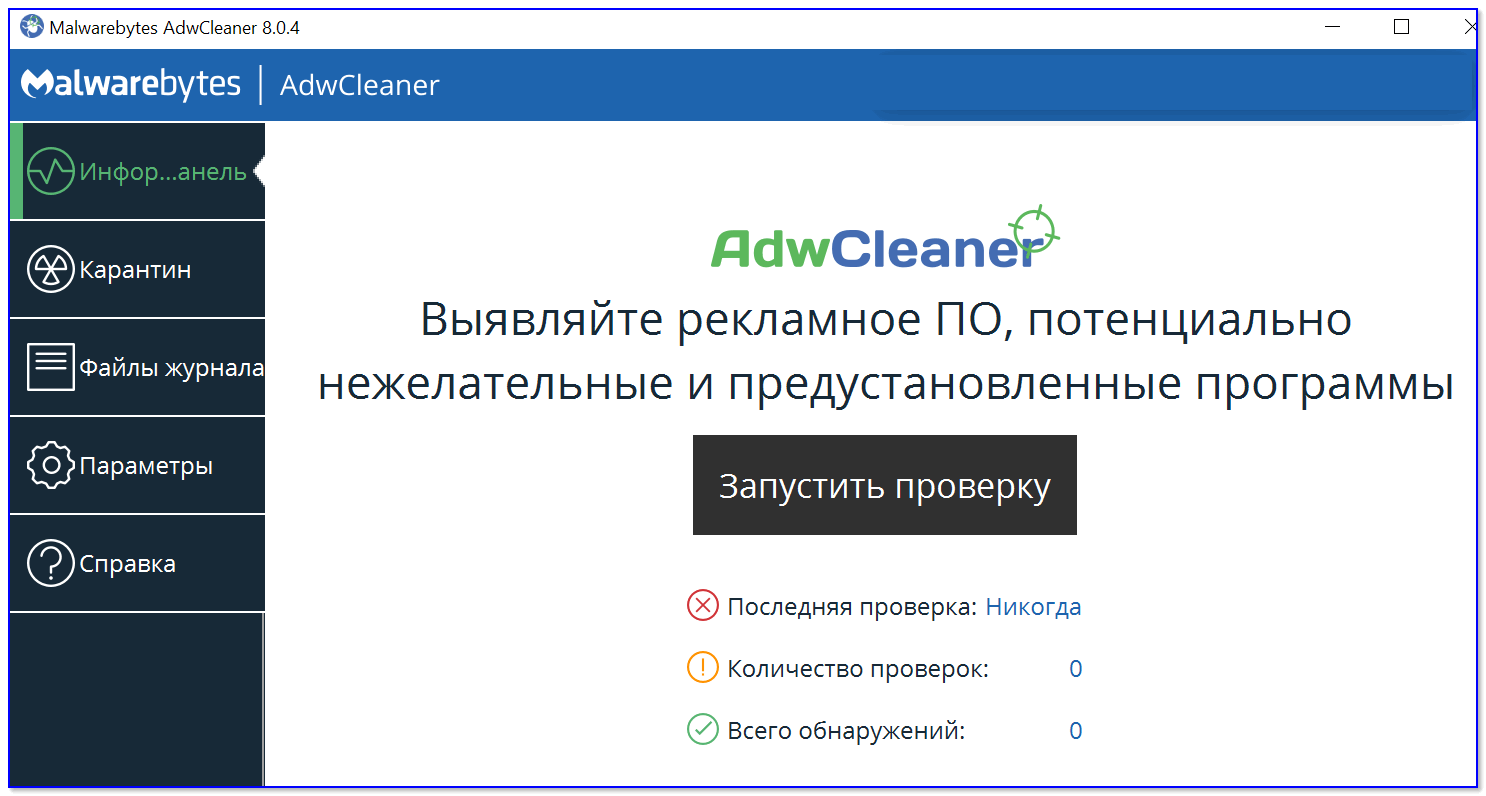

AdwCleaner

Сайт разработчика: https://ru.malwarebytes.com/adwcleaner/

AdwCleaner — начать проверку!

Сравнительно-небольшая утилита, способная удалять кучу рекламного мусора из вашего браузера (преимущественно!).

Например, часто можно подхватить различные тулбары, надстройки, всплывающие окна и пр. «добро».

Если сканировать систему обычным антивирусом — скорее всего он ничего не найдет. Вот в этом случае AdwCleaner выручит вас на все 100%!

Пользоваться утилитой очень просто: достаточно скачать и запустить.

👉 Важно!

Перед процедурой сканирования — закройте все браузеры, сохраните все свои документы и пр. Дело в том, что после сканирования утилита перезагрузит компьютер принудительно! После перезагрузки увидите отчет о проделанной работе…

Достоинства:

- удаляет большинство рекламного ПО;

- не нуждается в установке, можно запустить с любого носителя;

- может работать одновременно с любым классическим антивирусом;

- выводит отчет о проделанной работе;

- чистит реестр от вредоносных строк;

- поддерживает все современные браузеры и ОС Windows;

- поддерживает русский язык.

*

Zemana AntiMalware

Сайт разработчика: https://zemana.com/us/index.html

Zemana AntiMalware — защита в реальном времени включена!

Мощный облачный антивирусный сканер, предназначенный для выявления и удаления вредоносного ПО (в том числе malware).

Утилита очень полезна в тех случаях, когда ваш ПК был заражен вредоносным ПО, несмотря на наличие классического антивируса, брандмауэра.

Основные достоинства:

- работает в режиме реального времени, проверяя каждый запущенный файл;

- специализируется на удалении вредоносного ПО, от которого не позволяют избавиться классические антивирусы;

- благодаря облаку — не нагружает вашу систему и не ест ресурсы;

- находит и удаляет рекламное ПО: тулбары, надстройки, ненужные панели инструментов и пр. «добро»;

- удаляет вирусы, трояны, черви, шпионское программы;

- может совместно работать с любыми другими антивирусами;

- благодаря все тому же облаку — программа не нуждается в обновлении;

- поддерживается русский язык и все актуальные версии Windows 7/8/8.1/10/11.

*

SpyHunter

Сайт разработчика: https://www.enigmasoftware.com/

SpyHunter — сканирование и лечение системы

SpyHunter — очень мощная утилита для сканирования системы на наличие вредоносного ПО. Позволяет выявить и обезвредить следующие разновидности вредоносного ПО: вирусы, трояны, руткины, черви, рекламные тулбары и блоки, шпионские модули, вымогатели и пр.

От себя добавлю, что SpyHunter очень тщательно и «глубоко» сканирует вашу систему: все разделы на жестком диске, все папки/файлы, в том числе реестр, куки, память.

Нередко, когда после сканирования системы, находятся десятки различных вредоносных программ, которые «пропустил» обычный антивирус.

Основные достоинства:

- очень надежная защита в реальном времени от 14 видов угроз;

- сканирует запущенные процессы, находит подозрительные и дезактивирует их;

- не конфликтует с обычными антивирусами и др. защитным ПО;

- для полной проверки компьютера — достаточно сделать 1 клик мышкой;

- интуитивно понятный интерфейс в стиле минимализма;

- регулярно-обновляемая база вредоносного ПО;

- возможность отмены удаления файлов и проведенных изменений (хотя за все время работы не припомню, чтобы программа удалила что-то не то ✌);

- поддержка русского языка;

- работает в Windows XP/7/8/10/11.

*

Статья со временем будет пополняться крайне-нужными средствами защиты (в дополнении к классическому антивирусу).

За наводки и дополнения по теме — заранее благодарю (комментарии открыты для всех).

Удачи!

👋

Первая публикация: 13.11.2017

Корректировка: 15.11.2022

Полезный софт:

-

- Видео-Монтаж

Отличное ПО для создания своих первых видеороликов (все действия идут по шагам!).

Видео сделает даже новичок!

-

- Ускоритель компьютера

Программа для очистки Windows от «мусора» (удаляет временные файлы, ускоряет систему, оптимизирует реестр).

Любая компьютерная угроза в народе называется вирусом. Но знающие люди различают среди них трояны, собственно вирусы и черви.

О червях сегодня слышно мало. Во всяком случае, не так много, как о троянах или майнерах. Наверное, поэтому у многих складывается впечатление, что червь – проблема какая-то несерьезная. Сейчас вы узнаете, почему не стоит его недооценивать.

Червь коварнее других компьютерных угроз тем, что имеет способность к самокопированию. В отличие от вируса, которому для запуска репликации требуется связь с компьютером-хостом, червь представляет собой полностью автономную программу. Этим он и отличается от вируса в чистом его проявлении.

Червь способен самокопироваться, самовоспроизводиться и самораспространяться.

Звучит опасно, правда? И наверняка вам уже хочется знать, как такой хитрый зверь попадает на компьютер и какие признаки выдают его присутствие.

Что такое компьютерный червь?

Червь – это разновидность вредоносного ПО, которое копирует само себя с одного устройства на другое. В отличие от вируса, червю не нужно цепляться за какое-либо программное обеспечение, чтобы запустить скрипт для выполнения своих функций, и потому он представляет серьезную опасность для зараженного компьютера.

Способность действовать в одиночку – вот что отличает червя от других видов вредоносного ПО.

Как происходит заражение червем?

Компьютерный червь – бесфайловая вредоносная программа, которая распространяется с помощью хитроумной тактики: проникнув на уязвимое устройство, червь прячется в локальной сети и запускает репликацию.

Основной путь внутрь компьютера – уязвимости в операционной системе. Червь может быть запрограммирован на ведение скрытого образа жизни внутри ОС, незаметно занимаясь своим черным делом.

Другой распространенный способ заражения – электронные спам-письма, сообщения в мессенджерах и вложения в них. Без социальной инженерии тут не обходится: текст сообщения убеждает пользователя открыть вложение или кликнуть по ссылке, а дальше все идет так, как запланировал злоумышленник.

USB-флешки и портативные накопители тоже могут быть средством распространения червей.

Как узнать, что на компьютере завелся червь?

Если вы подозреваете, что на вашем компьютере находится червь, первое действие – немедленно запустить антивирусное сканирование. Черви не являются вирусами в классическом проявлении, однако многие антивирусные программы способны обнаруживать их присутствие.

Отрицательный результат – не повод расслабляться. Зловред может оказаться хитрее стандартных проверочных алгоритмов. Вот явные признаки, по которым можно предположить наличие червя в вашей системе.

- В электронной почте странные вложения. В е-мейлах присутствуют файлы непонятного происхождения? При запуске вложений выскакивают диалоговые окна? Компьютер ведет себя как-то нетипично? Если вы ответили «да» хотя бы на один из этих вопросов, наличие червя в системе очень даже вероятно.

- На жестком диске внезапно закончилось место. Червям характерно многократное копирование, и они быстро заполняют постоянную память. Если вы обратили внимание, что свободного пространства стало меньше, а вы в последнее время ничего крупного не скачивали, то виновником может оказаться червь.

- Появляются проблемы с производительностью. Программные ошибки, медленный отклик интерфейса могут указывать на то, что ресурсы компьютера съедает деятельность червя.

- Пропадают файлы. Черви способны удалять, подменять и создавать новые файлы. При подозрительном поведении файлов готовьтесь действовать – компьютер скорее всего чем-то заражен.

- Программы вылетают. Заведите привычку побыстрее разбираться, почему та или иная программа стала вести себя странным образом. Часто черви завершают работу критически важных процессов, тем самым мешая запускать и использовать полезные приложения. О том, что они способны удалять файлы, уже говорилось.

Примеры червей

Первый компьютерный червь, известный под именем Jerusalem, старше многих наших читателей – он был создан в 1987 году. Другие, натворившие не меньше бед – червь Морриса (1988), Storm Worm (2007) и SQL Slammer (2003).

Компьютерные черви не имеют четкой классификации, но их можно разделить на типы в зависимости от путей распространения.

- Интернет-черви. Внедряются в сайты со слабой защитой, копируют себя на компьютер пользователя, который посещает зараженный ресурс. После этого распространение вредоносного кода идет уже внутри локальной сети по всем подключенным устройствам.

- Почтовые черви. Путь заражения почтовым червем – сообщения в электронной почте и их вложения. Часто такие «подарки» имеют двойное расширение, например, mp4.exe или .avi.exe. Пользователь, не придавший значения второму расширению, подумает, что ему прислали медиафайл, и как только он нажмет на кнопку «скачать», копии зараженной программы мгновенно полетят по всем адресам, указанным в списке контактов.

- IM-черви. Черви для мессенджеров распространяются так же, как и их почтовые товарищи – через ссылки в сервисах обмена мгновенными сообщениями. Часто они маскируются под безобидные интернет-адреса (ссылка instagram.com может вести совсем не туда, куда кажется) или короткие фразы типа «LOL», «срочно посмотри». Поскольку пользователь не видит полного адреса для перехода, он может потерять бдительность и поддаться любопытству. А если сообщение прилетело от знакомого контакта, то и проверять ссылку на безопасность мало кому придет в голову.

- Черви для файлообменников. Совместное использование файлов и P2P-протоколы в некоторых странах считаются незаконными, однако они все еще широко используются как способ поделиться медиафайлами. Черви для файлообменников маскируются под медиа с двойным расширением и попадают на компьютер жертвы при скачивании.

Как бороться с червями

На компьютере очень важно иметь комплексный инструмент безопасности от надежного разработчика. Многие из них обеспечивают защиту не только от троянов, майнеров и классических вирусов, но также и от червей.

При сканировании устройства они обнаружат место, где скрывается червь, и расправятся с ним. Но как мы знаем, главное слабое место компьютера – не изъян в операционной системе, а человек, сидящий перед монитором. Поэтому напоминаем, как нужно вести себя, чтобы не дать червям и прочим зловредам проникнуть в систему.

- Обновляйте все ПО. Дыры в безопасности системы и установленных приложениях – верный путь к заражению компьютера. Не откладывайте обновления, если они уже доступны, поскольку там содержатся патчи для устранения уязвимостей.

- Внимательно читайте электронные письма. Фишинг – очень популярная тактика распространения червей и прочих вредоносов. Не открывайте письма от неизвестных отправителей. А если уж открыли – не пытайтесь скачать вложения. А если скачали… Чуть выше говорилось, как вылечить компьютер.

- Не переходите по непонятным ссылкам. Это касается и электронных писем, и просто серфинга в интернете. Не кликайте по ссылкам, если не знаете наверняка, на какой ресурс они ведут. Помните: злоумышленники могут скрывать истинные URL так, что даже при наведении курсора внизу окна браузера будет отображаться фейковый адрес.

- Не пожалейте денег на хороший антивирус. Покупка комплексного антивируса спасет вас и ваших близких от множества проблем. Убедитесь, что выбранный вами продукт предлагает набор защитных функций против фишинга, вирусов, шпионского ПО, программ-вымогателей и пр.

Действуйте на опережение

Черви полезны для сада, но никак не для компьютера. Против них нужны проактивные меры.

Обеспечьте компьютер антивирусом и фаерволом, читайте новости о киберпреступлениях, сохраняйте бдительность в интернете. Понимаем, эти советы звучат банально, ведь о них говорилось уже миллион раз, но следовать им правда очень важно. Как знать – может, отразив атаку червя на своем компьютере сегодня, вы убережете от беды кого-то в вашем списке контактов.

Источник: www.makeuseof.com

Download Article

Download Article

Worms are rapidly-spreading viruses transmitted through insecure networks, e-mail attachments, software downloads, and social media links.[1]

Worms primarily affect PCs, but Mac users can unknowingly spread them throughout the Internet. And while viruses don’t affect Android or iOS, they can fall prey to other malware. Learn how to remove a worm from your Windows PC with a virus-removal tool, remove malware from Macs and mobile devices, and how to best protect yourself from malware in the future.

-

1

Download a virus removal tool like Microsoft’s Malicious Software Removal Tool.[2]

If you think you have a worm virus, download a dedicated virus removal tool to scan for and remove viruses. Do this even if you already have antivirus software, as the software on your computer may be infected. Once you’ve chosen a virus removal tool, download it to your desktop.- Most companies that sell antivirus software also offer free virus removal tools. Some options besides Microsoft’s own are Kaspersky Free Virus Scan and Sophos Virus Removal Tool.

- If you can’t use a web browser on the infected computer, use a different computer to download a virus removal tool, then burn it to a CD or DVD. Insert the burned disc into the infected machine, press ⊞ Win+E to launch File Explorer, then double-click your DVD-ROM drive to find the tool.

-

2

Press ⊞ Win+S to open Search, type “restore”, then click “Create a restore point” in the search results.[3]

Worms and other malware can hide in the System Restore files, which may hide them from virus removal tools. You should turn off System Restore before running the removal tool to prevent this from happening.- Windows 7 and Vista users should type “protection” into the search box instead, then click “System protection.”

Advertisement

-

3

Click Configure on the dialog, then check “Disable System Protection.” This works on any Windows version.

-

4

Disable your third-party antivirus program if you have one. If you have a separate antivirus program like McAfee or Kaspersky, open it and find the “settings” or “options” area, then find an option for “disable” or “turn off.”

- Once the program is disabled, you’ll probably see a message that says your computer is at risk. You can ignore it for now as you’ll be restoring it soon.

-

5

Restart the computer to the login screen, then hold ⇧ Shift as you click “Power,” then “Restart”.[4]

The computer will then reboot into the Chose an Option screen. This begins the process of booting into Safe Mode on a Windows 8 or 10 computer.- To access Safe Mode on Windows 7 or Vista: Reboot the computer and tap the F8 key repeatedly as it restarts until you arrive at the Boot Options screen.

-

6

If you are using Windows 10 or Windows 8, click “Troubleshoot,” then “Advanced Options.”

- In Windows 7, use the arrow keys to select “Safe Mode with Networking,” then press ↵ Enter to boot into that mode. You are now in safe mode and can skip the next few steps intended for Windows 10/8 users.

-

7

If you are using Windows 10 or Windows 8, click “Startup settings,” then “Restart.” The computer will reboot a second time.

-

8

If you are using Windows 10 or Windows 8, press F5 or 5 at the Boot Options screen to enter Safe Mode with Networking.

-

9

Now that you are in Safe Mode, double-click the virus removal tool on your desktop. Or, if you inserted a CD/DVD that contains the tool, double-click the tool to open it.

-

10

Click “Start scan”(or something similar). The scan will take at least several minutes to complete. Depending on the computer, software, and infection level, this may take over an hour.

-

11

Quarantine worms and other malware. Once the virus scan is complete, the antivirus tool will report its results. If you see prompts to “quarantine” (another term for safely removing the malware from your PC), follow them so that the files are properly destroyed.

- Some programs, such as Microsoft’s Malicious Software Removal Tool, will remove the malware/worms without your intervention.[5]

- If nothing is found, it’s very likely that you don’t have a worm virus. If you still think you may be infected, try one of the other virus-removal tools.

- Some programs, such as Microsoft’s Malicious Software Removal Tool, will remove the malware/worms without your intervention.[5]

-

12

Click “Power” in the Start menu, then select “Restart.” The computer will reboot normally, without a worm infection.

-

13

Re-enable System Restore. Don’t skip this step! To allow Windows to create automatic restore points for emergency use, return to the System Restore (called «System Protection» in Windows Vista and 7) dialog and check “Turn on system protection”.

-

14

Set your antivirus program to monitor your PC in real-time. If you previously disabled your antivirus software, turn it back on now.

-

15

Enable Windows Defender if you don’t presently have other antivirus protection. Windows Defender is an antivirus/anti-malware suite built into Windows. Most PC manufacturers install free trial versions of antivirus software suites, which disable Defender by default. Enabling Defender is a great (and free!) way to keep your computer safe from worms.

- Open the start menu, (

) then type “defender”. Click “Windows Defender” in the search results, then (in Windows 8, 10) click “Settings,” and flip the following switches to the “On” position: Real-time protection, Cloud-based protection, and Automatic sample submission.

- In Windows Vista and 7, click “Tools,” then “Options,” and then “Administrator.” Select “Use this program,” then click “Save”.

- Open the start menu, (

Advertisement

-

1

Make sure your Mac is up-to-date.[6]

All modern Macs come equipped with their own built-in malware protection. If your system is not configured to receive regular updates, malware can slip through the cracks. Click “System Preferences” in the Apple menu, then click “App Store,” and make sure the following two options are checked:- Automatically check for updates

- Install system data files and security updates

-

2

Uninstall MacKeeper. If you’ve installed MacKeeper and are receiving pop-up messages claiming you have a worm virus, do not follow their links or enter your credit card information.[7]

MacKeeper is known malware and should be removed from your system. -

3

Download and install an anti-malware program. Because there are no Mac “viruses,” it’s likely that a suspected worm virus is actually a different form of malware, like adware (excessive and tricky advertisements) or ransomware (software that holds your files hostage until your credit card information is provided).[8]

Regardless of its type, you’ll want to remove it from your Mac.- Malwarebytes Anti-Malware for Mac and Sophos Antivirus for Mac will both scan for and remove all adware at no cost.

- There are many paid options to scan and remove malware from Macs, but they are not typically recommended by experts.[9]

-

4

Update your anti-malware software to the latest definition files. Start your anti-malware program and find the link that says “Update” (or something similar). Before running a scan, you’ll want the program to have up-to-date malware information.

-

5

Click the “Start Scan” or “Scan Now”. The actual name of the button will vary depending on your anti-malware program. The scan will take several moments to complete.

-

6

Quarantine your malware. If the program finds malware, follow any prompts to “quarantine” the rogue files. This will remove them from your system without sending them to the Trash.

-

7

Avoid malware in the future. To keep your computer free of malware (including worms), Apple recommends taking certain precautions when using the Internet.

- Never open e-mail attachments unless they were sent from a legitimate source.

- Limit downloads to the Mac App Store and identified developers. Mac checks all apps on its App Store for viruses and trusts other developers registered with Apple. To configure this feature on your Mac, select “System Preferences” from the Apple menu, click “Security & Privacy,” then “General.” There, select “Mac App Store and identified developers.”

Advertisement

-

1

Open Chrome and tap the ⋮ menu .[10]

Android keeps the viruses at bay, but other malware (like adware) can slip through the cracks. If you’re suddenly being pummeled by pop-ups and browser redirects, you likely have malware which came from downloading an app that claimed to speed up your phone, protect it from viruses, or give you added customization options (like themes). First we’ll get rid of the bad stuff that may have crept into Chrome. -

2

Tap “Privacy, then “Clear Browsing Data”. Malware may be hiding in the temporary Internet files stored on your phone.

- This action won’t delete your personal data, but you’ll be logged out from the websites you had open.

-

3

Place checkmarks in “Cache,” and “Cookies, site data,” then tap “Clear”.

-

4

Tap the app drawer icon to view all installed apps. Scroll through your apps to look for anything that you don’t remember installing or do not trust.

- Pay close attention to lesser-known games, battery savers, “cleaners,” and apps that claim to protect you from various threats.

-

5

Tap and hold an app icon until “Uninstall” appears.

-

6

Drag the icon to the word “Uninstall,” then tap “OK.”

-

7

Hold the power button down on your phone, then select “Turn Off.”

-

8

Press the power button to turn the phone back on, then try browsing the web. If you still see pop-ups or redirects, you should back up and reset your Android.

-

9

Stay safe in the future. There’s no need to install antivirus protection your iPhone. You just need to know what to look for.

- Don’t click on any pop-ups that claim you have malware.[11]

These messages will never come from your Android—they are always ads, even when they look just like a legitimate message. - Before downloading an app, read through its reviews and ratings in the Play Store.

- Don’t click on any pop-ups that claim you have malware.[11]

Advertisement

-

1

Uninstall apps you don’t trust or recognize. Your iPhone protects you from viruses, but you may still encounter other malware, like adware.[12]

Usually malware comes from installing an untrustworthy app—often the kind that claims to speed up or protect your iPhone. Scroll through your apps and look for apps you don’t recognize or use, then remove them from your phone.- Pay close attention to lesser-known games, battery savers, “cleaners,” and apps that claim to protect you from various threats.

-

2

Launch the Settings app and select “Safari”. If you’re experiencing pop-up ads or Safari keeps redirecting you to the wrong site, there might be something strange in your browsing data.

-

3

Tap “Clear history and website data”.[13]

In earlier versions of iOS, tap “Clear cookies and data.” -

4

Return to the Safari settings in the Settings app, then select “Advanced”.

-

5

Tap “Website data,” then “Remove all website data”.

-

6

Hold the power and sleep/wake button down to hard reboot your iPhone. When the phone returns to the home screen, try using your web browser normally. As long as you’ve removed the bad app and cleared all web data, your phone should be clear of malware.

- If you’re still experiencing symptoms, back up and restore your iPhone.[14]

- If you’re still experiencing symptoms, back up and restore your iPhone.[14]

-

7

Stay safe in the future. There’s no need to install antivirus or antimalware protection your iPhone. You just need to know what to look for.

- Don’t click on any pop-ups that claim you have malware. These messages will never come the iPhone itself—they are always ads, even when they look very convincing.

- Before downloading an app, read through its reviews and ratings in the App Store.

Advertisement

Add New Question

-

Question

Can I use Avast, CCleaner or Smadav to remove the worms?

Avast would be the best one of the ones that you listed. CCleaner is not a virus removal tool, and Smadav, while it can remove some viruses, is not 100% effective.

-

Question

We have an HP updated to Windows 10 with a worm. Will this work for that computer?

Yes, the steps will work for a Windows 10 upgraded PC.

-

Question

Will it work with a Toshiba laptop?

The brand name of the PC shouldn’t matter. As long as you know the operating system, you can follow the steps here.

See more answers

Ask a Question

200 characters left

Include your email address to get a message when this question is answered.

Submit

Advertisement

-

Never open an email attachment from a user you don’t trust.

-

If people are receiving emails from you that you didn’t send, it could be a worm. However, someone may have cracked your email password. Check your web mail accounts, or contact the administrator of your email account.

-

Refrain from downloading files and applications from sites you don’t recognize.

Thanks for submitting a tip for review!

Advertisement

About This Article

Thanks to all authors for creating a page that has been read 140,141 times.

Is this article up to date?

Что такое вредоносная программа?

Вредоносная программа — термин, который используется для обозначения вредоносного ПО, которое разработано для причинения ущерба или для осуществления нежелательных действий в рамках компьютерной системы. Ниже приведены примеры вредоносных программ.

-

Вирусы

-

Вирусы-черви

-

Программы-троян

-

Программа-шпион

-

Мошеннические программы по обеспечению безопасности

Выберите заголовок ниже, чтобы получить дополнительные сведения

Компьютерный вирус — это небольшая программа, которая распространяется с одного компьютера на другой и препятствует работе компьютера. Вирус компьютера может повредить или удалить данные на компьютере, использовать программу электронной почты для распространения вирусов на другие компьютеры или даже удалить все данные на жестком диске.

Компьютерные вирусы часто распространяются вложениями в сообщениях электронной почты или мгновенными сообщениями. Таким образом, никогда не открывать вложение электронной почты, если вы не знаете, кто отправил сообщение или ожидаете вложение электронной почты. Вирусы могут быть замещения в виде вложений изображений, приветствия или аудио- и видеофайлов. Компьютерные вирусы также распространяются через скачиваемые файлы в Интернете. Их можно скрыть в программном обеспечении или в других файлах или программах, которые можно скачать.

Совет: Сведения о симптомах вирусов компьютера см. на веб-сайте Microsoft PC Security .

Worm — это компьютерный код, который распространяется без взаимодействия с пользователем. Большинство вложений начинаются с вложений электронной почты, которые заражают компьютер при открытии. Вирус-червь сканирует зараженный компьютер на наличие файлов, таких как адресные книги или временные веб-страницы, содержащие адреса электронной почты. Он использует адреса для отправки зараженных сообщений электронной почты и часто имитирует (или подделывает) адреса «From» в последующих сообщениях электронной почты, чтобы эти зараженные сообщения кажутся от кого-то, кого вы знаете. Затем они автоматически распространяются через сообщения электронной почты, сети или уязвимости операционной системы, которые часто перегнойют эти системы до того, как будет известна причина. Worms не всегда являются деструктивными для компьютеров, но обычно они вызывают проблемы производительности компьютера и сети и стабильности.

Троянский вирус — это вредоносная программа, которая скрывается в других программах. Он вводит компьютер, скрытый в допустимой программе, например в средстве сохранения экрана. Затем он помещает код в операционную систему, который позволяет злоумышленнику получить доступ к зараженному компьютеру. Троянские вирусы обычно не распространяются сами по себе. Они распространяются вирусами, червями или скачанным программным обеспечением.

Шпионское ПО можно установить на компьютере без вашего знания. Эти программы могут изменять конфигурацию компьютера или собирать рекламные данные и персональные данные. Шпионское ПО может отслеживать привычки поиска в Интернете, а также перенаправлять веб-браузер на другой веб-сайт, на который вы планируете перейти.

Программа для защиты от вредоносных программ пытается сделать так, чтобы вы считаете, что компьютер заражен вирусом, и обычно предлагает скачать или приобрести продукт, который удаляет вирус. Имена этих продуктов часто содержат такие слова, как антивирусная программа, экран, безопасность, защита или исправление. Это делает их допустимыми. Они часто выполняются сразу после скачивания или при следующем запуске компьютера. Вредоносное программное обеспечение безопасности может препятствовать открытию приложений, таких как Internet Explorer. Вредоносные программы безопасности также могут отображать допустимые и важные файлы Windows в качестве заражений. Типичные сообщения об ошибках или всплывающие сообщения могут содержать следующие фразы:

Предупреждение!

Ваш компьютер заражен!

Этот компьютер заражен шпионскими программами и ADWARE.

Обратите внимание, что если во всплывающем диалоговом окне появится сообщение, похожее на это предупреждение, нажмите клавиши ALT+F4 на клавиатуре, чтобы закрыть диалоговое окно. Не нажимайте ничего внутри диалогового окна. Если предупреждение, например приведенное здесь, продолжает появляться при попытке закрыть диалоговое окно, это хороший признак того, что сообщение является вредоносным.

Вы действительно хотите перейти с этой страницы?

Ваш компьютер заражен! Они могут привести к потере данных и повреждению файлов, и их необходимо обрабатывать как можно скорее. Чтобы предотвратить это, нажмите клавишу CANCEL. Вернитесь в system Security и скачайте его для защиты компьютера.

Нажмите кнопку «ОК», чтобы продолжить или отменить, чтобы остаться на текущей странице.

Если вы видите такое сообщение, не скачайте или не приобретайте программное обеспечение.

Дополнительные сведения см. в статье «Защита от мошенничества в технической поддержке».

Удаление таких вредоносных программ, как вирусы, программы-шпионны и мошеннические программы по обеспечению безопасности.

Удаление компьютерного вируса или программы-шпиона может быть сложной задачей без средств удаления вредоносных программ. Некоторые вирусы и программы-шпионы могут переустановить свою копию после обнаружения и удаления. К счастью, пользователь может полностью удалить нежелательное ПО, обновив систему и воспользовавшись средствами удаления вредоносных программ.

Дополнительные сведения об удалении компьютерного вирусов и шпионского ПО см. в следующей статье базы знаний Майкрософт: 2671662 — ресурсы Майкрософт и рекомендации по удалению вредоносных программ и вирусов

1. Установка последних обновлений из Центра обновления Майкрософт

Обратите внимание, что вирус компьютера может помешать вам получить доступ к веб-сайту Центра обновления Майкрософт для установки последних обновлений. Рекомендуется настроить автоматическую Обновления автоматически, чтобы на компьютере не отсутствовали важные обновления.

Дополнительные сведения см. в клиентский компонент Центра обновления Windows: вопросы и ответы

-

Нажмите кнопку Пуск и в поле поиска введите Центр обновления Windows.

-

В области результатов выберите пункт Центр обновления Windows.

-

Нажмите кнопку Проверить наличие обновлений.

-

Следуйте инструкциям по загрузке и установке последних обновлений Windows.

2. Используйте бесплатную средство проверки безопасности (Майкрософт)

Майкрософт предлагает бесплатное веб-средство, которое выполняет поиск и помогает устранять программы, представляющие потенциальные угрозы для вашего компьютера. Чтобы выполнить поиск, перейдите на веб-страницу Средства проверки безопасности (Майкрософт).

3. Использование средства удаления вредоносных программ Windows

За дополнительной информацией о проверки безопасности Майкрософт см. в следующей статье базы знаний Майкрософт:

890830 — удаление конкретных распространенных вредоносных программ с помощью средства удаления вредоносных программ Windows

4. Удаление вредоносного программного обеспечения безопасности вручную

Если не удается обнаружить или удалить вредоносное по безопасности с помощью средство проверки безопасности (Майкрософт) или средства удаления вредоносных программ Windows, выполните следующие действия.

-

Обратите внимание на названия мошеннических программ по обеспечению безопасности. В этом примере мы назовем его XP Security Agent 2020.

-

Перезагрузите компьютер.

-

При появлении логотипа производителя компьютера несколько раз нажмите клавишу F8.

-

После появления соответствующего уведомления с помощью клавиш со стрелками выберите пункт Безопасный режим с загрузкой сетевых драйверов и нажмите клавишу ВВОД.

Совет: Безопасный режим запускает Windows только с минимальным количеством драйверов и служб, необходимых для работы. Это часто предотвращает загрузку вредоносных программ или другого неправильного программного обеспечения и упрощает их очистку.

-

Нажмите кнопку «Пуск» и проверьте, отображается ли в меню «Пуск» вредоносное программное обеспечение безопасности. Если она отсутствует в списке, выберите Все программы и просмотрите список, чтобы найти название этой мошеннической программы.

-

Правой кнопкой мыши щелкните название мошеннической программы по обеспечению безопасности и выберите Свойства.

-

Перейдите на вкладку «Ярлык «.

-

В диалоговом окне «Свойства» проверьте путь к вредоносному программному обеспечению безопасности, указанному в целевом объекте. Например, C:Program FilesXP Security Agent 2020.

Примечание: Имя папки часто является случайным числом или строкой символов.

-

Нажмите кнопку Расположение файла.

-

В окне Program Files щелкните Program Files в адресной строке.

-

Прокрутите список, пока не найдете папку с мошеннической программой по обеспечению безопасности. Например, XP Security Agent 2020.

-

Щелкните папку правой кнопкой мыши и выберите команду Удалить.

-

Перезагрузите компьютер.

-

Перейдите на сайт Средства проверки безопасности Майкрософт.

-

Нажмите кнопку Скачать сейчас, а затем — Выполнить.

-

Следуйте инструкциям, чтобы найти и удалить мошенническую программу по обеспечению безопасности.

Если вы подозреваете, что компьютер заражен мошенническим программным обеспечением безопасности, которое не было обнаружено с помощью решений безопасности Майкрософт, можно отправить примеры с помощью Центр Майкрософт по защите от вредоносных программ отправки.

5. Запуск Microsoft Defender в автономном режиме

Автономный Microsoft Defender — это средство защиты от вредоносных программ, которое помогает устранить вирусы, которые начинаются перед запуском Windows. Начиная с Windows 10, встроен автономный Microsoft Defender. Чтобы использовать его, выполните действия, описанные в этой статье: защита компьютера с помощью Автономного Защитника Майкрософт.

-

На незаразимом компьютере перейдите к разделу «Защита компьютера с помощью Автономного Защитника Майкрософт».

-

Щелкните «Скачать 32-разрядную версию» или «Скачать 64-разрядную версию» в зависимости от используемой операционной системы. Если вы не знаете, какую операционную систему вы используете, см. статью «Мой компьютер под управлением 32-разрядной или 64-разрядной версии Windows».

-

При появлении запроса щелкните Сохранить как, затем сохраните файл на DVD-диске, CD-диске или USB-устройстве флэш-памяти.

-

Поместите DVD-диск, CD-диск или USB-устройство флэш-памяти в привод зараженного компьютера, а затем перезапустите его.

-

При появлении запроса нажмите клавишу, чтобы выбрать параметр запуска компьютера, например, F12, F5 или F8 (в зависимости от компьютера, который вы используете).

-

Используйте клавишу со стрелкой для прокрутки до диска, на котором установлен автономный файл Microsoft Defender. Автономный Microsoft Defender запускается и немедленно проверяет наличие вредоносных программ.

После запуска вредоносных программ в памяти компьютера их может быть сложнее удалить. Вредоносная программа часто создается с тем, что называется «сохраняемость». Это означает, что если она запущена и ее файлы были удалены или помещены в карантин программой безопасности, вредоносная программа попытается повторно записать файлы на диск.

Перезапуск дает нам возможность загрузить Windows без загрузки вредоносных программ, поэтому мы можем очистить файлы с диска без того, чтобы вредоносные программы в памяти не пытались переустановить себя.

Защита компьютера от вредоносных программ

Выполните следующие действия, чтобы защитить свой компьютер от вредоносных программ.

Включите брандмауэр.

Убедитесь, что брандмауэр Windows включен. Инструкции о том, как это сделать в современных версиях Windows, см. в разделе «Включение и отключение брандмауэра Microsoft Defender».

-

Нажмите кнопку «Пуск» и нажмите кнопку панель управления.

-

В поле поиска введите брандмауэр и щелкните «Брандмауэр Windows».

-

В области слева щелкните «Включить или отключить брандмауэр Windows» (может появиться запрос на ввод пароля администратора).

-

В каждом сетевом расположении щелкните «Включить брандмауэр Windows» и нажмите кнопку » ОК».

Поддержание компьютера в актуальном состоянии

Дополнительные сведения о настройке автоматического Обновления в Windows см. в клиентский компонент Центра обновления Windows. Часто задаваемые вопросы

Не нужно перенахлаивать загрузку вредоносных программ

Ниже даны советы, которые помогут вам избежать скачивания нежелательного ПО:

-

Скачайте только программы с сайтов, которые вы доверяете. Если вы не уверены, следует ли доверять программе, которую вы хотите скачать, введите ее имя в предпочитаемую поисковую систему, чтобы узнать, сообщили ли другие пользователи о том, что она содержит шпионское ПО.

-

Ознакомьтесь со всеми предупреждениями системы безопасности, лицензионными соглашениями и заявлениями о конфиденциальности, которая связанны с любым загружаемым ПО.

-

Никогда не нажимайте кнопку «Принимаю» или «ОК», чтобы закрыть окно программы, которая может быть программой-шпионом. Вместо этого нажмите значок «x» красного цвета в углу окна или клавиши ALT+F4 на клавиатуре.

-

Будьте в курсе бесплатных программ для доступа к музыке и фильмам, также убедитесь, что вы знаете о всех программах, которые включают эти программы.

-

Используйте учетную запись обычного пользователя, а не администратора. Учетная запись администратора может получить доступ к любому объекту в системе, а любая вредоносная программа, запускаемая с помощью учетной записи администратора, может использовать разрешения администратора для потенциального заражения или повреждения любых файлов в системе.

Дополнительные сведения о защите компьютера от вирусов см. в статье «Защита компьютера от вирусов».

Как получить поддержку, связанную с вирусом компьютера и безопасностью

В США:

Хотите общаться в чате с активным человеком? Наши Answer Tech, обученные специалисты, готовы помочь:

Answer Desk

Сведения о безопасности и обучение

Чтобы получить поддержку по вопросам безопасности и защиты от вирусов за пределами Северной Америки, посетите веб-сайт Служба поддержки Майкрософт.